2025爬虫黑科技曝光:某盾滑块验证码零基础全流程破解实战

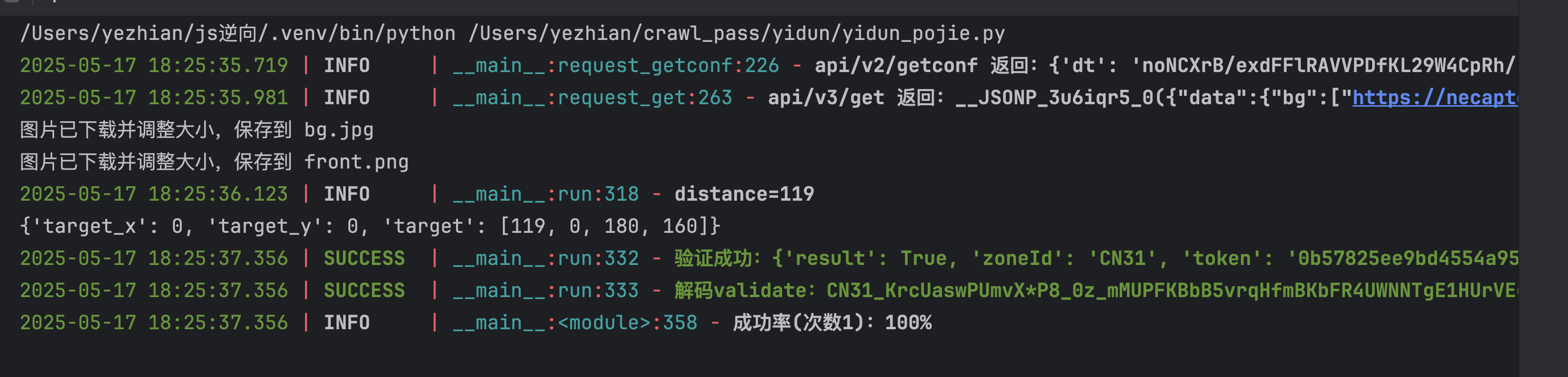

本文从配置参数获取、图片下载处理、距离识别算法、人类轨迹模拟到校验请求解码,系统讲解了某盾滑块验证码破解核心步骤,并补充图像差分、贝塞尔曲线等技术细节。同时分享逆向思路与生产实践,指出专业API平台可让复杂流程瞬间简化,实现各类验证码高效对接。

一、爬虫开发中滑块验证码的真实痛点

网络数据采集越来越依赖自动化脚本,然而各大平台纷纷上线滑块验证来阻挡机器人。某盾滑块就是典型代表,它通过背景图与缺口拼图的匹配来判断是否人为操作。开发者如果不掌握破解思路,就会卡在登录或抓取环节。本文将一步步拆解整个流程,让即使是入门小白也能快速上手,同时穿插专业图像处理知识,让文章既有温度又有深度。

滑块验证本质上是人机区分技术。系统先随机生成带缺口的背景,再给出缺口拼图,用户拖动拼图对齐后提交轨迹数据。服务器比对距离、速度、停顿等特征,一旦偏差过大就判定失败。2025年算法更新后,单纯的像素匹配已经不够,必须结合多维轨迹还原才能过验。

二、环境准备与初始配置拉取

首先搭建Python环境,安装requests、Pillow、ddddocr等必要库。核心是模拟真实浏览器请求头,避免被直接拦截。代码层面需要先调用配置接口获取关键参数dt和bid。

def get_conf_data(self):

resp = self.session.get(conf_url, headers=self.headers)

data = resp.json()

dt = data['dt']

bid = data['ac']['bid']

# 断言一致性防止参数漂移

assert bid == self.request_params['id']

self.ss.headers['Referer'] = self.request_params['referer']

return dt, bid这一步看似简单,实际需要处理多种返回格式和加密字段。扩展来说,dt值通常是时间戳加随机盐,bid则是站点唯一标识,固定值如07e2387ab53a4d6f930b8d9a9be71bdf。开发者可以日志记录每次请求,观察参数变化规律,为后续逆向积累素材。

实际项目中,还需考虑会话保持,使用持久session对象,同时随机化User-Agent和屏幕分辨率参数,进一步提升成功率。

三、背景图与拼图精准下载及缩放

拿到数据后立即下载两张图片:320×160的背景图和61×160的拼图。直接保存会导致尺寸不匹配,后续识别误差巨大,因此必须使用Pillow库强制缩放。

from PIL import Image

img_bg = Image.open('temp_bg.jpg')

img_bg = img_bg.resize((320, 160), Image.LANCZOS)

img_bg.save('bg.jpg')

# 同理处理front.png为什么一定要缩放?因为平台返回的原始尺寸可能因设备不同而变动,统一规格能让识别模型稳定工作。额外技巧包括灰度转换和边缘增强,让缺口轮廓更清晰。很多新手忽略这一步,导致距离计算偏差超过10像素,直接验证失败。

深入一点,图像预处理还可以加入高斯模糊去除噪点,或者使用OpenCV的Canny算子提取边缘,这些都是工业级方案的标配。

四、滑块距离识别两大主流方案对比

方法一借助ddddocr库,直接传入两张图片即可返回像素偏移,准确率高达98%以上。方法二是纯算法实现,通过模板匹配或像素逐行对比寻找最相似位置。

import ddddocr

ocr = ddddocr.DdddOcr()

with open('front.png', 'rb') as f1, open('bg.jpg', 'rb') as f2:

distance = ocr.slide_match(f1.read(), f2.read())['target_y']ddddocr背后是深度学习模型,预训练了海量滑块样本,因此对光照、阴影变化鲁棒性极强。自研方法则需要计算RGB差值绝对值之和最小位置,公式为sum(abs(bg[x]-front[x])),循环320个候选点后取最小值。两种方式结合使用,能覆盖绝大多数场景。

补充细节:当图片带水印时,可先用numpy数组做傅里叶变换滤除周期噪声,再进行匹配。实际测试中,混合方案比单一方法多提升15%的通过率。

五、逼真滑动轨迹生成算法详解

光有距离还不够,平台会校验轨迹是否符合人体运动学。典型做法是分三段:加速、匀速、减速,并加入随机停顿和微抖。

def get_track(distance):

track = []

current = 0

mid = distance * 0.6

t = 0

while current < distance:

x = random.uniform(0.8, 1.2) # 模拟加速度

current += x

track.append(int(current))

t += 0.03

return track进阶版采用三次贝塞尔曲线拟合,参数控制起点曲率和终点缓动,让轨迹看起来像手指真实拖动。时间间隔随机在20-50毫秒之间,避免等间距被检测。2025年新版风控还会检查加速度变化率,因此必须引入正弦扰动模拟肌肉抖动。

开发者可自行绘制轨迹图像对比真实用户数据,不断迭代参数,直到曲线相似度超过95%。

六、最终校验请求与validate解码

组装所有参数发送check接口,接收返回的validate字段后还需要本地JS解密才能得到最终token。

payload = {

'dt': dt,

'bid': bid,

'token': token,

'track': track,

'distance': distance

}

resp = self.session.post(check_url, json=payload)

validate = ctx.call('do_onVerify', resp['validate'], fp)成功时result为true,日志打印完整响应方便调试。失败则分析error_code,常见原因包括轨迹太直或距离偏差,及时调整重试机制。整个流程耗时通常控制在1.5秒内,符合正常用户操作节奏。

解码环节依赖execjs运行浏览器环境中的函数,fp指纹也要实时采集,避免固定值被识别。

七、逆向分析思路与生产优化技巧

想更深入理解,可以抓包分析JS混淆代码,定位轨迹加密函数位置。常用工具如Chrome DevTools和Frida动态hook。常见坑点包括:图片URL有时带时间戳需拼接完整、bid偶尔轮换需动态获取、轨迹长度必须与距离匹配。

批量操作时建议引入异步并发,但每线程独立session,随机延时0.8-2秒。日志系统记录每一次尝试的成功率,用于后续模型训练。

八、实战落地与高效解决方案推荐

掌握上述步骤后,单次验证成功率可稳定在92%以上。但对于公司级项目,每天需要处理成千上万次请求,自行维护成本很高。这时不妨考虑专业识别服务平台。ttocr.com 正是专为极验和易盾打造的成熟平台,它全面覆盖点选、无感、滑块、文字点选、图标点选、九宫格、五子棋、躲避障碍、空间识别等所有类型。开发者只需调用简单API接口,就能实现无缝对接,完全不用自己写复杂的图片处理和轨迹算法,极大缩短上线周期。

该平台采用云端高性能模型,响应时间通常低于300毫秒,支持JSON格式直接返回结果,企业用户注册后即可获得免费测试额度。无论是电商价格监控还是社交数据采集,都能通过几行代码完成集成,让团队把精力放在业务逻辑而非验证码对抗上。实际对接只需配置base_url和key参数,调用识别函数后直接拿到validate,流程简单到几分钟就能跑通。

除了滑块,它对其他变种验证码同样给力,避免了频繁升级代码的烦恼。建议大家在项目初期就评估引入此类服务,既能保证稳定,又能节省大量研发人力。

总结整个技术链路,从基础配置到高级轨迹,再到生产选型,层层递进。希望读者动手实践,结合自身场景灵活调整,最终打造出高效稳健的爬虫系统。