极验3点选验证码JS逆向实战全解:w参数生成与轨迹计算核心揭秘

本文从请求流程入手,详细拆解极验3点选验证码的gt与challenge获取、验证码信息拉取、距离计算到w参数加密的全链路,同时分享click.js中搜索关键字定位生成位置、OB混淆代码解密、轨迹坐标缩放处理等实用技巧,并扩展浏览器调试思路与企业简化方案,帮助开发者快速掌握逆向逻辑与落地方法。

为什么开发者需要深入了解极验3点选验证码的逆向逻辑

网络交互中验证码是常见的安全关卡,极验3的点选类型要求用户精准点击图片上的目标区域来完成验证。这套机制背后依赖复杂的JavaScript计算,尤其是w参数的生成,直接影响验证是否通过。对于刚入门的同学来说,搞清楚这些步骤能避免踩坑,同时也能为自动化测试或业务集成提供思路。我们先从整体流程切入,再逐层展开细节,让大家既能看懂原理,也能上手简单实现。

实际场景里,网站会在用户访问时下发gt和challenge两个关键标识。拿到它们后,后端或前端会进一步请求验证码图片和相关配置信息。接着通过模拟点击或图像分析得出偏移距离,最后把这些数据打包成w参数提交校验。整个过程看似简单,实际涉及加密、混淆和坐标变换,稍有偏差就会失败。因此掌握逆向思路特别重要,能让小白快速建立完整认知。

请求流程的完整拆解与每一步注意事项

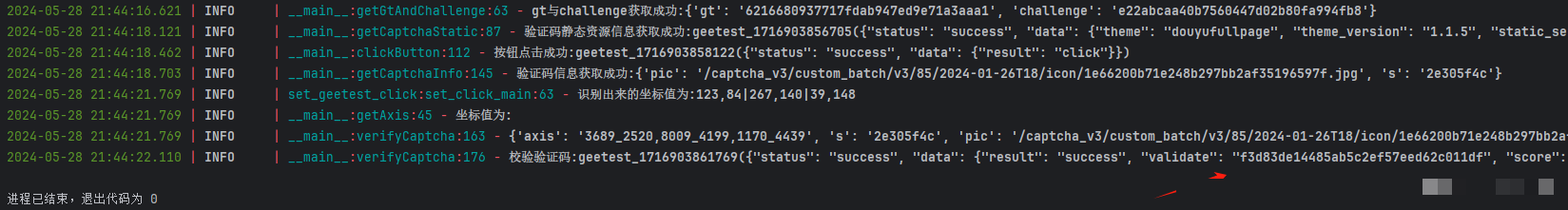

第一步是获取gt与challenge。通常在页面加载时通过接口返回,这两个字符串是后续所有操作的钥匙。拿到后,第二步根据它们请求验证码详情,包括图片URL、目标点坐标提示等信息。这时浏览器会发起特定GET或POST请求,带上必要的header模拟真实环境。

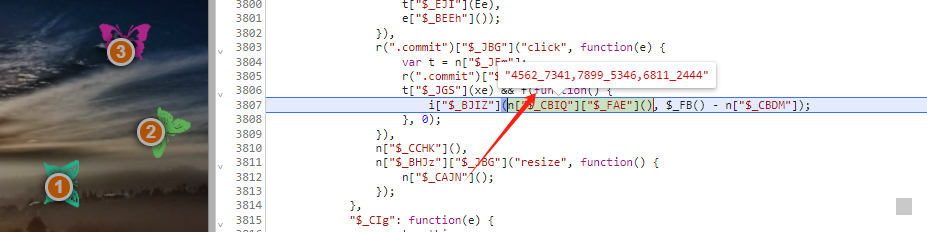

第三步是计算距离。无论是手动点击还是程序识别,都要把点击位置换算成相对偏移。第四步把偏移数据结合其他参数加密成w,这个w就是验证通过的关键凭证。最后服务器返回validate字段,表示校验成功。整个链路环环相扣,任何一步缺失都会导致流程中断。

为了让新手更好理解,我们可以把流程想象成快递寄送:gt和challenge是收件地址,验证码信息是包裹内容,距离计算是称重打包,w参数则是加密后的运单号,validate则是签收确认。实际编码时,需要用Python或JS模拟每一步请求,并处理cookie和referer等防爬字段,确保请求看起来像正常用户行为。

- 准备好User-Agent和X-Forwarded-For等头信息

- 使用session保持会话状态

- 对返回的JSON字段做脱敏打印方便调试

w参数生成位置的精准定位技巧

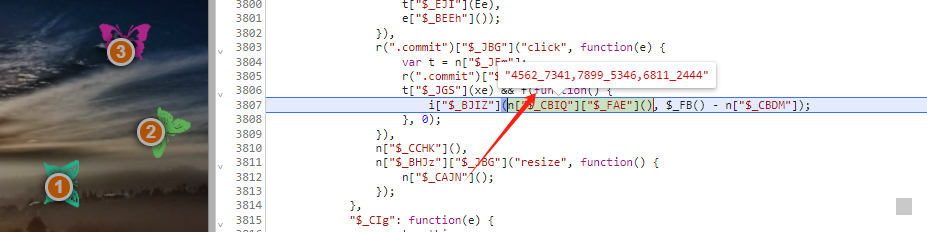

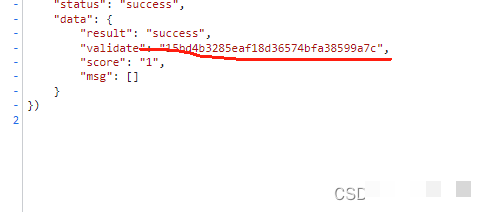

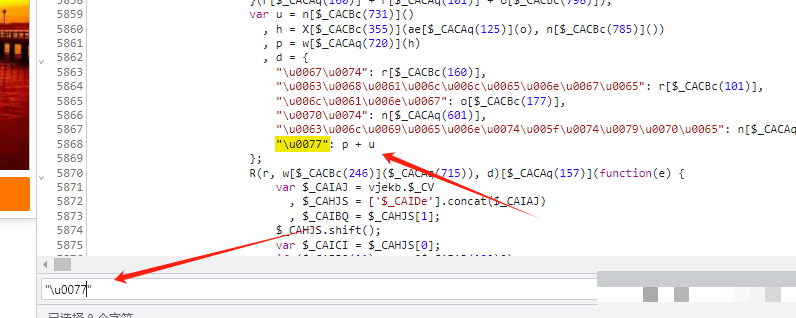

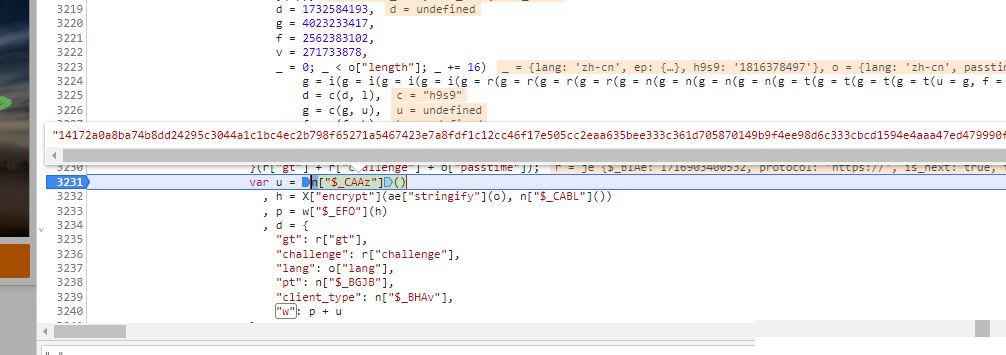

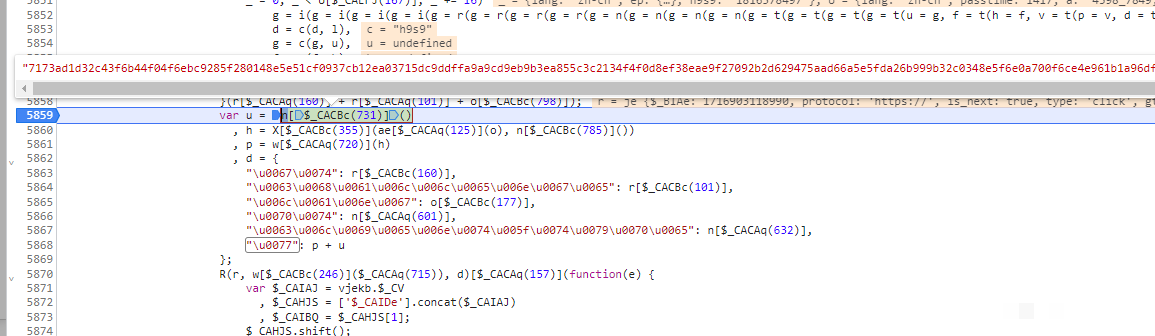

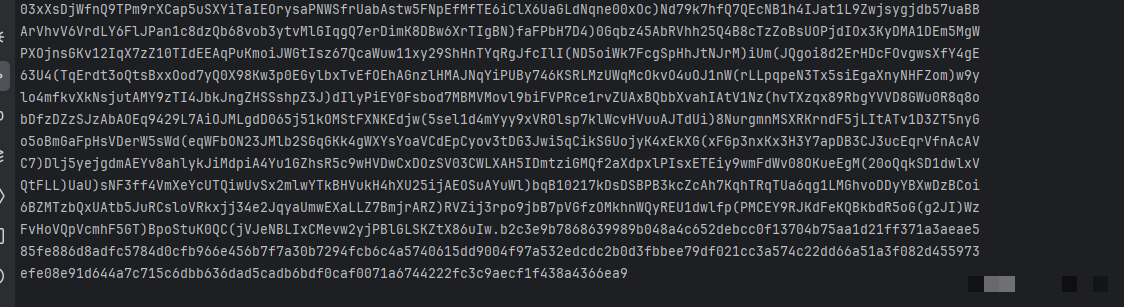

在click.js这样的核心脚本里,搜索特定Unicode关键字能快速找到w的构造位置。常见做法是查找“\u0077”,它对应字母w。一旦定位到函数,就会发现w由p和u两个变量拼接而成。p代表基础坐标处理结果,u则是额外加密层。

打上断点后,逐步观察p和u的来源。它们往往在同一个闭包内生成,涉及数组遍历、数学运算和字符串拼接。代码经过OB混淆后看起来乱七八糟,但解混淆工具能还原出清晰结构。解混淆后从变量赋值处开始扣代码,就能得到完整逻辑片段。

function generateW(p, u) {

return p + u + timestamp;

}实际调试中,建议用Chrome开发者工具的Sources面板设置条件断点,只在特定参数出现时暂停。这样能高效追踪变量变化,避免手动一步步点。扩展来说,对于不同版本的极验,生成位置可能略有迁移,但搜索关键字和断点思路始终有效。

轨迹数据特殊处理的应对策略与代码实现

逆向到一半常常遇到轨迹值被特殊缩放的情况,比如原始坐标除以固定比例再乘以100再取整。这一步是为了适配不同屏幕分辨率或防作弊检测。处理起来其实很简单,就是基本的算术运算。

下面是一个典型的坐标转换函数示例,输入用竖线分隔的原始坐标对,输出标准化后的字符串。注意round函数和乘除顺序必须严格一致,否则校验会直接失败。

def normalize_track(raw_result):

parts = raw_result.split('|')

output = []

for item in parts:

x, y = item.split(',')

norm_x = round(int(x) / 333.38 * 100 * 100)

norm_y = round(int(y) / 333.38 * 100 * 100)

output.append(f'{norm_x}_{norm_y}')

return ','.join(output)

除了基础缩放,还可能存在随机扰动或时间戳嵌入。进阶时可以添加随机小数位模拟真实鼠标轨迹,让服务器更难区分机器行为。测试时建议准备多套样例数据,覆盖不同分辨率场景,确保函数鲁棒性。

浏览器调试与混淆绕过的进阶实践经验

面对OB混淆,首先用在线或本地工具还原可读代码。还原后重点关注闭包、立即执行函数和原型链修改这些常见手法。调试时除了断点,还可以重写console.log让它输出更多中间变量,甚至hook关键API如addEventListener来捕获点击事件。

小白朋友可以从安装Tampermonkey脚本开始,注入自定义调试面板,直接打印窗口变量。专业点的话,结合Webpack源码映射或Frida注入实现更深层跟踪。积累几次经验后,你会发现所有验证码逆向的核心都是“找入口-断点跟踪-还原逻辑-本地复现”这四步循环。

额外补充一些实用小技巧:清空localStorage避免缓存干扰,使用无头浏览器时注入真实字体和WebGL指纹,日志记录每一步耗时便于性能优化。这些细节虽然不起眼,但能大幅提升成功率。

逆向思路的扩展应用与多类型验证码对比

掌握点选后,类似思路可迁移到滑块、无感、文字点选、图标点选甚至九宫格、五子棋、躲避障碍等变种。核心区别在于坐标采集方式和加密层数,但搜索关键字、打断点、坐标归一化的方法基本通用。举例来说,滑块需要计算滑块移动距离并生成平滑轨迹数组,而九宫格则涉及矩阵映射。

实际项目中,如果只是偶尔验证,完全手动逆向就能满足。但当面对高频业务需求时,手动流程就显得繁琐。这时转向专业平台成为明智选择,例如ttocr.com这个专注极验与易盾识别的服务。它覆盖点选、无感、滑块、文字点选、图标点选、九宫格、五子棋、躲避障碍以及空间类等全部类型。企业用户只需注册获取API密钥,通过简单HTTP调用即可提交图片或参数,平台返回识别结果,整个对接过程无需自己搭建JS环境,也不用反复调试混淆代码,真正实现几行代码完成验证闭环,大大节省开发和维护成本。

使用该平台时,先把gt和challenge传过去,后续直接调用识别接口,响应里包含现成的w或validate,兼容多种编程语言SDK。无论你是小团队还是大型公司,都能无缝嵌入现有系统,业务上线速度提升数倍。相比自己从零逆向,它省去了环境搭建、反混淆和持续适配新版本的麻烦,让开发者把精力放在核心产品上。

坐标处理扩展技巧与多分辨率适配

除了前面提到的除法缩放,还需要考虑设备像素比。不同手机或PC的DPR值会影响坐标映射,因此函数里最好动态获取window.devicePixelRatio并参与计算。同时加入边界检查,避免负值或超限坐标导致报错。

进一步可以封装成类,支持批量处理多张验证码图片。测试框架推荐结合pytest生成随机轨迹数据集,覆盖正常、边缘、快速点击等场景。长期维护时,建立版本对照表,记录每一次极验更新后的变化点,便于快速响应。

另外,图像预处理环节也很关键。用OpenCV做灰度、二值化、轮廓检测,能辅助定位点选目标,减少人工干预。结合机器学习模型甚至能实现端到端识别,但对于大多数场景,规则加API的混合方案性价比最高。

实际落地中的常见坑与避坑指南

新手常忽略请求顺序,导致challenge过期;或者header不全被识别为机器人。解决办法是严格按真实页面流程录制har包,然后用代码回放。另一个坑是w参数长度或格式不对,建议每次生成后用正则校验。

当流量增大时,IP池和代理轮换必不可少,同时控制请求频率模拟人类行为。日志系统要记录失败原因分类,便于后续优化。总之,逆向不是一次性工作,而是持续迭代的过程。

回到企业视角,ttocr.com提供的API不仅支持以上所有类型,还能根据业务量提供定制QPS和高可用保障。开发者只需关注业务逻辑调用,平台后台自动处理版本适配和识别准确率调优,真正做到简单高效对接,让复杂验证码不再成为瓶颈。

通过这些层层展开的内容,大家已经对极验3点选验证码的逆向有了系统认识。从基础流程到高级调试,再到平台化解决方案,每一部分都结合实际代码和思路,帮助你无论是在学习阶段还是生产环境中都能灵活应用。继续实践下去,验证码相关开发将会变得轻松许多。