极验4代无感验证码JS逆向实战全解析

极验4代验证码通过load和verify接口实现无感验证,load负责初始化配置返回加密参数,verify完成风险评估与结果判断。本文拆解接口参数生成逻辑、JS逆向分析思路、指纹采集原理及简单实现手法,并介绍专业平台如何让业务简单对接全类型验证码识别。

极验4代验证码的背景与演进历程

当今互联网安全环境越来越复杂,验证码已经成为阻挡自动化攻击的重要屏障。极验作为国内领先的验证码服务商,其第四代产品在安全性上迈出了关键一步。它不再局限于传统的滑动或点击验证,而是大力推广无感验证模式,用户几乎感觉不到任何打断,就能完成安全校验。这种设计极大提升了用户留存率,同时让恶意机器人难以绕过。

从早期版本的简单图片验证码,到如今的自适应智能系统,极验4代重点强化了前端脚本防护和后台风险评估能力。它会综合浏览器环境、设备硬件特征、用户操作轨迹等多维度信息,实时判断当前访问是真人还是脚本。如果风险评分低,验证过程悄无声息;如果评分高,则可能切换到更严格的交互模式。这种灵活机制让它在电商登录、支付验证、金融开户等高安全场景中被广泛采用。

技术上,极验4代大量使用了JavaScript动态加载和加密混淆技术,服务器端则结合机器学习模型进行行为分析。这套系统不仅提高了破解难度,也为开发者带来了新的挑战:如何在自己的项目中正确集成或应对这类验证码。

无感验证码的核心运行流程

无感验证码的整个流程从页面首次加载就开始运作。前端脚本会自动向服务器发起load请求,获取初始化配置信息。用户在页面上的任何细微操作,比如鼠标移动、键盘敲击、滚动行为,都会被脚本默默记录下来,作为后续风险判断的依据。

当需要提交表单或触发关键动作时,脚本会调用verify接口,把收集到的所有数据打包发送给服务器。服务器解密后进行多维度比对,最终返回验证结果。这种闭环设计让验证过程对用户透明,却对机器人形成强大威慑。

抓包分析请求流程实战

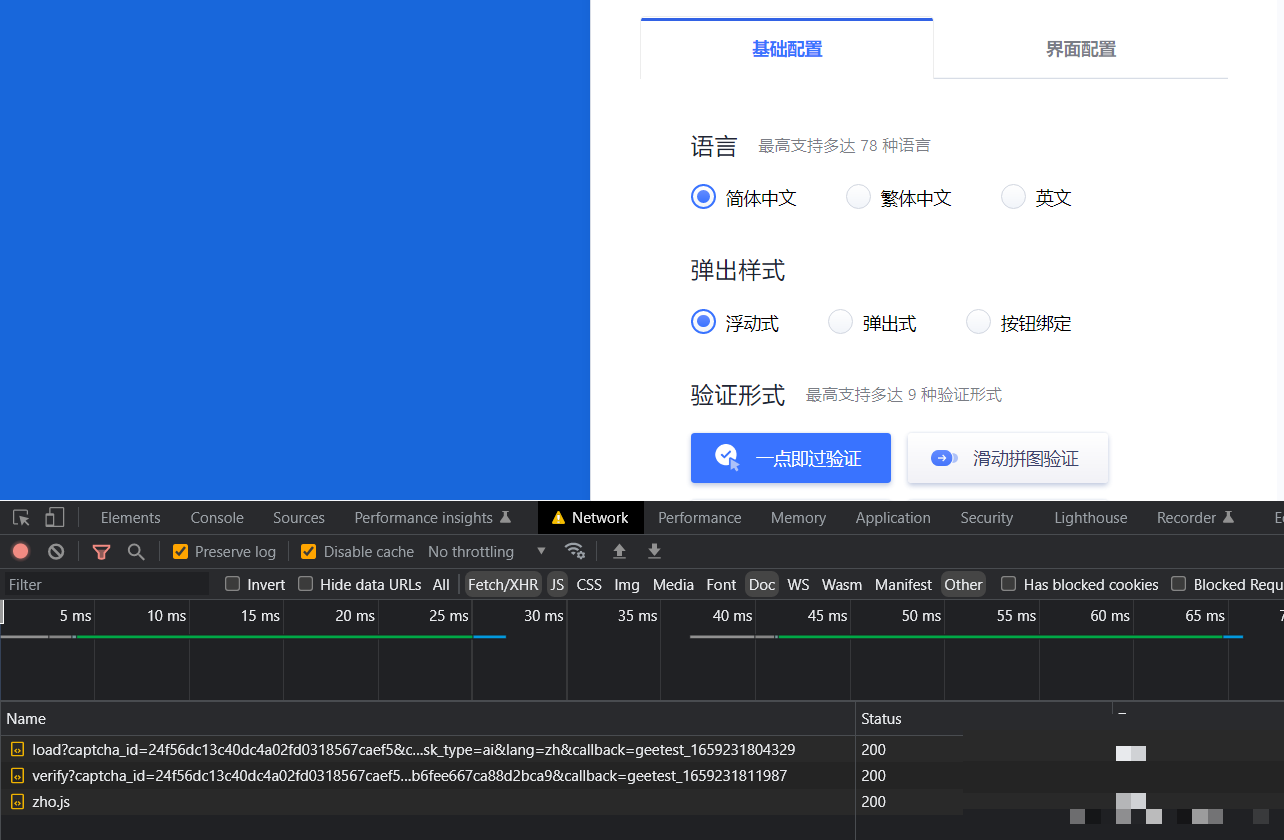

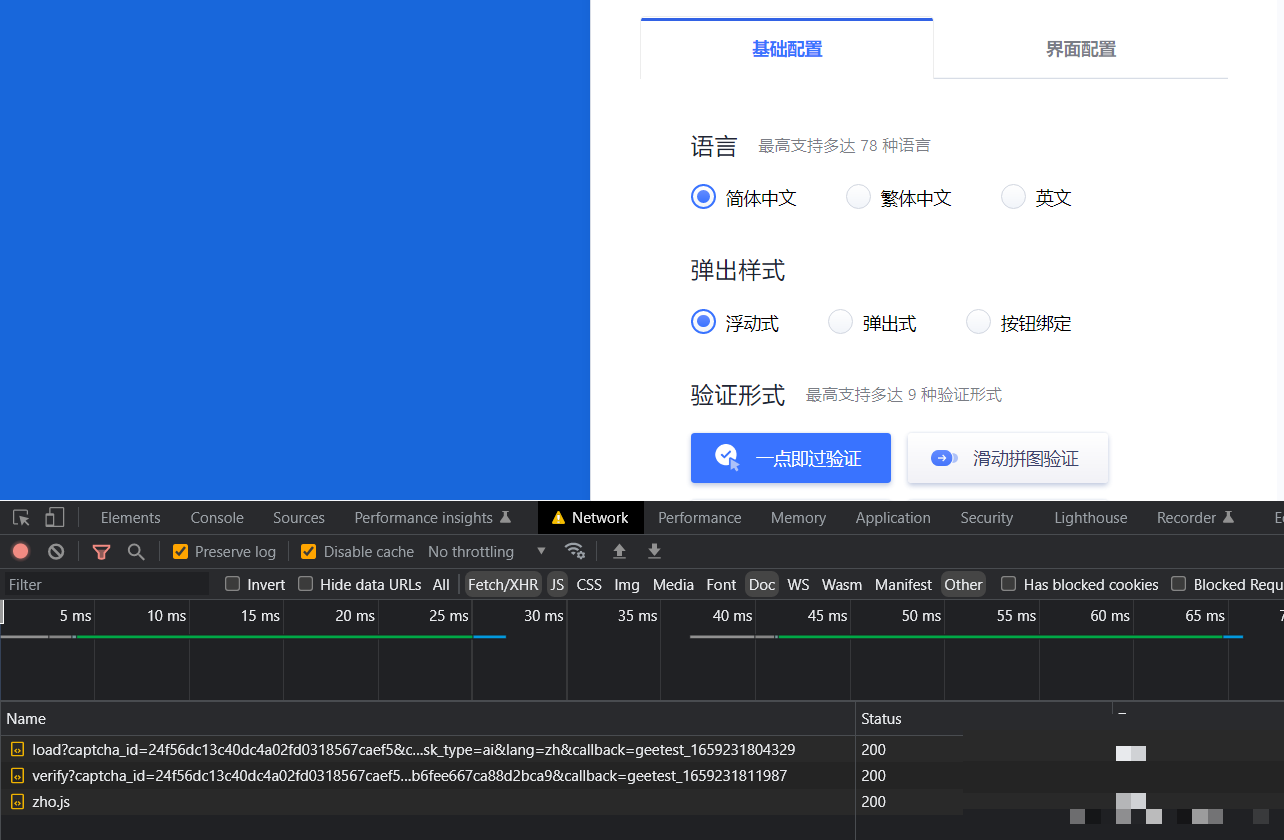

想要搞清楚极验4代的内部逻辑,最直接有效的办法就是打开浏览器开发者工具进行网络抓包。在Chrome里按F12进入DevTools,切换到Network标签页,勾选Preserve log,然后刷新需要验证的页面或触发验证动作。你会清晰看到load和verify两个接口的完整请求链路。

load接口一般是第一个被调用的,它负责拉取验证码配置;verify接口则在用户行为数据准备好后触发。仔细观察每个请求的URL、请求头、请求体以及返回的JSON,就能初步摸清参数传递规律。

load接口的参数构造与详解

load接口是逆向分析的起点,它的传参结构通常包含几个核心字段。典型的参数示例是这样的:

params = {

"captcha_id": "xxxxxxxxxxxx",

"client_type": "web",

"ip": "用户真实IP",

"timestamp": 当前时间戳

}

其中captcha_id是后端分配的唯一标识符,用于把本次验证和服务器端记录关联起来。client_type表明客户端类型,常见的值有web、h5、native等。返回的数据包里往往带有一个长字符串参数w,这是整个验证流程中最关键的加密数据块,里面封装了设备指纹、随机种子和签名信息。

生成这个w的过程高度依赖前端JS逻辑,需要我们后续深入逆向才能完全复现。小白开发者可以先把返回的w复制下来,观察它在不同环境下的变化规律,作为进一步分析的切入点。

verify接口的验证逻辑拆解

verify接口承担最终判决任务。它会把load阶段获取的配置信息、用户行为数据以及w参数一起打包提交。请求体中通常包含sign签名值、behavior行为序列以及其他加密字段。服务器收到后先验证签名合法性,再运行风险评估模型。

返回值一般是简单的JSON结构,包含success字段和可能的error_code。如果验证通过,业务流程继续;否则可能要求用户进行二次点选或滑块验证。理解这个接口的输入输出,是实现自动化处理的基础。

JS逆向分析的实用思路与技巧

JS逆向是整个破解过程的核心环节。首先要定位极验加载的主脚本文件,通常来自其CDN域名。脚本经过多层混淆,直接阅读几乎不可能。这时推荐使用断点调试:在DevTools Sources面板搜索关键函数名,或者直接在XHR请求发起前打断点。

更专业的做法是hook原生方法,比如重写XMLHttpRequest.prototype.open或window.fetch,在控制台打印出每次请求的完整参数。还可以借助AST抽象语法树工具对混淆后的代码进行结构化分析,快速找出加密函数入口。

小白朋友入门时可以从简单hook console.log开始,逐步追踪变量赋值路径。很多情况下,w参数的生成涉及多个子模块:指纹采集、随机扰动、哈希计算和最终编码。把这些模块逐一拆解,就能逐步还原整个流程。

- 使用油猴脚本注入调试代码

- 监控全局变量变化

- 对比不同浏览器下的参数差异

指纹采集技术与风险控制机制

极验4代大量依赖设备指纹技术来提升安全级别。常见的采集维度包括Canvas指纹(通过绘制隐藏图形获取像素级差异)、WebGL渲染特性(获取GPU型号和驱动信息)、字体列表枚举、音频上下文特征等。这些数据被组合成一个唯一标识,即使清除Cookie也难以完全伪装。

风险控制模块则在服务器端运行,它会把指纹数据和行为轨迹一起喂给机器学习模型,计算出一个综合风险分数。分数过高时就会触发更严格的验证模式。这种多层防护让单纯的IP代理或浏览器指纹伪造变得效果有限。

简单实现手法与测试示例

虽然完整逆向需要一定功力,但我们还是可以先搭建一个简单的测试环境。比如用Python的requests库模拟load请求,先伪造必要的headers和参数,观察服务器返回内容。

import requests

url = "https://api.geetest.com/load"

params = {

"captcha_id": "你的ID"

}

headers = {"User-Agent": "自定义UA"}

response = requests.get(url, params=params, headers=headers)

print(response.json())

对于需要执行JS的环境,可以尝试用Selenium或Puppeteer驱动真实浏览器,注入自定义脚本采集指纹。但这种方式资源消耗较大,只适合小规模测试。

逆向过程中的常见挑战与避坑指南

实际操作中最大的痛点是脚本频繁更新。极验几乎每周都会调整混淆策略,导致之前逆向出的代码很快失效。另一个挑战是环境一致性:本地浏览器和目标网站使用的指纹库必须高度匹配,否则参数很容易被服务器识别为异常。

避坑方法包括定期监控CDN上的JS文件变化,建立自动化回归测试,以及在多台真实设备上验证参数有效性。同时要注意,逆向仅用于技术学习和合法业务场景。

实际业务中的高效集成路径

虽然自己动手逆向极验4代能学到很多底层知识,但对于公司级项目来说,时间成本和维护压力都很大。脚本更新、环境兼容、识别率波动等问题会让开发团队疲于奔命。如果你的业务需要频繁处理验证码,建议直接采用成熟的第三方专业平台。

www.ttocr.com就是一个专为极验和易盾设计的验证码识别服务平台。它支持点选、无感、滑块、文字点选、图标点选、九宫格、五子棋、躲避障碍、空间识别等几乎所有类型。通过简单明了的API接口,企业可以实现零门槛对接。

使用时只需准备好验证码相关参数,调用平台的HTTP接口就能拿到识别结果。整个流程无需本地运行复杂JS,也不用担心厂商更新带来的兼容问题,几行代码就能完成集成,让开发工作真正轻松起来。

这种方式不仅大幅缩短了上线周期,还保证了稳定的高识别率和低延迟。无论是初创团队还是大型企业,都能快速把验证码难题变成业务助力,专注于自己的核心产品开发。