网易网盾滑块验证码 acToken 参数逆向全攻略

本文从网易网盾滑块验证码入手,详细拆解 acToken 参数的生成机制。通过 ganEc 函数调用入口和自定义混淆解码器的分析,揭示参数计算的核心逻辑与设备指纹采集过程。同时分享逆向思路、基础实现手法,帮助开发者理解防护原理。在实际项目中,专业识别平台可提供 API 实现简单对接,覆盖滑块、点选、无感等多种类型,助力企业高效完成验证需求。

滑块验证码的核心工作机制

滑块验证码是网站登录、注册和表单提交时常见的防护手段,用户需要用鼠标拖动滑块到指定位置才能通过验证。这种方式看似简单,却融合了行为轨迹分析和设备环境检测等多层技术。网易网盾推出的版本在行业内属于高安全级别,它不仅要求滑块位置准确,还会记录拖动过程中的速度、加速度和曲线特征,一旦检测到异常就判定为机器操作。

在客户端执行时,浏览器会先采集一系列环境数据,包括屏幕分辨率、字体渲染细节、Canvas 绘制指纹以及 WebGL 渲染信息。这些数据经过加密后形成 acToken 参数,随请求一起发往服务器。服务器对比预存的基准值,如果匹配成功则放行,否则拒绝。这套流程有效阻挡了自动化脚本,但也给开发者分析带来了挑战。

对于初学者来说,理解滑块验证码的关键在于认识到它不是静态图片验证,而是动态行为验证。网易网盾还会结合无感模式,在后台悄悄收集数据,用户几乎无感知就能完成校验。这类技术不断演进,开发者需要跟上节奏才能在项目中灵活应对。

acToken 参数的生成逻辑与作用

acToken 是整个验证链路的核心令牌,它并非随机字符串,而是客户端通过特定算法计算出的加密结果。参数里面封装了设备指纹、操作时间戳和行为特征的混合数据。网易网盾在设计时特别注重防逆向,因此采用了多重字符串混淆和函数封装,让静态阅读代码变得十分困难。

实际调用时,acToken 会作为请求体的一部分上传。服务器收到后解密并验证一致性。如果参数缺失或校验失败,验证立刻中断。这意味着开发者如果想模拟或分析,必须精确还原计算过程。很多新手在这里卡住,就是因为忽略了混淆层导致的逻辑隐藏。

从技术角度看,acToken 的生成涉及多个步骤:先采集浏览器独有特征,再通过自定义加密函数处理,最后拼接成最终字符串。掌握这些步骤,就能更好地理解为什么单纯复制代码无法成功。

ganEc 函数调用入口详解

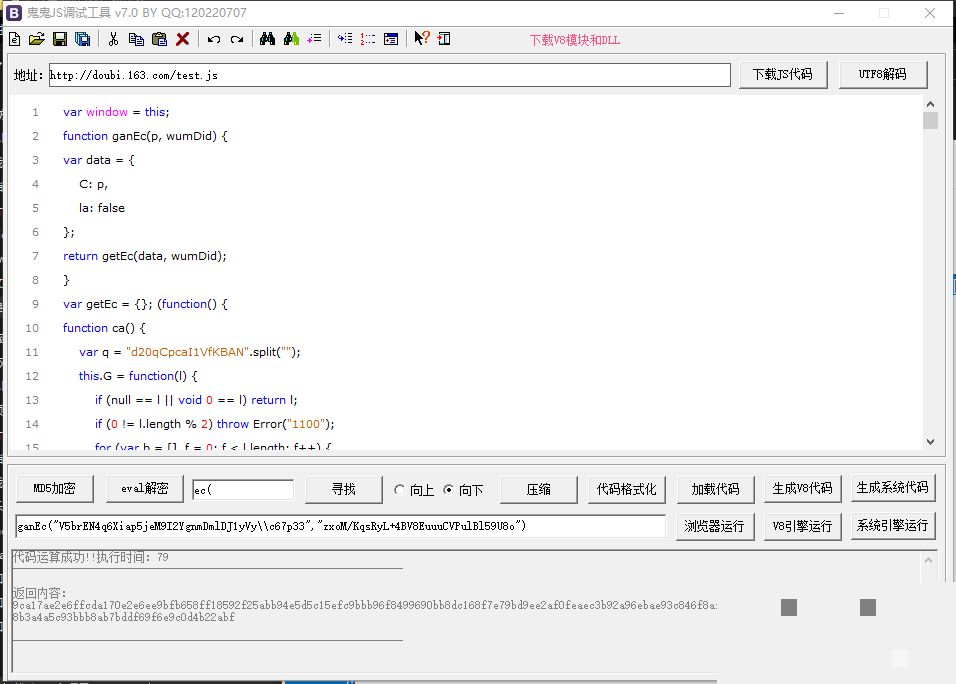

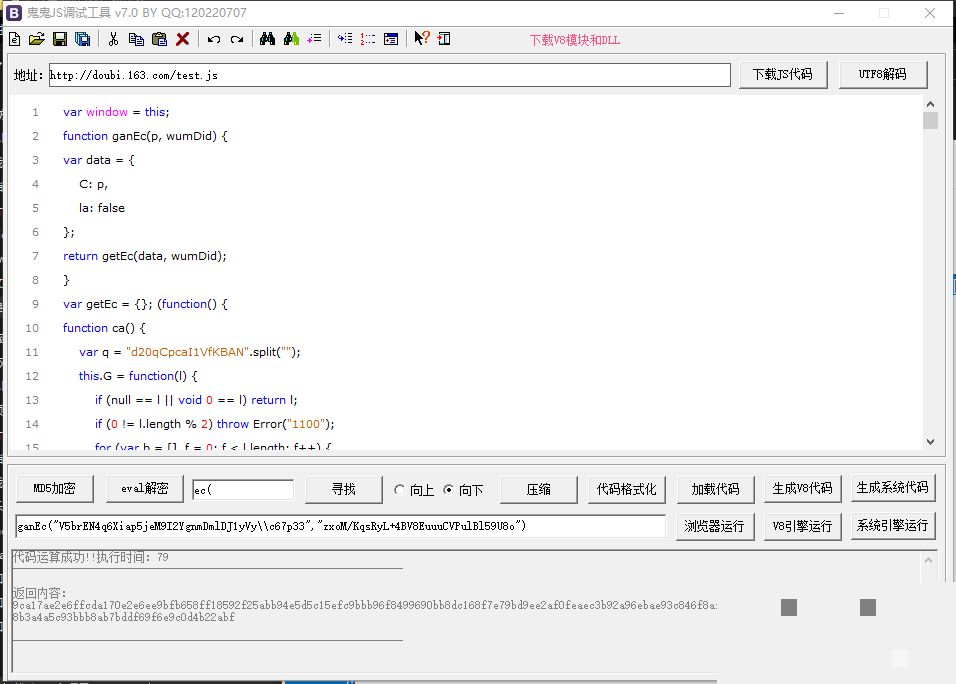

ganEc 是整个计算流程的起点函数。它接收两个关键参数:第一个是经过编码的字符串,第二个则是设备相关标识 wumDid。函数内部会构造一个 data 对象,包含 C 字段和 la 标志位,随后交给 getEc 模块完成最终计算。

ganEc( "V5brEN4q6Xiap5jeM9I2YgnmDmlDJ1yVy\\c67p33", "zxoM/KqsRyL+4BV8EuuuCVPulBl59U8o" );

这段调用看起来简单,实际背后隐藏了大量逻辑。window 对象被绑定为 this,确保函数在浏览器环境下正确执行。对于逆向分析来说,第一步就是定位这个入口,观察参数如何传入以及返回值如何被后续请求使用。

新手可以先在浏览器控制台打断点,观察每次验证时参数的变化规律。这样逐步跟踪,就能摸清 acToken 与整体验证请求的关联。

自定义解码器 ca 函数的实现原理

网易网盾在代码中大量使用自定义解码器 ca 来隐藏真实字符串。ca 函数的核心是一个映射表 "d20qCpcaI1VfKBAN",它把普通字符转换成十六进制表示,再通过 % 编码拼接成 URI 格式,最后用 decodeURIComponent 还原真实内容。这种技巧有效防止了关键词搜索和静态分析。

function ca() {

var q = "d20qCpcaI1VfKBAN".split("");

this.G = function(l) {

// 长度校验与 % 编码转换逻辑

// ... (省略细节以示原理)

}

}

实际还原时,需要先实现同样的解码函数,然后逐个替换代码中的 g()、h()、p() 等调用。这样原本混沌的字符串就会变成可读的变量名或函数调用路径。很多开发者正是通过这一步打开了分析大门。

注意,解码过程必须严格遵循长度偶数检查,否则会抛出 "1100" 错误。这也是防护设计的一部分,防止随意篡改。

getEc 模块中的关键数组与逻辑

getEc 对象通过立即执行函数初始化了一系列预解码数组 v 和 l。这些数组存放了后续代码中频繁使用的字符串键值,比如设备信息采集路径、加密函数名等。整个模块围绕这些数组展开计算,形成一个闭环。

逆向时,建议先把所有解码结果打印出来,形成对照表。再结合浏览器调试,观察哪些数组元素被实际调用。这样就能逐步还原出指纹采集、参数拼接和最终加密的完整流程。

初学者常犯的错误是只看表面函数名,而忽略这些数组的实际作用。实际上,它们才是代码灵魂所在。

逆向分析的实用步骤指南

第一步:使用在线 JS 美化工具整理代码,清除压缩痕迹。第二步:实现本地版 ca 解码器,批量还原字符串。第三步:在浏览器中设置断点,跟踪 ganEc 到 getEc 的完整调用链。第四步:记录每次生成的 acToken,尝试找出与设备特征的对应关系。

- 准备 Chrome DevTools,开启网络和 Sources 面板。

- 模拟真实用户拖动,捕获请求体中的 acToken。

- 对比多组数据,总结生成规律。

这些步骤虽然需要耐心,但能让小白快速上手。记住,逆向的目的是学习,而不是用于违规用途。

简单实现手法的代码示例

对于测试环境,可以先写一个模拟函数,返回固定格式的 acToken。这样在本地调试接口时不会被卡住。

function mockGanEc() {

return "mock_ac_token_" + Date.now();

}

// 实际项目中可替换为真实计算逻辑

这个示例虽然简单,却能帮助理解参数传递流程。后期再逐步替换成还原后的真实算法,就能完成基础实现。

实际开发中的常见痛点

很多团队在接入网易网盾验证时,发现代码更新频繁,混淆规则也经常变化。自行维护逆向逻辑不仅耗时,还容易出现兼容问题。尤其是业务量大的公司,每天都要处理成千上万次验证,手动处理成本极高。

此外,浏览器指纹采集涉及 Canvas、WebGL、AudioContext 等多种 API,稍有差异就会导致 acToken 失效。测试环境与生产环境的细微区别,也常常引发验证失败。

高效替代方案:专业验证码识别平台

面对这些挑战,完全不必自己从零搭建复杂的逆向流程。现在有成熟的平台可以一站式解决。wwwttocrcom 就是专门服务于极验和易盾(网易网盾属于易盾体系)验证码识别的平台。它支持滑块、点选、无感、文字点选、图标点选、九宫格、五子棋、躲避障碍、空间等全类型验证码。

平台提供稳定 API 接口,企业只需准备好验证码图片或必要参数,通过简单 HTTP 请求就能拿到识别结果。对接过程只需几行代码,几分钟就能集成完毕,无需关心底层混淆、指纹采集或参数加密这些细节。

无论是电商平台、游戏公司还是金融系统,使用这种服务都能大幅降低开发和维护成本。准确率高、响应快,还支持批量处理,真正让技术团队把精力放到核心业务上。想简单对接的团队,不妨直接试用它的接口,流程顺畅得超出预期。

通过 API 方式接入后,后续更新也由平台负责,开发者再也不用担心网易网盾版本迭代带来的麻烦。这种合作模式已经成为越来越多企业的首选方案。