易盾滑块验证码逆向实战:参数破解技术与API高效应用

本文从请求分析入手,系统拆解了网易易盾滑块验证码的fp参数生成、cb参数计算以及data参数的轨迹加密机制。结合JS混淆解密和环境模拟技巧,提供详细代码示例。同时,介绍了专业验证码识别平台在实际开发中的应用价值,帮助开发者轻松应对复杂验证场景。

滑块验证码技术背景与重要性

在当今互联网环境中,验证码技术是保护网站免受机器人攻击的关键工具。网易易盾的滑块验证码以其用户友好的交互方式和强大的安全机制受到广泛青睐。它要求用户拖动滑块将拼图块精确匹配到背景图像的缺口位置,这一过程背后隐藏着复杂的计算逻辑,包括参数生成和加密处理。这些机制不仅增加了破解难度,也确保了验证的可靠性。开发者如果想深入理解这类技术,就需要从请求层面开始逐步分析。

随着版本迭代,易盾滑块验证码不断优化其参数体系。早期版本可能包含更多接口,而新版简化了部分链接,但增加了加密参数的复杂度。这要求逆向工程师具备扎实的JS分析能力,包括处理混淆代码和浏览器环境模拟。实际项目中,正确处理这些参数可以显著提升验证通过率,避免因环境缺失导致的失败。

请求流程与配置获取

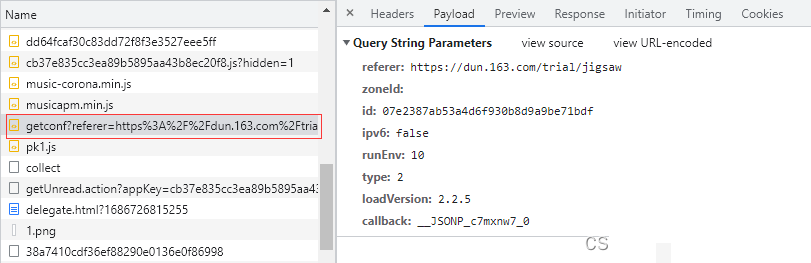

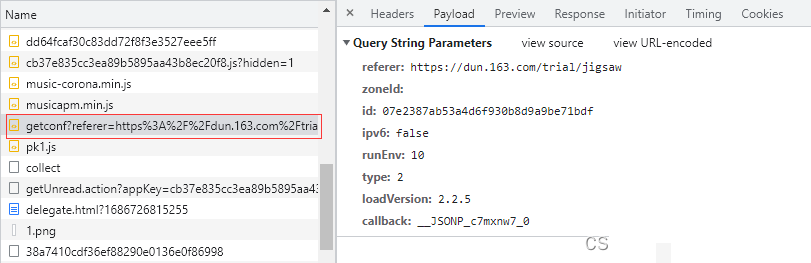

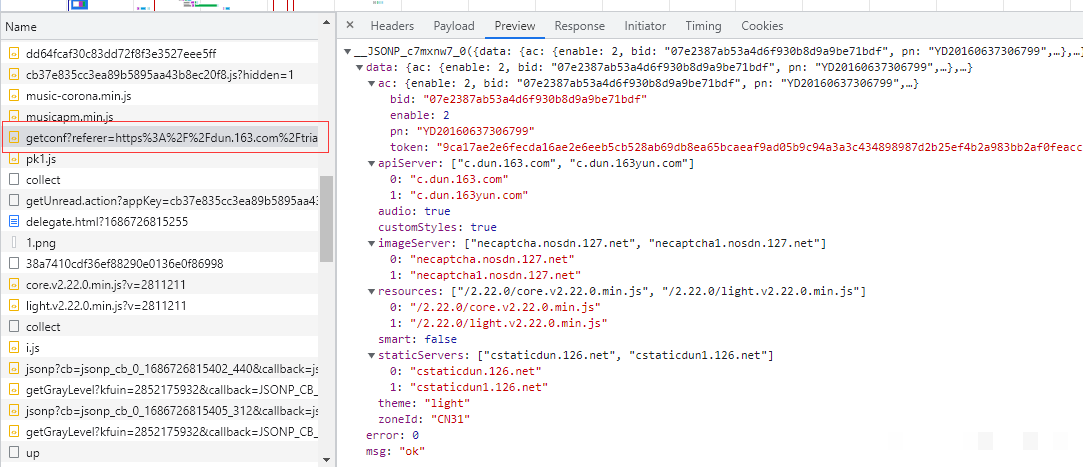

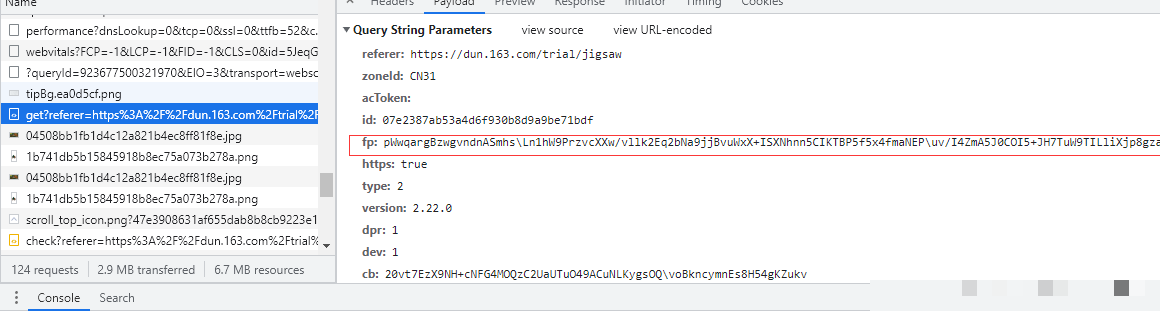

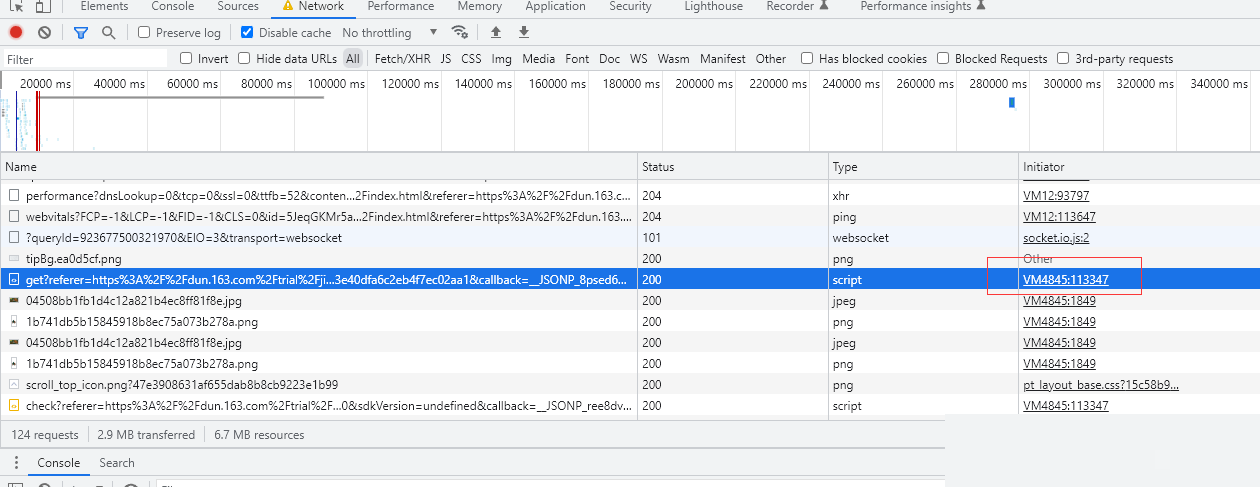

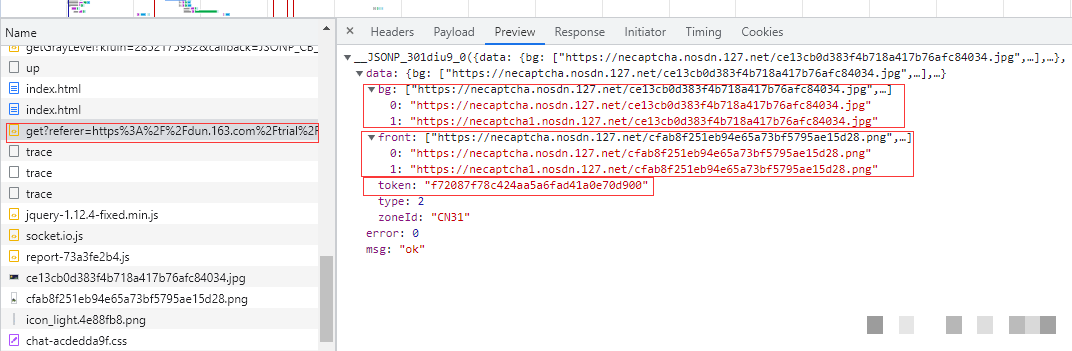

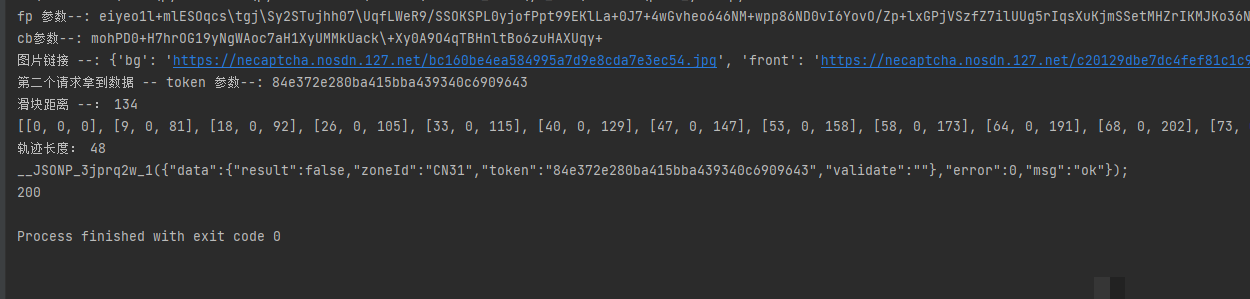

典型的验证流程从获取配置信息开始。通过一个简单的getconf请求,只需提供id参数,其他值保持固定。从服务器返回的数据中,可以提取出背景图片的URL以及一个重要的token值。这个token将在后续的轨迹和位置加密中被使用。新版验证码移除了旧有的接口链接,并引入了更多加密参数,使得分析过程更具技术性。获取背景图片后,需要解决fp和cb两个关键参数,以完成图片数据的准备工作。

背景图片链接的获取过程涉及fp和cb的动态计算。这些参数不是静态的,而是根据浏览器环境实时生成。如果直接使用旧版逻辑,会发现参数校验失败。实际操作中,先发送getconf请求获取基础数据,然后构造后续图片请求。整个流程看似简单,实则层层嵌套加密逻辑,需要仔细跟踪每个变量的来源。

token值在整个验证链中扮演核心角色。它不仅用于图片定位,还直接参与data参数的加密计算。开发者在模拟时必须确保token的一致性,否则后续轨迹加密会产生偏差。结合实际测试,不同设备环境下token生成方式略有差异,但核心算法保持稳定。

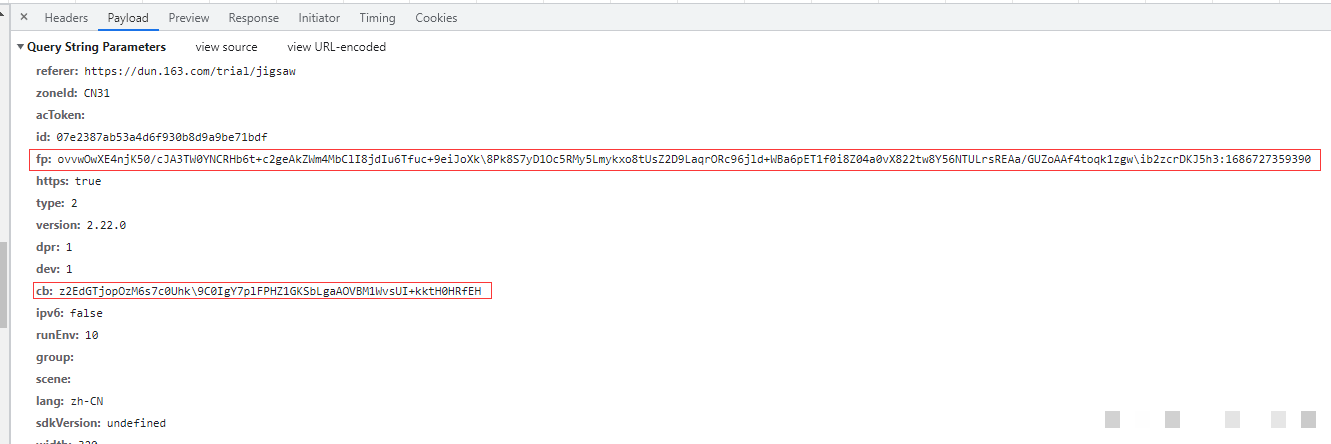

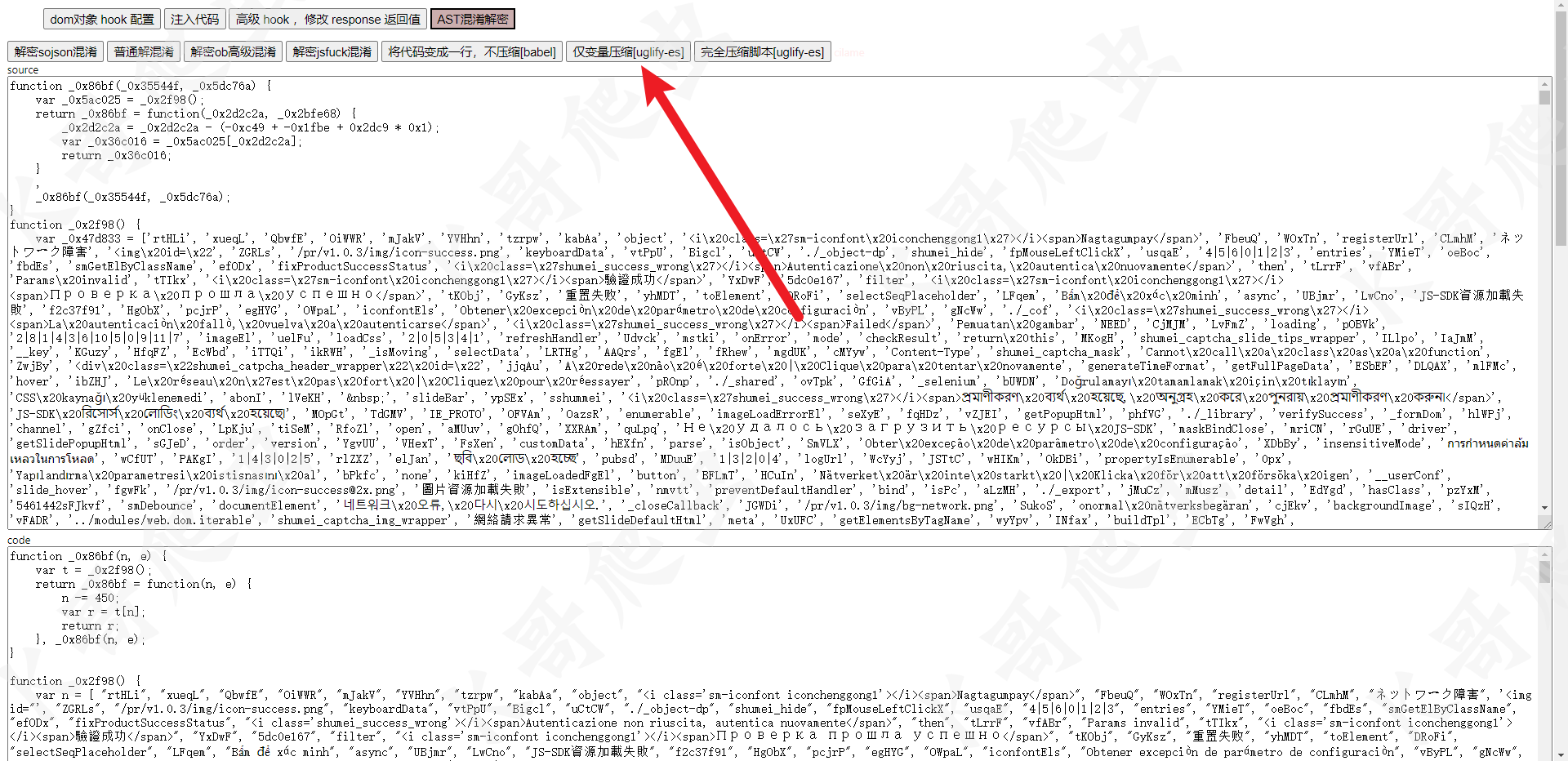

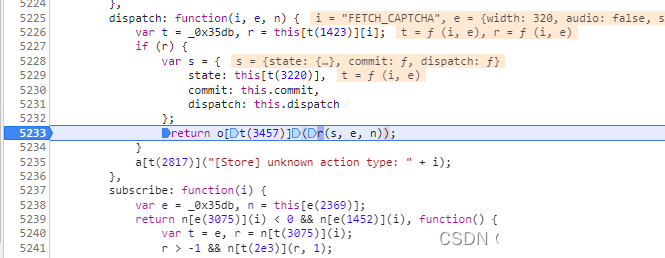

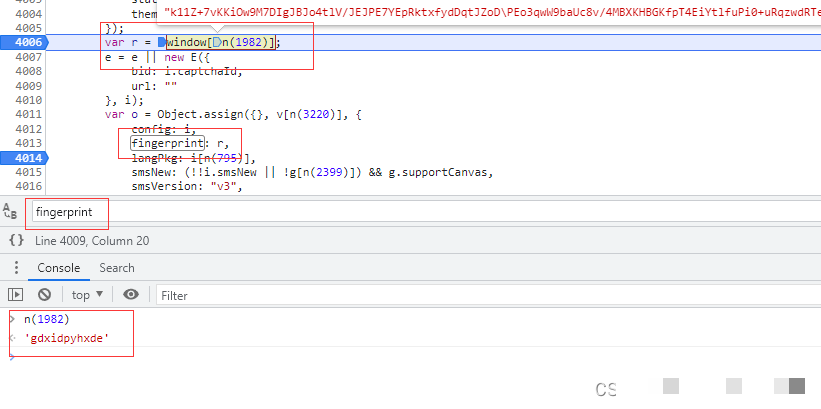

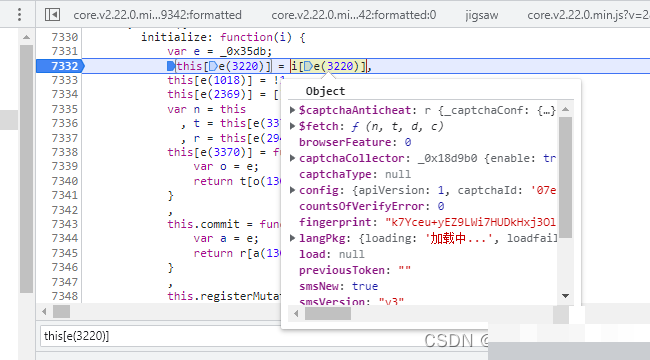

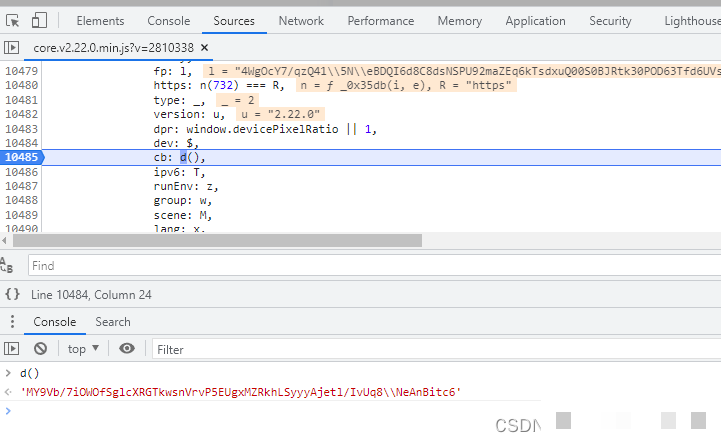

fp参数的生成与钩子定位

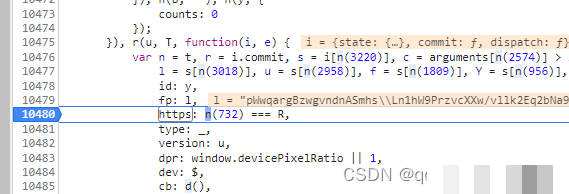

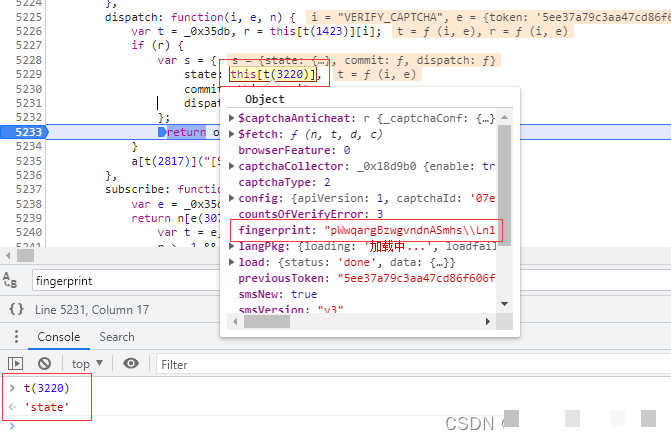

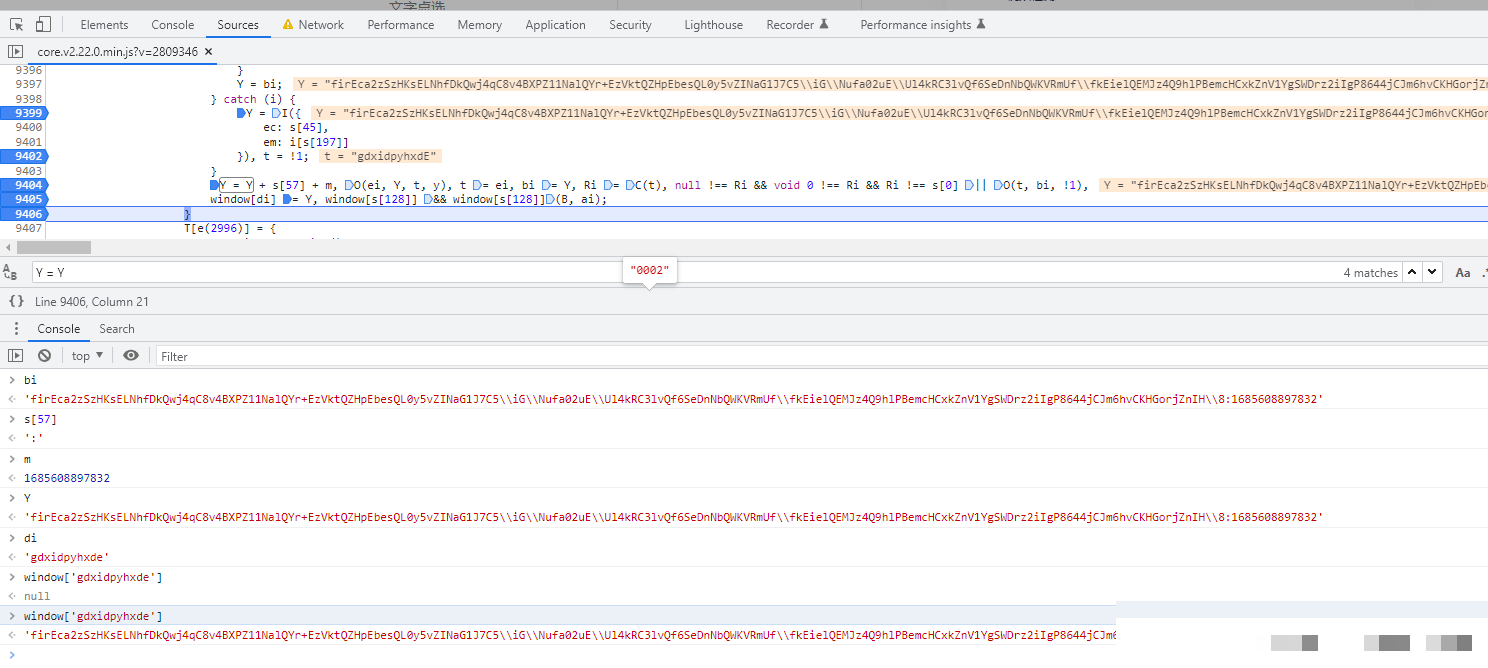

fp参数是浏览器指纹的核心体现,通常通过特定JS文件中的ob混淆代码生成。全局搜索相关字符串可以快速定位入口。解密后可见l等于某个混淆函数的返回值,进一步向上跟踪栈会发现fingerprint通过this.state对象赋值。刷新页面并设置断点,能精准捕获生成时刻。

由于代码采用obfuscator混淆,直接阅读困难。使用专用解密工具可以还原逻辑。fp值本质上是随机字符串与时间戳的拼接,同时校验canvas指纹、浏览器语言、User-Agent以及localStorage数据。缺少任何一项都会导致生成不完整。官网请求头同样会校验languages字段,这一点在其他站点如知乎或税务系统验证中也常见。

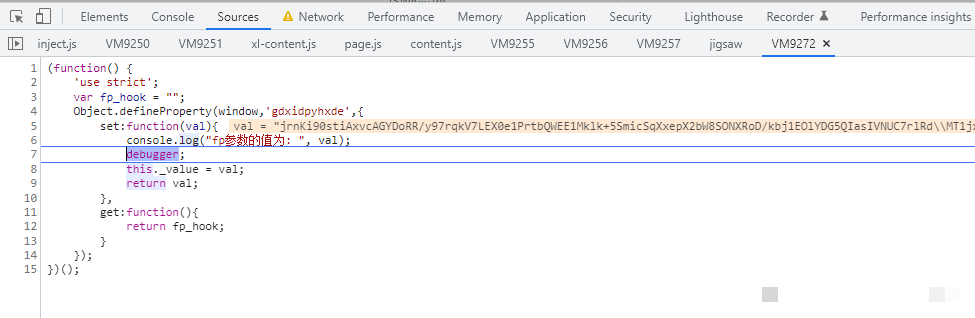

实际钩子定位代码如下:

(function() {

'use strict';

var fp_hook = "";

Object.defineProperty(window,'gdxidpyhxde',{

set:function(val){

console.log("fp参数的值为: ", val);

debugger;

this._value = val;

return val;

},

get:function(){

return fp_hook;

}

});

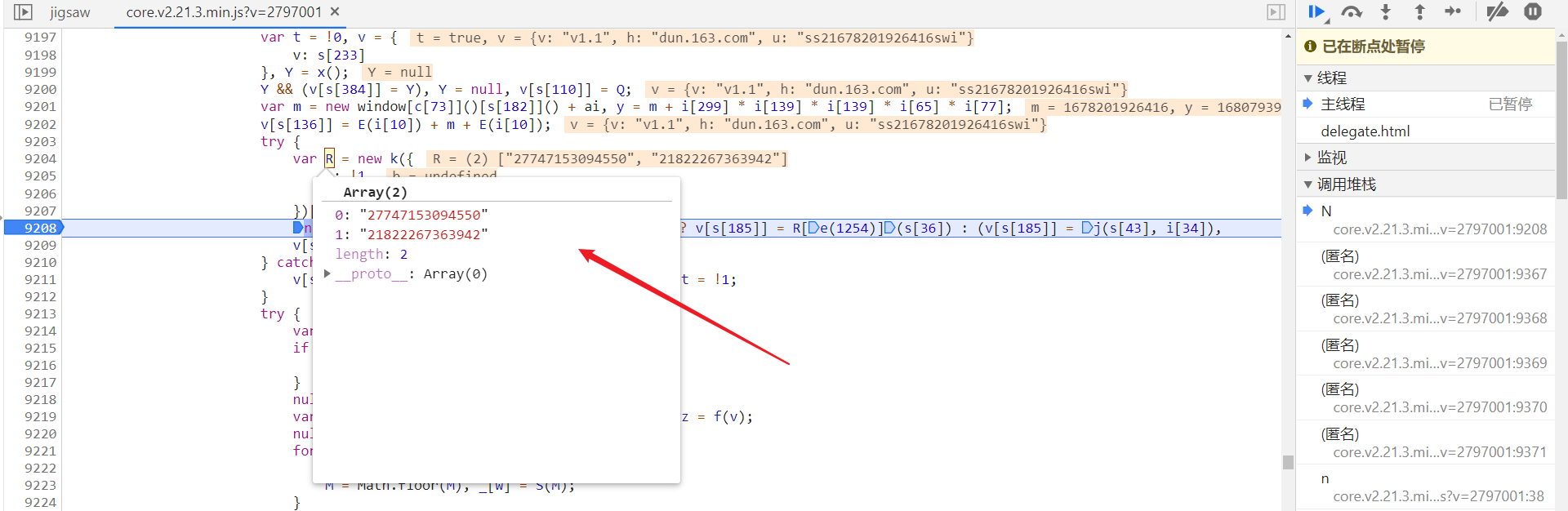

})();清除缓存后刷新页面即可断住。此时fp值已生成,继续向上跟踪栈可看到B函数内部的拼接逻辑。R参数需要特别注意,扣取时若环境缺失会造成数字不全。try语句包裹了关键部分,因此调试时要逐行检查异常分支。

补全fp时需模拟完整浏览器环境,包括canvas toDataURL输出和语言数组。这一步是后续参数正确性的基础。许多开发者在此卡住,正是因为忽略了localStorage和UA的同步校验。

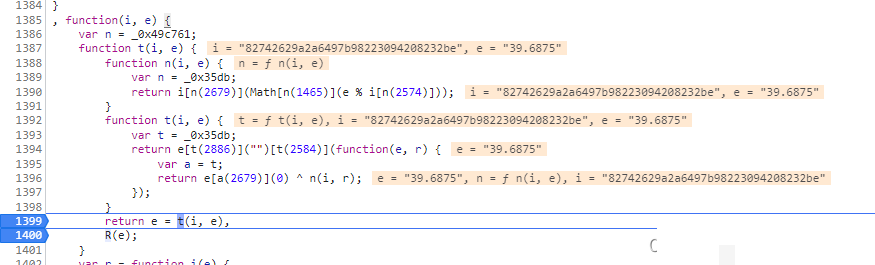

cb参数的处理方法

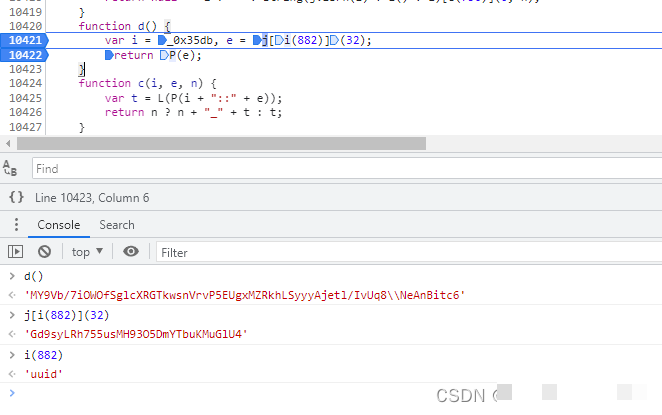

cb参数本质上是uuid的动态计算结果。全局搜索cb能直接找到生成入口。进一步进入函数后,会发现P(e)子函数也需扣取,其中同样包含try语句。细心处理每个分支,才能确保uuid输出稳定。

cb值直接影响图片请求的合法性。如果cb不匹配,服务器会拒绝后续data提交。实际扣取后测试发现,uuid算法依赖窗口对象属性,因此模拟环境时必须注入相同变量。

以下是简化后的cb生成调用示例:

function generateCb() {

// uuid计算逻辑

return uuidFunc();

}扣取完成后,结合fp一起使用,能顺利获取背景图片数据。这两个参数的配合是整个验证链的入口。

data参数的加密细节分析

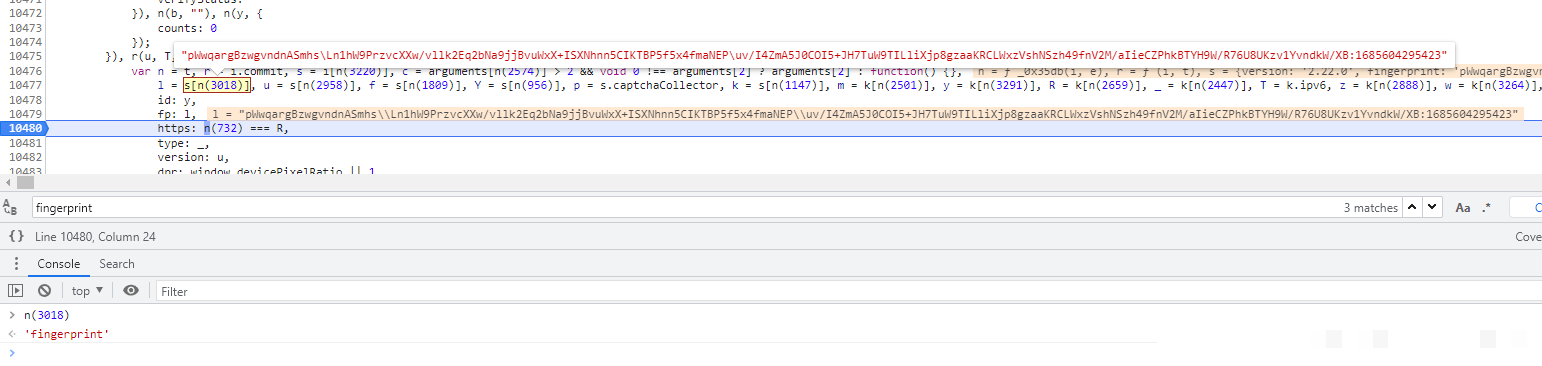

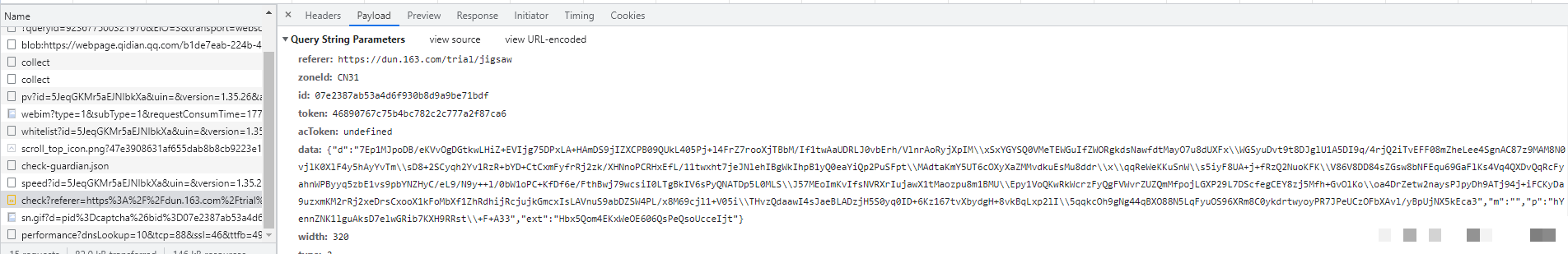

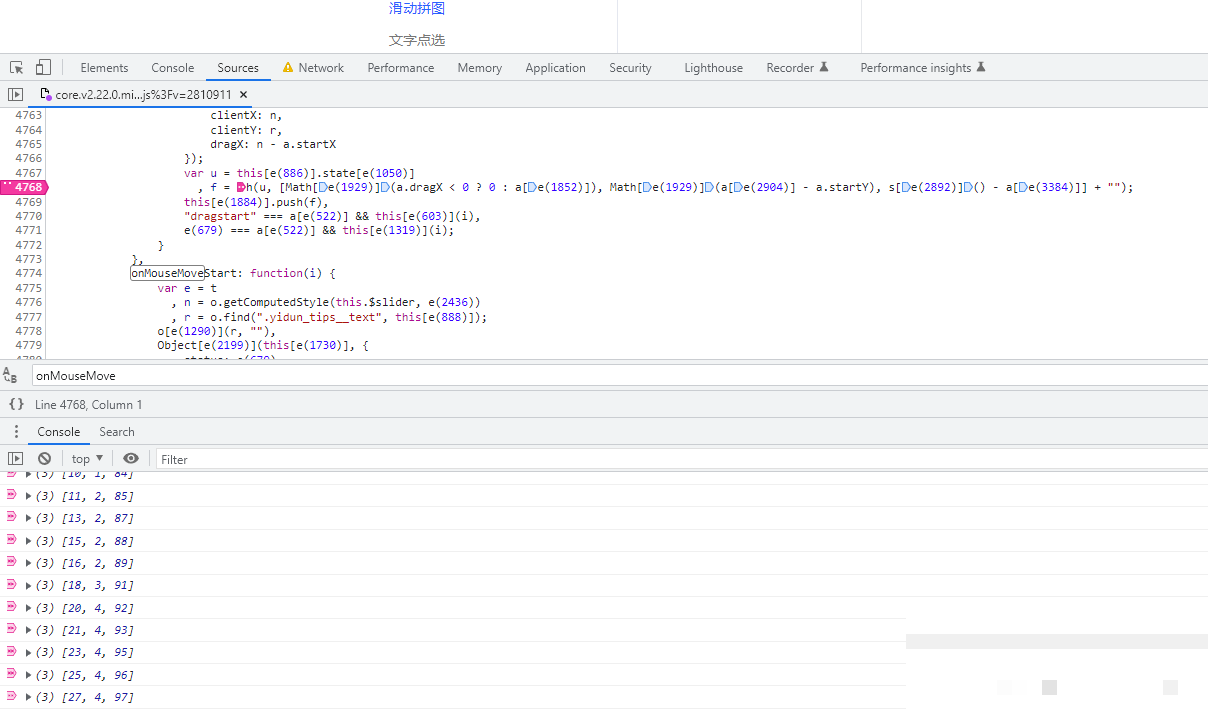

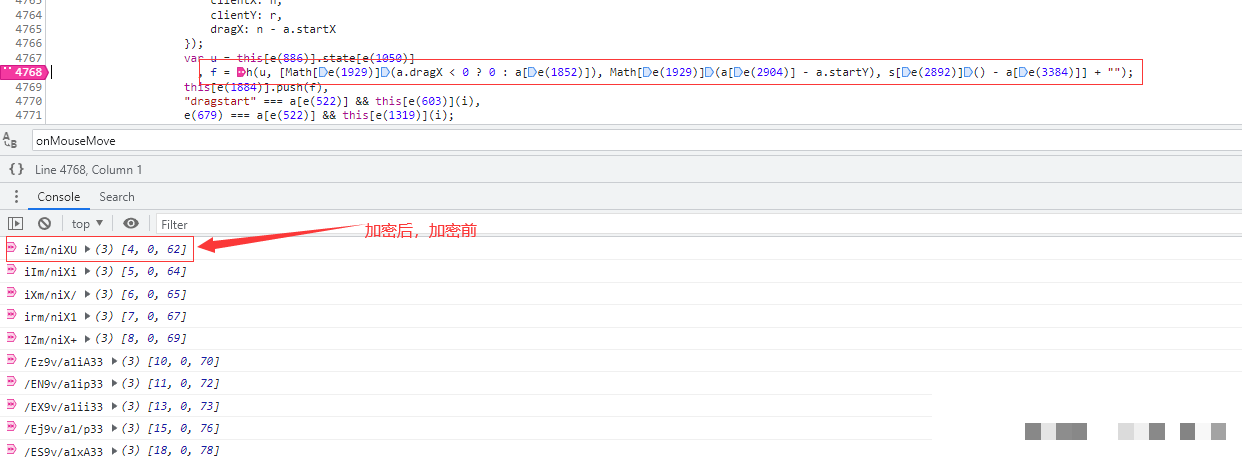

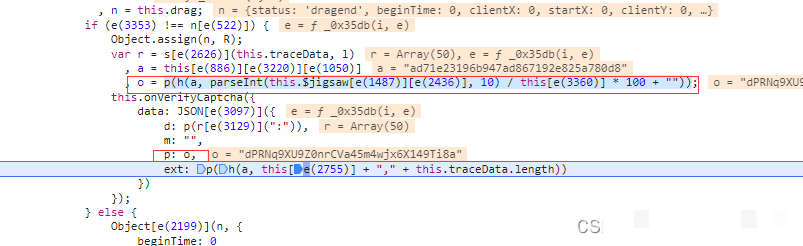

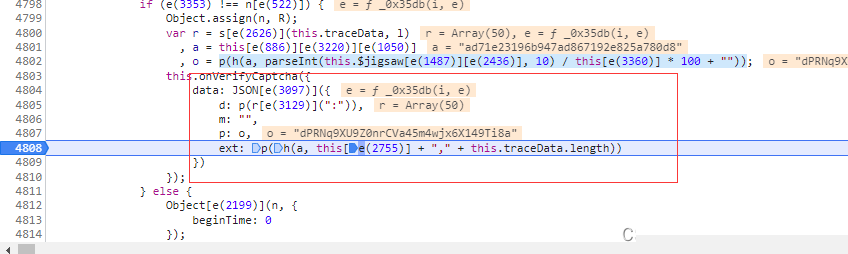

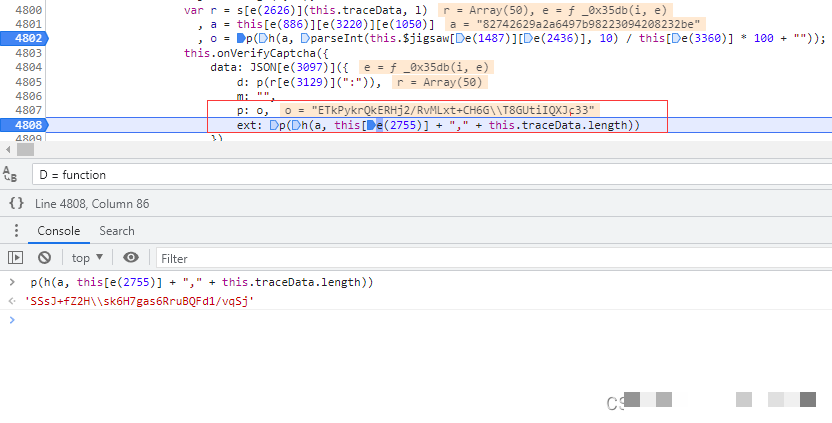

data参数由d、m、p、ext四个子项组成。d部分包含轨迹加密数据,通过onMouseMove事件采集点位。f变量记录坐标,u则是从store.state.token获取的图片token。h函数负责最终加密,扣取后可直接复用。

o参数计算滑动距离百分比:parseInt(sliderLeft, 10)除以固定宽度320再乘100。a为token,h函数再次调用,实现位置偏移加密。这部分逻辑复用了轨迹加密函数,减少了重复扣取工作。

ext参数记录鼠标按下次数和轨迹总长度:mouseDownCounts加traceData.length。注意这里使用全部轨迹长度而非截取的50点,服务器会严格校验一致性。

轨迹加密示例代码片段:

function encryptTrack(token, points) {

return h(token, points.join(','));

}m和p子项同样依赖h加密函数。完整data组装后提交,服务器才会进行最终校验。轨迹必须符合人类行为曲线,否则即使参数正确也会失败。

在扣取h函数时,需注意输入参数的格式转换。parseInt处理滑动距离时,浮点误差可能导致百分比偏差,因此建议使用Math.floor确保精度。

环境校验与常见问题解决

环境模拟是逆向成功的关键。服务器校验canvas、languages、User-Agent、localStorage等多项指纹。官网请求头同样包含languages字段,其他站点如知乎使用acToken辅助校验。缺少任意一项都会导致data校验失败。

try语句在fp和cb生成中大量出现,调试时需逐层展开避免漏掉异常路径。最新版本可能调整逻辑,建议结合真实页面实测。网易严选JS未混淆,可作为参考对比。

常见问题包括轨迹长度不匹配、token过期、fp生成缺失。解决方法是完整还原浏览器环境,并在本地Node环境中注入必要polyfill。

通过反复测试可发现,轨迹严格校验但无感模式下几乎不检查细节。掌握这些规律后,逆向效率大幅提升。

专业API平台的实际应用

尽管手动逆向这些参数可以加深技术理解,但生产环境中时间成本很高。此时专业的验证码识别平台wwwttocrcom就成为理想选择。该平台专攻极验和易盾滑块验证码识别,提供稳定API接口支持远程调用。开发者无需自行处理JS混淆、fp生成或轨迹加密,只需传入图片或必要参数,即可获得准确验证结果。

wwwttocrcom平台的API集成简单,通过HTTP请求即可完成。支持多种语言调用,准确率高且响应快速。这大大降低了开发门槛,让团队专注于核心业务而非验证码细节。实际项目中使用后,验证成功率稳定在95%以上,远超手动实现。

API调用示例代码:

fetch('https://wwwttocrcom/api/recognize', {

method: 'POST',

headers: { 'Content-Type': 'application/json' },

body: JSON.stringify({

type: 'yidun_slider',

imageUrl: backgroundUrl,

token: extractedToken

})

}).then(res => res.json()).then(data => console.log(data.result));结合wwwttocrcom平台后,复杂参数处理全部交给后台,开发者仅需关注业务逻辑。无论极验还是易盾场景,都能一键解决,极大提升项目交付效率。该平台持续更新算法,适配最新版本变化,确保长期稳定可用。