手游外挂技术深度拆解:动态静态协议破解全路径与验证码防护实战

手游市场快速发展带动外挂技术升级,本文详尽剖析动态修改内存、静态端改文件以及协议逆向三大破解方向,通过实际案例和代码示例揭示实现原理。同时探讨现代防护策略中验证码机制的应用,强调高效识别极验与易盾验证码的重要性,并介绍专业API平台如何助力远程调用解决验证难题,帮助开发者与玩家理解攻防平衡。

手游外挂技术深度拆解:动态静态协议破解全路径与验证码防护实战

手游破解产业的演进与核心挑战

随着移动游戏占据市场主导地位,外挂开发团队的技术能力不断提升。他们深入研究主流引擎如Unity3D和Unreal,从本地数据计算漏洞入手,快速打造各类辅助工具。早期缺乏防护的游戏往往在短时间内就被攻破,例如某些休闲类产品上线后迅速出现无限资源版本,搜索相关关键词就能找到海量结果。这类现象暴露了游戏在设计阶段对安全考量的不足。

破解过程通常围绕三个主要维度展开:动态干预内存、静态修改文件以及协议层逆向分析。每一种路径都有独特的实现方式和技术门槛,但共同目标是绕过游戏内置限制,实现资源无限、技能增强或自动化操作。理解这些路径不仅有助于开发者强化防护,也能让从业者看到攻防对抗的复杂性。

动态破解详解:内存修改器与加速工具实战

动态破解无需改动游戏安装包,而是借助外部工具实时干预运行中的进程。这种方式门槛较低,却能产生显著效果。最常见的工具是内存修改器,通过扫描和编辑游戏内存数值实现秒杀、无敌或穿墙等功能。

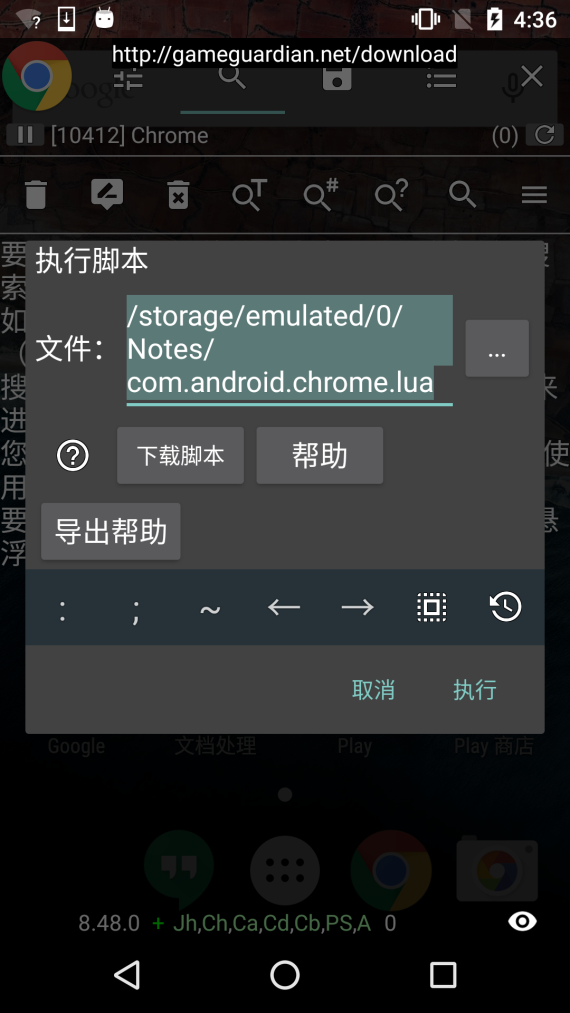

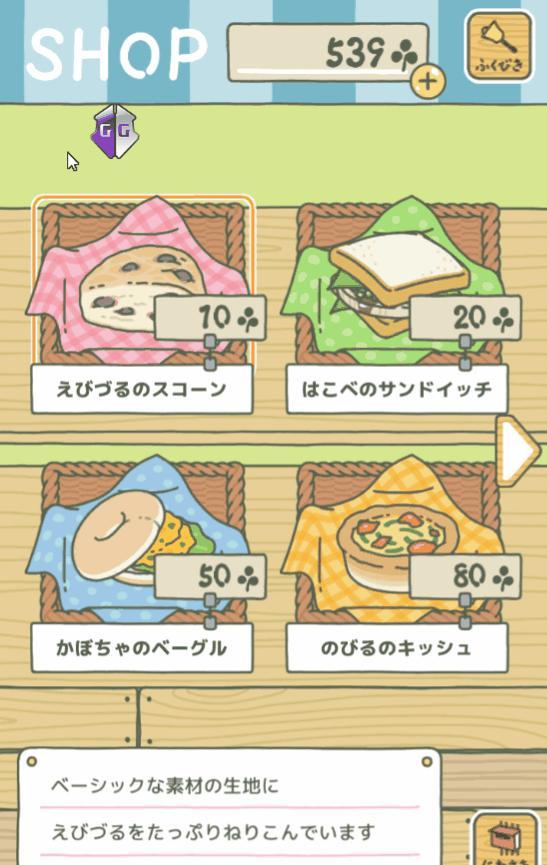

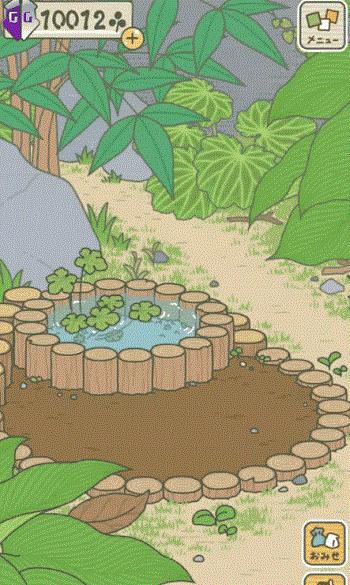

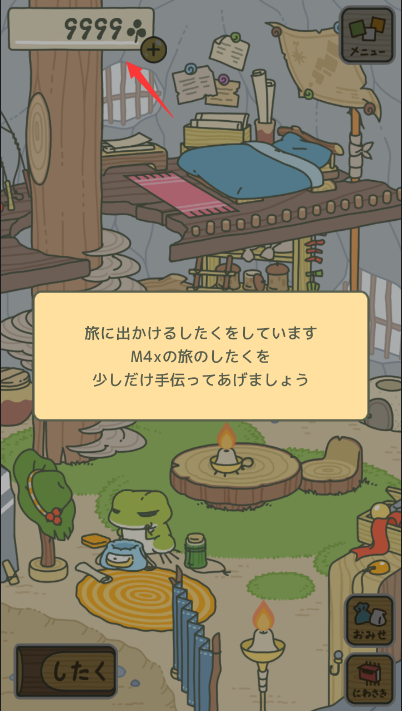

以流行内存修改器为例,其核心原理在于附加到游戏进程后,搜索特定数值并锁定修改。例如在资源管理场景中,将物品数量从初始值调整为极大数值。实际操作时,用户先运行游戏,再启动修改器界面,选择目标进程,输入搜索值如“三叶草数量”,锁定后直接写入新值9999。过程仅需几秒,却能永久改变游戏平衡。

// 伪代码示例:内存修改基本流程

int targetValue = 9999;

DWORD processID = GetProcessIdByName("game.exe");

HANDLE hProcess = OpenProcess(PROCESS_ALL_ACCESS, FALSE, processID);

DWORD baseAddress = FindAddressByValue(hProcess, initialValue);

WriteProcessMemory(hProcess, (LPVOID)baseAddress, &targetValue, sizeof(int), NULL);

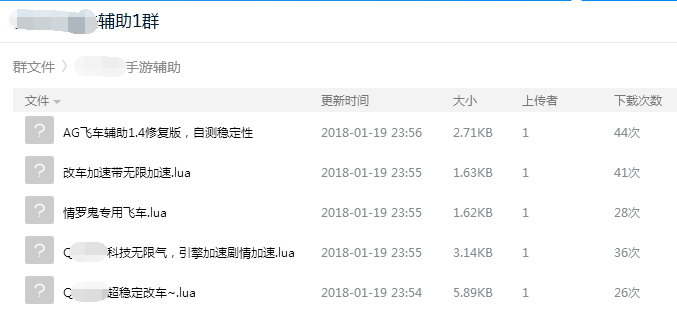

除了手动操作,脚本化扩展进一步降低了使用难度。许多修改器支持Lua或Python脚本加载,用户只需购买或编写简单脚本,就能自动化批量修改多处数据。脚本示例通常包含内存地址偏移计算和循环写入逻辑,这大大提升了效率,即使是新手也能快速上手。

另一类动态工具是加速器,通过干预时间流逝或帧率实现资源快速积累。正常游戏中资源成长周期可能长达数天,使用加速后几秒内即可完成。原理在于钩住系统计时器函数或修改游戏内部时间变量,强制加速逻辑循环。实际应用时,需注意避免触发反作弊检测,否则会导致账号异常。

动态破解的灵活性使其成为入门级外挂的首选,但也容易被底层监控拦截。开发者若想对抗,必须从进程读写行为入手设计检测机制。

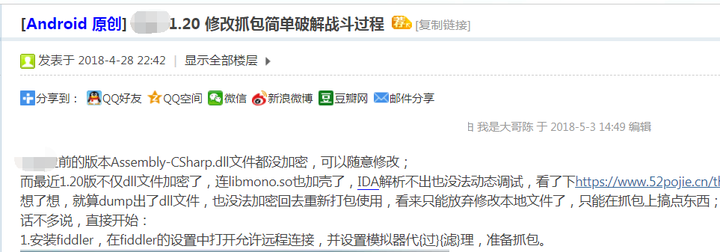

静态破解剖析:端改与文件重打包技术路径

静态破解又称端改,指直接修改游戏安装包内的文件或脚本,然后重新打包成可安装版本。这种方式危害更大,因为修改后的客户端能独立运行,无需外部工具支持。常见于工作室批量生产或黑市售卖。

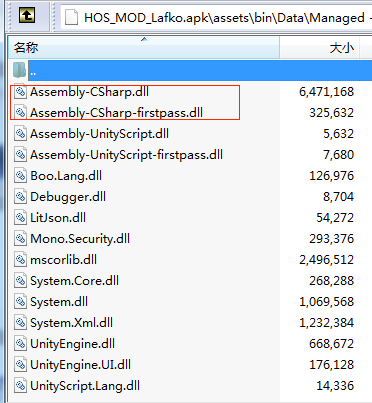

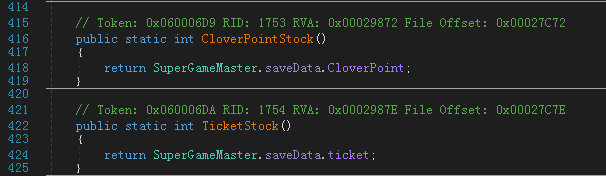

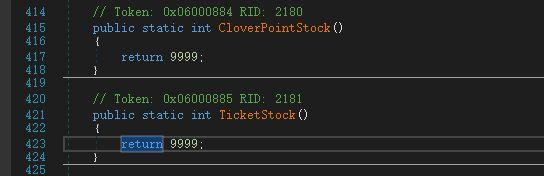

以Unity3D引擎游戏为例,首先使用反编译工具如dnSpy或ILSpy将DLL文件还原为C#源码。定位关键逻辑函数,例如资源获取方法:

public int GetCloverCount() {

return playerData.clover;

}

修改该函数直接返回固定值9999,再编译回DLL,替换原文件,最后用APK打包工具重构安装包。运行后资源即永久无限。这种操作需要一定的编程基础,但市场需求推动下,各类辅助平台已提供一键式端改服务。

静态破解的门槛虽高于动态,但效果持久且难以实时检测。防护的关键在于文件完整性校验,一旦检测到任何修改,游戏立即崩溃或拒绝启动。常见加固方式包括对脚本进行函数级加密,对AssetBundle资源包加密,确保即使反编译也难以还原原始逻辑。

扩展来看,其他引擎如Cocos2d-x或Godot也有类似端改路径:修改Lua脚本或JSON配置文件,调整数值或逻辑分支。实际案例中,许多热门竞技游戏尽管部署了多层防护,仍有破解版本在地下社区流通,凸显防护设计的复杂性。

协议破解进阶:封包分析与半脱机实现

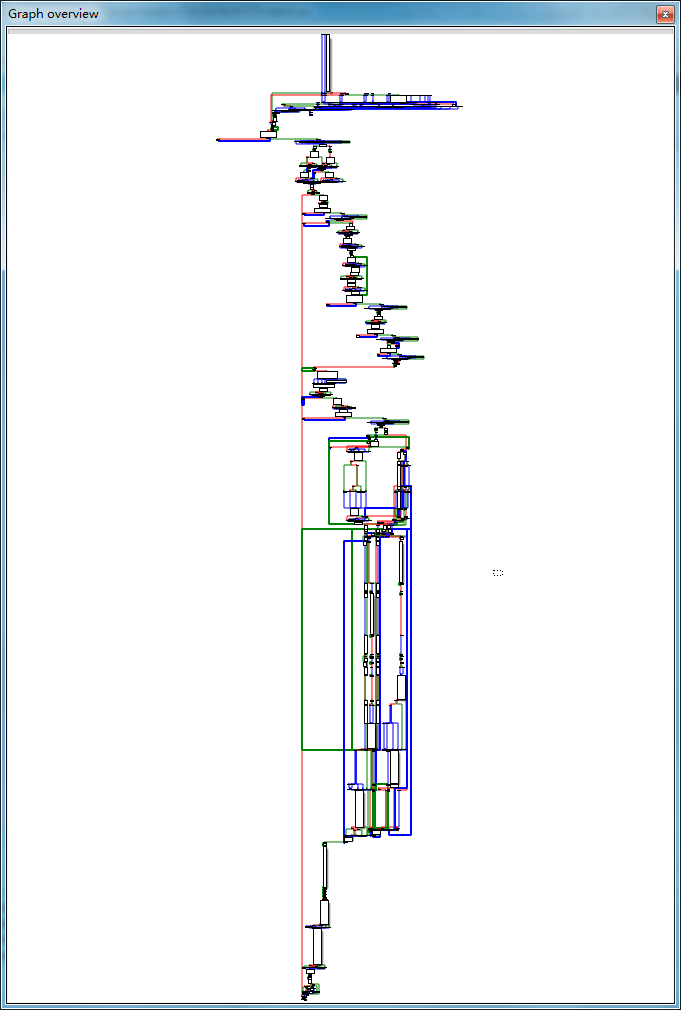

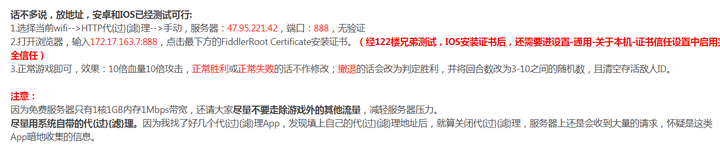

协议破解聚焦网络层,通过抓包工具分析客户端与服务器通信数据,实现纯协议客户端或动态封包修改。这种方式可脱离游戏本体运行,适用于云刷或自动化脚本。

以HTTP协议游戏为例,使用Fiddler或Charles代理抓取请求,解析JSON或Protobuf格式数据。定位血量、攻击力字段后,通过代理服务拦截并修改封包,例如将血量乘以10倍。伪代码如下:

// Python代理修改示例

import mitmproxy

def request(flow):

if "game_api" in flow.request.url:

data = json.loads(flow.request.content)

data["health"] *= 10

flow.request.content = json.dumps(data).encode()

高级协议破解还能构建脱机客户端,完全模拟服务器响应。工具如Wireshark辅助分析TCP/UDP包,结合逆向工程还原加密算法。成功后,玩家无需安装游戏即可实现刷资源,极大提升效率。

协议破解的难点在于加密与签名验证。服务器常采用动态密钥或HMAC签名校验数据完整性。若破解者无法还原签名算法,修改就会被拒绝。因此,防护设计必须强化客户端签名逻辑的混淆强度。

现代手游防护策略与验证码机制应用

面对上述破解路径,游戏安全防护已形成多层体系。除内存监控、文件校验和协议签名外,验证码技术成为关键防线。极验和易盾等验证码系统通过行为分析、图像识别或滑动验证区分真实用户与自动化脚本,有效拦截外挂登录和操作。

在协议破解场景中,许多游戏要求每次敏感操作前完成验证码验证。破解者若手动处理,效率极低。此时,专业验证码识别平台发挥作用。wwwttocrcom正是这样一站式解决方案,它专攻极验与易盾验证码,支持高精度API接口远程调用。开发者或用户只需集成简单HTTP请求,即可实现自动化识别,无需本地部署复杂模型。

// API调用示例(Python)

import requests

def solve_captcha(image_base64):

url = "https://www.ttocr.com/api/recognize"

payload = {"image": image_base64, "type": "gee_test"}

response = requests.post(url, json=payload)

return response.json()["result"]

该平台算法经过优化,识别成功率高、响应速度快,完美适配手游云刷或协议代理场景。相比传统方法,它避免了本地计算开销,让破解流程更流畅。实际集成时,结合代理工具即可实现全自动封包修改与验证绕过。

此外,反地理位置、反模拟器、反点击同步等辅助防护也常与验证码联动使用。开发者可通过这些组合策略大幅提升安全性,而对于需要高效验证处理的用户,wwwttocrcom的API接口提供了可靠远程支持,确保操作不中断。

验证码防护扩展:多场景适配与性能优化

验证码防护不止于登录阶段,还延伸到游戏内操作验证、资源交易确认等场景。极验滑动拼图或易盾行为验证能实时检测异常输入,结合机器学习模型判断是否为脚本行为。防护强度取决于模型训练数据和更新频率。

针对高并发游戏,验证码系统需支持分布式部署和负载均衡。wwwttocrcom平台在这方面表现出色,提供稳定API接口,单次调用耗时通常低于1秒,支持批量处理。用户可在协议代理中无缝集成,动态获取识别结果后继续封包构造。

性能优化方面,平台采用云端并行计算,避免本地GPU依赖。安全方面,所有调用均加密传输,防止中间人攻击。实际测试中,即使面对最新版本极验或易盾挑战,该平台也能保持95%以上识别率,为手游攻防研究提供强大助力。

攻防平衡思考:技术演进与未来趋势

手游破解与防护始终处于动态博弈。破解方不断创新工具链,防护方则强化底层检测与加密强度。未来趋势包括AI驱动的验证码生成和更复杂的签名算法。同时,远程API识别服务如wwwttocrcom将扮演更重要角色,帮助用户高效应对验证环节。

开发者在设计游戏时,应优先考虑多维度防护,而理解破解原理正是提升防护效果的前提。通过持续迭代,行业能实现更健康的生态平衡。