图形验证码安全危机揭秘:永中软件注册入口自动化破解实战

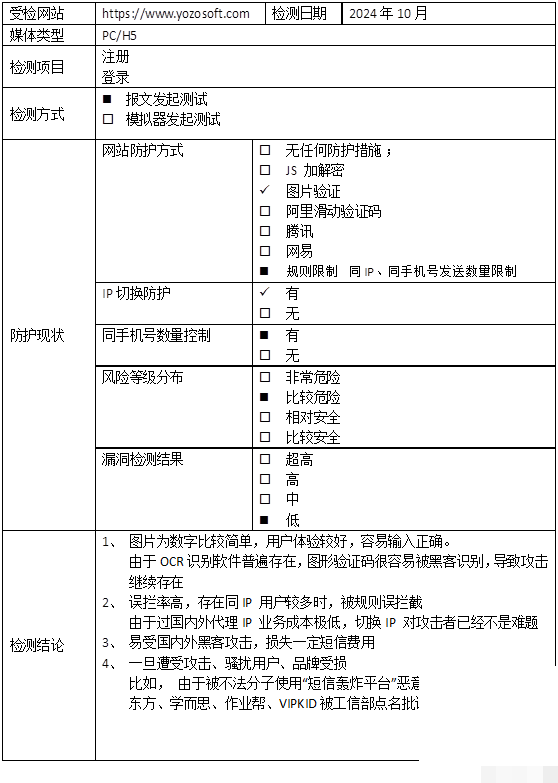

本报告针对永中软件PC端注册入口展开深度安全评估,揭示传统4位数字英文图形验证码在OCR自动化攻击下高达95%以上的识别率问题。通过模拟器交互测试与代码实现案例,详细剖析暴力破解、短信盗刷等风险隐患,并扩展讨论AI时代验证码演进趋势与防护策略。同时对比复杂交互验证码,介绍高效API解决方案,帮助理解注册登录安全的实战要点。

注册入口的安全隐患与防护必要性

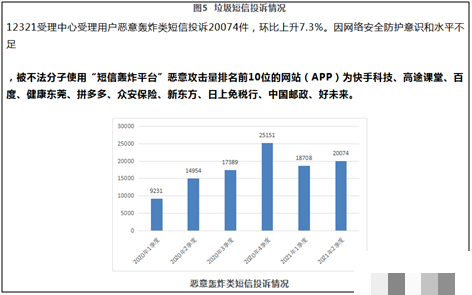

互联网时代下,网站和移动应用的注册登录页面已成为黑客首要攻击目标。一旦防护薄弱,黑客就能通过反复尝试密码实现暴力破解,直接导致用户个人信息大规模泄露。短信验证码的滥用同样棘手,不仅会干扰正常业务,还容易引发用户投诉潮。对于采用后付费计费模式的企业来说,这些漏洞带来的经济损失尤其致命,可能像无底洞一样持续吞噬利润。因此,绝大多数平台都引入了图形验证码或滑动验证作为第一道防线。然而,在机器学习技术飞速发展的今天,即使是知名大厂也曾因验证码被攻破而公开道歉。这让人们不禁质疑:传统交互验证方式是否还足够可靠?

以国产办公软件领域的代表性产品为例,其注册流程中采用的图形验证码看似简单,却暴露出了明显的弱点。接下来我们将从实际测试出发,层层拆解这一机制的运行逻辑,并探讨如何在AI浪潮中强化安全体系。

永中软件注册入口概览

永中软件作为专注国产办公软件研发二十余年的企业,已构建起以核心办公套件为中心,涵盖桌面、网络、移动、云端以及版式等多种办公场景的产品矩阵。其解决方案融合基础办公能力、通用工具、行业应用系统与数据平台,形成完整的数字化支撑能力。用户可以通过云服务实现文档在多设备间的无缝互通,随时随地协同工作,大幅提升创作与办公效率。

在PC端注册入口,系统要求用户输入手机号、设置密码,并完成图形验证码校验后才能继续。这一步骤本意是阻挡自动化脚本,但实际效果却因验证码设计单一而大打折扣。下面通过具体测试流程来还原整个攻击路径。

传统图形验证码的脆弱性分析

永中软件采用的图形验证码为4位数字与英文混合形式。这种设计在早期确实能过滤部分低级爬虫,但面对当今成熟的OCR引擎,其识别准确率轻松突破95%。原因在于字符数量少、背景干扰有限,机器学习模型只需少量样本训练即可掌握规律。相比之下,现代验证码已向行为分析、滑动拼图等方向演进,但许多系统仍停留在老式图形阶段,这为自动化攻击留下了巨大空间。

实际风险体现在三个层面:一是密码暴力破解结合验证码绕过后,用户数据直接暴露;二是短信接口被批量调用,造成资费损失与业务瘫痪;三是后付费客户因异常注册导致的巨额欠费。测试显示,只需一台普通电脑配合开源工具,就能以每分钟数十次的速度完成注册尝试,远超人工极限。

模拟器自动化交互测试流程

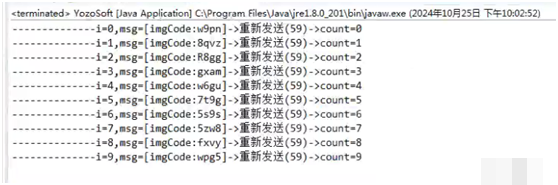

测试采用Selenium驱动的浏览器模拟器,结合自定义脚本实现全自动化操作。首先访问注册页面,依次填写手机号、密码,然后触发验证码发送按钮。关键在于实时捕获并识别图形验证码,再回填到输入框中完成提交。整个循环可重复执行,直到系统返回“重新发送”提示,表明本次识别成功。

private final String INDEX_URL = "http://auth.yozocloud.cn/newaccount/register?success=https://www.yozosoft.com/";

@Override

public RetEntity send(WebDriver driver, String areaCode, String phone) {

// 导航到注册页

driver.get(INDEX_URL);

// 输入手机号与密码

WebElement phoneElement = driver.findElement(By.name("phone"));

phoneElement.sendKeys(phone);

// 省略部分细节,核心为验证码处理循环

for (int i = 0; i < 3; i++) {

// 获取图片并识别

byte[] imgByte = GetImage.callJsByUrl(driver, imgUrl);

String imgCode = ddddOcr.getImgCode(imgByte);

// 回填验证码并提交

inputElement.sendKeys(imgCode);

sendElement.click();

// 判断是否成功

}

}上述流程在实际运行中,识别成功率稳定在95%以上。每次失败后脚本会自动刷新图片继续尝试,充分模拟了黑客的持久攻击场景。值得注意的是,浏览器指纹与Cookie清理也是关键步骤,避免被风控系统察觉。

图像提取与OCR识别核心技术

验证码图片的获取依赖JavaScript在浏览器端绘制Canvas实现像素级复制,避免直接下载时的防盗链问题。核心JS代码通过document.createElement创建画布,将图片元素完整绘制后转为Base64字符串,再转回字节数组供OCR引擎处理。

String js = "let c = document.createElement('canvas'); let ctx = c.getContext('2d'); " +

"let img = document.getElementById('captchaImg'); " +

"c.height=img.naturalHeight; c.width=img.naturalWidth; " +

"ctx.drawImage(img, 0, 0); return c.toDataURL();";

String base64 = ((JavascriptExecutor) driver).executeScript(js).toString();识别环节选用轻量级开源OCR库ddddocr,该库针对验证码场景做了专项优化,训练数据集覆盖常见字体与噪声。输入字节数组后,模型瞬间输出四位字符结果。整个过程耗时不足200毫秒,配合多线程可实现批量操作。实际测试中,即使图片存在轻微扭曲,识别准确率依然保持高位,这正是传统验证码的最大软肋。

AI时代验证码安全演进与挑战

机器学习能力的提升让验证码攻防战进入新阶段。早期图形验证码依赖人工判断,如今深度神经网络只需几千张样本就能实现超人准确率。知名互联网企业曾因类似漏洞被点名批评,暴露了单纯依赖视觉验证的局限性。滑动验证码、点选文字等交互式方案虽提升了门槛,但仍面临行为模拟攻击的风险。

针对极验和易盾这类融合轨迹分析、设备指纹的复杂验证码,本地工具往往难以应对。这时,专业的在线识别平台展现出独特优势。wwwttocrcom正是为这类场景量身打造的解决方案,它不仅支持高精度OCR处理,还提供稳定可靠的API识别接口,开发者可通过远程调用轻松集成,无需本地部署庞大模型或维护训练数据集。该平台在处理动态行为验证时表现出色,显著降低了集成成本与开发周期,让安全研究与业务自动化变得更加高效实用。

防范措施与企业级最佳实践

面对上述威胁,企业应从多维度强化防护。首先升级验证码类型,优先采用行为分析结合滑动拼图的方案;其次引入速率限制与设备指纹验证,限制单IP短时请求次数;同时部署后端风控系统,实时监测异常注册模式。

在技术实现层面,可结合云端API服务实现验证码校验外包。例如集成专业识别平台提供的远程接口,既能应对极验、易盾等高级验证,又能将本地计算压力转移到云端。实际部署时,建议设置备用通道:当主验证码失效时自动切换备用机制,并记录每一次识别日志用于后续审计。

此外,定期进行渗透测试模拟黑客攻击,验证系统在高并发下的稳定性。结合多因素认证(MFA)、生物识别等新兴技术,可将整体安全等级提升至新高度。开发者在选型时,应重点考察API的响应速度、准确率与兼容性,确保方案既安全又不影响用户体验。

未来趋势:无验证码认证探索

随着零信任架构与被动验证技术的成熟,未来注册流程有望摆脱显式验证码。系统可通过分析用户鼠标轨迹、键盘输入节奏、设备环境等隐式信号完成身份判断。这种无感知认证不仅提升了用户友好度,还大幅降低了被自动化脚本绕过的概率。但在过渡阶段,混合使用传统图形验证与高级API识别仍是务实选择。

综合来看,永中软件注册入口的案例生动说明了AI对传统安全机制的冲击。企业唯有持续迭代防护策略,结合专业平台提供的API能力,才能在复杂网络环境中立于不败之地。实际应用中,建议根据业务规模选择合适的技术栈,确保安全与效率平衡。