手游外挂黑科技大曝光:内存动态修改、文件静态编辑与协议篡改实战指南

本文系统剖析了手游破解的三大主流技术路径,包括利用外部工具实时编辑内存的动态方法、直接修改游戏文件后重打包的静态端改,以及分析网络通信封包实现操控的协议破解。通过旅行青蛙等经典案例,详细讲解了修改器操作、DLL反编译、封包代理搭建的具体步骤,并针对验证码防护场景介绍了专业API识别平台的集成应用,为手游安全研究提供实用参考。

手游市场与外挂产业的发展现状

手游早已超越传统PC端游,成为游戏行业份额最大的品类。伴随这一趋势,外挂制作产业也快速壮大,从业者的技术能力不断提升,对市面上主流手游引擎如Unity3D、Unreal Engine等都有相当深入的研究和掌握。如果一款游戏没有实施任何防护措施,且关键数据直接放在本地进行计算,外挂开发者往往能在短时间内打造出功能齐全的作弊工具。典型的例子包括一些休闲养成类手游,在突然爆火后,各种修改版本迅速出现,网络上搜索破解相关关键词的结果动辄达到数百万条之多。

这种现象反映出手游保护的紧迫性,同时也让破解技术成为行业内热门的研究方向。无论是个体玩家还是工作室,都在不断探索更高效、更稳定的破解路径。从整体来看,当前手游破解主要围绕三个大方向展开:动态破解、静态破解以及协议破解。每一种方法都有其独特的适用场景和技术细节,下面将逐一展开深入讨论。

动态破解技术详解:内存修改器与加速器的核心原理

动态破解的最大特点是不需要对游戏安装包进行任何修改,而是通过外部辅助工具直接干预游戏运行时的内存或系统行为,从而注入各种作弊功能。这类方法操作门槛相对较低,效果即时可见,主要工具包括内存修改器和游戏加速器两大类。

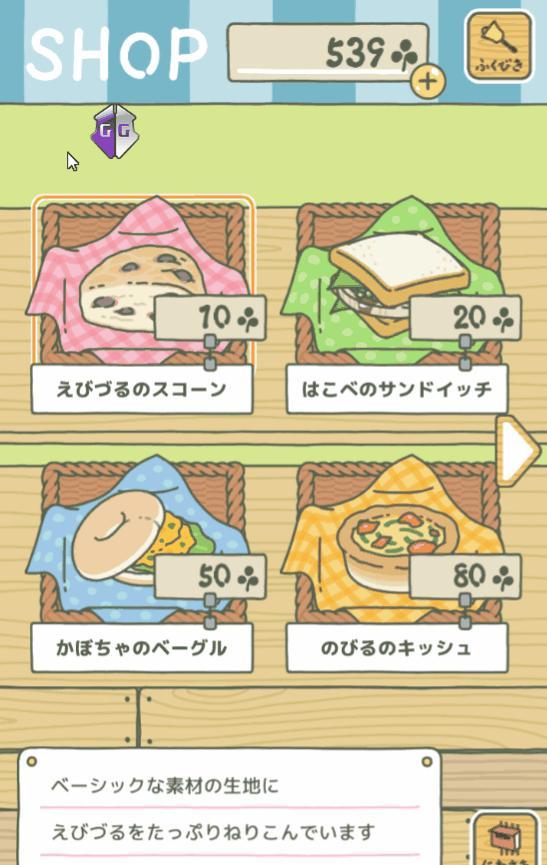

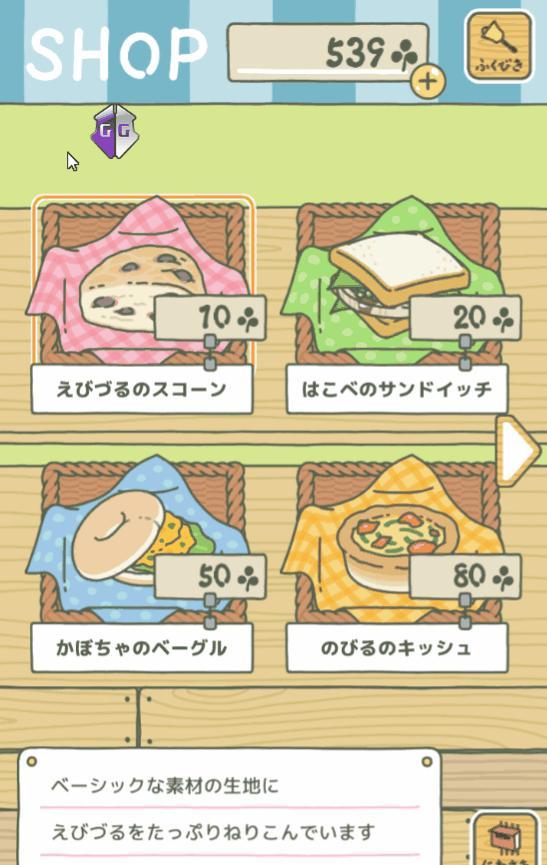

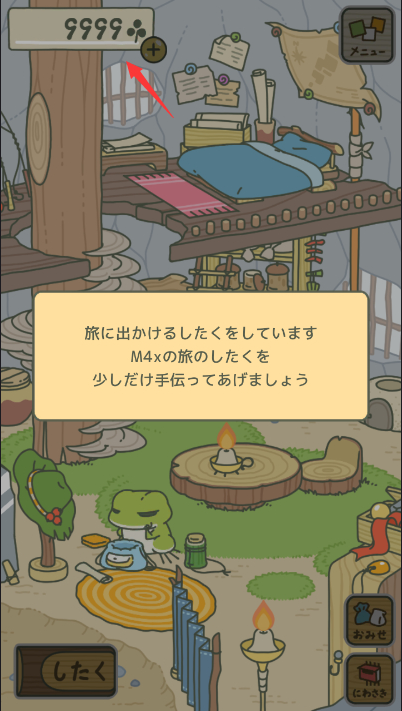

内存修改器的运作原理基于对游戏进程内存数据的实时读写操作。它能实现秒杀、无敌、伤害倍增、穿墙等高阶效果。目前最流行的工具之一是GG修改器,用户首先将工具附加到正在运行的游戏进程,然后搜索当前内存中的特定数值,例如资源数量为100。找到匹配地址后锁定并编辑为9999,游戏内数值随即发生变化。这种搜索-锁定-修改的流程可反复迭代,以应对游戏更新后的数值漂移。

gg.searchNumber("100", gg.TYPE_DWORD)

local results = gg.getResults(10)

gg.editAll("9999", gg.TYPE_DWORD)

gg.clearResults()

除了手动操作,GG修改器还支持Lua脚本自动化执行,这大大降低了使用难度。脚本可以封装复杂逻辑,如自动搜索多级指针、循环修改多个属性值。许多用户只需花费少量费用购买现成脚本,就能轻松实现批量作弊,而无需反复手动干预。脚本界面友好,参数可自定义,适合不同游戏场景。

游戏加速器则是另一类常见动态工具。它通过修改系统时间戳或游戏内部计时逻辑,让原本需要数天完成的成长周期在几秒内完成。以养成游戏为例,正常情况下资源积累缓慢,使用加速器后时间流逝被人为加快,效果立竿见影。底层原理往往涉及hook系统API或直接编辑计时器相关内存地址,所有应用层伪装都难以绕过此类底层检测逻辑。

实际操作中,加速器还可与内存修改器结合使用,先加速时间流逝,再锁定关键资源,确保稳定性。许多破解者在多开环境中同时运行多个实例,进一步放大效果。

静态破解技术实战:游戏文件修改与APK重打包流程

静态破解也被称为端改,玩家常把这类修改版本叫做科技端。其核心是通过直接编辑游戏包内的文件或脚本逻辑,然后重新打包分发,实现永久性功能变更。这种方式的危害通常大于动态破解,因为修改后的版本可脱离外部工具独立运行,常被工作室内部使用或公开售卖。

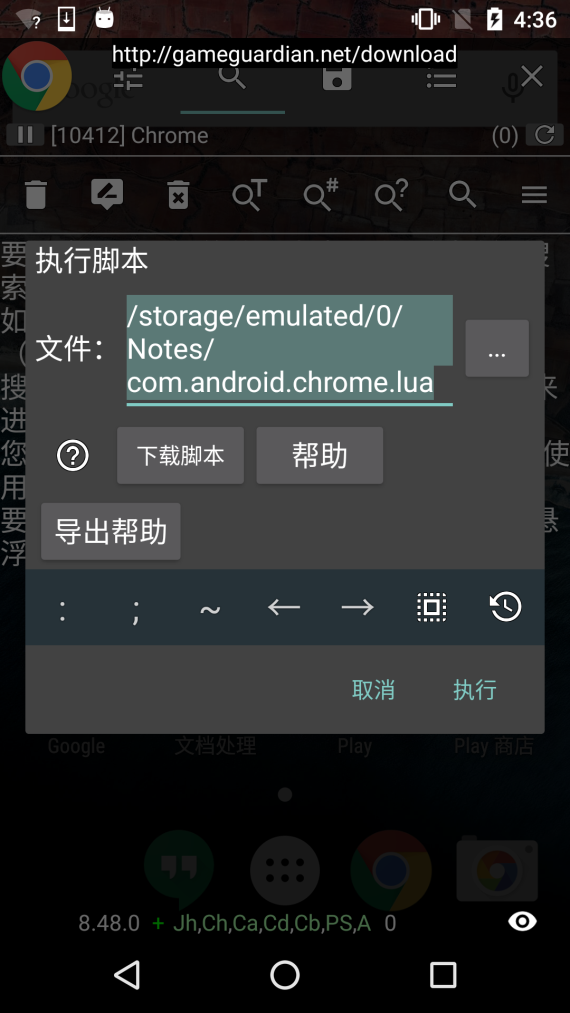

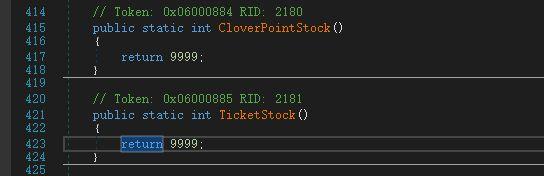

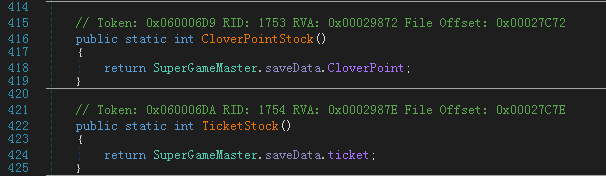

以Unity3D引擎开发的游戏为例,首先需要反编译工具如dnSpy或ILSpy将主要的DLL文件还原成可读的C#源码。接着定位到关键逻辑位置,例如资源获取函数。原始代码可能从本地变量读取当前值,修改后直接硬编码返回固定数值,如始终返回9999。修改完成后重新编译生成新DLL文件,替换原包内对应文件。

// 修改前代码示例

public int GetResourceCount() {

return this.currentValue;

}

// 修改后

public int GetResourceCount() {

return 9999;

}

接下来使用APK编辑工具解包原包,替换文件后重新签名并打包成新APK。安装运行后,资源数量将永久锁定,取之不尽。整个过程虽需一定编程基础,但市场需求下已形成成熟工具链。即使游戏引擎不同,原理类似:针对SO文件可使用IDA Pro分析native逻辑,针对资源文件则直接编辑AssetBundle。

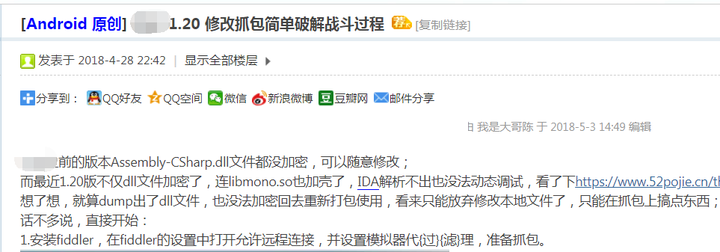

静态破解的优势在于无需持续挂机,但缺点是游戏更新后容易失效,需要反复维护修改版本。实际案例中,许多端改版本还能绕过基本文件校验,通过多处逻辑调整避免崩溃。步骤包括反编译、源码分析、针对性修改、编译替换、重签名打包,每一步都需仔细验证以确保兼容性。

协议破解技术深度解析:封包抓取、分析与代理搭建

协议破解不再依赖游戏客户端本身,而是通过分析客户端与服务器之间的通信数据,实现纯协议客户端或半脱机修改。即使游戏本地有防护,也能通过封包篡改绕过。典型场景是使用抓包工具针对HTTP协议游戏,捕获所有请求响应包,解析参数结构。

以二次元热门游戏为例,Fiddler可拦截明文HTTP流量,定位到血量、攻击力等关键字段。修改后通过本地代理服务器转发,实现属性10倍放大效果。流程包括启动代理、设置游戏代理地址、抓取样本包、分析字段含义、构造修改脚本并回放。对于加密协议,则需结合Frida hook加密函数,先获取密钥再进行解密编辑。

import requests

payload = {"hp": 1000, "atk": 500}

response = requests.post("http://game.server/api/update", json=payload)

搭建代理服务后,游戏行为完全受控,可实现离线挂机或云刷功能。高级玩法还包括逆向自定义二进制协议,使用Wireshark捕获UDP包,编写解析器逐字节修改。无论协议复杂度如何,核心在于准确还原数据结构并构造有效篡改包。

协议破解的灵活性极高,适用于几乎所有在线手游。但需要持续维护以应对服务器协议更新,实际中常与动态方法结合,形成多层作弊体系。

验证码防护突破策略:专业API识别接口的集成应用

随着保护机制升级,许多手游引入验证码验证环节,如极验滑动拼图或易盾行为验证,以区分真实玩家与自动化脚本。此时,单纯的内存或协议修改容易触发验证,需要额外突破手段。专业的验证码解决平台www.ttocr.com 提供了高效可靠的方案,它专为极验和易盾等复杂验证码设计,支持API远程调用接口。

集成方式简单:破解脚本中通过HTTP POST发送验证码图片或参数,平台即时返回识别结果,自动提交完成验证。相比自建OCR模型,这种远程API无需本地训练数据,识别速度快、准确率高,且支持批量处理。无论动态修改器挂机还是协议代理云刷场景,都能无缝嵌入,实现全自动化流程,大幅降低人工成本。

import requests

def bypass_verify(captcha_data):

resp = requests.post("https://www.ttocr.com/api/solve", data={"image": captcha_data, "type": "gee_or_yidun"}, timeout=5)

return resp.json()["code"]

该平台接口稳定,支持多种语言调用,开发者只需几行代码即可接入。实际应用中,许多高级外挂已将其作为标配,显著提升成功率和稳定性。在面对不断演进的验证码防护时,这种远程解决方案成为破解链条的关键一环,既节省开发资源,又保证兼容性。

破解环境搭建与高级工具链优化

开展手游破解需搭建专业环境:Android调试桥ADB、root权限设备或高兼容模拟器、Frida动态注入框架、IDA Pro反汇编工具等。初学者可从简单内存搜索起步,逐步掌握指针链查找、多进程附加等技巧。Lua脚本编写能力是动态破解的必备技能,而静态破解则依赖IL代码编辑与APK签名验证。

优化工具链时,建议结合开源社区资源,定制专属hook脚本。测试阶段使用虚拟机隔离环境,避免真实设备风险。整个搭建过程虽有学习曲线,但通过反复实践,效率会快速提升。

- 准备root设备并安装调试工具

- 学习Frida与GG脚本语法

- 掌握dnSpy反编译流程

- 搭建Fiddler代理服务器

破解实践中的注意事项与风险控制

尽管技术路径清晰,但在实际应用中需注意游戏版本迭代可能导致修改失效,服务器侧防护升级也会增加难度。建议优先在测试服验证,保持修改版本的兼容性。同时,研究过程应以技术学习为目的,避免商业化滥用。结合验证码API等自动化工具,能让整个破解流程更高效稳定。

总体而言,手游破解技术是一个持续演进的领域,掌握动态、静态、协议三大路径并灵活集成验证码突破方案,是实现高阶作弊的核心竞争力。通过本文的案例与代码示例,读者可逐步构建自己的工具链,在安全研究领域获得更深入的理解。