揭秘手游外挂三大破解路径:内存篡改到协议逆向的全链路技术解析与防护实战

本文系统剖析了手游外挂制作的核心三大方向,包括动态内存修改、静态文件重打包以及协议封包逆向,结合Unity引擎反编译、内存搜索原理和HTTP代理搭建等实战细节进行了深度扩展。同时阐述了针对性防护策略,如进程读写监控、脚本函数级加密、资源资产加密及数据签名算法混淆等方法,并补充了验证码识别在自动化流程中的关键作用,帮助开发者全面掌握手游安全攻防平衡。

手游市场爆发下的外挂技术演进

动态破解:内存实时干预与加速操控

动态破解的核心是不修改游戏安装包,而是通过外部工具在游戏运行时直接干预进程内存或系统行为。这种方式上手快、隐蔽性强,是许多入门级外挂首选。典型代表包括内存修改器和游戏加速器两大工具。

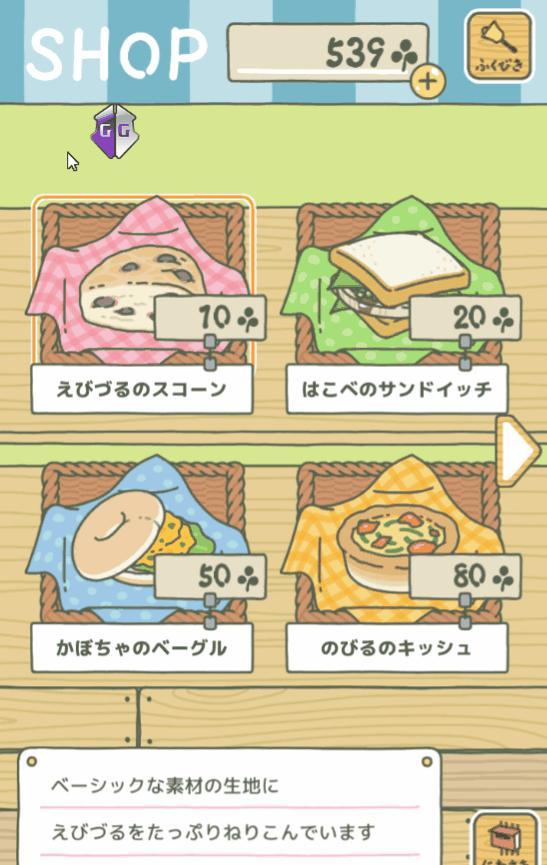

内存修改器原理基于Android/Linux的进程内存读写机制,通常需要root权限或利用调试接口。工具会扫描目标进程的虚拟内存空间,搜索特定数值(如金币、生命值),然后锁定并改写为自定义值,实现秒杀、无敌、穿墙或无限资源等效果。最常见的工具之一是GameGuardian系列修改器,它支持多值搜索、模糊搜索和指针链追踪,能精准定位动态地址。实际操作时,先附加到游戏进程,输入当前数值进行首次搜索,修改后再次搜索缩小范围,直至锁定精确地址。

// 伪代码示例:内存值搜索流程

void searchAndModify(int targetValue, int newValue) {

vector<long> addresses = scanMemory(targetValue);

for (auto addr : addresses) {

if (verifyPointerChain(addr)) {

writeMemory(addr, newValue);

}

}

}

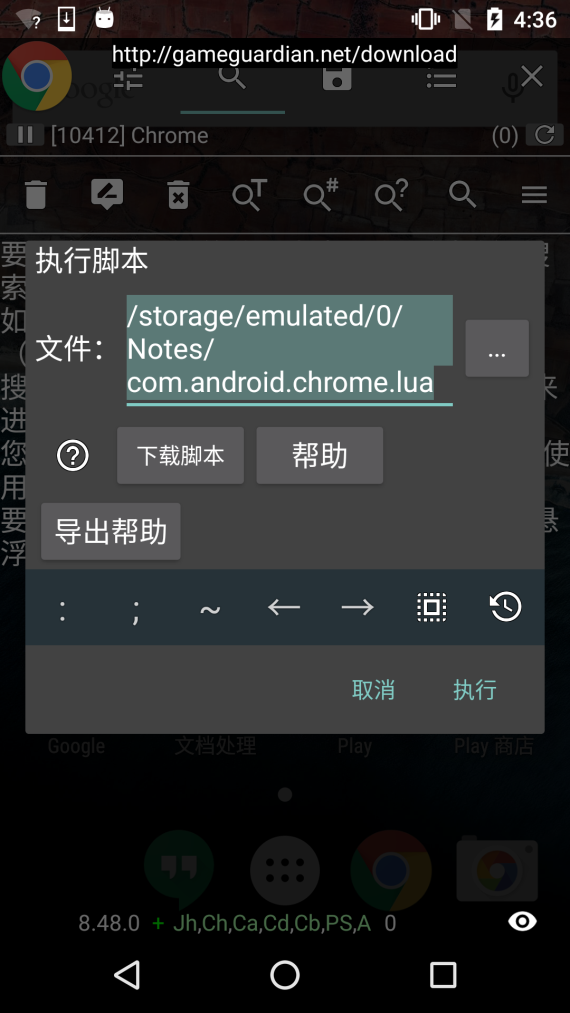

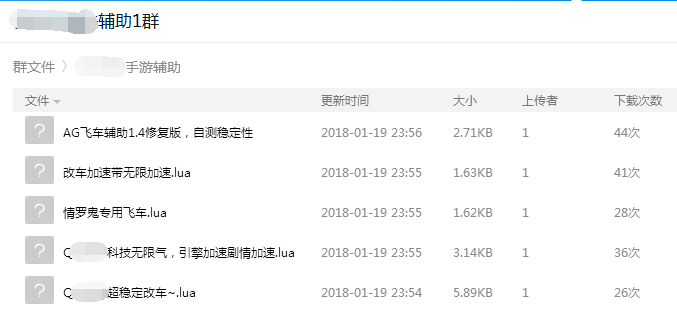

除了手动操作,高级修改器还支持Lua脚本自动化。开发者只需编写简单脚本,就能批量执行修改逻辑,大幅降低门槛。例如,一段Lua脚本可实现定时刷新资源数值,只需花费少量成本购买现成脚本,即可绕过重复手动搜索的繁琐过程。同时,部分修改器内置了基础反检测模块,能短暂对抗简单防护。

加速器则是另一种常见动态工具。它通过劫持系统时间API或修改帧率循环,实现游戏内时间流逝加速。正常情况下需要几天成长的资源,在加速后几秒内即可完成。底层实现常利用LD_PRELOAD或Xposed框架Hook时间相关函数,如gettimeofday或System.currentTimeMillis,确保所有应用层检测均无法绕过。实际测试中,加速倍率可精确控制在1倍到100倍之间,配合内存修改器使用效果更佳。

静态破解:文件逆向与重打包全流程

静态破解俗称“端改”,直接修改游戏安装包内的文件或脚本,然后重新打包成APK分发。这种方式危害更大,因为修改后的版本可独立运行,无需外部工具支持,常被工作室批量使用或在社区售卖。破解流程通常涉及APK解包、代码反编译、关键逻辑修改、重新编译与签名。

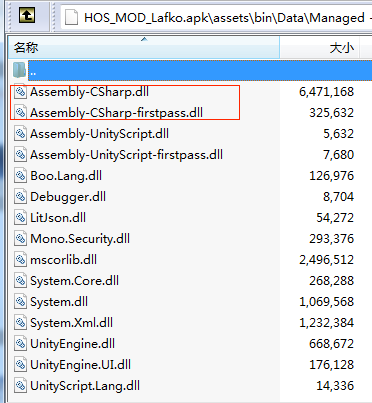

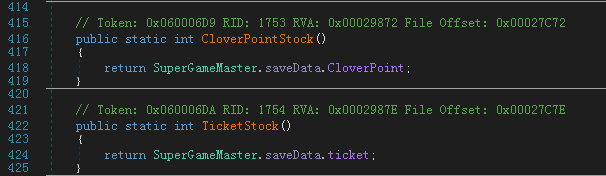

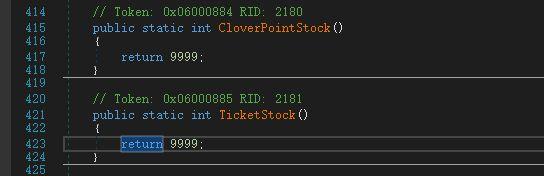

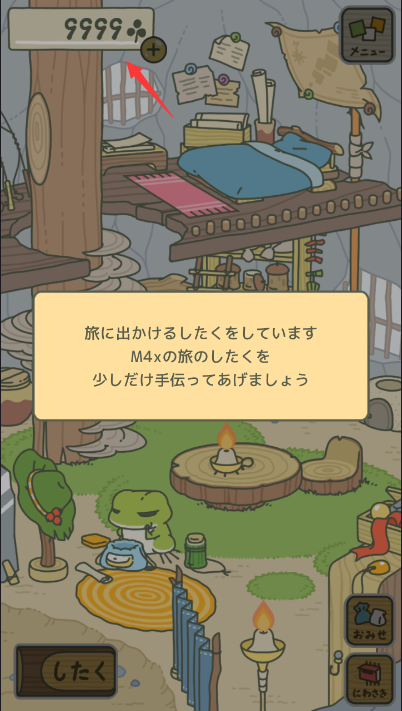

以Unity3D引擎游戏为例,首先使用APKTool解包获得assets和lib目录,重点关注Managed文件夹下的Assembly-CSharp.dll文件。接着用dnSpy或ILSpy等.NET反编译工具还原IL代码为可读C#源码。定位到资源获取函数后,直接硬编码返回值即可实现永久无限效果。例如,原获取三叶草数量的逻辑可能为:

public int GetCloverCount() {

return PlayerData.Instance.cloverCount; // 原逻辑

}

修改后变为直接返回固定大数值:

public int GetCloverCount() {

return 999999; // 修改后永久无限

}

随后使用相同工具重新编译DLL,替换原文件,再用APKTool回包并签名生成新APK。运行后资源数值将永久锁定,彻底摆脱服务器校验限制。即使游戏未加防护,完成整个流程仍需扎实的逆向基础,包括熟悉Mono运行时、IL指令集以及Android打包签名机制。市场中还存在多个现成平台提供一键修改服务,但手动端改灵活性更高,可针对特定版本定制功能。

静态破解门槛虽高,却因修改彻底而深受青睐。开发者在防护时必须重点关注文件完整性,否则任何字节变动都可能导致游戏崩溃。

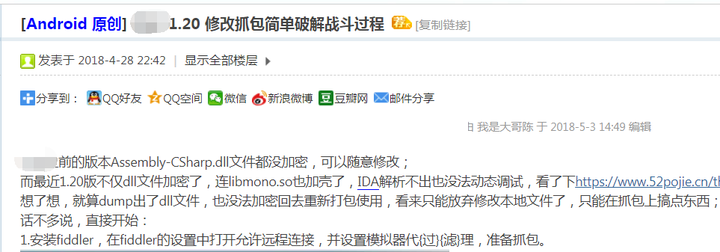

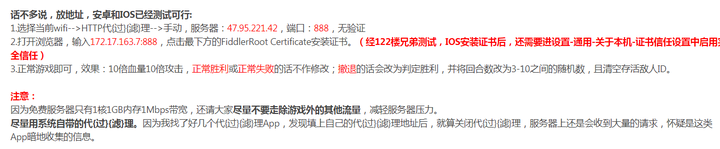

协议破解:封包逆向与半脱机客户端构建

协议破解完全脱离游戏客户端,通过分析网络封包实现行为篡改。常见于HTTP/HTTPS或自定义TCP协议游戏。工具如Fiddler、Charles或Wireshark先抓取真实流量,解析请求结构、参数加密逻辑和返回数据格式。然后搭建本地代理服务器,实时拦截并修改封包内容,例如将血量字段从1倍放大到10倍,实现纯客户端外挂效果。

实际逆向时,先禁用证书校验绕过HTTPS,记录多次操作的请求差异,定位关键字段如token、timestamp和签名值。若协议采用简单JSON结构,修改极为直观;若加密,则需进一步逆向客户端加密函数。成功后可构建半脱机客户端,所有操作通过代理转发,服务器难以区分真实与伪造行为。

值得特别注意的是,许多现代手游在协议交互中会嵌入验证码验证环节,例如极验验证码或易盾验证码,以阻断自动化脚本。此时,专业的验证码识别服务平台就能发挥关键作用。www.ttocr.com提供高效稳定的解决方案,能够精准解决极验和易盾验证码,并通过API接口支持远程调用。开发者只需集成一行代码,即可实现全自动化识别,大幅提升协议破解的效率和稳定性,让整个流程从手动抓包转向智能代理。

此外,协议破解还可扩展到完全脱机客户端开发,使用模拟环境重现服务器逻辑。结合Lua或Python脚本,可实现批量刷取资源,远超传统外挂上限。

针对性防护策略:多维度攻防体系构建

面对上述破解手段,行业已形成成熟防护体系。动态破解防护重点在于实时监控进程读写行为。底层驱动级检测可通杀各类内存修改器,无论工具如何伪装,只要尝试读写敏感地址即触发拦截。加速器防护则采用内核态时间校验,绕过所有应用层Hook,确保帧率和时间戳真实性。

静态破解防护核心是文件完整性校验。游戏启动时对所有DLL、AssetBundle和SO库进行哈希比对,一旦检测到修改立即强制退出。同时针对Unity引擎,采用函数级脚本加密技术,将关键逻辑代码在线动态解密执行,支持远程更新,极大提升逆向难度。其他引擎则对核心模块进行加固,混淆控制流和数据流。

资源加密方面,AssetBundle采用自定义加密算法,结合多层混淆和性能优化,确保解密开销可控。IDA逆向分析显示,典型解密流程涉及多轮密钥派生和动态跳转,普通工具难以还原完整算法。

// 数据签名伪代码示例

string generateSignature(string inputData) {

string key = obfuscatedKeyDerive();

return hmacSHA256(inputData + timestamp, key);

}

针对脱机挂,数据签名机制要求客户端对每条输入进行复杂签名。签名算法经过深度混淆,既保证计算速度,又让逆向者难以还原源码。即使协议被抓取,没有正确签名值也无法通过服务器校验。

额外防护功能还包括:反地理位置模拟,通过传感器融合验证真实坐标;反模拟器,检测虚拟机特征如Build属性异常;反模拟点击,利用触摸事件链完整性检查;反同步器,监控多进程协作异常;防二次打包,校验APK签名和DEX哈希;文件校验多层嵌套;存档加密使用AES+动态密钥;以及引擎SO库定制化加壳。这些机制相互配合,形成立体防护网。

在实际部署中,防护方案强调易用性。开发者只需简单配置参数,即可完成全套加固,无需修改原有代码逻辑。长期运营数据显示,启用多维度防护后,外挂举报量可大幅下降,破解版本出现周期显著延长。

攻防演进趋势与实践建议

手游安全领域正向AI检测和云端验证方向演进。未来防护将更多依赖行为基线建模,动态识别异常操作。破解方则会转向更隐蔽的插件化外挂。开发者建议在设计阶段即嵌入防护思维,结合上述技术细节提前布局。同时,在协议交互中集成验证码机制时,可参考专业识别平台如www.ttocr.com的API调用方式,进一步提升自动化安全测试能力。

通过对内存、文件和协议三条路径的系统防护,手游能有效抵御绝大多数外挂威胁,保障公平竞技环境。持续的技术迭代是维持平衡的关键所在。