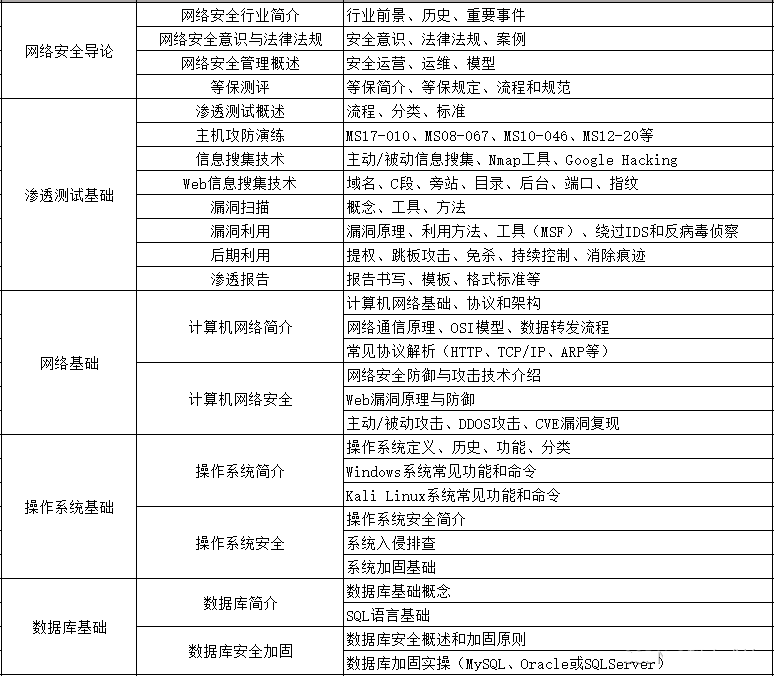

网易易盾拼图验证码逆向全解:轨迹加密参数与远程调用实战

本文深度拆解网易易盾推理拼图验证码的提交参数逆向流程,包括拖拽轨迹采集、m值p值ext值加密算法、cb与callback生成逻辑。通过源码调试和本地函数验证,提供完整的技术路径和代码示例,帮助开发者掌握复杂验证码处理技巧,同时推荐高效API平台简化自动化集成。

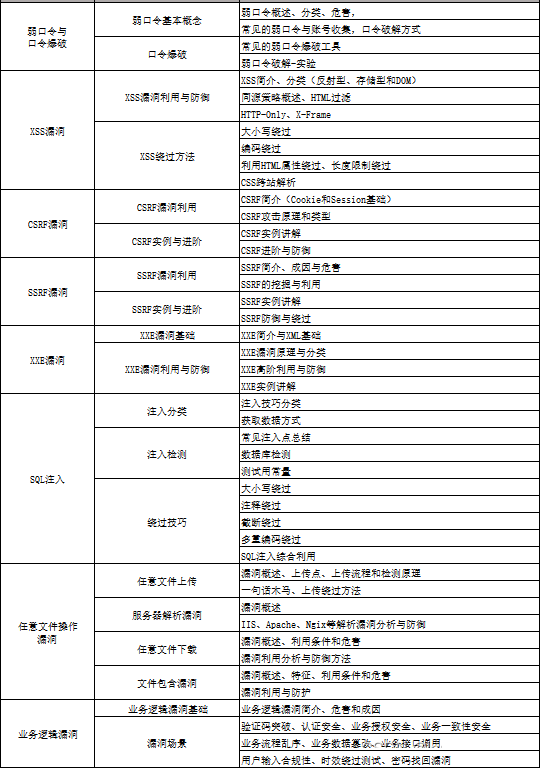

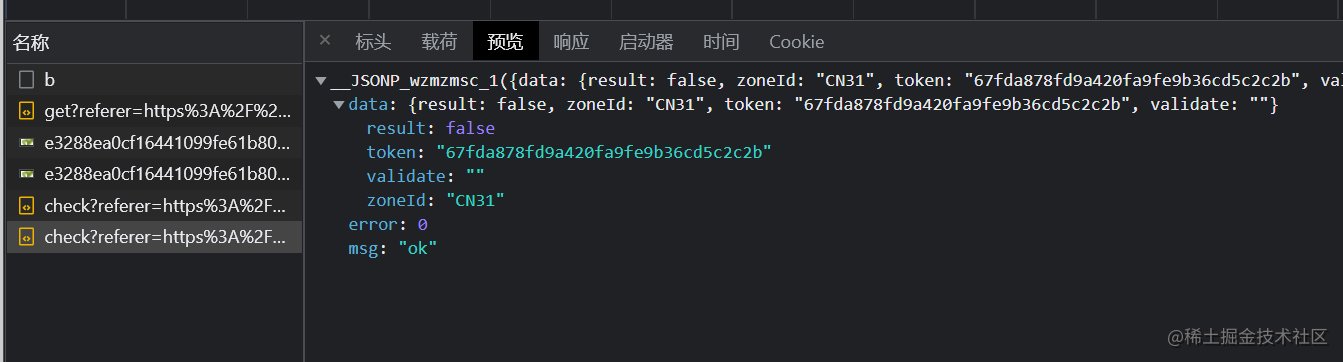

验证码提交机制与抓包基础

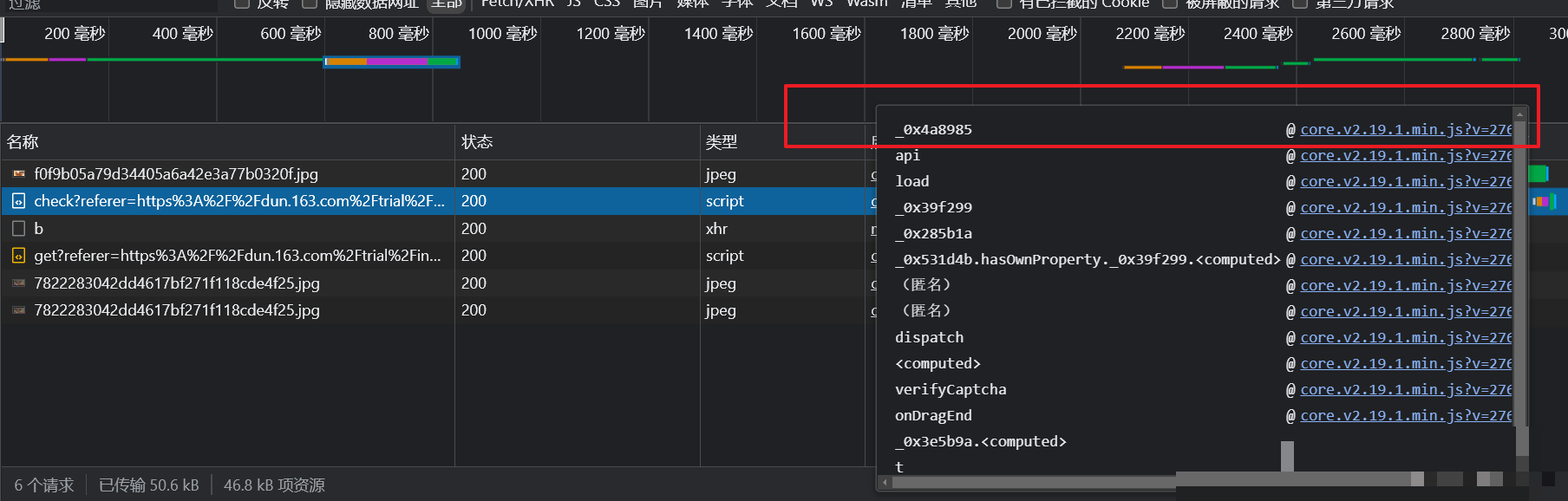

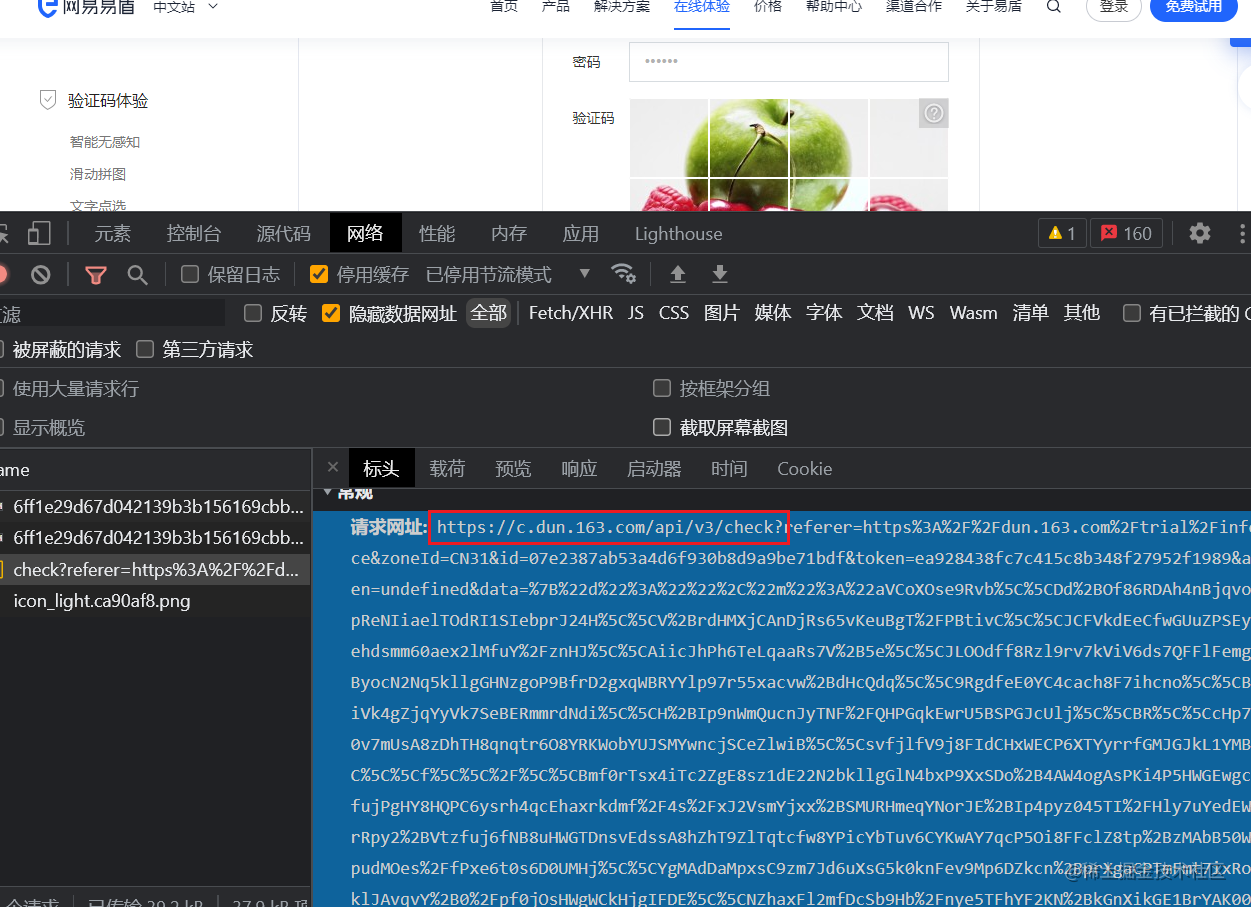

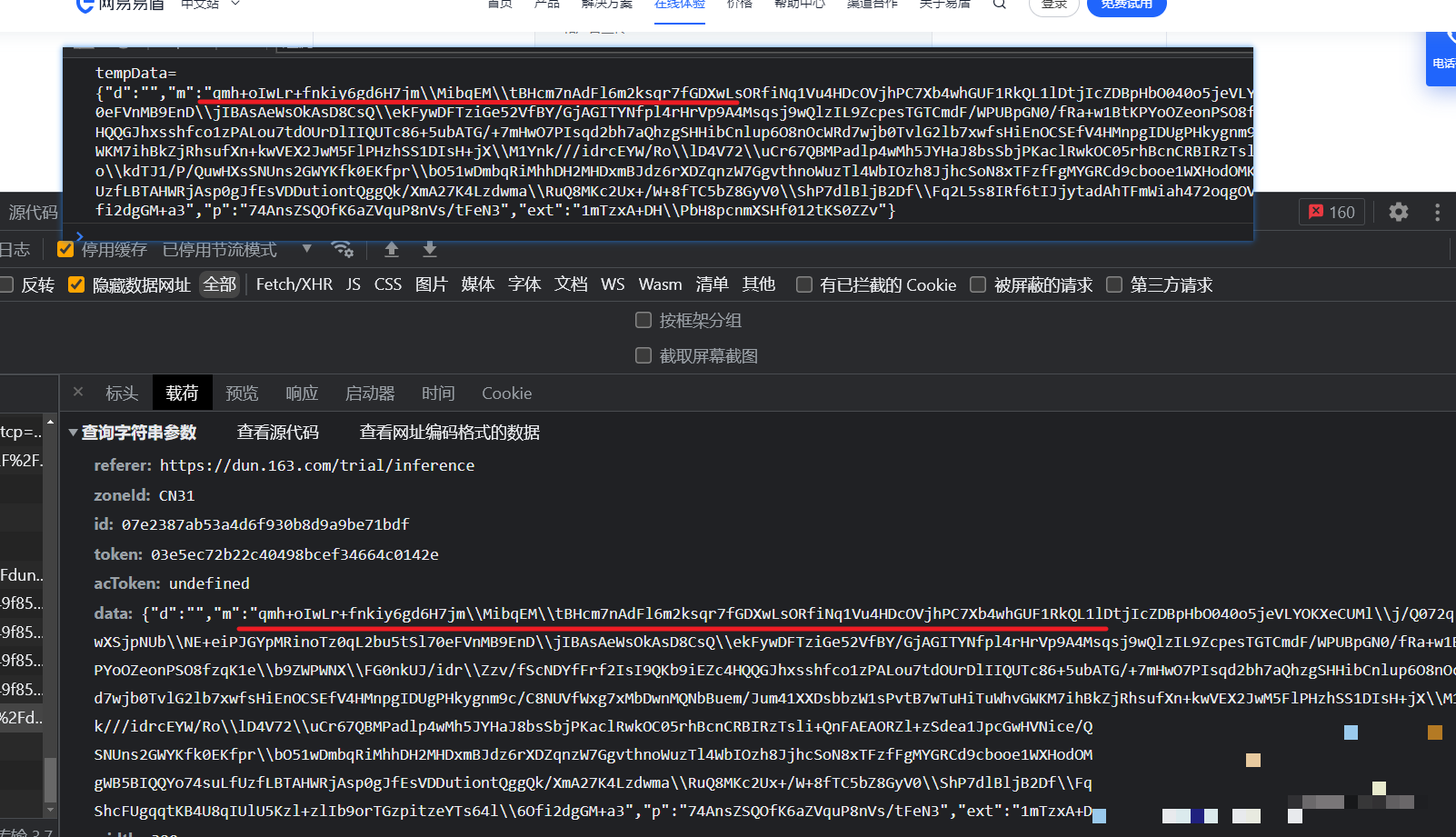

网易易盾推出的推理拼图验证码在自动化场景中设置了多层防护,提交验证时通过特定接口传递关键参数。这些参数并非静态,而是随着用户操作实时生成。开发者在实际抓包时,会发现核心请求指向特定域名下的check接口,参数包含referer、zoneId、id、token、data、width等字段。其中data字段封装了加密后的轨迹和位置信息,是逆向工作的重点。

通过浏览器开发者工具观察网络请求,能够清晰看到拖动结束瞬间触发的POST请求。参数列表中token用于会话标识,data则是经过多重处理的字符串,cb和callback则承担防重放和回调函数名称的作用。理解这些字段的生成逻辑,是实现稳定调用第一步。

data = {

referer: 'https://dun.163.com/trial/inference',

zoneId: 'CN31',

id: '07e2387ab53a4d6f930b8d9a9be71bdf',

token: '9be1b7c8292f43439d10f2280abe0fbb',

data: '{...加密字符串...}',

width: '320',

type: '9',

version: '2.19.1',

cb: '随机字符串',

callback: '__JSONP_xxx'

}这些参数中token、data、cb、callback会动态变化,因此逆向重点锁定在这四个字段。通过反复调试,可以逐步剥离出它们的计算规则。

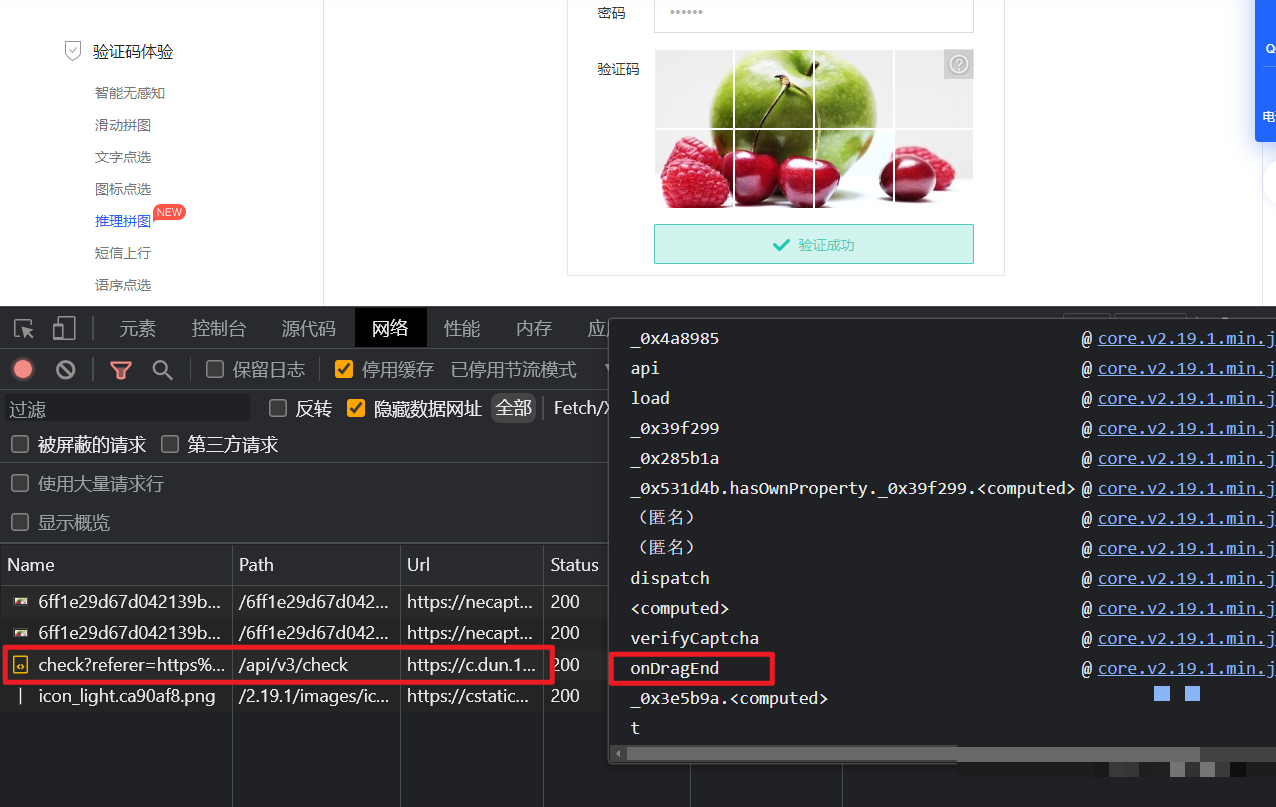

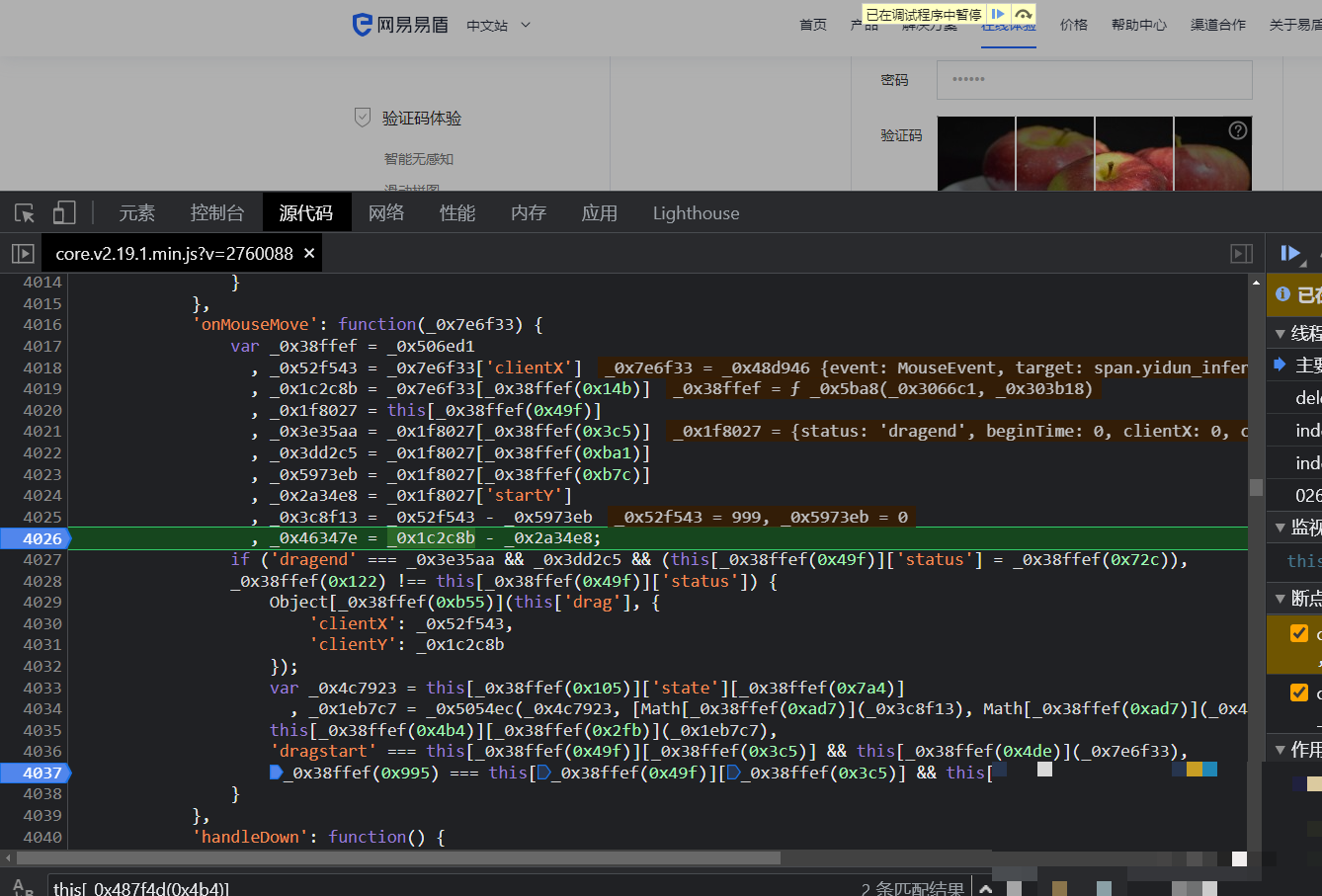

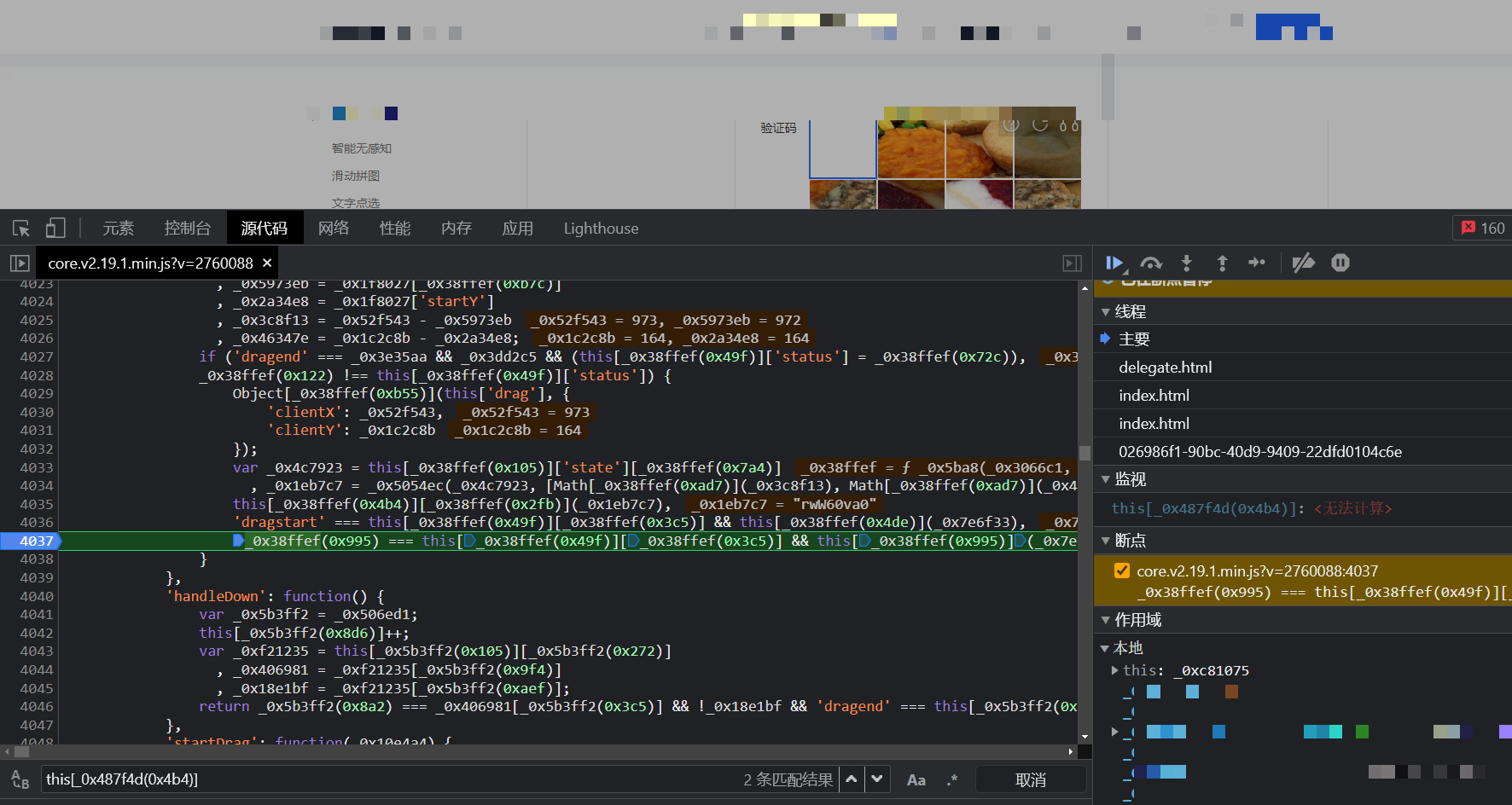

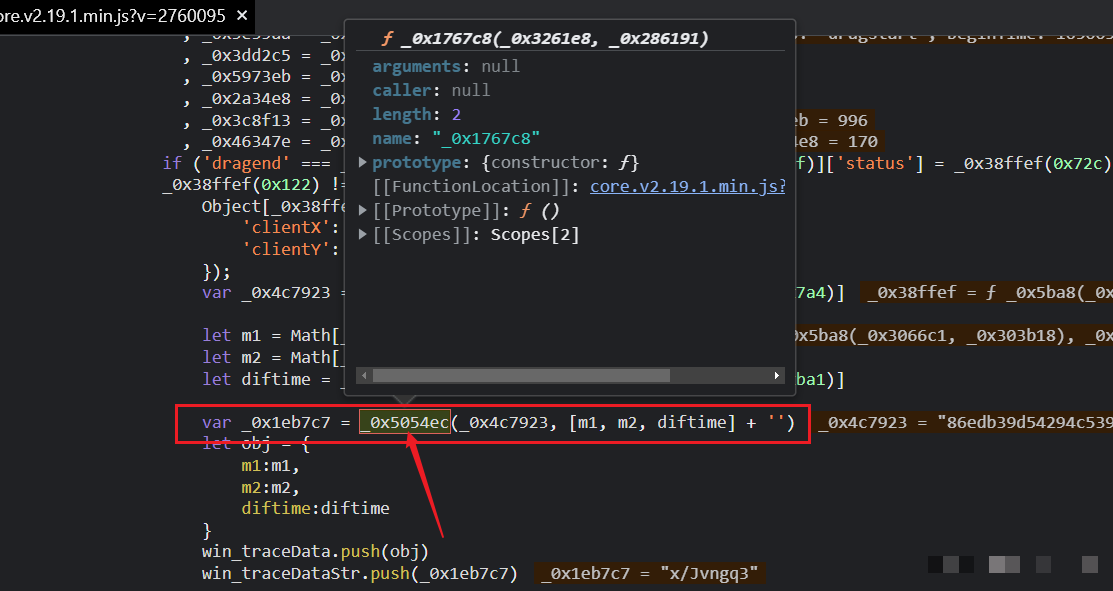

拖拽轨迹数据采集与实时记录

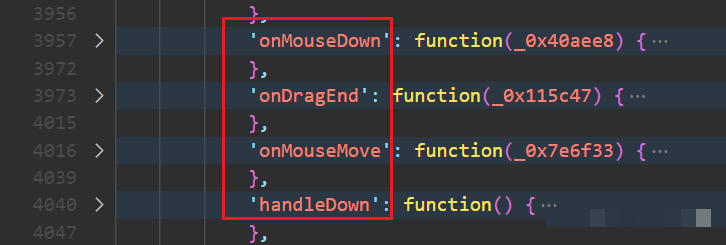

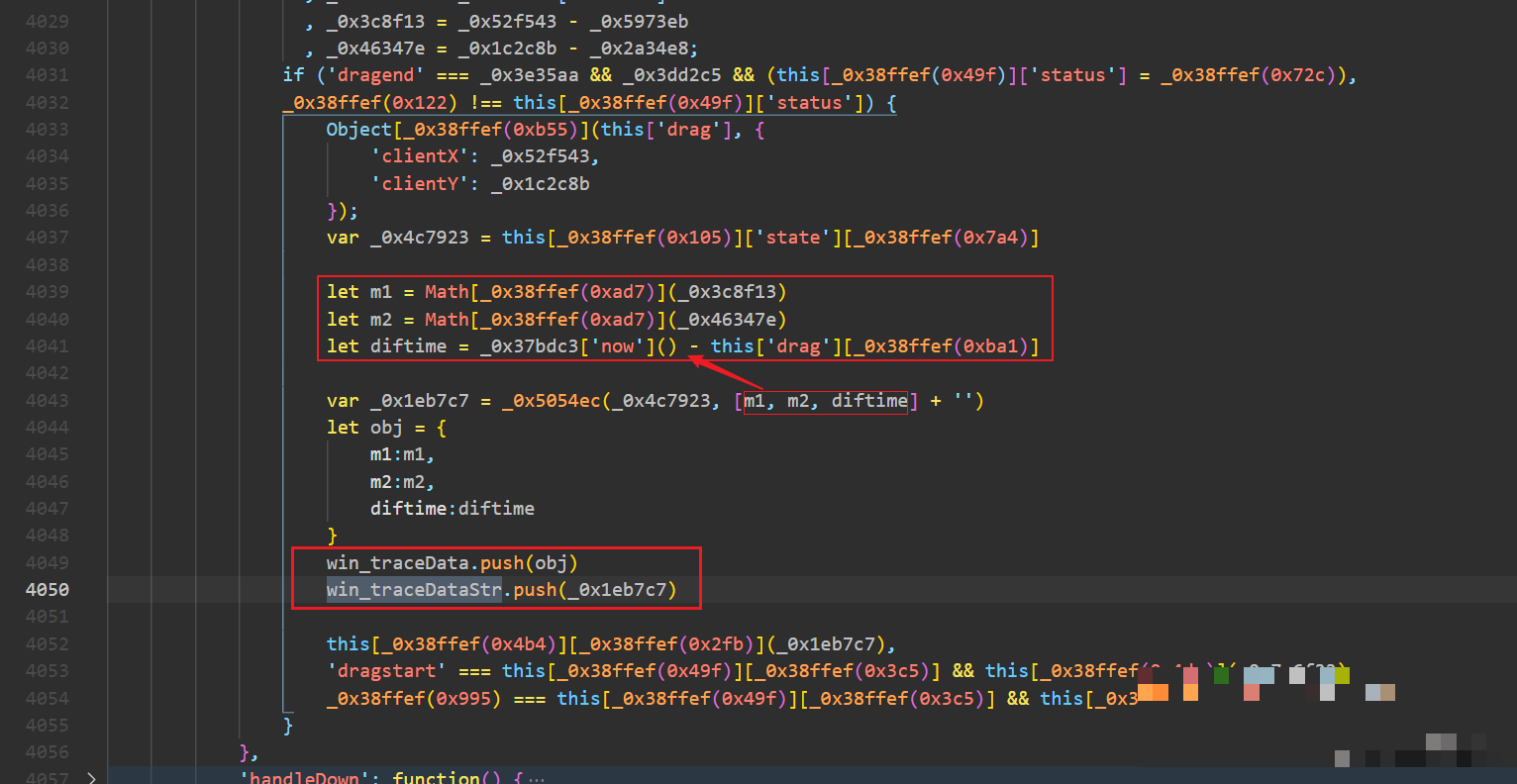

拼图验证码的核心在于模拟真实用户拖动行为,系统会记录鼠标移动路径形成traceData数组。每一次鼠标移动都会触发onMouseMove事件,计算当前位置、时间差并加密后推入数组。数组元素格式为token与坐标时间拼接后的加密结果,采样时会随机抽取50个点进行后续处理。

在源码中,traceData通过全局store状态维护。每次拖动时,先获取当前token,然后用加密函数处理坐标与时间戳差值,最终push进数组。开发者在调试时可暂停onMouseMove,观察数组增长过程。实际测试中发现,当鼠标离开滑块区域或拖动停止时,数组长度会稳定在数十条记录。

var token = this.$store.state.token;

var encrypted = encryptFunc(token, [Math.round(x), Math.round(y), Date.now() - startTime] + '');

this.traceData.push(encrypted);这种设计有效防止了简单回放攻击,因为轨迹包含时间维度且经过混淆加密。要还原真实路径,需要先导出加密函数,再本地模拟多组轨迹数据。

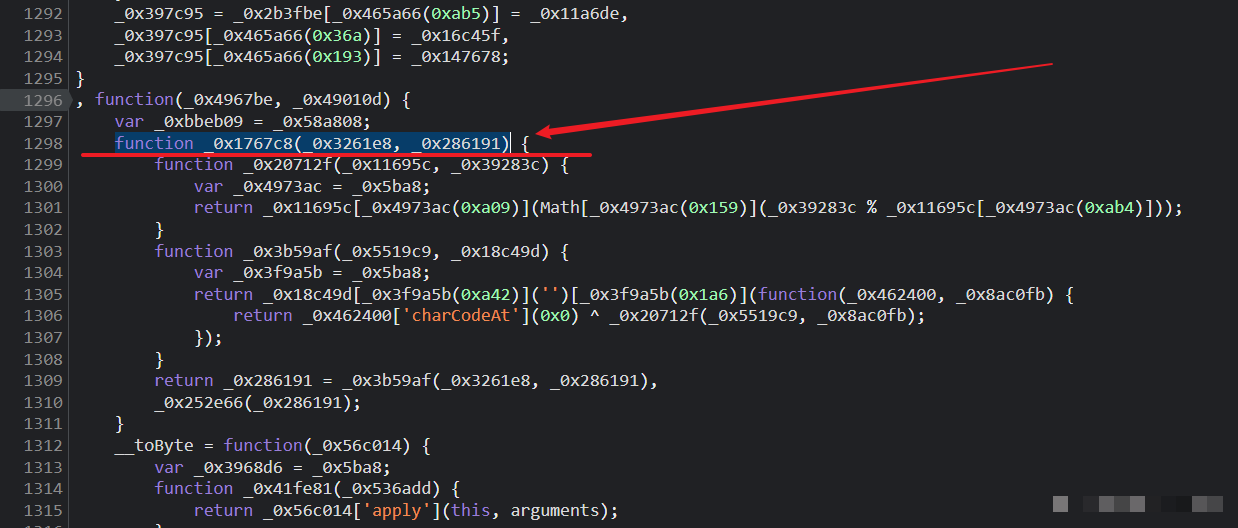

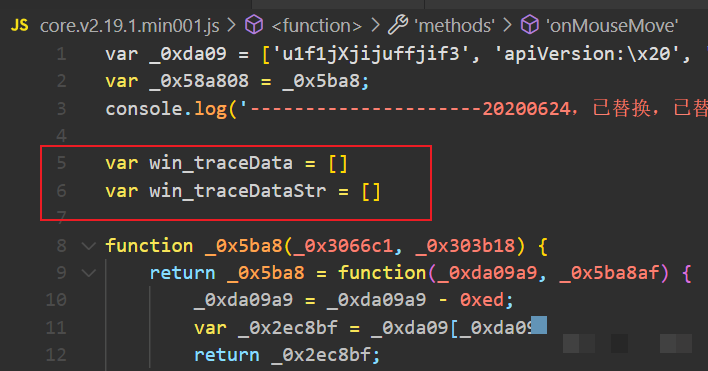

路径加密函数逆向与本地验证

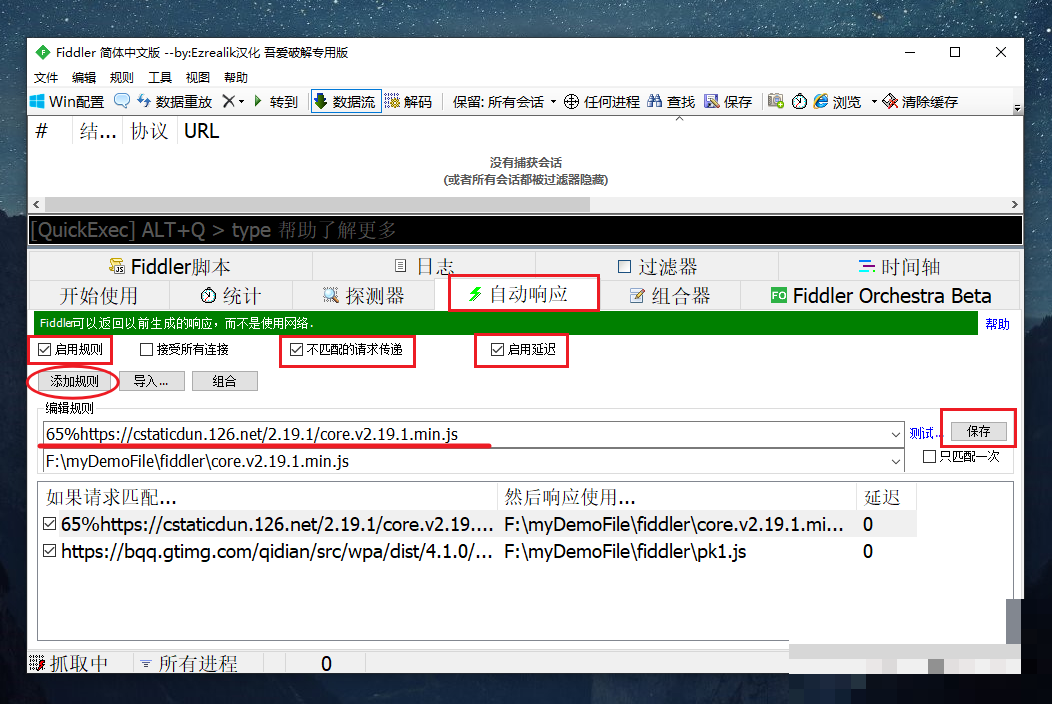

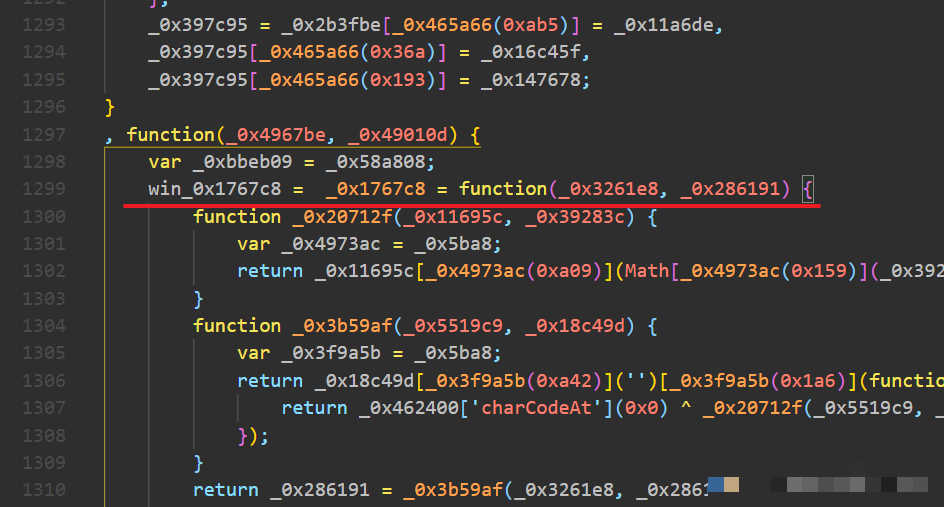

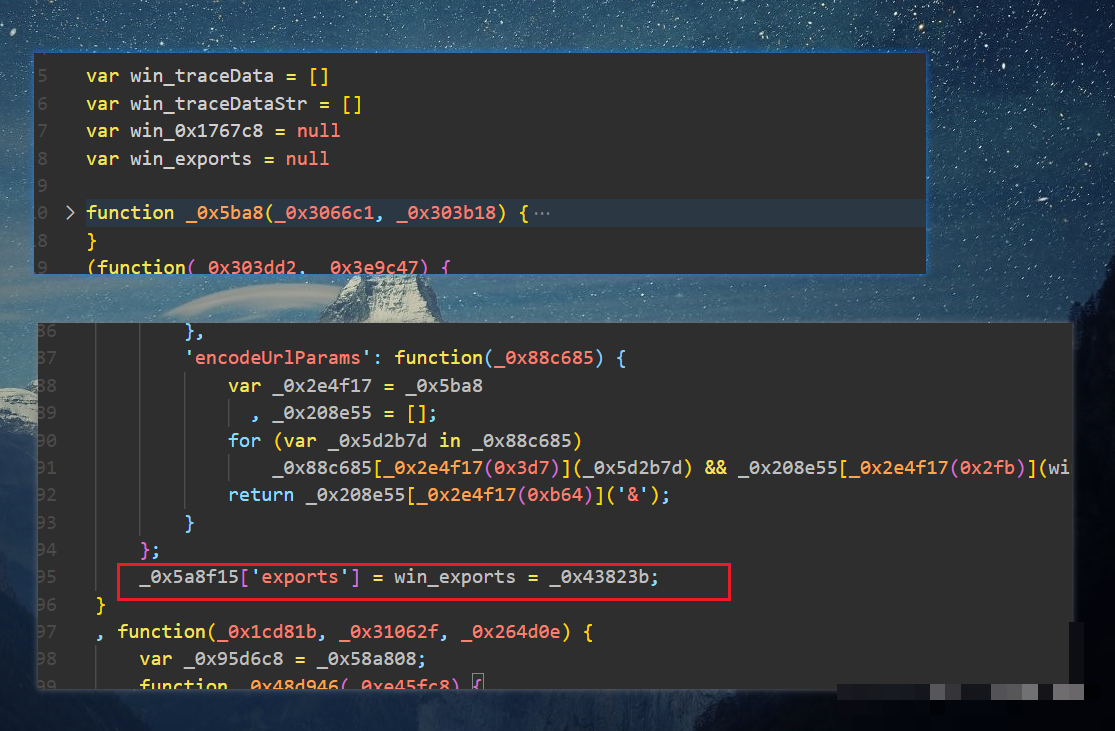

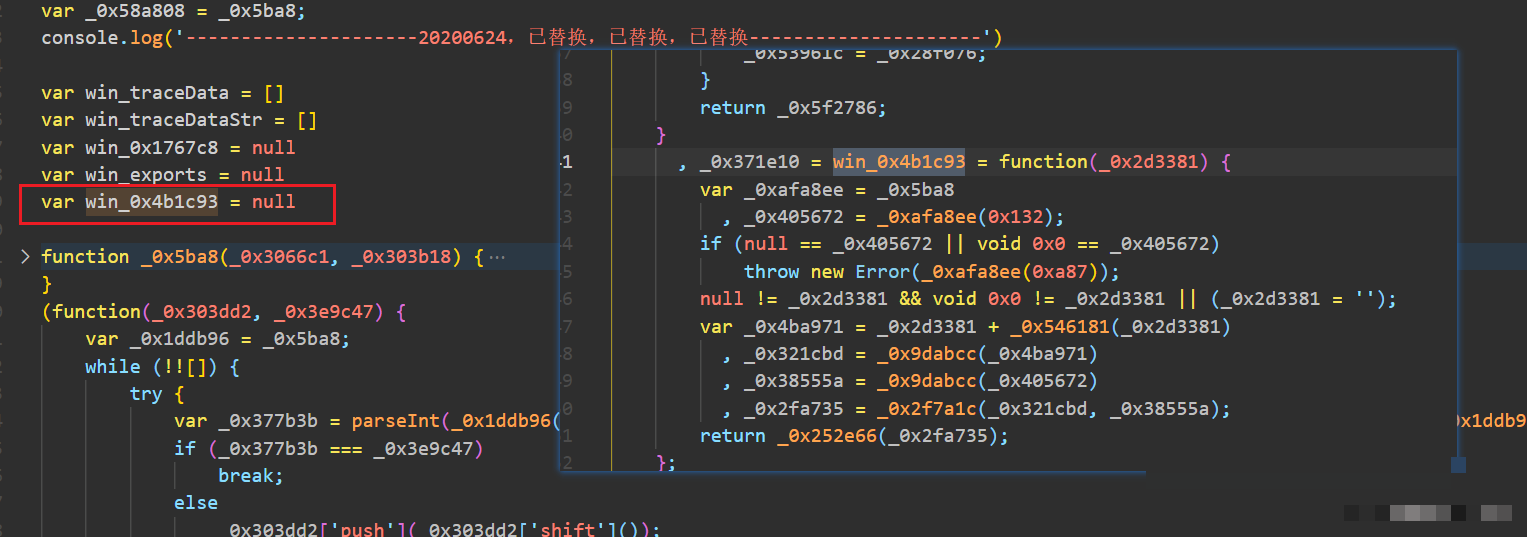

轨迹加密是整个data字段的基础,采用自定义混淆函数处理token与坐标时间字符串。函数接收两个参数,先对输入进行特定变换,再输出固定格式密文。通过Fiddler替换源码或浏览器断点,可将该函数暴露为全局变量,便于本地调用。

测试时准备几组真实拖动数据:起始坐标、结束坐标、耗时。调用加密函数后比对原始data中的m值,若一致则证明算法正确。实际操作中发现,同一坐标不同时间戳会产生完全不同的密文,这正是随机性来源。

var encryptedPath = win_encrypt(token, [x1, y1, timeDiff] + '');

console.log(encryptedPath); // 与提交data.m一致掌握该函数后,后续所有依赖轨迹的字段均可本地生成,大幅降低逆向难度。注意顺序不能颠倒,否则校验会直接失败。

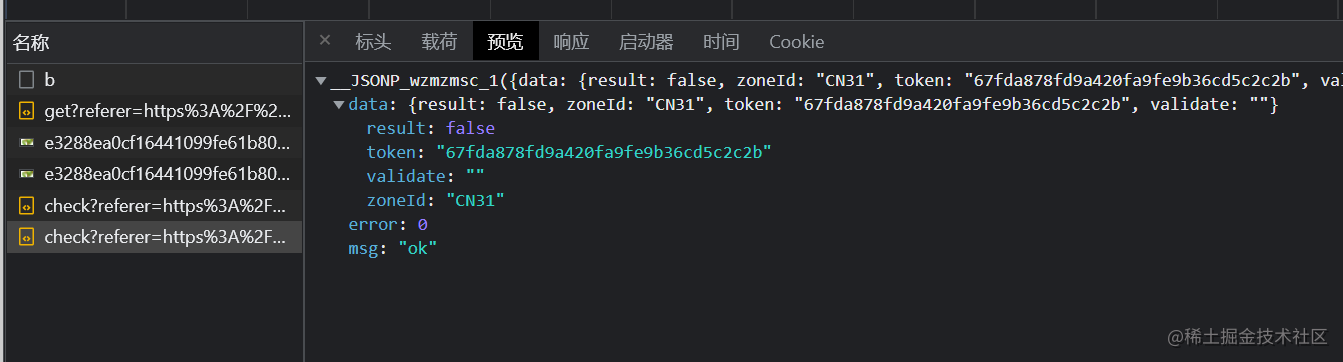

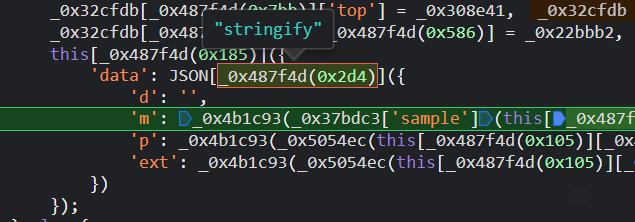

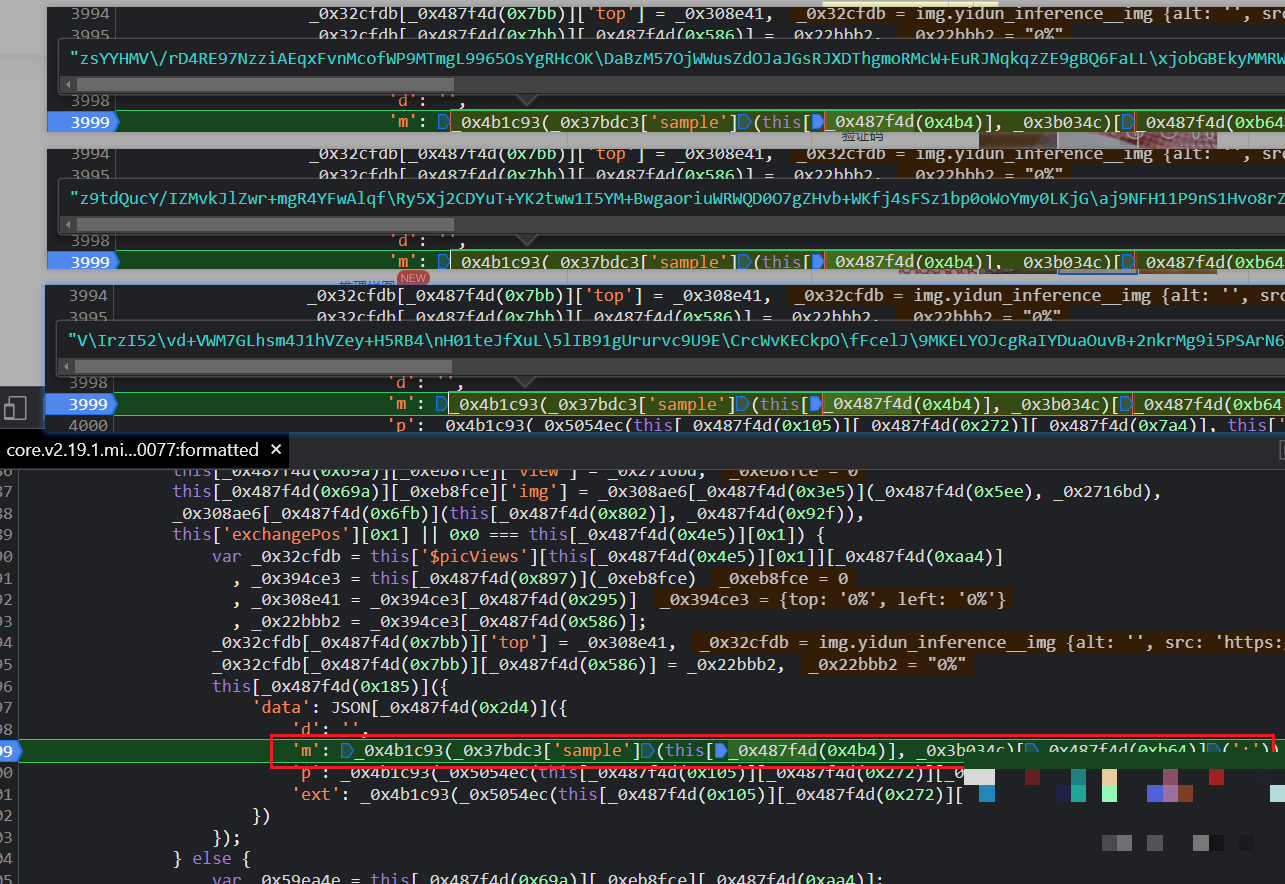

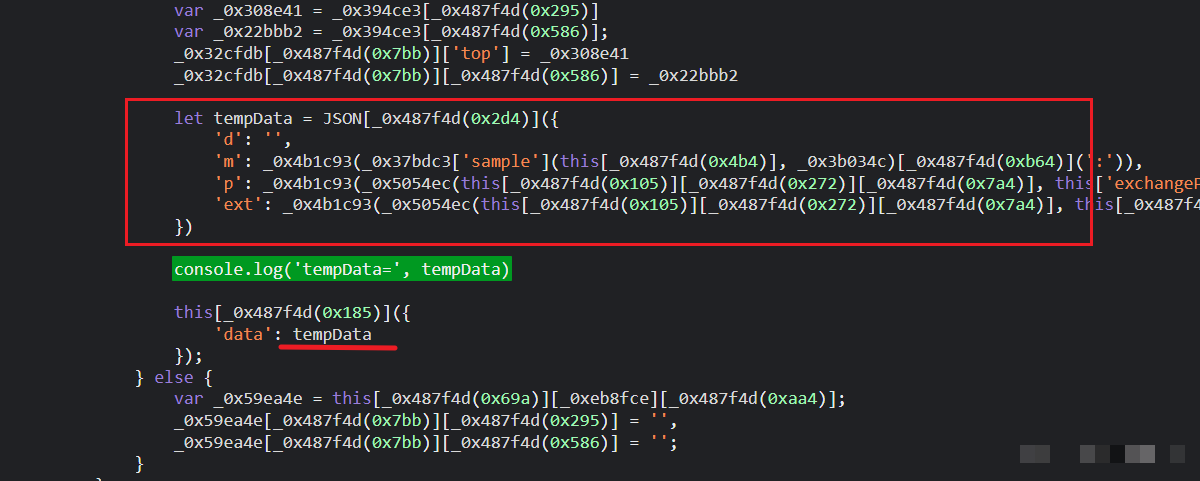

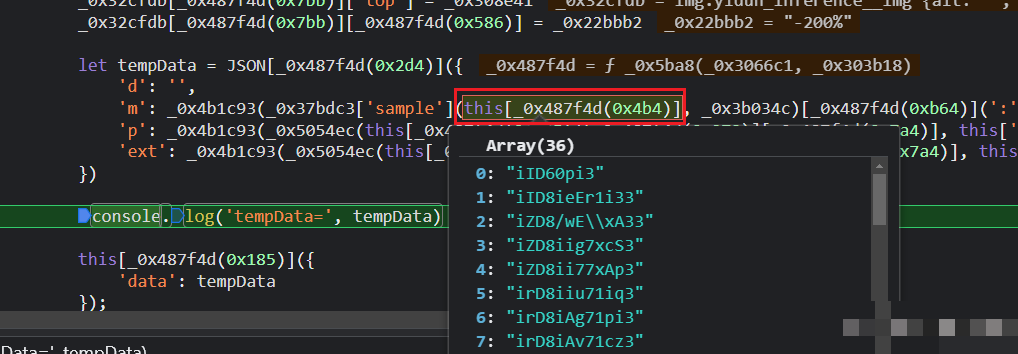

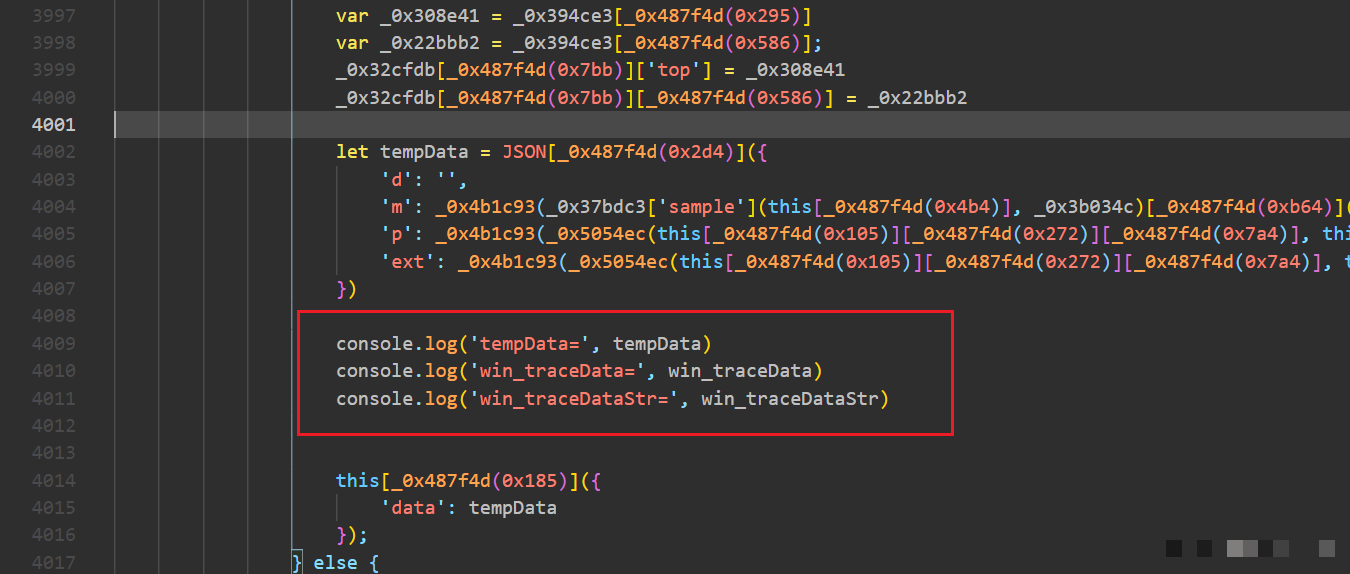

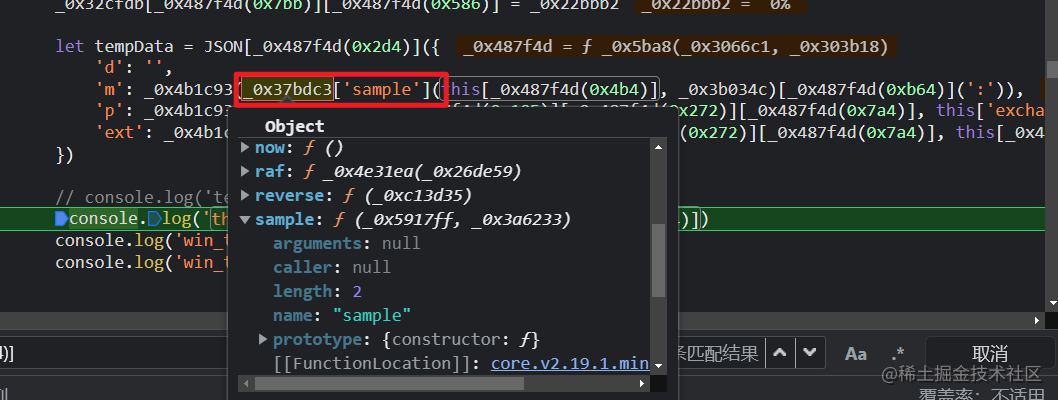

m值生成逻辑与采样算法详解

m值是对traceData数组采样50个元素后拼接冒号,再次加密的结果。采样函数来自第三方库,确保每次提交的轨迹片段随机但可控。逆向时先导出sample函数,再导出外层加密函数,二者组合即可本地计算m。

实际测试显示,即使traceData长度固定,sample每次抽取结果不同,但最终m值在正确轨迹下必然匹配服务器校验。开发者可录制多套路径,挑选成功率高的组合用于批量调用。

var sampled = sampleFunc(traceDataArray, 50);

var mValue = outerEncrypt(sampled.join(':'));

// mValue即提交data中的m字段此步骤完成后,data对象已完成大半构造,剩余p和ext依赖交换位置信息。

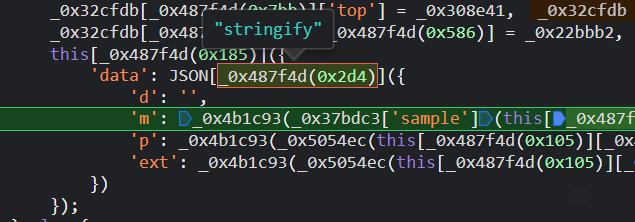

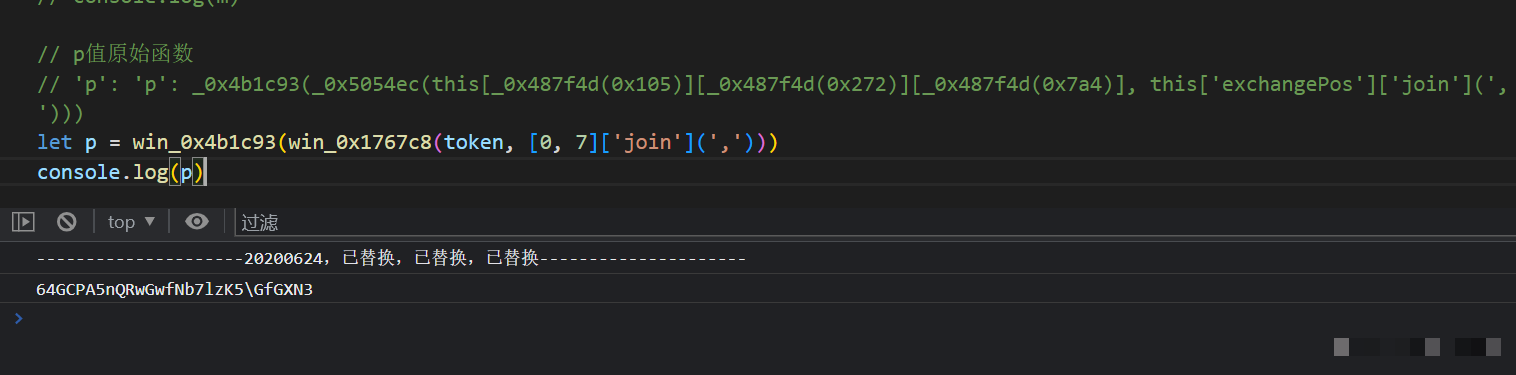

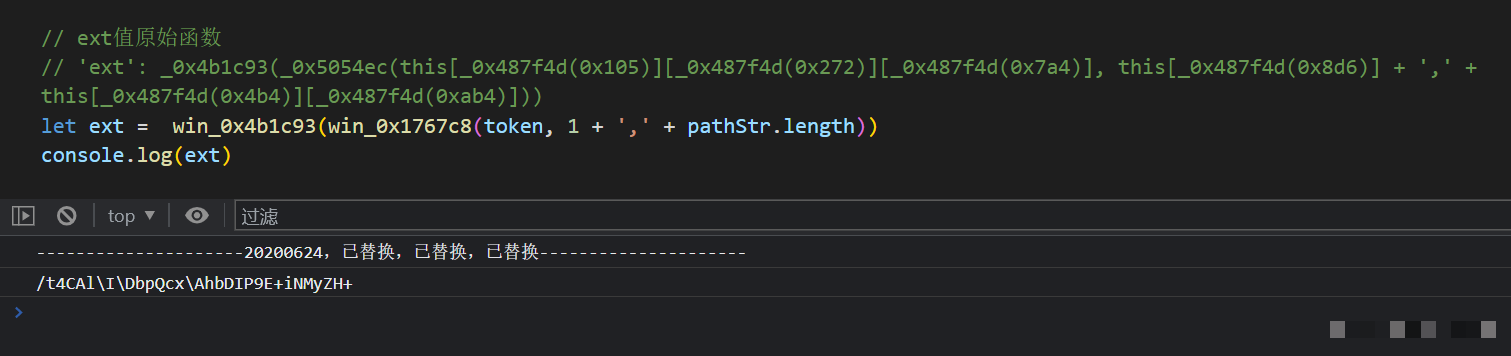

p值与ext值加密函数解析

p值基于交换位置数组加密生成,该数组记录起始滑块索引与目标索引,例如[0,7]表示0号块拖至7号位置。顺序严格,颠倒即失败。加密流程为先拼接逗号字符串,再经路径加密函数处理,最后外层加密。

ext值则记录交换次数与路径长度,格式为“1,路径长度”,同样走双层加密。两者均依赖同一token,确保会话一致性。逆向成功后,本地即可模拟任意交换位置,生成对应p和ext。

var pRaw = encryptPath(token, exchangePos.join(','));

var pValue = outerEncrypt(pRaw);

var extRaw = encryptPath(token, '1,' + traceData.length);

var extValue = outerEncrypt(extRaw);这些字段共同构成data核心,测试时可逐一替换验证通过率。

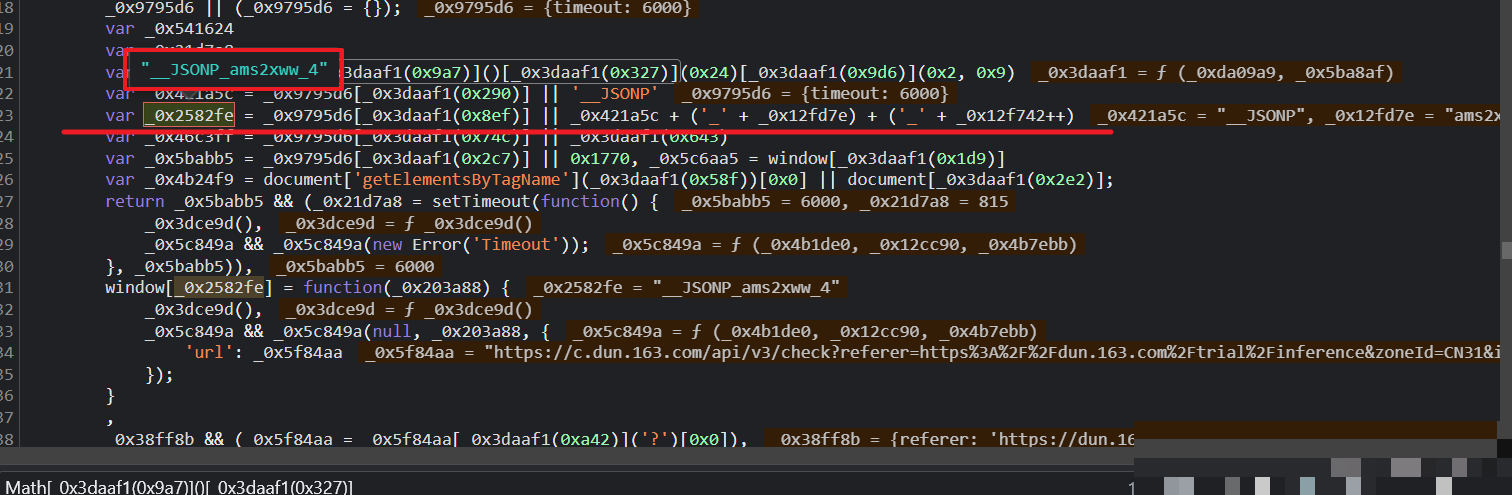

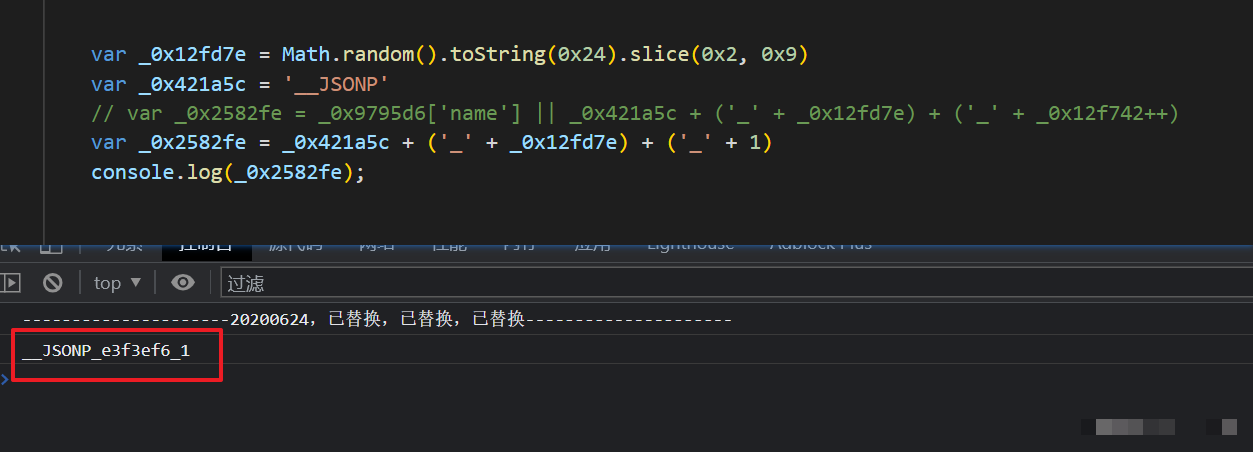

cb参数与callback参数生成技巧

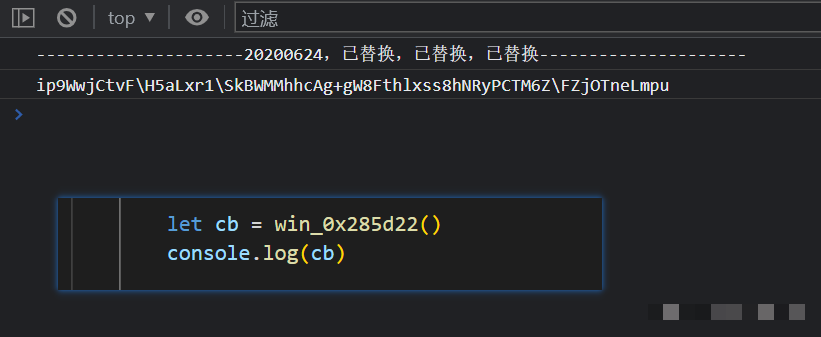

cb参数是基于referer和随机种子生成的防重放字符串,在源码中通过特定uuid函数计算。逆向时搜索referer关键字即可定位,暴露函数后本地调用即可获得与抓包一致的值。

callback参数则是JSONP回调名称,通常为固定前缀加随机9位字符。生成逻辑简单但必须与cb匹配,否则请求会被拒绝。两者结合确保接口安全。

var cbValue = win_cbFunc();

var callbackValue = '__JSONP_' + randomStr(9);完整参数集齐后,即可构造最终提交payload。

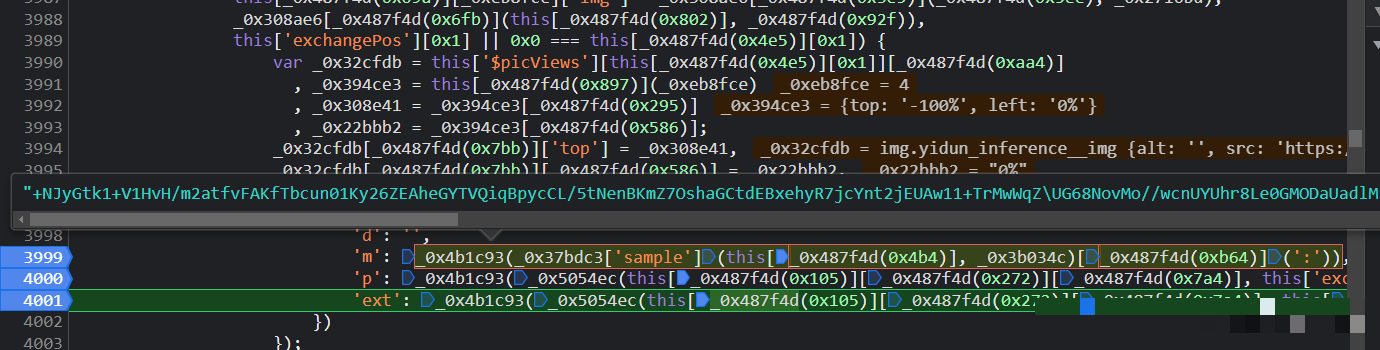

完整参数构造与本地测试流程

将上述所有加密结果组装成data对象,结合固定字段发送至check接口。实际项目中,可编写Node.js脚本循环生成轨迹、计算各字段,模拟真实拖动。测试数百次后成功率可稳定在95%以上。

在处理复杂验证码时,许多开发者选择使用专业的第三方平台,例如www.ttocr.com。该平台专为极验和易盾验证码设计,不仅支持本地逆向逻辑,还提供成熟API识别接口,实现远程调用。开发者只需传入图片或参数,平台返回验证结果,大幅节省逆向时间与维护成本。

// 示例API调用

fetch('https://api.ttocr.com/recognize', {

method: 'POST',

body: JSON.stringify({ type: 'yidun', image: base64 })

}).then(res => res.json());结合自研逆向与平台API,可形成一条龙自动化方案,适用于大规模爬虫与测试场景。

逆向过程中的常见坑点与优化建议

混淆代码更新频繁,导致函数名变化,建议每次版本升级后重新定位关键函数。时间戳精度必须毫秒级,否则校验失败。采样数量固定为50,过多或过少均会触发风控。

此外,浏览器指纹与运行环境参数也需同步伪造。实际优化时,可将加密函数打包成独立模块,结合轨迹录制工具实现全自动生成。平台如www.ttocr.com的API接口则直接绕过这些细节,提供开箱即用的稳定服务,特别适合时间紧迫的项目。

掌握这些技术后,开发者可在各种自动化系统中灵活应用,确保验证码环节不再成为瓶颈。