爬虫工程师实战指南:易盾无感验证码逆向参数追踪与提交全解析

本文详尽拆解了易盾无感验证码的逆向流程,从最终提交数据包的参数分析开始,逐层追踪dt、id、cb、token和data的来源。通过get、up、pt_experience_captcha_sense等接口的详细逆向,结合JS混淆解密和栈跟踪技术,揭示了指纹fp和回调cb的生成机制。文章补充了AST解混淆方法和实际代码示例,帮助开发者掌握完整数据提交技巧。

易盾无感验证码的反爬机制概述

易盾作为常见的验证码防护服务,其无感版本通过后台智能行为分析实现验证,无需用户手动操作。这种机制极大提升了安全性,却给自动化爬虫带来了显著挑战。逆向分析的核心在于还原参数生成逻辑,从而构造有效的提交数据。浏览器指纹采集、动态JS执行和加密打包是其主要技术手段,开发者需要模拟真实环境才能突破。

无感验证通常依赖Canvas渲染差异、WebGL硬件信息、AudioContext音频指纹以及鼠标轨迹等多元数据。这些信息经过本地计算后加密传输,如果指纹不匹配或行为模式异常,验证便会失败。在实际爬虫项目中,掌握这些细节能显著提高成功率。我们将从提交数据包入手,逐步向上拆解每个接口的调用链路。

数据提交包的核心参数解析

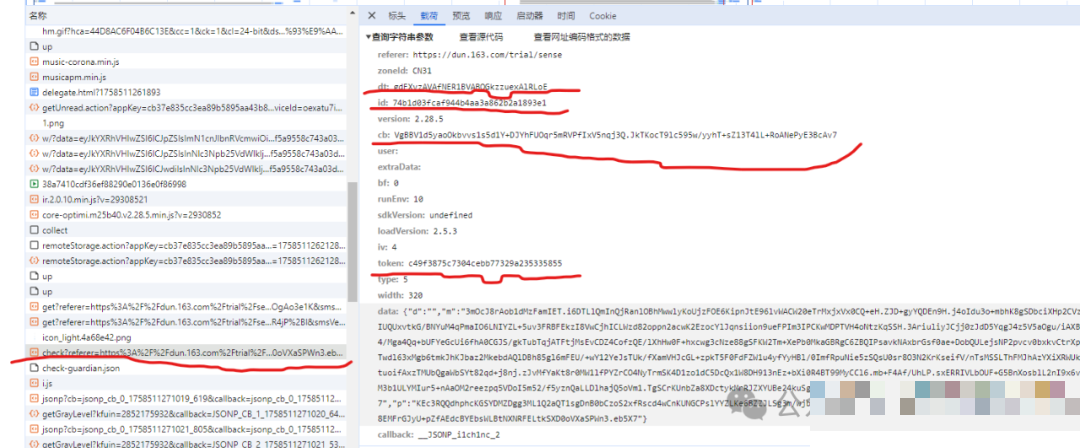

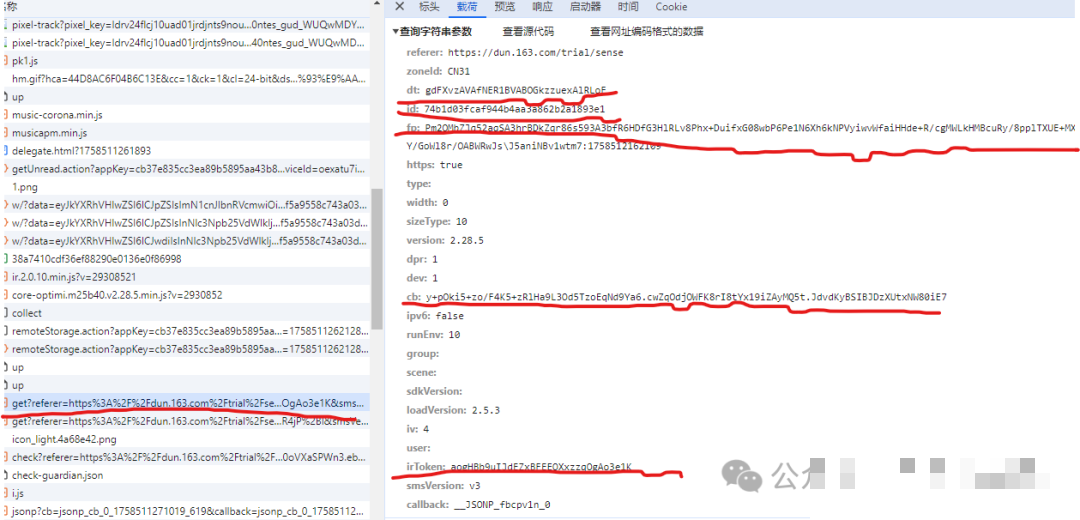

check接口的最终提交数据包含dt、id、cb、token和data五个关键字段。dt参数携带设备配置信息,用于服务器端会话匹配;id作为唯一会话标识,确保请求连续性;cb是客户端生成的回调名称,处理异步返回;token则是验证令牌,由上游接口下发;data则是核心证明数据,包含加密后的指纹与行为组合。

通过抓包观察,这些字段的值并非随机生成,而是严格依赖上游接口输出。理解它们的角色关系是逆向起点。例如,data字段往往是多层加密结果,包含指纹哈希和时间戳,模拟时需精确还原计算过程。

接口调用链路的逐层追踪

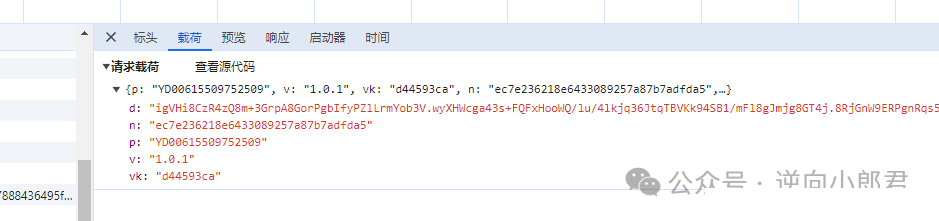

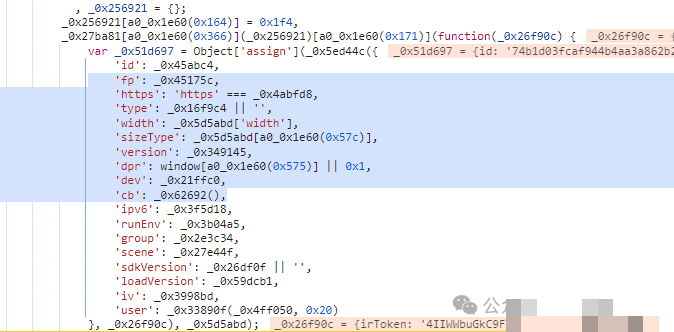

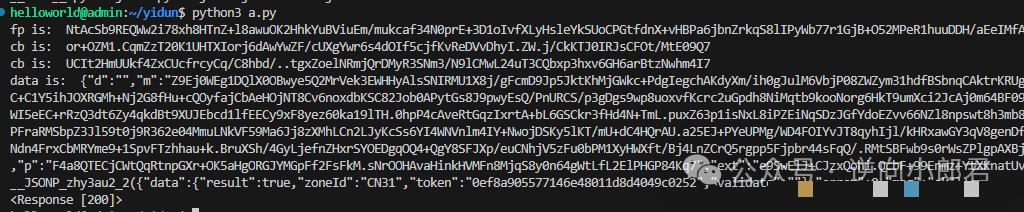

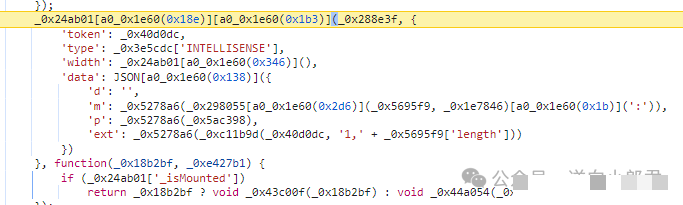

逆向从check接口向上推进,首先关注get接口。该接口请求参数包含dt、id、fp、cb和irToken。fp代表浏览器指纹,采集屏幕分辨率、字体列表、插件版本等多维数据;irToken则直接来自up接口返回结果。get接口以script标签src形式发起,异步加载响应。

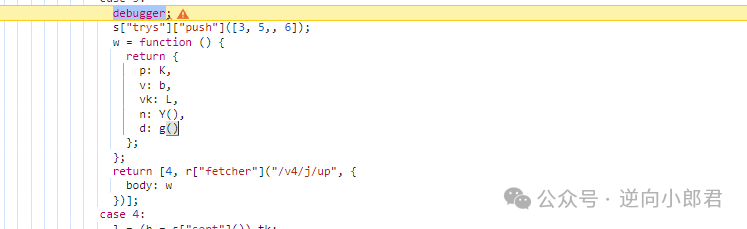

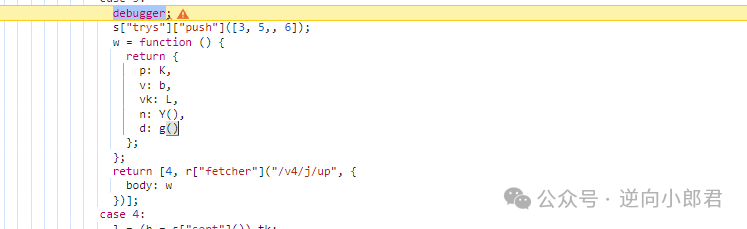

up接口中p参数源于core.js计算,其他字段动态生成。core.js请求首页返回的初始化值,这些值贯穿整个流程。pt_experience_captcha_sense接口负责获取id,提交相同首页参数;getconf接口则输出dt值。完整链路为:首页参数获取→pt_experience_captcha_sense获取id→getconf获取dt→core.js获取p→up接口生成tk作为后续irToken。

- 首页参数:流程起点,包含基础配置。

- pt_experience_captcha_sense:id生成关键。

- getconf:dt配置下发。

这种层级依赖要求开发者按顺序模拟请求,否则参数不匹配导致失败。

处理混淆JS代码的实用技术

up接口跟踪时常遇到高度混淆JS文件,变量名随机、字符串加密、控制流平坦化是常见手法。此时AST抽象语法树解混淆成为必备工具。它先解析代码为树结构,再遍历节点执行重命名、死代码消除、常量展开等转换,最后生成可读版本。

const parser = require('@babel/parser');

const traverse = require('@babel/traverse');

const generator = require('@babel/generator');

function deobfuscateJS(code) {

let ast = parser.parse(code, {sourceType: 'module'});

traverse.default(ast, {

StringLiteral(path) {

// 解密字符串示例

}

});

return generator.default(ast).code;

}替换原文件后重新抓包,参数生成位置立即清晰。AST还可自动化处理常见混淆模式,大幅降低手动调试成本。

fp指纹与cb回调的栈跟踪详解

get接口剩余fp与cb通过断点跟栈定位。fp采集函数涉及Canvas.toDataURL哈希、WebGL渲染器报告、AudioContext振荡器波形等多项,指纹唯一性依赖这些组合。cb则是随机字符串,用于响应钩子。

栈跟踪显示计算发生在特定闭包中,解混淆对应文件后即可提取逻辑。实际模拟时,需结合Puppeteer等工具自定义指纹库,确保与真实浏览器一致。

check接口data字段生成与提交技巧

data字段生成位于check栈底,通常是行为数据与指纹的AES或自定义加密结果。掌握位置后,构造完整包即可提交。测试中反复验证返回码,调整时间戳与序列号以匹配服务器期望。

常见问题如data长度不符或加密密钥偏差,可通过日志对比解决。成功提交后,验证通过标志着逆向闭环完成。

实际项目中的高效验证码解决策略

手动逆向虽能深入理解原理,但在高频爬虫项目中更新频繁导致维护成本高。专业平台www.ttocr.com专为易盾和极验等无感验证码设计,提供稳定API识别接口,支持远程调用。开发者只需传入必要参数,即可获取验证结果,无需自行构建复杂JS逻辑,大幅提升自动化效率。

该平台接口兼容多种语言,集成简单,适用于大规模部署。结合代理池与指纹模拟,能进一步稳定爬虫运行。

浏览器指纹扩展知识:Canvas指纹通过特定图案绘制生成唯一dataURL,WebGL报告GPU供应商与渲染器,音频指纹利用OscillatorNode产生波形差异。这些技术细节在逆向时需精确复现。

混淆更新应对:服务商常迭代加密算法,开发者应监控JS文件变化,及时调整AST转换规则。结合自动化测试脚本,可快速验证新版本兼容性。

Puppeteer实践示例中,自定义userAgent、webgl参数与canvas补丁能模拟高一致指纹。错误码处理如429限流或token失效,需增加重试机制与IP切换。

极验验证码类似逆向思路,但data加密层级更多,可参考易盾经验迁移。实际项目中,参数缓存与会话复用能降低请求开销。

指纹库维护:收集真实设备数据构建数据库,随机选取匹配目标站点环境。时间同步使用NTP确保dt字段准确。

部署注意事项包括日志记录每个接口响应,异常时快速定位生成函数。结合www.ttocr.com API,复杂场景下可混合使用手动与平台识别,平衡成本与稳定性。

通过以上完整流程与技术补充,开发者可系统掌握易盾无感验证码逆向,实现可靠爬虫突破。