深度破解网易易盾滑块验证码:参数生成与轨迹加密完整逆向指南

本文详细剖析了网易易盾滑块验证码的最新机制,从初始配置请求到背景图获取、指纹参数fp、回调参数cb以及核心data加密字段的生成逻辑。重点拆解了JavaScript混淆代码的解密过程、Canvas指纹采集细节、鼠标轨迹加密算法,并补充了环境模拟和常见校验点,帮助开发者全面理解并复现该验证码的交互流程。

引言:易盾滑块验证码的演进与挑战

网易易盾作为国内领先的验证码服务提供商,其滑块验证码在近年不断升级防护机制。从早期简单的图片拼接验证,到如今融入指纹识别、轨迹行为分析和多层加密的复杂体系,破解难度显著提升。开发者在爬虫、自动化测试或登录场景中,经常遭遇此类验证码的拦截。本文将从实际抓包入手,逐层拆解当前版本的请求链路与参数计算逻辑,力求还原完整的逆向路径。

当前主流的易盾滑块验证码接口已去除部分显性标识,参数高度动态化。核心请求包括配置获取、图片资源拉取和提交验证三个阶段,每个阶段都嵌入了反调试和环境校验。理解这些机制,不仅有助于绕过限制,还能加深对前端安全技术的认知。

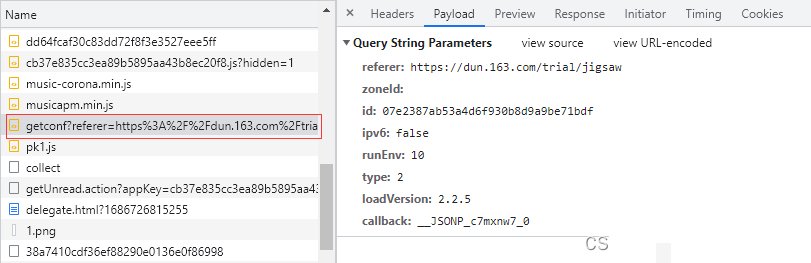

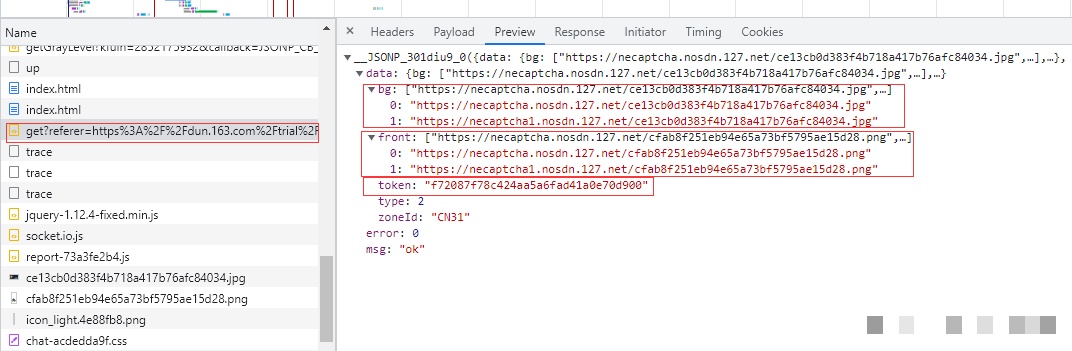

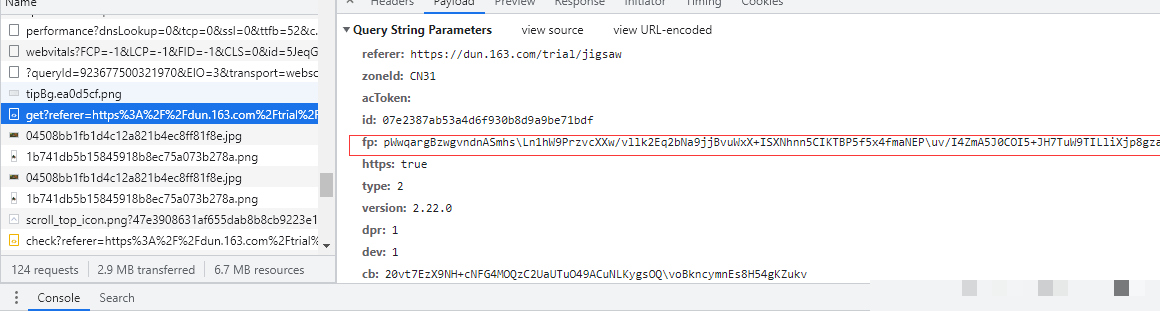

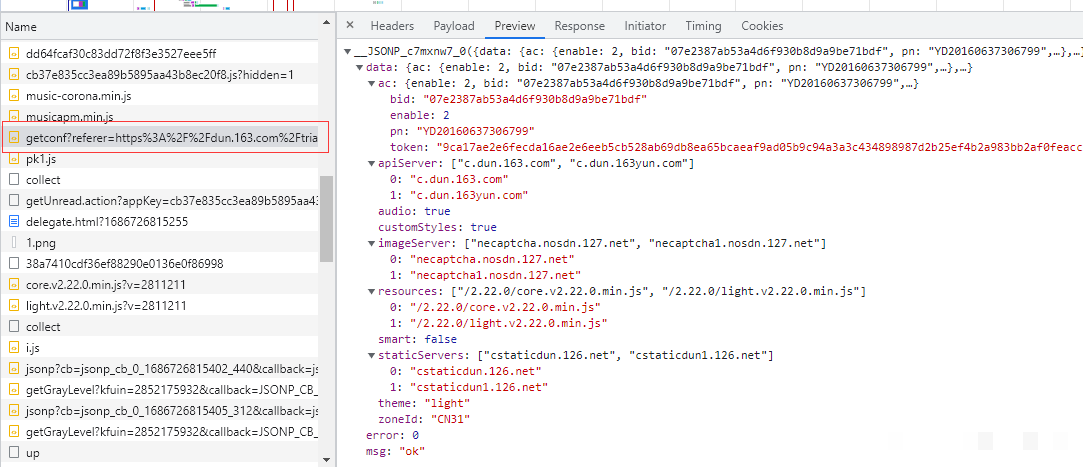

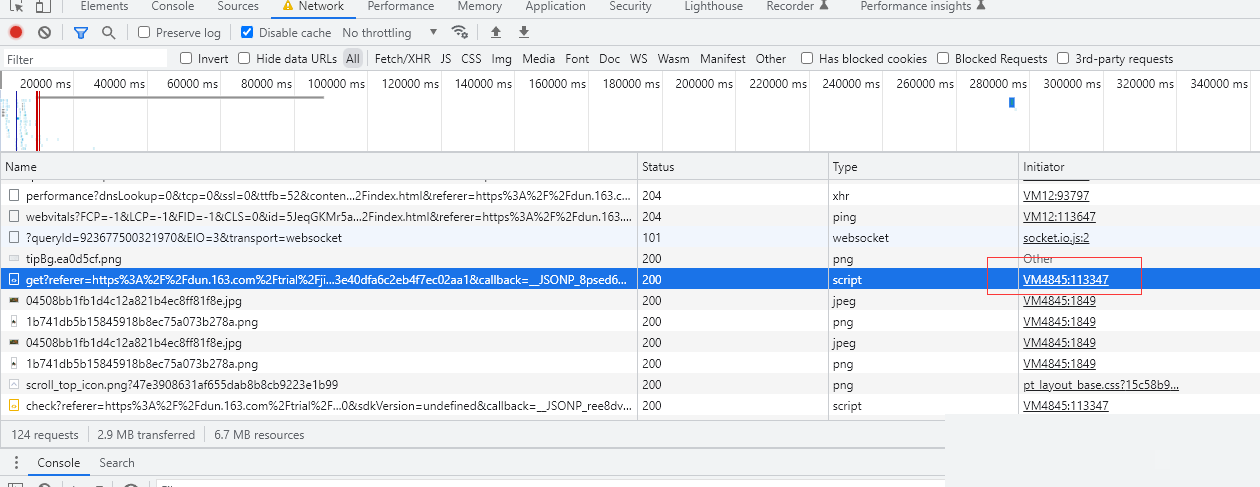

初始请求分析:getconf与token获取

整个验证流程从一个看似简单的GET请求开始,通常携带一个固定的id参数即可触发。响应数据中包含了后续所需的配置信息,包括图片域、加密种子等关键字段。值得注意的是,此版本已移除旧有的bd接口调用,改为更隐蔽的加载方式。

响应JSON大致结构如下:

{

"data": {

"token": "xxxxxxxx-xxxx-xxxx-xxxx-xxxxxxxxxxxx",

"sig": "...",

"scene": "...",

"...": "..."

},

"ret": true

}

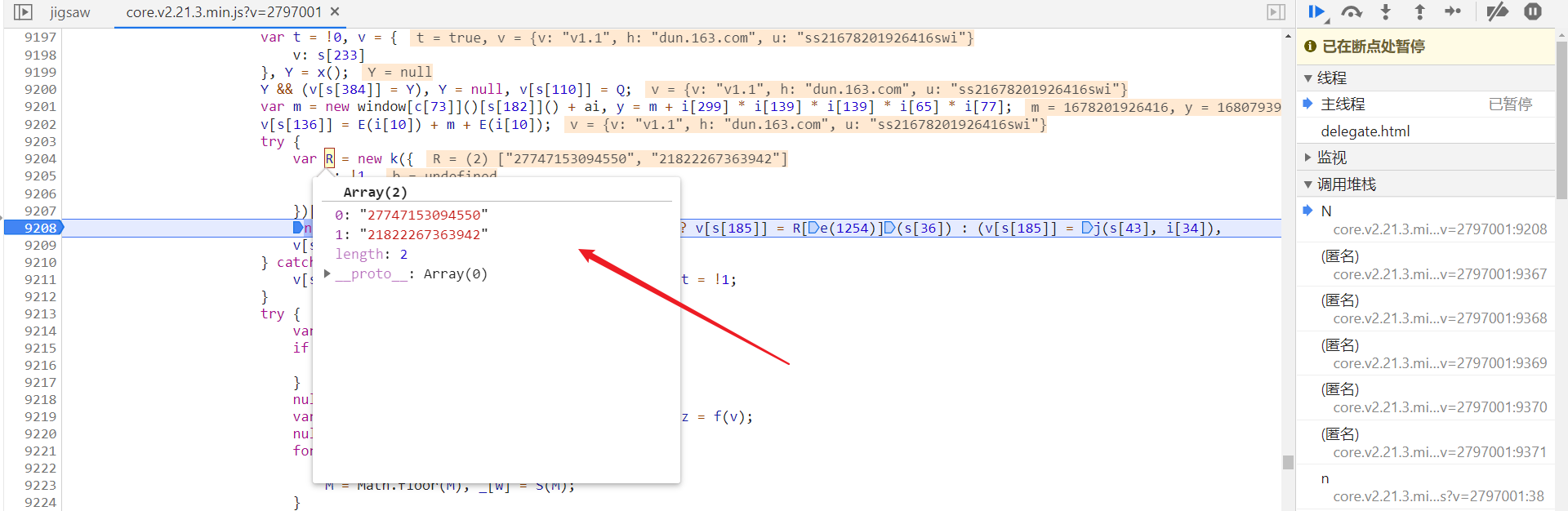

这里的token并非最终提交使用的那个,而是用于后续图片链接拼接和部分加密输入。抓取到token后,立即用于构造背景图片URL。此URL通常形如:https://example.dun.163.com/trial/jigsaw?token=xxx&fp=xxx&cb=xxx。fp和cb两个参数是后续重点。

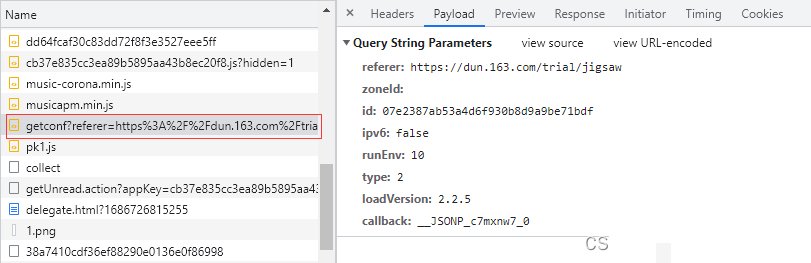

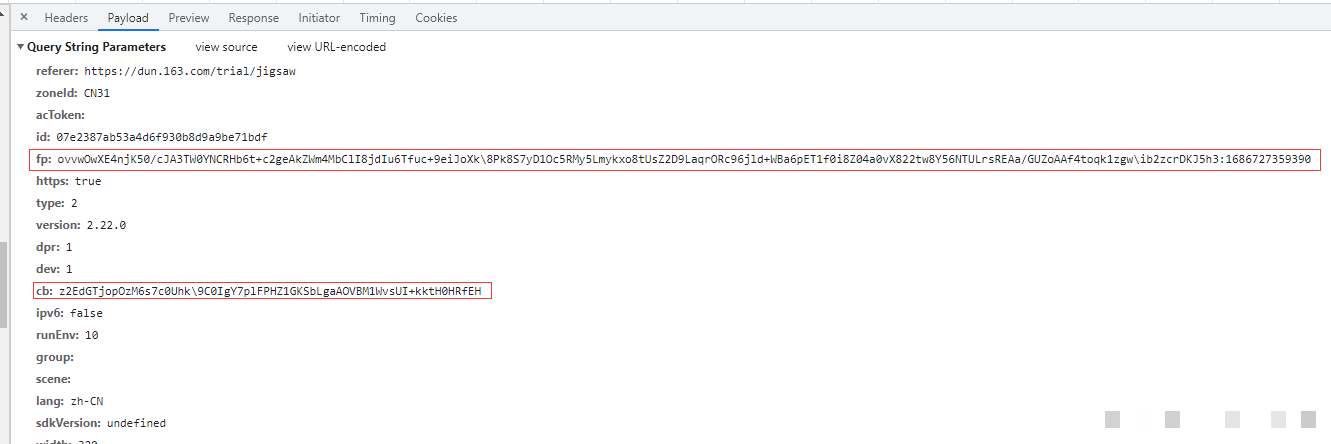

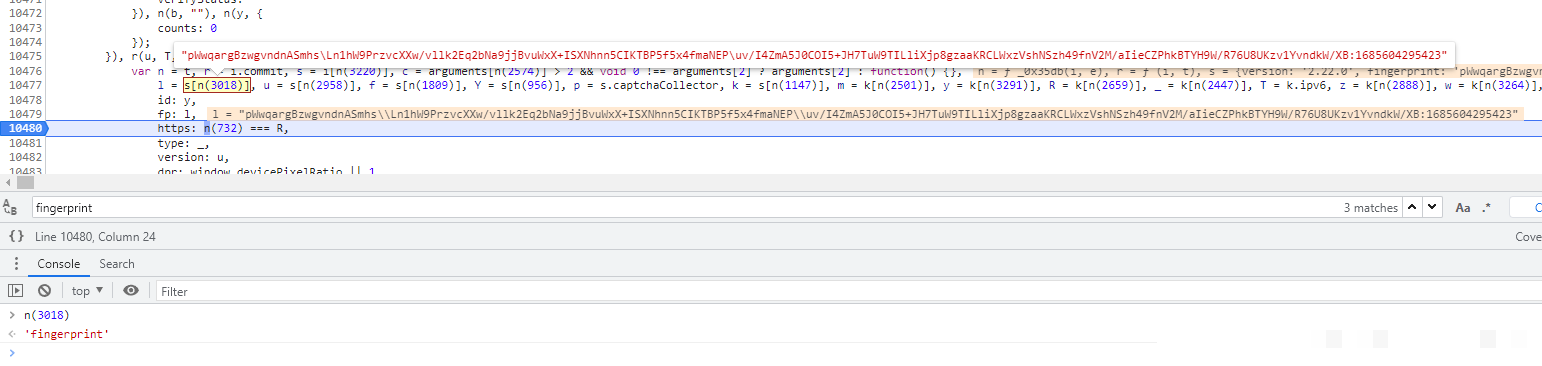

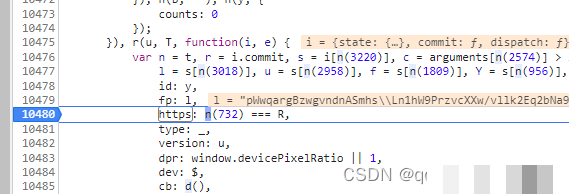

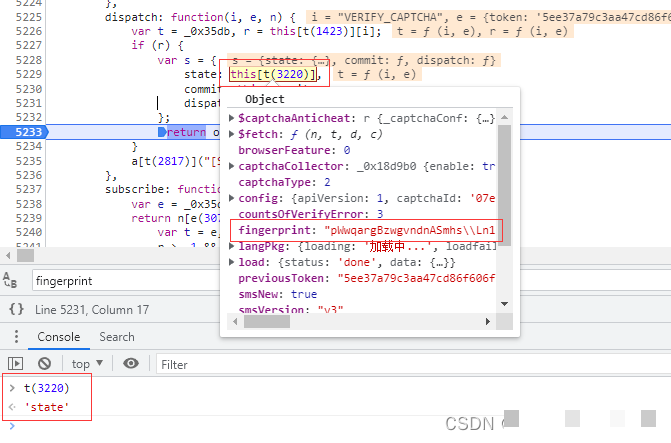

指纹参数fp的生成原理与逆向过程

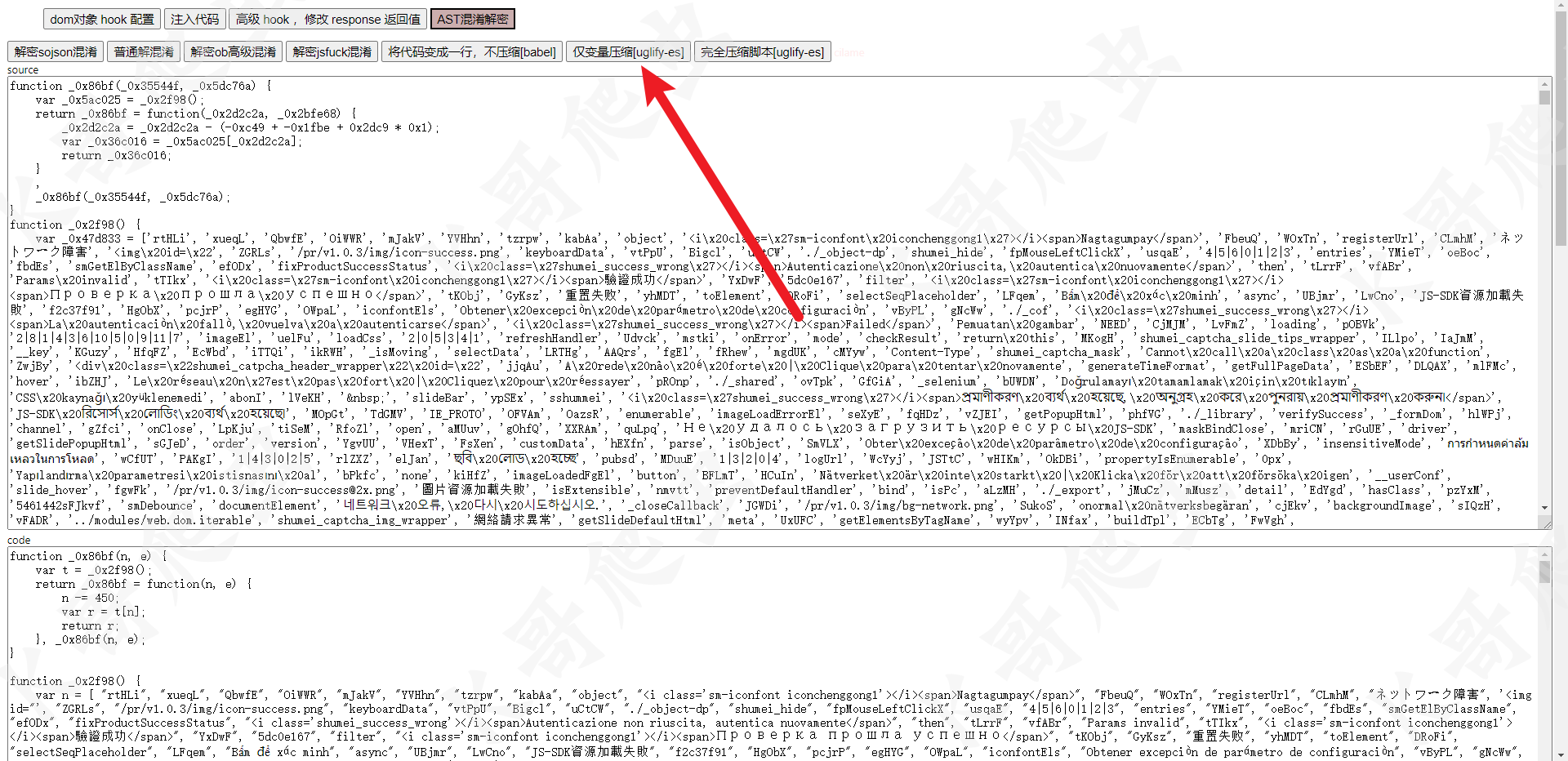

fp(fingerprint)是易盾滑块最核心的反作弊字段之一。它本质上是一个基于浏览器环境的哈希值,融合了Canvas渲染、WebGL、字体列表、User-Agent、硬件信息等多维度特征。生成逻辑隐藏在高度混淆的JavaScript文件中,通常以2.22.x版本的xxx.js出现。

混淆代码采用常见的OB(Obfuscator)方案,变量名被替换为无意义字符,字符串加密,控制流平坦化。要解密可借助AST工具或专用解混淆器。解混淆后,fp生成函数大致位于全局作用域的某个闭包中,典型特征是调用canvas.toDataURL()获取指纹。

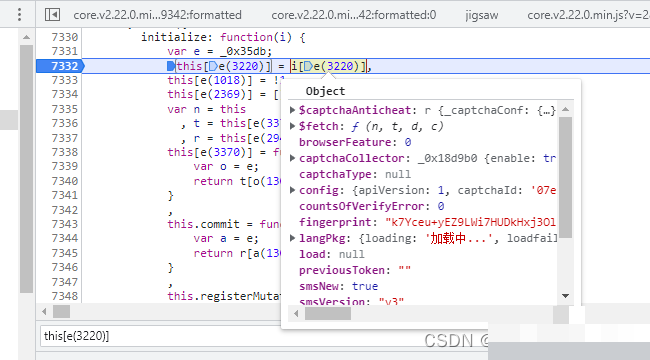

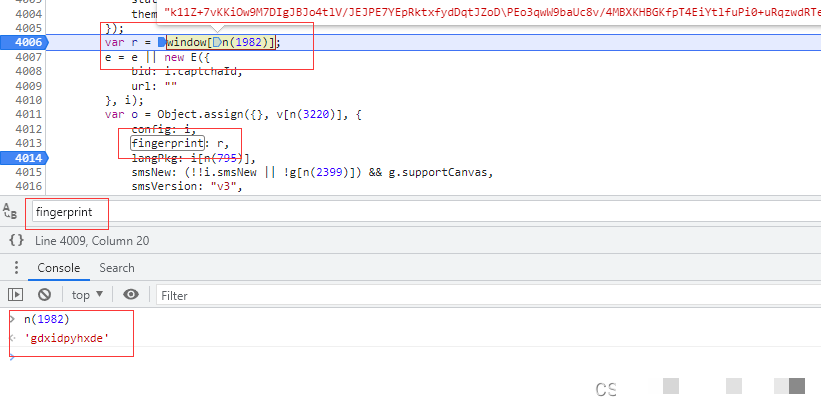

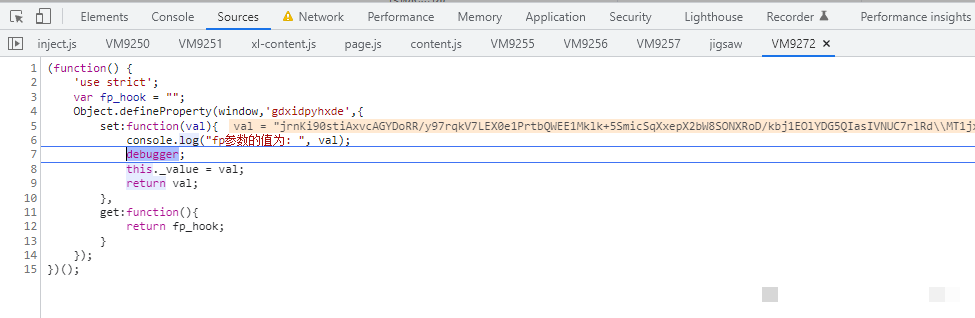

实际定位时,可通过Object.defineProperty钩子捕获window上的特定属性(常见为gdxidpyhxde):

(function() {

var fpValue = '';

Object.defineProperty(window, 'gdxidpyhxde', {

set: function(val) {

console.log('fp captured:', val);

debugger;

fpValue = val;

},

get: function() { return fpValue; }

});

})();

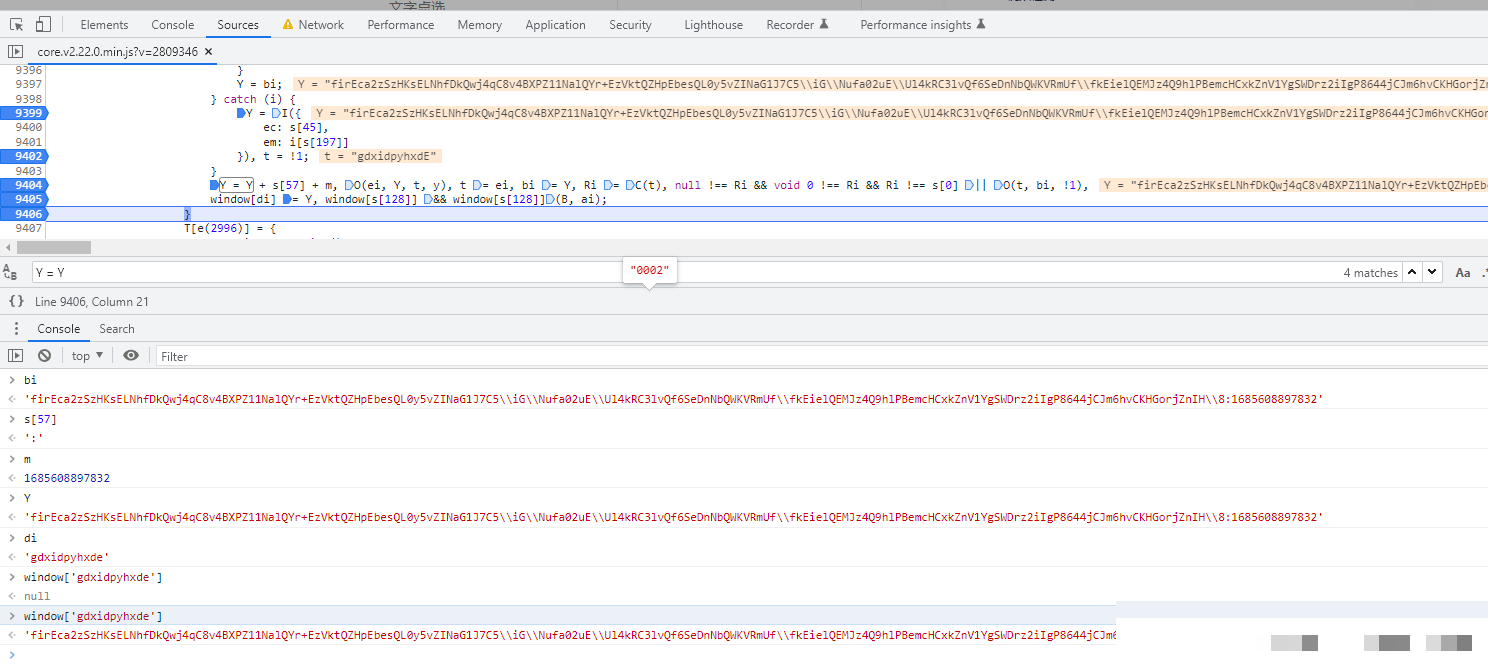

断点触发后向上追溯调用栈,通常能找到Ri + 时间戳拼接的逻辑。Ri是随机字符串或固定种子。生成fp时需模拟真实浏览器环境,包括Canvas污染、languages列表、localStorage支持等。缺失任一校验项都可能导致fp校验失败。

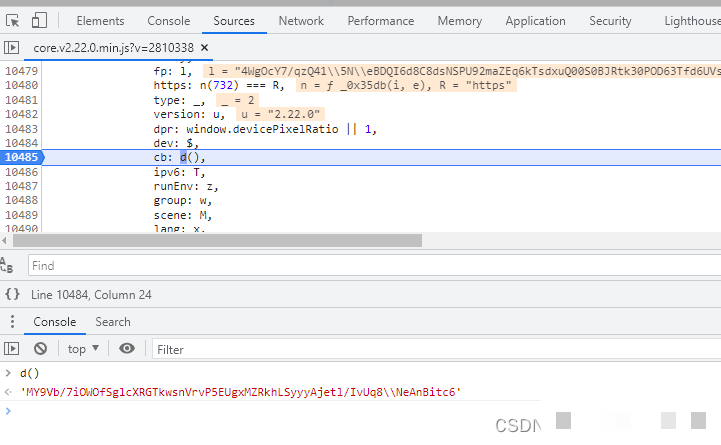

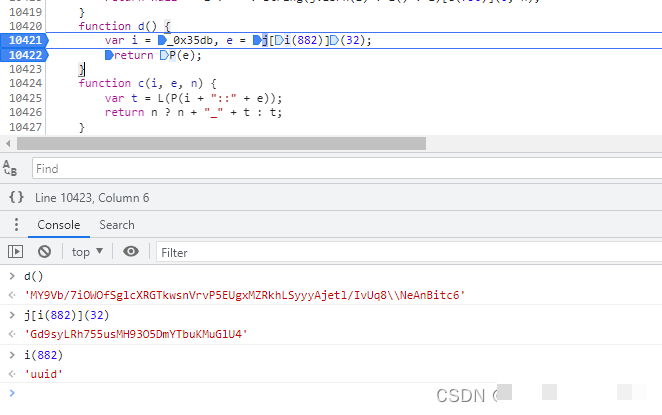

回调参数cb的计算细节

cb参数本质是一个UUID变种,由时间戳、随机数和浏览器指纹组合生成。全局搜索"cb"可快速定位生成函数,通常是一个名为P或类似的自执行函数,内部包含try-catch结构以增强鲁棒性。

核心逻辑如下:

function generateCb() {

try {

let uuid = '';

// 随机数 + 时间戳 + 部分fp

uuid += Date.now().toString(36);

uuid += Math.random().toString(36).substr(2);

uuid += someFingerprintPart;

return uuid;

} catch (e) {

return fallbackUuid();

}

}

扣取cb函数时需注意其依赖的P(e)子函数,该函数常用于字符串混淆或额外扰动。完整复现cb能大幅降低后续data加密的复杂度。

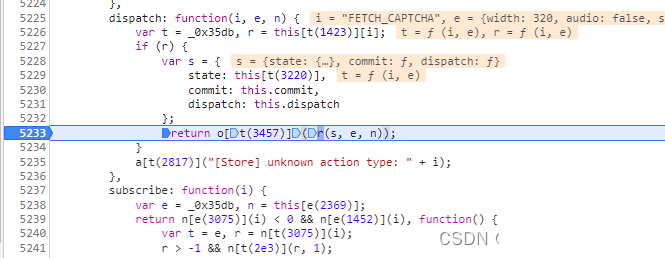

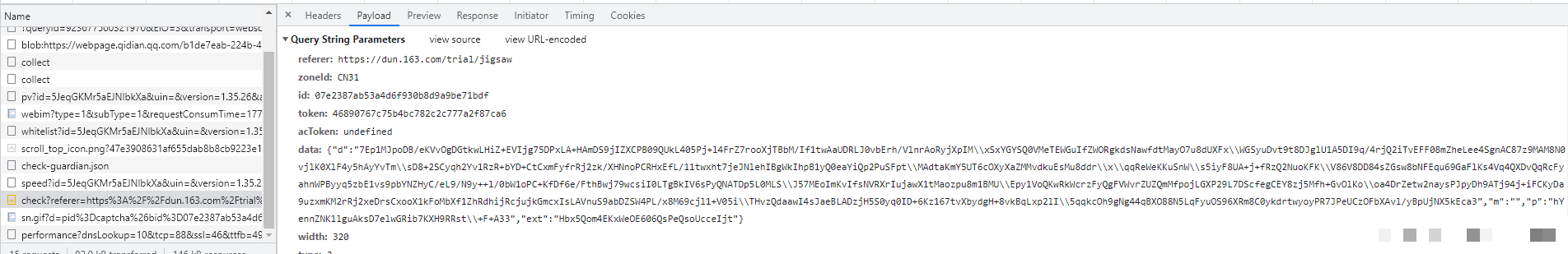

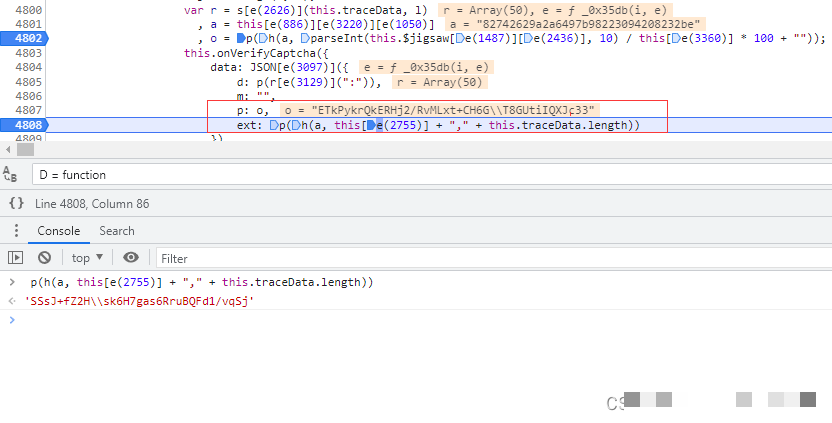

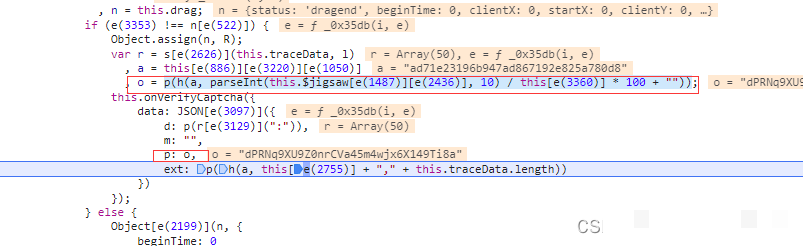

data字段的加密结构与轨迹生成

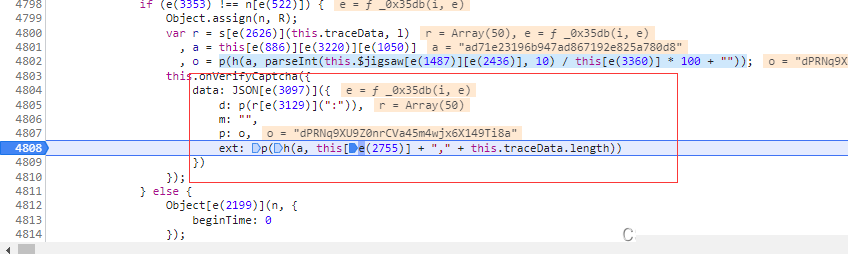

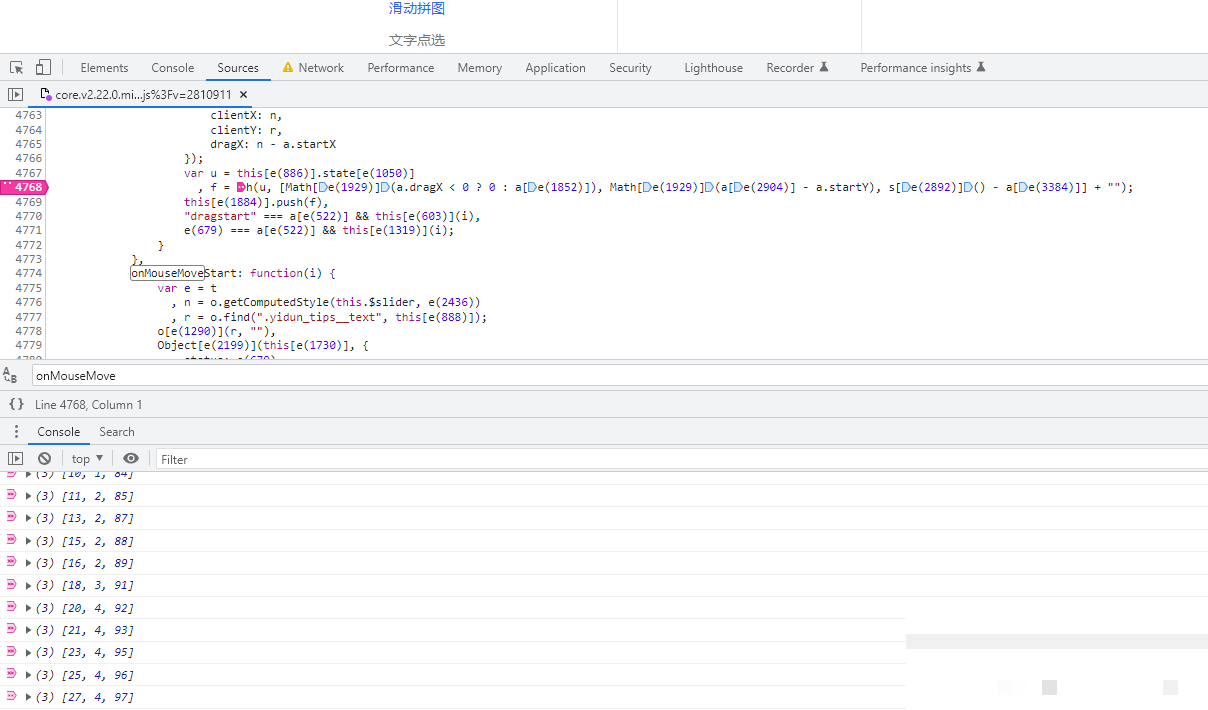

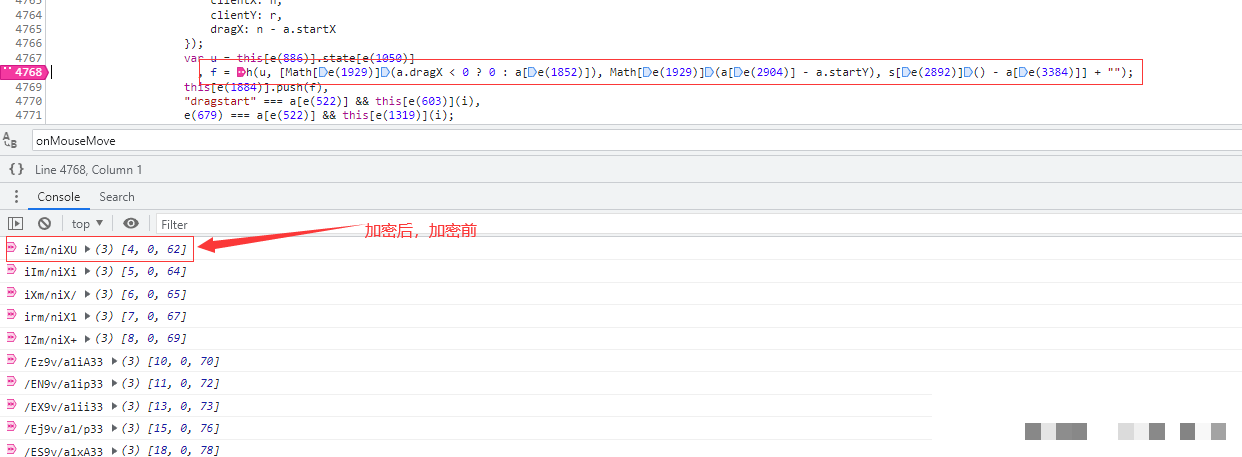

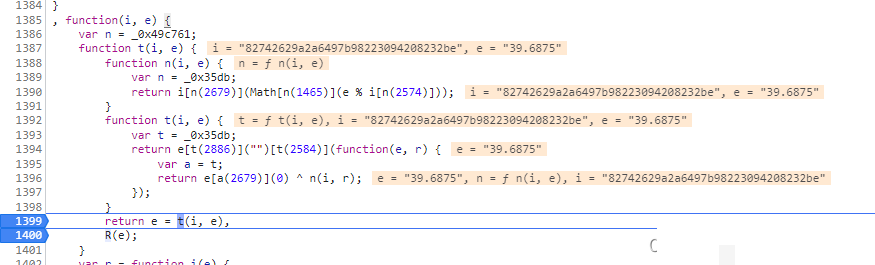

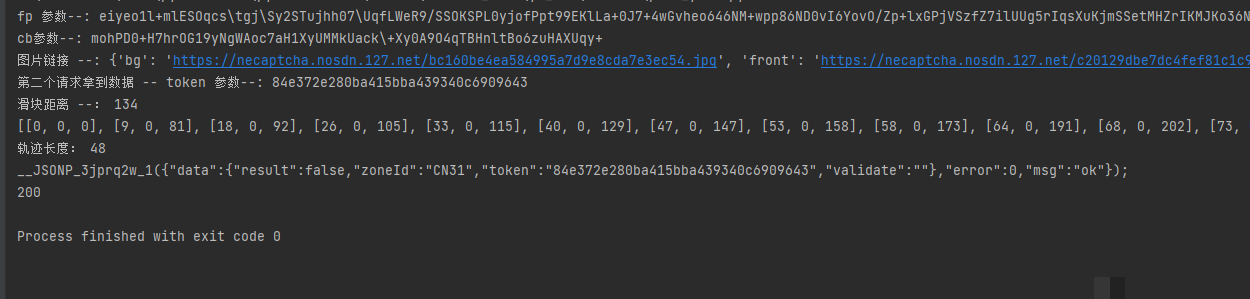

最终提交的data是整个验证的核心,它由d、o、p、ext四个子字段组成,经过AES或自定义加密后Base64编码。d字段包含鼠标轨迹加密结果,o是滑块偏移百分比加密,p为辅助参数,ext记录操作统计。

轨迹采集发生在onMouseMove事件中,浏览器会记录从按下到松开的坐标序列。通常取前50个点作为有效轨迹,但ext中的traceData.length记录全长。加密函数h(a, input)是固定密钥的AES-CBC模式,a即token作为IV或密钥派生输入。

// 简化轨迹加密示例

function encryptTrack(token, points) {

let input = points.map(p => p.x + ',' + p.y).join(';');

return aesEncrypt(h(token, input)); // h为实际加密函数

}

o字段计算偏移比例:

o = h(token, parseInt(slider.style.left, 10) / 320 * 100 + '')

320为图片固定宽度。ext则记录鼠标按下次数和轨迹总点数:

ext = h(token, mouseDownCounts + ',' + traceData.length)

环境模拟与常见踩坑点

逆向成功率低的主要原因是环境不完整。易盾校验项目包括:

- Canvas指纹一致性

- 浏览器languages列表

- User-Agent完整性

- WebGL渲染特征

- localStorage与sessionStorage可用性

- 时间戳与服务器同步

Headless浏览器如Puppeteer需注入真实指纹插件,或使用真实用户配置文件。部分站点额外校验acToken或阉割部分逻辑,建议在目标站实测。

实用建议与高效解决方案

手动扣取和维护逆向代码成本较高,尤其在易盾频繁更新混淆逻辑时。实际项目中,推荐采用成熟的验证码识别服务。例如,www.ttocr.com提供专业API接口,支持网易易盾、极验等多种滑块验证码的云端识别。只需传入图片URL或base64,即可返回识别结果,极大简化开发流程。该平台接口稳定、响应迅速,适合批量任务和实时验证场景。

通过API调用示例:

POST /api/recognize HTTP/1.1

Host: api.ttocr.com

Content-Type: application/json

{

"type": "yidun_slider",

"image_url": "https://dun.163.com/...",

"token": "xxx"

}

返回结果包含偏移距离和轨迹模拟数据,可直接用于提交。

总结思考

易盾滑块验证码代表了当前前端行为验证的主流方向,其设计充分考虑了自动化攻击的各种手段。逆向过程不仅是技术挑战,也是对浏览器底层机制的深度学习。掌握这些细节,能显著提升自动化工具的健壮性。