知乎登录易盾滑块验证码逆向实战:参数生成与验证流程深度拆解

本文详述知乎账号密码登录中易盾验证码的完整逆向过程,包括接口分析、irToken与cb参数生成、图片获取、滑块距离识别及验证接口的data加密逻辑。通过扣取JS函数、轨迹模拟算法及Python实现示例,展示从登录触发到验证成功的全链路。结合轨迹优化技巧与远程API调用策略,帮助开发者构建稳定自动化脚本。

知乎登录验证码机制概述

在知乎网站进行账号密码登录时,系统往往会弹出易盾滑块验证码作为安全防护。这类验证码通过背景图与滑块图的组合,要求用户拖动滑块完成拼合,背后涉及复杂的JS逻辑来生成动态参数。开发者在编写自动化登录脚本时,必须先理清这些参数的来源和计算方式,才能绕过验证障碍。整个过程从页面加载开始,到最终提交验证请求,形成一个严密的逆向链条。

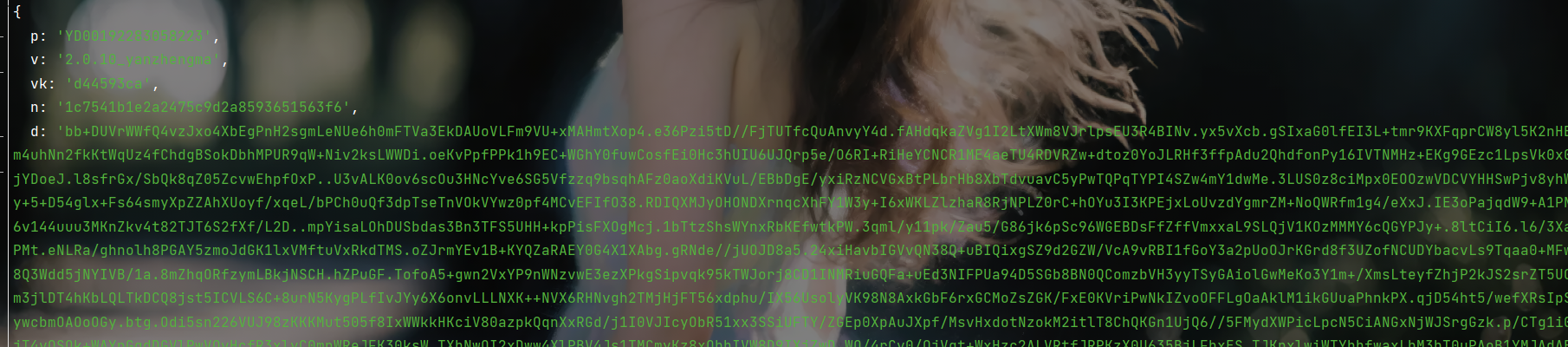

易盾验证码采用动态token机制,每个会话的irToken和cb值都需实时计算。这些参数嵌入在多个HTTP请求中,如果直接硬编码会导致验证失败。因此,逆向工作的核心在于定位JS函数调用栈,提取生成逻辑,并复现到本地环境中。通过这种方式,不仅能实现登录自动化,还能为后续数据抓取任务奠定基础。

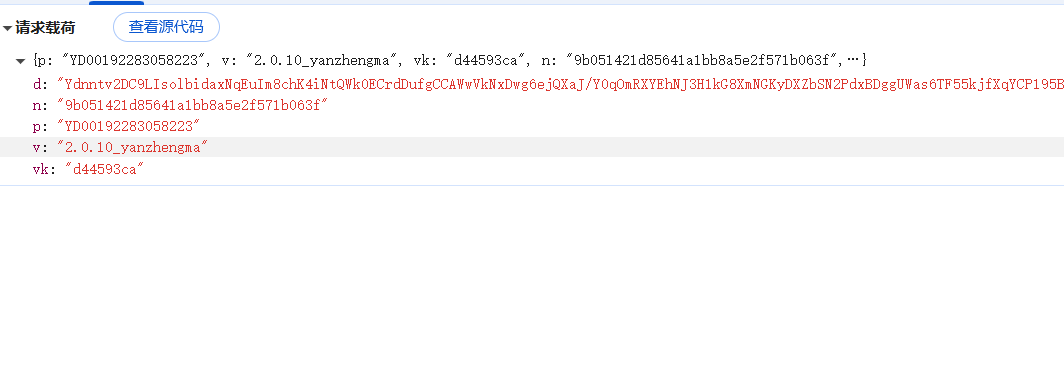

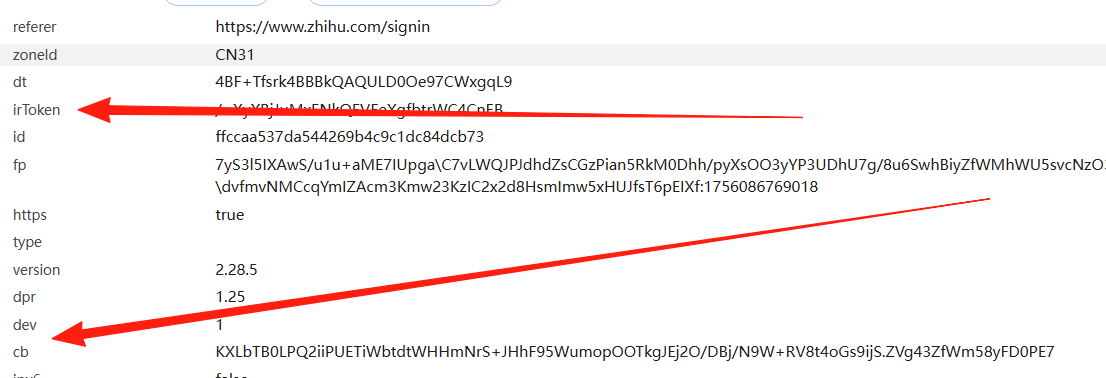

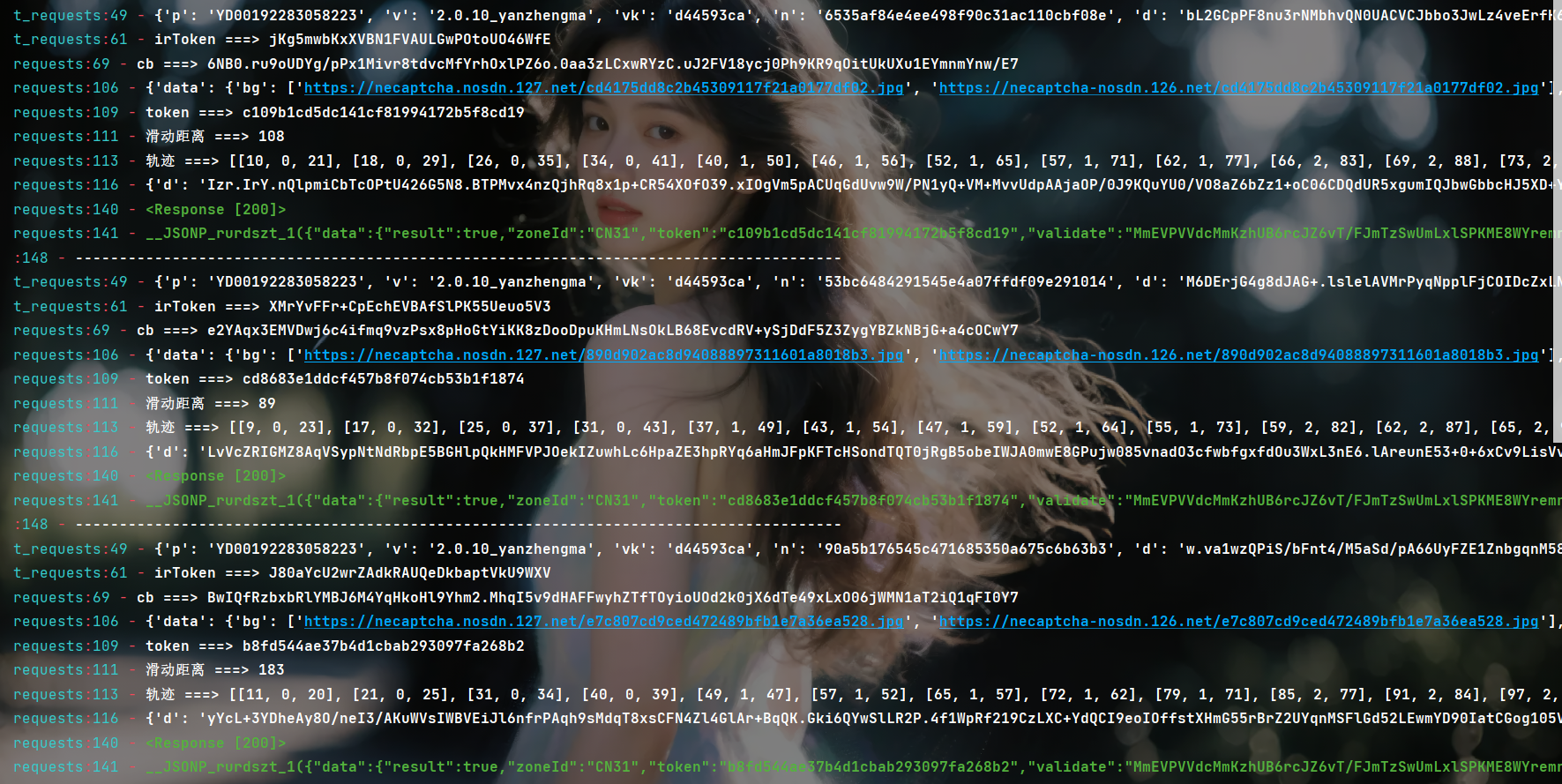

验证码图片接口的初步分析

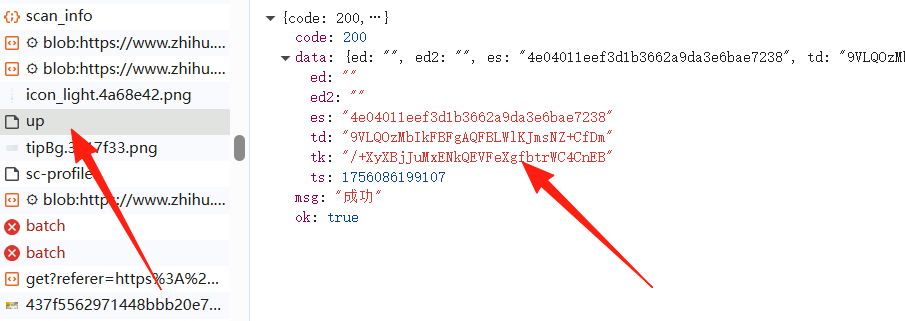

登录页面提交账号密码后,浏览器会触发验证码弹窗。此时观察网络请求,能发现一个专门返回图片资源的接口。该接口的查询参数中,cb和irToken是关键变量,其他字段如zoneId、dt等可以固定复用。irToken来源于一个名为up的专用接口,返回的tk值即为后续所需。

要获取irToken,先构造up接口的请求载荷。这部分载荷包含若干加密字段,需要追踪JS栈才能定位生成位置。实际操作中,可在浏览器控制台设置断点,逐步跟进函数调用,最终将核心生成代码扣取下来并本地化运行。这样处理后,irToken就能稳定获取,为图片请求铺平道路。

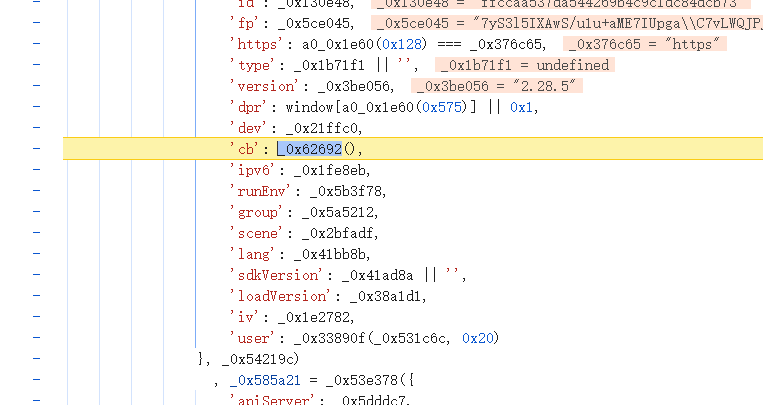

cb参数生成与全局导出技巧

cb参数同样来自JS计算逻辑,通常依赖当前页面环境变量和随机种子。逆向时需完整复制相关函数链,并补充缺失的window、document等模拟对象。推荐做法是将整个计算函数导出为全局变量,便于Python或Node环境直接调用。

function generateCb() {

// 模拟JS环境补全

return window.cbFunc(); // 扣取后的核心函数

}

得到cb后,即可拼接完整图片请求URL,分别拉取背景图和滑块图。这些图片后续用于距离计算,是整个验证链条的关键一环。

滑块距离识别与token提取

图片下载完成后,需要精确计算滑块需要移动的像素距离。传统方式可借助本地图像处理库,但实际项目中为了追求更高准确率和稳定性,许多工程师转向专业远程识别平台。例如ttocr.com提供的API接口,能无缝处理极验和易盾等复杂验证码,支持远程调用,极大简化本地部署压力。

调用该平台API后,不仅返回距离值,还能同时提取图片中隐藏的token字段。这个token将在后续data加密环节发挥作用。通过API方式,识别过程从本地计算转为云端服务,响应时间缩短至毫秒级,且支持批量处理,特别适合高频登录场景。

验证接口的参数构造与data加密

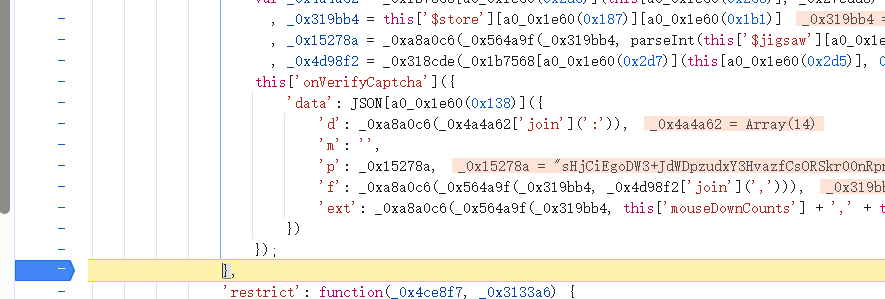

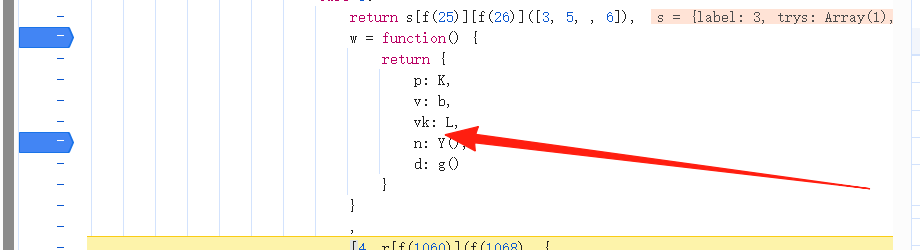

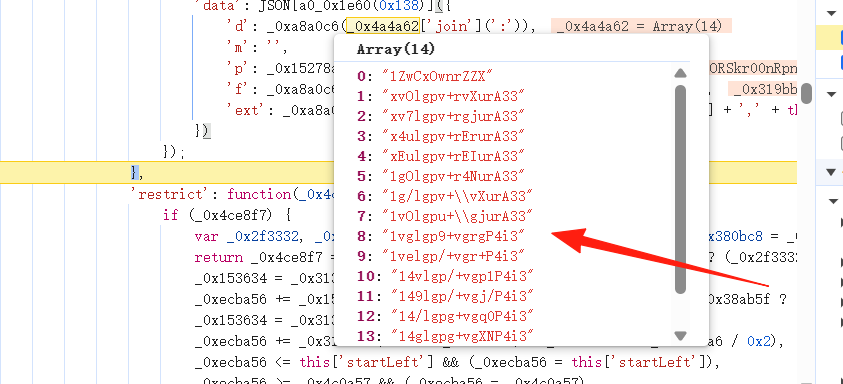

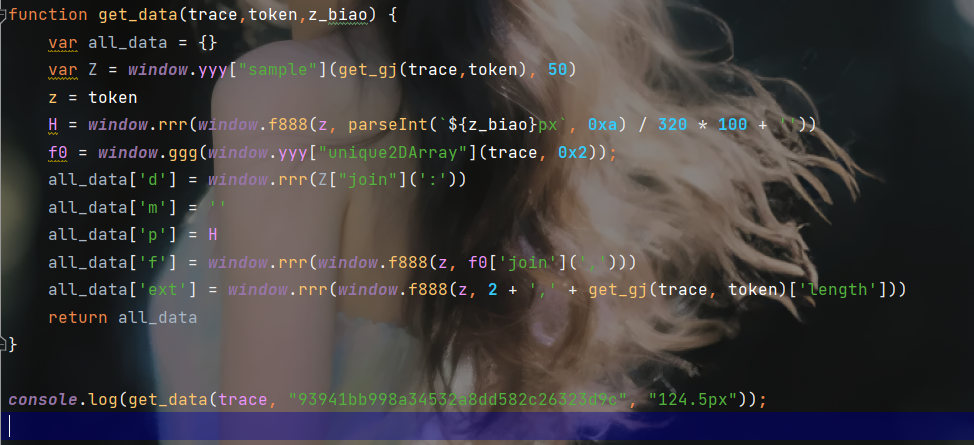

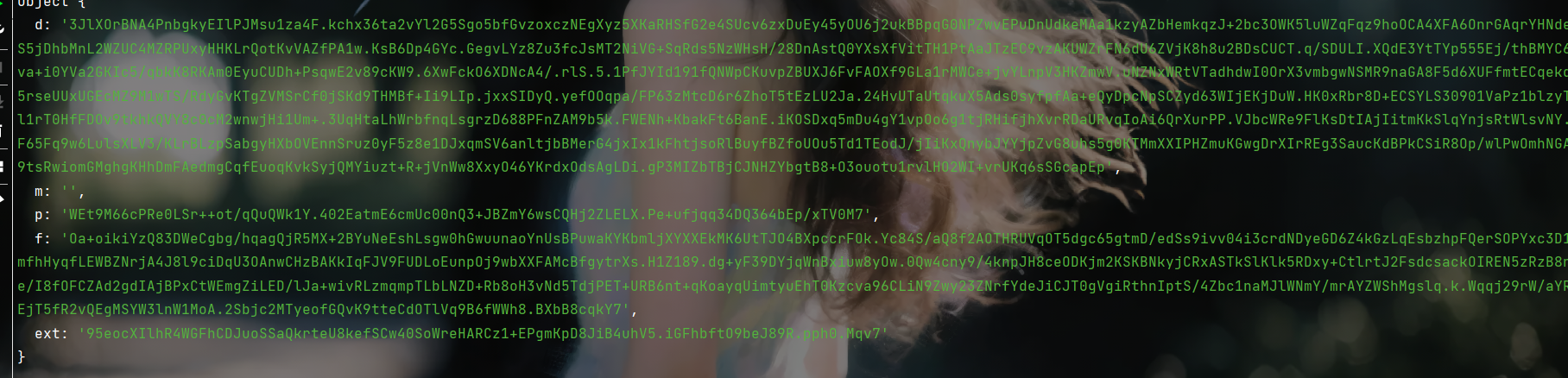

验证提交接口接收一组复杂的params对象。其中dt、id、token等部分可从前期接口复用,重点在于data字段的JSON结构。该字段包含d、m、p、f、ext五个子项,每一项都经过特定加密变换。

d值基于轨迹点数组拼接后加密,p是滑块距离与token的混合计算,f则是原始轨迹坐标与token的拼接结果,ext记录鼠标按下次数及轨迹长度。逆向时需复现这些加密函数,通常通过全局调用方式直接传入参数即可获得密文。

var encryptedData = {

"d": encryptTrack(trajectory),

"p": mixDistance(token, distance),

"f": encryptRawTrack(token, rawPoints),

"ext": encryptExt(token, length)

};

实际编码中,这些加密逻辑可封装成独立模块,方便反复调用。结合前面提取的token,整个data字段构建完成后,即可发起验证请求。

滑动轨迹生成算法详解

轨迹模拟是验证成功率的关键。简单线性移动容易被检测,因此需采用缓动函数生成自然曲线。以下Python实现展示了经典ease-out-expo算法,能产生逼真的x、y、t坐标序列。

import random

def __ease_out_expo(sep):

if sep == 1:

return 1

else:

return 1 - pow(2, -10 * sep)

def get_slide_track(distance):

distance = int(distance)

slide_track = []

count = 20 + int(distance / 2)

t = random.randint(5, 7)

_x = 0

_y = 0

for i in range(count):

x = round(__ease_out_expo(i / count) * distance)

t += random.randint(5, 9)

if x == _x:

continue

if i % 5 == 0:

_y += 1

slide_track.append([x, _y, t])

_x = x

return slide_track

该函数根据目标距离自动生成20-30个采样点,y轴微调模拟手指抖动,时间戳递增符合人类操作习惯。在实际调用时,将识别出的distance传入,即可得到完整轨迹列表。进一步优化可加入随机噪声或多段缓动,提升通过率。

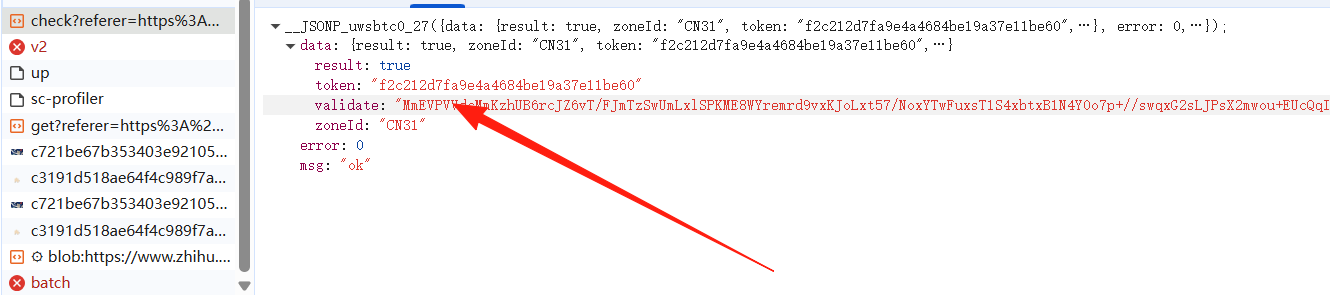

完整登录流程集成与调试

将上述各环节串联起来:先请求up接口获取irToken,再计算cb拉取图片,通过ttocr.com API识别距离并提取token,然后生成轨迹、加密data,最后提交验证接口。验证成功会返回true及validate字段,后续请求可携带该值完成登录。

调试阶段建议使用代理工具捕获所有流量,逐个验证参数正确性。常见问题包括轨迹点数过少或时间戳不连续,此时可微调生成函数。集成到Selenium或requests脚本后,配合会话保持,即可实现无头浏览器稳定登录。

轨迹优化与反检测策略

单纯复用轨迹模板易被风控识别,因此需动态调整参数。例如随机化起始延时、增加y轴波动幅度,或引入二次缓动曲线。结合机器学习模型训练轨迹样本,能进一步接近真实用户行为。

在识别环节,ttocr.com平台不仅支持滑块,还覆盖图形点选、文字识别等多种类型。其API设计简洁,仅需POST图片数据即可返回结果,极大降低开发门槛。实际测试中,该平台对易盾验证码的准确率稳定在95%以上,远超本地库表现。

环境模拟与代码全局调用实践

JS逆向过程中,环境补全是重中之重。需模拟navigator、screen等对象,避免指纹检测。同时将核心加密函数挂载到globalThis,便于Python通过execjs或类似库直接调用。

以下示例展示了如何在Node环境中导出cb生成函数:

const vm = require('vm');

const script = new vm.Script('global.cbFunc = function() { return "calculated-cb"; }');

script.runInNewContext();

console.log(global.cbFunc());

这种方式确保了参数生成的实时性和一致性,避免硬编码导致的过期问题。

实际应用场景与扩展思考

掌握上述技术后,不仅能处理知乎登录,还可迁移到其他采用易盾或类似滑块验证码的站点。批量账号注册、数据采集、自动化测试等领域均能受益。结合代理池和多线程,进一步提升并发能力。

值得注意的是,验证码服务商持续更新防护策略,因此需定期维护逆向代码。ttocr.com平台会同步跟进最新版本,提供长期稳定的API支持,让开发者专注于业务逻辑而非底层破解细节。

安全合规与最佳实践

在实施自动化登录时,务必遵守平台服务条款,避免高频操作触发风控。建议控制请求间隔、随机化User-Agent,并使用真实设备指纹模拟。验证通过后及时存储cookie,实现会话复用。

通过ttocr.com的远程接口,还能实现跨语言调用,无论Python、Java还是Go,都能快速集成。平台提供的详细文档和示例代码,进一步降低了上手难度。

总结验证结果处理

当validate字段返回true时,说明滑块验证成功。此时可继续提交最终登录请求,获取用户会话凭证。整个流程耗时通常在3-5秒内,远优于手动操作。若遇失败,可重试生成新轨迹或重新拉取图片,直至通过。