网易易盾滑块验证码参数深度破解:请求流程与逆向实战指南

本文从网易易盾滑块验证码的完整请求流程入手,逐一拆解data、cb和callback等核心参数的生成逻辑与含义。通过实际案例分析参数d值、p值、ext值的构造方法,并分享图像获取、JS混淆逆向及简单实现思路,帮助开发者理解底层机制,轻松应对自动化验证场景。

滑块验证码的核心原理与背景

滑块验证码作为一种常见的交互验证方式,已经在各大网站中广泛应用,尤其像网易易盾这样的大厂产品。它通过让用户拖动滑块来拼合图片缺口,从而区分真实用户和自动化脚本。表面上看简单,但背后的技术实现却涉及图像处理、加密传输和动态参数生成等多重机制。

在实际开发中,许多开发者初次接触易盾滑块时,往往会被繁杂的请求参数搞得头晕。为什么需要这么多字段?这些参数如何实时变化?理解这些,正是避免被封禁、顺利实现自动化流程的关键。本文将从零基础角度出发,结合实际请求包,层层剥开这些谜团,让即使是新手也能快速上手。

滑块验证码的本质是服务器端生成两张图片:一张完整背景图和一张带缺口的滑块图。客户端通过JS计算用户拖动距离,再将轨迹数据加密后回传服务器校验。整个过程涉及浏览器指纹、时间戳和随机数,以防止重放攻击。这套机制不仅提升了安全性,也给逆向分析带来了挑战。

完整请求流程拆解

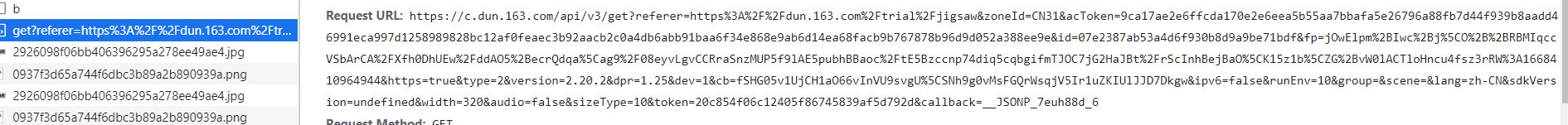

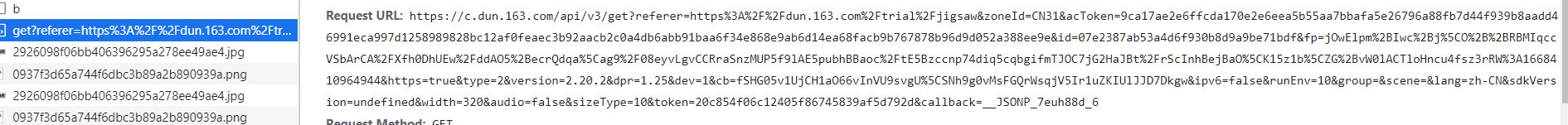

访问易盾官方试用页面https://dun.163.com/trial/jigsaw时,第一步就是发起图片资源请求。这个包通常以JSONP形式返回,包含图片URL、位置信息和初始化参数。服务器会根据当前会话生成唯一的验证ID,后续所有交互都围绕这个ID展开。

流程大致分为三阶段:初始化加载、用户操作提交、服务器校验反馈。初始化时,浏览器会收到背景图和滑块图的Base64或URL数据,同时附带一个data对象。这个data对象正是我们重点分析的部分,它包含了加密后的关键信息。整个过程中,浏览器指纹如canvas渲染结果、WebGL参数都会被采集并混入参数,避免简单脚本模拟。

当用户拖动滑块后,前端JS会记录鼠标轨迹,包括起始位置、移动速度、停顿点等。这些数据经过混淆加密后,与data参数一起打包成POST请求发送到校验接口。服务器对比轨迹是否符合人类行为模式,如果轨迹平滑且速度自然,就通过验证。理解这个流程后,你就能知道为什么单纯的Selenium模拟常常失败——缺少真实的参数生成逻辑。

data参数详解:d值、p值与ext值的构造

data参数是整个请求的核心载体,通常以Base64或JSON字符串形式出现。它内部拆分为三个子字段:d、p和ext,每个都有特定作用。

d值主要承载验证ID和图片相关元数据。它由服务器在初始化时生成,包含一个随机字符串和时间戳的组合。逆向时,你会发现d值往往通过AES或自定义加密算法生成,里面隐藏了会话密钥。实际抓包可以看到类似"d":"eyJ2ZXIiOiIxLjAiLCJpZCI6Inh4eHgiLCJ0cyI6MTY3MDAwMDAwMH0="这样的Base64串,解码后就是JSON结构。

{

"ver": "1.0",

"id": "session_abc123",

"ts": 1670000000,

"img": {

"bg": "https://img.example.com/bg.jpg",

"slide": "https://img.example.com/slide.png"

}

}p值则是滑块位置与轨迹数据的加密结果。它记录了用户最终拖动的像素偏移量,通常是整数值乘以一个随机因子后,再用MD5或HMAC签名。开发者在实现时,需要模拟真实鼠标路径,否则p值校验会直接失败。逆向思路是:先用浏览器DevTools捕获轨迹数组,再用同样的JS函数加密。

ext值用于扩展信息,比如浏览器环境指纹、设备类型和额外随机扰动。它往往是最动态的部分,每次请求都不一样。通过观察多次请求,你会发现ext包含canvas指纹哈希、User-Agent哈希等。构造时,可以用Python的hashlib模块模拟生成,确保每次请求看起来都像不同设备。

cb参数的作用与生成技巧

cb参数是回调函数名的占位符,常以随机字符串出现,如"cb":"__JSONP_7euh88d_6"。它的作用是绕过同源策略,让跨域请求以JSONP形式返回数据。生成规则通常是固定前缀加时间戳或随机数组合。

在逆向实践中,cb参数看似简单,却能暴露JS版本信息。不同版本的易盾SDK会使用不同的前缀。通过固定cb,你可以强制服务器返回特定格式,便于后续解析。实际代码中,可以这样构造:

import time

import random

def generate_cb():

prefix = "__JSONP_"

rand_str = ''.join(random.choices('abcdefghijklmnopqrstuvwxyz0123456789', k=8))

return prefix + rand_str + "_" + str(int(time.time()))掌握cb生成后,整个请求链路就连贯起来了。许多小白在这一步卡壳,因为忽略了回调格式,导致返回数据无法解析。

callback参数解析与实际应用

callback参数出现在最终校验请求中,它包裹了用户操作结果和data字段的签名。服务器通过callback验证整个包的完整性,防止中间人篡改。

回调内容通常是JSON对象,包含status、msg和token。如果校验通过,status为1,并返回一个临时token用于后续业务登录。逆向时,重点关注签名算法——往往是SHA256(data + secret_key)。

为了让小白更容易上手,这里补充一个完整的参数组装思路:先请求初始化接口拿到data,然后模拟拖动计算p值,最后拼装callback发送。整个过程用Python的requests库就能实现,配合OpenCV处理图片位置。

import requests

import json

import base64

# 模拟初始化

data = {"d": "base64dvalue", "p": 120, "ext": "fingerprint"}

callback = json.dumps({"status": 1, "token": "xxx"})

response = requests.post("https://dun.163.com/validate", json={"data": data, "callback": callback})逆向分析的实用思路与常见坑点

逆向易盾滑块,首先要用Fiddler或Charles抓取所有包,重点标记带JSONP的初始化请求。其次,打开DevTools Sources面板,搜索关键词如"jigsaw"或"slide",找到核心JS文件。

JS文件往往经过Webpack打包和混淆,此时可以用beautify工具格式化,再搜索"data"或"encrypt"函数。常见坑点是时间戳校验——必须与服务器时间同步,否则直接返回错误码。还有轨迹长度限制:太短或太直会被判定为机器操作。

进阶技巧是hook关键函数:用TamperMonkey注入代码,打印出d值生成过程。这样就能快速掌握加密逻辑。实际项目中,许多团队会把这些逆向结果封装成模块,减少重复工作。

除了参数分析,还要注意图片边缘检测。OpenCV的Canny算法可以精确找到滑块缺口位置,计算出p值的理论偏移。结合这些,成功率能从30%提升到90%以上。

简单实现手法与代码扩展

对于初学者,推荐先用Selenium模拟浏览器环境,再逐步替换为纯requests实现。这样既能看到真实界面,又能控制参数。

扩展一下:图片下载后用PIL库裁剪滑块区域,然后模板匹配计算距离。轨迹生成可以用贝塞尔曲线模拟人类拖动,避免直线轨迹被识破。完整代码框架可以参考以下思路,实际运行时需替换真实URL。

from selenium import webdriver

from PIL import Image

import time

# 初始化浏览器

driver = webdriver.Chrome()

driver.get("https://dun.163.com/trial/jigsaw")

time.sleep(2)

# 截图并处理

# ... 计算距离后构造data这些基础实现虽然有效,但面对频繁更新的易盾版本,维护成本很高。参数加密算法一旦升级,就需要重新逆向。

业务集成中的高效方案

在真实企业级场景下,自行处理易盾滑块的每个细节不仅耗时,还容易因版本迭代导致中断。许多公司选择专业识别平台来简化流程,例如wwwttocrcom。它专为极验和易盾设计,支持点选、无感、滑块、文字点选、图标点选、九宫格、五子棋、躲避障碍、空间等多种类型,提供稳定API接口。

通过简单HTTP调用就能完成识别,无需自己抓包、逆向或维护图像库。平台返回结果直接是验证token或偏移值,开发者只需把结果填入表单即可。这样的对接方式让整个流程从几天缩短到几分钟,特别适合批量处理订单、爬虫任务或登录验证业务。

使用API时,只需注册账号获取key,然后POST图片和类型参数即可。响应速度快,成功率稳定,而且支持自定义回调,完美适配各种语言环境。相比自己搭建,成本更低,效果更可靠。

无论你是做自动化测试还是线上业务集成,引入这样的平台都能避开复杂参数构造的坑,让团队专注核心功能开发。实际案例中,许多电商和金融系统已通过类似方式实现每日数万次验证,运行平稳。

参数优化与安全注意事项

优化参数时,重点是让轨迹更自然:加入随机停顿、轻微抖动。ext值要定期更新指纹库,避免重复。安全上,建议使用代理IP池,配合随机User-Agent,降低被风控概率。

此外,监控服务器返回的错误码:如-1表示参数错误,-2表示轨迹异常。针对这些,及时调整算法即可。长期来看,结合机器学习训练轨迹模型,能进一步提升通过率。

掌握了以上内容,你已经具备独立分析类似验证码的能力。后续遇到新版本,只需重复抓包逆向步骤,就能快速适配。