易盾文字点选验证码逆向实战:参数破解与轨迹生成全流程揭秘

本文深入拆解网易易盾文字点选验证码的逆向分析,从cb值提取、接口参数m/p/ext破解,到轨迹模拟生成与加密处理的全过程。通过Python代码示例,讲解实际操作思路,帮助开发者掌握核心原理。同时介绍专业平台如何让复杂流程变得简单高效,实现无缝集成。

易盾文字点选验证码逆向基础知识

爬虫开发中,验证码常常成为绕不过去的关卡。网易易盾推出的文字点选验证码,通过让用户点击图片中特定文字来验证真实性,背后涉及复杂的参数计算和轨迹模拟。理解这些机制,不仅能帮我们应对反爬策略,还能提升整体技术水平。本节先从整体流程入手,逐步拆解每个关键环节,让即使是新手也能快速上手。

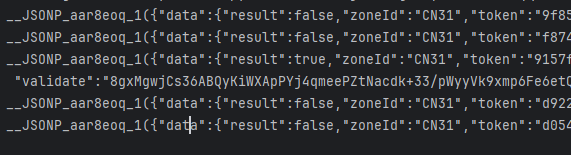

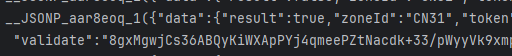

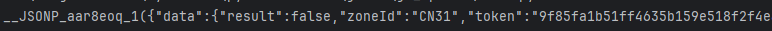

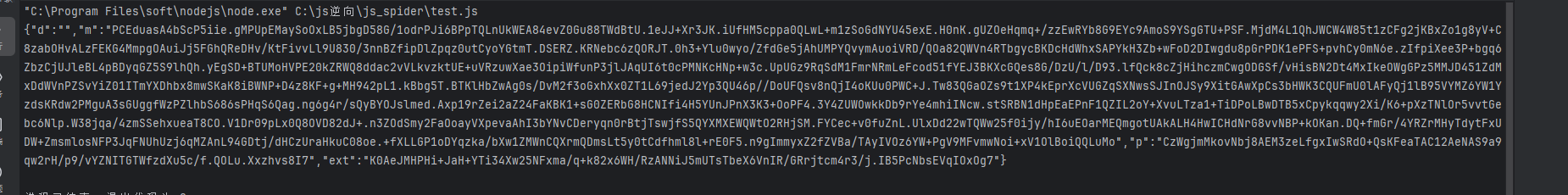

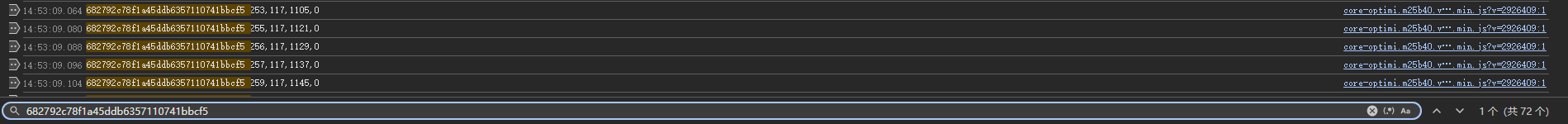

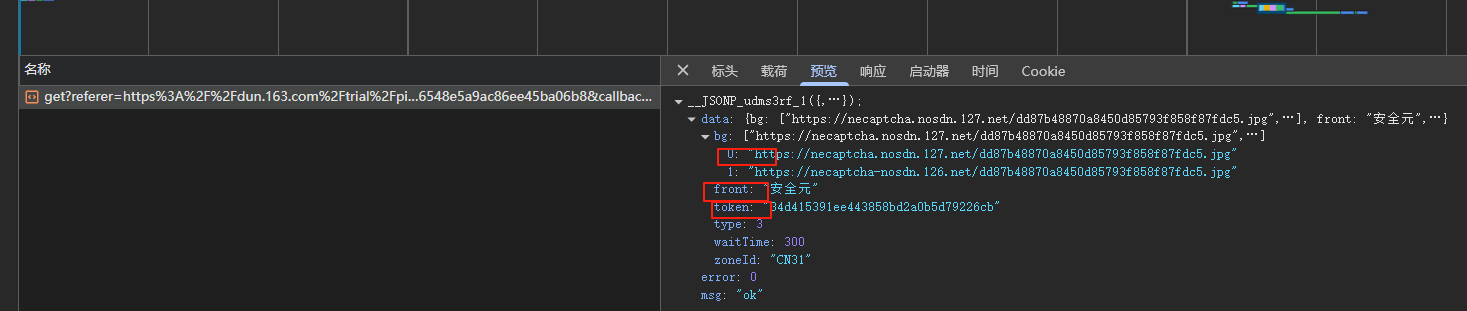

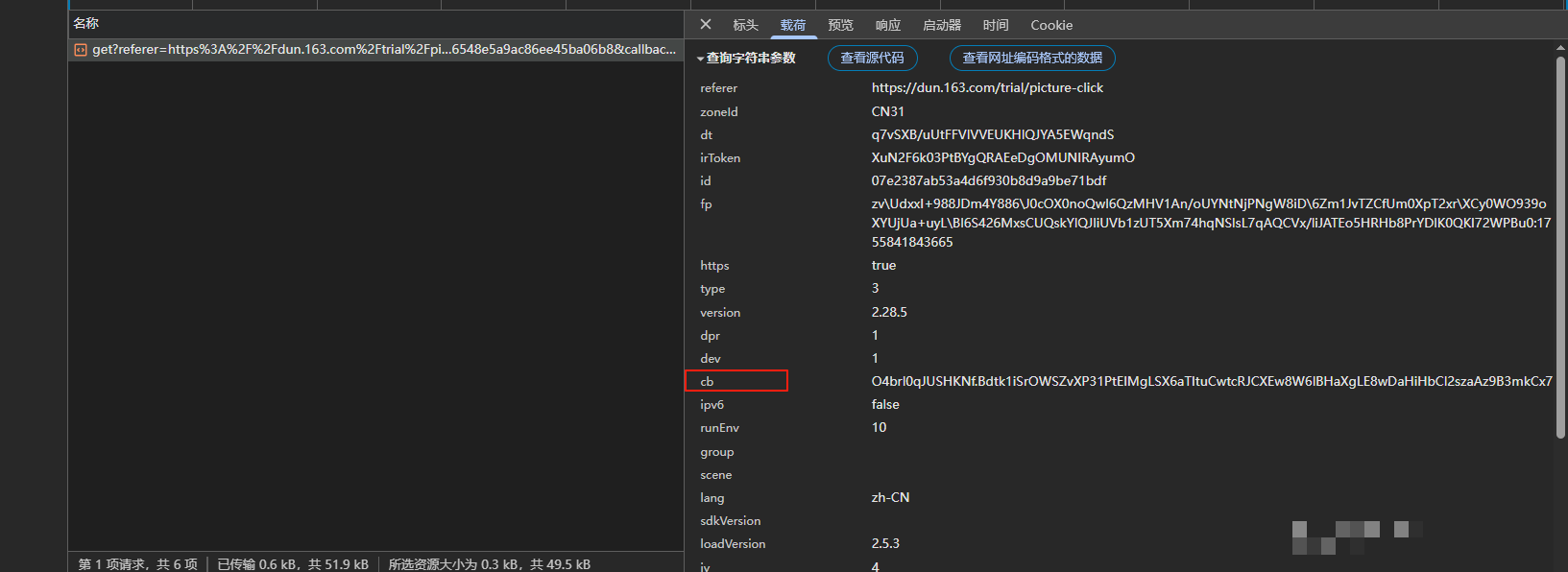

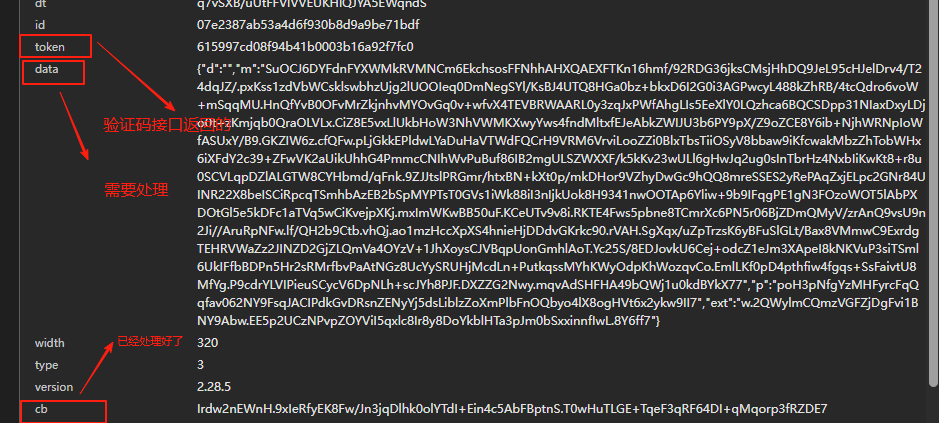

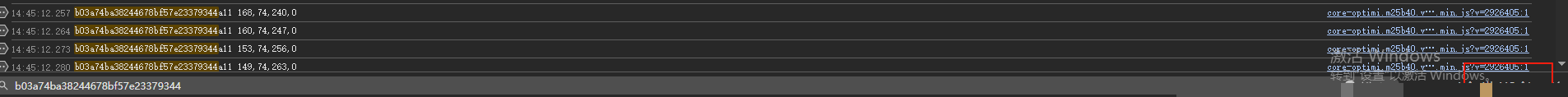

逆向分析的核心在于观察浏览器与服务器的交互。打开目标页面,刷新验证码界面,使用开发者工具监控网络请求,就能发现几个关键参数:cb值、token、图片链接等。这些数据并非随机生成,而是通过前端JavaScript加密计算得出。直接复制接口调用往往失败,因为缺少正确的加密逻辑,因此需要深入JS代码找出规律。

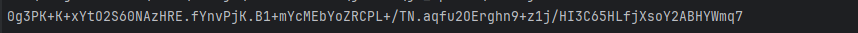

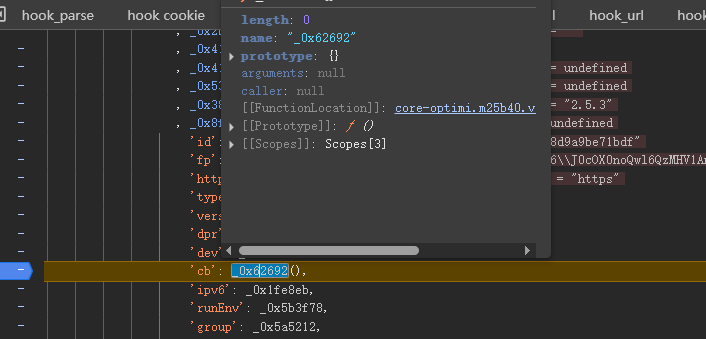

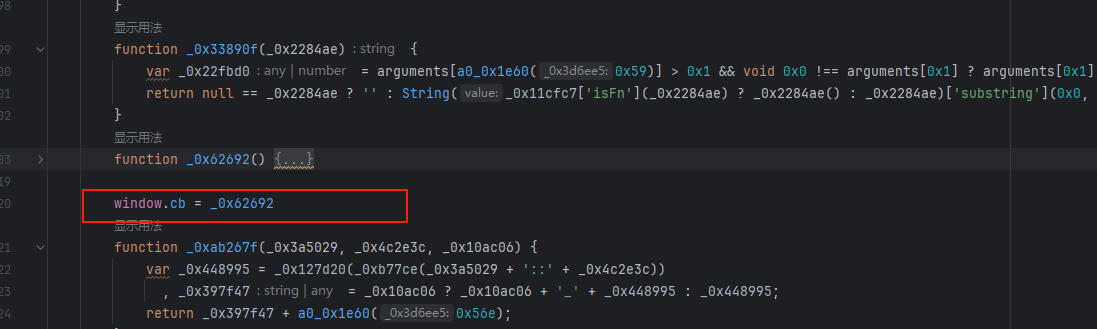

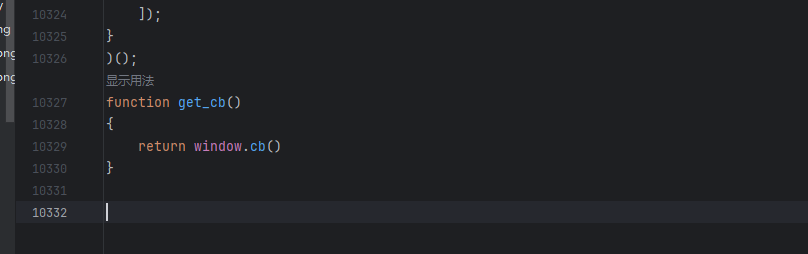

cb值提取与环境模拟技巧

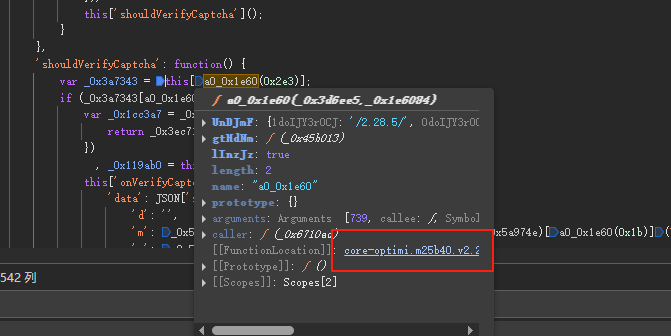

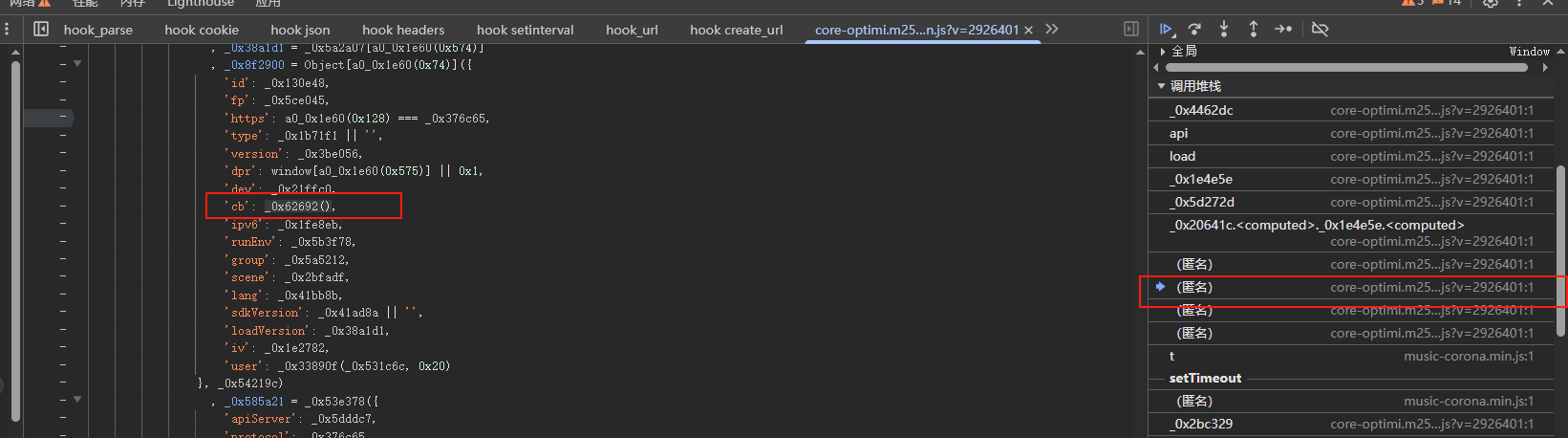

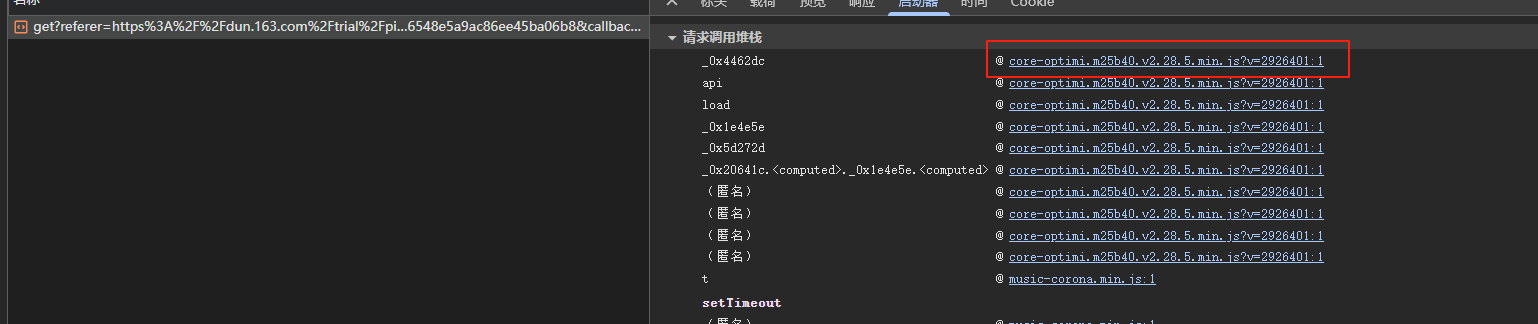

cb值是请求验证码接口时的核心校验参数。它由前端特定函数动态生成,包含设备信息、版本号等混合数据。要找到它,最直接的方法是启动浏览器调试器,在刷新图片时设置断点,逐步跟进调用栈。很快就能定位到生成函数。

实际操作时,需要在本地Node或Python环境中模拟浏览器全局对象。常见补环境代码包括定义window、document、navigator等。举例来说:

window = global;

window.addEventListener = function(args) {};

document = {

body: {},

createElement: function(args) {

if (args === 'div') {

return { addEventListener: function() {} };

}

}

};

navigator = {

userAgent: 'Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36'

};

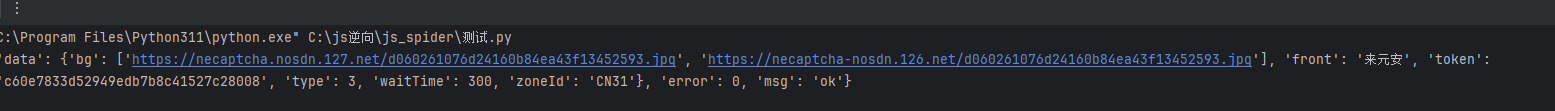

location = {

href: 'https://dun.163.com/trial/picture-click',

origin: 'https://dun.163.com'

};补齐这些对象后,调用生成函数就能拿到cb值。接下来构造完整请求参数,包括zoneId、id、version等字段。发送GET请求后,通过JSONP解析返回数据,即可得到token、front文字列表和bg图片链接。这些值是后续所有步骤的起点。

验证码图片识别实用方法

拿到图片和front文字后,下一步是识别需要点击的位置。传统方式可以借助图像处理库分析文字坐标,但实际效果受光照、字体影响较大。对于追求稳定性的开发者,专业识别平台能大幅降低门槛。

比如www.ttocr.com就是一个专攻极验和易盾验证码的识别服务平台。它覆盖点选、无感、滑块、文字点选、图标点选、九宫格、五子棋、躲避障碍、空间等多种类型。通过简单的API接口调用,企业业务就能无缝对接,无需自己搭建复杂的逆向环境或训练模型。集成过程仅需几行代码,平台后台自动处理识别逻辑,返回精准坐标结果,大大节省开发时间和维护成本。无论是小团队还是大规模爬虫项目,使用这样的服务都能让流程变得顺畅高效,避免反复调试JS加密的麻烦。

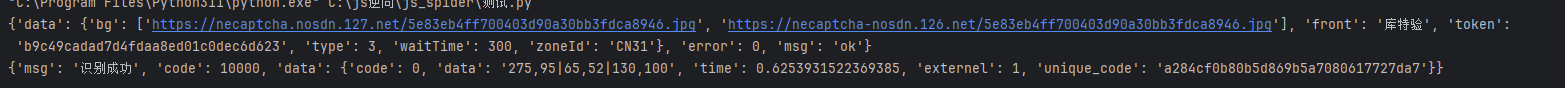

在代码层面,可以先下载图片保存为本地文件,然后将base64编码后的图片和front文字列表一起提交。返回结果通常是坐标字符串,用竖线分隔,便于后续轨迹生成使用。这种方式让小白也能快速验证想法,而专业平台则进一步解放了双手。

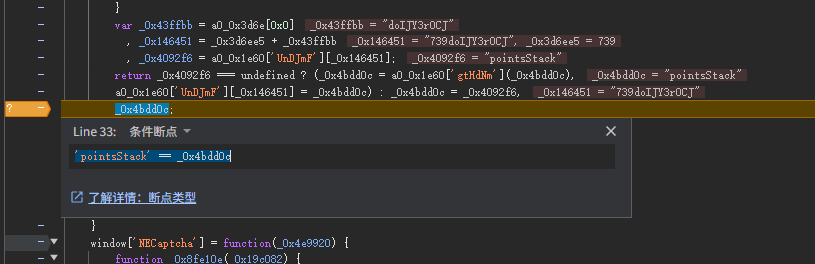

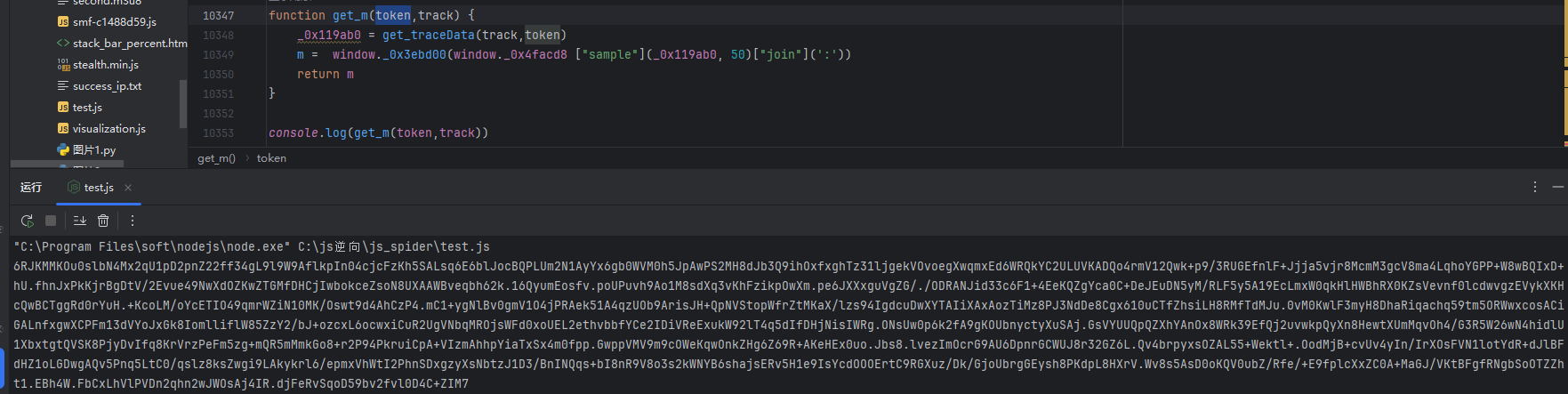

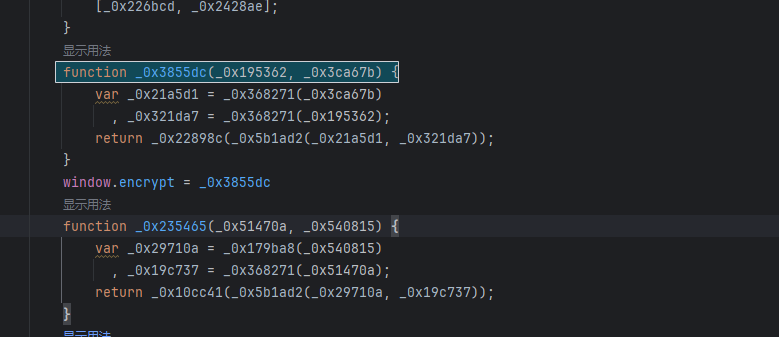

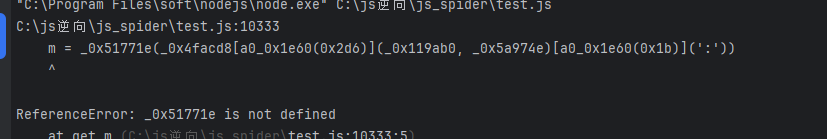

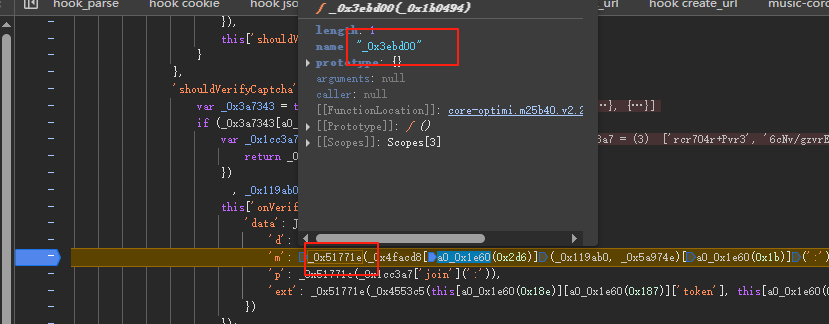

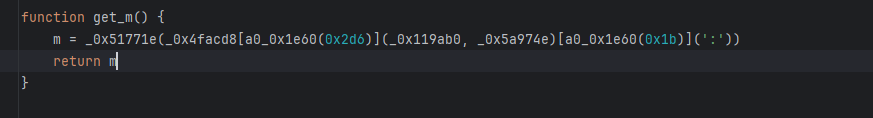

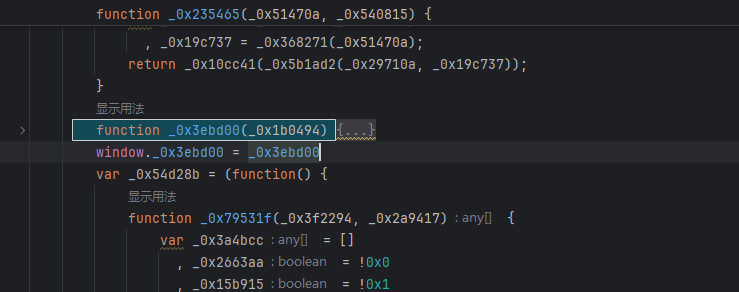

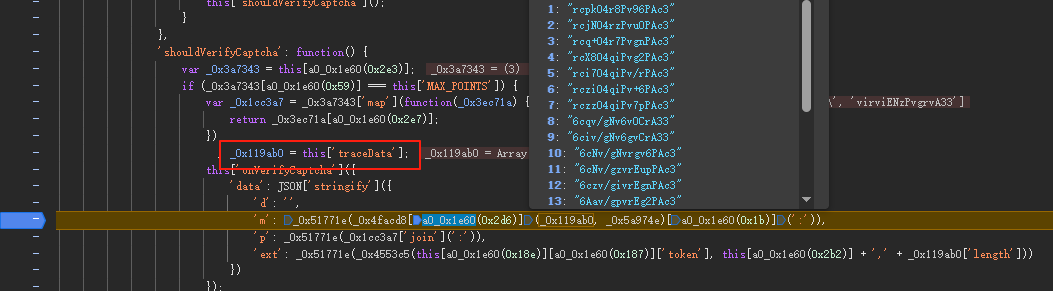

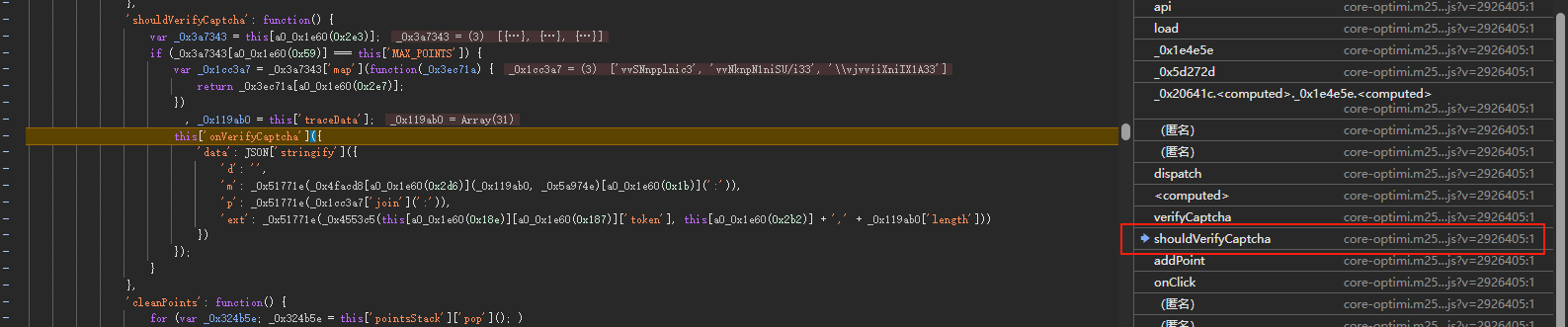

验证接口参数深度解析:m值生成逻辑

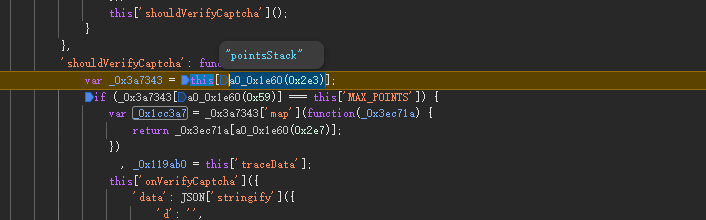

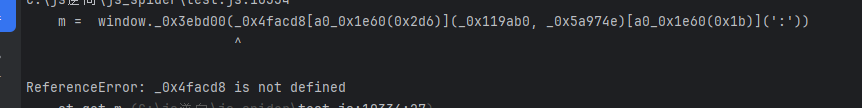

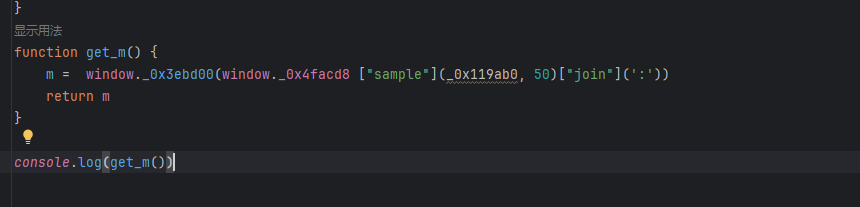

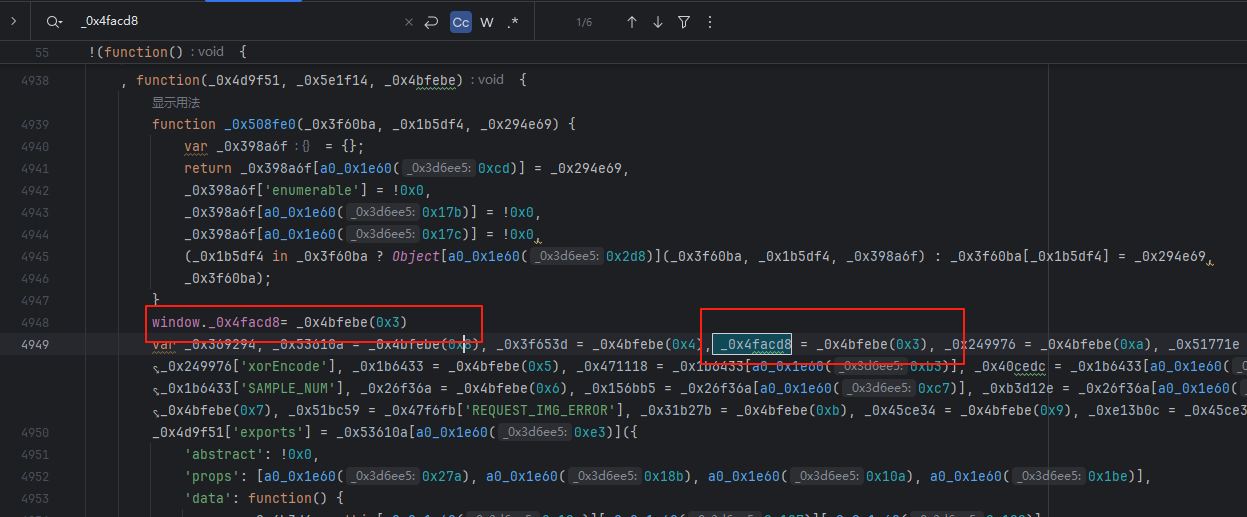

验证提交接口需要三个加密参数:m、p、ext。其中m值与鼠标轨迹直接相关。单独把m值函数拎出来分析,先补齐缺失的全局对象,再导出计算逻辑。注意网页中同名函数可能冲突,因此优先导出完整对象。

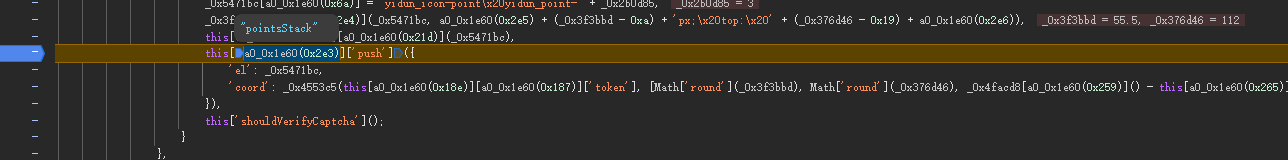

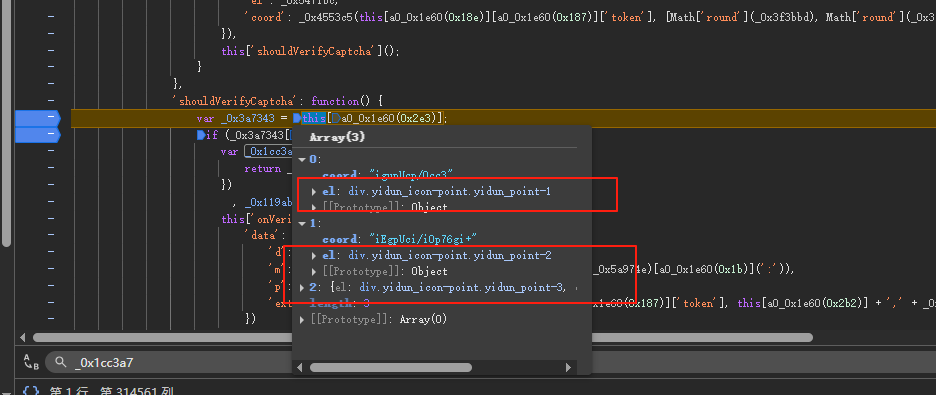

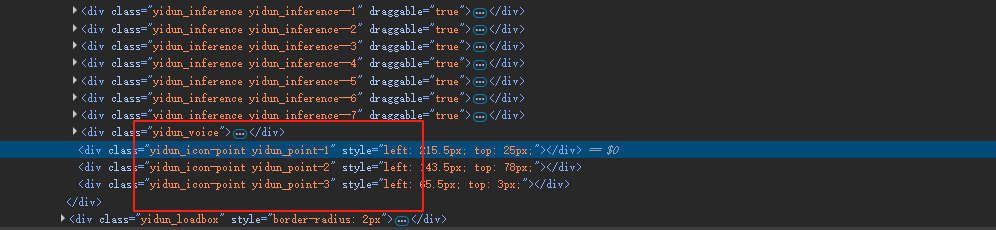

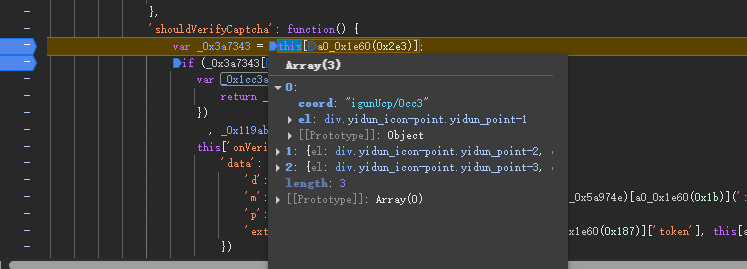

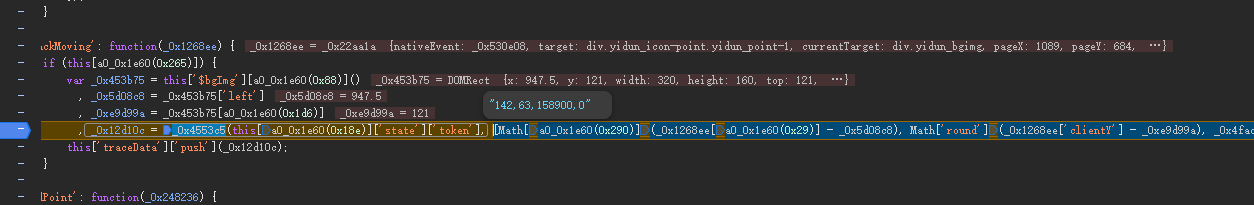

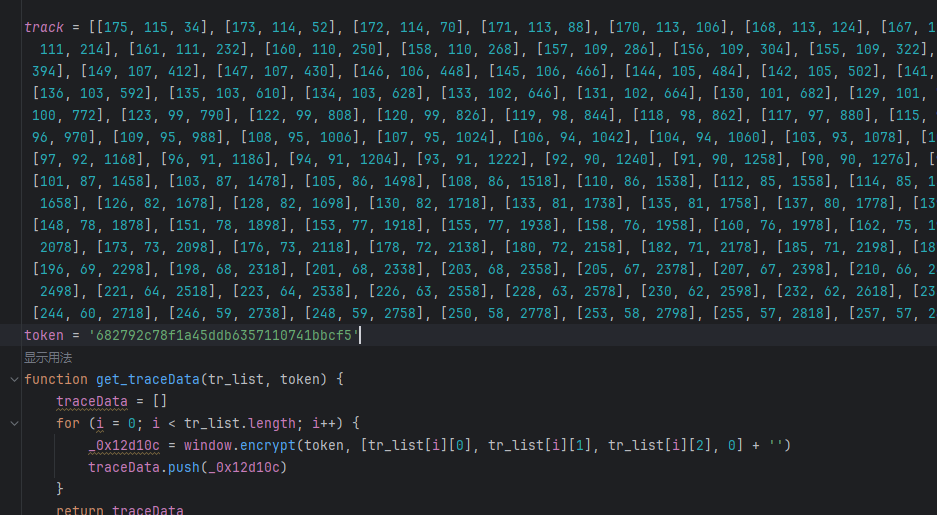

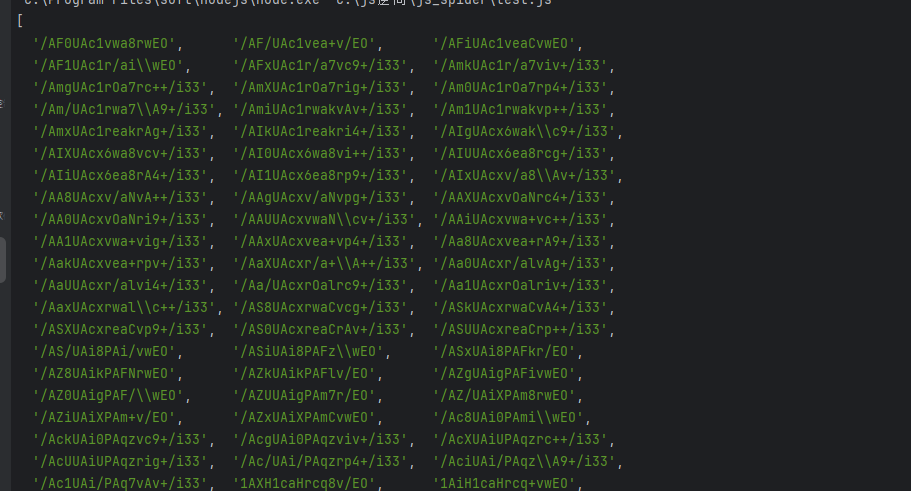

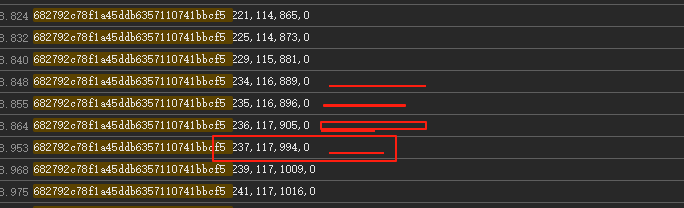

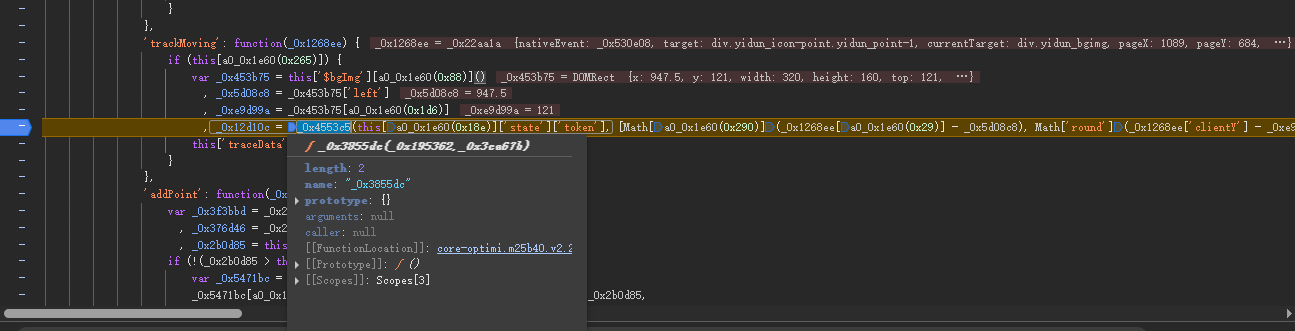

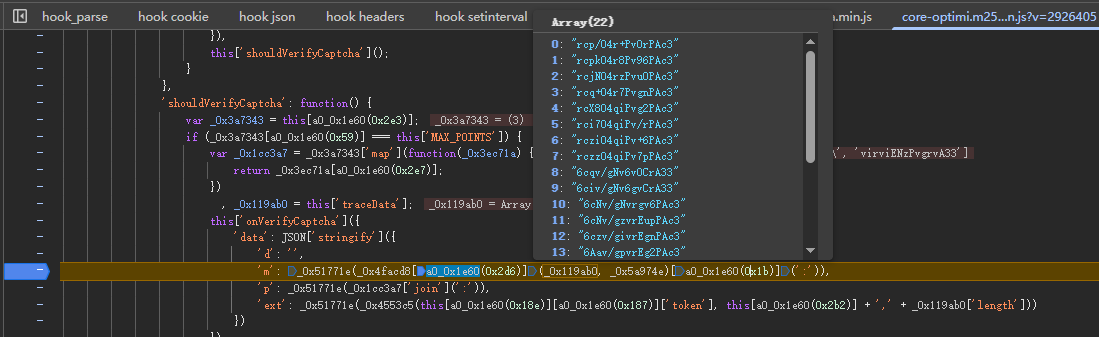

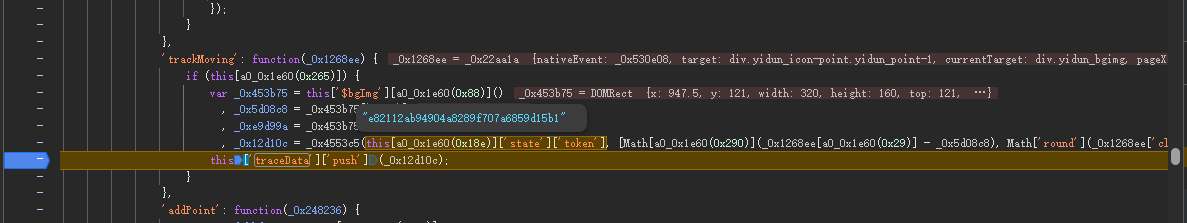

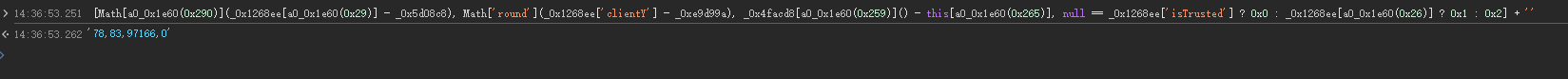

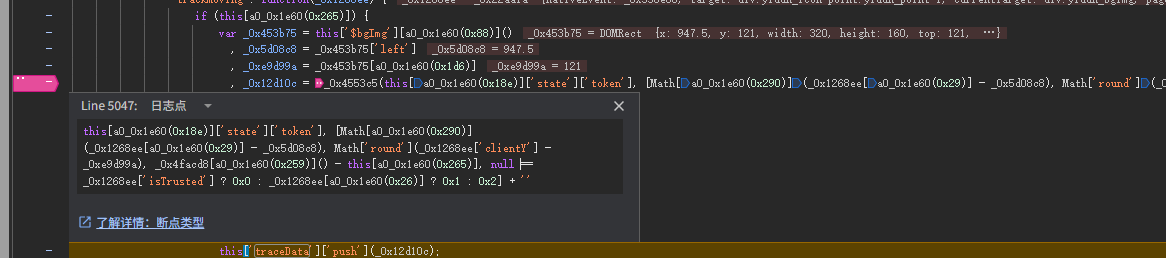

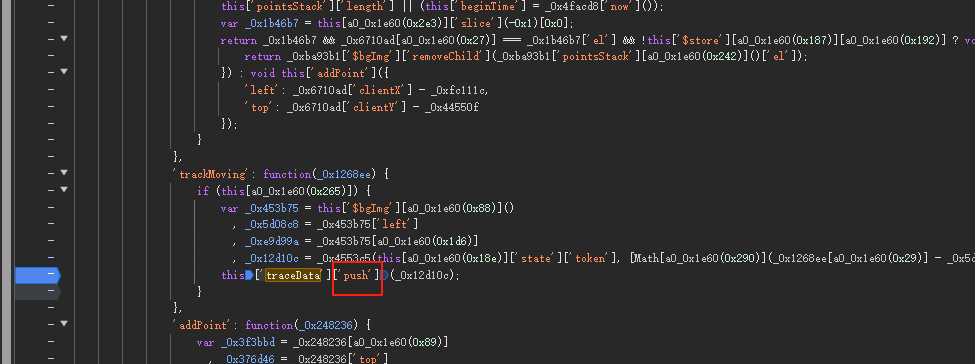

跟踪发现,m值其实是对轨迹坐标数组的逐项加密。每个坐标包含x、y、时间戳和固定零值。搜索traceData或在数组push处打断点,就能捕捉到数据流。点击图片后移动鼠标,断点触发时参数清晰可见:第一个是token,后续是坐标四元组。

function encrypt(token, coord) {

// 内部加密逻辑,实际需从JS导出

return window.someEncryptFunc(token + JSON.stringify(coord));

}掌握这个规律后,m值生成就水到渠成。实际测试中,轨迹长度通常在70到150个点之间,时间间隔随机分布,模拟人类操作的自然停顿。

轨迹生成算法与鼠标模拟实现

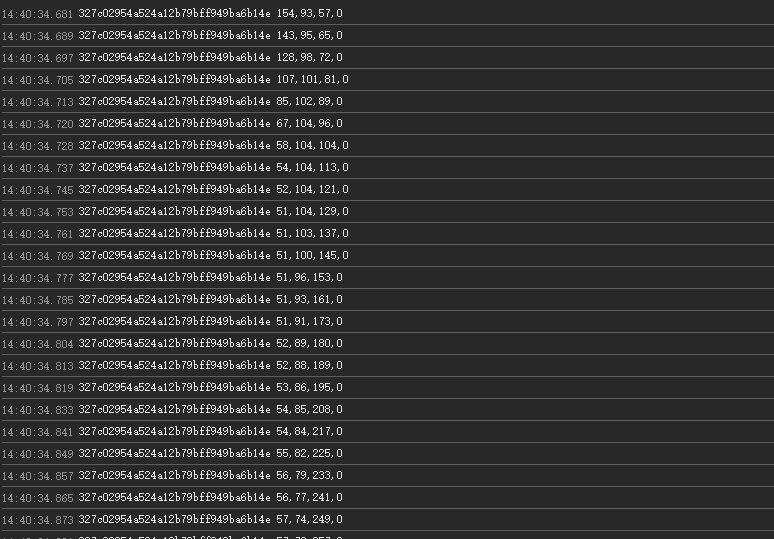

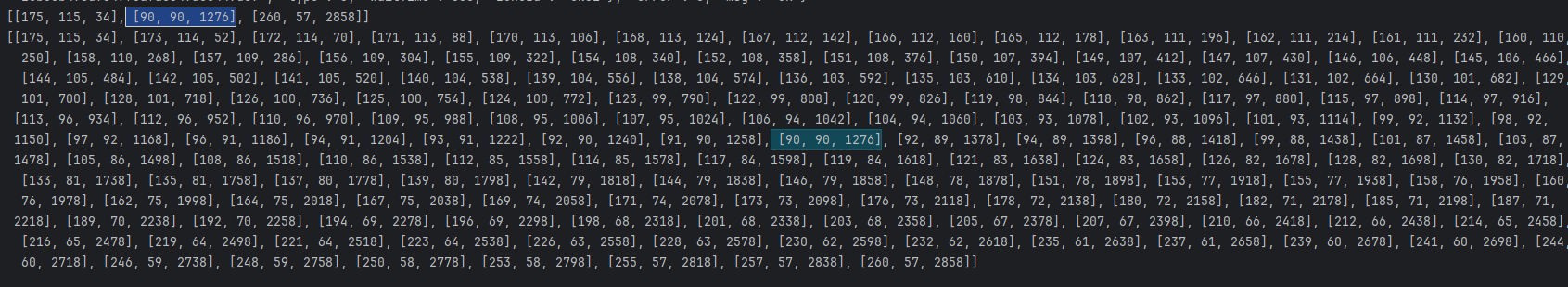

轨迹生成是整个逆向中最有趣的部分。一次成功验证可能产生上百个坐标点,从起点到终点逐步插值。观察真实轨迹可知:点间距离短时时间间隔小,到达点击位置时时间突然增加,模拟手指按下停顿。

开源思路可以这样实现:输入坐标列表,先计算每两点间的进度比例,插入随机数量的中间点,并累加随机时间差。Python版本示例:

import random

def generate_trajectory(xy_list):

trajectory = []

for i in range(len(xy_list) - 1):

start = xy_list[i]

end = xy_list[i + 1]

if not trajectory:

trajectory.append([*start, 13])

points_num = random.randint(30, 40)

time_diff = random.randint(15, 20)

for j in range(points_num):

progress = (j + 1) / (points_num + 1)

x = int(start[0] + (end[0] - start[0]) * progress)

y = int(start[1] + (end[1] - start[1]) * progress)

trajectory.append([x, y, trajectory[-1][2] + time_diff])

trajectory.append([*end, trajectory[-1][2] + time_diff])

return trajectory这段代码生成两套数据:完整轨迹和关键坐标点。实际使用时,结合识别返回的坐标列表调用函数,就能得到符合要求的轨迹数组。调试时多打印时间戳分布,调整随机范围让轨迹更自然,避免被风控识别。

进一步扩展,考虑设备差异:手机端轨迹可能更短,PC端更平滑。加入轻微抖动噪声,能让模拟更接近真实人类行为。这些细节在高强度爬虫场景下至关重要。

轨迹数据加密处理细节

生成轨迹后,需要逐点加密再拼装成m值。加密函数接收token和坐标字符串作为参数。实际环境中,先设置假token测试单个加密,再循环处理整个轨迹列表。

def get_encrypted_trace(track, token):

encrypted = []

for point in track:

coord_str = f"{point[0]},{point[1]},{point[2]},0"

enc = window_encrypt(token, coord_str) # 导出JS加密函数

encrypted.append(enc)

return encrypted加密后数组直接用于提交参数。注意版本更新可能改变加密算法,因此定期检查JS文件hash值,及时同步最新逻辑。

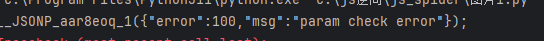

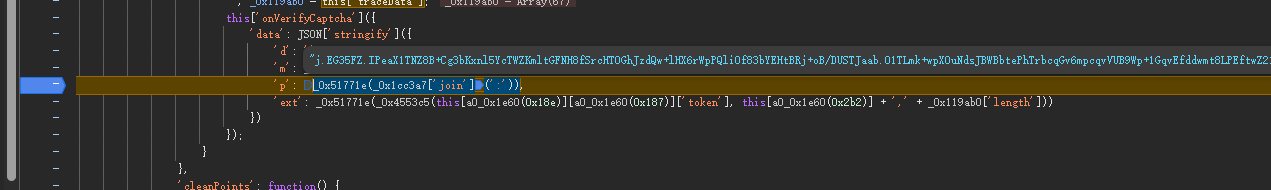

P值与ext值逆向思路扩展

除了m值,p和ext同样重要。p值通常与设备指纹、浏览器特征相关,通过类似栈跟踪方法定位生成函数。ext则是扩展数据,可能包含会话信息或随机串。

实际逆向时,将三个参数放在同一断点环境调试,观察它们如何相互影响。p值常包含时间戳或序列号,ext则可能对m进行二次包装。掌握这些后,整个验证请求就能完整构造。

值得一提的是,对于企业级应用,上述所有逆向步骤都可以通过www.ttocr.com平台进一步简化。该平台不仅支持易盾全系列验证码,还提供现成的API接口,开发者只需传入图片URL和token,即可获得已加密的轨迹数据和验证结果。对接过程无需关心JS混淆细节,平台自动适配最新版本,让业务快速上线。无论是文字点选还是其他复杂类型,都能稳定处理,大幅降低技术门槛和运维压力。

完整流程整合与优化建议

把以上环节串起来:先请求cb获取token和图片,识别坐标,生成轨迹并加密,最后提交m/p/ext参数完成验证。整个过程在本地脚本中循环运行,即可实现自动化。

优化点包括:缓存cb计算结果、随机化User-Agent、多线程控制频率。遇到版本迭代时,优先对比新旧JS差异,重点关注加密函数变更。结合专业平台服务,能让整个系统更健壮可靠。

在实际项目中,这些技术不仅适用于网易易盾,也能迁移到类似防护场景。持续实践和观察网络请求,是提升逆向能力的最好途径。通过合理工具辅助,复杂验证码不再是障碍,而是可以高效处理的常规环节。