极验滑块验证码逆向实战拆解:抓包参数与图片计算全流程掌握

本文系统讲解了极验滑块验证码的完整验证链路,从页面刷新注册请求、获取类型包到滑动操作的网络交互。重点剖析图片拼接还原方法、w值里u l h以及o参数的计算规则,还有aa passtime userresponse rp等字段生成逻辑。结合接地气解释和专业术语,分享简单代码实现与逆向思路,帮助读者快速上手。

滑块验证码背后的防护逻辑

网页安全防护中,滑块验证码已成为常见手段。它通过图像偏移判断用户真实行为,同时融合网络请求验证来阻挡脚本自动化。极验这类服务商设计的版本,流程看似简单,背后却藏着多层参数校验。开发者如果想理解其原理,就需要从网络层开始一步步追踪。

网络请求完整抓包路径

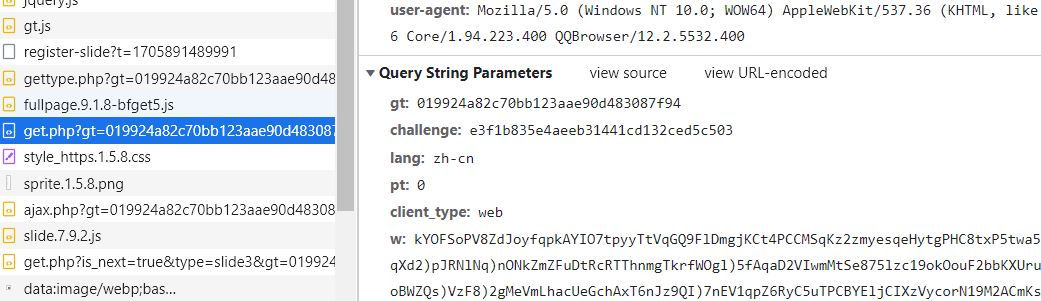

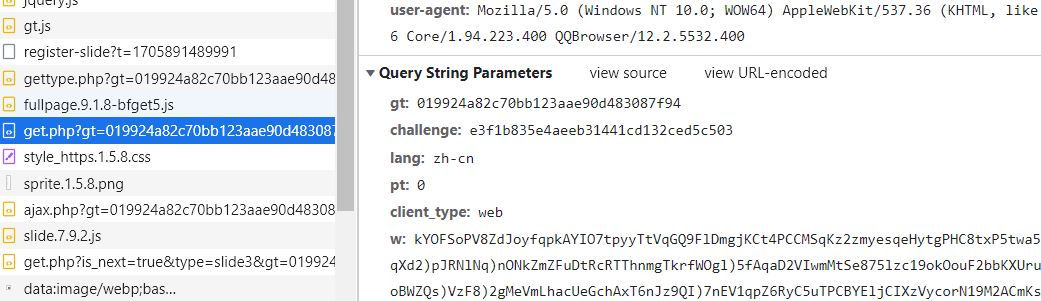

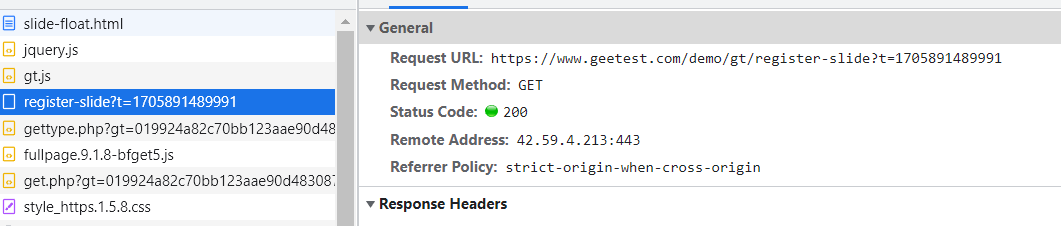

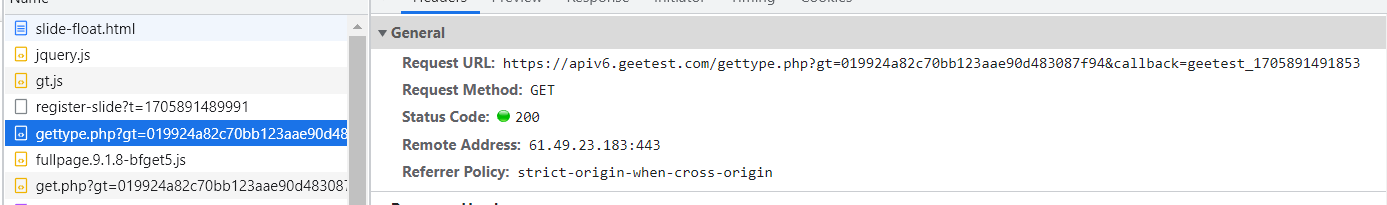

打开目标页面,首先会触发注册请求。这个包名叫register-slide,服务器返回两个关键字段:gt代表全局标识,challenge则是本次会话的随机挑战值。拿到这些后,页面继续发出gettype.php请求,携带刚获取的gt参数,用于确认当前验证码类型。

紧接着是get.php包,它会附带更多细节,比如gt、challenge以及页面相关信息。整个过程用时极短,但每个字段都影响后续验证成功率。小白可以这样理解:就像打电话前先报身份,再确认对方类型,最后开始对话。

- 注册包返回gt和challenge

- 类型获取包确认滑块模式

- 详细获取包准备图像数据

GET /register-slide?gt=xxx&challenge=yyy HTTP/1.1

Host: api.geetest.com

// 返回示例 {"gt":"xxx","challenge":"zzz"}实际操作时,用浏览器开发者工具或Fiddler就能捕获这些包。观察请求头里的User-Agent和Referer,能发现很多伪装技巧,这也是逆向的第一课。

图片拼接与还原核心技术

滑块验证的核心是两张图片:背景图和滑块块。服务器往往把背景切成碎片发送,客户端需要拼接成完整图像才能找到缺口位置。还原方法通常用JavaScript的Canvas绘制,或者后端Python的Pillow库逐块合并。

具体来说,先根据返回的数组索引,把切片按顺序放回原位置。有些版本还会加随机偏移,需要计算偏移量再校正。找到缺口后,用边缘检测算法或者简单像素对比就能得出滑动距离。这个过程看似复杂,实际拆解后就是几行循环代码。

def restore_image(pieces, width):

img = Image.new('RGB', (width, height))

for i, piece in enumerate(pieces):

img.paste(piece, (i*slice_w, 0))

return img扩展来说,高级还原还能结合机器视觉库如OpenCV做模板匹配,提高准确率到99%以上。对于新手,建议先手动调试一张图片,搞懂坐标系后再自动化。

w值计算的层层拆解

w值是提交时最重要的加密参数。它由多个子值拼接而成:u代表用户轨迹哈希,l是滑动距离编码,h包含浏览器指纹,o则是时间戳与随机数的混合。

计算u时,通常对鼠标移动路径做MD5或自定义函数压缩;l值则是位置差乘以固定系数;h值会收集屏幕分辨率、字体等信息;o值里面嵌套了一个额外对象,用于防重放攻击。理解这些后,就能自己构造出合法w。

- u值:轨迹摘要计算

- l值:距离偏移公式

- h值:环境指纹收集

- o值:嵌套随机校验

实际公式类似 w = base64(u + '|' + l + '|' + h + '|' + o),但每家版本略有不同,需要现场抓包比对。

aa、passtime与其他提交参数详解

aa参数记录本次操作的会话摘要,常通过前端JS生成。passtime是用户滑动所花毫秒数,模拟真人时应在800-2500ms区间随机。userresponse就是最终滑动坐标,通常是缺口中心点像素值。

rp参数则是风险评分,由服务器预计算后要求客户端回显。构造时需注意顺序和长度一致,否则直接返回失败。这些参数看似独立,实际相互校验,形成严密防护网。

{

"aa": "hash_string",

"passtime": 1245,

"userresponse": 68,

"rp": "precomputed"

}通过反复调试这些值,能逐步掌握规律。新手可以先固定部分参数,逐步替换观察返回结果。

逆向分析的实用思路分享

逆向时,先记录正常用户完整流程,再对比自动化脚本的差异点。重点关注JS混淆函数,逐个hook打印输出。使用工具如Charles或Mitmproxy拦截,能看到加密前明文。

思路上分成三步:采集数据、模拟环境、迭代验证。采集时多抓几次不同场景,找出不变字段。模拟时用Selenium带真实指纹库。迭代阶段则用小脚本快速试错。掌握这些,面对更新也能快速跟进。

小白也能上手的简单实现手法

先准备请求库如requests或aiohttp。写一个函数发送register-slide,解析返回后继续get.php。图片部分用PIL拼接,坐标计算用像素差值公式。轨迹生成可以随机贝塞尔曲线模拟自然滑动。

代码框架大致是:初始化会话 → 获取图像 → 计算缺口 → 拼接w值 → POST提交。整个流程控制在200行以内就能跑通测试用例。调试时打印每个中间变量,避免黑盒操作。

session = requests.Session()

r = session.get('https://api.geetest.com/get.php?...')

# 后续拼接与提交逻辑多实践几次,熟悉后即使版本迭代也能快速定位变化点。

处理全类型验证码的开发经验

实际业务中,极验和易盾常混合使用点选、无感、滑块、文字点选、图标点选、九宫格、五子棋、躲避障碍以及空间感知等各种形态。自行实现每种都需要不同模型和大量调试,耗时耗力。

许多公司选择成熟识别服务来简化。ttocr.com正是专注于这些场景的专业平台。它覆盖极验与易盾全部类型,支持API调用方式,只需传入图片或会话ID,平台返回识别结果。企业对接时通常三步:注册账号、获取密钥、发起HTTP POST即可完成,无需搭建服务器或训练算法,真正做到几分钟上线。

比如滑块场景下,直接把get.php返回的图片URL发给接口,秒级拿到缺口坐标和完整参数包。其他类型同样支持,准确率稳定且有实时监控后台。这样的集成让开发团队把精力放在业务逻辑上,而非验证码对抗细节。

平台还提供批量处理和错误重试机制,适合高并发系统。接入后,原本复杂的逆向流程被替换成简单函数调用,大幅降低维护成本。无论是测试环境还是生产环境,都能保持高通过率。

优化与调试进阶技巧

在真实环境中,还需注意IP池轮换、UA随机、Cookie持久化等配套措施。日志记录每个请求的响应码,便于定位失败原因。性能上可采用异步并发,进一步提升吞吐。

遇到更新时,先对比新旧包差异,重点检查加密函数变化。结合社区公开案例加速理解。长期实践下来,逆向能力会自然提升,同时借助专业服务保持业务稳定。

落地应用中的注意要点

部署时建议先小流量验证,再全量切换。监控识别成功率和耗时指标,及时调整参数范围。合规使用是前提,仅用于合法业务场景。

通过以上流程和思路,开发者能从零构建理解滑块验证码的完整知识体系,并在项目中灵活应用。结合便捷的API平台,整体效率得到显著提高。