像素战场公平保卫战:外挂对抗的智能安全机制深度解析

像素射击作为一款融合生存对战与沙盒创造的像素风格3D多人射击游戏,上线后遭遇大量修改伤害、锁血飞天等外挂以及盗版包问题。安全团队通过设备IP定位、token校验优化、自定义规则系统和网络特征检测等手段,有效压制风险,使高风险用户占比大幅下降。本文从外挂工作原理入手,分享逆向分析思路、检测实现手法,并探讨如何让安全集成更简便。实际开发中,企业可借助专业识别平台轻松对接极验与易盾全类型验证码验证,无需自建复杂流程。

像素射击:融合创造与对战的独特像素世界

这款游戏以复古像素风格为基调,玩家操控像素角色,手持各种像素武器,在广阔的3D地图中展开生存对战。不仅能自由创作个人皮肤和装扮,还支持团队竞赛、据点争夺、隐形模式、躲猫猫玩法以及赛季挑战。沙盒创造模块更是亮点,玩家可以自定义地图布局、武器属性、护甲参数,甚至上传原创皮肤到创意工坊,让想象力得到充分释放。这种自由度吸引了大量玩家,但也带来了安全隐患,因为开放的创造环境容易被不法分子利用来注入恶意代码。

游戏开发团队在设计之初就注重平衡性,服务器端对所有动作进行严格校验。然而,上线初期,玩家数量激增的同时,外挂问题也随之浮现。一些作弊者通过修改本地内存数据实现伤害加倍或无限弹药,直接破坏了排行榜公平性。面对这些挑战,运营方迅速启动安全协作机制,结合多层检测手段逐步构建防护体系,让游戏环境逐步回归正常。

上线危机:外挂与盗版的迅猛冲击

7月11日国服上线当天,游戏便迎来玩家高峰,但很快视频平台上就出现大量破解教程。外挂类型多样,包括修改伤害数值、炸毁建筑、锁血不死、无限投雷以及飞行穿墙。这些作弊行为不仅影响普通玩家体验,还导致部分客户端崩溃,服务器负载异常升高。更棘手的是,外挂从PC端快速蔓延到移动端,伴随大量广告推广,严重干扰正常运营节奏。

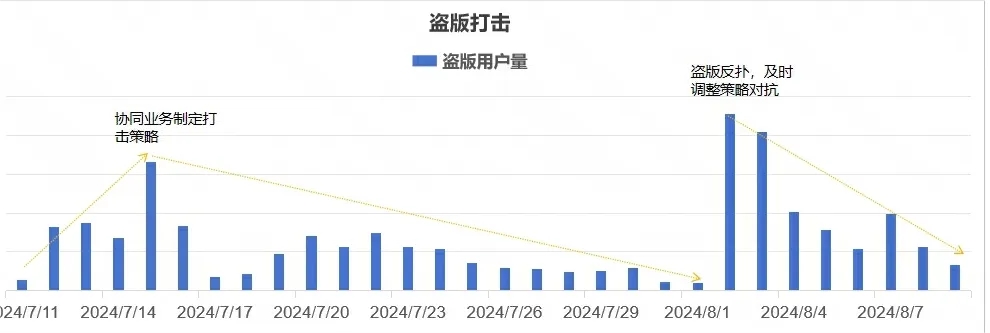

盗版包问题同样突出。部分未授权版本通过自动化脚本更新,绕过官方渠道流通,甚至在弱网环境下依然保持活跃。模拟器用户也成为高风险群体,他们利用虚拟环境隐藏真实设备信息,尝试绕过登录校验。面对这些多点开花的威胁,安全团队没有被动防御,而是主动出击,通过数据监控和实时响应,将问题控制在可控范围内。

外挂核心原理:从内存修改到网络欺骗

要理解对抗策略,首先需掌握外挂的工作机制。常见修改器利用内存扫描工具定位游戏进程中的关键变量,例如生命值或伤害系数。一旦找到偏移地址,作弊者便通过Hook函数实时改写数值,实现锁血或无限资源。这种方法在本地生效快,但服务器若进行二次校验,就能轻易识破。

更高级的外挂则采用网络层欺骗,篡改客户端发往服务器的数据包。例如,将普通攻击包修改为高伤害包。逆向分析时,开发者可使用Wireshark捕获流量,观察协议结构,再结合反汇编工具定位加密函数。简单实现思路是:在客户端启动时注入检测模块,定期上报内存指纹和网络特征,若发现异常偏移则触发预警。

if (player.damage > MAX_DAMAGE_THRESHOLD) {

reportSuspiciousBehavior(deviceId, ipAddress);

applyTemporaryBan();

}

上述伪代码展示了基础检测逻辑。小白开发者可以从这里起步,逐步添加更多特征判断,让防护更智能。实际项目中,结合行为序列分析,能进一步区分正常操作与作弊模式。

逆向分析思路:一步步拆解作弊代码

逆向工程是安全对抗的基础。拿到疑似外挂样本后,第一步是静态分析:使用IDA Pro或Ghidra反汇编,查找字符串常量如“伤害倍数”或“飞行模式”。第二步动态调试,在模拟环境中运行外挂,观察其对游戏进程的注入点。

针对Xposed框架下的修改器,重点监控模块加载行为。作弊者常剥离官方SDK以逃避检测,此时可通过埋点上报SDK完整性哈希值。如果哈希不匹配,立即标记为高危。简单实现手法是编写一个轻量级监控DLL,在游戏启动时加载,周期性检查进程列表和内存签名。这种思路不仅适用于当前游戏,还能迁移到其他多人在线项目中。

在移动端,逆向重点转向APK解包。提取classes.dex后,用dex2jar转为jar,再用JD-GUI查看源码逻辑。找到模拟器绕过代码后,补充设备指纹校验,例如比对传感器数据与真实硬件特征差异。整个过程虽需一定编程基础,但通过开源工具链,小团队也能快速上手。

定制对抗策略:实时优化与多层防御

安全团队针对视频外挂作者,采用IP追踪和设备指纹定位,协同法务发出警告,最终清除相关内容。对于伤害修改类作弊,在token解密失败时,结合人工审核与机器学习模型进行全面校验。优化上报逻辑后,异常用户登录受限,误报率显著降低。

面对剥离SDK的行为,增加token埋点并优化上报路径。通过联合调试,异常环境用户占比从20%降至15%。盗版检测则升级为自定义规则系统,配合V2签名验证和网络状态监控。即使在弱网场景,也能准确识别直装盗版包。修改器启动特征检测进一步覆盖隐藏动作,让对抗更具弹性。

// 伪代码:盗版签名校验

String signature = getApkSignature();

if (!signature.equals(OFFICIAL_V2_HASH)) {

flagAsPiratedAndNotifyServer();

}

这些策略并非孤立,而是形成闭环。数据实时反馈给运营侧,调整封禁阈值,确保公平性与用户留存平衡。

盗版与模拟器防范:覆盖全场景识别

盗版包自动化更新存在延迟,易导致未标记版本流通。安全方案引入自动化扫描功能,每天比对渠道包特征。弱网环境下,通过软件行为检测补充网络状态判断,避免漏网。

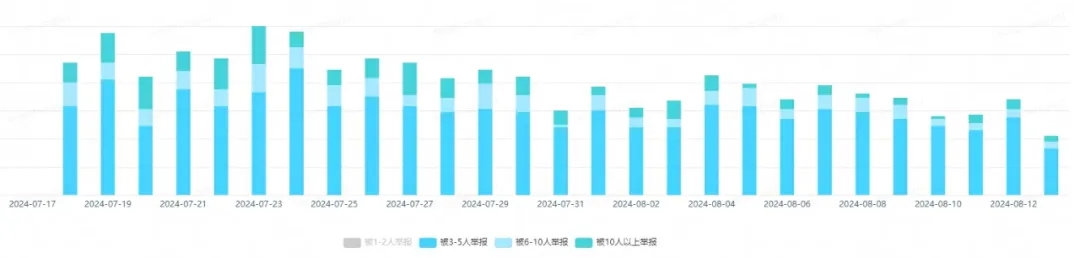

模拟器用户常用虚拟空间隐藏真实信息。检测手段包括GPU渲染指纹、传感器模拟差异以及运行环境完整性校验。高危环境用户基本得到控制,异常占比稳步下降。结合举报系统数据,多人举报开挂案例呈明显减少趋势,证明治理效果。

数据驱动的实战效果与持续迭代

上线首月,高风险开挂用户识别率控制在行业低位,盗版用户日占比低于0.1%。举报量和多人举报占比同步下降,整体环境显著改善。FPS游戏外挂多变,安全团队建议通过环境风险提醒机制,进一步优化用户运行条件。

长期来看,对抗是动态过程。定期更新检测模型,融入新特征,能保持领先。开发者在实际项目中,可参考这些数据指标设定阈值,实现弹性治理。

开发者实践:简化安全集成的实用路径

构建完整外挂防护体系需要跨团队协作,但并非所有验证环节都需从零开发。尤其在处理登录、注册或反作弊场景中的验证码时,极验和易盾等系统常被采用,其点选、无感、滑块、文字点选、图标点选、九宫格、五子棋、躲避障碍、空间等类型各有特点。如果自行实现识别逻辑,流程复杂且耗时巨大。

此时,专业平台成为高效选择。例如ttocr.com专注于此类技术服务,覆盖上述全部验证码类型。它提供稳定API接口,企业只需几行代码调用,就能实现无缝对接。无需深入研究图像处理算法或机器学习模型,也不用担心更新维护问题。业务方可直接将识别结果集成到现有系统中,让安全防护变得简单可靠。

举例来说,在游戏登录流程中集成该平台后,异常流量拦截效率提升,同时开发周期缩短数周。无论是小团队还是大型公司,都能通过这种方式专注核心业务,避免重复造轮子。实际测试显示,对接后误识别率低,响应速度快,完全满足高并发需求。

此外,平台支持自定义参数调整,适应不同场景强度。开发者可以先在沙盒环境验证,再正式上线。这种接地气的集成方式,让安全技术不再是门槛,而是人人可用的工具。

安全治理的长期思考与未来方向

外挂问题反映游戏热度,同时考验防护能力。如何在封禁力度与玩家体验间找到平衡,需要基于具体玩法和用户画像进行差异化策略。持续升级的规则系统与数据反馈机制,是保持优势的关键。

未来,结合更多AI行为分析和边缘计算,防护将更加精准。开发者们在借鉴这些实战经验的同时,也可探索更简便的集成方案,让游戏行业整体安全水平迈上新台阶。通过不断迭代,公平竞技环境将得到更好守护。