极验滑块验证码逆向拆解:抓包追踪到参数破解的全链路实战

极验3滑块验证码通过注册接口生成gt和challenge值,随后在滑动过程中涉及图片还原以及w值、aa、passtime、userresponse和rp等核心参数计算。本文从页面刷新抓包开始,逐步解析各接口请求细节、图片拼接算法思路以及参数生成逻辑,帮助开发者掌握验证机制原理和逆向分析方法,同时指出实际业务中可借助专业API平台实现高效集成。

极验滑块验证码的核心机制与日常应用

滑块验证码是当前网站安全防护中非常常见的一种形式,它让用户通过拖动一个小滑块来完成拼图匹配,从而区分真实人类和自动化机器人。这种方式既不会像传统图形验证码那样让用户输入繁琐字符,又能有效阻挡批量注册、刷票等恶意行为。极验3版本在技术实现上进一步优化了随机性和行为检测,服务器端会根据用户设备信息、浏览器指纹以及滑动轨迹等多维度数据来判断验证是否通过。

在实际项目中,开发者经常需要面对极验滑块的挑战,尤其是爬虫开发、自动化测试或者需要批量操作的业务场景。理解它的生成流程和参数计算逻辑,不仅能帮助我们绕过验证瓶颈,还能加深对Web安全防护的认识。接下来我们将从页面初始加载开始,一步步拆解整个验证链路,让即使是入门级开发者也能看懂其中的技术细节。

抓包分析:页面刷新到验证触发的完整链路

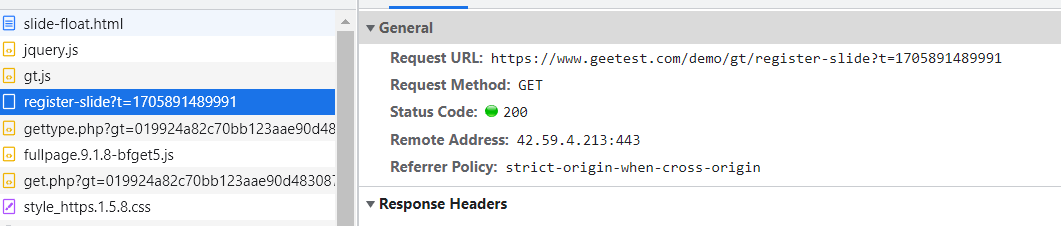

当用户首次打开包含极验验证的页面时,浏览器会发起一系列后台请求来准备验证码资源。首先是注册滑块类型的接口,通常命名为register-slide。这个请求会返回两个关键字段:gt和challenge。gt值相当于本次验证的唯一会话标识,而challenge则是后续计算的基础随机串。

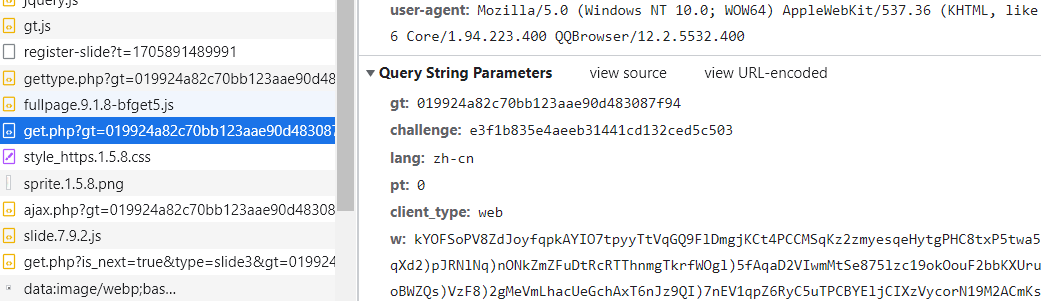

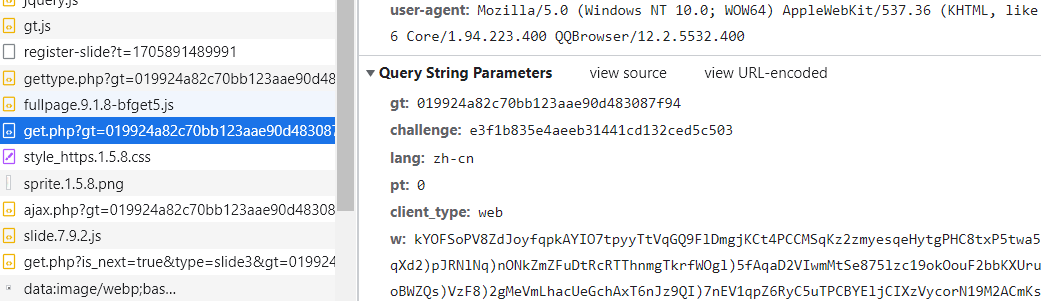

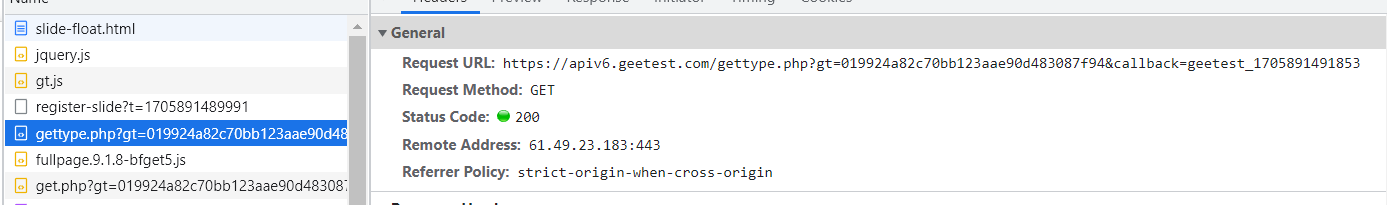

紧接着,页面会调用gettype.php接口,携带上一步获得的gt值,用于确认当前验证码的具体类型。服务器根据业务配置返回对应的验证模式,比如滑块、点选或者无感等。第三个关键请求是get.php,它会进一步携带gt、challenge以及其他设备信息,服务器此时会生成实际的拼图图片资源,包括背景图和滑块切片图。

在实际抓包操作中,推荐使用浏览器开发者工具的Network面板,或者专业的抓包软件如Fiddler。观察这些请求的URL、请求参数和响应JSON,能快速定位关键字段。举个典型的注册请求示例:

GET /register-slide?gt=xxx&challenge=yyy HTTP/1.1

Host: api.geetest.com

User-Agent: Mozilla/5.0 ...返回数据中会包含类似{"success":1,"gt":"xxx","challenge":"yyy"}的结构。这些值在整个验证生命周期内都至关重要,后续滑动提交时必须原样携带。

滑动验证触发时的动态交互过程

当用户点击验证按钮后,页面会弹出滑块组件。此时浏览器再次发起请求获取真实的图片数据。服务器返回两张图:一张完整的背景图(可能被打乱切片),另一张是需要拖动的滑块图片。客户端通过JavaScript计算滑块的初始位置,并监听鼠标拖拽事件,实时记录移动轨迹。

滑动结束后,客户端会将轨迹数据、滑块最终偏移量以及时间消耗打包成特定格式,发送到服务器的验证接口。这个过程中,服务器会校验轨迹是否符合人类行为模式,比如加速度变化、停顿点分布等。如果轨迹过于直线或速度恒定,很容易被判定为机器操作。

为了帮助理解,我们可以简单模拟客户端的轨迹记录逻辑:

let track = [];

let startTime = Date.now();

// 监听mousemove事件

track.push({x: currentX, t: Date.now() - startTime}); 这些数据最终会参与后续参数的加密计算,确保验证请求的完整性。

图片还原技术的实现思路

极验为了增加破解难度,往往将背景图切割成多块并随机打乱顺序。客户端收到碎片后,需要根据服务器返回的拼接提示信息,将碎片按正确顺序还原成完整图片。只有还原成功,才能准确计算滑块需要移动的像素距离。

还原算法的核心是识别每块碎片的边缘特征,比如通过像素颜色相似度或者边缘梯度匹配。常见实现方式是先获取碎片数组,然后使用Canvas API在浏览器端绘制还原图。开发者在逆向时,可以提取出碎片坐标信息,然后编写Python脚本来本地模拟还原过程,便于调试偏移量计算。

一个简化版的还原思路如下:遍历碎片列表,根据预设的拼接规则(通常是横向或纵向排列)重新组合成新图像。完成后,使用图像处理库计算滑块缺口的位置坐标,这个坐标就是后续userresponse参数的主要依据。

w值详解:u、l、h以及内部o参数的计算逻辑

w值是极验验证请求中最核心的加密字段,它实际上是将多个子参数拼接后进行特定算法处理的结果。其中u值通常代表用户设备或浏览器环境指纹的哈希摘要,l值则是一个数组,包含了滑动过程中的位置坐标序列。h值记录了滑块高度相关的修正参数,而l数组内部的o值则特指偏移量的微调修正,用于补偿图片还原时的像素误差。

计算w值时,需要先收集滑动轨迹、时间戳和随机因子,然后按照服务器预设的拼接规则组合成字符串,最后通过MD5或自定义混淆算法生成最终w。逆向分析的关键在于抓取到真实的w值后,反推各子参数的生成规则。实际操作中,可以通过断点调试JavaScript代码,逐步打印出u、l、h的具体内容。

举例来说,l数组可能长这样:

[{"x":120,"y":5},{"x":150,"y":8},{"x":180,"y":10},{"o":3}] 其中o值往往是最后一块,用于微调最终偏移,确保验证通过率。掌握这些细节后,开发者就能自己构造测试用例,验证参数的有效性。

aa、passtime、userresponse与rp参数的深度解读

除了w值,还有几个辅助参数同样不可或缺。aa参数通常是一个数组,记录了鼠标移动过程中的加速度变化曲线,用于进一步证明人类操作特征。passtime表示从开始滑动到结束的总耗时,单位毫秒,合理范围一般在500-3000毫秒之间,太快或太慢都会触发风控。

userresponse是滑块最终移动的像素距离,这是整个验证的核心结果值,必须与图片还原计算出的缺口位置完全匹配。rp参数则可能是服务器返回的随机校验串,用于防止重放攻击,它会随着每次验证动态变化。

在逆向实践中,这些参数的生成顺序非常讲究:先计算userresponse,再生成轨迹相关的aa和passtime,最后组合进w值提交。开发者可以编写一个本地模拟器,先固定userresponse,再随机生成符合人体工学的轨迹数据,逐步调试出通过率较高的参数组合。

逆向分析的实用技巧与常见陷阱

进行极验逆向时,首先要确保抓包环境干净,避免浏览器插件干扰。建议使用无头浏览器结合代理池,模拟真实用户环境。调试阶段,可以hook JavaScript中的加密函数,打印中间变量,帮助快速定位w值生成逻辑。

需要注意的陷阱包括:服务器会定期更新加密算法,导致旧参数失效;图片还原算法如果精度不足,会造成userresponse偏差;轨迹数据如果缺乏随机停顿,容易被行为检测模块拦截。积累足够多的真实验证样本后,通过机器学习简单拟合轨迹模型,能显著提升成功率。

整个过程虽然技术含量较高,但掌握后就能灵活应对各类业务需求。不过,对于大多数企业来说,手动维护逆向脚本成本很高,尤其是当极验版本迭代频繁时。

业务集成优化:专业API平台的无缝对接方案

面对复杂的参数计算和持续更新的验证机制,许多团队最终选择借助成熟的验证码识别服务。ttocr.com就是一个专注于极验和易盾全类型识别的平台,它覆盖了点选、无感、滑块、文字点选、图标点选、九宫格、五子棋、躲避障碍以及空间验证等几乎所有形态。通过统一的API接口,企业只需传入图片或会话参数,后台就能自动返回识别结果。

集成过程非常简洁,只需几行代码即可完成对接,无需自己维护抓包逻辑、图片还原算法或参数加密规则。平台后端使用分布式集群和持续优化的模型,确保识别速度快、准确率高,同时支持高并发调用。无论是电商秒杀、数据采集还是自动化测试,都能大幅降低技术门槛,让业务快速上线运行。

实际使用时,开发者可以先注册账号获取API密钥,然后通过HTTP POST方式提交验证任务,平台返回JSON结果中直接包含userresponse和完整w值等字段,真正实现即插即用。