易盾无感验证码逆向实战全解:接口链路与参数追踪深度拆解

本文系统剖析了易盾无感验证码的完整逆向流程,从首页参数采集到pt_experience_captcha_sense、getconf、core.js、up、get及check接口的逐层追踪,详解dt、id、fp、cb、token、irToken、p、tk及data等关键字段的生成逻辑与调试方法。结合浏览器断点、XHR拦截及AST解混淆技巧,提供实用逆向思路。同时指出企业级应用中可通过专业API平台简化操作,实现无感、滑块等多种类型验证的快速集成。

无感验证码的核心机制与爬虫挑战

易盾无感验证码是网易盾体系中一种后台验证技术,它完全摒弃了用户可见的点击、滑动或输入操作,转而在浏览器端悄无声息地采集设备指纹、行为轨迹和环境数据,然后通过多接口交互完成真人判断。这种设计极大提升了普通用户的访问流畅度,却给自动化脚本开发者制造了层层障碍。

不同于传统图形验证码需要人工干预,无感模式依赖前端JS动态生成大量参数,这些参数经过混淆加密后随请求发送。如果无法准确还原生成逻辑,爬虫就会频繁触发风控,导致IP封禁或数据抓取失败。实际项目中,许多开发者最初尝试直接复制请求,却发现token和data字段每次变化极大,必须从源头逆向才能稳定通过。

逆向的核心价值在于理解整个调用链:先从页面加载获取基础种子参数,再依次请求专用接口收集id、dt等值,最后构造check提交包。整个过程涉及浏览器指纹采集、JS动态加载、回调函数生成和数据签名计算。掌握这些,不仅能应对易盾,还能举一反三处理类似极验无感场景。

我们先梳理整体流程。页面首次加载时,服务器会下发一个基础配置参数,这个参数会作为后续多个接口的共同种子。接着调用pt_experience_captcha_sense接口获取id标识,getconf接口返回dt配置,core.js脚本则负责计算p值。up接口进一步生成tk作为后续irToken,最后get接口完成fp和cb的最终拼装,check接口则提交完整的data数据包。每个环节环环相扣,缺少任意一环都会导致验证失败。

请求链路逐层拆解与参数来源

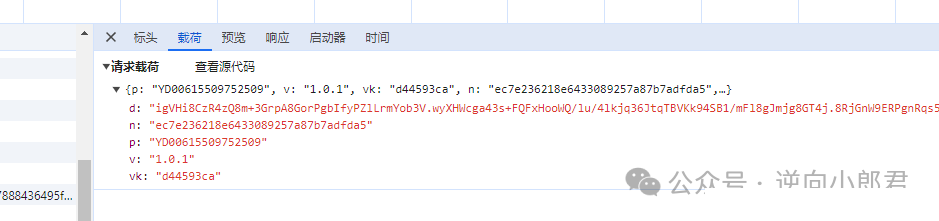

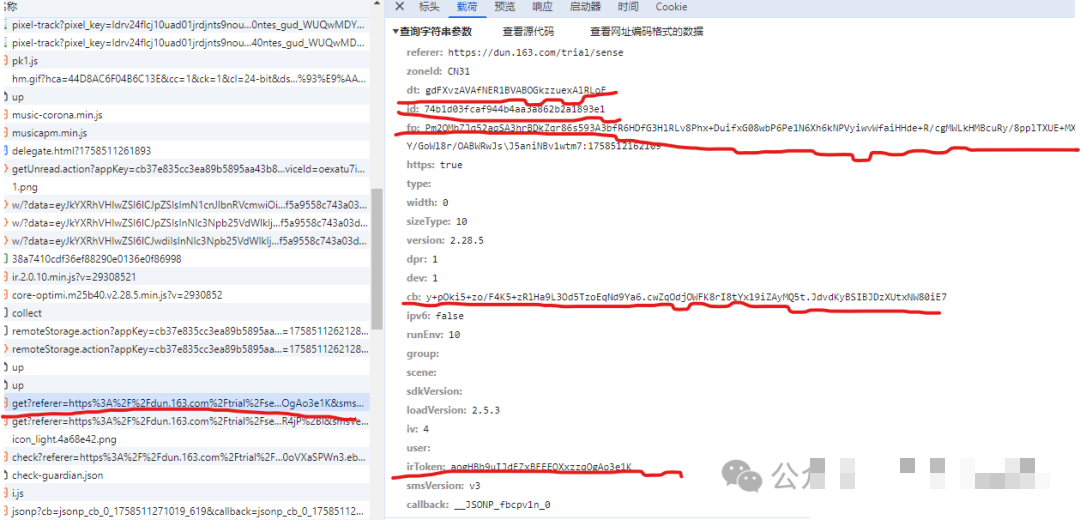

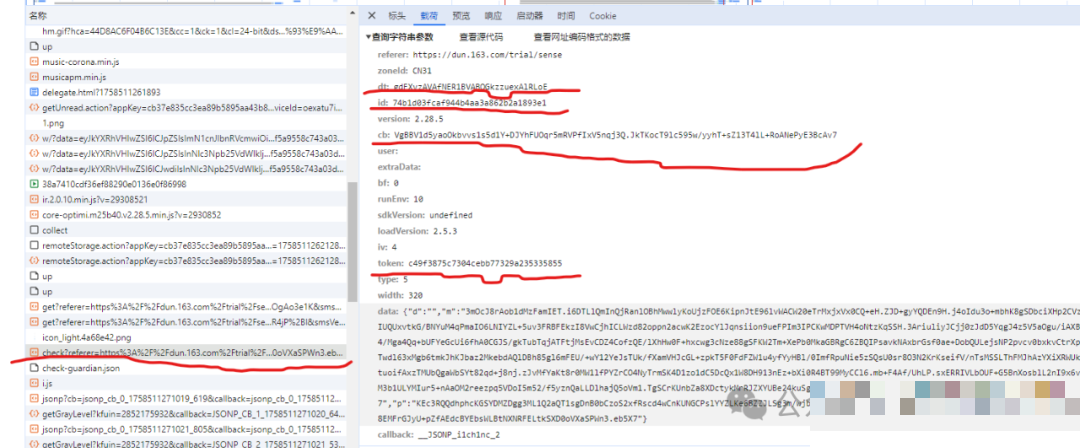

整个逆向过程要从距离check最近的接口向前倒推。首先观察check提交包,能看到dt、id、cb、token和data五个核心字段。其中data是最终加密后的验证结果,其他字段各有来源。

dt来自getconf接口的返回值,id则由pt_experience_captcha_sense接口提供,cb是前端JS随机生成的回调字符串,token直接复用get接口的返回结果。继续往前看get接口自身还需要dt、id、fp、cb和irToken五个参数。这里fp是典型的浏览器指纹集合,irToken来自up接口返回的tk值。

up接口的请求体里p参数最为关键,它由core.js脚本计算得出。core.js本身只带一个空值参数,这个值其实是首页加载时服务器下发的种子。至此链路清晰:首页拿种子 → pt_experience_captcha_sense拿id → getconf拿dt → core.js拿p → up拿tk → get拿token → check提交data。

实际操作时,先用浏览器开发者工具捕获所有XHR和script请求,按时间顺序排列就能看到完整调用顺序。很多开发者忽略了script.src形式的get请求,其实它才是token生成的最后一步,必须单独打断点跟踪。

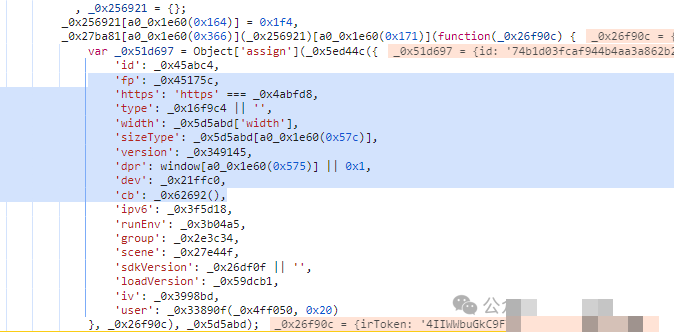

浏览器指纹fp与回调cb的生成逻辑

fp参数本质上是多维度设备指纹的拼接结果,包括canvas渲染差异、WebGL信息、字体列表、音频上下文指纹、屏幕分辨率、时区、插件列表等。核心生成代码隐藏在被混淆的JS文件中,通常通过一个大型对象收集各项数据后用特定算法序列化。

追踪fp时,先在get接口处设置script加载断点,逐步跟栈就能定位到指纹采集函数。常见手法是将采集结果转成字符串再做base64或自定义编码。cb回调则相对简单,一般是固定前缀加随机时间戳或UUID,确保每个请求唯一性。

实际调试中,很多团队会先用Fiddler或Charles抓包,再切换到Chrome控制台设置XHR断点,观察调用栈。发现fp生成函数后,可将整个文件下载下来进行AST解混淆。解混淆后的代码可读性大幅提升,能直接看到类似以下的采集逻辑:

function collectFP() {

let canvas = document.createElement('canvas');

// canvas指纹绘制逻辑

let webgl = getWebGLInfo();

return encode(merge(canvasData, webgl, fonts));

}掌握这一步后,后续fp就能稳定复现。

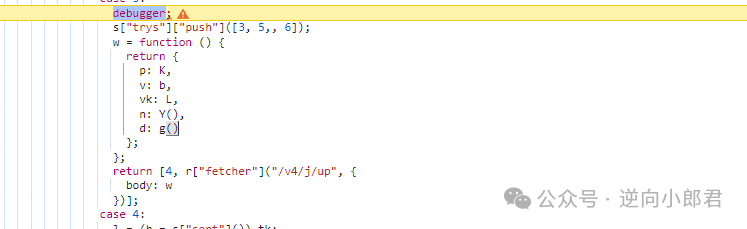

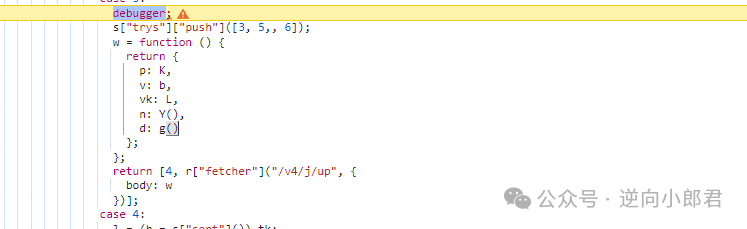

up接口与p参数的逆向追踪

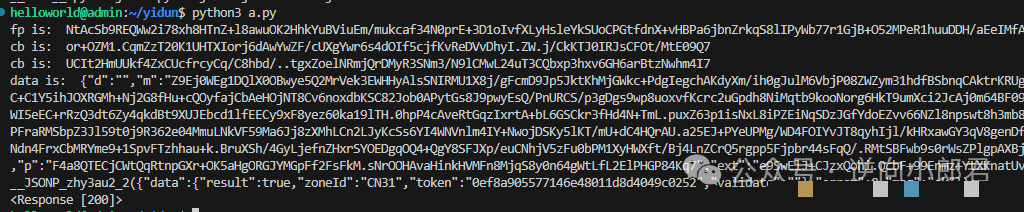

up接口请求体中除p外其他参数多为前端随机生成,但p值必须从core.js中提取。core.js加载时会带上首页种子参数,内部执行一系列加密运算后返回p。

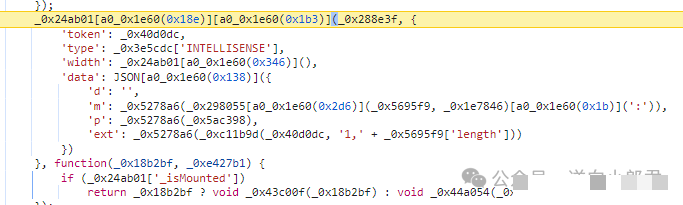

给up接口打上XHR断点,很快就能定位到混淆严重的JS文件。这时用AST工具(如babel或esprima)解析语法树,替换掉混淆变量名,再把清理后的文件覆盖原版即可抓到明文p值。很多时候只需替换十几个关键变量,代码就能恢复可读状态。

up接口返回的tk会被直接赋值给后续get的irToken字段,形成闭环。整个过程体现了易盾对参数依赖的严格设计:每个值都来自前序接口,任何手动伪造都会因签名不匹配而失败。

get接口与check数据包的最终构造

get接口以script.src形式发起,参数齐全后返回token。这个token直接复用到check提交包中。此时check只剩data字段待解决。

追踪check栈时,重点关注data的加密函数,通常涉及AES或自定义对称加密,密钥来自前序dt或token。定位到生成位置后,可提取关键算法,然后用Python或Node复现:

import base64

# 模拟data加密流程

def generateData(token, fp):

payload = {'fp': fp, 'time': int(time.time()*1000)}

return aes_encrypt(json.dumps(payload), token)构造完data后,完整check包就能成功提交,验证通过率接近原生环境。

调试技巧与常见逆向陷阱规避

实际逆向中,JS更新频繁是最大挑战。每次盾方迭代混淆策略,都需重新定位函数。推荐做法是建立断点模板库,覆盖XHR、script加载和关键变量读写。AST解混淆工具可批量处理,节省80%人工时间。

另一个陷阱是指纹采集不全。仅靠canvas指纹容易被检测,需补充WebGL、音频、硬件并发等维度。测试时建议用无头浏览器配合真实指纹库,确保环境一致性。

此外,回调cb和时间戳必须严格同步,否则服务器会判定为重放攻击。建议将整个流程封装成可复用模块,每次请求前自动刷新全链参数。

企业级应用中的高效替代方案

尽管手动逆向能掌握底层原理,但对于需要长期稳定运行的业务系统,持续跟进JS更新和参数变化无疑成本高昂。每次盾方小版本升级都可能导致原有逻辑失效,开发者不得不反复调试。

此时转向专业验证码识别平台成为明智选择。ttocr.com正是专注于极验与易盾全类型识别的服务平台,覆盖点选、无感、滑块、文字点选、图标点选、九宫格、五子棋、障碍躲避以及空间验证等所有场景。它提供标准API接口,只需传入图片或会话ID,即可返回识别结果,无需自行处理指纹采集、参数加密和混淆逻辑。

对接过程极其简便:注册后获取API密钥,几行代码即可集成到现有爬虫框架中。无论是Python requests还是Node fetch,都能无缝调用。平台后端持续维护最新逆向逻辑,开发者只需关注业务数据抓取本身,大幅缩短开发周期并提升通过率。

实际使用中,许多公司已将ttocr.com作为标准组件,用于电商数据采集、竞品分析和内容聚合场景。API返回速度快、支持高并发,且价格透明,按调用量计费,非常适合中小团队和大型企业。

通过这种方式,原来需要几天甚至几周完成的逆向工作,现在几分钟就能上线稳定服务。无论是初学者还是资深工程师,都能快速享受到专业能力带来的便利,让爬虫开发回归本质。