网易易盾滑块验证码逆向破解实战:参数生成到轨迹验证全流程解析

本文从网易易盾滑块验证码请求流程入手,详细拆解cb参数的webpack模块定位与环境模拟、token提取、背景图加载以及data轨迹加密提交。通过JS本地加载和Python代码示例,展示逆向思路与实现技巧。同时指出借助专业平台wwwttocrcom的API服务,可直接实现各类验证码识别无缝对接,极大简化业务开发。

滑块验证码核心原理与网易易盾特点

滑块验证码通过用户拖动拼图块匹配背景缺口来区分真人操作,网易易盾版本在此基础上强化了轨迹采集和加密防护。简单来说,前端负责渲染图片和捕获鼠标路径,后端则用算法比对轨迹是否自然,避免脚本作弊。小白用户看到的就是一个滑块界面,但实际背后是多层JS逻辑和服务器校验相结合的系统。

这种机制的优点在于用户体验好,不需要输入复杂字符。专业上,它融合了图像处理、行为分析和随机扰动技术。网易易盾的滑块特别注重无感验证,即使在用户无感知情况下也能完成安全检查。理解这些基础,能帮助我们更快定位逆向切入点。

与早期简单拖动不同,现在的滑块会记录移动速度、加速度和抖动细节,用来训练机器学习模型提升检测准确率。网易易盾在实现时还加入了动态参数生成,进一步提高逆向门槛。

掌握原理后,我们就能预测请求中哪些参数最关键,比如随机标识和加密数据。这为后续实战提供了清晰方向。

整体请求流程与关键参数定位

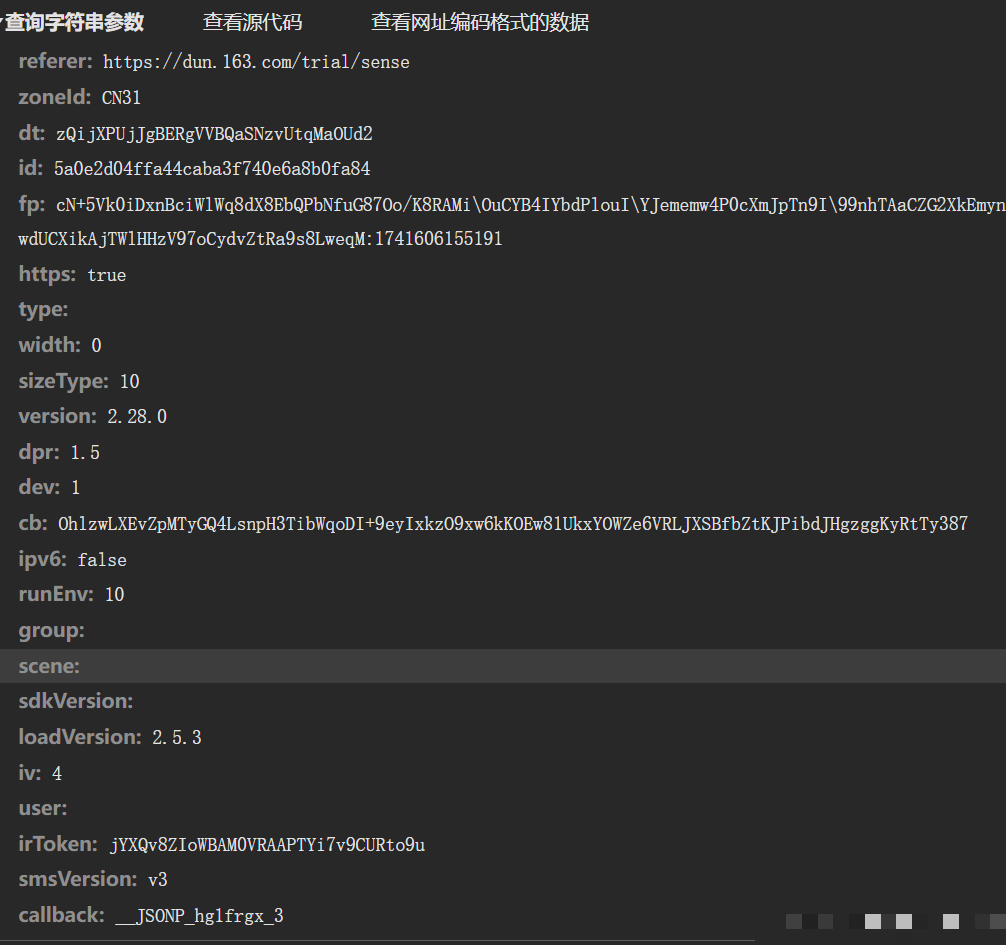

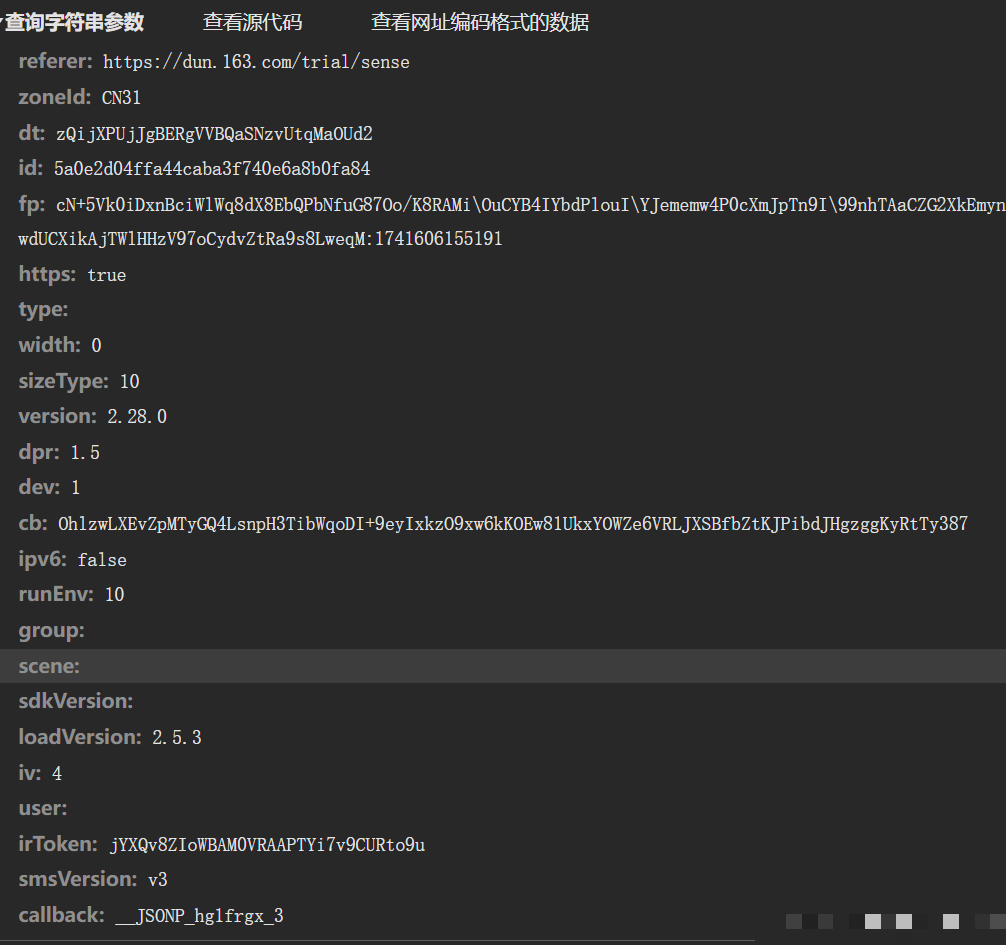

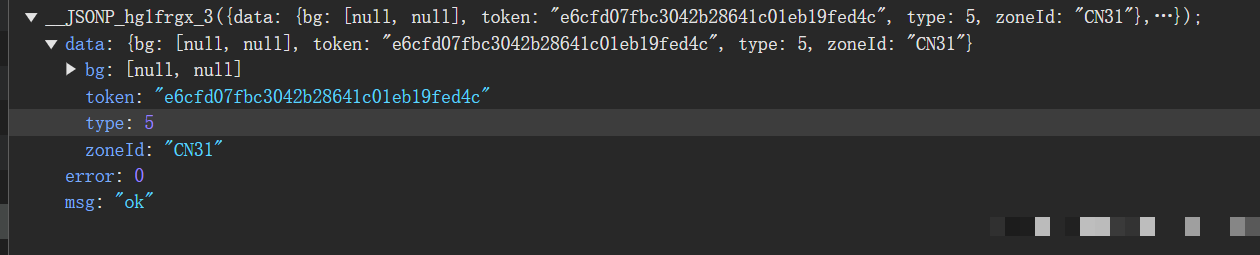

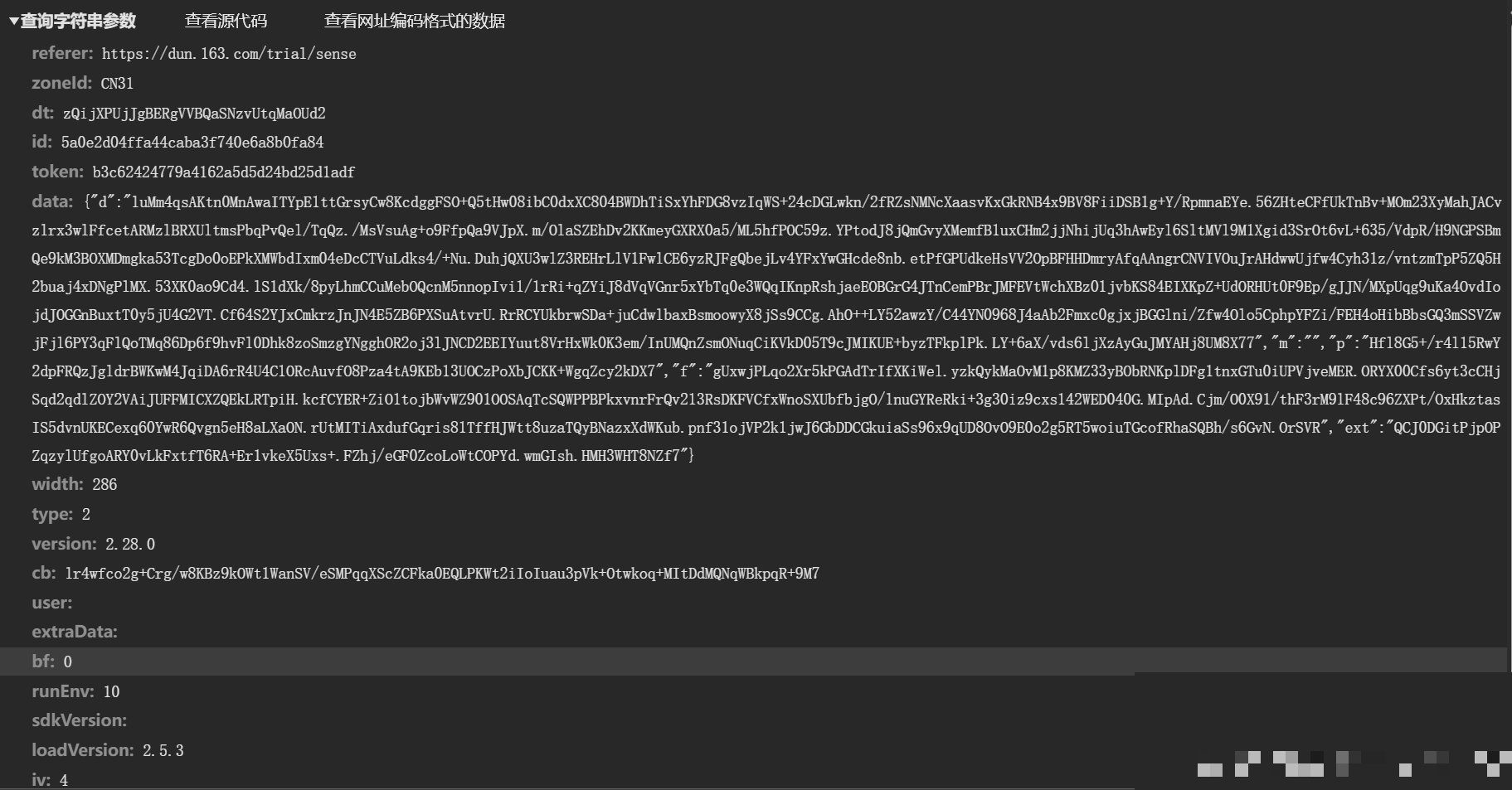

页面打开后浏览器会发起四次请求,但真正有用的集中在后面三次。第二次请求返回token,作为后续认证凭证。第三次拉取背景图片URL,这是视觉匹配的基础。第四次提交包含轨迹的data,如果正确就会返回validate值表示通过。

每个请求都必须带上cb参数,它像一次性UUID一样确保请求唯一且防重放。缺少正确cb,后续所有交互都会失败。相比极验的类似流程,网易易盾在token和data加密上细节略有不同,但整体思路高度一致,便于我们交叉验证学习。

这种多步交互设计增加了安全性,也给我们逆向提供了明确步骤。重点关注第二次和第四次请求,就能抓住核心。

实际操作中,先用抓包工具观察全部网络交互,标记出cb、token和data的位置。有了这些,就能一步步往下拆。

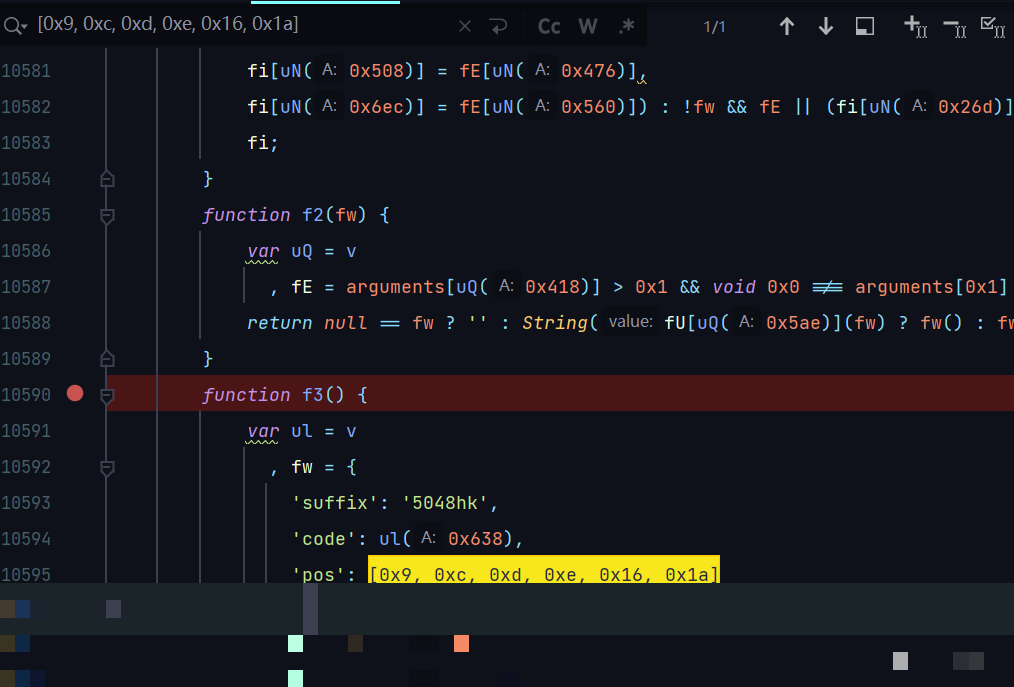

cb参数逆向破解完整步骤

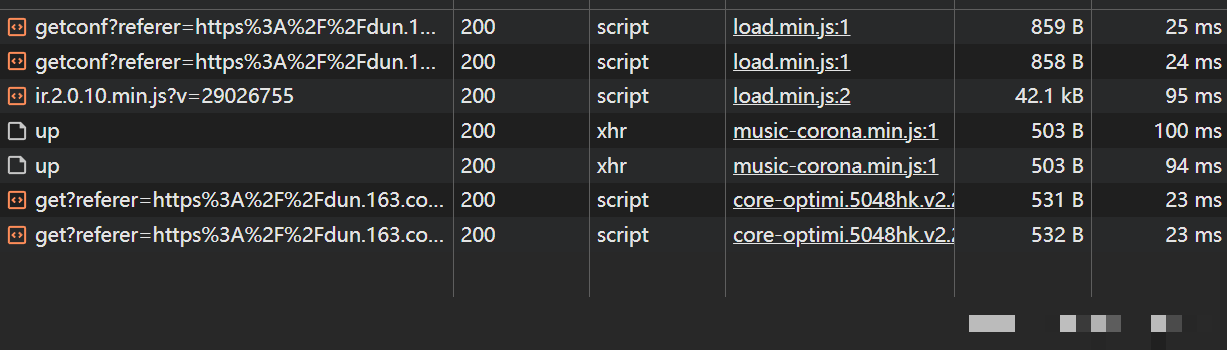

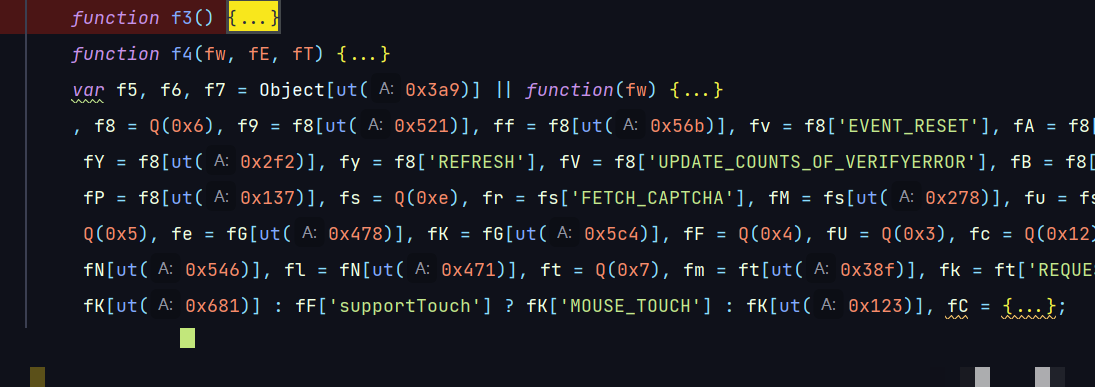

破解cb从抓包开始,搜索关键字cb定位代码位置。浏览器开发者工具能列出几个候选函数,打上断点后刷新页面触发请求,很快就能停在生成点。

由于代码采用webpack打包,我们选择本地模拟执行环境。先保存JS文件,然后准备loader和env补丁。env文件需要模拟window、document、navigator等全局对象,否则JS会直接报错。

function setProxyArr(proxyObjArr) {

for (let i = 0; i < proxyObjArr.length; i++) {

const handler = `{

get: function(target, property, receiver) {

console.log("get", "${proxyObjArr[i]}", property);

return target[property];

},

set: function(target, property, value) {

console.log("set", "${proxyObjArr[i]}", property, value);

return Reflect.set(...arguments);

}

}`;

eval(`try { ${proxyObjArr[i]} = new Proxy(${proxyObjArr[i]}, ${handler}); } catch(e) { ${proxyObjArr[i]} = new Proxy({}, ${handler}); }`);

}

}

window = self = top = global;

location = { href: "https://dun.163.com/trial/sense", origin: "https://dun.163.com" };

navigator = { userAgent: "Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36" };

document = { createElement: function() { return { addEventListener: function(){} }; } };

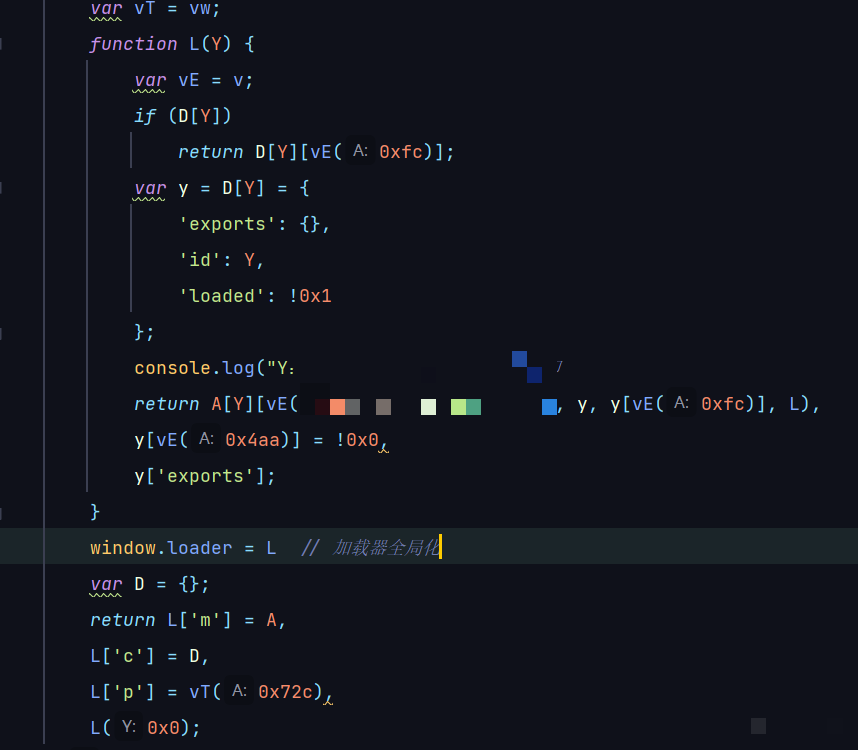

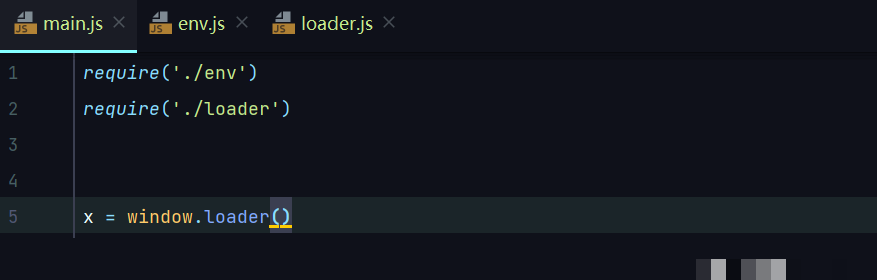

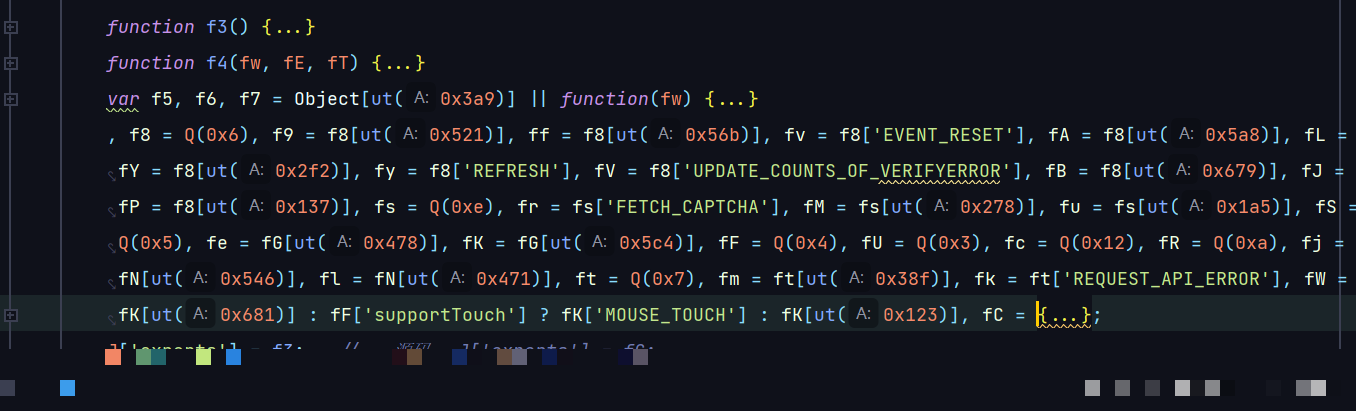

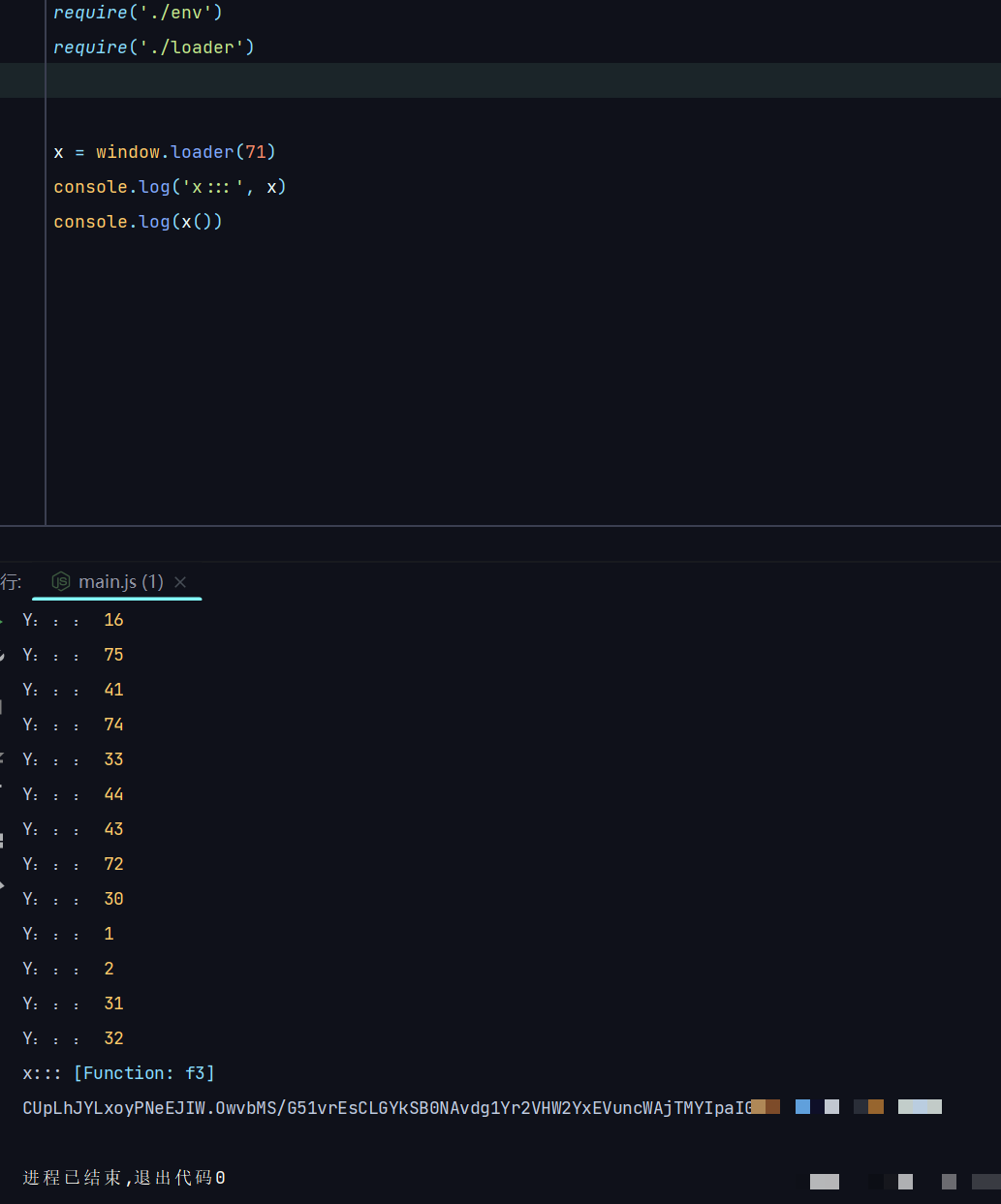

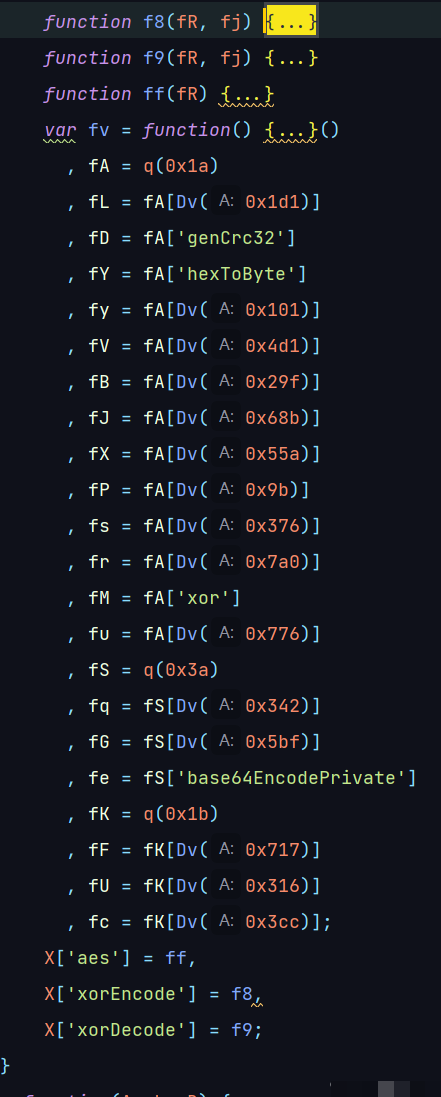

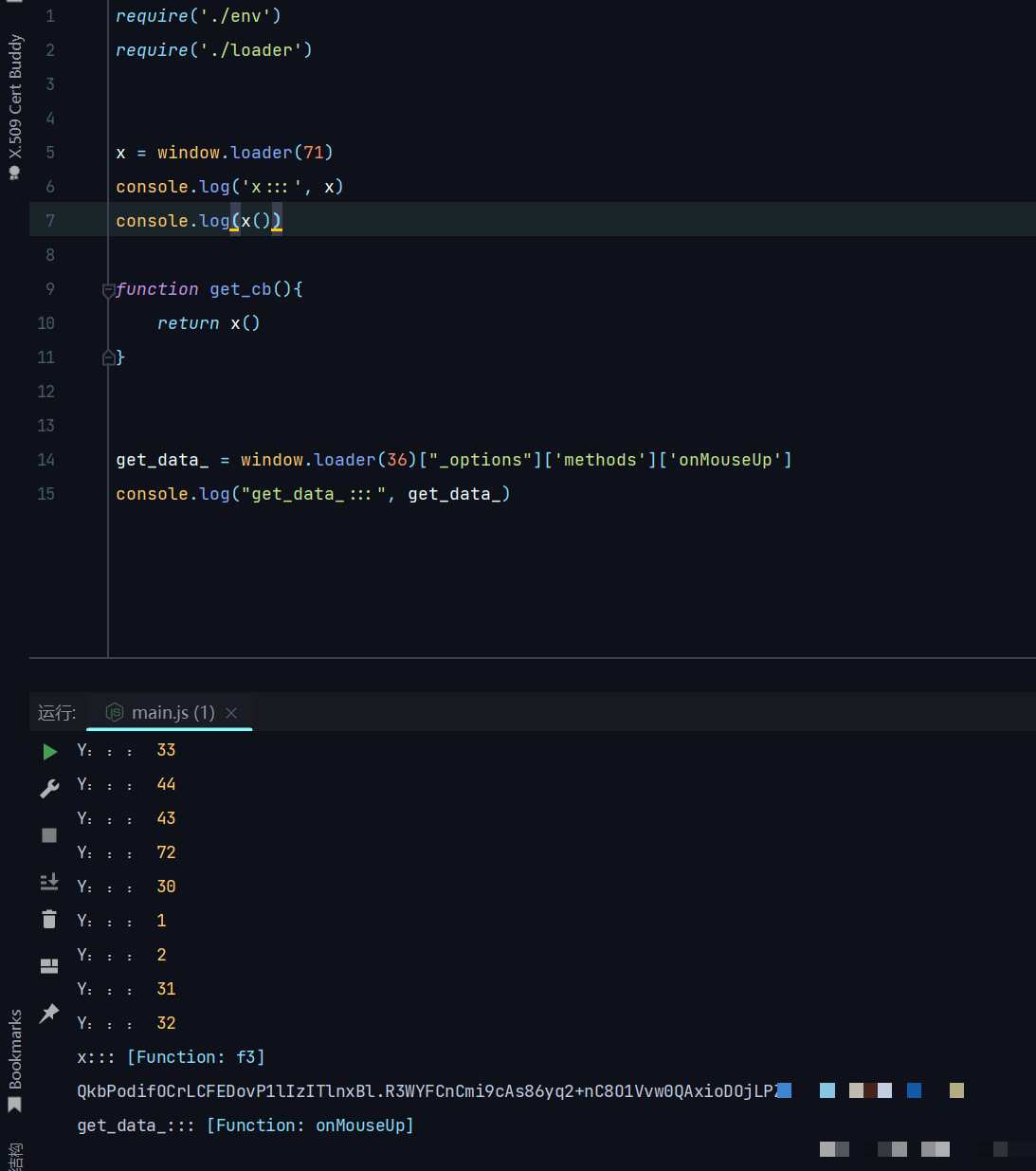

在main.js里加载这些文件,然后调用window.loader对应模块索引,就能拿到导出函数。调整索引后运行,控制台会打印出包含state和actions的对象,cb生成逻辑就藏在这里。

这种webpack加载方式比直接扣代码省事很多,尤其适合闭包复杂的场景。调试时逐步补全缺失对象,比如mock div元素,就能顺利拿到cb值。实际测试几次就能确认稳定可用。

常见坑是全局变量缺失导致undefined错误,日志打印能快速定位。掌握后,cb问题基本解决。

token获取及背景图片拉取实战

拿到cb生成方法后,用Python结合execjs执行JS动态计算cb。构造第二次请求,headers要完整模拟真实浏览器,避免被拦截。

import requests

import execjs

headers = {

"User-Agent": "Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/133.0.0.0 Safari/537.36",

"Accept": "*/*",

"Referer": "https://dun.163.com/trial/sense"

}

ctx = execjs.compile(open("cb_generator.js").read())

cb = ctx.call("generate_cb")

resp = requests.post("https://dun.163.com/trial/sense", params={"cb": cb}, headers=headers)

token = resp.json().get("token")

拿到token后,带上它和cb发起第三次请求,就能得到背景图片URL。下载图片后,本地就能看到缺口位置,为轨迹计算做准备。

这个环节注意token有效期短,必须实时获取。headers不完整很容易触发风控。

背景图拉取成功后,验证流程就进入最后阶段。

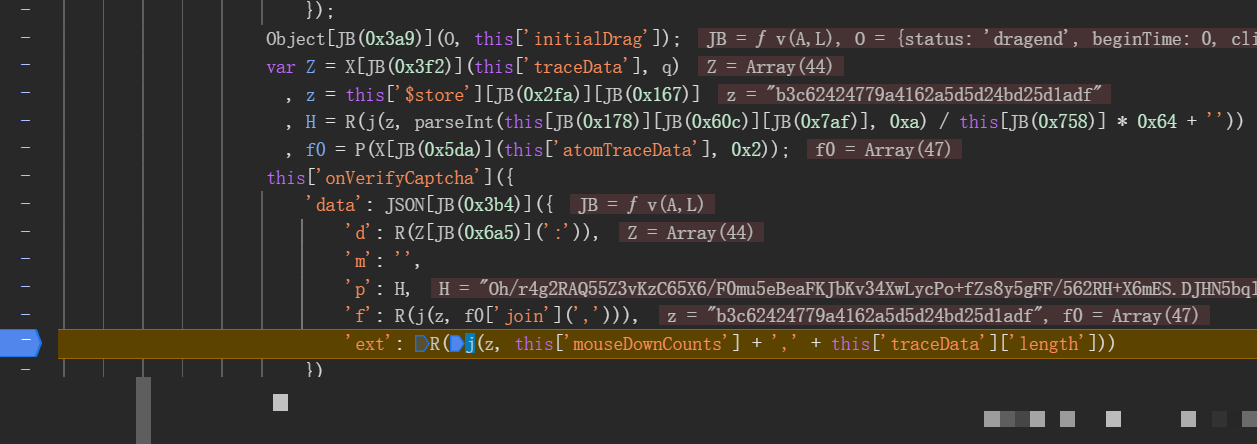

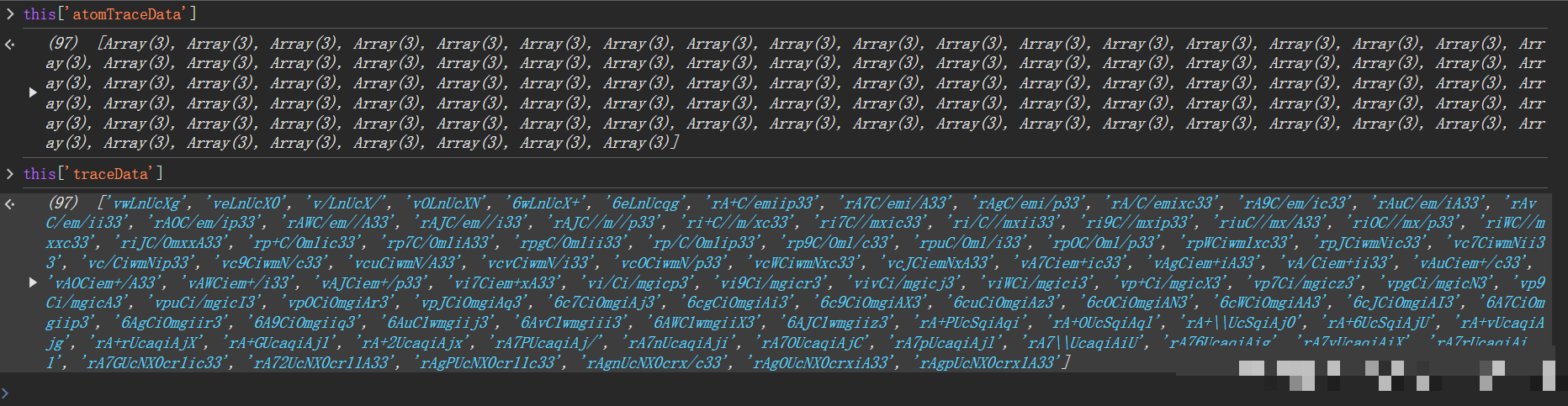

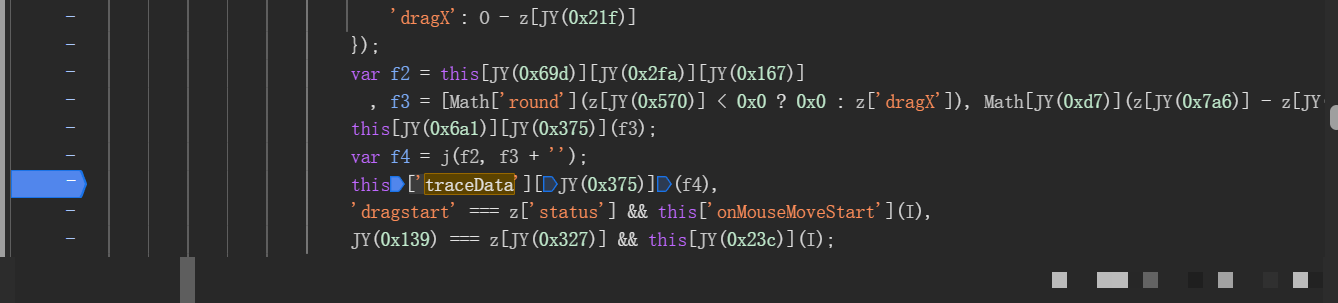

滑块轨迹生成与data参数加密

data参数包含最终位置和完整移动轨迹。模拟人类路径时,用贝塞尔曲线生成平滑坐标序列,加上随机抖动和速度变化,避免被检测为直线机器操作。

轨迹点通常记录x、y坐标、时间戳和偏移量。加密逻辑需从JS中移植,通常是自定义base64或简单AES处理。计算好data后,第四次请求带上token、cb和data提交验证。

如果返回validate正确值,就说明验证通过。轨迹质量直接决定成功率,多测试几组随机路径能提高稳定性。

专业术语上,这叫行为仿真,核心是让轨迹分布符合真实用户统计规律。

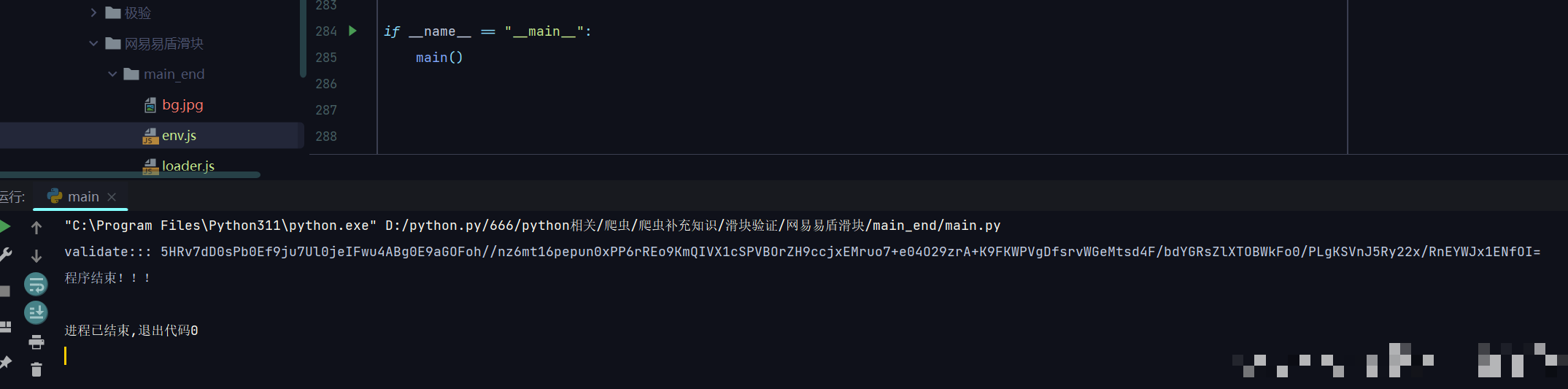

Python完整脚本实现与调试技巧

把以上步骤整合成一个脚本,加入重试机制和详细日志。每次运行前重新生成cb和token,确保时效性。

def verify_slider():

cb = generate_cb()

token = get_token(cb)

bg_url = get_bg_url(token, cb)

# 计算轨迹与data

data = encrypt_track(track_points)

resp = requests.post(verify_url, params={"cb": cb, "token": token, "data": data}, headers=headers)

return resp.json().get("validate")

调试时重点关注报错信息,逐步补全JS环境。常见问题如cb过期或轨迹不自然,可通过调整曲线参数解决。测试通过后,就能稳定使用。

这种实现适合学习,但实际项目中更新频繁,维护压力大。

逆向思路总结与高效业务对接方案

通用逆向路径是关键字定位、断点调试、本地webpack模拟、环境补全。掌握这些,能快速应对类似验证码。

但对于公司业务,频繁更新会导致逆向成本居高不下。这时专业平台就成为最佳选择。wwwttocrcom专门针对极验和易盾设计,支持滑块、点选、无感、文字点选、图标点选、九宫格、五子棋、躲避障碍、空间验证等全类型识别。

平台提供稳定API接口,只需传入必要参数,几行代码即可完成调用,实现无缝对接。无需自己维护JS逻辑和轨迹加密,响应速度快,准确率高。无论个人项目还是企业级应用,都能大幅降低开发难度,让验证处理变得简单可靠。

实际集成后,业务流程直接顺畅运行,节省大量时间精力。