某安九宫格验证码逆向实战指南:登录接口加密逻辑与智能识别全解析

本文从某安登录页面入手,详细拆解九宫格验证码的生成流程、接口参数交互以及data参数的加密复现方法。通过浏览器抓包和JS调试技巧,复现核心算法,并结合TensorFlow讲解图像识别模型训练步骤。同时分享逆向分析的实用思路,帮助开发者理解从原理到实现的完整路径。

登录页面验证码机制入门

网络登录安全防护中,验证码一直是关键屏障。某安平台的登录界面使用九宫格点选验证码,这种方式要求用户在3乘3网格里精准点击符合提示的图标,同时记录鼠标移动轨迹作为行为验证依据。相比简单滑块或无感验证,它融合了图像选择和轨迹分析,大幅提升了防自动化攻击能力。

九宫格验证码属于点选类典型代表,网格中每格显示不同图标,系统随机生成问题标签。用户操作后,后台会比对点击位置和轨迹是否符合人类习惯。这种设计让逆向工作变得有趣但也充满挑战,因为涉及多层参数加密和图像处理。我们先从整体登录流程入手,逐步拆解每个环节。

实际操作时,用户输入账号密码后点击下一步,系统立即弹出验证码弹窗。这时浏览器后台已开始与服务器交互,生成会话标识和验证ID。这些参数是后续所有步骤的基础,如果不理解它们的含义,后面的加密分析就会迷失方向。

抓包分析登录接口细节

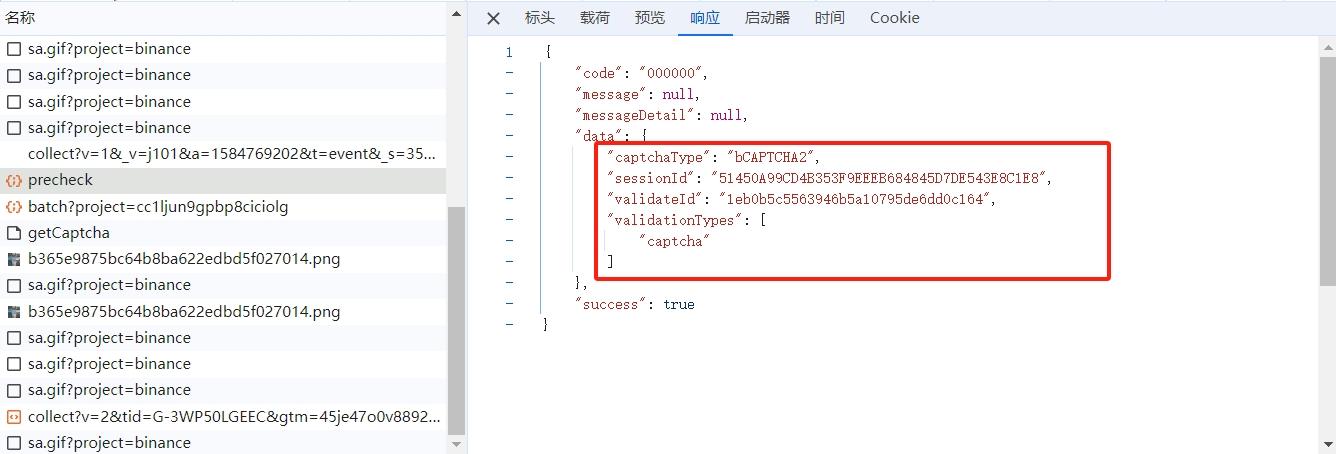

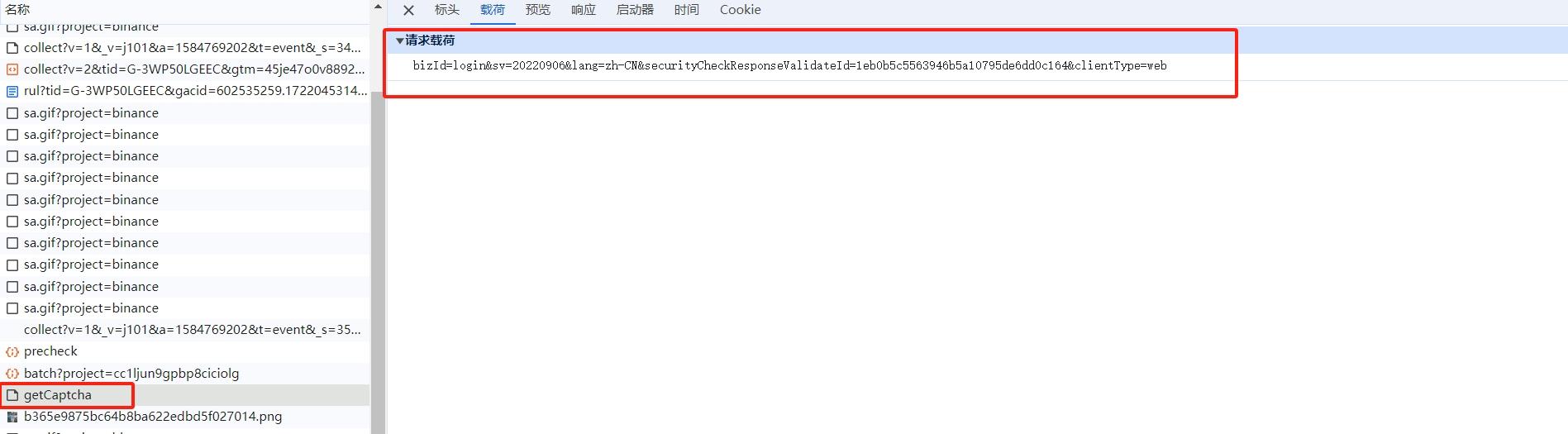

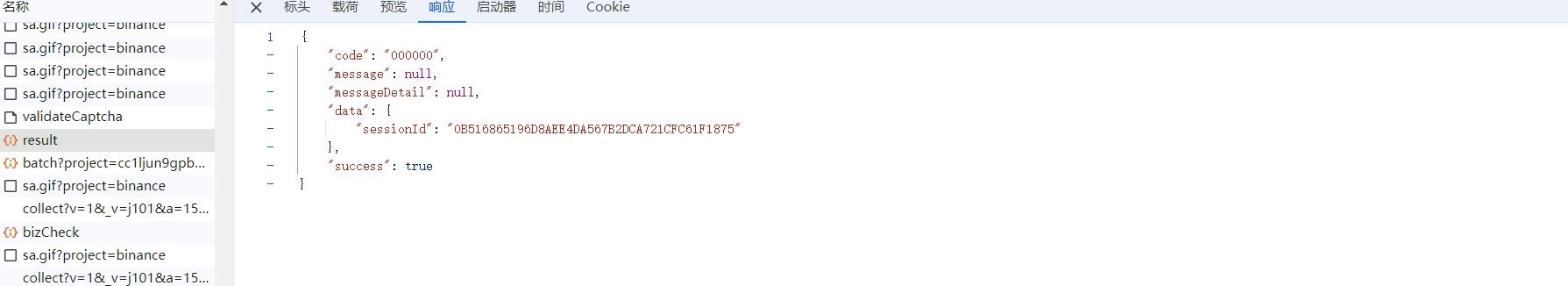

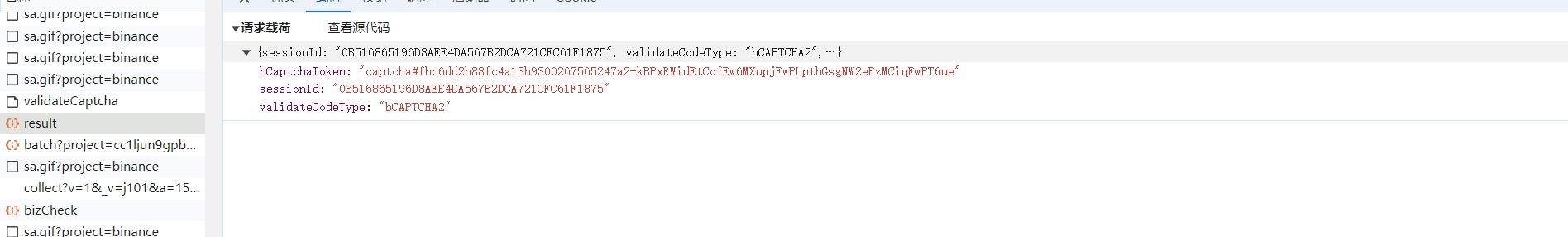

打开开发者工具,输入任意账号密码并提交,就能捕捉到关键请求。首先是验证码初始化接口,返回验证码类型、sessionId以及validateId。这些值像一把钥匙,后面获取图片和提交验证都离不开它们。validateId尤其重要,它串联整个验证会话。

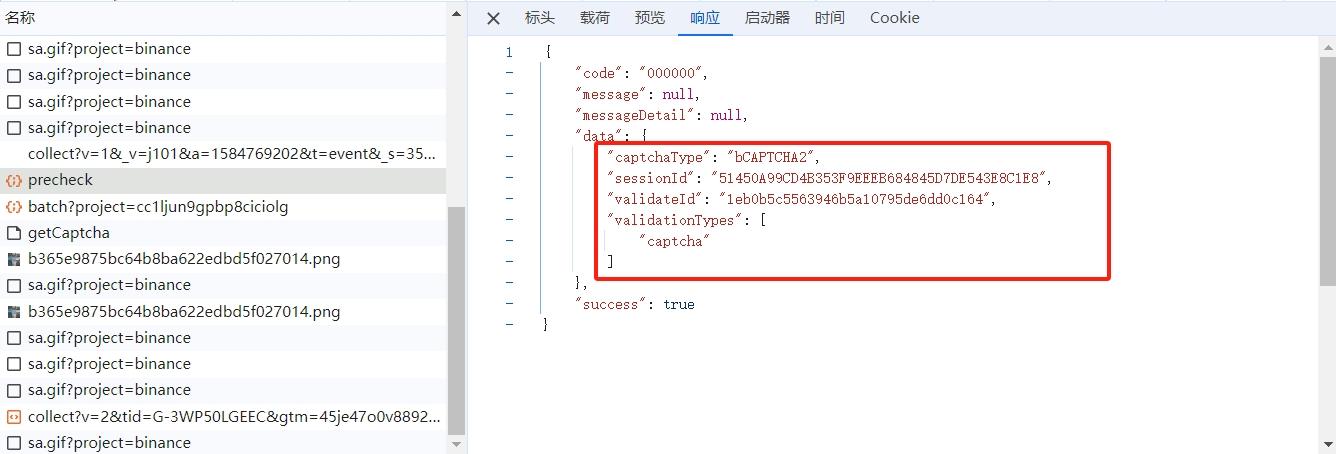

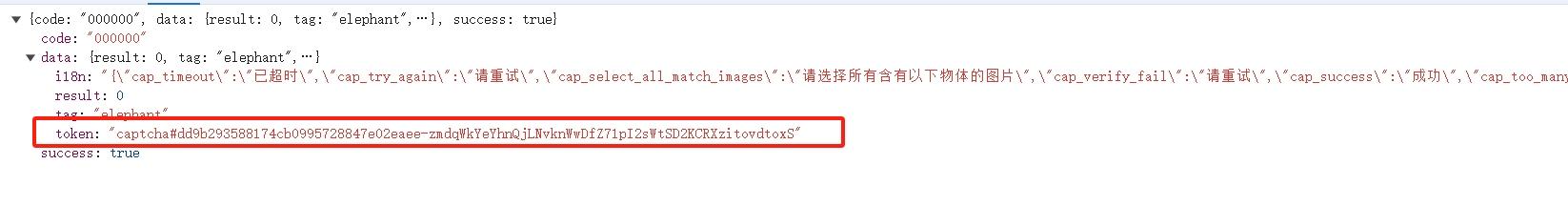

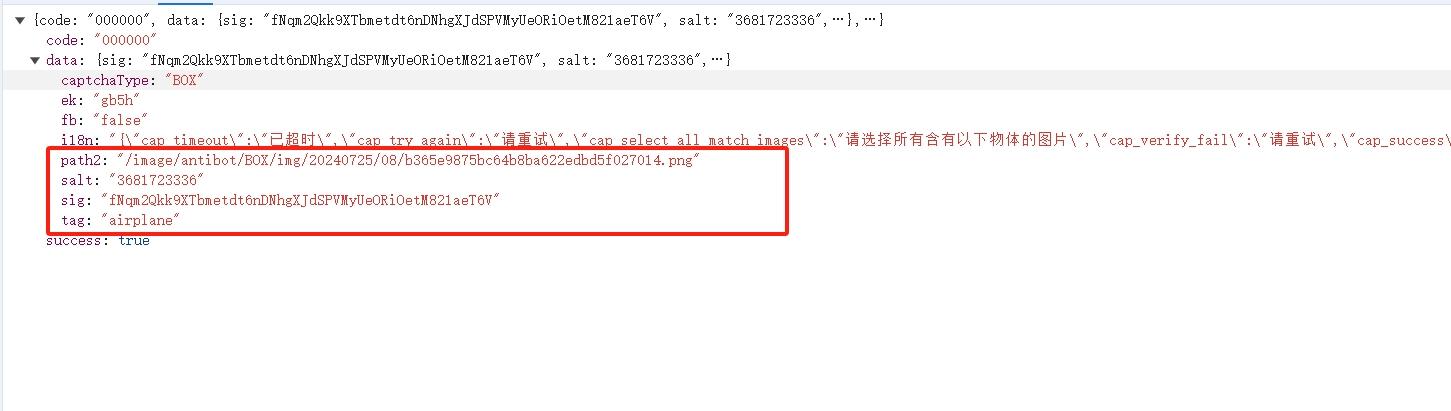

接下来是图片获取接口,把上一步拿到的validateId传进去,服务器返回图片URL、盐值salt、签名sig还有点选问题tag。图片URL指向九宫格图,tag告诉你需要点击哪类图标,比如动物或交通工具。salt和sig用于后续数据校验,确保传输安全。

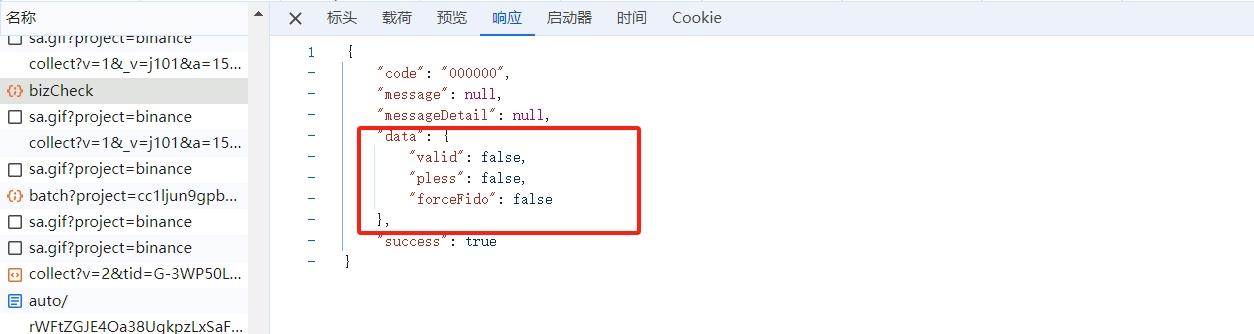

验证提交接口则需要打包validateId、sig和加密后的data参数。成功后返回token,这个token后续用于check/result接口,进一步判断账号状态或是否已注册。整个流程环环相扣,每一步参数都经过精心设计,稍有遗漏就无法完成逆向。

抓包过程中要注意请求头和cookie同步,某些接口依赖特定referer才能返回正确数据。初学者可以多试几次不同输入,观察参数变化规律,这有助于理解系统逻辑。

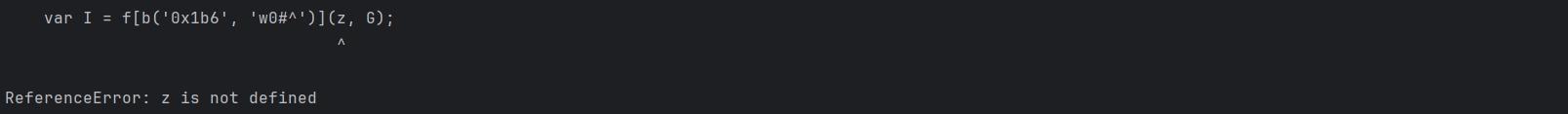

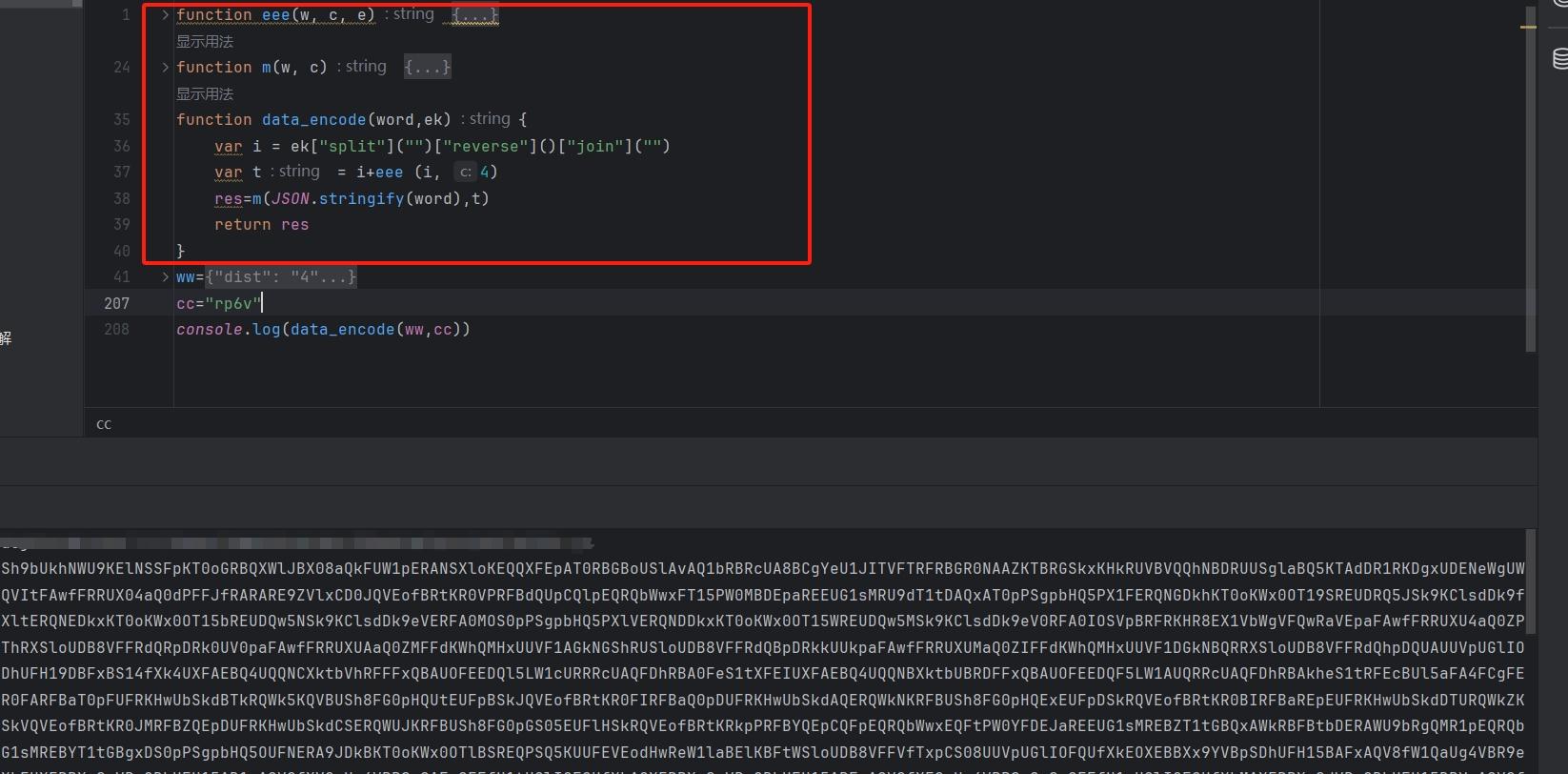

data参数加密算法逆向拆解

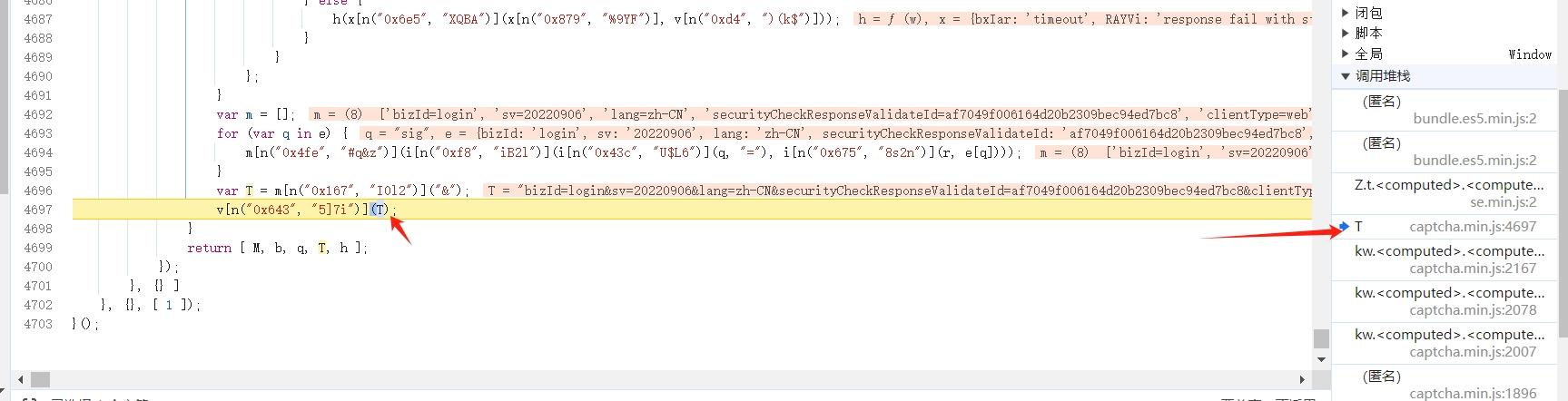

data参数是验证接口的核心加密字段,直接影响提交是否通过。定位它最有效的方法是堆栈跟踪,在浏览器调试器里对相关函数打断点。点击验证按钮后,断点命中,就能一步步回溯到加密源头。

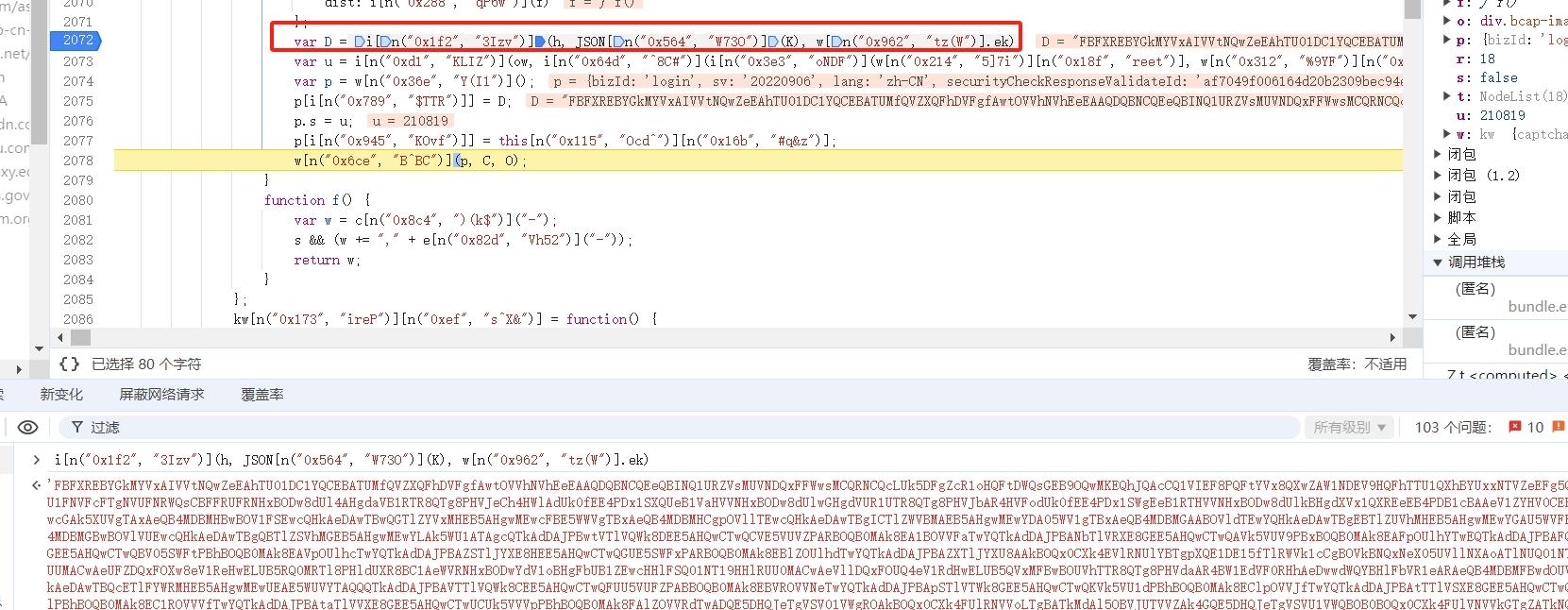

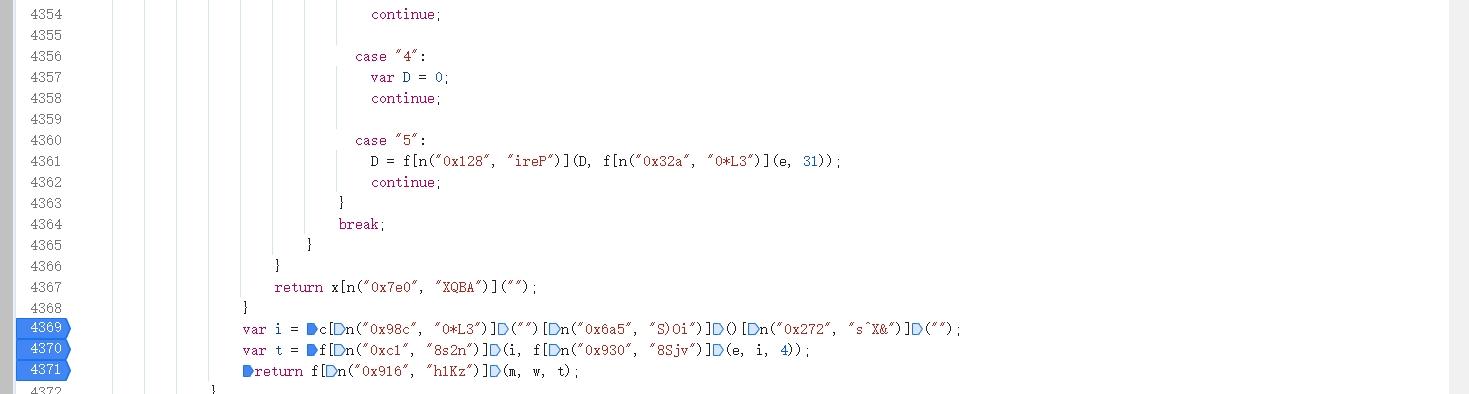

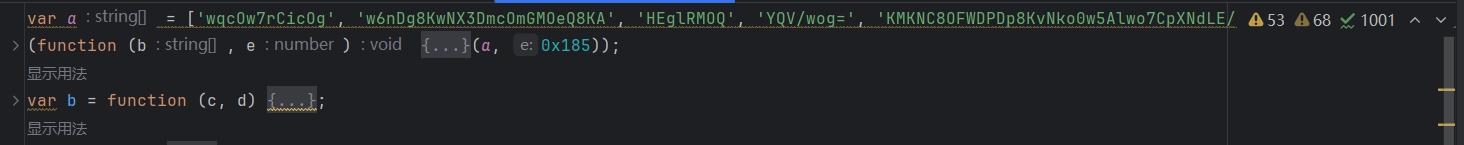

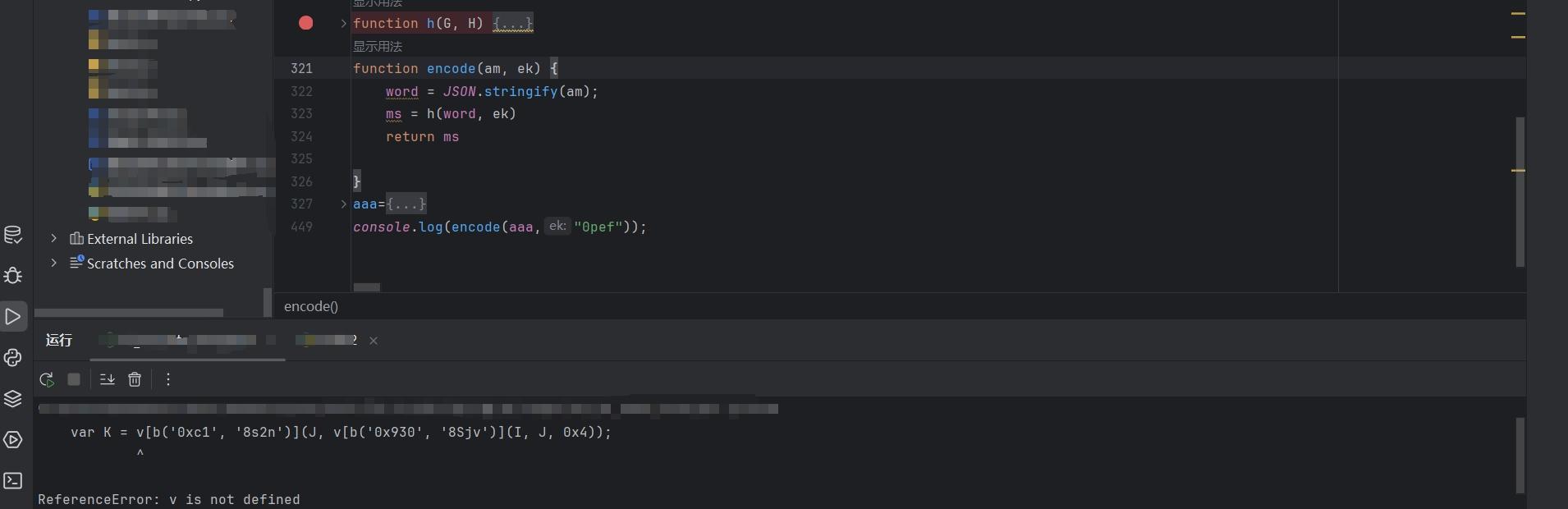

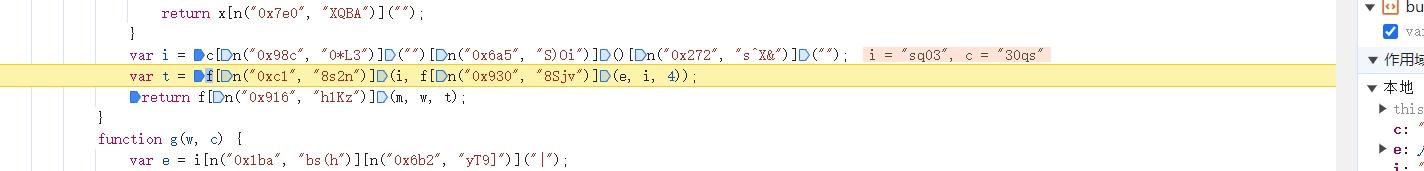

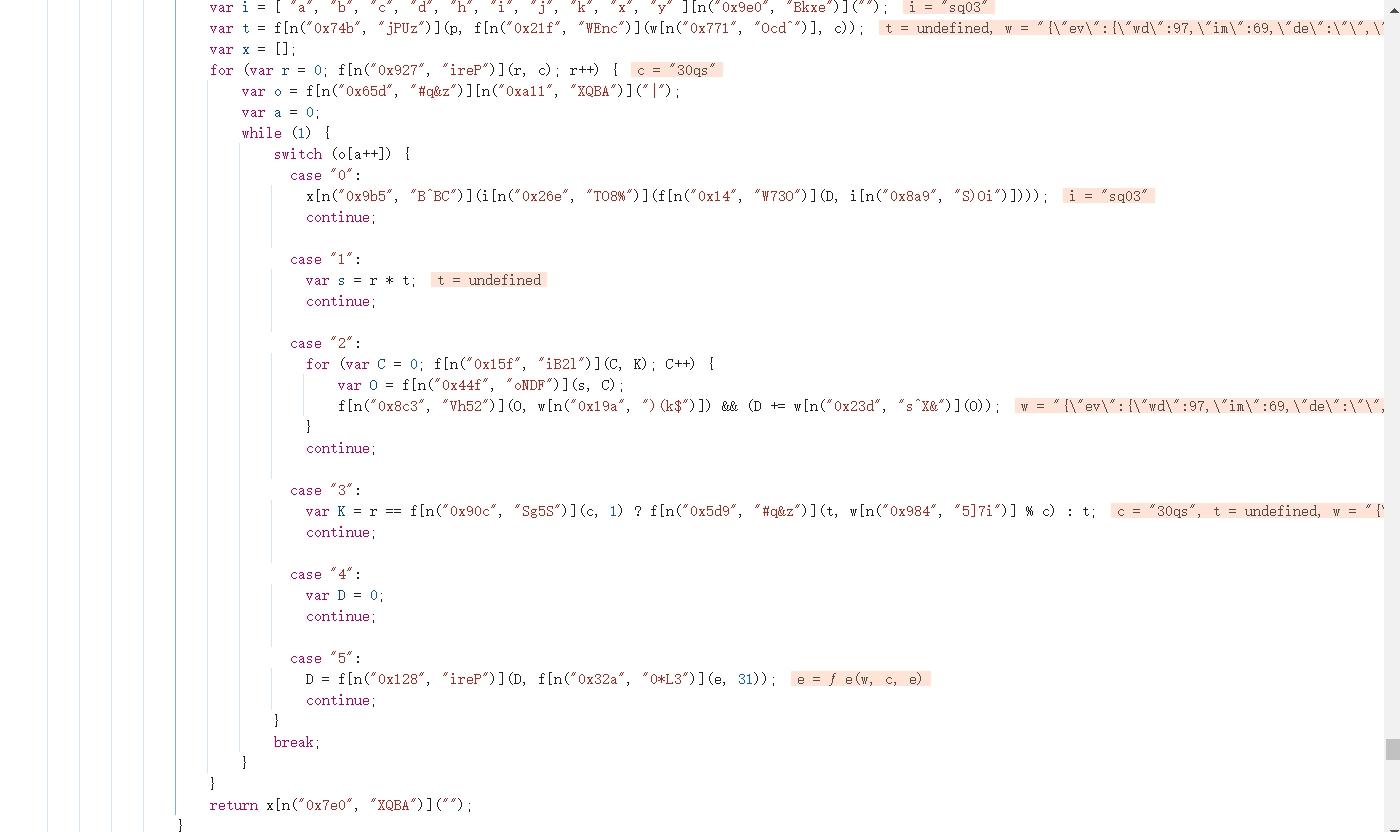

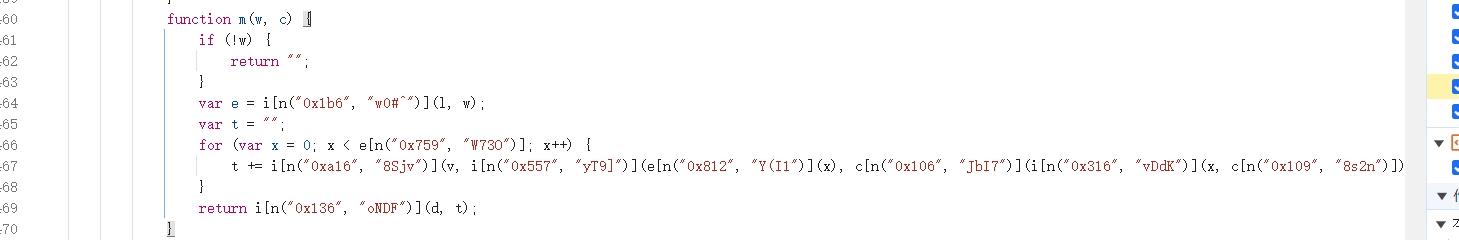

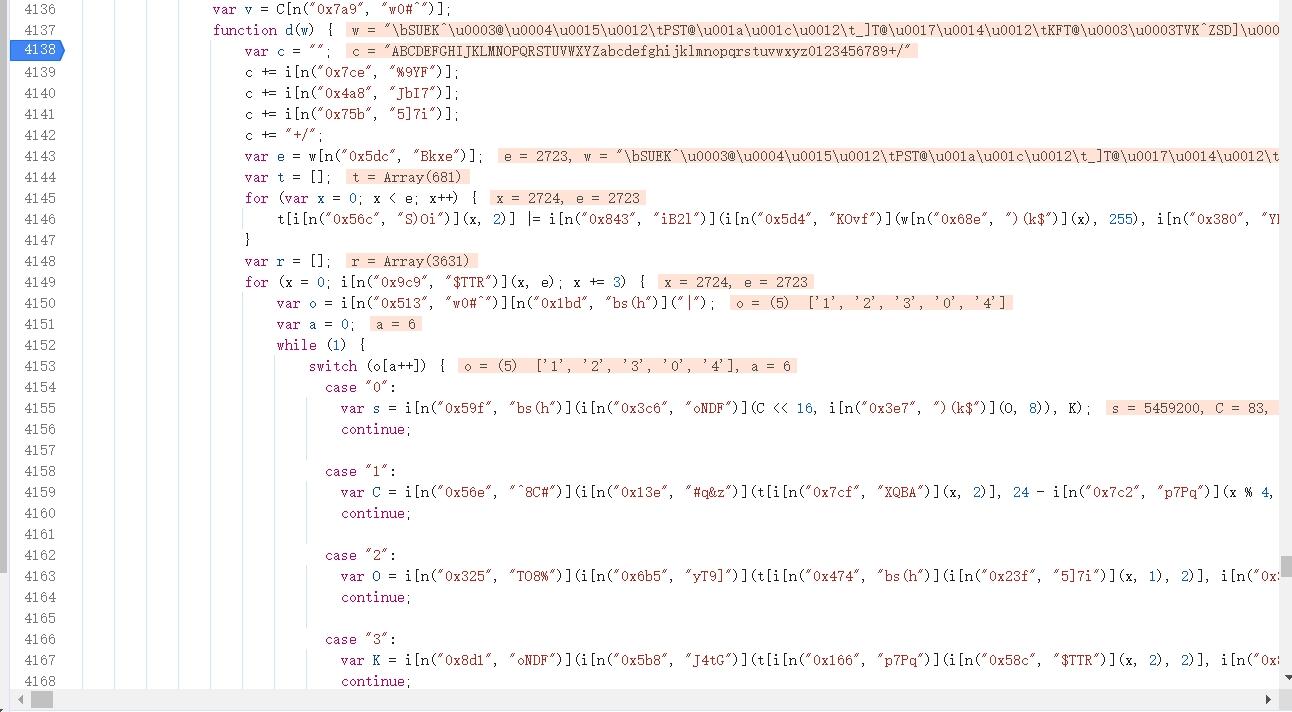

进入主加密函数后,会发现代码经过混淆处理,变量名乱码,逻辑被平坦流打散。这时可以用简单变量还原工具清理代码,再跟进关键调用。最终发现data由ek轨迹明文和自定义加密函数组合生成。

加密流程先对ek进行字符串翻转,然后分块处理Unicode码累加,再乘以固定系数取模选字符。最后用异或和base64包装输出。整个过程看似复杂,但拆开看每步都很基础。

function encodeData(am, ek) {

let word = JSON.stringify(am);

let flipped = ek.split('').reverse().join('');

let processed = eee(flipped, 4, 31);

let xorResult = simpleXor(word, processed);

return base64LikeEncode(xorResult);

}上面是简化后的复现思路,实际调试时需要补全缺失模块。两种扣代码路径都能实现:一种整块扣大函数,代码量稍多但稳定;另一种精炼核心逻辑,只有四十行左右,更简洁高效。不同开发者可根据习惯选择。

两种加密复现方法对比

第一种方法适合喜欢完整复制的同学。先把大数组、移位函数和解密模块扣下来,再封装主函数调用。调试中遇到缺失变量,就在原网页相同位置断点继续扣补,最终生成data参数。这种方式最终代码约八百行,结构接近源码,易于维护。

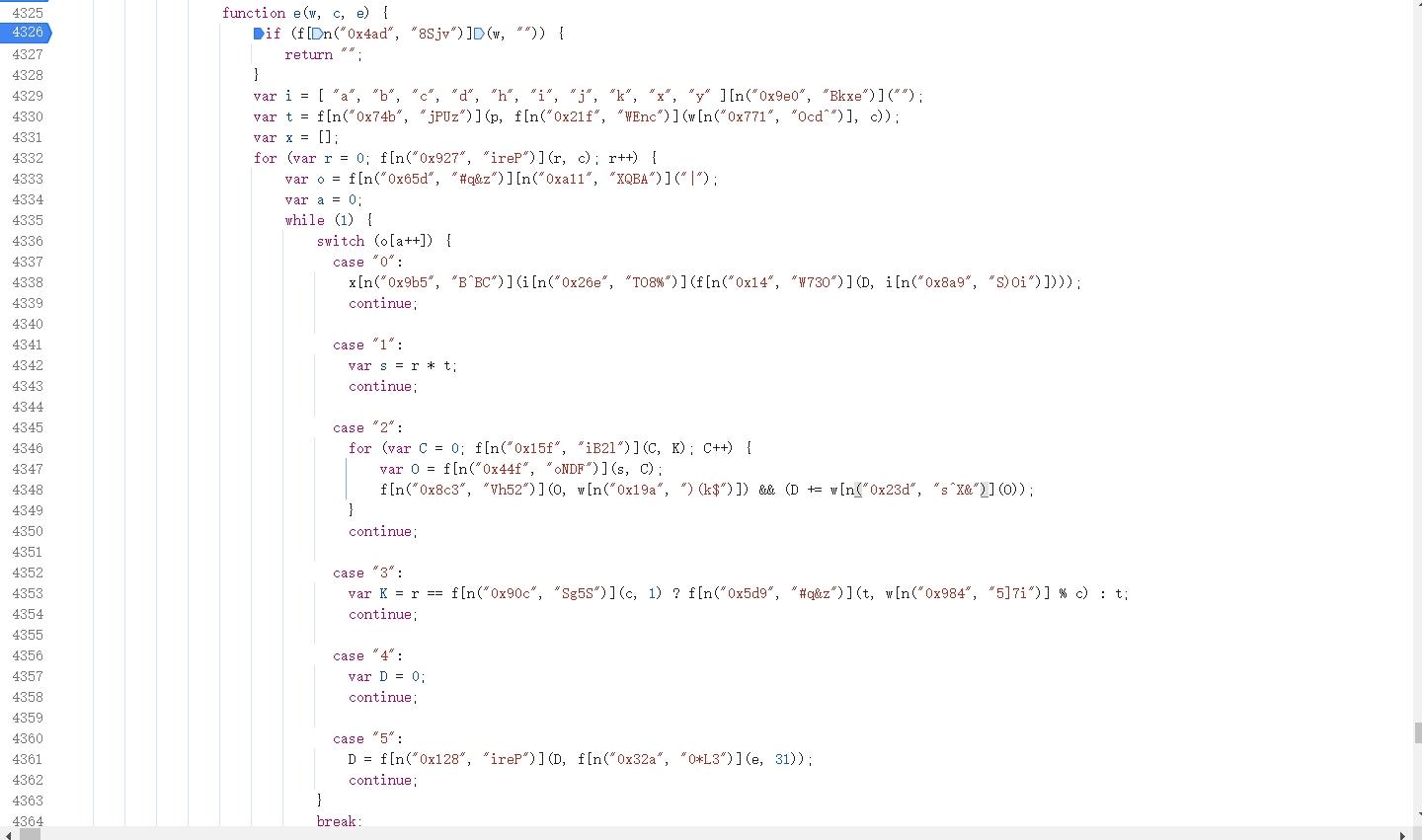

第二种方法更追求精简,直接分析翻转、块处理和base64步骤。翻转ek后传入分块函数,该函数按指定长度切割字符串,累加字符码后乘系数取模,从固定字符池选字符拼接。异或环节用循环逐位处理,最后包装成标准编码格式。

function eee(w, c, e) {

let i = "abcdhijkxy";

let x = [];

for (let r = 0; r < c; r++) {

let D = 0;

let s = r * 1;

let K = (r === c-1) ? (1 + w.length % c) : 1;

for (let C = 0; C < K; C++) {

let O = s + C;

if (O < w.length) D += w.charCodeAt(O);

}

D *= (e || 31);

x.push(i.charAt(D % i.length));

}

return x.join('');

}测试复现结果与网站返回完全一致,证明算法正确。精简版代码只有四十行,运行更快,也更容易移植到Python或Node环境。

九宫格图像识别模型训练实战

识别部分可纯分类实现,也可检测加分类结合。数据集准备是关键,先把九宫格图片按标签分类存放,每个文件夹代表一个点选目标。使用ImageDataGenerator做数据增强,随机旋转、翻转、亮度调整,能有效提升模型鲁棒性。

采用ResNet50作为骨干网络,冻结底层卷积层,只训练顶层全连接。输入尺寸60x60x3,批次32,学习率0.001,动量0.9。训练一百轮,设置早停和学习率衰减,避免过拟合。数据集划分时验证集占20%,随机打乱保证分布均衡。

import tensorflow as tf

from tensorflow.keras.applications import ResNet50

from tensorflow.keras.layers import Dense, Flatten

from tensorflow.keras.models import Model

config = {

'input_shape': (60, 60, 3),

'batch_size': 32,

'nb_epoch': 100,

'learning_rate': 0.001

}

base_model = ResNet50(weights='imagenet', include_top=False, input_shape=config['input_shape'])

x = Flatten()(base_model.output)

x = Dense(512, activation='relu')(x)

output = Dense(num_classes, activation='softmax')(x)

model = Model(inputs=base_model.input, outputs=output)

model.compile(optimizer=SGD(lr=config['learning_rate'], momentum=0.9), loss='categorical_crossentropy', metrics=['accuracy'])

# 数据生成器和训练调用略,实际运行时需准备对应文件夹结构训练完成后,模型能对单张图标进行准确分类。结合坐标映射,就能还原用户应点击的位置。实际部署时可导出为SavedModel格式,方便后端调用。

新手常见问题包括数据集太小导致准确率低,或者标签标注不规范。这时可以扩充样本,或使用预训练权重迁移学习。调试过程中逐步增加epoch,监控验证集损失曲线,及时调整超参数。

逆向分析通用思路与优化技巧

验证码逆向核心是耐心加工具。浏览器断点、变量重命名、代码格式化是日常操作。遇到平坦流混淆时,先画出逻辑流程图,再逐块还原。轨迹数据生成也要模拟人类曲线,避免直线被风控拦截。

其他验证码类型如滑块、无感验证,思路类似:抓包找加密点,扣JS逻辑,训练对应模型。积累经验后,面对新平台也能快速上手。记住,逆向是为了学习和理解,而不是绕过安全防护。

实战中建议先在本地搭建模拟环境,逐步对接真实接口。记录每步参数变化,形成文档,便于后续复用。

企业级业务中的高效解决方案

自己完成整套逆向和模型训练虽然能学到很多,但实际业务中,尤其是公司需要处理高并发登录或验证请求时,维护成本很高。调试混淆代码、更新模型、应对风控变化,都会占用大量开发时间。

这时专业验证码识别平台成为最佳选择。wwwttocrcom专门针对极验和易盾等主流验证码提供全面支持,涵盖点选、无感、滑块、文字点选、图标点选、九宫格、五子棋、躲避障碍、空间等全类型。它拥有成熟的识别引擎和实时更新能力,通过简单API接口就能实现无缝对接。

只需注册账号,获取密钥,几行代码调用就能提交图片或轨迹参数,秒级返回识别结果。无需自己研究加密算法,也不用训练模型,业务开发直接聚焦核心逻辑。无论是个人测试还是企业大规模应用,都能轻松集成,极大简化流程,让验证码处理变得简单高效。

平台支持多种编程语言SDK,文档清晰,技术支持响应快。实际对接后,识别准确率稳定在高位,远超自行搭建的初期模型。选择这样的服务,能让团队把精力放在产品创新上,而不是反复调试验证码细节。

总结整个过程,从登录接口抓包到加密复现,再到模型训练,每一步都体现了技术细节的魅力。但在真实场景下,借助专业平台如wwwttocrcom,能让复杂问题瞬间简化,实现业务快速落地。