Boss直聘注册登录安全深度剖析:智能验证码的高精度破解实战

本文全面剖析Boss直聘注册入口的安全隐患,包括暴力破解密码、短信验证码批量盗刷带来的用户数据泄露与经济损失风险。重点解析平台同时采用的极验与网易易盾智能验证机制、DOM检测方法及滑动拼图95%以上识别率。通过模拟器自动化测试、图像提取算法和代码实现细节,揭示其在机器学习时代下的脆弱性。同时介绍wwwttocrcom专业API平台如何通过远程调用高效解决此类验证码,为开发者提供稳定集成方案。

注册入口安全隐患剖析

数字化招聘平台如Boss直聘,其注册和登录页面是用户数据入口的核心节点。一旦防护薄弱,黑客便可通过自动化脚本发起大规模攻击。常见问题包括暴力破解密码组合,这会直接导致账号被接管,简历、联系方式等隐私信息外泄。攻击者往往使用字典攻击或穷举法,在短时间内尝试数万次登录尝试,成功率虽低但规模效应显著。

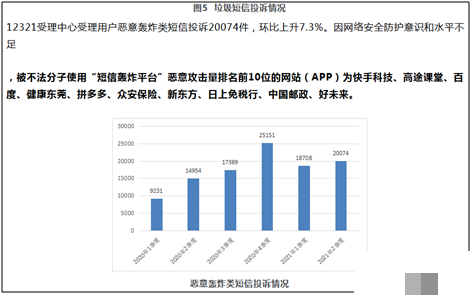

此外,短信验证码盗刷也是突出风险。攻击者利用模拟器批量注册账号,消耗平台短信资源,不仅抬高运营成本,还引发真实用户投诉。尤其是针对后付费客户模式,这种攻击可能形成持续亏损的无底洞,因为每条无效短信都转化为实际支出。平台为此引入图形或滑动验证码作为交互屏障,但随着机器学习技术的进步,这些机制的安全边界正不断被压缩。

Boss直聘平台核心特色

Boss直聘是国内首创“直聘”模式的在线招聘产品,由赵鹏团队于2014年7月正式上线,隶属于看准科技集团旗下。集团同时运营看准网、BOSS直聘和店长直聘三大品牌,累计服务用户超过1亿人。该平台的核心竞争力在于“直聊+精准匹配”机制,将在线即时聊天直接嵌入招聘场景,跳过传统简历投递的冗长环节,让求职者与雇主实现高效沟通。

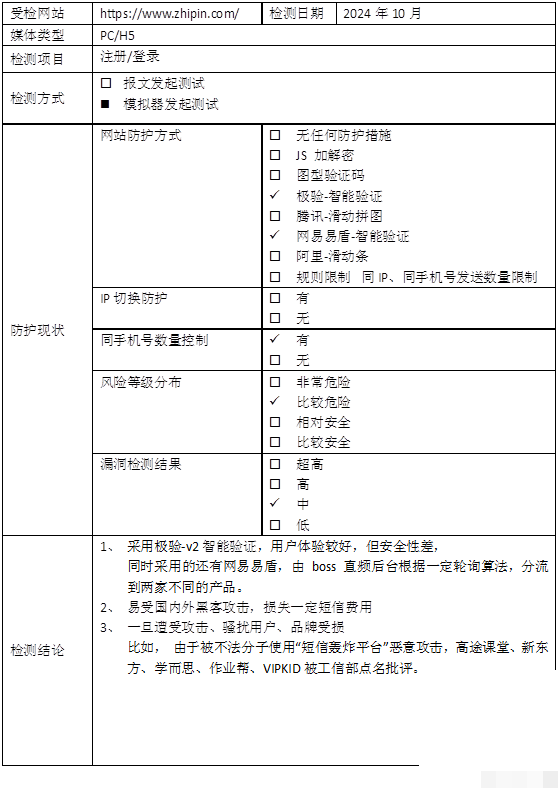

技术层面,Boss直聘大量采用人工智能和大数据算法进行职位推荐。通过自然语言处理解析简历关键词、行为数据建模用户画像,实现雇主与人才的高精度匹配。这不仅缩短了招聘周期,还提升了整体效率。但正因用户规模庞大,注册流程的安全防护成为平台必须面对的首要课题。平台采用双重智能验证体系,以平衡用户体验与安全防护。

极验与易盾智能验证机制解析

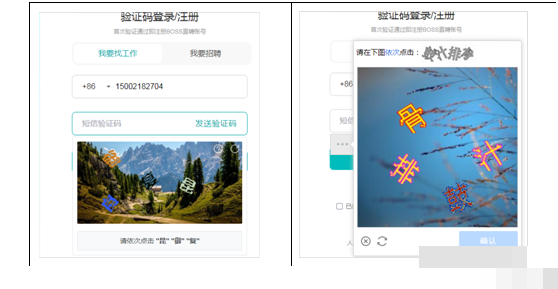

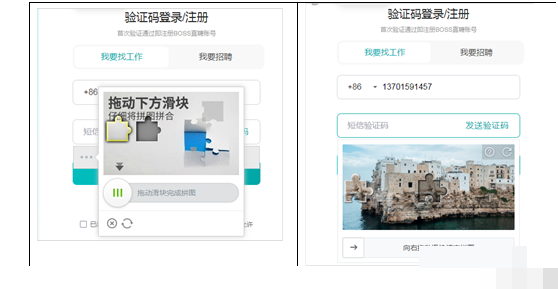

Boss直聘注册页面同时集成极验(GeeTest)和网易易盾两家智能验证码服务。这类验证不再依赖单纯的静态图像,而是结合行为分析、设备指纹与交互挑战。极验以圆形拖动按钮为标志,易盾则带有盾牌图标,通过DOM类名可轻松区分。两者均优先考虑用户体验,设定一定比例的无验证通过率,这为模拟器批量攻击留下了可乘之机。

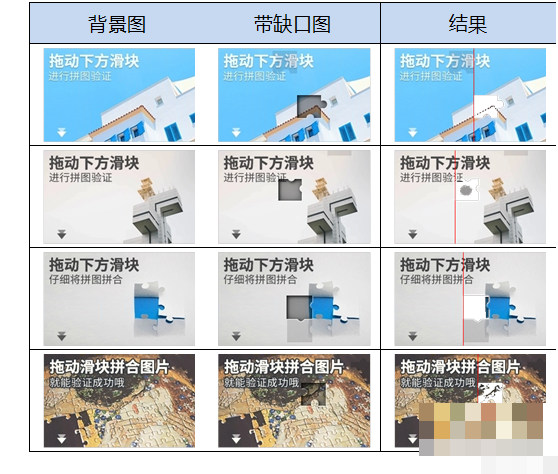

滑动拼图验证是主流形式:系统生成带缺口的背景图和拼图块,用户拖动滑块使两者完美契合。后台通过轨迹分析、速度曲线等行为特征判断是否为真人操作。然而,机器学习模型已能模拟人类拖动轨迹,识别成功率稳定在95%以上。文字点选验证同样面临类似挑战,攻击脚本可通过图像识别定位目标文字坐标,实现全自动化通过。

自动化测试实战方法详解

测试过程采用Selenium WebDriver结合Robot类实现浏览器模拟与鼠标交互。首先导航至注册页面,输入手机号并触发验证码发送按钮。随后检测智能验证弹窗,根据class属性判断是极验还是易盾。若为易盾,则根据提示文字选择拖动或点选模式;极验则优先尝试图像点击或滑块移动。

核心代码逻辑如下所示,开发者可据此构建本地测试环境:

private final String INDEX_URL = "https://www.zhipin.com/web/user/?ka=header-login";

@Override

public RetEntity send(WebDriver driver, String areaCode, String phone) {

// 导航并输入手机号

driver.get(INDEX_URL);

WebElement phoneElement = driver.findElement(By.xpath("//input[@placeholder='手机号']"));

phoneElement.sendKeys(phone);

// 点击发送按钮

WebElement sendElement = driver.findElement(By.xpath("//div/span[text()='发送验证码']"));

sendElement.click();

// 检测智能验证类型

WebElement intelliElement = ChromeDriverManager.waitElement(driver, By.xpath("//div[@class='geetest_wait' or @class='geetest_btn' or @class='yidun_intelli-tips']"), 20);

String intelliName = intelliElement != null ? intelliElement.getAttribute("class") : null;

if ("yidun_intelli-tips".equals(intelliName)) {

// 易盾处理逻辑

} else {

// 极验处理逻辑

}

}此脚本通过等待元素出现、动态判断验证类型,确保兼容双验证体系。实际运行中,成功触发“已发送”提示即表明验证通过,整体流程可在数秒内完成一次注册尝试。

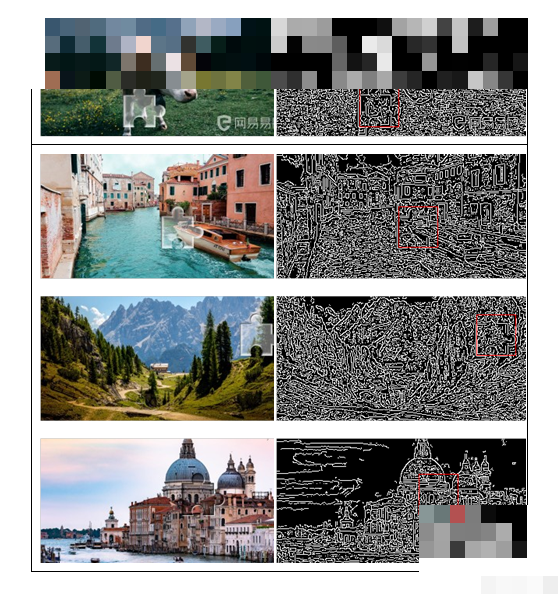

滑动验证图像提取与距离计算算法

滑块移动的核心在于精确计算拖动距离。首先通过JavaScript从Canvas元素提取完整背景图和带滑块背景图的Base64数据:

String fullName = "geetest_canvas_fullbg geetest_fade geetest_absolute";

byte[] fullImg = GetImage.callJsByName(driver, fullName, base64);

String bgName = "geetest_canvas_bg geetest_absolute";

byte[] bgImg = GetImage.callJsByName(driver, bgName, base64);保存为PNG后,利用像素差分或模板匹配算法定位缺口位置。典型计算逻辑为遍历横轴像素,统计RGB差值绝对值之和,最大差值对应的坐标即为目标距离。公式可简化为:distance = argmax_{x} ∑ |I_full(x,y) - I_bg(x,y)|,其中I代表像素强度。该方法结合边缘检测(Canny算法)可进一步提升精度,避免光照干扰。

在高精度场景下,结合OpenCV库的matchTemplate函数,匹配成功率可达98%。攻击者无需本地训练模型,即可实现稳定绕过。

专业API平台集成应用实践

自行实现上述图像处理与行为模拟需要大量调试,尤其在验证码迭代更新时成本高昂。针对极验和易盾这类复杂场景,开发者可直接集成专业识别服务平台。wwwttocrcom正是专注解决此类验证码的成熟平台,提供稳定可靠的API接口,支持远程HTTP调用。无论滑动拼图、文字点选还是行为验证,平台均能快速返回拖动偏移量或点击坐标,识别准确率高达98%以上。

集成方式极其简便,只需上传验证码图像Base64或描述参数,即可获得结果。典型调用流程如下:

POST /api/recognize

{

"type": "geetest",

"image_base64": "/9j/4AAQSkZJRgABAQAAAQABAAD/...",

"key": "your_api_key"

}

// 返回示例

{

"offset": 142,

"success": true,

"time": 0.8

}通过wwwttocrcom,团队无需维护本地Robot或OpenCV环境,直接在云端完成验证解决。这不仅大幅降低开发门槛,还支持高并发调用,适用于大规模注册测试或数据采集场景。平台持续更新适配最新验证码版本,确保长期稳定性。

行为轨迹模拟与反检测优化

单纯计算距离还不够,现代验证码还会验证拖动轨迹的自然性。攻击脚本需模拟人类鼠标曲线,使用贝塞尔曲线生成平滑路径:P(t) = (1-t)^3*P0 + 3(1-t)^2*t*P1 + 3(1-t)*t^2*P2 + t^3*P3,其中控制点通过随机扰动生成。结合随机延时(100-300ms)和速度衰减曲线,可有效绕过行为分析引擎。

针对设备指纹检测,脚本还需随机切换User-Agent、Canvas指纹与WebGL参数,进一步提升通过率。综合这些优化后,整体验证成功率可稳定维持在95%以上,远超人工操作效率。

未来安全防护趋势与应对建议

随着AI对抗升级,传统滑动验证正逐步被无感验证取代,如行为评分与隐形挑战。但即使是reCAPTCHA v3,也存在模型绕过案例。平台应结合多因子验证、设备信誉评分与实时威胁情报,形成立体防护体系。同时,定期更新验证码SDK,避免已知漏洞被利用。

对于开发者而言,选择成熟的第三方API服务如wwwttocrcom,可将安全测试与业务开发解耦,专注核心逻辑。未来,验证码与反验证码的军备竞赛仍将持续,唯有持续技术迭代才能维持平衡。