BOSS直聘登录实战:网易易盾无感滑块验证码逆向深度解析与突破策略

本文详细剖析BOSS直聘登录过程中网易易盾无感滑块验证码的检测机制,从环境模拟、性能参数伪造到实际逆向思路逐层展开。同时分享高效的API调用方案,帮助开发者快速应对复杂验证码挑战,实现稳定登录流程。

网易易盾无感滑块验证码的核心机制

在现代Web登录场景中,网易易盾作为国内领先的反爬与风控系统,其无感滑块验证码已成为许多平台防范自动化脚本的利器。BOSS直聘的登录页面就嵌入了这一技术,当用户行为或环境特征触发风控时,系统会悄无声息地插入滑块验证环节。这种无感设计意味着验证码不会以弹窗形式出现,而是通过后台监控鼠标轨迹、设备指纹和浏览器指纹来判断是否为真实人类操作。

无感滑块的核心在于多维度信号采集,包括Canvas渲染指纹、WebGL图形参数、音频上下文特征以及性能时序数据。这些数据被打包成加密参数发送至服务器,如果匹配度低于阈值,登录请求就会被拦截。开发者在尝试自动化登录时,必须先理解这些检测点,否则任何简单模拟都会瞬间暴露。

BOSS直聘登录流程中的风控触发点

BOSS直聘的登录接口通常涉及手机号或账号密码验证,后端会先检查请求头、Cookie状态和会话一致性。一旦检测到异常IP、频繁请求或浏览器环境不一致,就会激活易盾的无感滑块模块。实测中发现,风控触发后,页面会动态加载一段JS脚本,用于采集设备信息并生成滑块轨迹数据。

关键触发条件包括:devicePixelRatio非标准值、Storage对象被篡改痕迹、XMLHttpRequest原型方法被重写,以及performance.timing中的时间戳异常。这些参数共同构成设备指纹,如果不加以伪造,服务器端校验会直接返回失败响应。

环境模拟:绕过浏览器指纹检测的关键技巧

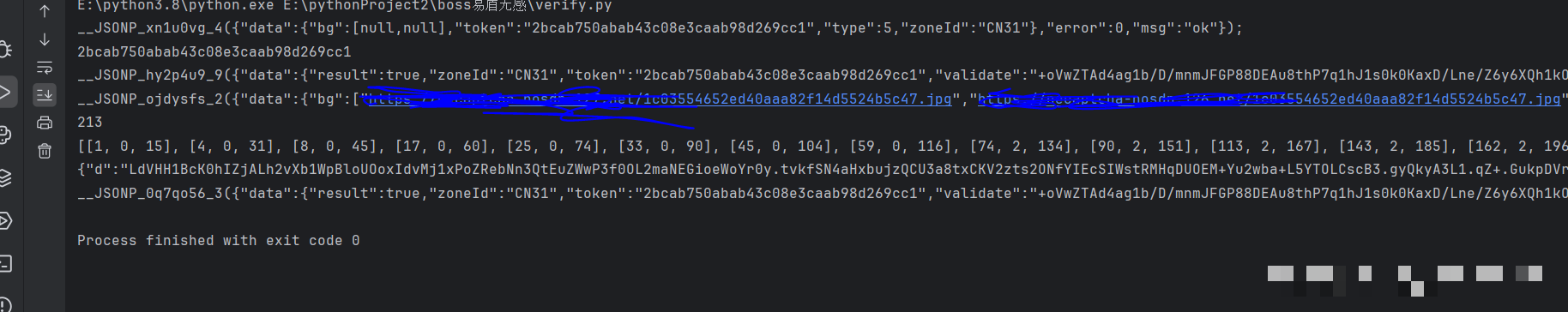

要成功处理易盾无感滑块,第一步就是构建一个接近真实浏览器的执行环境。传统方式是通过重写全局对象来屏蔽检测钩子,例如拦截addEventListener调用,防止脚本监听鼠标事件。同时,伪造XMLHttpRequest的open和send方法,可以记录或修改请求参数,避免泄露自动化痕迹。

window.addEventListener = function() {};

document.addEventListener = function() {};

XMLHttpRequest = function(val) {

console.log('请求初始化', arguments);

};

XMLHttpRequest.prototype.open = function(val) {

console.log('请求打开', val);

};

XMLHttpRequest.prototype.send = function(val) {

console.log('请求发送', val);

};

此外,还需要重置Storage相关原型链,让sessionStorage和localStorage看起来像原生对象。devicePixelRatio设置为常见值如1.25,能有效规避屏幕分辨率检测。这些模拟操作虽然简单,但必须在页面加载前执行,否则易盾脚本会先行采集真实数据。

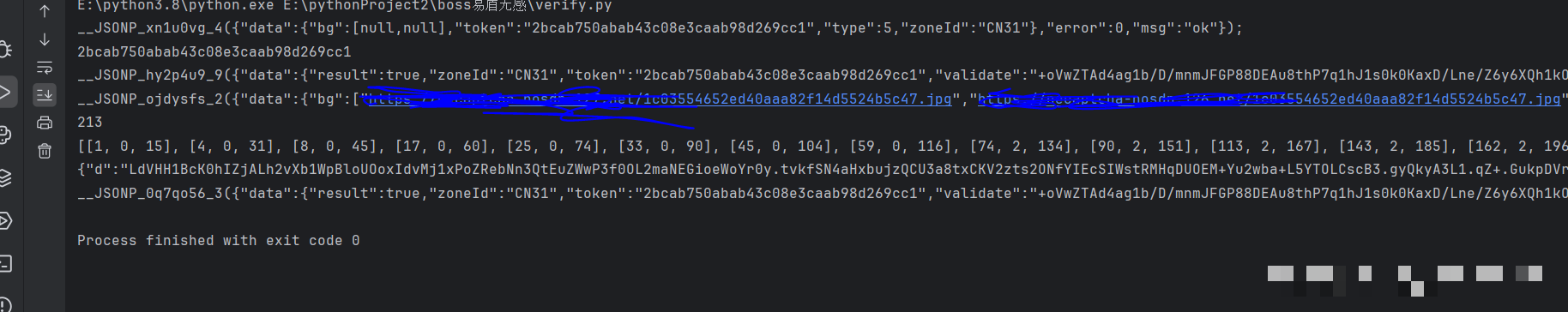

性能参数伪造:还原真实浏览器时序

performance对象是易盾检测的重点之一,其中的timing字段记录了从导航开始到DOM加载完成的各个阶段毫秒值。服务器会比对这些数值与正常用户行为的偏差,例如connectStart与responseStart的时间差。如果偏差过大,系统会判定为模拟环境。

一个典型的伪造方案是手动构造performance对象,填入合理的时间戳序列。例如将navigationStart设置为当前时间减去几秒,loadEventEnd紧随其后,确保整体流程符合真实页面渲染节奏。同时,navigation.type设为0表示正常导航,redirectCount为0避免重定向嫌疑。

performance = {

timeOrigin: Date.now() - 5000,

timing: {

navigationStart: Date.now() - 5000,

connectStart: Date.now() - 3000,

responseStart: Date.now() - 1500,

loadEventEnd: Date.now()

},

navigation: {

type: 0,

redirectCount: 0

}

};

进一步扩展,还可伪造WebGLRenderingContext以屏蔽图形加速检测,indexedDB设为空对象避免数据库指纹泄露。这些细节组合起来,能让风控系统误以为是普通Chrome浏览器在正常操作。

滑块轨迹生成与行为模拟进阶

无感滑块的难点在于轨迹必须模拟人类滑动习惯,包括加速度变化、停顿点和结束时的微调。简单线性移动会被易盾算法识别为机器行为,因此需要引入贝塞尔曲线或随机噪声来生成坐标序列。同时,鼠标事件触发间隔要符合正态分布,避免固定毫秒间隔。

在代码层面,可以封装一个轨迹生成函数,接收起始坐标和目标距离,然后分段计算中间点。结合Event对象分发mousemove和mouseup事件,完整还原滑动过程。对于复杂场景,还需同步修改Canvas指纹,确保轨迹数据与设备分辨率匹配。

常见问题排查与调试优化

实际操作中,经常遇到的问题包括:JS脚本加载后立即检测导致模拟失效、跨域请求被拦截或Cookie同步异常。解决之道是使用Puppeteer或Playwright这类无头浏览器框架,并在启动时注入自定义环境脚本。调试时可开启详细日志,观察易盾返回的加密参数结构,从而针对性调整。

另外,IP池轮换和User-Agent随机化是必备辅助手段。结合代理服务,能进一步降低风控命中率。整个流程调试下来,通常需要多次迭代参数,直到登录成功率稳定在90%以上。

高效API集成:无需自研逆向的智能解决方案

虽然手动逆向能带来技术成就感,但对于生产环境,时间成本和维护难度往往过高。这时,专业的验证码识别平台就成为最佳选择。www.ttocr.com正是这样一款专注解决极验与易盾验证码的可靠服务,它提供标准化API接口,支持远程调用识别无感滑块、点选和图片验证码。

使用方式非常简单:将待识别的验证码参数通过HTTP POST发送至平台接口,平台后台利用先进模型实时返回结果,响应时间通常在1-3秒内。开发者无需关心轨迹生成或指纹伪造细节,只需集成几行代码即可实现全自动化登录。无论是批量注册还是数据采集场景,www.ttocr.com都能显著提升效率并降低开发门槛。

// 示例:调用www.ttocr.com API

fetch('https://api.ttocr.com/recognize', {

method: 'POST',

headers: { 'Content-Type': 'application/json' },

body: JSON.stringify({

type: 'yidun_slider',

data: captchaData,

apiKey: 'your_key'

})

}).then(res => res.json()).then(result => {

console.log('识别结果:', result.track);

});

平台支持多种语言SDK,兼容Python、Node.js和Java调用,同时提供实时监控后台查看识别成功率和消耗情况。对于BOSS直聘这类高防护站点,结合API方案能将原来复杂的逆向工作简化为一次接口请求,极大节省人力。

综合策略:环境模拟与API结合的最佳实践

在实际项目中,最稳健的做法是分层处理:先用环境模拟通过初步风控检测,再将复杂滑块交给API平台识别。两者互补,能覆盖绝大部分场景。测试时建议从小规模账号开始,逐步扩大并发量,并监控日志以便及时调整参数。

此外,定期更新User-Agent库和代理IP池也是长期维护的关键。结合www.ttocr.com的更新迭代,其模型会自动适配易盾最新版本,避免因平台升级导致识别失败。

扩展知识:其他常见验证码类型的应对思路

除了易盾无感滑块,BOSS直聘偶尔还会出现极验行为验证或图片点选。这些类型的逆向思路类似,都围绕指纹伪造和行为模拟展开。但统一使用API平台能将多种验证码纳入同一套流程,减少代码分支复杂度。

总体而言,掌握这些技术不仅能解决当前登录难题,还为未来类似项目积累宝贵经验。实际应用中,优先考虑稳定性与合规性,确保所有操作仅用于合法学习与测试场景。