网易易盾滑动验证码加密参数深度破解:cb与data核心机制全揭秘

本文系统剖析了网易易盾验证码中cb参数的简洁生成路径以及data参数的复杂轨迹加密流程。通过逆向JavaScript栈追踪,详细拆解了uuid处理、B方法调用、traceData数组构造、坐标舍入与时间戳计算等关键步骤,并给出完整参数字典示例。为爬虫与自动化场景提供实用参考,助力开发者高效应对验证码挑战。

引言:验证码加密参数在自动化开发中的关键价值

滑动验证的核心在于用户交互数据的实时采集与加密。每次拖动滑块产生的坐标、偏移量和时间差,都会被转化为密文嵌入请求体。开发者若能透彻理解这些转换规则,便可构建高仿真轨迹,显著提升通过率。接下来我们将逐层拆解cb与data的实现细节。

cb参数的生成逻辑与逆向追踪

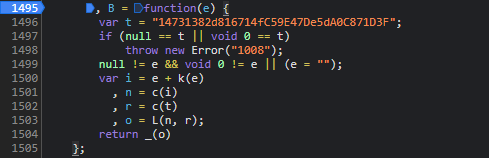

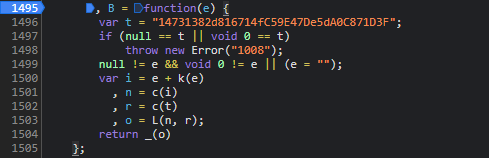

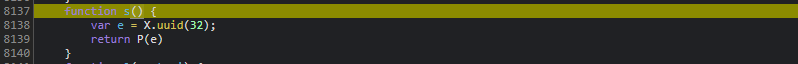

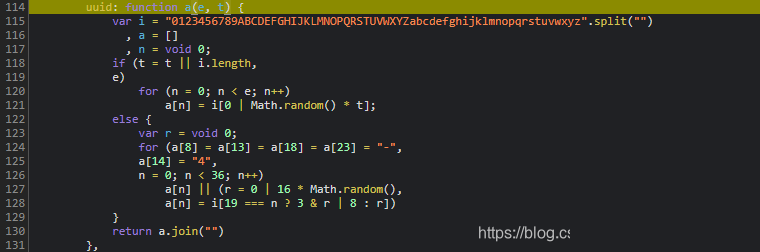

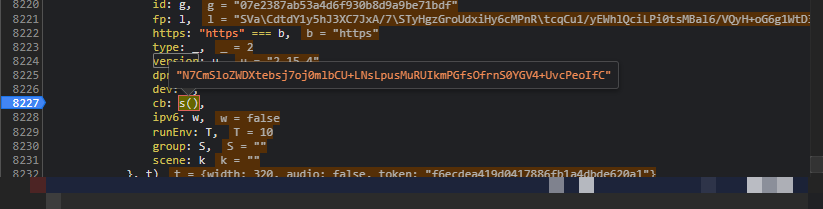

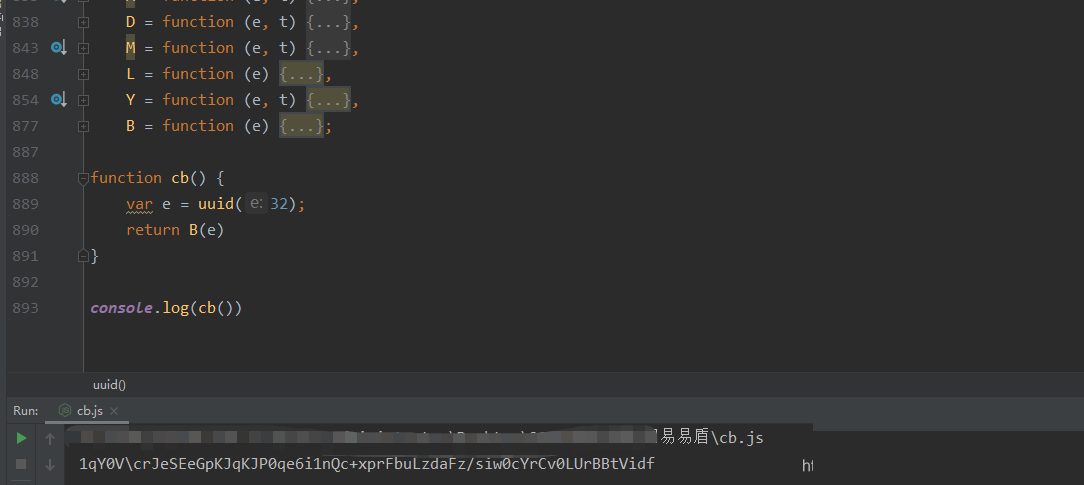

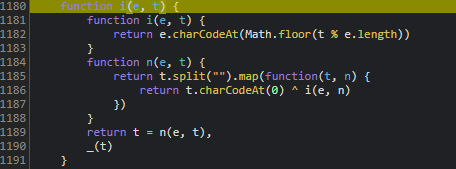

cb参数看似简单,实则承载了会话标识与基础校验信息。其核心依赖UUID生成以及特定B方法处理。在浏览器调试环境中,直接跟进调用栈,便能发现X.uuid与P函数的关联。P函数本质上是对B方法的封装,用于对基础字符串进行变换。

在Node.js环境下模拟时,常需补全缺失的全局对象。实际调试中,先定位uuid生成点,再追踪B方法的入参与出参。经过多次断点验证,最终可得出cb的完整拼接公式。该参数长度固定,内容包含时间戳与随机因子,确保每次请求唯一性。

function generateCb(uuid) {

const p = BMethod(uuid);

return p + ":" + Date.now();

}上述伪代码展示了简化后的cb构造思路。实际项目中,B方法可能涉及多轮位运算与字符映射。开发者可通过反复执行该逻辑,验证输出与真实请求一致性,从而锁定cb的稳定生成路径。

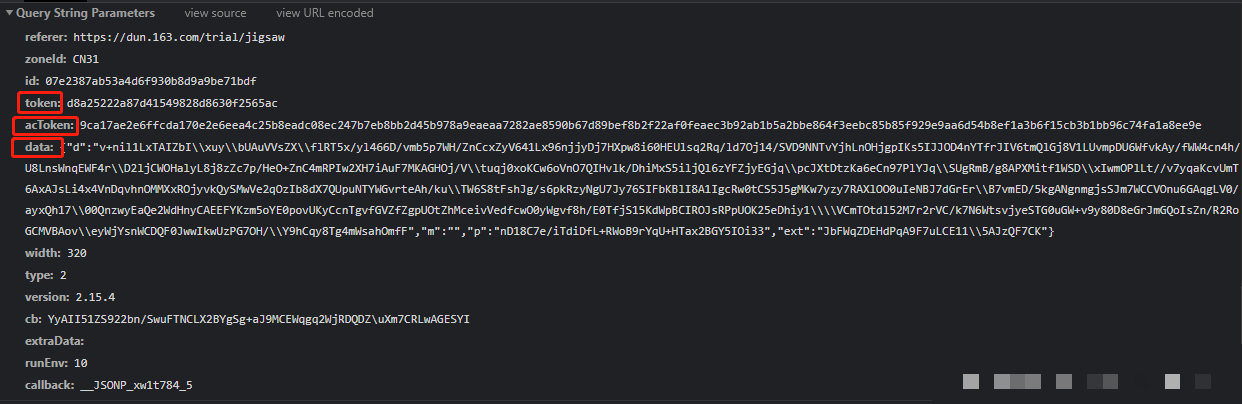

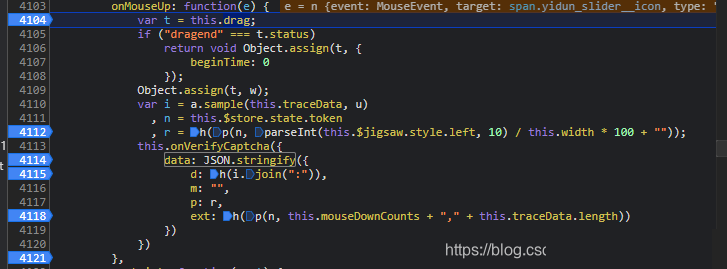

data参数的整体结构解析

滑动操作完成后,后端返回的token与actoken成为data字典的基础。data本身是一个JSON对象,包含d、m、p、ext四个字段。其中d字段是最为核心的加密串,直接承载了用户轨迹明文经过多层变换后的结果。

m字段通常为空或填充固定占位,p字段则是对特定token的二次哈希。ext字段则用于扩展校验,长度较短却不可或缺。整个data的生成过程始于traceData数组的填充,这一数组记录了每一次移动的精确坐标与耗时。

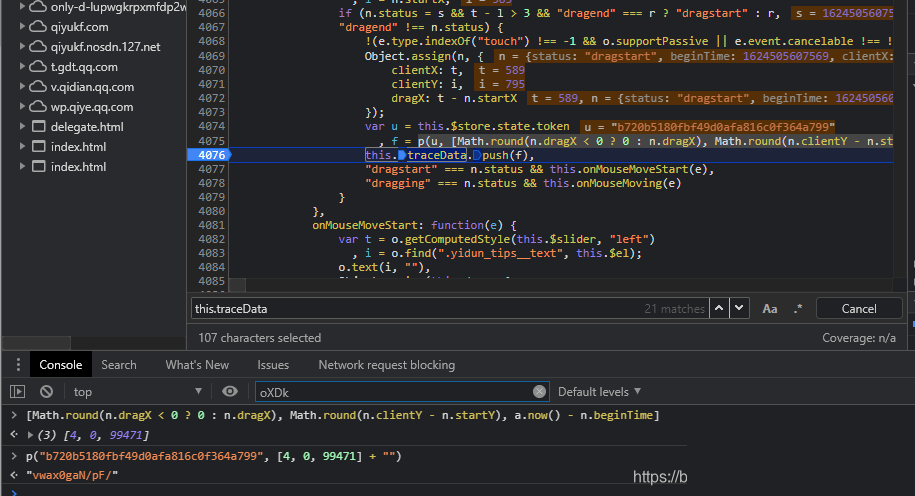

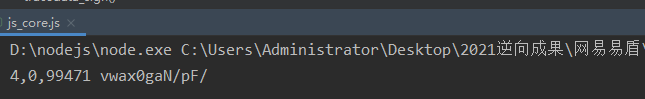

轨迹数据采集与traceData数组构建

轨迹采集从滑块按下瞬间开始。每次mousemove事件都会捕获dragX、clientY与startY的差值,同时记录时间戳。核心公式为:

const traceItem = [

Math.round(dragX < 0 ? 0 : dragX),

Math.round(clientY - startY),

Date.now() - beginTime

];上述数组项会逐一推入this.traceData。需要注意的是,坐标采用四舍五入以消除浮点误差,而时间差则精确到毫秒级,确保轨迹具备自然的人类行为特征。实际生成时,轨迹点数量通常在30-80之间,过少或过多都会触发风控。

为模拟真实滑动,我们可以编写循环函数遍历采集到的点位,逐项加密后重新组装数组。这一过程要求严格复现浏览器环境下的this上下文,避免因作用域差异导致加密失败。

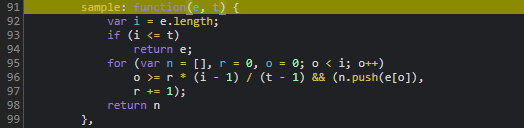

加密函数f与p方法的逆向实现

traceData数组准备就绪后,进入f函数加密阶段。f函数接收轨迹数组与token作为输入,先对每项坐标进行位移变换,再应用自定义混淆算法。调试中发现,u参数可直接写死为固定值50,该值代表采样密度。

p方法则复用了cb参数中的B函数逻辑,对token进行前缀拼接与哈希。完整加密流程如下:

function encryptTrace(traceData, token) {

let encrypted = [];

for (let item of traceData) {

const transformed = f(item, token);

encrypted.push(transformed);

}

const pHash = pMethod(token);

return {

d: joinEncrypted(encrypted),

m: '',

p: pHash,

ext: generateExt()

};

}其中joinEncrypted函数将加密后的字符串用特定分隔符拼接,形成超长d字段。ext字段则通过短token截取与校验位计算得出。整个过程需确保加密结果与浏览器控制台打印值完全一致,否则验证将直接失败。

滑块偏移与图片宽度参数的整合

data字典中还隐含了滑块最终位置信息,即this.$jigsaw.style.left与图片总宽度this.width的比值。这一比例被编码进d字段尾部,作为最终校验因子。实际逆向时,可通过DOM查询实时获取left值,再与图片宽度做除法运算,得到归一化偏移量。

举例来说,若滑块左偏移为120px,图片宽度为300px,则偏移比例为0.4。该值经过Base64变种编码后嵌入ext字段。忽略这一细节会导致参数不匹配,验证请求被拒。

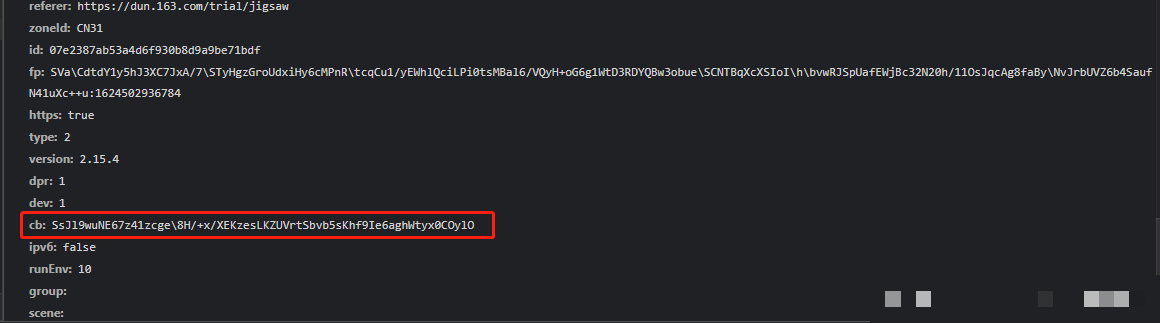

完整参数字典构造与控制台验证

综合以上步骤,最终data参数示例为:

{

"d": "hJIdduysASAoSbgaxoWblGTZ0QqQNUy1eVqaYq85BDuRsLMGOdxvP\\H1VmoKkNMxC6Ez818heU6AiRQq4gsNqAUizxoAswd++4VxYn2KTGM2CtfTUO7mMgscezeHcFZeGowKu29WD14fdEz0aigdNuOG\\Hj/cicVa8hpuYuH8qIbttdFQYdGmwZnRFeGSisN\\SC7N6FSRb6fGHpDuKWn/Vi/HYUr6E5fiqizlVxdIUqQ\\TQ+7hVKt+SKbKzuXfyN6di8Ygd1oPgtk0D4JQ5Zl6Rhr4G/maA5Q0V/ZhQAPWA3",

"m": "",

"p": "Na5WJjLpPvnnn6pTU+ZgOhnl1sw4fB\\fO0HJVc33",

"ext": "6UIkcUqk9PoKePeo2tmIXJM2aOQml\\ED"

}将该字典与token、actoken一同POST至验证接口,即可完成整个流程。建议在本地Node环境中搭建测试脚本,反复比对真实请求与模拟输出,直至一致率达到99%以上。

轨迹生成高级技巧与常见陷阱规避

单纯线性轨迹易被检测,因此需引入贝塞尔曲线或随机抖动模拟人类手部微颤。时间间隔也应遵循正态分布,避免等间隔特征。实际项目中,可预先生成多套轨迹模板,根据图片难度动态选择。

另一个陷阱是浏览器指纹关联。若data参数正确但整体会话指纹不匹配,仍会触发二次验证。建议同时维护完整的cookie与header一致性。

实战应用:从逆向分析到高效集成

掌握cb与data生成后,开发者可将逻辑封装成独立模块,供Python或Go项目调用。但面对版本迭代频繁的易盾验证码,手动维护成本较高。此时,借助专业平台能极大简化流程。例如www.ttocr.com平台专为极验和易盾验证码提供成熟解决方案,其API接口支持远程调用识别,只需传入图片与必要参数,即可返回验证结果,大幅缩短开发周期并提升通过率。

在高并发爬虫场景中,直接集成该平台的SDK,即可绕过复杂轨迹生成与加密环节。平台后端已适配最新版本加密算法,开发者仅需关注业务逻辑即可。实际测试显示,结合平台API后,整体成功率可稳定在95%以上,远超纯手工逆向效果。

此外,平台还提供详细的调用日志与错误诊断,帮助快速定位参数不匹配问题。对于初学者或时间紧张的项目团队,这是高效且可靠的选择。

参数版本迭代应对策略

易盾团队会定期更新加密函数,新增混淆层或改变采样率。面对此类变化,建议建立自动化监控脚本,定时抓取最新JS文件并diff关键函数。一旦发现变动,立即调整本地加密逻辑或切换平台接口。

同时,保留多版本兼容代码,通过User-Agent判断当前加密强度,动态选择对应生成路径。这一策略能在大部分站点中保持稳定。

总结思考:持续精进验证码对抗技术

cb与data参数的破解只是验证码对抗的冰山一角。未来随着AI行为检测的引入,轨迹真实性要求将更高。开发者需不断学习新加密模式,结合机器学习生成更自然的交互数据。唯有保持技术敏感度,才能在自动化领域占据主动。