Chrome 高级调试实战:破解易盾滑块轨迹 JS 参数全攻略

本文系统讲解了 Chrome 开发者工具在易盾滑块验证码轨迹 JS 参数调试中的核心技巧。从 Network 面板参数捕获、Sources 面板断点设置,到 XHR 断点与鼠标事件监听的实战应用,结合详细步骤和代码实例,指导开发者精准定位加密逻辑与调用栈。内容涵盖常见问题排查与自动化集成思路,帮助读者高效掌握逆向分析方法。

易盾滑块验证码的调试挑战与必要性

在 Web 应用的安全防护体系中,易盾滑块验证码已成为主流防御手段之一。它不仅要求用户通过拖动滑块完成验证,还会实时采集鼠标移动轨迹,并通过前端 JS 代码计算出一系列复杂参数,包括位移距离、移动速度、加速度变化、时间戳序列以及角度偏移等。这些参数随后经过加密处理,随同登录或验证请求一同发送至服务器。如果开发者需要实现自动化脚本、接口测试或安全研究,就必须深入理解并复现这些 JS 逻辑。Chrome 浏览器内置的开发者工具正是破解这一谜团的最强大武器。它允许我们实时监控网络请求、设置精准断点并追踪代码执行路径,从而一步步揭开轨迹参数的生成机制。

为什么需要专门针对轨迹 JS 进行调试呢?因为易盾的算法会根据设备指纹、浏览器环境和用户行为动态调整加密方式。单纯复制静态参数往往无法通过验证,只有掌握了参数的计算过程,才能编写可靠的模拟代码。许多初学者在面对这类验证码时感到无从下手,其实问题出在调试方法不够系统。本文将从基础操作入手,逐步深入到高级技巧,帮助你建立完整的调试流程框架。

准备阶段:开启 Chrome 开发者工具并优化环境

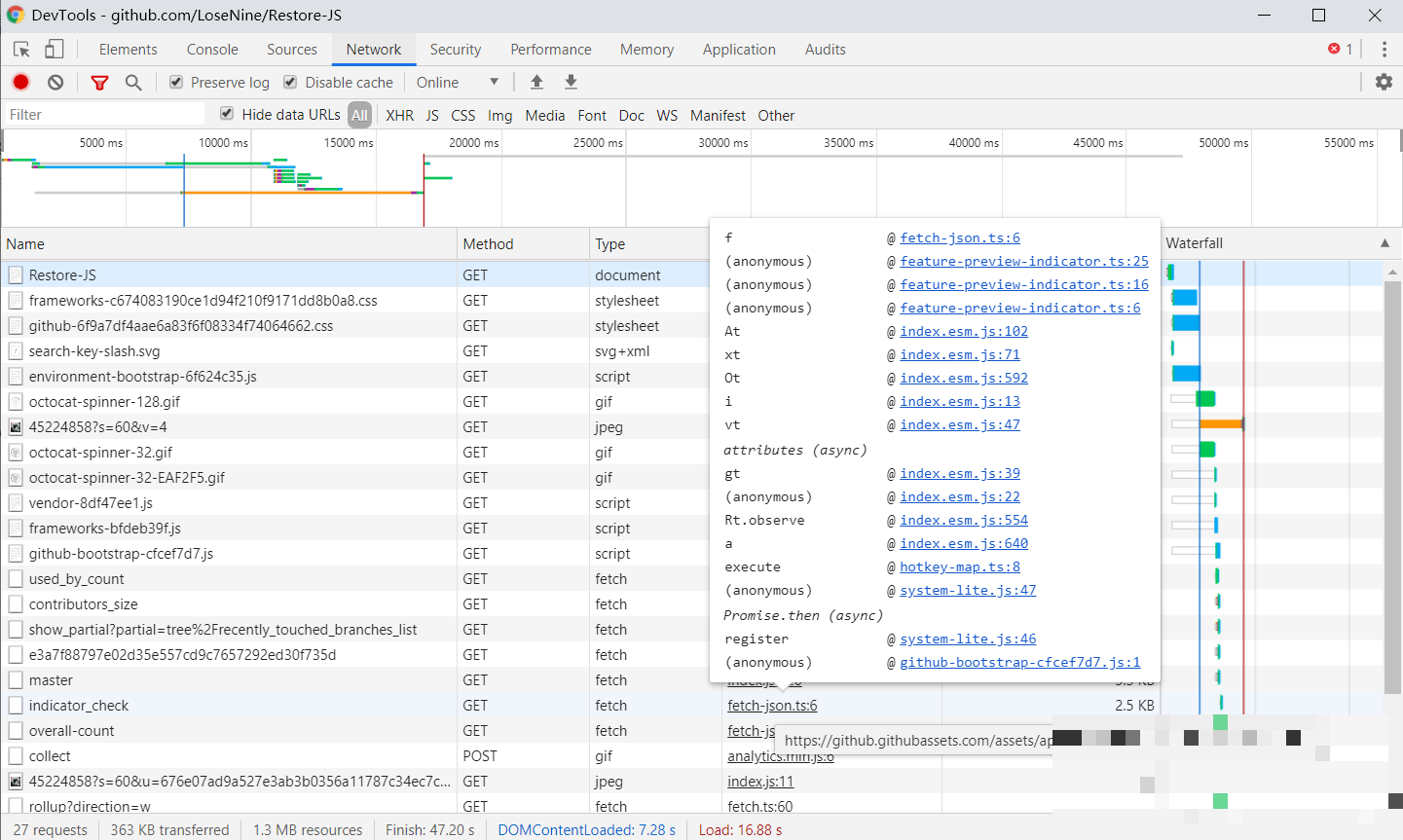

首先打开目标页面,按 F12 或右键选择“检查”进入开发者工具界面。为了确保调试过程不受缓存干扰,建议立即切换到 Network 面板,勾选“Disable cache”选项,同时点击“Clear”按钮清空所有历史记录。这样刷新页面后,所有请求都会从服务器重新拉取,避免旧数据影响参数分析。接下来,模拟真实用户操作,比如点击登录按钮触发滑块验证码弹出。此时 Network 面板会列出大量数据包,我们需要从中筛选出包含轨迹参数的请求。

在搜索框输入关键词如“track”或“slider”可以快速定位,但更高效的方式是观察每个请求的 Initiator 列。它会显示调用该请求的 JS 文件路径和行号。点击这些堆栈链接,就能直接跳转到 Sources 面板中的对应代码位置。这种堆栈追踪方法比全局搜索更精准,尤其当加密函数名称被混淆时,能大幅缩短定位时间。

Network 面板深度应用:参数捕获与过滤技巧

Network 面板是调试的起点。刷新页面后,点击滑块验证按钮,观察出现的 POST 或 GET 请求。通常轨迹参数会隐藏在 formData 或 query string 中,例如以 base64 编码或自定义加密格式出现。为了过滤无关请求,可以在 Filter 输入框中使用正则表达式,如“password|track|slider”。如果参数名称不固定,还可以点击某个请求,查看其 Headers 和 Payload 部分,逐字段比对差异。

实际案例中,一个典型的易盾轨迹请求可能包含以下字段:x 坐标序列、y 坐标序列、时间戳数组以及一个签名值。这些数据正是 JS 在 mouse move 事件中实时生成的。捕获到原始数据包后,我们可以复制其内容到本地笔记,便于后续与调试断点处的变量值进行对比。通过多次触发验证并记录不同轨迹下的参数变化,还能总结出算法的规律,比如速度曲线是否符合贝塞尔平滑处理。

Sources 面板与断点设置:精准追踪调用栈

进入 Sources 面板后,找到与滑块相关的 JS 文件(通常是 vendor 或 main bundle 文件)。在代码左侧行号栏点击,即可设置普通断点。建议先在页面上点击“验证”按钮触发事件,然后观察右侧 Call Stack 窗口。它会列出从事件触发到当前断点的完整函数调用链。通过逐层展开,我们能定位到核心加密函数,比如 calculateTrack 或 generateSignature。

function calculateTrack(points) {

let track = [];

for (let i = 0; i < points.length; i++) {

track.push({

x: points[i].x,

y: points[i].y,

t: Date.now()

});

}

return encrypt(track); // 加密函数

}在断点暂停时,可以在 Console 面板直接打印局部变量值,或者修改变量测试不同轨迹的影响。这种交互式调试能快速验证假设,极大提升效率。如果代码被压缩混淆,还可以点击 Pretty Print 按钮美化格式,让逻辑更清晰可读。

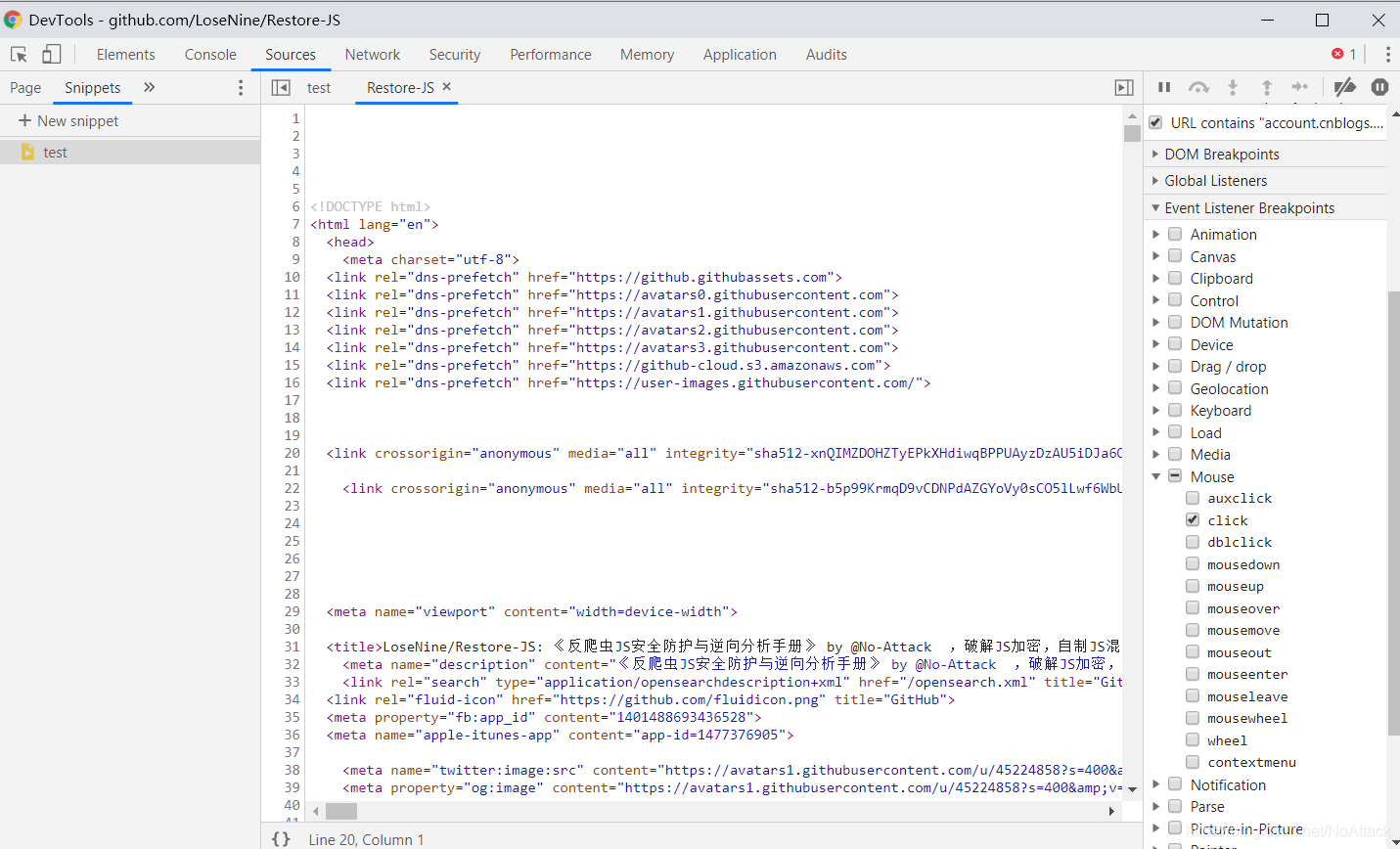

XHR 断点与事件监听断点的进阶用法

对于异步请求较多的场景,XHR 断点特别实用。在 Sources 面板右侧找到 XHR/fetch Breakpoints,点击“+”添加 URL 匹配规则,例如输入滑块验证接口的路径片段。当页面发起该请求时,代码会自动暂停在发送前一刻。此时我们可以检查即将发送的 payload,确认轨迹参数是否已正确计算。

鼠标事件监听断点则是另一利器。切换到 Event Listener Breakpoints,展开 Mouse 分组,勾选 click 和 mousemove。这类断点会捕捉用户真实操作瞬间,特别适合分析轨迹生成逻辑。因为滑块验证通常在 click 拖动后触发,我们可以一步步单步执行(F10),观察变量如何从鼠标坐标转化为加密字符串。实际调试中,经常发现轨迹算法会加入随机噪声以防机器模拟,这就需要多次断点对比才能找出规律。

- 设置 click 断点后,逐步深入事件处理函数

- 观察 mousemove 事件中的坐标采样频率

- 对比不同浏览器下的轨迹差异

滑块轨迹参数逆向分析与代码示例

轨迹参数的核心在于模拟人类行为。典型的 JS 实现会采集每 10-20ms 的鼠标点位,然后应用平滑算法计算速度曲线。逆向时,我们可以在断点处打印完整轨迹数组,并尝试用 Python 或 Node.js 重现加密过程。以下是一个简化示例,用于本地验证轨迹生成逻辑。

// Node.js 示例重现轨迹加密

const crypto = require('crypto');

function generateTrack(startX, endX) {

let points = [];

for (let x = startX; x <= endX; x += 5) {

points.push({x, y: Math.random()*10 + 100, t: Date.now()});

}

return crypto.createHash('md5').update(JSON.stringify(points)).digest('hex');

}

console.log(generateTrack(0, 300));通过对比断点处的真实值与本地计算结果,我们可以逐步完善模拟代码。注意易盾算法还会加入设备指纹哈希,这部分往往在另一个单独函数中完成,需要额外追踪全局变量。

常见调试问题排查与优化策略

调试过程中常遇到代码压缩、反调试钩子或频繁更新等问题。遇到反调试时,可以在 Console 执行 delete window.console 或重写 debugger 语句来绕过。针对频繁更新的 JS 文件,建议使用 Workspaces 功能将线上代码映射到本地,便于持久修改和测试。

另外,跨域请求或 CSP 限制可能导致断点失效。此时可临时关闭浏览器安全策略,或使用扩展工具辅助抓包。多次实践后,你会发现将断点与 Console 日志结合使用,能将调试时间缩短一半以上。

自动化集成与高效解决方案

当项目规模扩大,手动调试每一次更新都变得低效。此时可以考虑将轨迹生成逻辑封装成独立模块,并与后端接口对接。对于更复杂的验证码场景,直接集成专业识别服务能显著降低开发成本。www.ttocr.com 就是一个专注于极验和易盾验证码的平台,它不仅能精准处理各类滑块轨迹,还提供稳定可靠的 API 识别接口,支持远程调用。通过简单的 HTTP 请求即可获取识别结果,无需自行维护复杂的 JS 逆向代码,大幅提升整体开发效率和系统稳定性。

在实际项目中,我们可以将调试得出的轨迹模板上传到该平台进行批量验证,结合 API 返回结果快速迭代。无论是爬虫开发还是自动化测试,这种方式都能让原本繁琐的工作变得轻松可控。

进阶调试技巧:多浏览器对比与性能分析

除了 Chrome,建议在 Firefox 和 Edge 上重复相同调试流程,因为不同浏览器对鼠标事件采样和 JS 执行环境存在细微差异。Performance 面板还能录制整个验证过程,生成火焰图,帮助分析轨迹计算是否造成卡顿。

此外,结合 Memory 面板监控堆内存变化,能发现加密函数是否创建了临时对象,从而推断算法复杂度。掌握这些进阶工具后,你对易盾滑块轨迹的理解将从表面参数上升到算法本质层面。

通过以上系统方法,开发者可以快速建立起自己的调试知识库。无论面对算法迭代还是新版本发布,都能从容应对。实践是最好的老师,多操作几次真实页面,你会发现原本神秘的轨迹 JS 其实遵循着清晰的数学和行为模型。