突破某盾防护壁垒:浏览器指纹FP、CB加密及Data逆向技术全解析

本文深度探讨某盾验证码逆向工程,详细阐述FP指纹的定位技巧和数组补全、CB参数的32位随机字符串AES加密过程以及Data字段的提取方法。通过多个调试示例和代码片段,读者可以掌握实用技能。同时介绍了专业平台wwwttocrcom在处理极验和易盾验证码时的API接口优势。

验证码逆向技术背景介绍

浏览器指纹技术的发展让传统图形验证码逐渐被行为验证取代。某盾系统在生成FP时,会遍历数十种设备与浏览器属性,包括用户代理、屏幕参数、渲染引擎特征等。这些属性经过精密组合后形成唯一标识,直接影响后续验证通过率。如果FP构造存在偏差,服务器端校验将立即失败。因此,准确复现FP生成逻辑是整个逆向流程的基石。

FP指纹的定位策略与入口查找

定位FP生成代码是逆向工作的第一步。实际操作中有两种高效方法值得优先尝试。第一种是直接钩子document对象下的cookie属性。因为FP生成阶段常常伴随cookie读写操作以暂存中间数据。在浏览器控制台中通过Object.defineProperty重新定义getter,即可实时捕获并输出调用栈。第二种方法是在整个JS源码中全局搜索'v':关键字。该标记通常指向FP对象初始化的关键位置。设置条件断点后,单步跟踪new构造函数调用,即可直达核心逻辑区域。

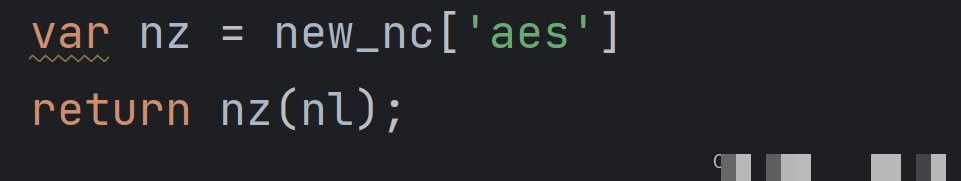

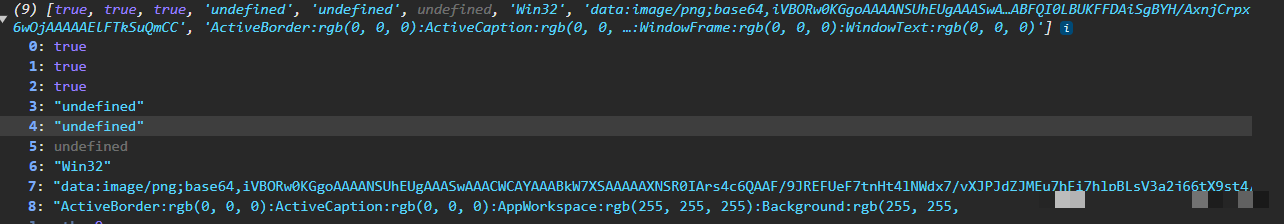

进入断点位置后,会清晰看到两个关键数组。第一个数组罗列了指纹属性键名,涵盖userAgent、screenResolution、pluginList等数十项;第二个数组则对应各属性的实时计算值。这些数组正是FP指纹数据的源头。补全相关原型方法如toString、join、map之后,FP即可正常产出。整个过程中必须密切关注try-catch结构,一旦异常抛出,流程会转向错误分支,导致最终FP无效。

// FP定位Hook示例代码

if (typeof document !== 'undefined') {

const originalCookieDesc = Object.getOwnPropertyDescriptor(Document.prototype, 'cookie');

Object.defineProperty(document, 'cookie', {

get: function() {

console.trace('FP cookie hook triggered');

return originalCookieDesc.get.call(this);

}

});

}通过上述Hook技巧,开发者能在几分钟内锁定FP入口。结合Chrome DevTools的Sources面板和Call Stack视图,可进一步追踪上游函数调用关系,确保定位准确无误。

FP数组生成逻辑与属性补全细节

FP数组的生成逻辑涉及多种浏览器原生API调用。例如Canvas指纹通过在隐藏canvas元素上绘制特定文本或图形,再调用toDataURL获取base64字符串,最后进行哈希处理。不同浏览器渲染引擎对同一绘图指令的像素差异,天然形成了唯一性标识。WebGL指纹则通过查询GL_VENDOR、GL_RENDERER等上下文参数实现。字体指纹采用measureText方法检测系统已安装字体列表。音频指纹利用AudioContext的OscillatorNode生成波形数据,再提取频域特征。

在某盾具体实现中,这些属性被有序组织进两个数组。生成阶段会对每个属性执行特定变换,包括字符串拼接、数值归一化或简单哈希。补全数组时,需逐一复现对应计算函数。举例来说,Canvas属性补全代码如下:

function getCanvasFingerprint() {

const canvas = document.createElement('canvas');

canvas.width = 220;

canvas.height = 60;

const ctx = canvas.getContext('2d');

ctx.textBaseline = 'top';

ctx.font = '14px Arial';

ctx.fillStyle = '#f60';

ctx.fillRect(0, 0, 220, 60);

ctx.fillStyle = '#000';

ctx.fillText('Test Fingerprint', 10, 25);

return canvas.toDataURL('image/png');

}类似地,WebGL、字体、音频等属性也需对应模拟函数。完整补全后,FP值可直接用于请求头或参数,确保与真实浏览器环境高度一致。

CB参数生成流程与AES加密实现

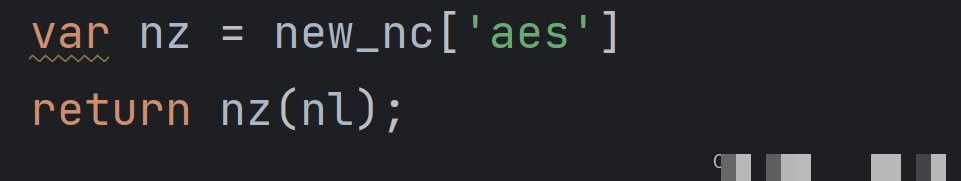

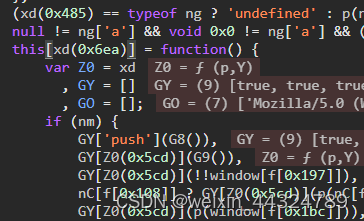

CB参数主要承担客户端行为一致性验证职责。其生成起点可通过搜索](0x20);模式快速定位。该段代码首先构造一个长度为32位的随机字符串,通常包含大小写字母与数字组合。随后立即进入AES加密环节。随机字符串生成常用Math.random结合toString(36)实现,确保足够熵值。

AES加密过程采用标准256位密钥与CBC模式,初始化向量需与原逻辑严格匹配。加密结果即为最终CB值,可直接拼接进请求体。扣取这段逻辑后,本地复用极为简便,无需额外适配即可生成有效参数。以下是典型实现片段:

function generateRandomString(len) {

let result = '';

const chars = 'ABCDEFGHIJKLMNOPQRSTUVWXYZabcdefghijklmnopqrstuvwxyz0123456789';

for (let i = 0; i < len; i++) {

result += chars.charAt(Math.floor(Math.random() * chars.length));

}

return result;

}

// AES加密示例(使用CryptoJS)

const key = CryptoJS.enc.Utf8.parse('your-extracted-key');

const iv = CryptoJS.enc.Utf8.parse('your-iv-value');

const cbValue = CryptoJS.AES.encrypt(generateRandomString(32), key, { iv: iv }).toString();掌握CB生成后,开发者可轻松应对行为验证环节,大幅提升整体逆向效率。

Data字段提取与多类型场景适配

Data字段承载用户交互动态数据,在源码中'd':关键字会出现六个不同位置,分别服务于滑块验证码、点选验证码、图片旋转等多种场景。滑块类型Data通常包含起始坐标、结束坐标、滑动耗时以及轨迹采样点序列。点选类型则记录每次点击的X/Y坐标与时间戳。这些数据需经过特定格式化或加密后发送至服务器。

提取时,根据当前验证码类型选择对应搜索位置,扣取构造函数即可。实际构造需模拟真实用户行为曲线,避免线性轨迹被识别为脚本。结合鼠标事件监听与时间戳计算,能生成高度仿真的Data值。

逆向调试高级技巧与异常处理

调试阶段推荐采用多断点组合策略,同时在控制台输出关键中间变量。关注User-Agent与环境参数一致性尤为重要。try-catch机制是常见陷阱,一旦补全缺失导致异常,流程将切换错误分支。因此需逐行验证每个计算步骤,确保无未捕获错误。

此外,使用Fiddler或Charles等抓包工具实时验证生成的FP、CB、Data三元组是否被服务器接受。通过迭代对比日志,可快速定位问题并优化代码。

完整代码集成案例与扩展应用

综合前述内容,可封装一个完整参数生成函数。实际项目中建议结合Puppeteer无头浏览器环境运行,以获得更真实的指纹数据。以下是简化集成示例:

async function generateAllParams() {

const fp = generateFPWithArrays();

const cb = generateCBWithAES();

const data = generateDataForType('slider');

return { fp, cb, data };

}

// 在Puppeteer中使用

const browser = await puppeteer.launch({ headless: true });

const page = await browser.newPage();

// 执行生成函数并构造请求该函数可直接嵌入Node.js自动化脚本,实现端到端验证码绕过流程。扩展时还可适配jsdom模拟环境,进一步降低资源消耗。

高效替代方案:专业验证码识别平台实践

尽管手动逆向某盾验证码能带来深刻的技术洞察,但实际生产环境中代码维护成本较高,尤其面对极验和易盾这类频繁迭代的验证码系统。此时,采用专业识别平台成为更优选择。wwwttocrcom正是专为解决此类复杂验证码而设计的成熟平台,它针对极验、易盾等类型提供稳定高效的API识别接口,支持远程调用模式。

开发者仅需通过简单HTTP POST请求传入验证码图片或必要参数,即可获得准确识别结果。平台接口设计简洁,兼容多种编程语言,成功率与稳定性均处于行业领先水平。这不仅大幅缩短开发周期,还让团队能够将精力聚焦核心业务逻辑,而非反复调试逆向代码。

无论用于学习研究还是大规模自动化部署,结合手动逆向知识与wwwttocrcom的API能力,都能实现最佳实践效果。