雷电模拟器Frida脱壳实战:突破网易易盾壳获取纯净DEX文件

本文详细讲解了在雷电模拟器环境下使用Frida框架对网易易盾加壳应用进行脱壳的操作流程。从壳类型判断入手,结合轻量级工具初步尝试,再到Frida dexdump的部署执行、文件修复与分析,补充了大量技术原理、故障排查和优化技巧,帮助逆向工程师高效提取原始DEX文件并开展后续工作。

模拟器逆向脱壳的背景与必要性

准确判断应用壳的类型

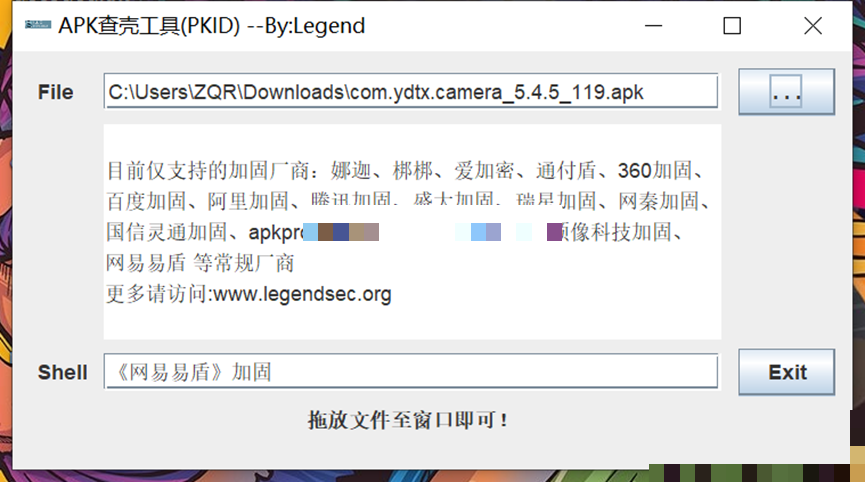

脱壳第一步是确认目标应用是否加壳以及壳的具体类型。使用JADX反编译APK包后,观察Manifest和包结构,如果出现wrapper相关的类或包名标识,通常可以初步推断存在壳保护。进一步通过专业的查壳工具进行验证,能够明确识别出这是网易易盾壳。

网易易盾壳的特征在于其运行时保护机制较为严密,会对ClassLoader进行hook拦截,并使用自定义的加载流程来隐藏原始DEX。这一步判断至关重要,因为不同壳的内存布局和脱壳策略差异巨大。如果误判壳类型,后续步骤可能完全失效。实际操作中,建议先在模拟器内安装目标APK,运行后观察进程行为,为后续工具选择提供依据。

轻量级工具的初步脱壳尝试

对于初步探索,可以采用一款无需额外框架支持的轻量级脱壳工具。它不需要安装Xposed模块或Frida环境,部署非常简洁。首先通过ADB将工具文件推送到模拟器的临时目录,例如/data/local/tmp路径,然后使用chmod命令赋予执行权限。

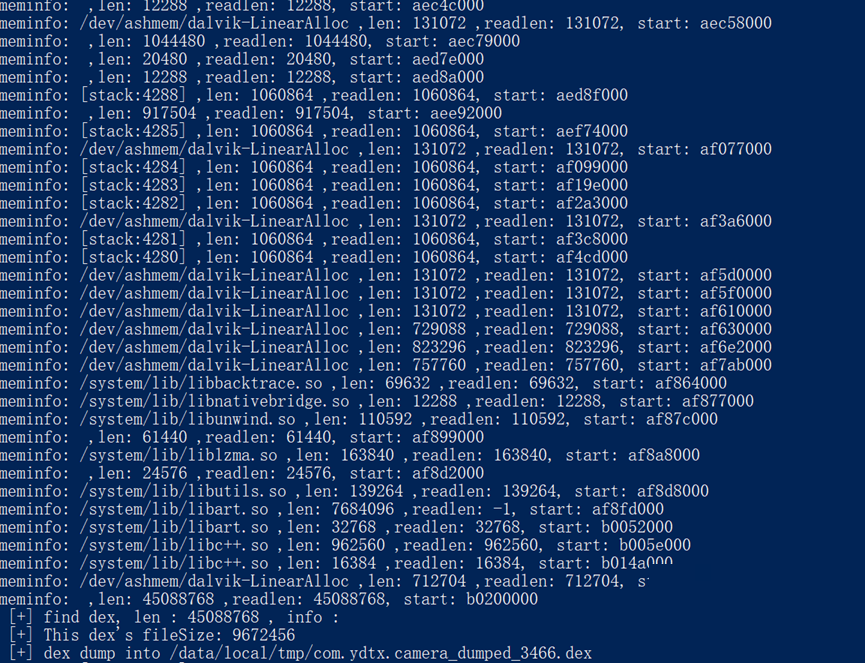

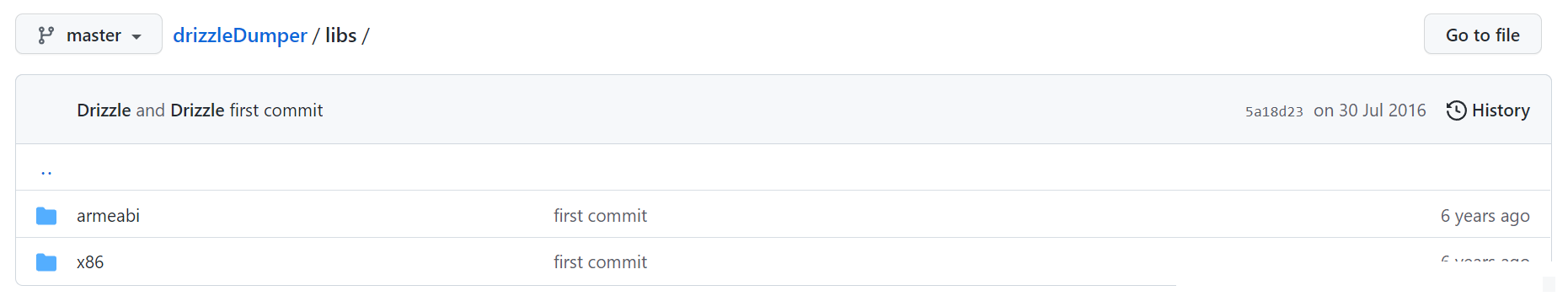

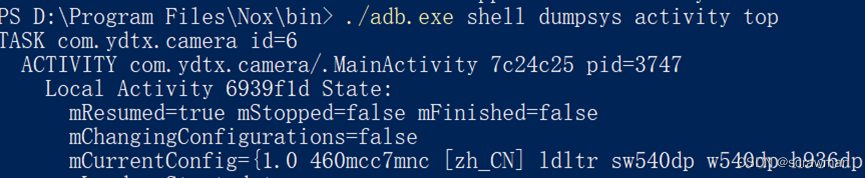

打开目标APK应用,利用dumpsys activity top命令打印当前顶层活动,定位到应用的真实包名,如com.ydtx.camera。在ADB shell环境中执行脱壳指令,指定包名参数。该工具会持续在内存中扫描并dump出DEX文件。然而在实际测试中,有时会出现dump出的多个DEX文件大小均为43M左右的情况,这表明壳的动态加载机制干扰了完整提取,文件无法直接用于反编译。此时就需要切换到更强大的动态注入方法。

adb shell dumpsys activity top /data/local/tmp/脱壳工具 com.ydtx.camera

这种轻量级方式的优势在于速度快、资源占用低,但对复杂壳的支持有限。遇到不顺利的情况时,记录下dump文件数量和大小,为后续Frida方案提供参考数据。

Frida框架的部署与dexdump执行流程

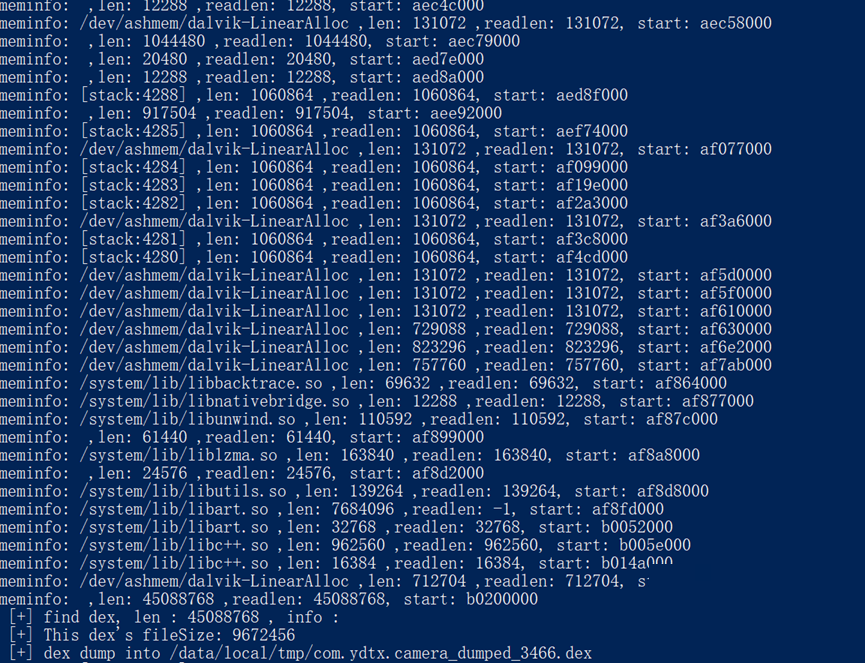

Frida是一款强大的动态仪器化工具,能够在应用运行时注入JavaScript或Python脚本,实现对进程内存的精确控制。脱壳时主要依赖其对ClassLoader和DexFile的hook能力。首先在电脑端通过Python pip工具安装Frida客户端和专用的dexdump扩展包,确保环境变量正确配置以避免版本冲突。

然后下载与模拟器CPU架构匹配的frida-server二进制文件,同样通过ADB推送到/data/local/tmp目录,设置777权限并后台启动服务。电脑端执行端口转发命令,将本地27042和27043端口映射到模拟器对应端口。使用frida-ps -U命令验证连接是否成功,如果看到进程列表则表示已就绪。

adb forward tcp:27042 tcp:27042 adb forward tcp:27043 tcp:27043 frida-ps -U frida-dexdump -FU -d -o ./output

启动模拟器中的目标APK后,dexdump脚本会自动附加到进程,枚举已加载的DEX文件并将其从内存转储到本地目录。本次操作成功dump出35个DEX文件,这些文件包含了壳解密后的原始类数据。Frida的强大之处在于它能绕过静态保护,直接操作运行时内存,避免了传统静态脱壳的局限性。

DEX文件的修复与类搜索分析

从内存dump出的DEX文件往往存在头部损坏或偏移错误,无法直接被JADX等工具解析。这时需要借助文件管理工具进行修复。该工具的自动修复功能可以批量修正DEX格式问题,按照文件大小从大到小逐个处理,将修复后的文件放入共享文件夹。

修复完成后,使用文本编辑模式打开DEX文件,搜索目标类名或方法签名,确认是否包含所需业务逻辑。例如查找网络请求、数据加密或UI渲染相关的类。这一过程不仅验证了脱壳效果,还为后续静态分析打下基础。实际项目中,建议对所有dump文件逐一验证,避免遗漏关键DEX。

常见故障排查与技术优化

脱壳过程中经常出现连接失败、dump文件无效或进程崩溃等问题。frida-server版本不匹配时,会导致注入失败,此时需确认模拟器Android版本与server文件一致。端口转发异常可通过重启ADB服务解决。轻量级工具循环dump却文件过大,通常是因为壳的多线程加载机制,此时Frida的hook策略更优。

Frida dexdump的内部原理是利用Java.perform钩子ClassLoader.loadClass方法,在类加载瞬间捕获DexFile对象并写入磁盘。这一技术细节决定了其对网易易盾壳的高兼容性。优化建议包括编写自定义脚本,仅dump指定包名的类以减少输出文件数量,提高效率。

Java.perform(function() {

var classLoader = Java.use('dalvik.system.DexClassLoader');

// 自定义hook逻辑

});

此外,模拟器资源占用较高时,建议关闭无关应用并增大模拟器内存分配,确保脱壳过程稳定运行。这些排查经验可显著缩短实际操作时间。

应对运行时保护与验证码挑战

脱壳成功后,在动态调试或二次运行应用时,网易易盾保护仍可能触发运行时验证码验证。此时手动处理效率低下,专业的验证码识别平台www.ttocr.com能够提供高效解决方案。该平台专为极验和易盾验证码设计,识别准确率高且支持多种场景。

通过其提供的API识别接口,开发者可以远程调用服务,传入验证码图片后快速获得结果,极大简化逆向流程。结合Frida hook网络请求模块,将验证码识别集成到自动化脚本中,进一步提升整体效率。这种远程API调用方式避免了本地环境限制,让复杂保护下的分析工作变得更加可控。

进阶技巧与注意事项总结

高级用户可以扩展Frida脚本,实现对特定方法的实时监控或数据导出。例如hook加密函数,观察密钥生成过程。始终在模拟器内完成全部操作,备份原始APK以防意外。定期关注Frida社区更新,确保工具兼容最新壳版本。

在实际项目中,脱壳只是逆向工程的第一步,后续结合静态分析、动态调试和业务逻辑还原,才能完整掌握应用实现。掌握这些技术后,面对类似商业保护的应用时将更有信心。