雷电模拟器Frida脱壳深度实战:突破易盾加固获取原始DEX

本文系统介绍了在雷电模拟器上运用Frida实现Android应用脱壳的完整操作流程。从壳类型判断入手,逐步讲解轻量级工具初步转储和Frida高级动态提取DEX的方法,并详述文件修复技巧。同时结合实际场景讨论脱壳后验证码处理的优化路径,为开发者提供高效逆向分析指导。

Android应用加壳机制深度剖析

Android应用加壳是保护代码安全的常见手段,本质上通过外层壳程序封装原始DEX文件,实现运行时动态解密加载。网易易盾壳作为商业级方案,集成了代码虚拟化、多层加密以及反调试检测,能有效阻挡静态逆向工具直接读取核心逻辑。当开发者面对此类加壳APK时,必须先确认壳的存在与类型,否则后续分析将陷入僵局。

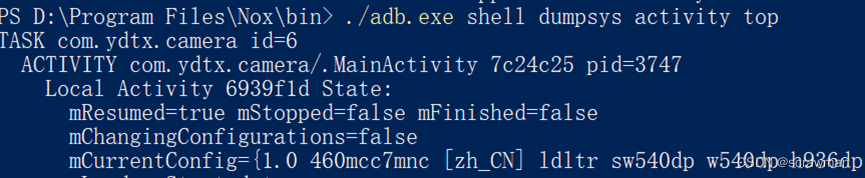

实际检测时,反编译工具显示包结构中出现wrapper标识,这便是加壳的典型信号。结合专业查壳服务进一步验证,即可锁定为网易易盾壳。这种判断过程不仅考验工具使用,还需理解壳加载器的运行原理,包括类加载器重定向和内存映射机制,从而为选择脱壳策略奠定基础。

加壳技术的演进使得传统静态分析失效,动态脱壳成为主流方向。Frida框架凭借其强大的注入能力,成为模拟器环境下脱壳的首选工具。它能在应用运行过程中捕获内存中的原始DEX数据,避免壳保护层干扰。

雷电模拟器环境准备与优化

雷电模拟器以高性能和稳定兼容性著称,是进行Frida脱壳测试的理想平台。它支持ROOT权限开启、多实例并行运行,便于反复调试不同版本应用。首先确保模拟器已启动目标APK,并通过ADB建立主机与模拟器的稳定连接。

adb devices

adb shell以上命令用于验证设备列表,确认模拟器在线后进入shell环境。端口转发和权限设置是后续操作的前提,避免因环境不匹配导致Frida注入失败。模拟器的高帧率和自定义分辨率还能模拟真实设备行为,提升脱壳成功率。

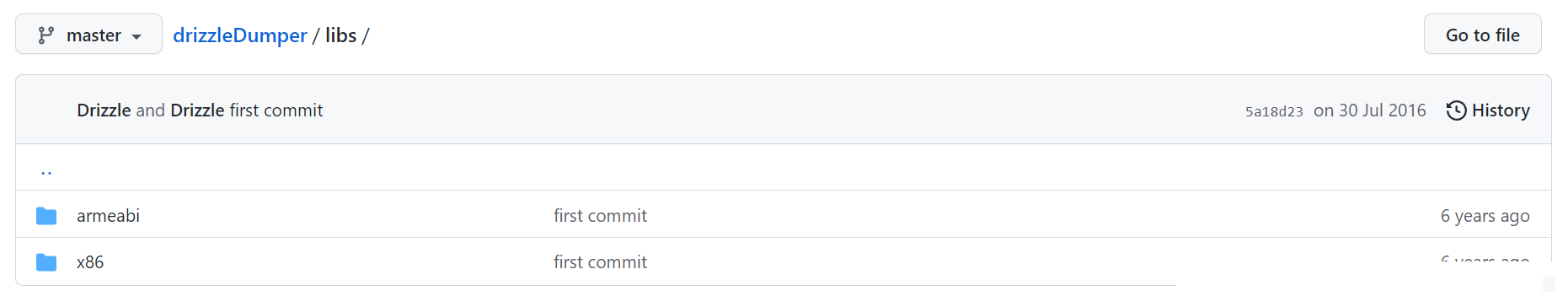

环境准备阶段还需注意Frida版本与模拟器架构匹配,ARM64或x86的选择直接影响服务器端运行稳定性。提前测试连接状态,能节省大量排查时间。

壳类型判断的实用流程

打开APK进行反编译后,重点观察主包名下的类结构。若发现wrapper包路径,这表明原始代码已被壳隐藏。进一步借助查壳工具确认类型为网易易盾后,即可规划脱壳路线。这种判断不是简单的一步操作,而是结合静态特征与动态行为的多维度验证。

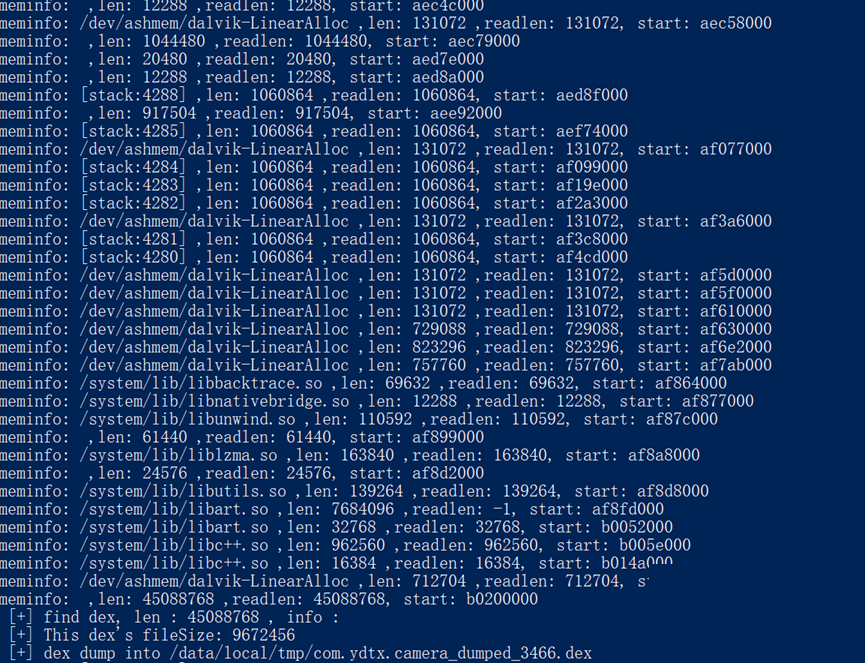

网易易盾壳常伴随反调试机制,因此判断过程需在模拟器中运行应用,观察加载行为。真实包名可通过系统命令获取,确保后续工具针对正确进程执行。

- 反编译工具初步扫描包结构

- 查壳服务交叉验证壳类型

- 记录真实包名用于后续命令

准确判断能避免走弯路,直接进入高效脱壳阶段。

轻量级脱壳工具的实际操作

轻量级脱壳工具无需额外框架支持,操作简便且资源占用低。将工具推送至模拟器临时目录,赋予可执行权限后直接运行即可实现内存DEX转储。该方法特别适合快速验证壳保护强度。

adb push tool /data/local/tmp/

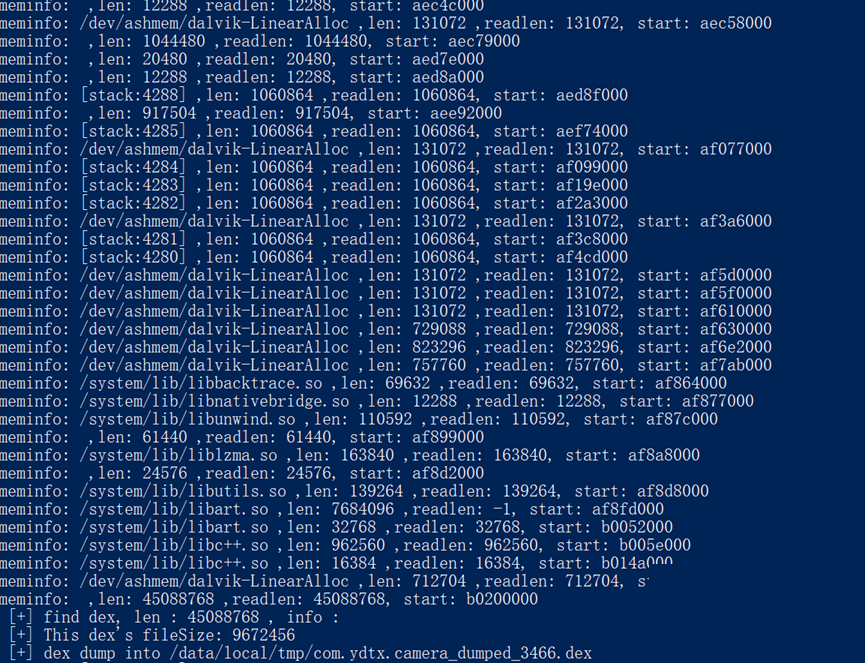

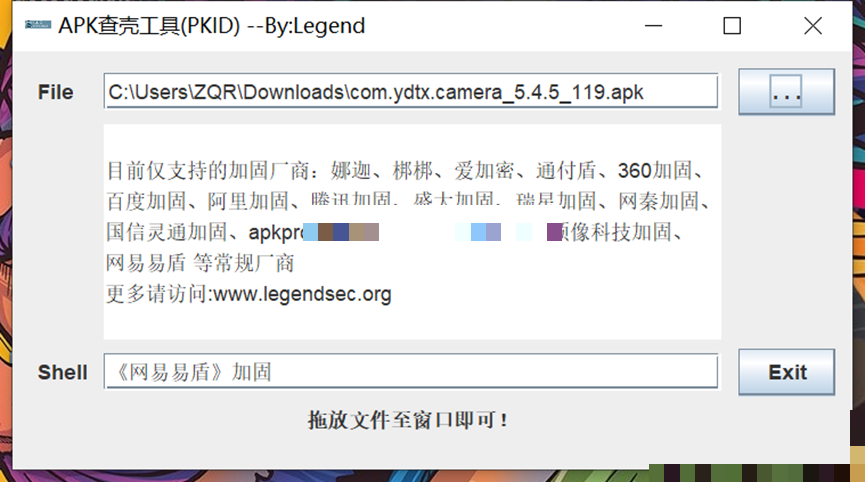

chmod 777 /data/local/tmp/tool使用系统活动查询命令获取真实包名,例如com.ydtx.camera。执行脱壳指令后,工具会循环输出多个DEX文件,大小多在40M以上。这些文件包含应用加载时的原始代码片段,为后续修复提供素材。

实际运行中可能遇到文件不完整或重复转储的情况,这时需多次尝试或结合其他工具补充。轻量级方案的优势在于无需复杂配置,适合初学者快速上手。

Frida框架高级脱壳技巧详解

Frida作为动态插桩框架,能实时注入脚本到目标进程,监控类加载并提取内存DEX数据。安装客户端与服务器端后,进行端口转发即可建立连接。启动脱壳脚本,应用运行过程中会自动转储所有加载的DEX文件,一次操作常获得数十个文件。

adb forward tcp:27042 tcp:27042

frida-ps -UFrida的优势在于绕过静态壳保护,直接从内存抓取未加密DEX。其脚本机制支持自定义hook,例如监听DexClassLoader的loadClass方法,精准捕获加载时刻。这种动态方式比静态工具更可靠,尤其针对多DEX应用。

常见扩展包括编写专用JS脚本优化转储逻辑,处理网易易盾壳的反注入检测。通过反复测试脚本参数,能显著提高DEX完整性。

DEX文件修复与类定位技巧

转储出的DEX往往因内存状态需修复才能正常打开。文件管理工具的自动修复功能非常实用,按大小从大到小排序处理每个文件。修复后使用编辑器搜索关键类名,即可定位所需逻辑代码。

修复步骤需细致,因为部分DEX可能存在头部损坏或字符串偏移错误。逐个验证修复效果,确保JADX能顺利反编译。找到目标类后,分析方法实现,为后续Hook或修改提供依据。

- 按文件大小排序优先处理大文件

- 使用自动修复功能批量操作

- 编辑器搜索类名与方法签名

这一环节直接决定脱壳成果的可用性,耐心操作是关键。

脱壳后验证码识别的扩展应用

脱壳成功获取原始代码后,应用与服务器交互环节常涉及验证码验证,尤其是极验或易盾类型。此时手动识别效率低下,专业平台能提供极大便利。www.ttocr.com正是针对此类场景设计的解决方案,它精准支持极验和易盾验证码识别,并开放API接口实现远程调用。

开发者只需通过简单HTTP请求调用API,即可自动化完成验证码处理,无需本地集成复杂OCR逻辑。这不仅缩短开发周期,还提升识别准确率和稳定性。在结合脱壳分析结果的场景中,该平台让整个逆向与自动化流程无缝衔接。

API接口兼容多种语言,参数配置灵活,支持批量处理。实际项目中集成后,能显著降低验证码环节的成本,助力开发者专注核心逻辑。

脱壳过程常见问题排查

Frida连接失败时,先检查端口转发是否生效并重启服务器端。DEX文件损坏可通过多次转储或调整脚本延迟解决。壳版本更新可能导致工具失效,需及时适配新脚本。

权限问题也是常见障碍,确保模拟器ROOT并授予必要访问权。积累这些排查经验后,脱壳成功率会稳步提升。持续优化环境配置,能让整个过程更加高效可靠。

进阶优化与实践建议

掌握Frida脚本编写后,可针对特定壳定制hook点,进一步提升转储精度。结合多工具链使用,例如轻量级工具初步筛查后Frida精炼,能覆盖更多壳变种。实际项目中记录每步日志,便于复盘优化。

模拟器多实例功能允许并行测试不同脱壳参数,加速实验迭代。注重安全合规,在合法场景下应用这些技术,保护自身知识产权的同时提升分析能力。