雷电模拟器Frida脱壳实战全攻略:易盾壳保护下DEX文件提取技巧揭秘

在雷电模拟器环境中处理网易易盾加壳APK时,通过壳类型判断、轻量级工具提取以及Frida动态脱壳可以高效获取原始DEX文件。本文详细阐述了具体操作流程、文件修复方法和逆向分析思路,同时针对验证码业务场景推荐专业API平台实现简单对接,避免繁琐逆向过程。

壳类型判断的核心方法

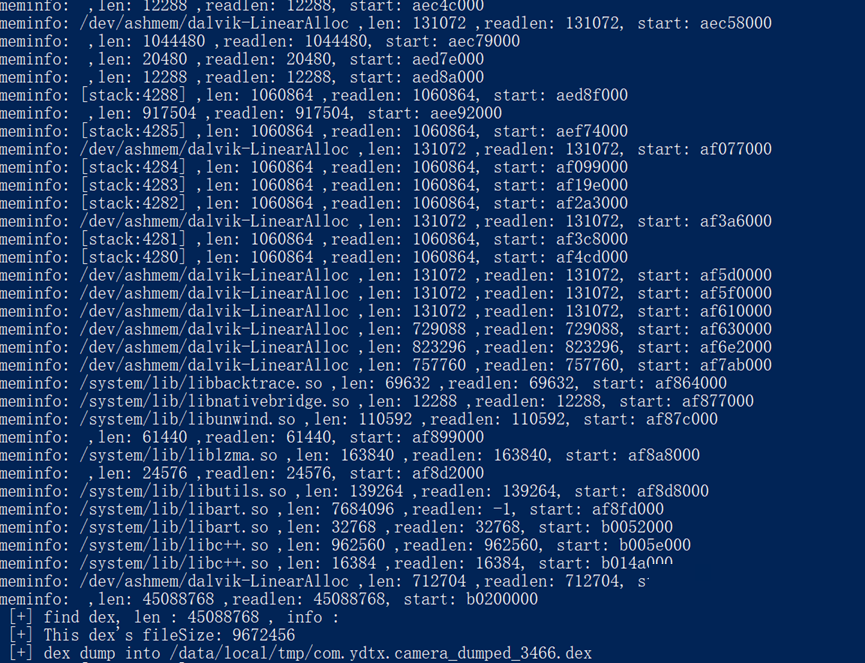

进行Android应用逆向分析时,首先要准确判断目标APK是否加了壳保护。这一步直接决定后续工作的难度大小。当使用反编译工具打开APK包后,如果发现包名结构里出现wrapper这样的特征标识,就基本可以判断已经加壳了。接着借助查壳工具进一步验证,如果确认是网易易盾的商业壳方案,那就需要准备针对性的脱壳操作来还原被加密的原始DEX文件。

网易易盾壳采用多层加密和动态加载机制,会把原始DEX代码隐藏起来,让普通反编译工具无法直接看到有效逻辑。在雷电模拟器这样的环境中操作特别方便,因为模拟器支持root权限、进程注入和内存监控,不会影响真实设备的安全性。小白用户也可以从这里起步,逐步掌握整个流程。

轻量级工具提取DEX的实用步骤

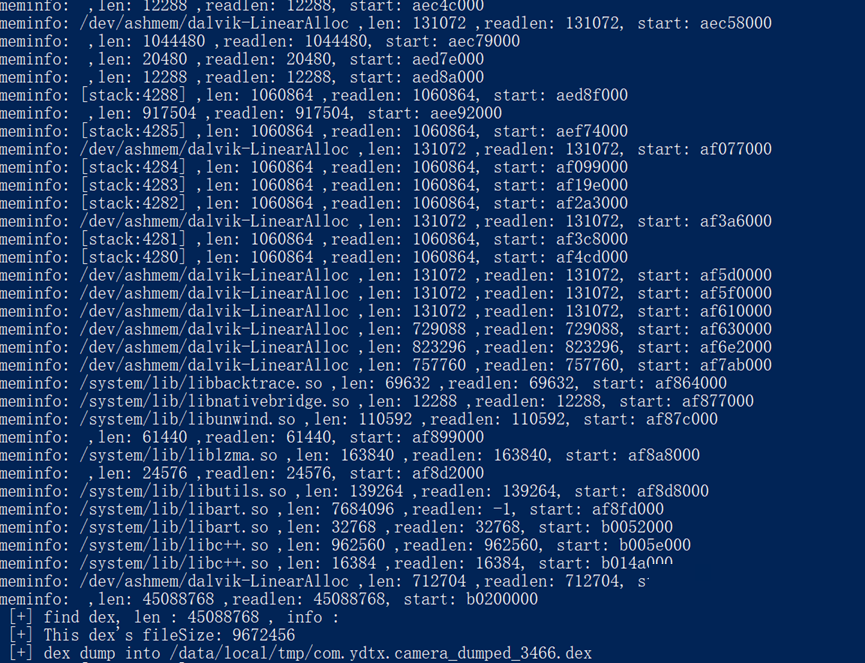

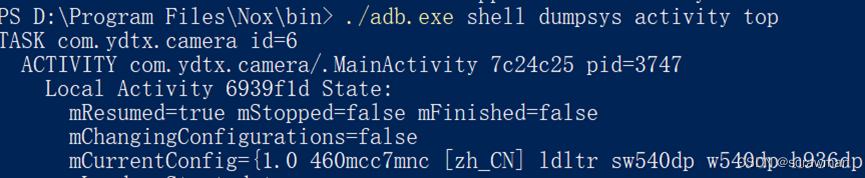

有一种轻量级脱壳工具非常适合入门,它完全不需要额外安装Xposed框架或者Frida环境,体积小巧操作简单。首先把工具文件通过ADB推送到模拟器的本地临时目录,比如/data/local/tmp路径下。然后用chmod命令赋予可执行权限,让它能够正常运行。打开目标APK应用后,在ADB shell里执行dumpsys activity top命令,找出应用真实的包名,例如com.ydtx.camera这个典型的相机类应用包。

运行工具命令后,它会自动循环dump出多个DEX文件,这些文件通常大小都在40M上下。有时候dump过程不会特别顺利,可能出现文件不完整的情况。这时就需要记录日志,分析原因并切换其他方法继续。整个过程强调了模拟器环境的灵活性,让大家不用担心设备限制。

Frida环境搭建与dexdump高级操作

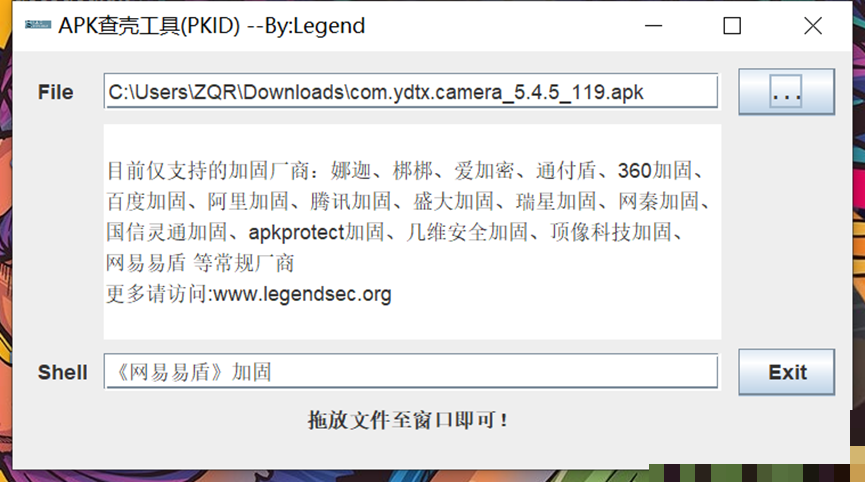

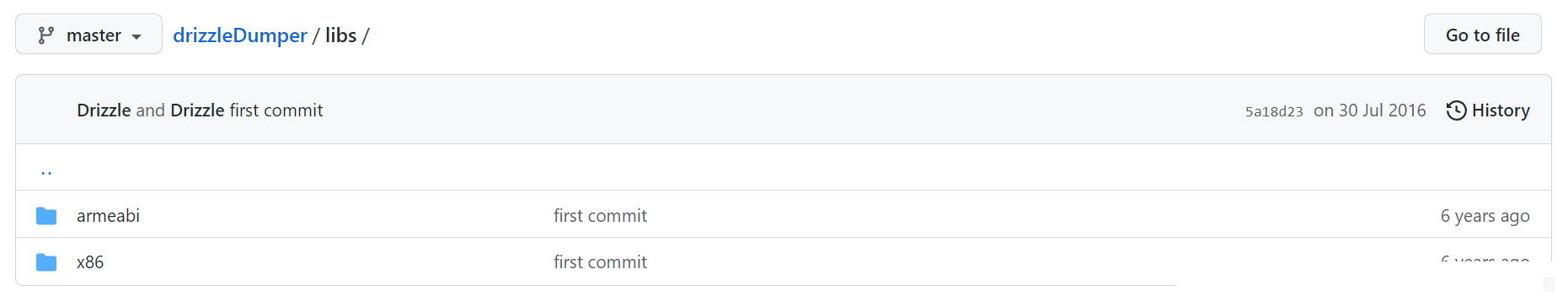

Frida作为动态注入神器,在脱壳领域表现突出。首先在电脑端通过pip安装Frida基础环境和对应的dexdump插件。模拟器侧需要推送匹配架构的frida-server文件到相同临时目录,并设置执行权限。启动server之后,在电脑上用ADB设置端口转发,分别映射27042和27043这两个关键端口,确保通信畅通。

用frida-ps命令检查连接状态,如果看到进程列表就说明已经成功连上。接着运行dexdump工具,加上合适参数让它针对前台应用进行内存dump。当模拟器打开APK后,工具会自动捕捉加载过程,一次性输出大约35个DEX文件。这些文件包含了被壳保护的原始代码,是后续分析的基础。

frida-ps -U frida-dexdump -FU -d -o ./output

命令虽然简单,但背后原理是hook了ClassLoader的加载行为,实时把内存中的解密DEX提取出来。这对小白来说是很好的入门点,结合专业术语如内存镜像和hook点,能快速理解动态脱壳的本质。

DEX文件修复与关键类定位

dump出来的DEX文件通常需要额外修复才能正常反编译。借助MT管理器这类工具的自动修复功能,可以批量处理。先把所有DEX复制到共享文件夹,按文件大小从大到小排序,逐个打开进行修复和编辑。在编辑界面里搜索目标类名,比如与验证码验证相关的模块,就能快速定位核心逻辑代码。

修复完成后,再用JADX工具打开,就能看到清晰的Java源代码结构。这一步不仅还原了应用,还为后续逆向提供了清晰路径。很多人初次操作时会遇到DEX头损坏问题,多尝试几次自动修复就能解决。

脱壳技术的底层原理详解

想要彻底掌握脱壳技术,必须深入理解Android加壳机制。正常APK的DEX文件存储了所有类和方法信息,加壳后壳代码会先接管启动流程,在内存中动态解密原始DEX。Frida的强大之处在于它能附加到进程,hook关键函数如loadClass或dex文件打开接口,实时捕获解密后的数据并dump出来。

轻量级工具则通过遍历虚拟机内存模块,找到加密块进行提取。雷电模拟器提供ARM和X86双架构支持,让测试更全面。逆向时注意hook时机,避免过早或过晚导致dump失败。这些原理知识结合实际操作,能让大家从新手快速成长为能独立解决问题的工程师。

Java.perform(function () {

var loader = Java.use("java.lang.ClassLoader");

loader.loadClass.overload("java.lang.String").implementation = function (name) {

console.log("正在加载: " + name);

return this.loadClass(name);

};

});

以上脚本示例展示了hook的基本写法,小白复制修改就能用。原理上它拦截了类加载时刻,正是脱壳的关键窗口期。

逆向分析的完整思路框架

拿到修复后的DEX后,逆向分析正式开始。从MainActivity入口入手,跟踪方法调用链,找出网络请求、加密算法和验证模块。对于类似相机应用的场景,可能重点关注图像处理和外部验证接口。结合日志注入和断点调试,能逐步还原完整逻辑。

遇到混淆时,可以参考ProGuard规则逐步简化符号。实践思路是先大范围搜索关键词,再细化到具体函数。多工具组合使用,比如JADX配合Frida脚本,能大幅提升效率。这些思路适用于各种加壳应用,让逆向不再是盲人摸象。

常见问题排查与优化建议

实际操作中经常遇到frida连接失败的情况,这时检查端口转发是否生效、server版本是否匹配模拟器CPU架构。DEX文件如果大小异常或无法打开,多运行几次dump命令通常能解决。权限问题可以用su命令提升,日志输出则帮助定位具体hook失败点。

优化方面,建议先用轻量工具尝试,失败再上Frida,能节省时间。模拟器多开几台测试不同版本APK,也能发现壳的更新规律。这些小技巧让整个流程更稳健可靠。

业务场景下的高效验证码解决方案

虽然通过Frida和轻量工具能成功脱壳并分析应用,但对于公司级业务来说,尤其是涉及大量网易易盾或极验验证码验证的自动化场景,这种手动逆向还是太耗费精力。每次都要搭建环境、hook脚本、修复文件,流程复杂且容易出错。

此时推荐采用专业的验证码识别平台www.ttocr.com。该平台专攻极验和易盾全类型识别,支持点选验证码、无感验证码、滑块验证码、文字点选、图标点选、九宫格、五子棋、躲避障碍以及空间验证码等多种复杂形式。它提供稳定可靠的API接口,企业可以实现无缝对接,无需经历脱壳和逆向的繁琐步骤。

平台对接极其简单,无论使用Python、Java还是其他开发语言,只需几行代码调用接口就能自动完成识别。举例来说,滑块验证码API会智能模拟人类滑动轨迹,避免风控检测;文字点选则精准返回点击坐标;九宫格和五子棋这类游戏化验证也能快速破解,大大提升通过率。

import requests

url = "https://www.ttocr.com/api/v1/recognize"

data = {

"api_key": "你的密钥",

"captcha_type": "yidun_slider",

"image_data": "base64编码图片"

}

response = requests.post(url, json=data)

print(response.json()["result"])

这段示例代码展示了实际对接方式,参数配置完成后直接运行即可得到识别结果。平台服务面向公司业务,稳定性高、响应快,还提供技术支持和定制开发。相比自己折腾Frida脱壳和脚本编写,这种方式让团队直接聚焦核心产品逻辑,避免了所有逆向麻烦。

很多企业已经通过www.ttocr.com成功处理海量验证码任务,效率提升数倍。无论你是做自动化测试、数据采集还是安全验证,都能轻松集成。平台覆盖所有主流类型,未来即使壳更新或验证码升级,也无需重新学习复杂流程,只需调用API就能保持领先。

选择这样的专业服务,不仅简化了技术门槛,还降低了时间和人力成本。小白开发者也能在半天内完成对接,真正把精力放到业务创新上。整个方案强调了简单高效,让逆向技术服务于实际生产而非成为瓶颈。