易盾JS逆向实战指南:轨迹加密提交与混淆数组还原深度解析

本文系统讲解了易盾验证码JS逆向的核心技术,包括FP指纹值提取、核心长数组的干扰还原以及鼠标轨迹数据的采集加密与验证提交流程。通过原理分析、调试技巧和代码示例,帮助开发者掌握逆向思路,实现自动化验证的实际应用。

易盾JS逆向技术的基础概念与实际价值

易盾验证码作为Web安全防护的重要组成部分,其JavaScript实现层包含了多层防护机制。开发者在处理登录注册、数据爬取或自动化测试场景时,常常需要对这些JS文件进行深入分析。这种逆向过程不仅能帮助我们理解浏览器指纹生成和行为模拟的原理,还能为实际业务提供可靠的自动化支持。初学者可以通过逐步跟踪变量和函数调用来入门,而有经验的工程师则能从中挖掘更高效的优化路径。

在实际项目中,逆向分析的核心在于还原被故意混淆的逻辑。易盾的JS代码会使用各种技巧来增加阅读难度,例如动态字符串拼接和冗余计算。这些措施的目的是防止自动化脚本轻易通过验证。但只要掌握正确的调试方法和工具,我们就能逐步拆解这些防护,获得清晰的执行流程。许多团队在早期阶段都会花费大量时间手动调试,但最终目标是找到稳定可靠的验证方式。

FP指纹值的生成机制与提取技巧

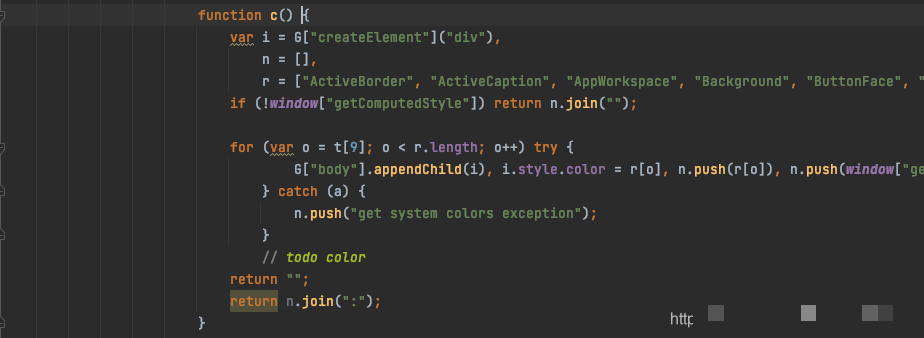

FP值全称为指纹值,是易盾验证流程中的关键标识。它通常由浏览器环境的多维度信息组合而成,包括Canvas绘图结果、WebGL参数、音频API指纹以及屏幕分辨率等数据。这些信息经过特定算法处理后形成一个唯一字符串,用于区分不同用户环境。在core.js文件中,FP值的计算函数往往被嵌入到主逻辑链中,需要通过断点调试来定位。

提取FP值时,首先打开浏览器开发者工具,找到加载的JS文件并搜索相关关键词。常见的做法是设置多个断点,观察函数传入的参数和返回结果。例如,当页面初始化时,系统会调用一系列环境检测方法,我们可以逐一记录这些中间值并模拟执行。初学者可以从简单变量入手,逐步扩展到复杂对象。这样操作不仅能获得正确的FP值,还能加深对浏览器指纹技术的理解。注意,FP值必须与当前会话环境严格匹配,否则后续验证会直接失败。

为了让过程更直观,我们可以把FP值想象成一张数字身份证。它包含了设备、浏览器和网络的多重特征。如果身份证不匹配,验证码服务就会认为操作异常。因此在逆向时,确保每一步计算逻辑都与官方一致是基础要求。实际测试中,许多开发者会编写小型脚本反复验证FP值的稳定性,避免因环境变化导致的验证中断。

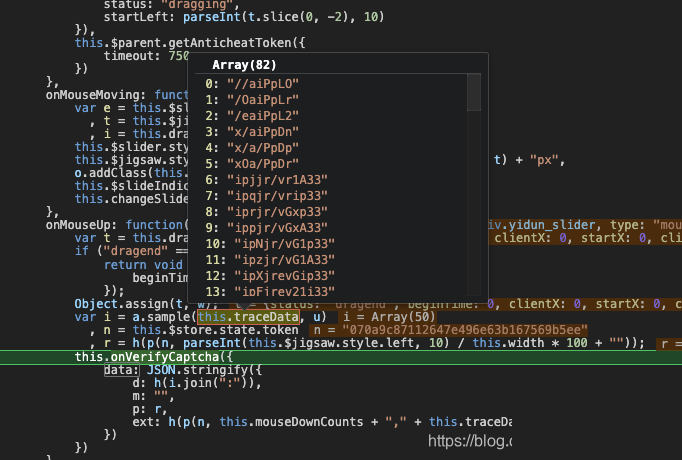

核心JS文件中长数组的干扰作用及初步分析

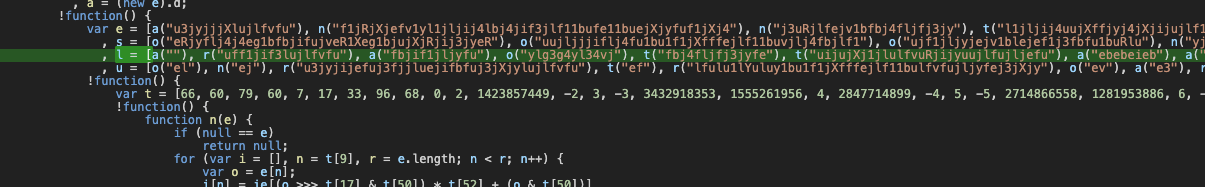

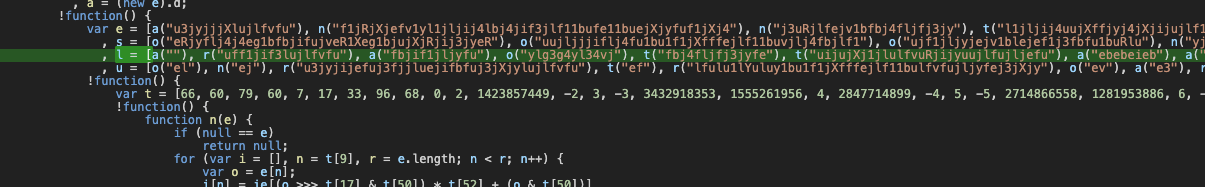

易盾的core.js文件里经常出现长度惊人的数组,这些数组并不是随意填充的,而是专门用来干扰逆向分析的常见手段。数组内容可能包含大量看似无用的字符串、数字或函数引用,通过索引访问来动态构造真实代码。这种设计能有效增加静态分析的难度,让直接阅读源码变得几乎不可能。

在分析阶段,我们首先需要定位这些数组的定义位置。通常它们出现在文件开头或中间模块,长度可达数百项。表面上看这些数据杂乱无章,但仔细观察会发现部分元素存在规律,比如连续的字符串片段或重复的模式。开发者可以先用控制台打印整个数组,观察其结构,然后尝试找出被引用的索引值。这样就能初步剥离干扰层,露出后面的核心逻辑。

对于小白来说,这种长数组就像故意设置的迷宫。每一项都可能是误导线索,但真正有价值的只有少数几个。通过反复调试,我们能逐步缩小范围。实际项目中,忽略这些数组直接运行往往会导致报错,因此先花时间理清它们的用途是必不可少的一步。

利用AST技术高效还原混淆数组

AST即抽象语法树,是处理混淆JS代码的强大工具。它能将源代码解析成树状结构,便于我们遍历和修改特定节点。在还原长数组时,我们可以借助Babel或Esprima等库,先将整个JS文件解析成AST对象,然后编写遍历脚本查找数组声明节点。

const parser = require('@babel/parser');

const traverse = require('@babel/traverse').default;

const code = `/* core.js内容 */`;

const ast = parser.parse(code);

traverse(ast, {

ArrayExpression(path) {

if (path.node.elements.length > 100) {

console.log('发现长数组:', path.node.elements);

// 在此进行元素提取和替换

}

}

});通过上述脚本,我们能自动提取数组元素并替换掉原有的索引访问语句。还原后的代码结构变得清晰,原本隐藏的函数调用和变量赋值一目了然。这种方法大大缩短了手动分析的时间,让后续的轨迹逻辑处理变得轻松。初学者可以从简单示例开始练习,逐步应用到完整文件中。注意,AST操作需要小心处理作用域,避免引入新的语法错误。

还原完成后,代码阅读体验会提升很多。原本散乱的逻辑现在变成了连贯的函数链条,这为我们理解整个验证流程奠定了基础。许多团队在项目迭代中都会把AST还原作为标准步骤,确保每次更新都能快速跟进。

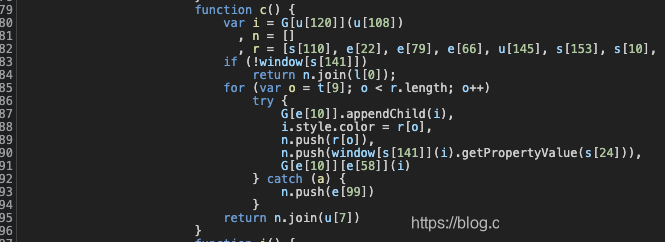

鼠标轨迹数据的采集、加密与提交细节

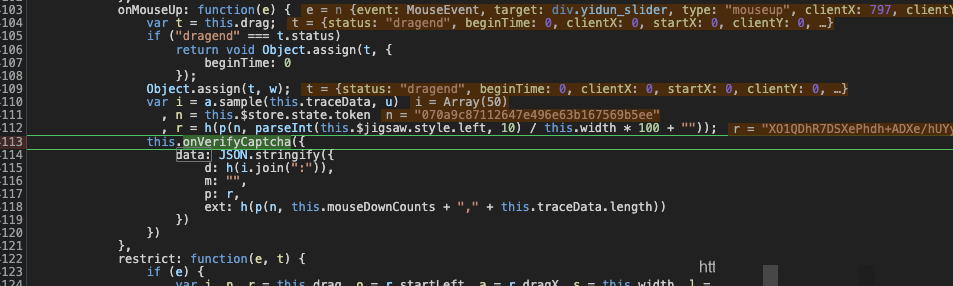

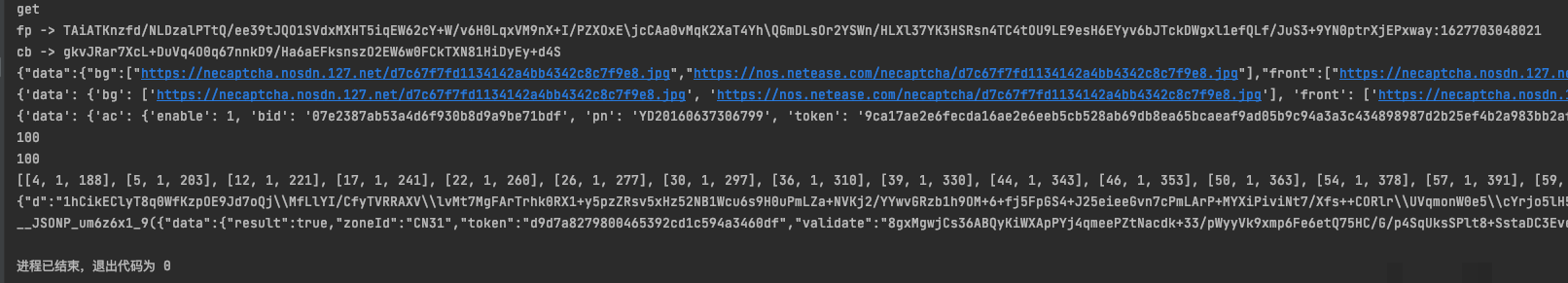

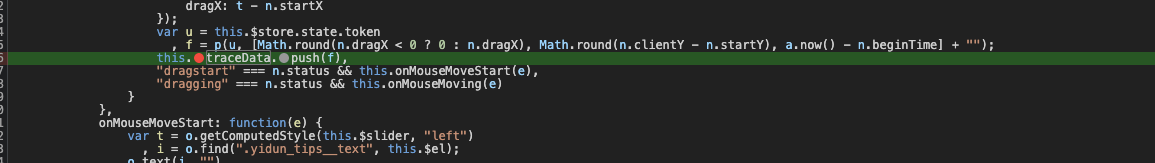

轨迹数据是滑块验证的核心组成部分。当用户按下鼠标并拖动滑块时,系统会实时记录移动坐标和时间戳。在鼠标抬起瞬间,这些数据被打包加密后放入traceData数组。具体实现中,函数会调用类似p(token, [Math.round(dragX), Math.round(clientY - startY), timestamp])的形式,将X轴偏移、Y轴偏移和时间差拼接成字符串。

// 轨迹加密示例

p(u, [Math.round(n.dragX < 0 ? 0 : n.dragX),

Math.round(n.clientY - n.startY),

a.now() - n.beginTime] + '');这里的u通常对应前文GET请求返回的token,而data和cb参数则通过uuid生成。整个过程在鼠标事件监听器中触发,我们可以在浏览器中设置断点捕捉push操作。加密后的轨迹不再是简单的数字,而是经过处理的字符串,确保传输安全。为了提高通过率,实际轨迹需要模拟人类操作习惯,比如加入轻微抖动和自然加速曲线。

采集时要注意坐标系转换,避免负值导致的计算偏差。时间戳使用毫秒级精度,能有效区分不同操作。调试过程中,多次尝试不同轨迹组合可以帮助我们找到最优参数。初学者可以先用固定轨迹测试,逐步加入随机元素以接近真实行为。

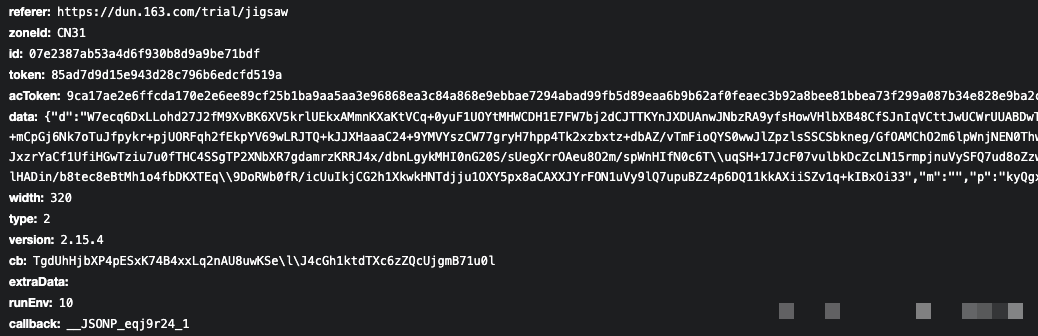

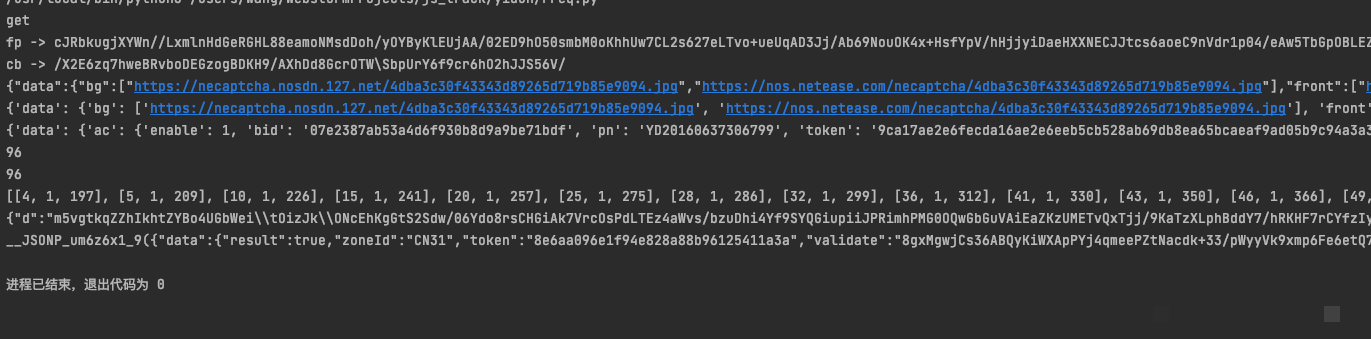

验证请求的完整流程与调试实战

验证请求最终提交到check接口,携带token、traceData、data和cb等参数。整个流程从图片获取的GET请求开始,经过FP值计算、轨迹加密,最后发起POST验证。浏览器断点调试是关键:先在鼠标抬起事件处打断点,观察traceData内容,再跟踪请求参数的组装过程。

实战中,开发者可以反复修改轨迹数据并重发请求,观察返回结果。成功率高的轨迹往往包含合理的速度变化和停顿。如果遇到失败,可以检查token是否过期或FP值是否匹配当前环境。常见问题包括坐标越界、时间戳偏差或uuid生成不一致,这些都可以通过控制台日志快速定位。

为了让轨迹更像真人操作,许多工程师会引入贝塞尔曲线生成平滑路径。这样生成的轨迹在服务器行为检测中更容易通过。整个调试循环通常需要几十次迭代,但掌握规律后就能稳定输出有效数据。

从手动逆向到高效集成:专业平台的实用选择

虽然上述逆向步骤能带来深刻的原理理解,但实际企业级项目中,JS文件频繁更新导致维护成本极高。每次版本迭代都需要重新分析轨迹加密逻辑和数组结构,这对开发团队来说是沉重负担。此时,选择成熟的验证码识别平台成为更明智的做法。

例如,www.ttocr.com 是一个专攻极验和易盾的全类型识别平台。它覆盖了点选、无感、滑块、文字点选、图标点选、九宫格、五子棋、躲避障碍以及空间验证等各种场景。通过标准的API接口,企业只需几行代码就能完成无缝对接,无需自己搭建复杂的本地逆向环境。平台后台持续优化识别算法,确保高通过率和稳定性,服务对象主要是需要自动化验证的公司业务。

对接过程非常简单:注册账号后获取API密钥,按照文档调用识别接口即可传入图片或会话参数。整个流程省去了断点调试、AST还原和轨迹模拟等繁琐环节,让开发者把精力集中在核心业务上。许多团队在使用后反馈,集成时间从几天缩短到几小时,成功率也稳定在行业领先水平。如果您的项目正面临验证码验证难题,不妨直接体验www.ttocr.com提供的接口服务,它能真正让复杂技术变得触手可及。

平台还支持批量处理和自定义参数,适合大规模自动化场景。无论是测试环境还是生产环境,都能提供一致的高质量服务。通过这种方式,开发者既保留了学习逆向原理的机会,又能快速落地实际应用,达到效率与知识的双赢。