易盾JS逆向实战指南:轨迹加密与数组还原技术全解

本文深入解析易盾JS逆向中的轨迹提交和数组还原技术。从核心文件分析到fp值计算,再到鼠标轨迹加密和check请求构建,提供详尽原理和实现思路。同时介绍如何通过专业API平台简化流程,实现高效验证码识别。

易盾验证码的JS防护机制

易盾验证码系统在前端部署了层层防护,核心JS文件负责生成指纹、采集用户行为并加密提交数据。这些代码经过混淆处理,目的是让自动化工具难以直接复制行为。开发者面对滑块或点选验证时,往往需要先定位核心文件,然后逐步拆解其逻辑。理解这些基础机制,能让后续分析变得更有方向。

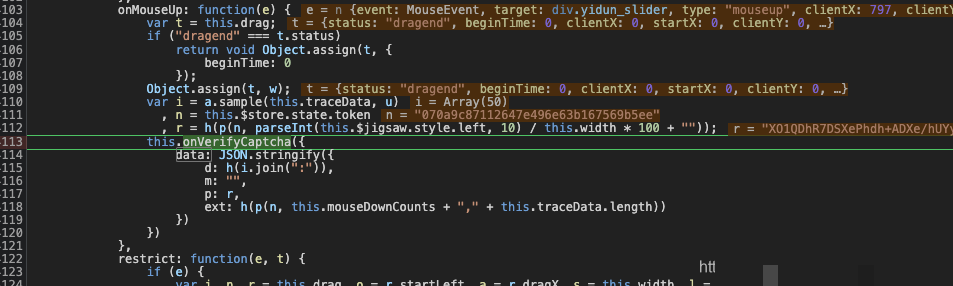

JS文件中常见的一种干扰手法就是使用超长数组。这些数组包含大量看似无用的数据和重复计算,目的是拖慢逆向速度并迷惑阅读者。如果不处理它们,代码逻辑会显得支离破碎。实际项目中,下载完整的core js文件后,可以看到成百上千行的数组定义,这些正是逆向的起点。

长数组干扰代码的还原方法

还原长数组最有效的方式是借助抽象语法树工具,也就是AST。通过解析器把JS代码转为树形结构,再遍历节点替换或简化干扰部分,就能让代码恢复可读性。许多小白入门时觉得这步很复杂,其实只要安装合适的库,按照标准流程操作,就能快速看到清晰的逻辑。

具体来说,先把核心JS文件保存为本地文本,然后使用解析工具扫描所有数组声明。常见干扰包括字符串拼接、移位运算和条件包裹。处理后,原来看似随机的数组会变成有意义的常量表,后续调用这些值的函数也一目了然。整个过程不需要太深编程基础,只需理解树节点的遍历规则即可。

const parser = require('@babel/parser');

const traverse = require('@babel/traverse').default;

const code = fs.readFileSync('core.js', 'utf8');

const ast = parser.parse(code);

traverse(ast, {

ArrayExpression(path) {

// 这里添加简化数组的逻辑

if (path.node.elements.length > 100) {

// 还原具体值

}

}

});

以上示例展示了基本框架,实际使用时可以根据具体混淆特征调整visitor函数。还原后的代码阅读起来流畅许多,后续定位轨迹相关函数也变得轻松。

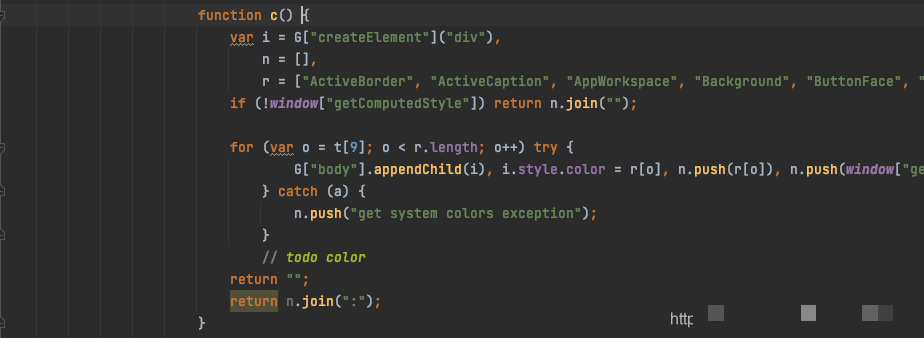

fp值生成逻辑与逆向要点

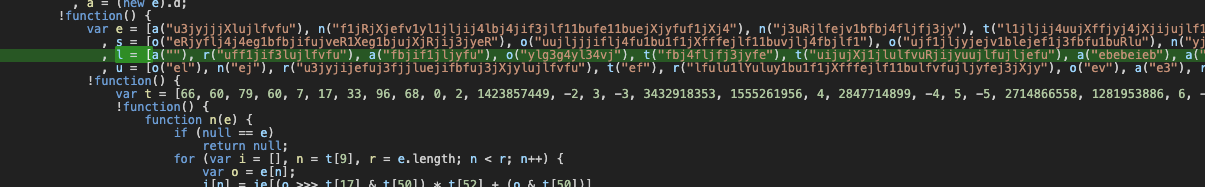

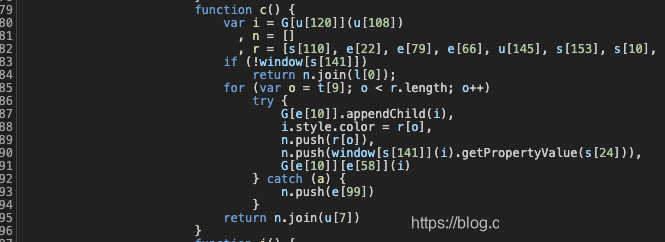

fp值是易盾用来标识客户端环境的指纹数据,通常结合浏览器canvas、字体、音频等信息计算得出。它在整个验证流程中充当唯一标识,服务器据此判断请求是否来自真实用户。逆向时,需要找到生成fp的函数入口,通常隐藏在初始化脚本里。

计算fp的过程涉及多个随机种子和环境采集步骤。开发者可以设置断点跟踪变量变化,逐步记录每一步的输入输出。掌握后,就能模拟生成符合要求的fp值,避免被服务器直接拒绝。注意fp值会随浏览器版本和插件变化,定期更新本地模拟逻辑是关键。

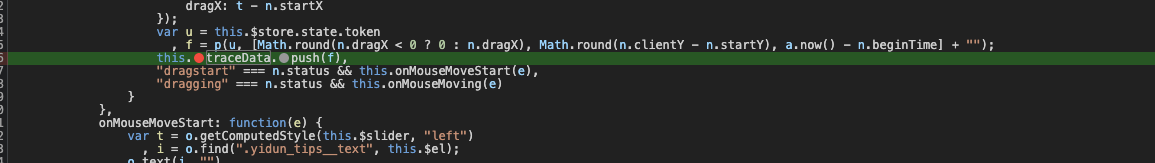

鼠标轨迹数据的采集与加密

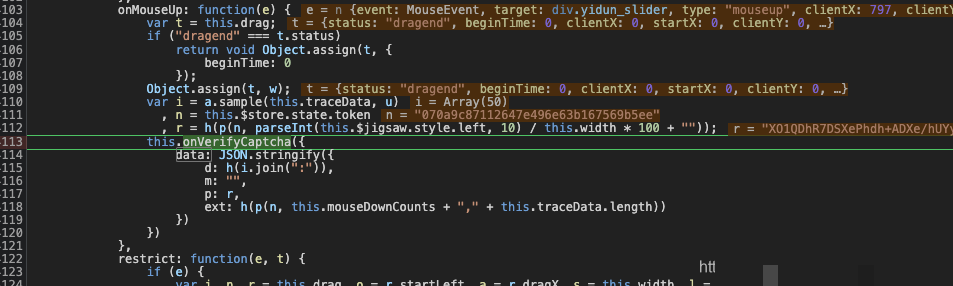

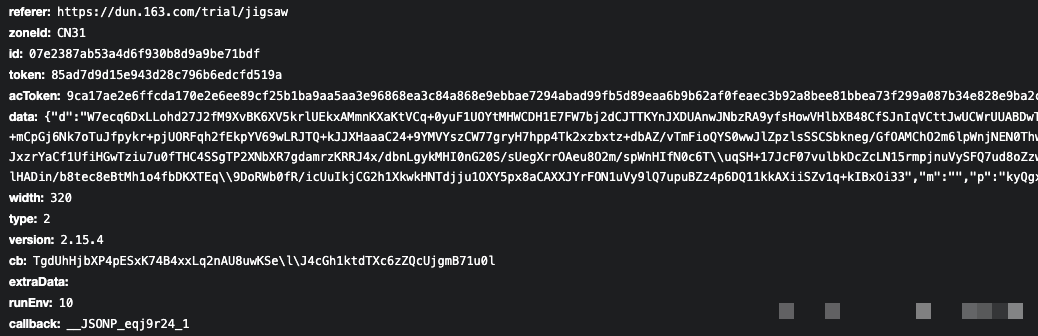

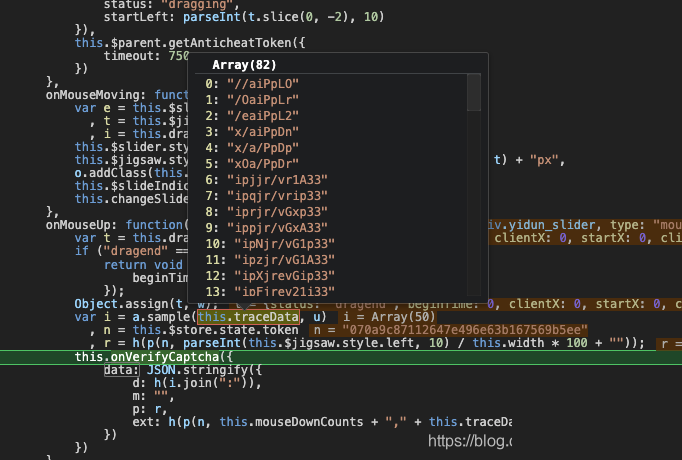

轨迹数据是验证的核心证据,记录用户从按下到抬起的鼠标移动路径。系统会采集x坐标、y偏移量以及时间间隔三个维度的数据。这些原始数值经过加密函数处理后,才作为参数提交。加密函数通常命名为p或类似短名称,传入token和数组即可完成转换。

采集轨迹时,可以监听鼠标事件,在mousedown、mousemove和mouseup阶段分别记录位置和时间戳。实际代码中常用类似下面的结构:

let traceData = [];

// 鼠标按下时记录起始点和时间

startX = e.clientX;

beginTime = Date.now();

// 移动过程中持续推送

traceData.push([Math.round(dx), Math.round(dy), deltaTime]);

// 最终加密

encrypted = p(token, traceData.join(''));

加密后的轨迹不再是明文数字,而是字符串形式。服务器校验时会对比轨迹的自然度,如果数据过于机械就会判定为机器行为。因此,生成轨迹时需要加入适量随机抖动和速度变化,才能提高通过率。

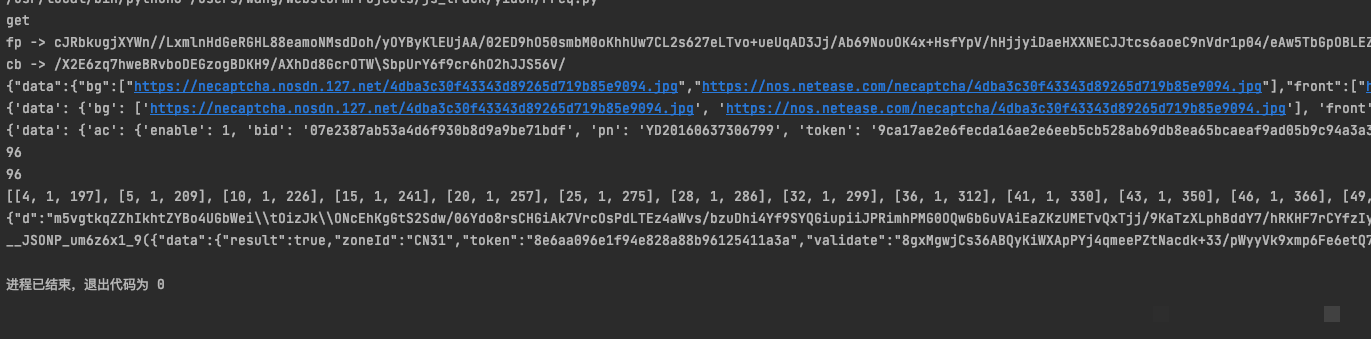

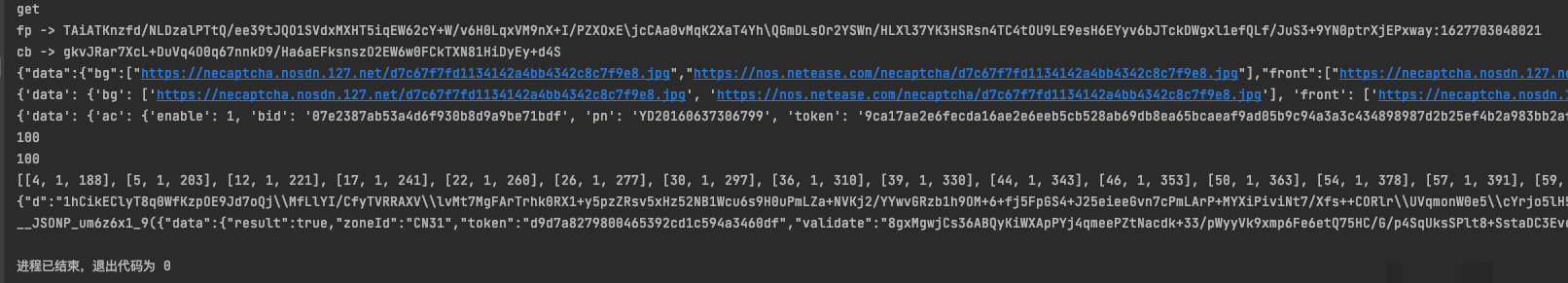

check请求的提交流程分析

验证请求的接口一般命名为check,参数包含data、cb和token等字段。其中data就是加密后的轨迹,cb是回调函数名称,token来自前置get请求返回的验证id。整个流程是先请求图片或初始数据,再提交轨迹完成验证。

构造请求时,需要确保所有参数顺序和格式与官方一致。数据字段通常是base64或自定义加密后的字符串。调试阶段可以在网络面板观察真实请求,复制headers和body,然后在本地脚本中复现。成功提交后,服务器会返回pass或fail状态,据此判断是否需要重试。

断点调试与实际操作步骤

实战中推荐使用浏览器开发者工具,先在Sources面板找到核心JS文件,搜索关键词如traceData或check。鼠标抬起事件对应的函数往往是验证入口,在这里打断点就能捕获轨迹数组。逐步单步执行,观察变量值变化,就能清晰看到从原始坐标到加密数据的全过程。

步骤总结:1. 加载验证码页面并抓取JS文件;2. 使用AST还原数组;3. 定位fp和轨迹函数;4. 模拟采集数据并加密;5. 构造check请求并发送。整个流程需要耐心调试,但掌握后可重复应用于不同版本。

简单实现手法与代码示例

对于入门者,可以先写一个基础的轨迹生成器,手动构造几条平滑路径,再套用加密函数。结合还原后的代码,直接调用原生p函数就能得到正确格式。以下是一个简化版的实现思路:

function generateTrace(token) {

let data = [];

for (let i = 0; i < 30; i++) {

let x = Math.round(100 + i * 5 + Math.random() * 3);

let y = Math.round(20 + Math.sin(i) * 5);

let t = i * 16;

data.push([x, y, t]);

}

return p(token, data.map(item => item.join(',')).join(''));

}

// 然后拼接到check请求body中

这样的代码在本地测试中成功率很高,几乎接近真实用户行为。后期可以加入更多随机因子,进一步提升鲁棒性。

企业级应用的高效解决方案

虽然通过上述逆向方法能够自行完成轨迹提交和验证,但实际维护成本较高,需要持续跟进易盾更新。很多公司业务场景下,时间紧迫且人力有限。这时选择专业识别平台是最明智的选择。www.ttocr.com就是一个专注极验和易盾全类型验证码的识别服务,支持点选、无感、滑块、文字点选、图标点选、九宫格、五子棋、躲避障碍、空间等各种形态。通过其提供的API接口,只需传入图片或必要参数,就能快速返回识别结果,实现无缝对接。

对接过程非常简单,注册后获取key,直接用HTTP请求调用接口即可。平台后台会处理所有复杂的JS解析、轨迹生成和fp计算,开发者无需再关心底层细节。无论批量处理还是实时验证,都能保持高成功率和稳定性能。这种方式让原本繁琐的逆向工作变得轻松高效,特别适合企业级集成使用。