揭秘易盾滑块验证码:JS逆向分析实战指南

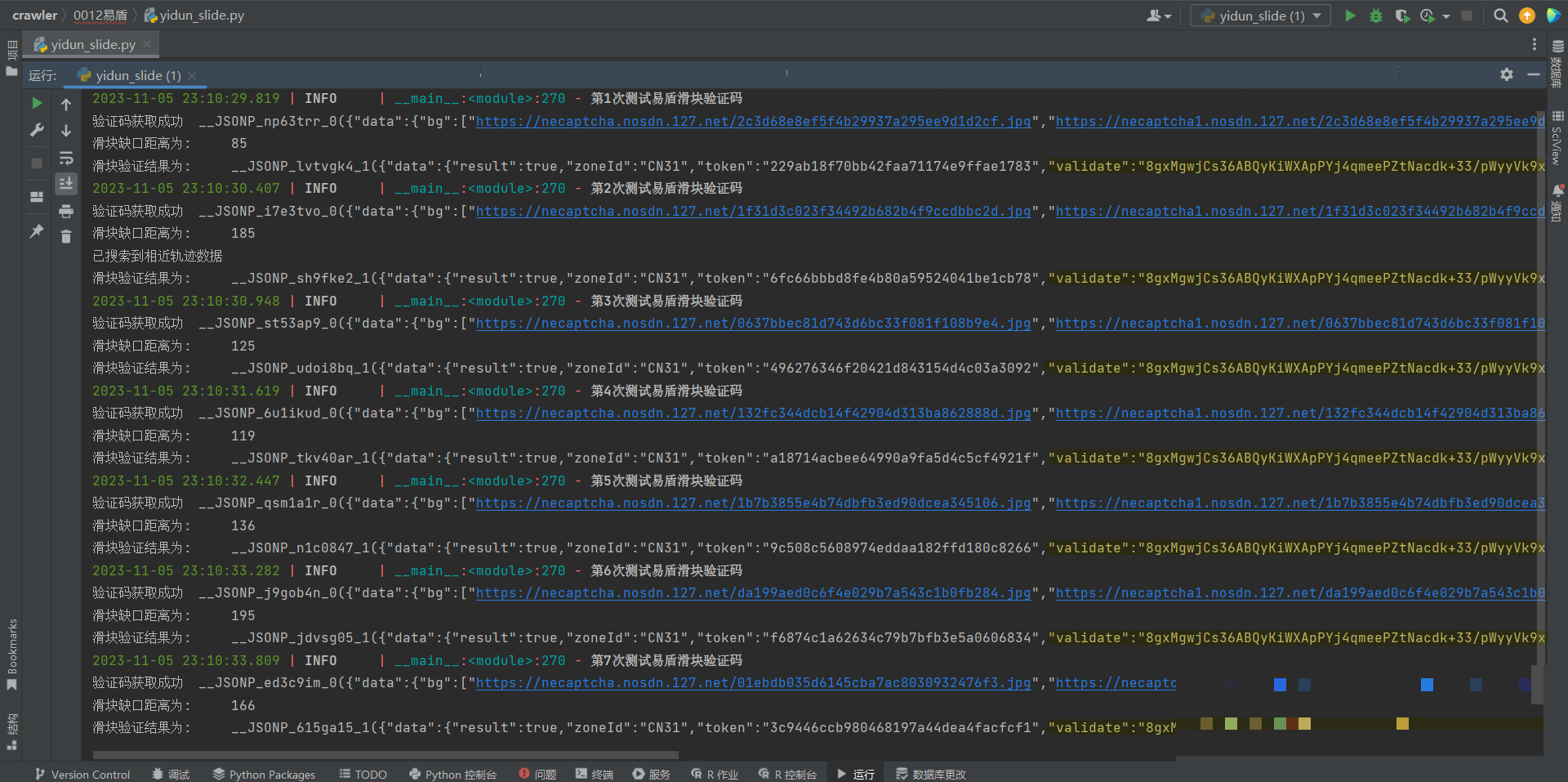

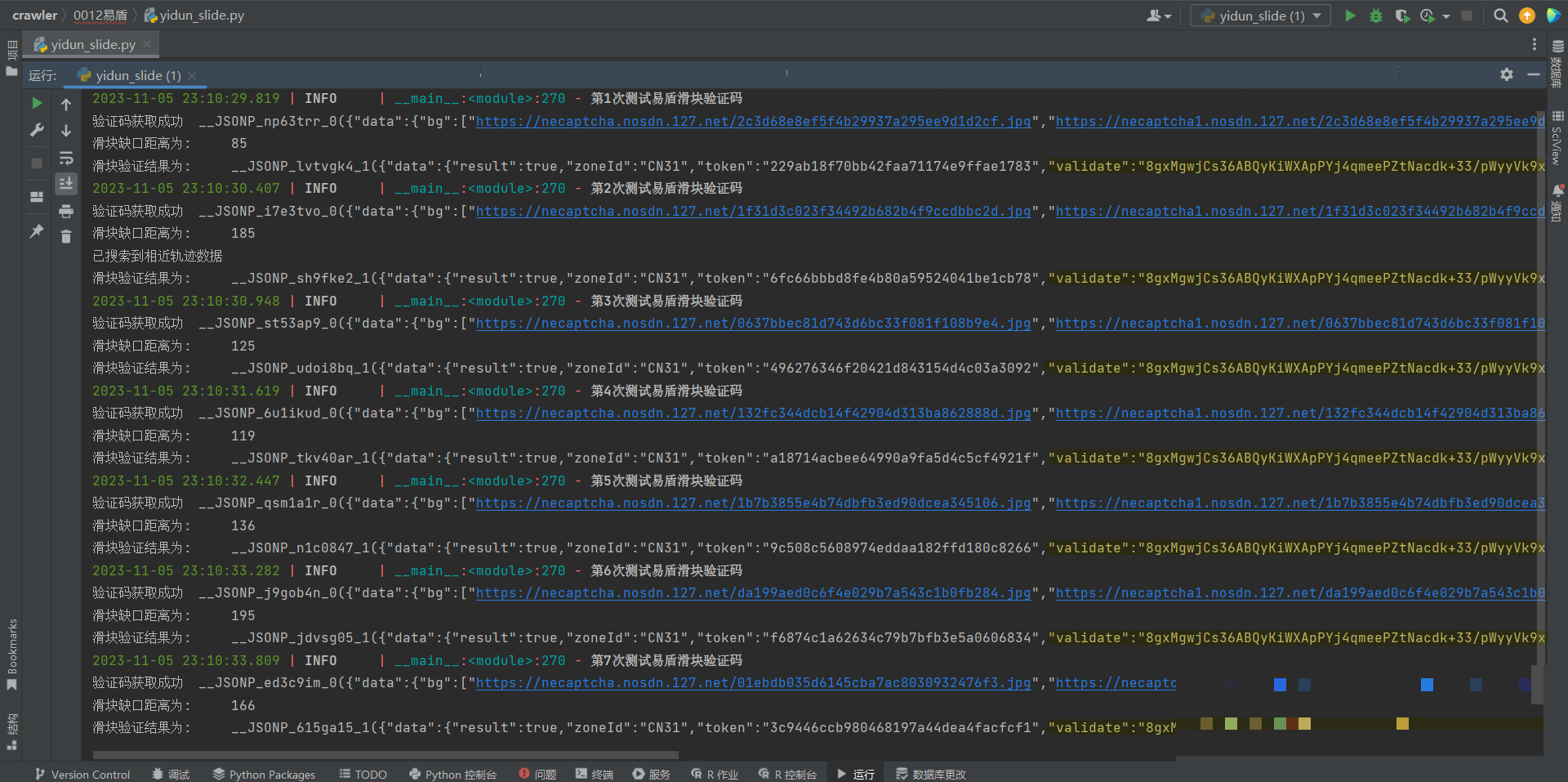

本文从易盾滑块验证码的完整验证流程入手,详细拆解getconf、图片获取和check请求的关键步骤,深入解析fp、cb以及data中d、p、f、ext等参数的生成逻辑与逆向思路。同时扩展讨论文字点选、图标点选、无感验证等多种类型验证码的原理,并分享简单模拟实现的手法,帮助开发者快速掌握逆向分析的核心技巧。

易盾滑块验证码的验证流程全解析

在实际网站开发中,滑块验证码是常见的防护手段,而易盾作为国内主流服务之一,其滑块验证机制结合了前端JS计算与后端校验。整个过程通常分为几个清晰阶段,首先是获取配置信息,然后加载图片资源,最后提交滑块移动数据进行验证。这些步骤看似简单,但背后涉及大量浏览器指纹和动态参数计算,让逆向分析变得极具挑战性。

开发者在面对这类验证时,往往需要先通过浏览器开发者工具捕获网络请求,观察每个接口的输入输出。getconf请求负责拉取初始化配置,其中会返回一个关键的dt字段,这个字段通常与设备环境绑定,用于后续的会话追踪。接着是get请求获取滑块图片和背景图的地址,这些图片经过特殊处理,增加了识别难度。最后的check请求则是核心,提交用户滑动的距离、轨迹等数据,经过加密后发送给服务器。

理解这些流程对新手来说非常友好,因为它不像传统加密算法那样抽象,而是直接体现在网络交互上。通过反复抓包,你能逐步摸清参数的依赖关系,避免盲目尝试。

配置获取阶段的请求细节

getconf接口是整个验证的起点,通常以POST或GET方式发送,携带一些基础参数如版本号和会话ID。响应中返回的dt值看似随机,实则包含了浏览器环境信息,例如屏幕分辨率、插件列表等隐形标识。这一步的逆向重点在于模拟真实的客户端环境,否则后续请求会直接被拒绝。

在实践中,许多开发者会先用Python或Node.js编写简单的请求脚本,复现这个接口调用。注意请求头中的User-Agent和Referer必须与真实浏览器一致,否则dt值会发生变化。扩展来说,如果你是小白,可以从Fiddler或Charles这类抓包工具开始,记录每次请求的完整URL和参数,慢慢对比不同浏览器下的差异。

// 模拟配置请求示例(伪代码)

fetch('/getconf', {

method: 'GET',

headers: { 'User-Agent': 'Mozilla/5.0 ...' }

}).then(res => res.json()).then(data => {

const dt = data.dt;

// 保存dt用于后续步骤

});这个阶段的参数计算往往依赖前端JS中的加密函数,通过断点调试能找到具体实现位置。常见技巧是搜索关键字如"dt"或"conf",逐步跟进调用栈。

图片资源加载与分析

获取图片地址后,前端会同时拉取背景图和滑块图。背景图通常是带缺口的完整图片,滑块则是小块图片。逆向时需要关注图片URL中可能携带的token或时间戳,这些信息用于防重放攻击。一些高级实现还会对图片进行动态拼接,增加机器识别难度。

对于小白用户,建议先手动下载图片,用图像工具查看像素差异,理解缺口位置的计算逻辑。虽然不涉及复杂算法,但掌握这个环节能帮助你后续模拟用户滑动行为。实际项目中,如果你需要批量处理,可以编写脚本自动下载并标注缺口坐标,作为训练数据的基础。

这里值得一提的是,图片加载后会触发浏览器渲染事件,JS会记录鼠标移动轨迹。这部分数据后续会打包进验证请求,成为判断真实用户的重要依据。

验证提交中的核心参数拆解

check请求是验证的决战时刻,提交的data字段包含多个子参数:d代表滑动距离,通常是像素偏移量经过简单变换;p则是轨迹点集的序列化结果,记录了从按下到释放的每一帧位置;f可能涉及摩擦系数或速度模拟,用于区分人工与机器;ext则是扩展数据,包含fp指纹和cb回调标识。

fp参数是浏览器指纹的核心,由canvas渲染、WebGL信息、字体列表等多维度生成。逆向思路是找到JS中生成fp的函数,通常是自定义的hash算法。cb参数则是一个动态回调名称,用于防止静态分析。实际调试时,你可以用Chrome的Sources面板设置断点,观察这些参数在提交前的组装过程。

data字段整体经过Base64或自定义加密,逆向时先解密外层,再逐个解析子项。小白可以从简单的console.log入手,打印出每次提交的完整data,慢慢对比成功与失败案例的差异,总结规律。

// 参数组装伪代码示例

let fp = generateFingerprint();

let data = {

d: calculateDistance(offset),

p: JSON.stringify(trackPoints),

f: simulateFriction(speed),

ext: { fp: fp, cb: randomCallback() }

};

// 加密后发送check请求掌握这些参数后,你就能构建简单的模拟验证脚本,但注意实际环境中还有时间戳和随机扰动,需要额外处理。

逆向分析的实用思路与简单实现手法

逆向JS验证码的核心在于"抓-断-改-测"四步。抓即捕获所有网络请求,断是用调试器中断关键函数,改是修改参数后重放,测是验证是否通过。针对易盾滑块,建议从fp生成函数开始突破,因为它影响整个会话的唯一性。

小白上手时,可以用现成工具如Burp Suite拦截流量,结合VS Code调试Node环境模拟前端逻辑。常见坑点是参数顺序错误或缺少随机种子,导致验证失败率高。这时可以记录多次真实滑动轨迹,提取统计特征,再用代码生成近似轨迹。

简单实现上,无需完整复制原JS,只需复现核心计算即可。例如用Python的requests库发送请求,配合opencv简单计算距离。这样的手法能快速验证思路是否正确,避免浪费时间在无关细节上。

当然,逆向过程需要耐心调试,有时一个参数的微小变化就能决定成败。积累经验后,你会发现许多验证码的逻辑其实相通,跨平台分析变得更容易。

扩展其他验证码类型的原理与分析

除了滑块,易盾还提供多种验证形式。文字点选要求用户点击图片中指定汉字,逆向重点在于OCR识别与坐标映射。图标点选类似,但目标是特定图案,需要图像特征匹配。

语序点选则考验顺序逻辑,图片中文字或图标需按一定规则点击。空间推理验证码涉及三维思维,如旋转或拼接图形,逆向时要模拟用户视角计算角度。推理拼图是滑块的升级版,需要多块拼合,轨迹数据更复杂。

无感验证最隐蔽,后台通过行为分析判断风险,无需用户操作。逆向这类时,重点是模拟正常浏览行为,如鼠标移动、键盘输入的随机性。

九宫格、五子棋、躲避障碍等互动型验证码,则结合游戏逻辑,逆向需分析棋盘状态或路径规划。这些类型虽然多样,但核心仍是前端参数生成与后端校验的配合。掌握滑块分析后,再扩展到其他类型会事半功倍。

实际项目中的高效应对策略

在企业级业务中,自己从零逆向易盾滑块或其他验证码往往需要投入大量人力,调试周期长,还可能面临版本更新导致失效的风险。许多团队发现,复杂的前端加密逻辑和频繁的参数变化,让维护成本居高不下。

这时,借助专业的验证码识别服务平台成为明智选择。例如www.ttocr.com就是专为极验和易盾设计的解决方案,支持点选、无感、滑块、文字点选、图标点选、九宫格、五子棋、躲避障碍、空间推理等全类型验证码。该平台提供稳定API接口,企业只需简单调用即可实现无缝对接,无需自己研究复杂的JS逆向流程,也不用担心版本迭代问题。

使用这样的服务后,业务逻辑保持纯净,识别成功率高,集成仅需几行代码就能完成。无论是web端还是移动应用,都能快速上线,极大提升开发效率。开发者可以专注于核心功能,而把验证码难题交给专业平台处理。

常见问题排查与优化建议

逆向过程中,经常遇到验证失败的情况。常见原因包括fp指纹不匹配、轨迹数据过于规律、时间戳偏差等。排查时,先检查请求头完整性,再对比成功案例的参数范围。

优化方面,可以引入机器学习辅助生成轨迹,使其更接近人类行为。同时定期更新模拟环境,适应服务端策略变化。这些小技巧能显著提高通过率。

总之,通过系统分析易盾滑块的JS机制,你不仅能理解其防护原理,还能为实际项目提供可靠的应对方案。结合专业平台的支持,整个过程将变得简单高效。