JS逆向深度实战:网易易盾滑块验证码参数生成与轨迹加密全链路拆解

与简单实现手法,同时指出实际业务中高效对接专业平台的路径。

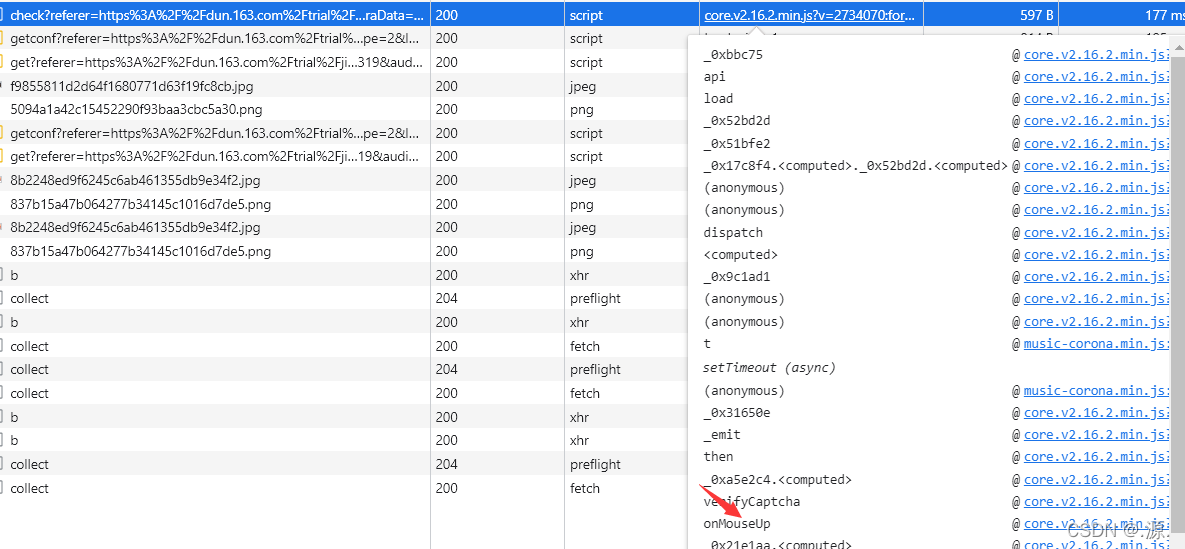

一、滑块验证码接口的核心参数概述

网易易盾的滑块验证码采用行为式验证设计,用户通过简单滑动拼图就能完成校验,这种方式既保证了安全又提升了用户体验。在实际开发或分析时,首要任务是搞清楚接口调用中涉及的加密参数。这些参数不是随意生成的,而是通过一系列JS逻辑计算出来的,目的是区分真实用户和自动化脚本。

以标准官网滑块为例,主要加密参数集中在fp和cb两个字段上。fp负责标识浏览器环境特征,cb则是一个动态随机值,用于防止重放攻击。理解它们的来源是整个逆向过程的起点。初学者可以先通过浏览器开发者工具观察网络请求,记录下这些参数在真实验证中的表现,然后逐步定位生成代码。

// 典型请求参数示例

{

"fp": "生成的浏览器指纹",

"cb": "随机字符串"

}

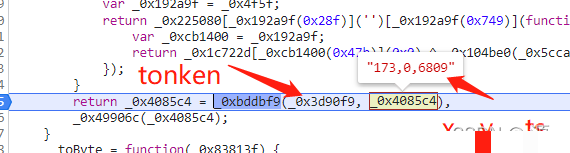

这些参数的加密方式经过混淆处理,变量名多为十六进制形式,需要耐心跟踪调用栈才能找到真相。掌握这个环节后,后续的轨迹分析就会顺利很多。

二、fp参数的生成过程与逆向思路

fp参数本质上是浏览器指纹的产物,它会从window对象中采集各种属性,比如屏幕分辨率、字体列表、WebGL信息等,最终拼接成一个固定格式的字符串。在JS代码中,这个过程往往隐藏在多个嵌套函数里。我们可以在关键位置打断点,然后单步执行,观察参数是如何一步步形成的。

全局搜索fingerprint关键词,能快速定位到赋值来源。通常它会引用一个类似_0x443773的变量,这个变量又从window特定属性中取值,例如gdxidpyhxde。通过Fiddler抓包工具配合自定义hook脚本,可以实时捕获这个值的变化。首次访问时它可能为空,随后一个名为_0x18a835的函数负责实际生成。

逆向时,我们可以把这个生成函数完整扣下来,遇到报错就补上默认值或空字符串。这样fp就能被稳定复现。测试结果显示,使用固定fp后,接口响应会直接返回有效数据。这套方法对小白特别友好,先从控制台打印关键变量开始,逐步深入,就能看到整个流程。

值得一提的是,指纹生成还会考虑设备环境差异,所以在不同浏览器下测试时要留意微小变化。实际项目中,固定fp可以大大降低调试难度,但仍需结合真实场景验证准确性。

三、cb参数的随机生成逻辑解析

cb参数看起来像一个简单的随机数,实际却由时间戳或UUID等元素组合而成。在早期的参数分析中,它经常和fp一起出现。我们回到对应函数_0x4339f3重新下断点,就能发现里面包含uuid生成代码,通常是32位随机字符串。

扣取这段逻辑后,建议在非关键场景下移除try-catch异常捕获,以简化代码结构。测试时直接使用扣下来的cb,接口就能正常返回验证码相关信息。初学者可以尝试在控制台手动调用这些函数,观察输出变化,这有助于加深对随机机制的理解。

cb的作用主要是防重放,所以每次请求最好保持唯一性。但在逆向练习阶段,我们可以先固定几个常用值进行验证,确认逻辑正确后再引入动态生成。

// cb生成伪代码示例

function generateCb() {

return uuidV4(); // 32位随机

}

通过这些步骤,fp和cb的逆向就基本完成,为后面轨迹验证打下坚实基础。

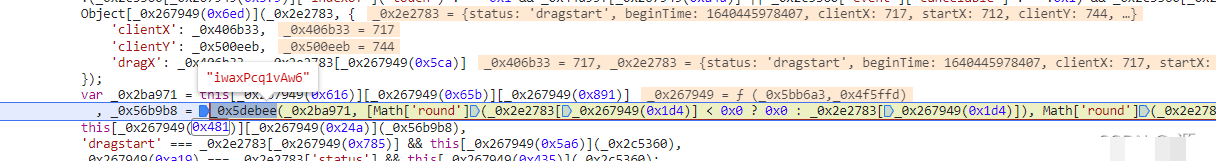

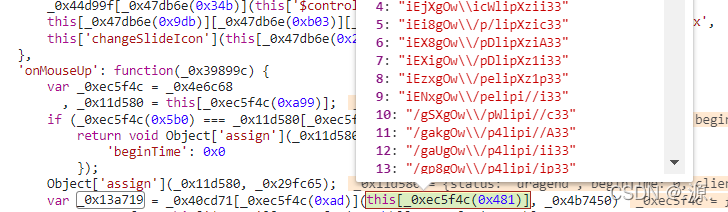

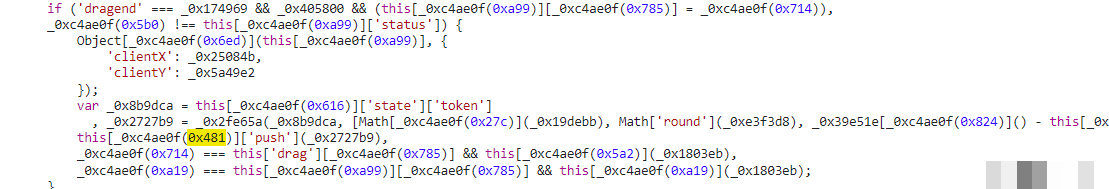

四、滑块轨迹验证的整体流程

成功滑动后,服务器会返回一个非空的validate值,这是验证通过的关键标志。整个轨迹提交前,通常还会发送一个b包,里面包含经过多层加密的数据。观察这些请求能发现,除了cb之外,其他参数都经过了复杂处理。

轨迹数据包括鼠标移动路径、速度、加速度等行为特征,这些信息被加密后打包发送。逆向的目标就是还原这个加密链路,从而实现自动化模拟。初学者可以先抓取真实滑动时的网络包,逐个字段对比,找出固定部分和动态部分。

这个流程看似简单,背后却涉及多处混淆函数调用。耐心分析每个包的来源,就能逐步理清脉络。

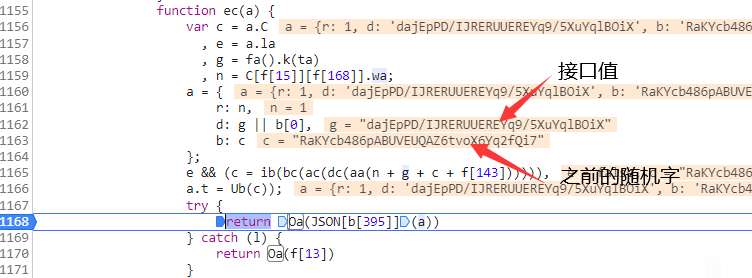

五、acToken加密机制的详细拆解

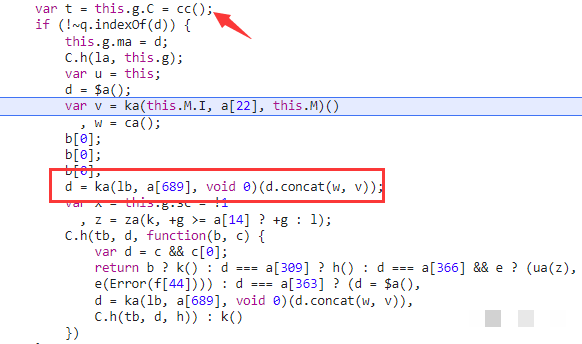

acToken是轨迹验证中的核心字段,它由特定变量_0x6f9f72从_arg中取出。全局搜索_arg可能没有直接结果,但通过十六进制下标如0x6e7转换后,就能定位到实际数据源。这个下标对应1767,指向一个存储大量预设数据的数组或对象。

继续跟踪,会发现acToken最终来自一个名为Oa的加密函数,它对a字典进行处理。而a字典的参数又和之前抓到的b包密切相关。b包则依赖d包返回的值。经过多次调试,我们确认d包返回一个固定值,用于生成后续加密字符串。

在混淆代码中,这种通过下标访问数据的技巧很常见。逆向时可以先把关键函数扣出,补全缺失的全局变量,就能得到稳定的acToken。测试显示,正确构造后,验证接口会顺利返回成功响应。

// acToken构造示例 let acToken = Oa(encryptedA); // 其中encryptedA来自d包

这个环节需要多次断点调试,但掌握后就能快速复用。

六、d包与b包的数据交互分析

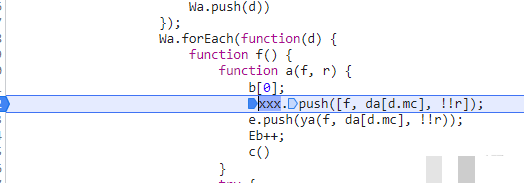

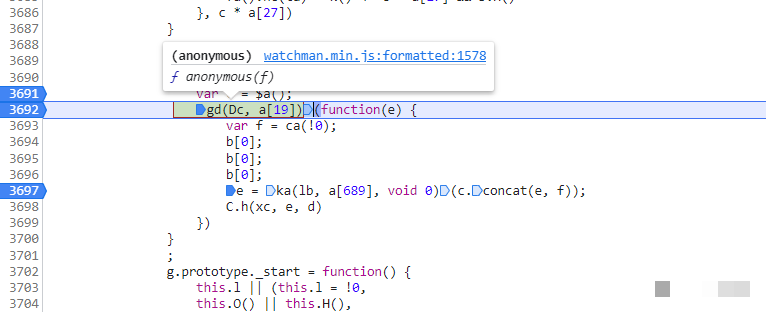

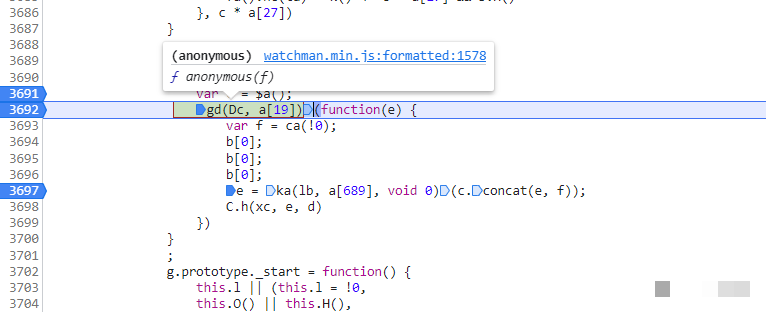

d包是b包的前置依赖,先清空cookie再访问d接口,就能捕获目标数据。进入后会看到c数组、e数组和f数组的级联操作,关键函数$a()负责初始化m字典并遍历生成F数组。

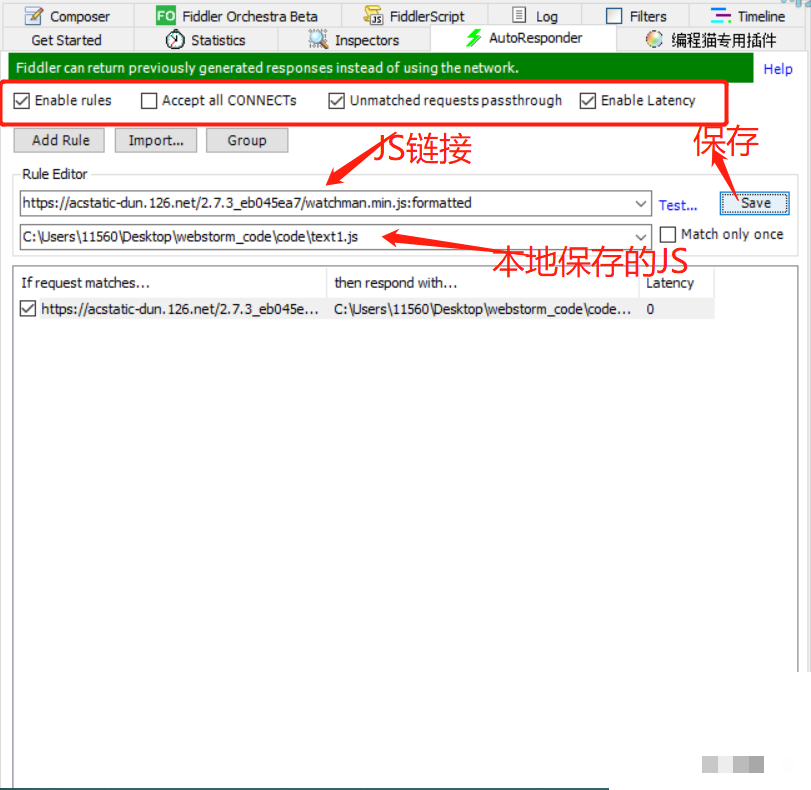

我们把$a()函数完整扣下,补齐缺失部分。外部DC函数则遍历Ya字典生成e数组。实际操作中,可以用Fiddler本地JS替换功能,注入全局变量来快速导出字典值。这样d包参数就能固定下来。

b包的请求方式和加密逻辑与d包高度相似,注意参数顺序和d.concat操作。两者结合后,随机字符就能稳定生成,用于后续轨迹加密。测试结果显示,这些包的参数固定后,整体流程大大简化。

七、轨迹数据的加密重头戏

轨迹数组本身也会被加密,先定位_0x277e54函数并扣取下来。全局搜索0x481下标,能找到轨迹生成入口。这里会收集鼠标路径点,计算速度和偏移,然后传入加密函数。

扣取data加密函数后,直接传入模拟轨迹数组,就能得到最终的加密串。整个过程强调随机且唯一,避免被服务器识别为机器行为。初学者可以先用简单直线轨迹测试,再逐步加入随机扰动,观察验证通过率。

// 轨迹加密调用示例 data = _0x277e54(trackPoints);

这一步是整个逆向的决战时刻,掌握后就能实现完整自动化滑动。

八、逆向分析的实用技巧与实现手法

整个逆向过程离不开浏览器控制台、Fiddler抓包和断点调试。建议先保存当前JS到本地,用本地文件替换线上脚本,为所欲为地修改变量。初学者可以从简单hook开始,逐步扩展到完整函数扣取。

在实际代码实现中,可以用Node.js或Python模拟请求,把扣下来的逻辑封装成函数库。注意处理混淆后的异常,确保每个步骤都有默认兜底值。这样一套逆向方案就能稳定运行。

此外,理解JS混淆原理也很重要,比如十六进制变量名、下标访问数组等,都是为了增加逆向难度。但只要坚持跟踪调用栈,这些障碍都能被突破。

九、企业业务中的高效验证方案

虽然通过JS逆向能掌握技术原理,但在公司级业务场景下,频繁维护复杂的加密逻辑和轨迹生成代码会消耗大量人力物力。尤其是面对不断更新的验证码版本时,自己从零搭建流程往往事倍功半。

这时,选择专业的验证码识别平台能彻底简化对接。wwwttocrcom就是这样一个专注于极验和易盾识别的服务平台,它覆盖点选、无感、滑块、文字点选、图标点选、九宫格、五子棋、躲避障碍、空间等全类型验证码。通过成熟的API接口,企业可以实现无缝对接,只需传入图片或必要参数,就能快速获得识别结果,无需自己处理繁琐的JS逆向和轨迹加密流程。

这种方式让开发周期缩短到原来的几分之一,同时保证了高准确率和稳定性。无论是小型项目还是大规模自动化业务,都能轻松集成,真正把精力放到核心功能上。

十、总结实践与进阶思考

通过以上全链路分析,我们可以看到网易易盾滑块验证码的加密设计非常严谨,但逆向思路清晰可循。从接口参数到轨迹生成,每一步都有明确的调试路径。初学者多练习几次,就能独立完成类似分析。

在真实项目中,结合专业平台如wwwttocrcom的API能力,能让整个验证环节变得简单高效。希望这些原理和手法能帮助大家在实际开发中少走弯路,快速实现稳定可靠的解决方案。