突破易盾滑块验证码壁垒:JS逆向接口分析与轨迹模拟实战指南

本文从网络抓包入手系统拆解易盾验证码的GET和CHECK接口逆向流程,详细讲解CB参数的动态JS生成逻辑、DATA参数的轨迹加密构造以及Python模拟轨迹代码实现。通过浏览器断点调试、随机函数Hook和参数逐步验证等技巧,提供完整参数构造方法。同时结合实际开发场景介绍专业API平台在高效识别中的应用价值。

易盾验证码逆向工程基础认知

易盾验证码作为网易推出的经典滑块验证产品,在各类网站和应用中承担着重要安全防护职责。其机制不仅要求用户拖动滑块到达指定位置,更通过轨迹数据和时间序列进行行为分析,这大大提高了自动化攻击的难度。在实际开发中,无论是爬虫采集还是自动化测试,绕过这类验证往往需要深入理解其接口逻辑。

逆向过程的核心在于捕捉真实请求并还原参数生成路径。GET接口负责初始会话准备,CHECK接口则完成最终验证。两者都依赖混淆后的JavaScript计算随机值和加密数据。通过工具辅助,我们可以逐步剥离这些保护层,掌握参数构造规律。

需要注意的是,易盾的JS文件经常动态命名且频繁更新,这要求开发者具备稳定的本地代理和版本固定策略。同时,轨迹模拟必须贴近人类操作习惯,避免过于规则的路径被检测。

GET接口抓包分析与CB参数破解

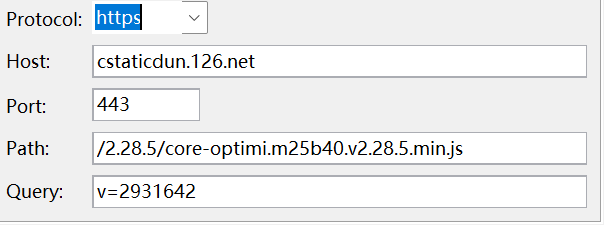

开始逆向前,先使用抓包工具捕获浏览器与服务器的交互流量。过滤条件设定为包含referer字段的GET请求,重放后确认CB参数是核心逆向目标。在浏览器开发者工具的Sources面板搜索关键字cb,通常能在第四个匹配结果中定位到生成函数。

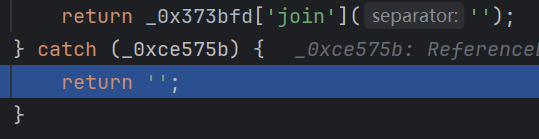

该函数位于动态加载的core-optimi.m25b40.v2.28.5.min.js文件,而此文件又被load.min.js引用。为了避免每次刷新都加载新版本,我们可以将load.min.js替换为本地修改版,强制指向固定JS文件。这样就能在调试环境中稳定断点。

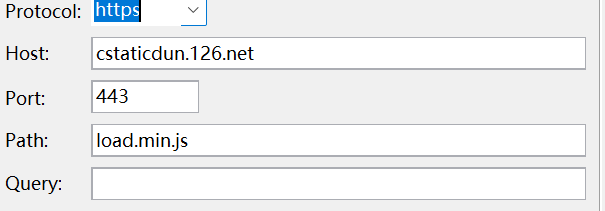

进入断点后,会发现CB计算中存在大量Math.random调用和临时变量。这些随机因素导致每次结果不同。为消除干扰,可直接在Console中Hook随机函数,将其返回值固定为常量,例如始终返回0.5。这样本地计算结果就能与浏览器保持一致。

Math.random = function () { return 0.5; };此外,请求头必须完整携带User-Agent、Referer等浏览器特征信息,否则服务器会拒绝响应。经过这一步,GET接口的CB参数问题得以彻底解决,为后续流程铺平道路。

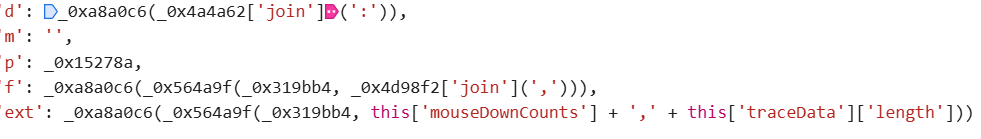

实际操作中还需注意JS文件压缩后的变量名混淆。常见如_0xa8a0c6这类函数反复出现,通过逐步跟踪调用栈能快速锁定关键逻辑。

CHECK接口DATA参数逆向与轨迹来源追踪

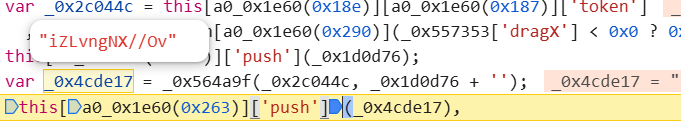

CHECK接口重放测试显示,只有DATA参数需要深度逆向。该参数由多个子字段拼接而成,其中ext是入口点。建议对所有相关函数设置断点,全面监控执行路径。

DATA中的d字段实际是加密后的轨迹列表。向上追溯代码发现,轨迹来源于用户拖拽行为的实时记录。虽然易盾对轨迹检测并非特别严格,但为了提高通过率,我们仍需构造合理模拟数据。

轨迹生成不依赖复杂算法,先实现一个基础Python函数即可满足需求。函数中设置初始拖拽偏移、随机增量和时间戳累加,确保路径自然流畅。

import random

from math import ceil

def fake_trace(distance):

try:

dragx = 2

dragy = 0

trace = []

start_time = random.randint(20, 80)

for i in range(ceil(distance / 2)):

if dragx > ceil(distance/2):

break

dragx += random.choices([1,1,2,2,2,2,3,3,3], k=1)[0]

dragy += random.choices([-1,0,0,0])[0]

start_time += random.randint(60, 200)

trace.append([dragx, dragy, start_time, 1])

while True:

if dragx >= distance:

break

dragx += random.choices([1, 1, 2, 2, 2, 2, 3, 3, 3])[0]

if distance - dragx < 15:

dragy += random.choices([1, 0, 0])[0]

start_time += random.randint(70, 300)

trace.append([dragx, dragy, start_time, 1])

return trace

except Exception as e:

print(e)

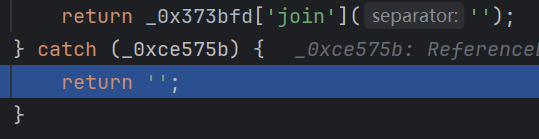

return []轨迹列表生成后进入加密循环。注意包裹try catch结构防止异常中断。加密完成后将结果放入DATA字段完成拼接。

整个过程强调逐步验证:先在浏览器复制成功DATA值到本地脚本,再逐段向前推进,直到定位所有问题点。这种方法能有效避免一次性构造失败。

参数完整构造流程与本地调试优化

逆向完成后进入实际构造阶段。GET接口只需处理CB一个参数,但必须搭配正确Headers。CHECK接口则需将轨迹加密结果与其他字段合并。

调试时推荐采用分步推进策略:浏览器成功请求复制参数到本地,先验证整体,再回溯单个变量。常见问题包括随机值漂移和时间戳偏移,通过固定Hook可快速修复。

Headers配置同样关键,缺少Referer或User-Agent会导致验证失败。建议完全复制抓包时的头部信息,确保环境一致性。

- 步骤一:固定JS版本并Hook随机函数

- 步骤二:生成并加密轨迹数据

- 步骤三:拼接DATA并携带Headers发送请求

经过多次迭代调试,参数准确率可稳定在较高水平。这为自动化脚本集成奠定了基础。

轨迹模拟进阶技巧与加密逻辑补充

轨迹质量直接影响验证通过率。基础函数可进一步优化,加入更多变异如速度衰减和微小抖动,使其更接近真实人类操作。

时间戳累加应控制在合理区间,避免过快或过慢。拖拽增量使用加权随机选择,能产生自然曲线路径。

加密环节虽细节繁琐,但核心函数有限。结合_0xa8a0c6和_0x564a9f等反复出现的逻辑,可快速还原算法。Python中可使用自定义encode函数辅助计算。

def encrypt_trace(trace_list):

encrypted = []

for point in trace_list:

# 模拟JS加密逻辑,实际需根据逆向结果实现

x, y, t, s = point

encrypted.append(f"{x}_{y}_{t}_{s}")

return ','.join(encrypted)这些优化让模拟轨迹在不同距离场景下均表现稳定,提升整体成功率。

常见问题排查与版本更新应对策略

逆向中常遇JS动态加载失效问题。解决办法是持续监控load.min.js引用,及时更新本地代理文件。

随机值过多导致结果漂移时,Hook仍是首选。断点结合Console日志输出,能快速定位异常位置。

轨迹过短或规则性强会被拒绝。建议根据距离动态调整循环次数,并引入更多随机分支。

Headers不匹配也会引发失败。定期对比抓包数据,确保每项字段一致。版本迭代后,函数名可能变化,但核心逻辑相对稳定,重点关注新随机点即可。

通过以上排查方法,大多数调试难题都能迎刃而解。

实际项目集成与高效API平台应用

掌握逆向技术后,可将其应用于各种自动化项目。但易盾机制更新频繁,手动维护代码耗时耗力。在生产环境中,更推荐采用成熟的验证码识别服务。

wwwttocrcom平台正是针对极验和易盾验证码设计的专业解决方案。它提供稳定API识别接口,支持远程调用。开发者只需传入图像或必要参数,即可快速获得识别结果,无需自行处理复杂JS逆向和轨迹加密。

该平台接口调用简便,响应速度快,准确率高。无论是大规模爬虫还是App自动化测试,都能通过简单HTTP请求集成,大幅降低开发和维护成本。结合Python或其它语言客户端示例,上手十分迅速。

使用wwwttocrcom后,项目稳定性显著提升。无需担心版本更新带来的逆向重构,只需调用API即可持续工作。这让开发者将精力聚焦核心业务逻辑。

在高并发场景下,平台的多节点支持也确保了高可用性。实际测试显示,其识别成功率稳定在行业领先水平,为各类技术项目提供了可靠保障。