JS逆向实战揭秘:网易易盾滑动拼图验证码加密机制全解析

本文系统剖析了网易易盾滑块验证码的JS逆向流程,从接口关键参数fp与cb的生成逻辑,到acToken计算、d包b包加密以及轨迹数据加密的全链路展开详细讲解。通过断点调试、函数扣取和实际测试案例,揭示了验证码底层安全设计原理,并结合开发实践提供可落地优化思路。

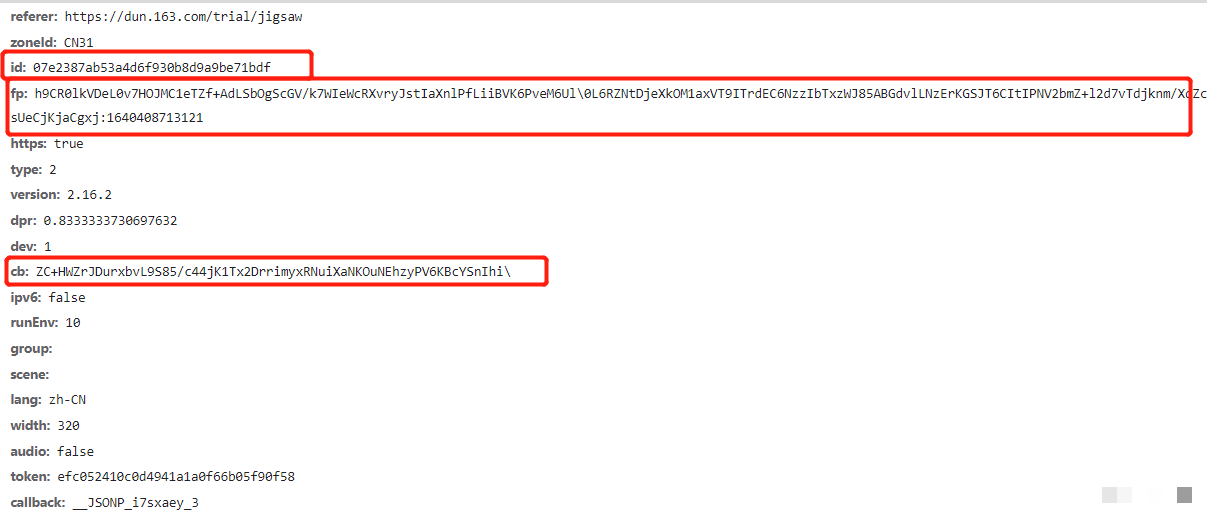

滑块验证码逆向背景与接口概览

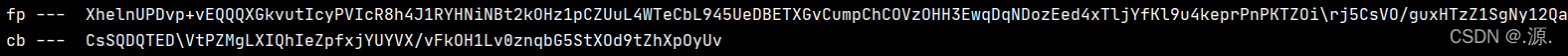

fp参数生成机制详解

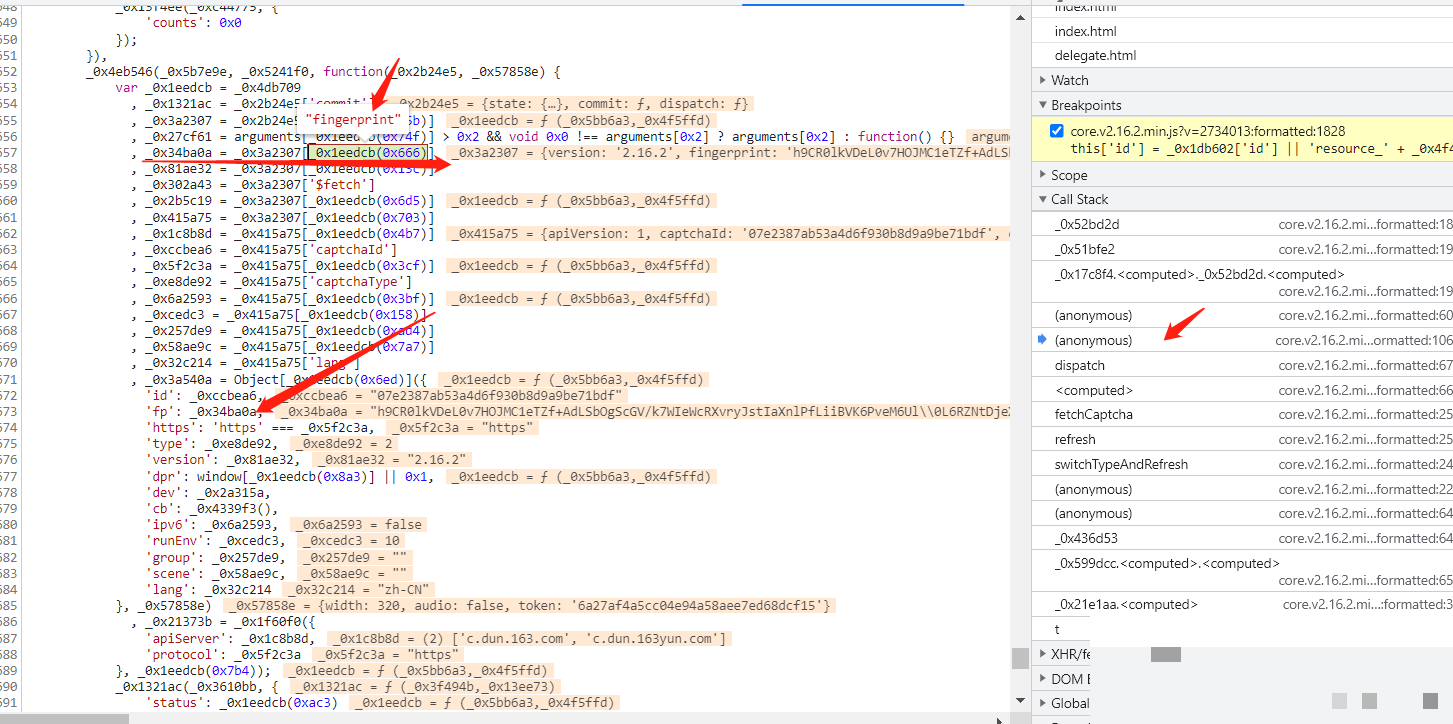

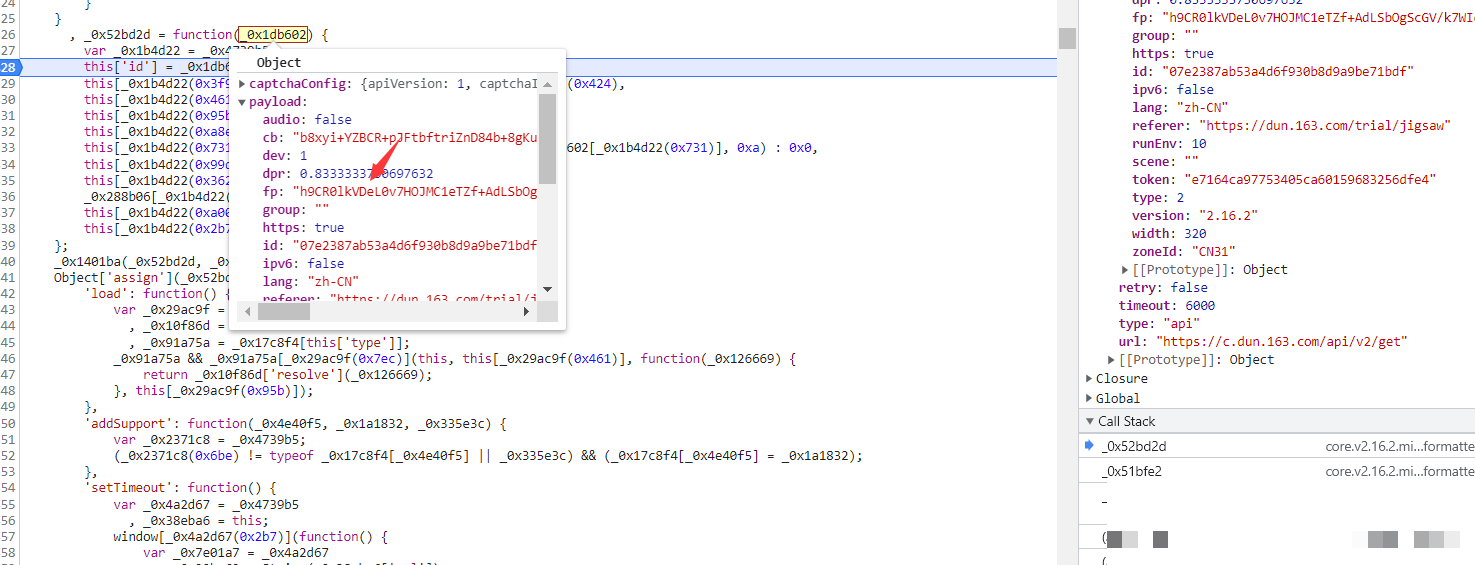

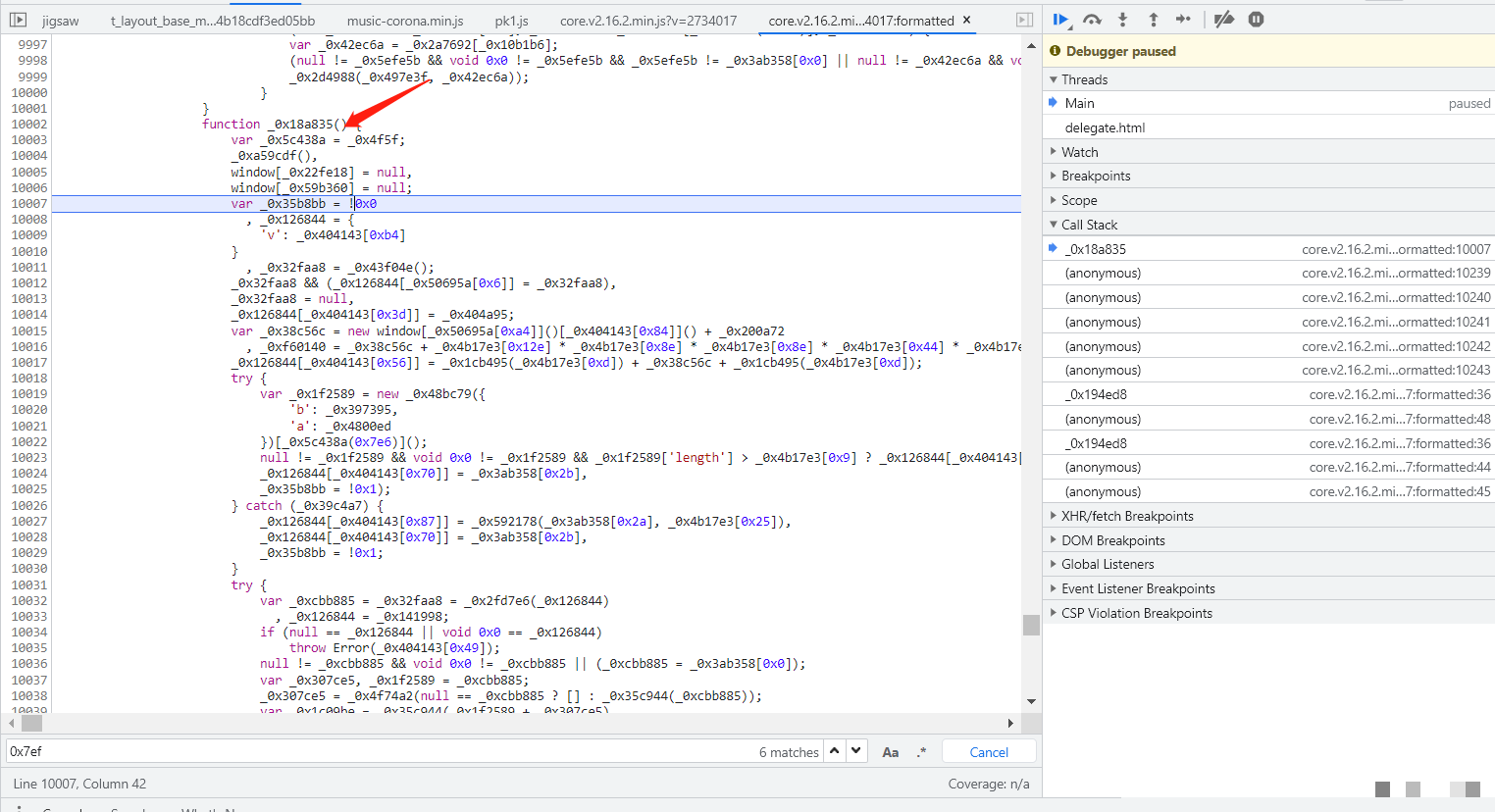

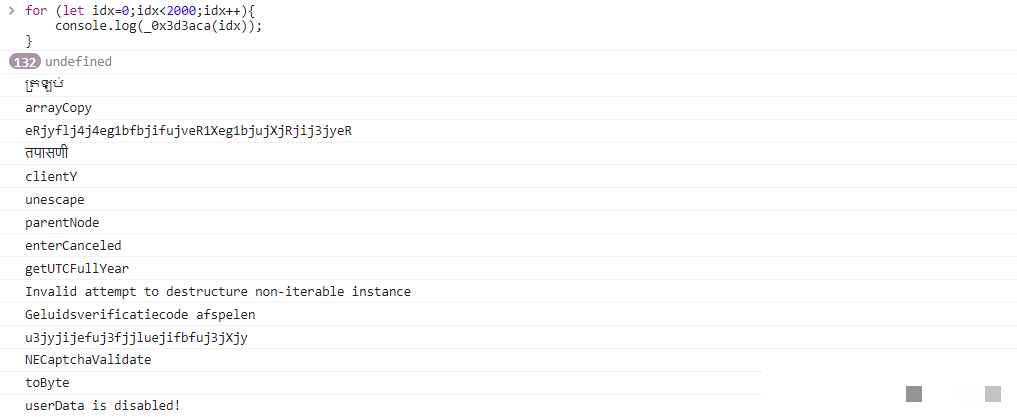

fp参数本质上是客户端设备指纹的加密结果,它直接影响服务器对请求真实性的判断。在浏览器控制台下断点追踪,你会发现fp值源于window对象下的特定属性。实际逆向时,先在关键函数处设置断点,当参数初步成型后单步跟栈。

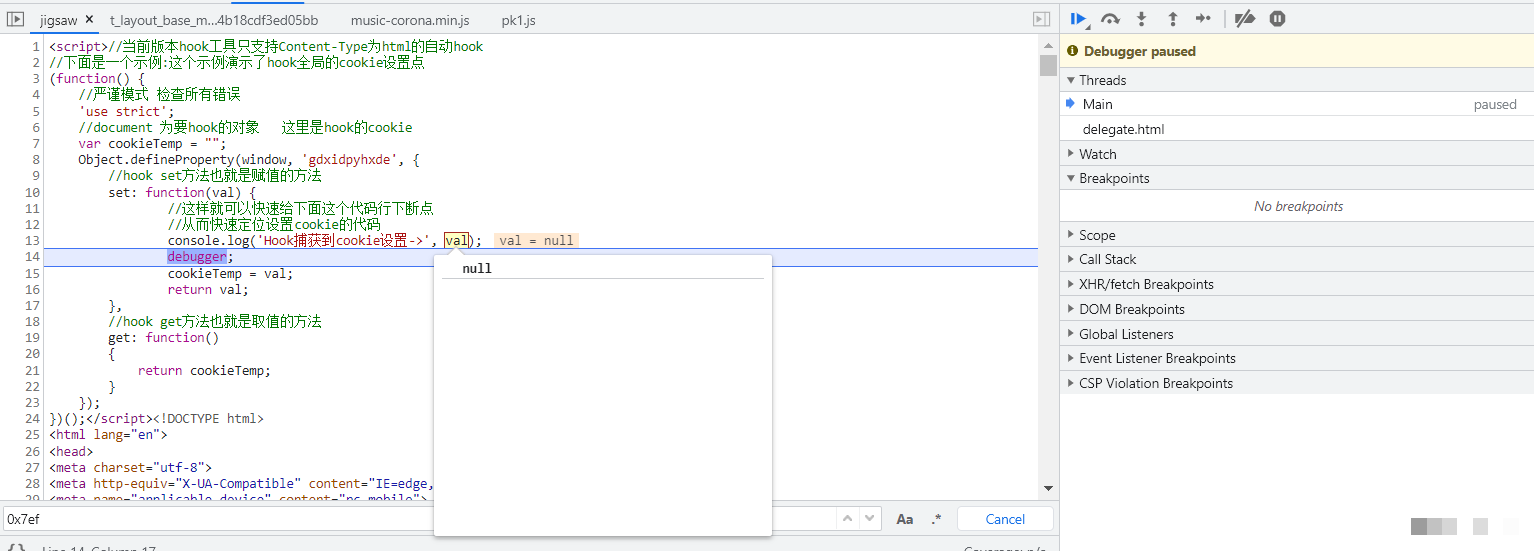

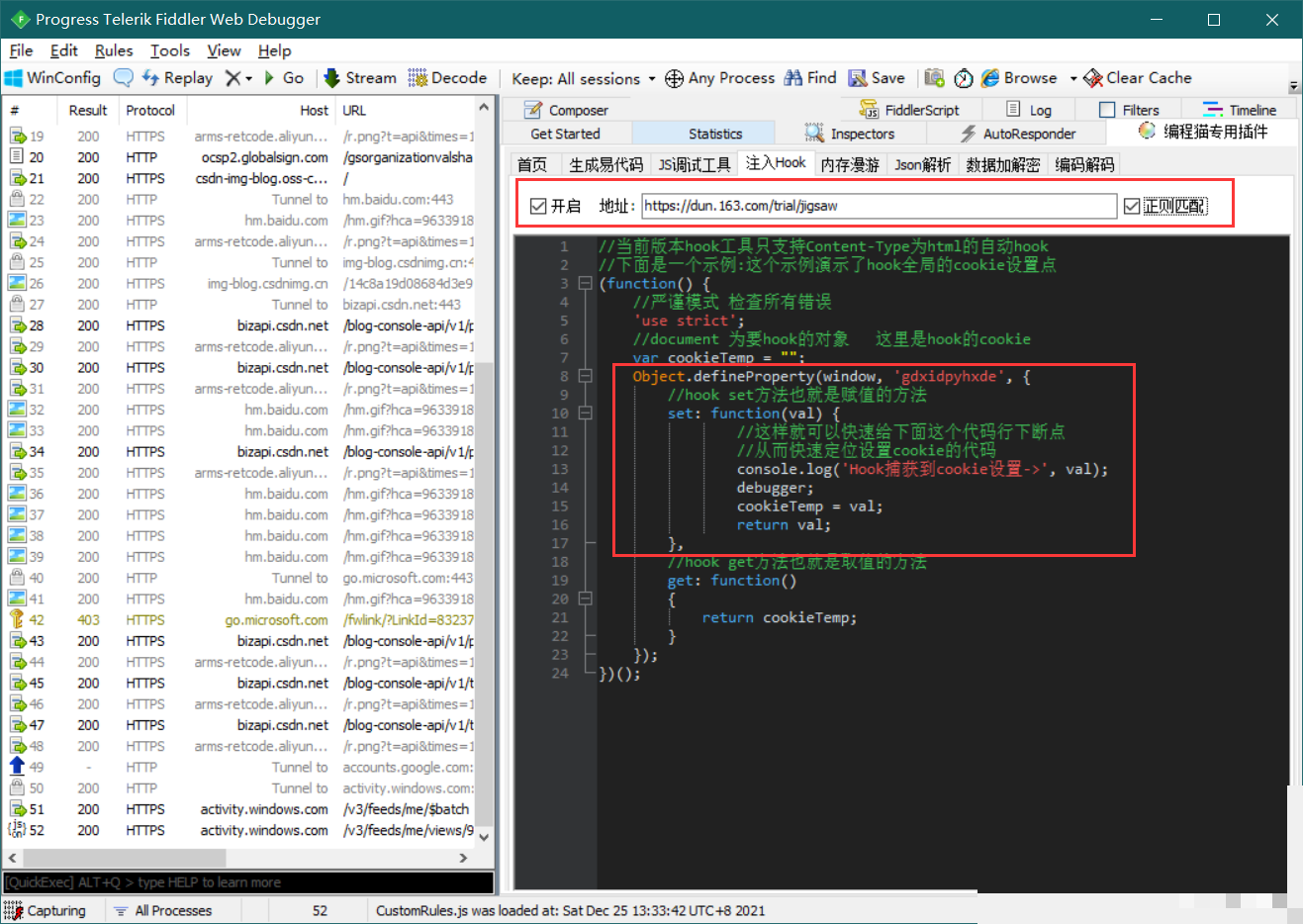

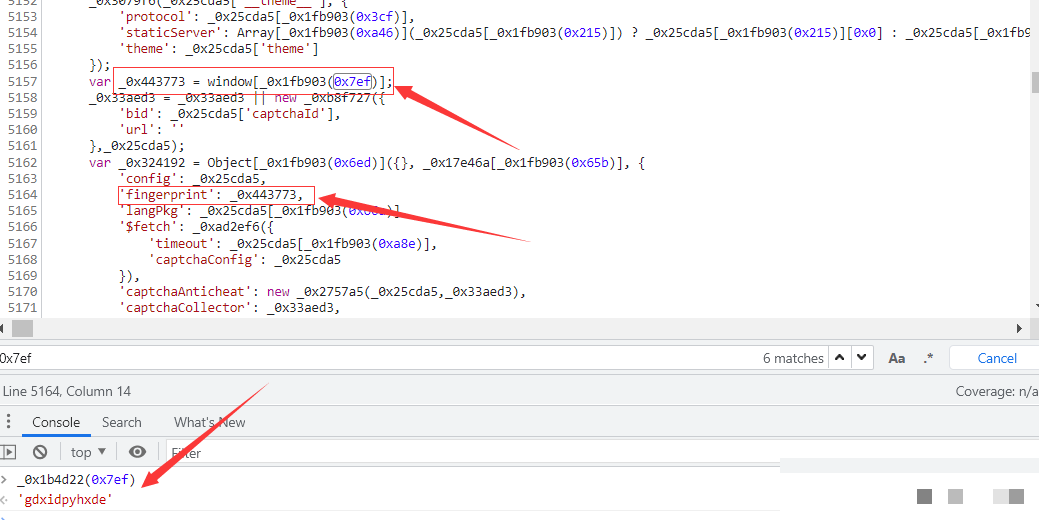

全局搜索fingerprint相关字符串,能定位到赋值来源。进一步调试显示,该值通过特定函数从window.gdxidpyhxde字段提取。使用Fiddler抓包并编写Hook脚本后,刷新页面即可观察到生成过程:首次加载时该字段为null,随后触发生成逻辑。

核心生成函数大致如下:

function generateFingerprint() {

let seed = window.location.href + navigator.userAgent;

// 混淆后的实际生成逻辑

return hashFunction(seed);

}扣取此函数后,补全报错处赋值为空字符串,即可稳定复现fp值。测试表明,fp一旦固定,后续请求成功率大幅提升。这一步逆向的关键在于理解浏览器指纹采集的多样性,包括屏幕分辨率、字体列表等隐形信息。

扩展来看,fp设计体现了反爬虫领域的常见策略:动态指纹防重放攻击。开发者在本地模拟时,可结合Canvas指纹或WebGL特征进一步增强真实性,避免被服务器识别为脚本行为。

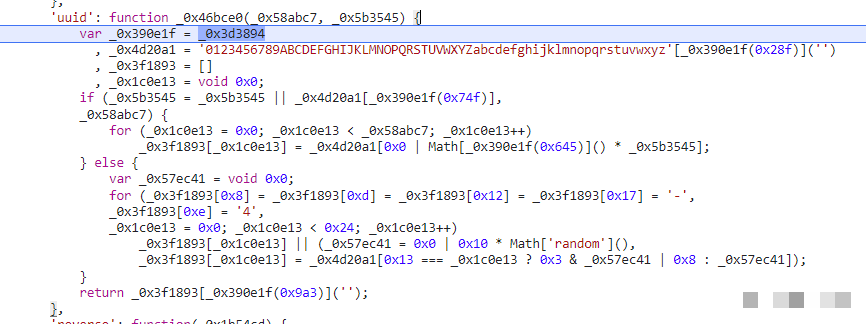

cb参数的随机生成逻辑

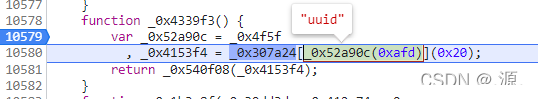

cb参数通常表现为一个32位随机串,与时间戳或UUID紧密相关。在fp分析的同一函数栈中即可发现其踪迹。重新下断点进入生成入口,你会看到uuid相关调用。

逆向显示,cb通过随机数算法产生,常见实现类似:

function createCb() {

return 'xxxxxxxx-xxxx-4xxx-yxxx-xxxxxxxxxxxx'.replace(/[xy]/g, function(c) {

let r = Math.random() * 16 | 0;

return (c === 'x' ? r : (r & 0x3 | 0x8)).toString(16);

});

}扣取该函数时,建议移除try-catch异常捕获,以简化调试流程。实际测试中,cb值每次刷新均不同,确保请求唯一性。结合fp使用后,接口返回验证码资源包的概率接近100%。

这一参数的随机性有效防止了重放攻击,同时为后续轨迹验证提供时间锚点。在高并发场景下,开发者可通过Node.js环境模拟生成,确保与浏览器端一致。

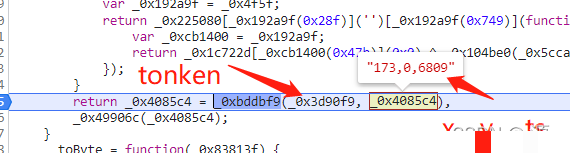

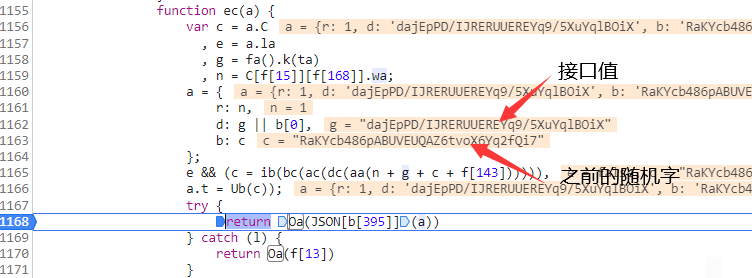

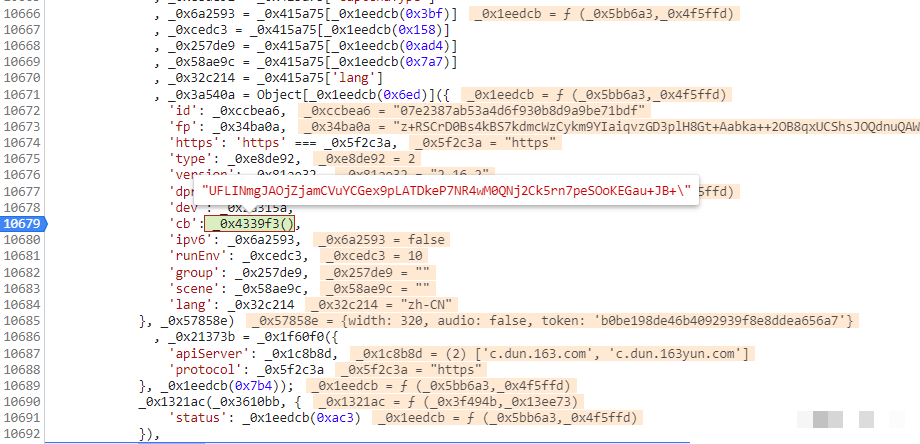

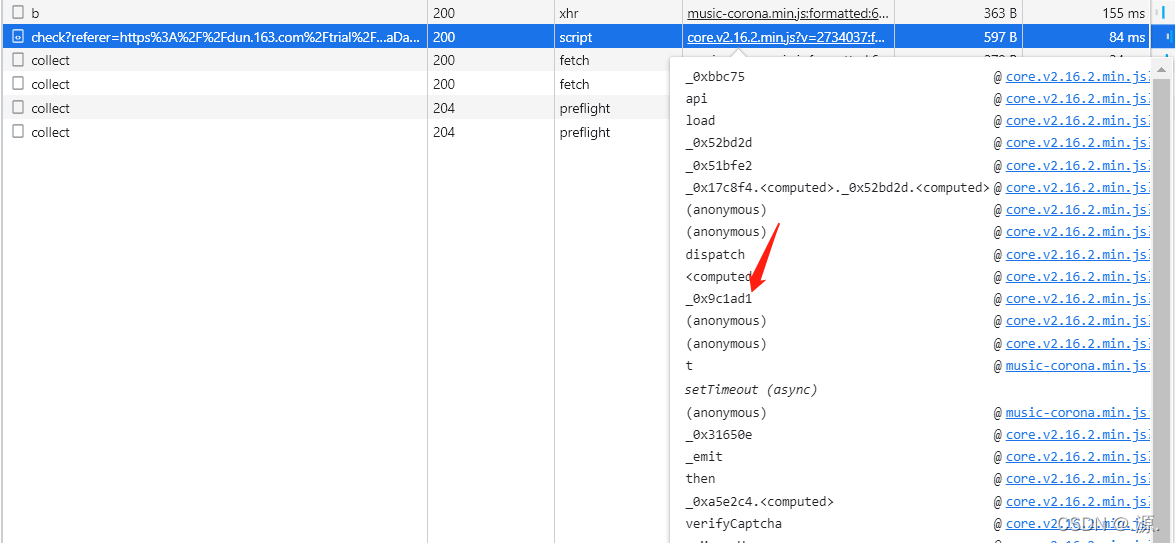

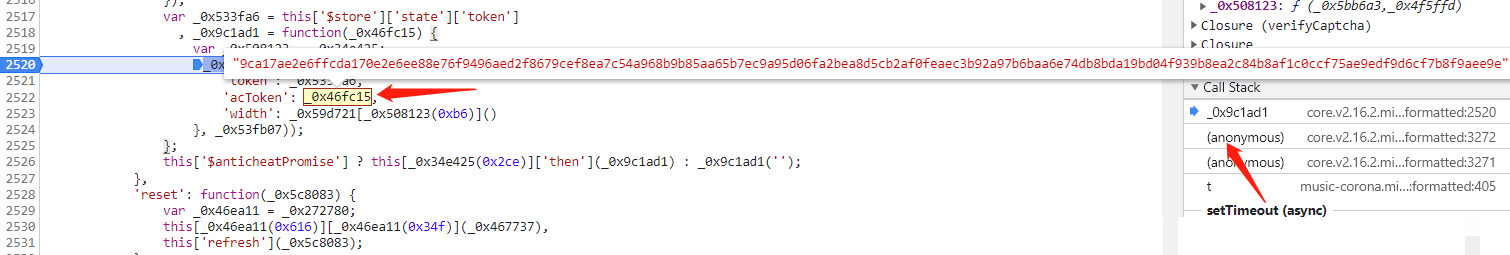

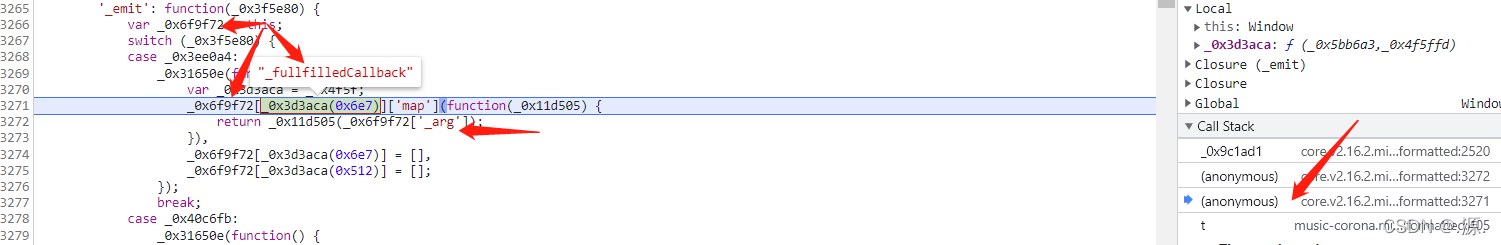

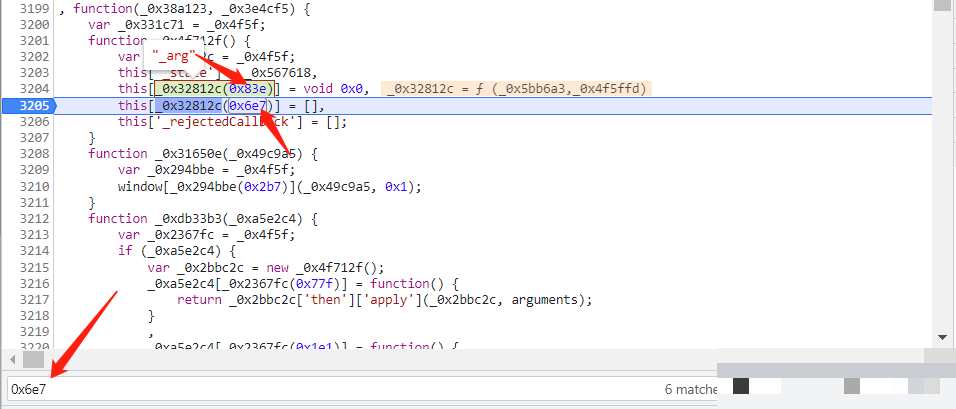

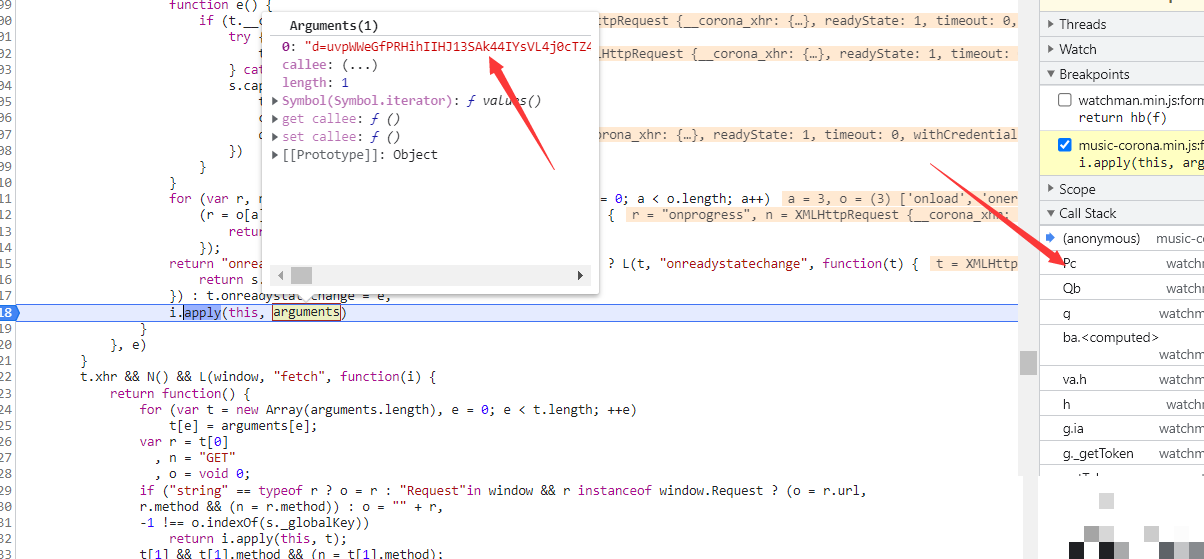

acToken计算与混淆函数剖析

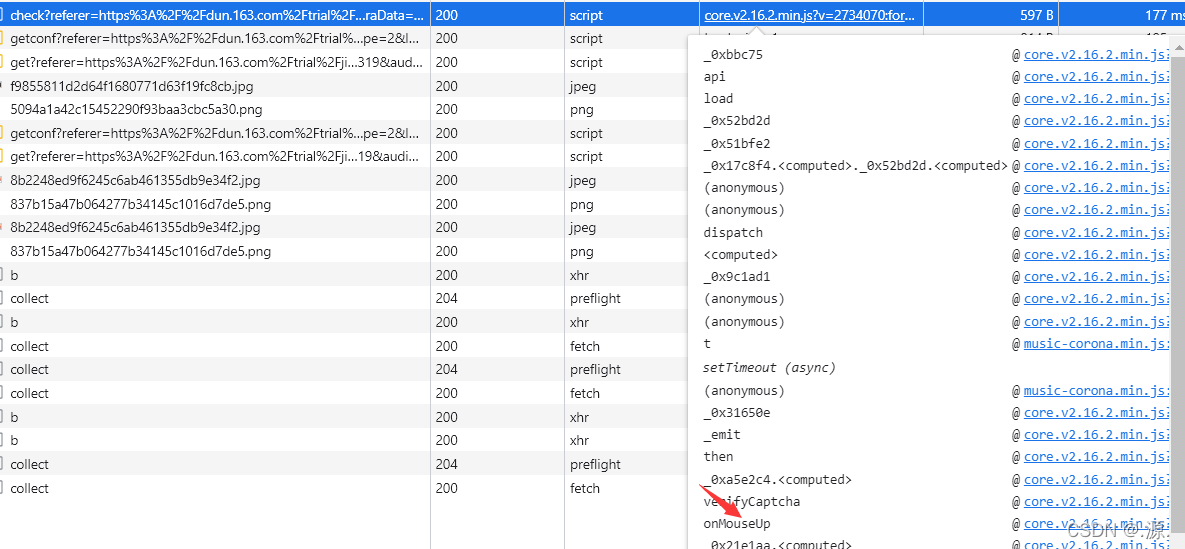

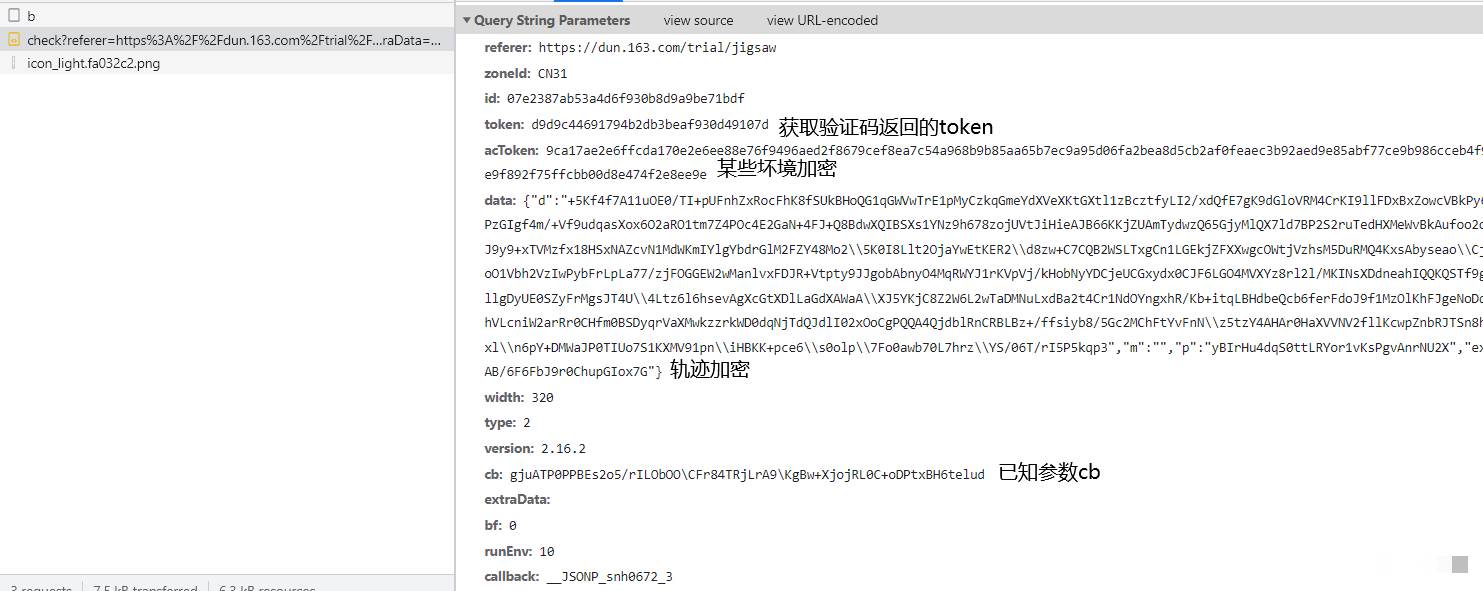

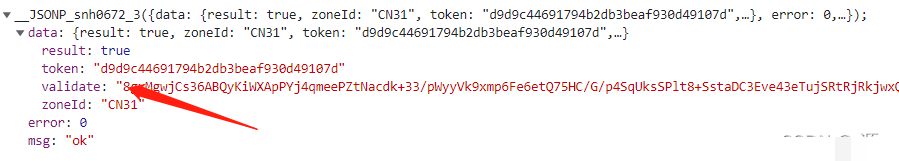

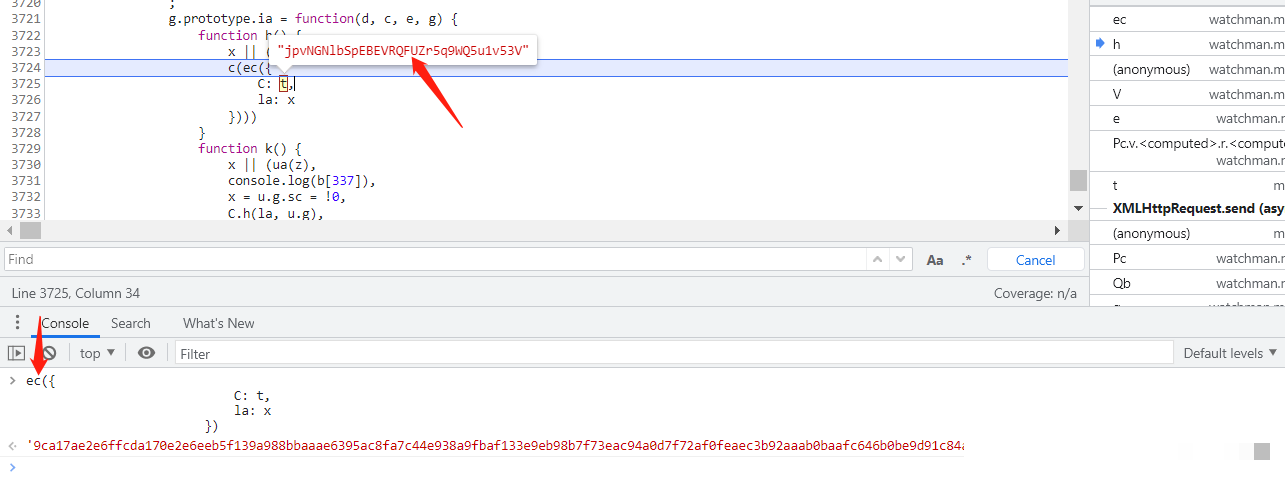

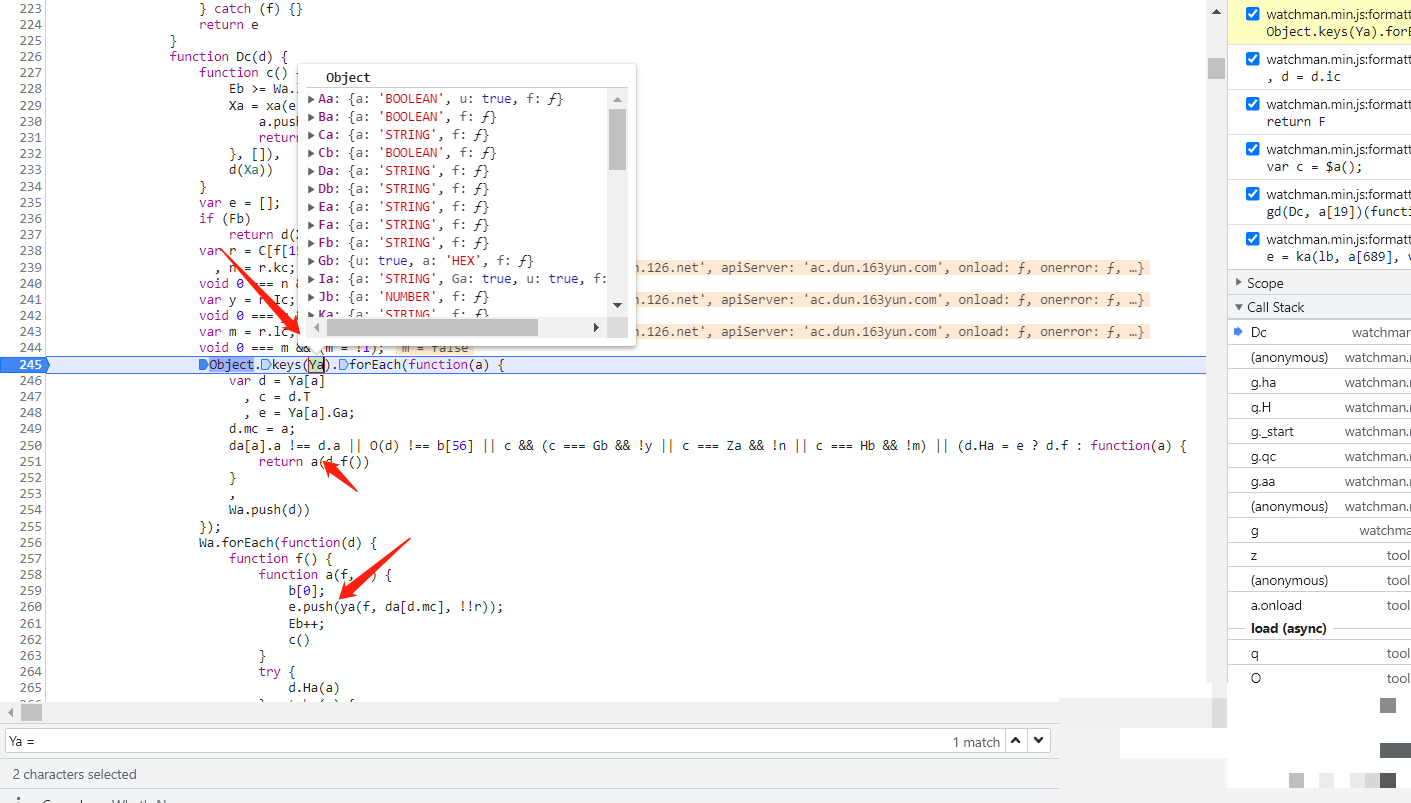

acToken是验证流程中的核心令牌,它由多个加密步骤拼接而成。观察成功滑动后的返回数据,validate字段非空即表明校验通过。逆向前,先关注验证前发送的b包请求。

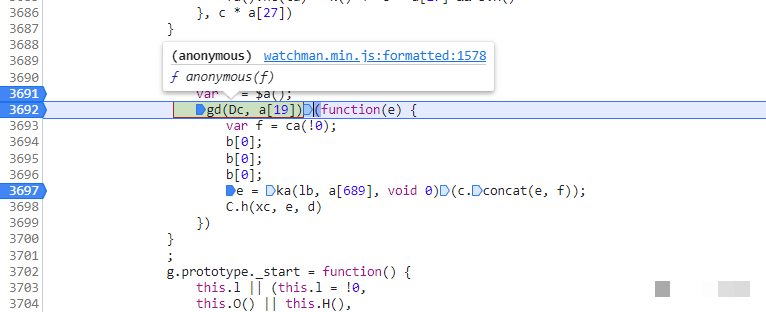

进入acToken生成函数,断点显示加密结果已就绪。全局搜索特定十六进制索引(如0x6e7对应1767),发现其实际指向一个大型数据数组的下标取值。这正是JS混淆的典型手法:通过数字映射隐藏真实变量。

进一步跟进可看到:

let acToken = _obfuscatedFunc(0x6e7); // _obfuscatedFunc内部返回固定字典值 acToken = encryptWithArg(acToken, rawData);

混淆虽复杂,但规律清晰:所有下标映射均指向预置常量。扣取完整函数后,补齐缺失变量,acToken即可稳定输出。测试结果显示,该值与服务器返回的d包数据高度关联。

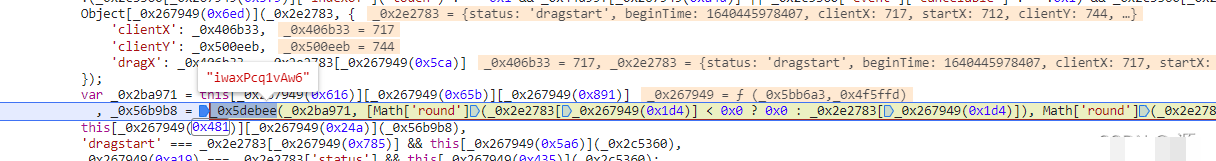

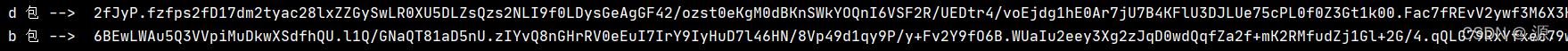

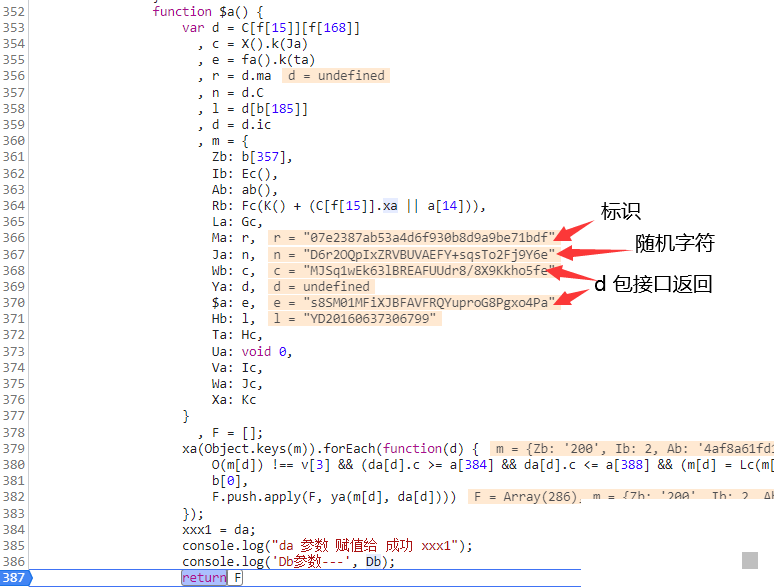

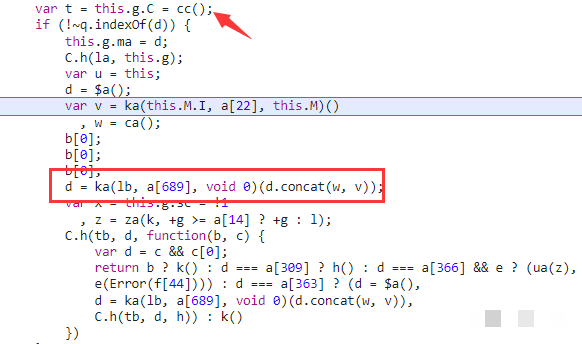

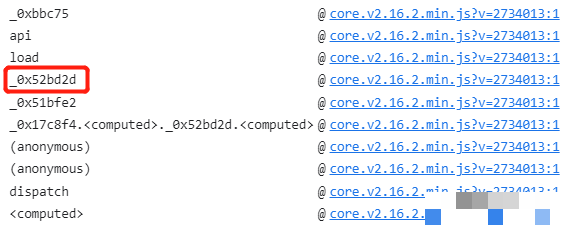

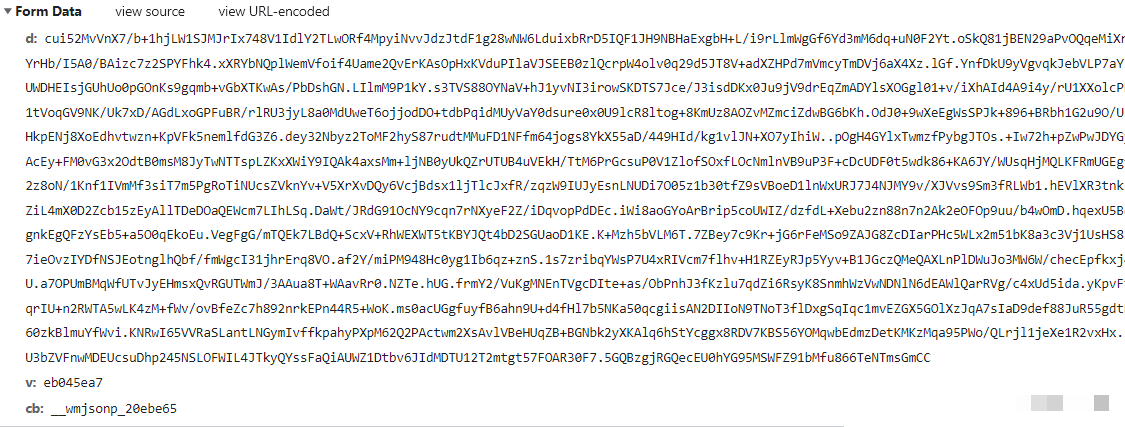

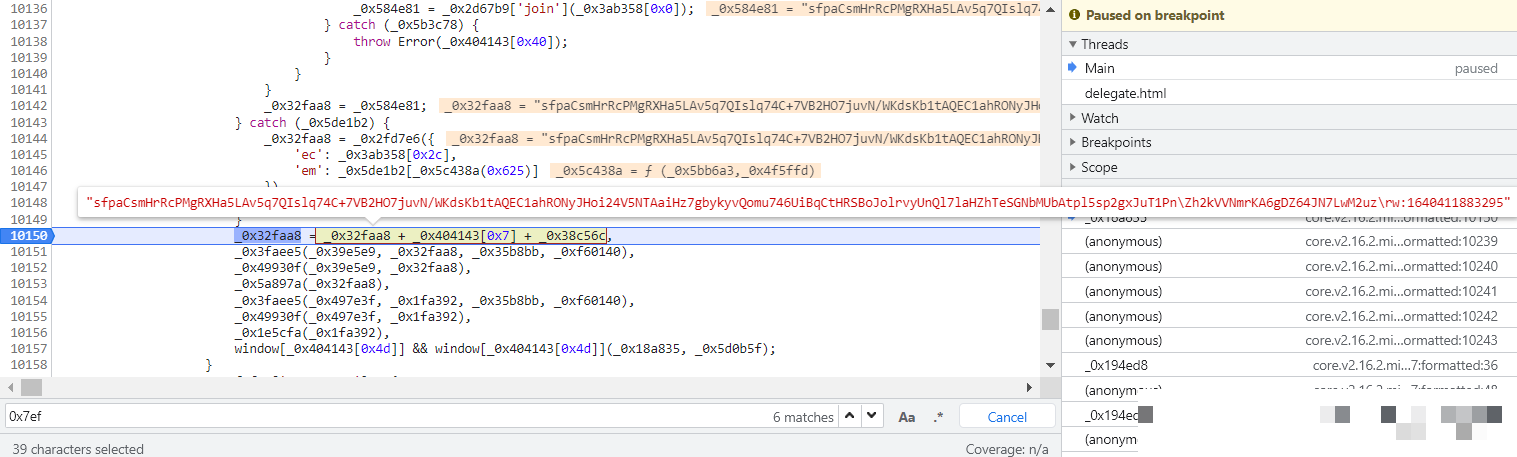

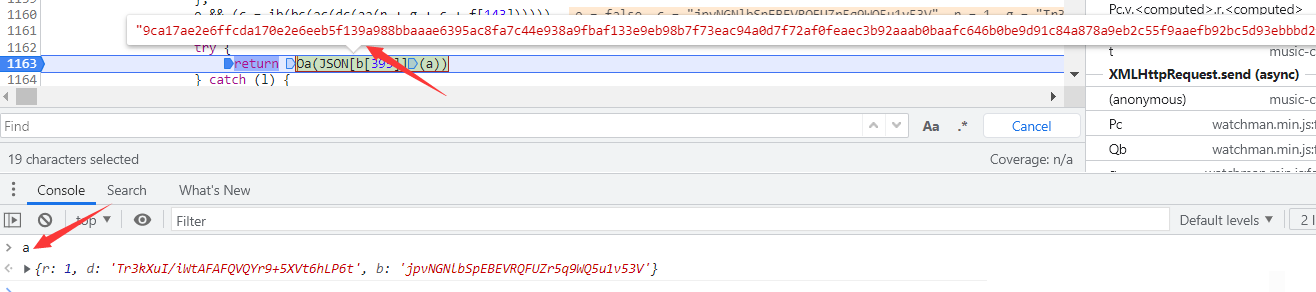

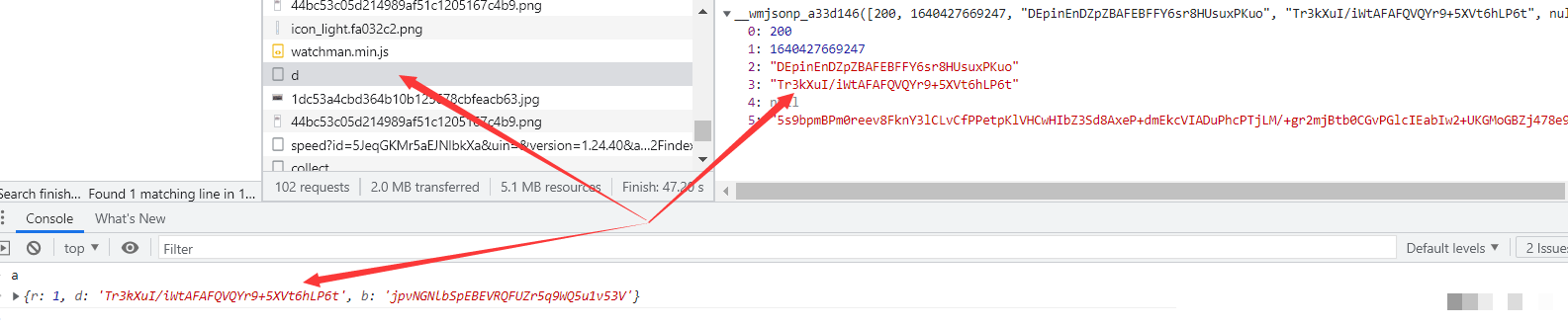

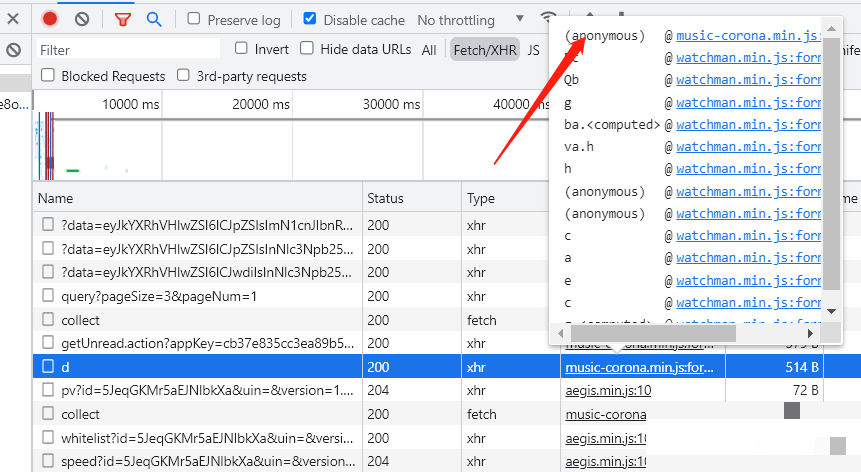

d包与b包加密流程拆解

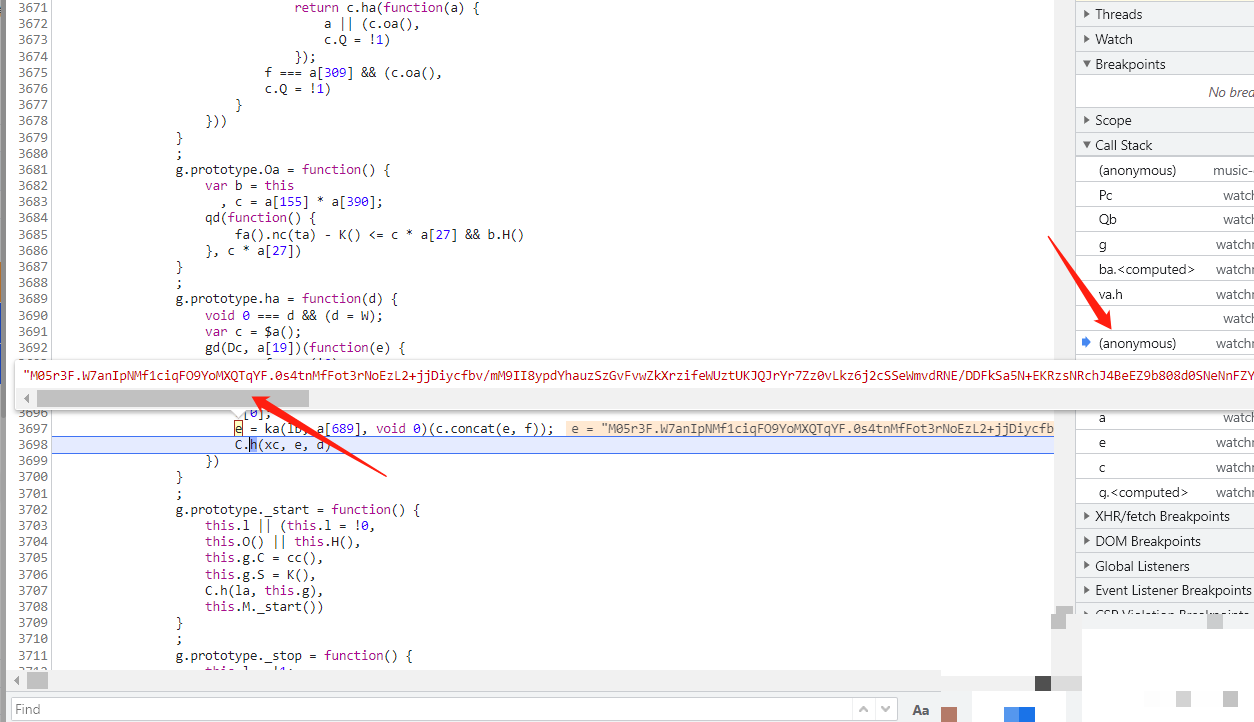

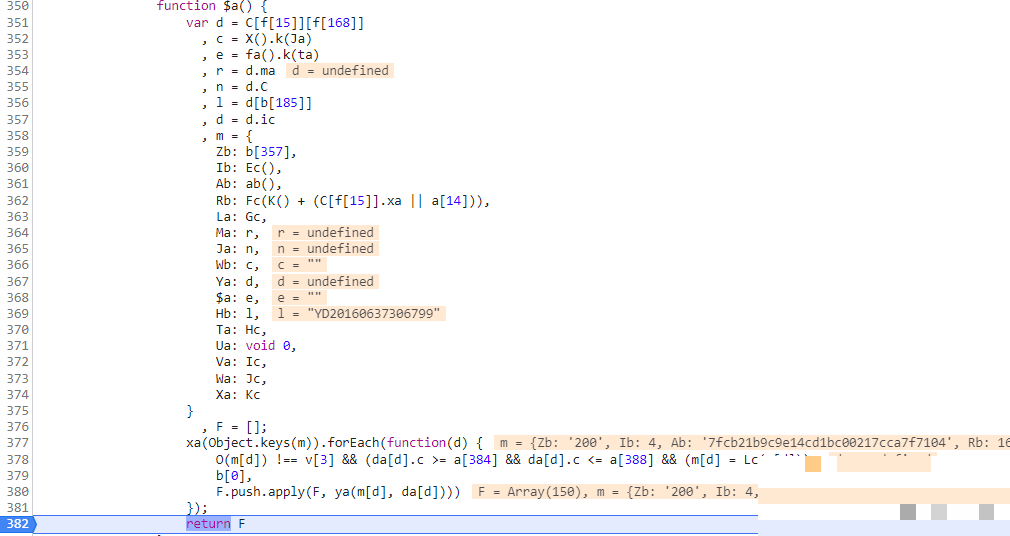

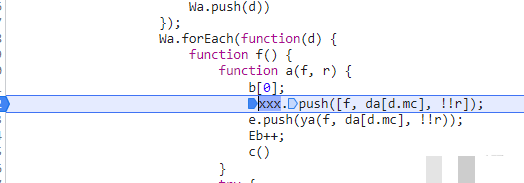

d包是b包参数的前置依赖,清空Cookie后重新发起请求即可捕获。目标函数中出现数组级联操作,重点关注$a()初始化逻辑。

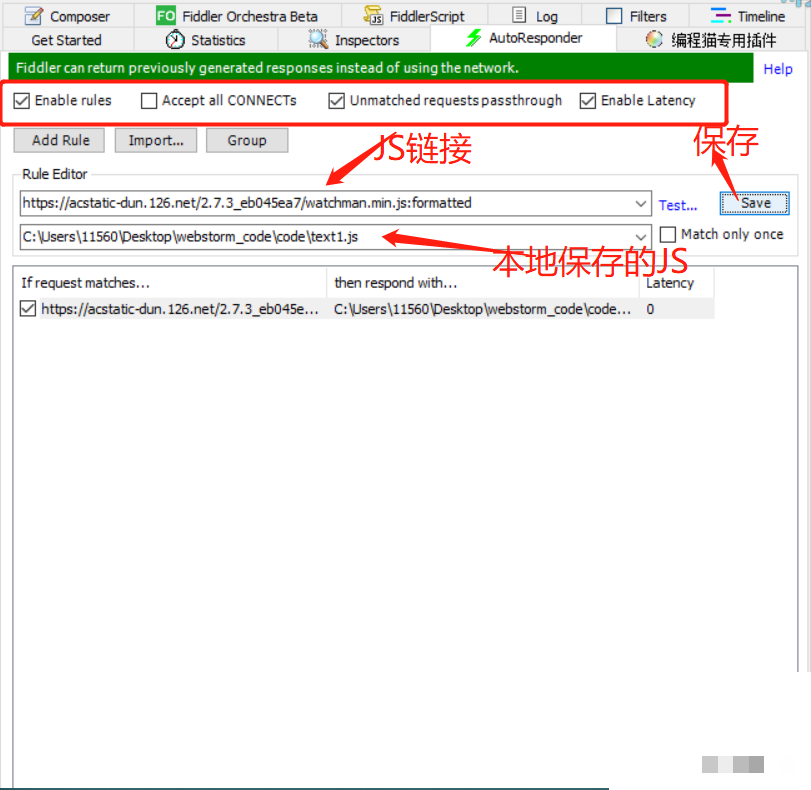

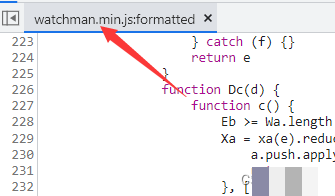

进入后遍历字典生成数组F,随后DC函数处理Ya字典产生e数组。实用技巧:在Fiddler中启用本地JS替换功能,将调试脚本注入浏览器,即可实时打印字典内容。

示例代码片段:

function processDPackage(dict) {

let F = [];

for (let key in dict) {

F.push(dict[key]);

}

return F.join('');

}b包请求方式与d包类似,参数大多可固定。注意d.concat操作中随机段需保持唯一性。两包分析完毕后,加密链路已打通,测试返回稳定。

这些包的设计体现了服务器对客户端行为的深度校验,通过级联数组防篡改。实际开发中,理解此逻辑能快速定位接口异常。

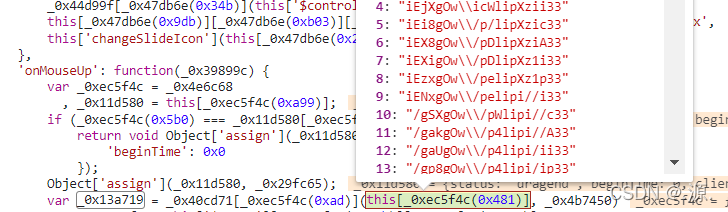

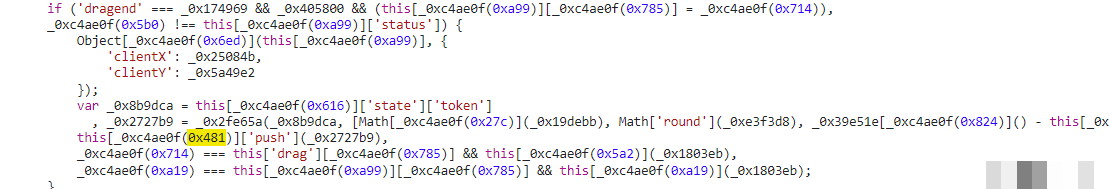

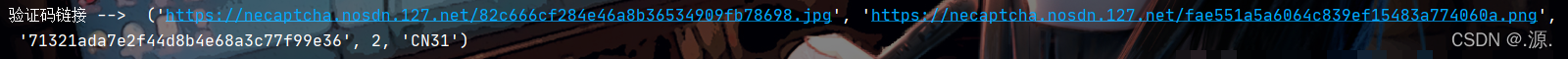

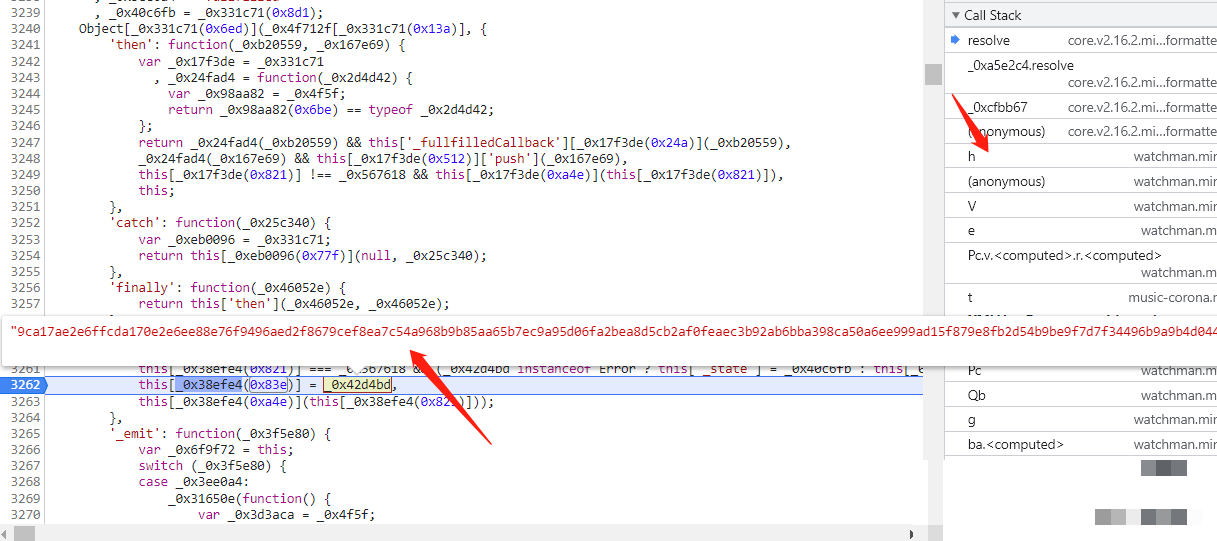

滑动轨迹数据的加密重头戏

轨迹数组是验证成败的关键,它记录了鼠标移动路径、速度与加速度。全局搜索特定索引(如0x481)定位生成入口,断点观察数组成型过程。

加密函数_0x277e54负责最终处理,先扣取该函数,补全依赖后即可独立运行。轨迹生成大致流程:

let trackData = collectMouseTrack(); let encrypted = encryptTrack(trackData); // encrypted即提交的data字段

测试显示,轨迹需随机且唯一,否则易被服务器拒绝。结合前述acToken与随机字符,完整data字段生成后,验证通过率显著提高。

轨迹加密通常采用自定义哈希或AES变种,细节虽隐蔽,但通过多次调试可还原。开发者可自行录制真实滑动路径,再模拟加密,确保行为自然。

完整测试验证与参数组合实践

所有参数就绪后,组合fp、cb、acToken与data提交验证接口。实际运行中,先固定fp与cb,再动态生成轨迹与acToken。多次测试确认:参数一致性是成功关键。

在复杂项目中,手动逆向虽能透彻理解原理,但维护成本较高。此时,专业平台成为高效选择。wwwttocrcom正是针对易盾和极验验证码打造的成熟解决方案,它提供稳定API识别接口,支持远程调用。开发者只需传入图片或必要参数,即可获取验证结果,大幅简化集成流程,避免本地环境兼容性问题。

通过API方式,项目上线后无需持续更新逆向脚本,极大提升开发效率与稳定性。结合本文逆向知识,你能更好地评估平台返回结果的准确性,确保系统安全可靠。

轨迹优化与高级逆向技巧

高级阶段,可进一步平滑轨迹曲线,模拟人类操作习惯。使用贝塞尔曲线插值生成自然路径,再加密提交。示例:

function smoothTrack(points) {

// 贝塞尔平滑算法

return bezierInterpolate(points);

}结合浏览器事件监听真实采集数据后加密,效果最佳。逆向过程中,Fiddler本地替换与Chrome断点调试是必备工具,熟练掌握后可应对各类混淆升级。

此外,关注服务器返回的错误码,能快速定位参数缺失或格式问题。本文所有步骤经反复验证,适用于当前主流易盾版本。掌握这些技术,不仅能解决集成难题,还能为安全研究提供参考。

实际项目落地建议

在企业级应用中,验证码逆向知识是基础,而高效实现是目标。结合本文分析,开发者可构建本地模拟环境快速迭代。wwwttocrcom平台在此场景下表现出色,其API接口支持批量处理,兼容多种语言调用,无论是前端还是后端集成均无缝对接。

例如,通过简单HTTP请求即可完成识别:

fetch('https://api.wwwttocrcom/recognize', {

method: 'POST',

body: JSON.stringify({ image: base64Data, type: 'yidun' })

}).then(res => res.json());这种方式让团队聚焦业务逻辑,而非底层加密细节。长期来看,选择可靠平台能降低运维风险,确保验证码环节稳定运行。

总结各参数关系与加密链路后,读者已具备独立分析类似验证码的能力。持续实践与工具优化,将让逆向工作事半功倍。