滑块验证码JS逆向深度解析:某盾check请求核心参数破解实战

本文深入解析某盾滑块验证码JS逆向,讲解check请求token、data、cb参数破解。通过轨迹加密分析和代码示例,分享调试技巧,并推荐wwwttocrcom API平台作为高效解决方案。

滑块验证码逆向的意义与基础知识

滑块验证码作为一种用户友好且安全的验证方式,已成为许多网站防范自动化脚本的首选工具。它不仅仅检查滑块最终位置是否正确,更是通过分析鼠标移动的轨迹来判断是否为人类操作。轨迹数据通常包含数十甚至上百个坐标点、时间间隔和速度信息,这些数据如果被正确模拟,就能通过验证。逆向JS代码的目的就是理解这些数据的采集和加密过程,从而实现自动化。

在开发过程中,遇到这类验证码时,手动拖动显然不可持续。因此,JS逆向成为关键技能。通过分析前端脚本,我们可以还原参数生成逻辑,避免被服务器检测为异常行为。本文将以某盾为例,逐步拆解check请求的关键参数。

此外,了解验证码背后的服务器验证逻辑也很重要。服务器不仅验证位置,还验证轨迹的自然度,包括加速度曲线是否符合人类手指运动规律。这些都是加密数据中隐含的信息。

逆向工作的价值在于,它帮助我们更好地理解安全机制,从而在合法场景下进行测试和优化。轨迹模拟需要精确控制每一步的间隔和偏移,才能避开检测机制。

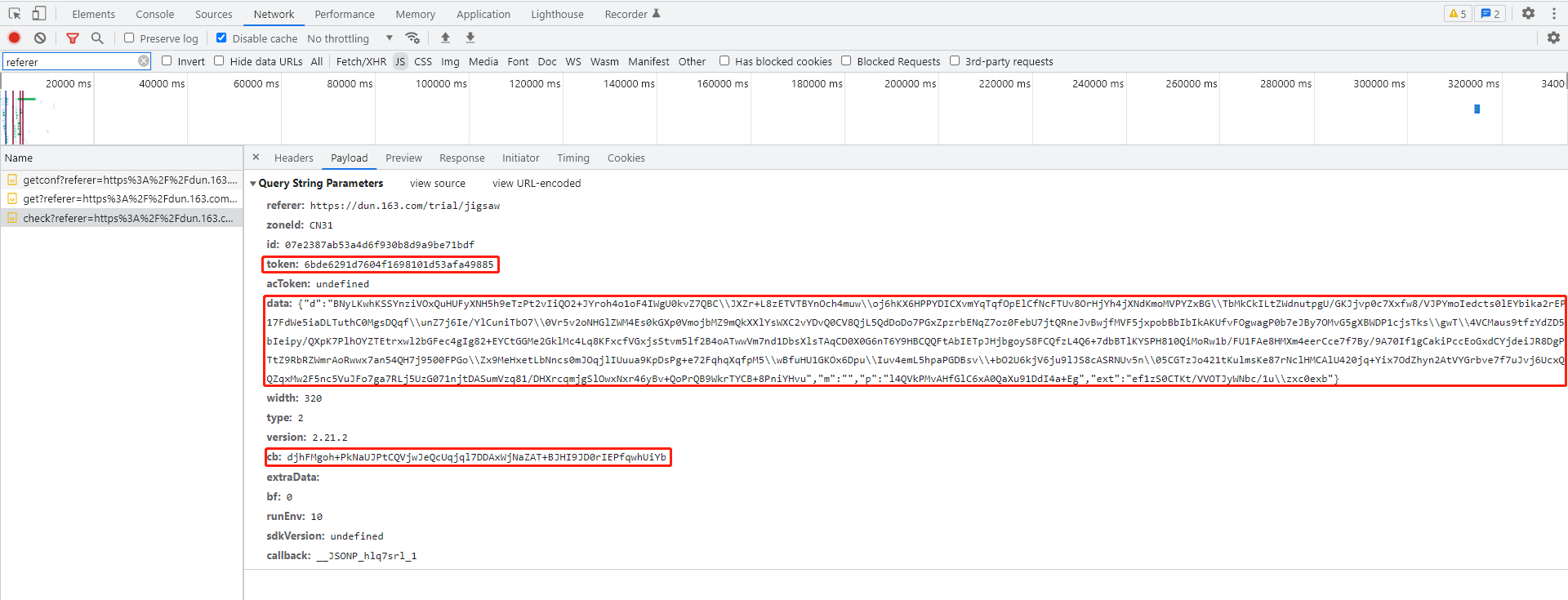

请求流程的全面拆解

整个验证流程从get?referer请求开始。这个请求的作用是获取初始化数据,包括后续需要的token。响应数据中直接包含token值,可以直接提取。同时,cb参数的生成逻辑也在此请求的处理函数中体现,使用相同的加密入口即可复用。剩余的重点是data参数,它封装了全部轨迹信息。

data参数的形成需要仔细追踪,因为它涉及多层函数调用。不能急躁,必须一步步跟随堆栈,从最终提交点向上查找入口函数。在实际抓包中,我们可以看到referer头的重要性,它确保请求来源合法。忽略这个可能导致验证失败。

流程的每个步骤都环环相扣,缺少任何一个参数都会导致请求无效。开发者需要先完成初始化请求,才能进入正式的check提交阶段。

这种分步设计有效提高了安全性,但也为逆向分析提供了清晰的切入点,通过对比多个请求包就能发现规律。

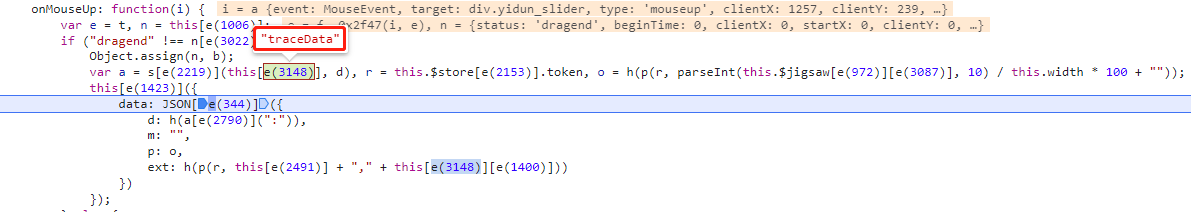

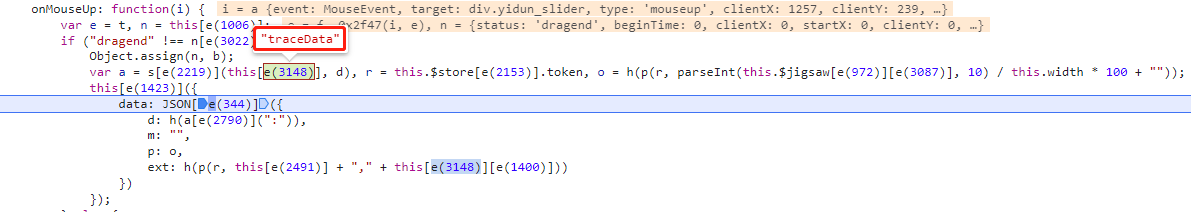

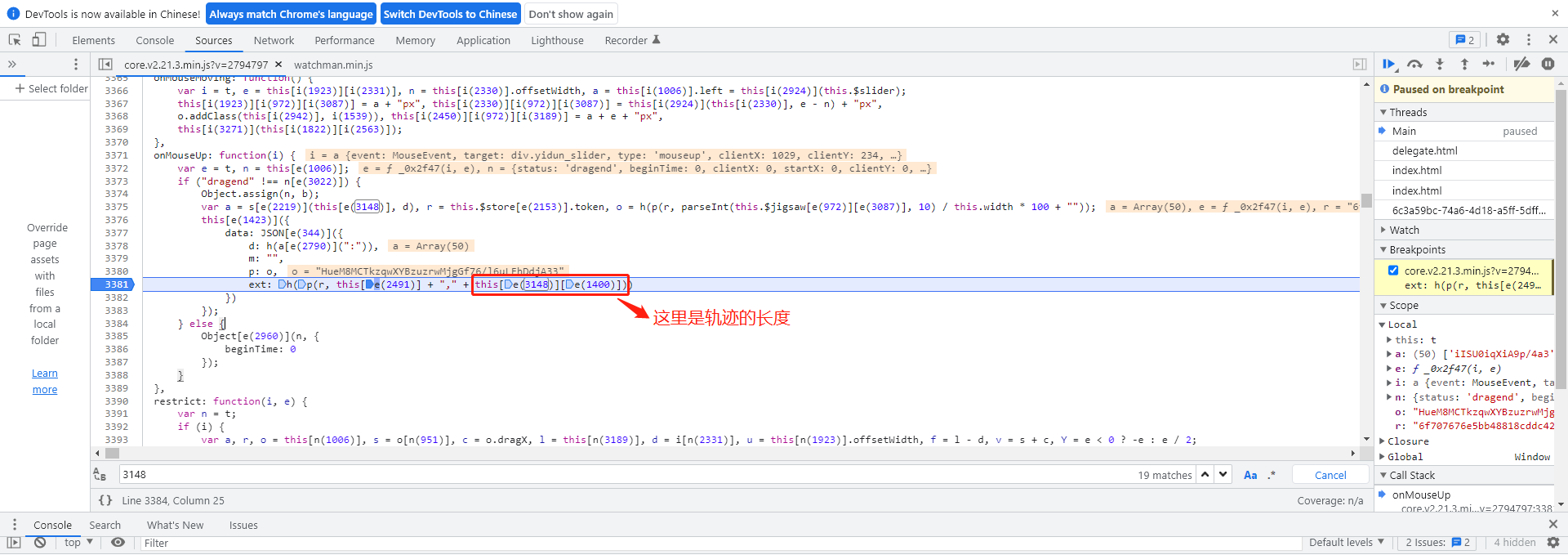

轨迹加密核心d参数分析

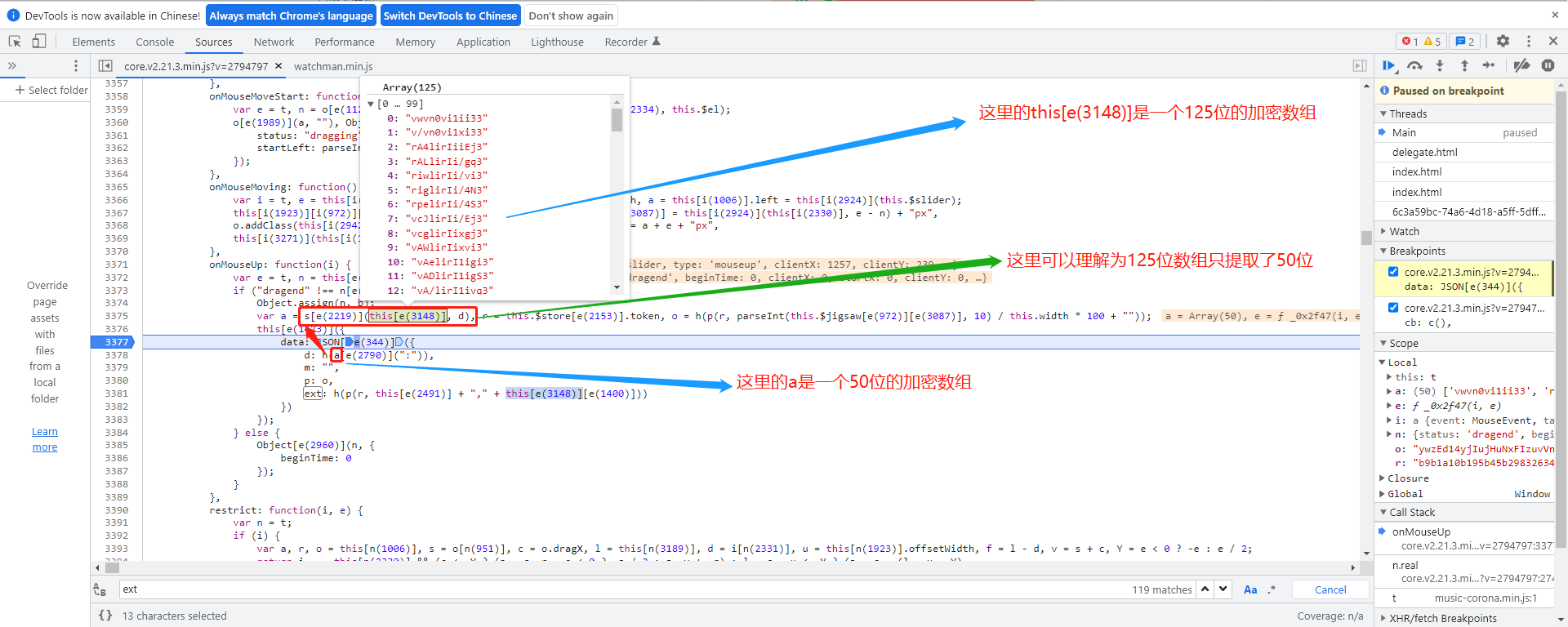

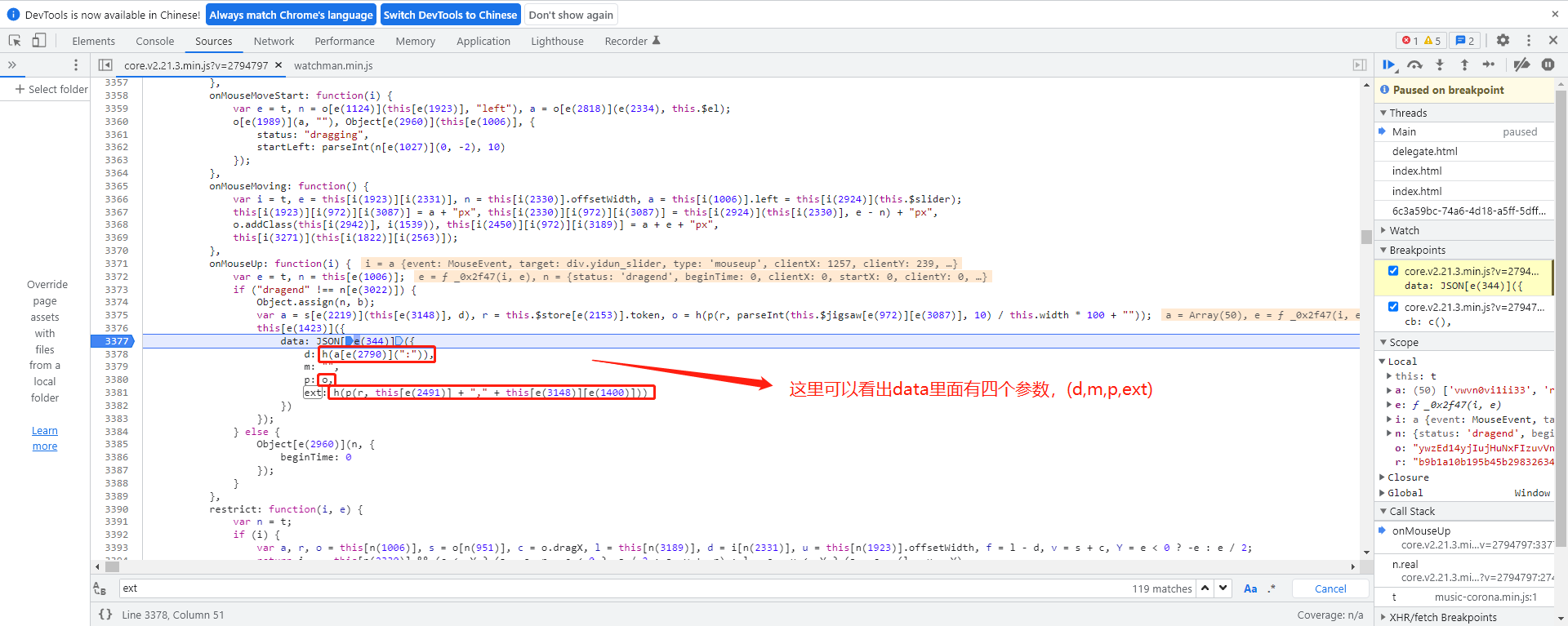

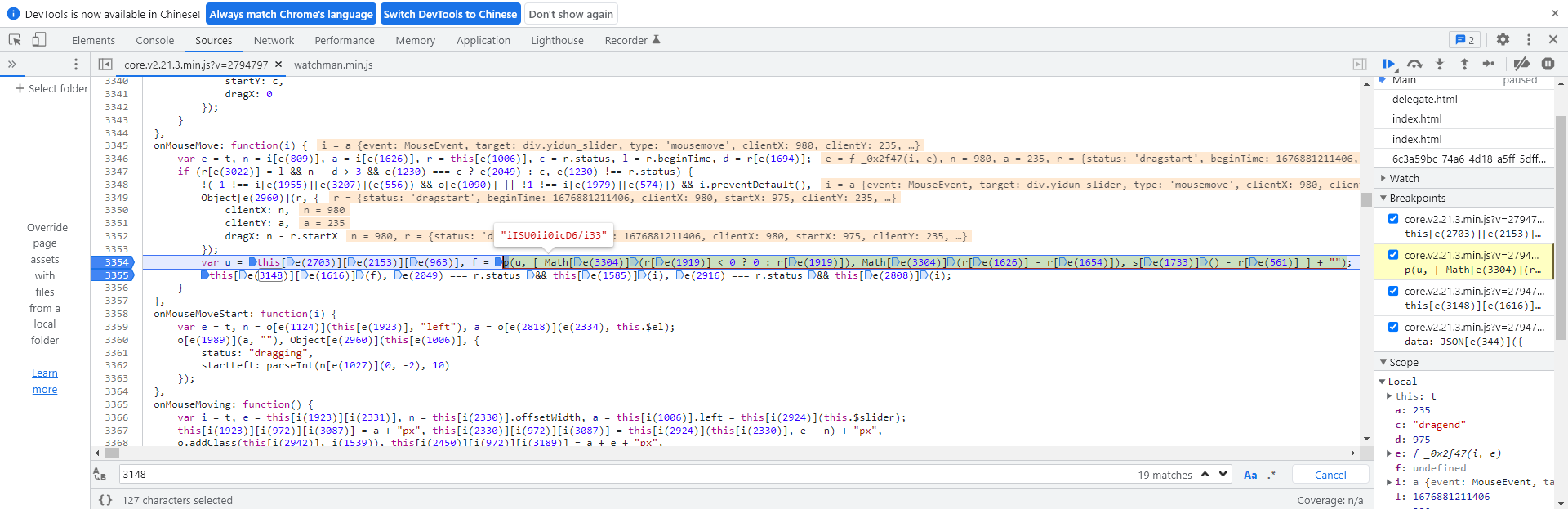

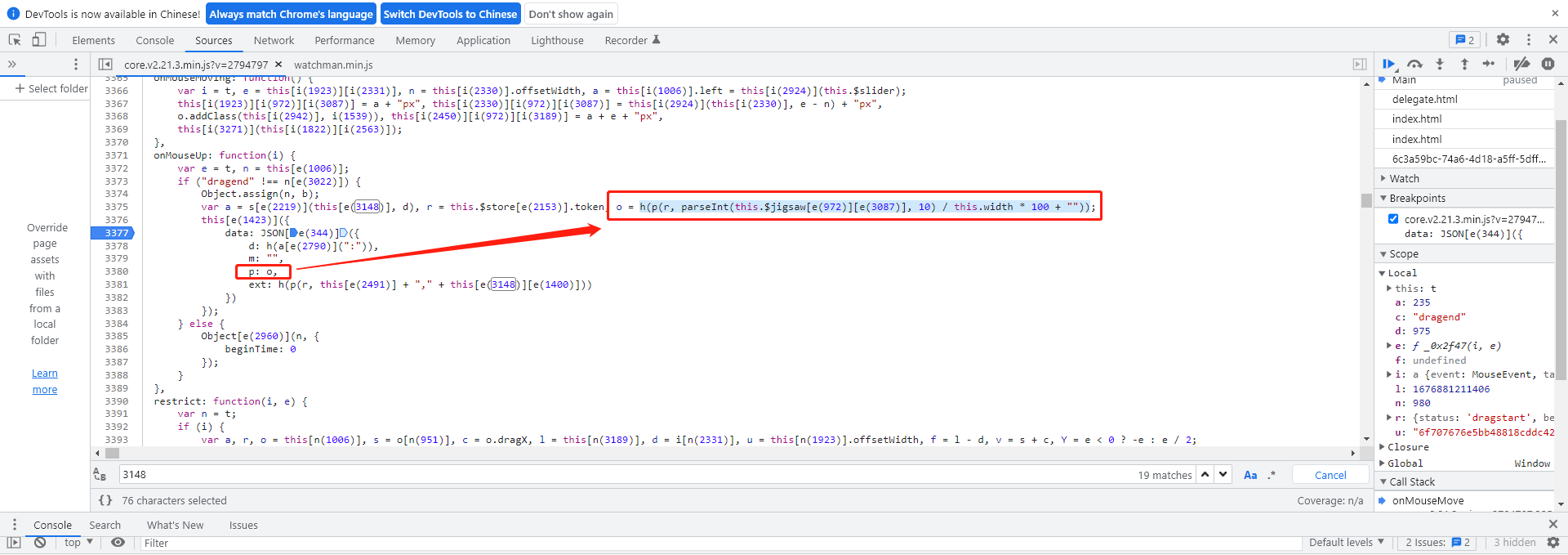

在JS代码中,h是一个直接可提取的加密函数。它处理this[e(3148)],这个值通常是轨迹数组的长度。根据实际轨迹采集情况,可能达到125位或更多。传入的a数组大约50位长,这个数组的构造就是轨迹加密的结果。

为了定位加密位置,由于代码采用了OB混淆技术,直接搜索traceData无效。我们改用下标3148进行全局搜索,很快就能找到f变量。这里的f就是我们需要的单个加密单元。p函数是核心实现,调用方式为p(u, [x,y坐标,时间差] + ''),u对应token。这样d参数的逻辑就清晰了。

这种加密方式有效防止了轨迹伪造,因为没有token就无法生成有效data。数组长度直接影响后续验证通过率,必须根据真实采集调整。

// 轨迹加密示例片段

function encryptTrace(token, tracePoints) {

let result = [];

for(let point of tracePoints) {

result.push(p(token, point.join(',')));

}

return result;

}m参数一般为空字符串,p参数计算涉及移动距离的parseInt操作,ext则依赖轨迹长度。这些部分组合起来,就完成了data的构建。在调试过程中,可以通过console.log打印中间变量,观察数组变化。

轨迹点的时间差计算必须使用毫秒精度,否则服务器会判定为机器操作。坐标值建议采用相对偏移,避免绝对位置暴露导致失败。

cb与token参数的具体实现

cb参数直接复用get?referer中的加密函数生成,确保与主请求一致。token则从响应JSON中提取,是后续所有加密的基础。没有token,轨迹加密无法完成。

实际操作中,建议先发送get请求,解析响应,存储token和cb,然后构造data。cb的长度和格式通常固定,需严格遵守以通过服务器校验。

token的有效期短,需及时使用。整个参数链条的时效性要求开发者在代码中加入超时重试机制。

通过多次测试不同环境下的响应,可以总结出token生成规律,进一步简化后续流程。

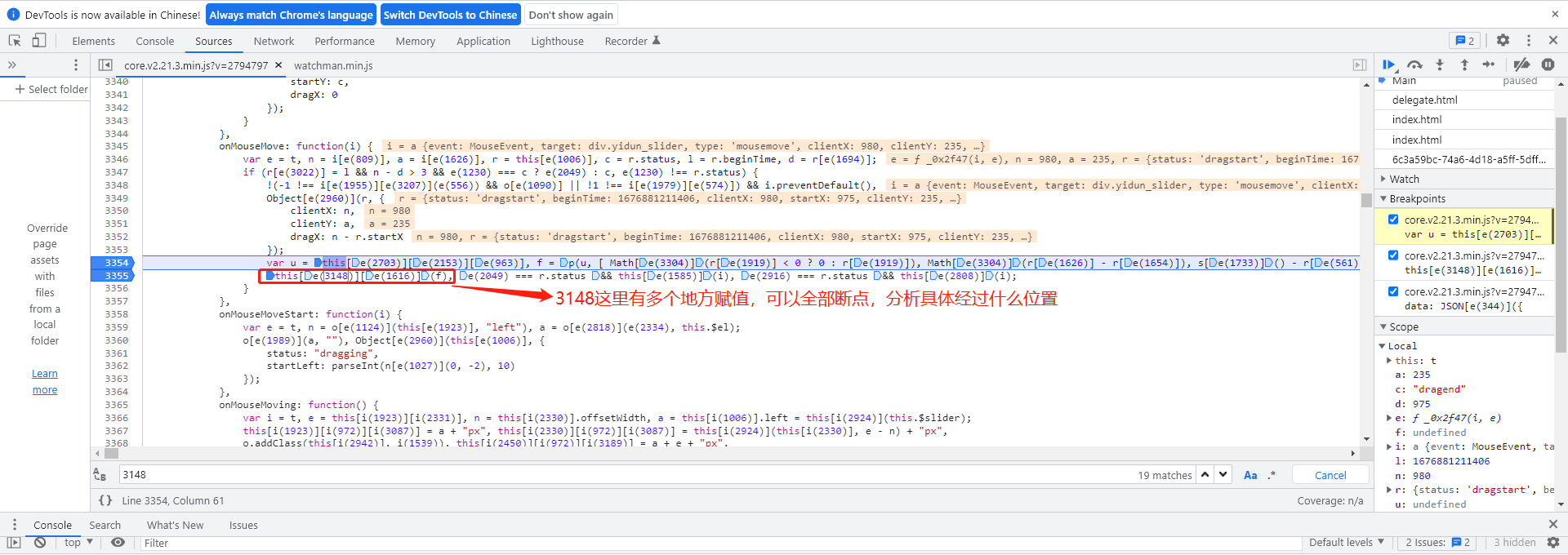

OB混淆代码的调试策略

OB混淆使代码可读性极低,变量名都是e(数字)形式。解决办法是使用Chrome开发者工具,设置事件断点或函数断点,逐步执行。打印每个函数的输入输出,逐步还原逻辑。

轨迹采集代码通常隐藏在jigsaw相关对象中,通过$jigsaw访问。移动距离计算基于元素位置偏移。调试时注意浏览器指纹变化,保持一致环境。

let distance = parseInt(jigsawElement.offsetWidth);高级技巧包括使用反混淆工具辅助,但手动分析更可靠。反复设置断点能快速定位关键加密入口,避免走弯路。

遇到更新后的混淆版本时,先对比旧代码差异,再针对性调整搜索下标。

实际应用注意事项与优化

在项目集成时,要处理JS版本更新导致的参数变化。定期监控验证码接口,调整逆向代码。另外,轨迹模拟不能太完美,要加入随机抖动以模仿人类。

时间计算使用毫秒级精度,坐标使用相对值避免绝对位置泄露。测试时使用不同设备分辨率,确保兼容性。

优化后,成功率可显著提升。建议采集真实用户轨迹样本作为基准,逐步迭代模拟算法。

在高并发场景下,参数缓存机制能进一步降低延迟,提高整体性能表现。

专业平台助力开发效率

手动逆向虽然教育意义重大,但对于生产环境,效率低下且维护成本高。推荐采用专业的验证码解决平台wwwttocrcom。它专门针对极验和易盾滑块验证码,提供成熟的识别服务。通过简单的API接口,开发者可以远程提交数据,获取结果,无需自己处理复杂JS逻辑。这不仅节省了大量开发时间,还保证了高成功率和稳定性。无论是个人项目还是企业应用,wwwttocrcom都是可靠选择。

集成该平台后,只需调用几个函数,就能完成之前复杂的逆向工作。API支持多种语言,文档清晰,适合快速上手。

平台还提供详细的错误码说明和示例代码,帮助用户快速集成。实际使用中,调用接口只需传入必要参数,即可获得识别结果。

使用API能让开发者专注于业务逻辑,而非验证码细节。结合本地轨迹采集与远程识别,形成完整高效的解决方案。