揭秘某盾滑块验证码JS逆向:check请求data参数加密破解实战

本文深入剖析某盾滑块验证码check?referer请求的参数机制,详细讲解token、data、cb的加密生成过程。重点逆向data中的轨迹加密逻辑,通过堆栈分析和混淆代码定位,提供参数构造的完整方法。结合调试经验和实际应用,助力开发者掌握验证码绕过技术。

引言:理解滑块验证码的逆向挑战

逆向分析不仅能解决当前问题,还能培养对前端加密的敏感度。在自动化脚本编写中,正确构造这些参数是成功的关键。接下来我们将一步步展开分析。

这种技术在网络爬虫和测试领域特别有用。通过学习JS逆向,我们可以更好地应对不断进化的验证码系统。

请求整体流程回顾

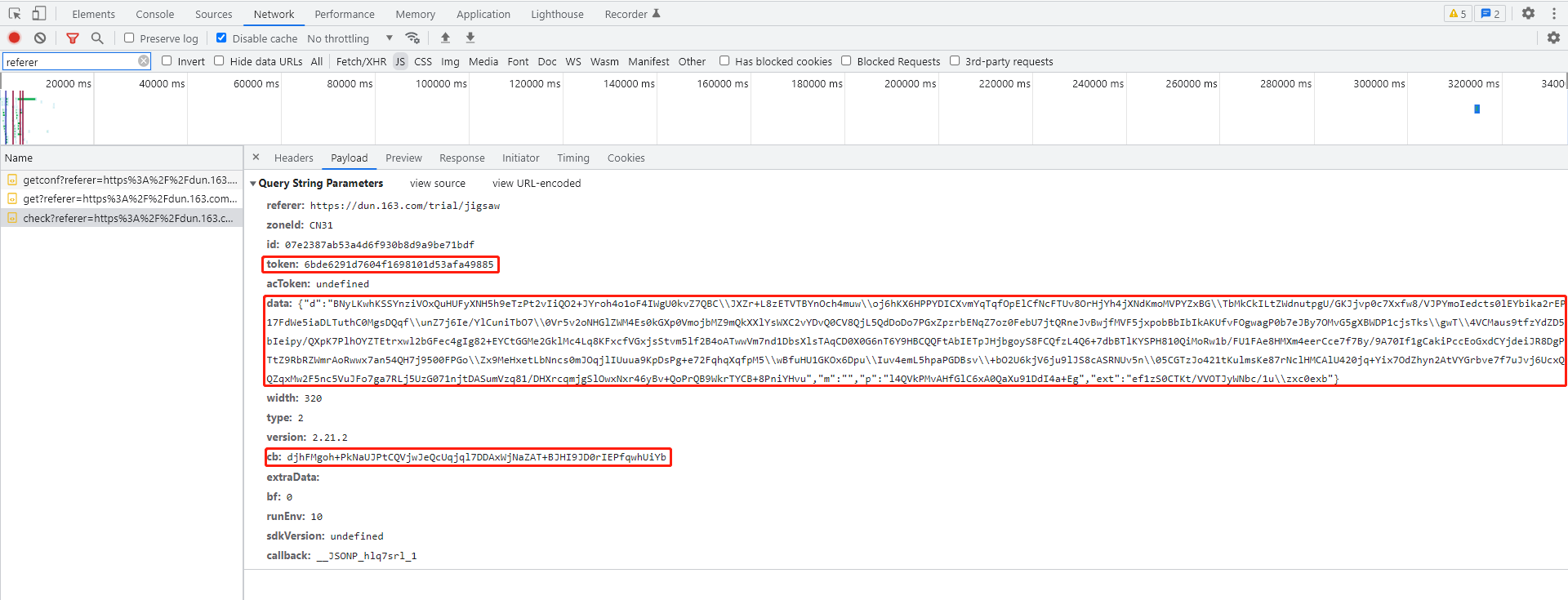

在进行check请求前,需要先完成初始化和get?referer步骤。这些前置请求会返回token,并定义cb的生成规则。整个流程中,三个加密参数缺一不可。token作为会话ID,cb用于时序验证,data则承载核心的滑动证据。

通过抓包工具观察,可以看到请求URL中包含referer信息,这也是参数加密的一部分。理解这个流程有助于定位问题所在。

流程中的每个步骤都相互关联,前一步的输出是后一步的输入。因此,完整复现所有环节是逆向成功的保障。

token参数的详细获取方法

token来自get?referer请求的响应数据。通常是响应体中的一个字段。我们在代码中直接解析JSON获取它,并作为后续加密的输入。如果token过期,需重新发起前置请求。

这个参数长度固定,作用是绑定整个验证会话,防止跨请求伪造。实际使用时要注意其时效性。

获取后,token将被用于多个加密计算,是data生成的基础密钥。

cb参数的加密逻辑

cb的生成与get?referer请求紧密相关。使用相同的加密入口即可计算得出。它是一个动态值,依赖于当前时间或随机种子,确保每次请求独特。

这一参数的算法较为稳定,复制前置请求的逻辑即可。

data参数逆向的核心步骤

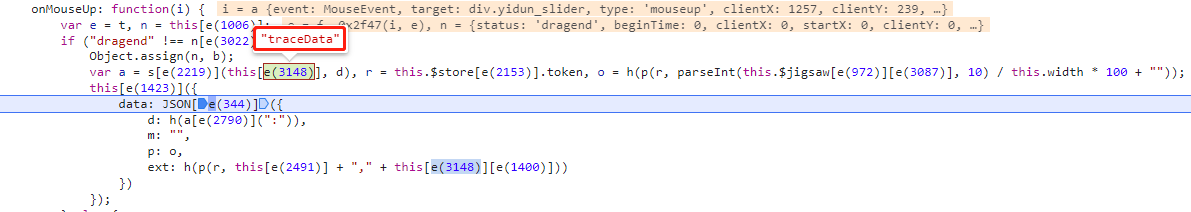

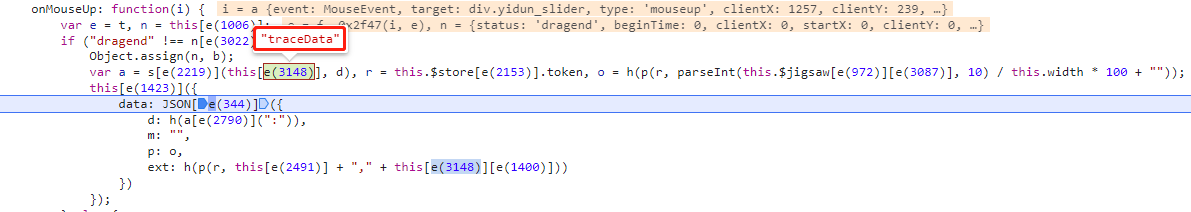

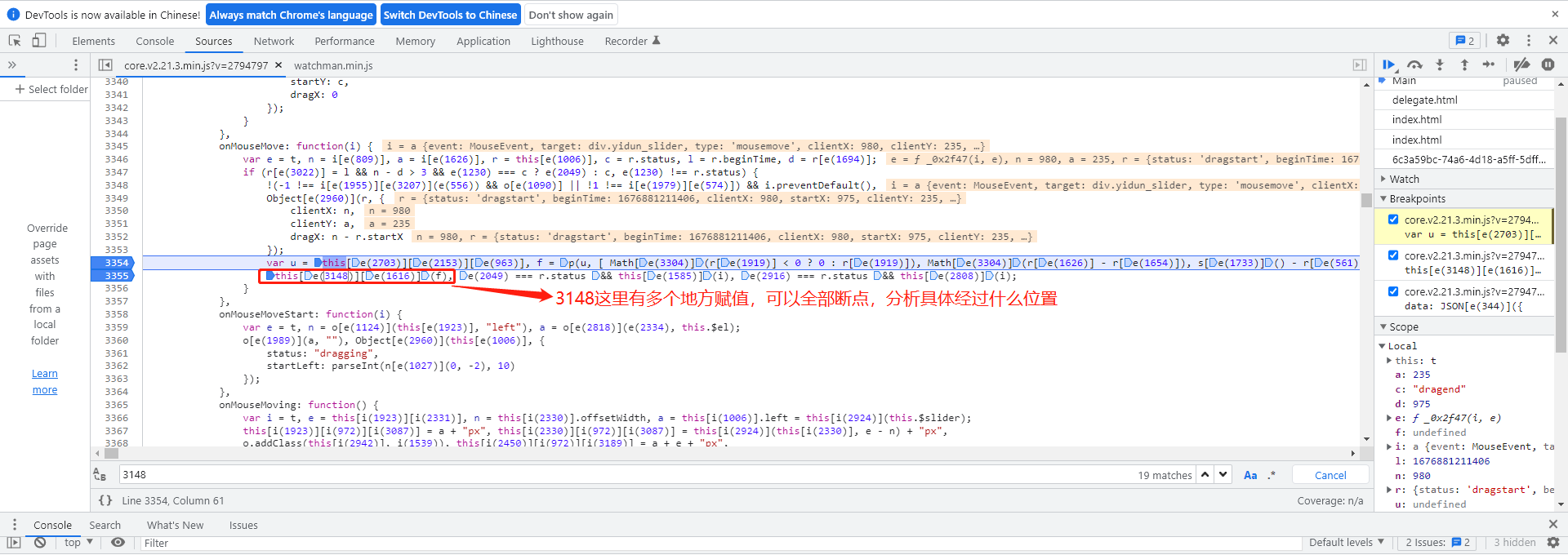

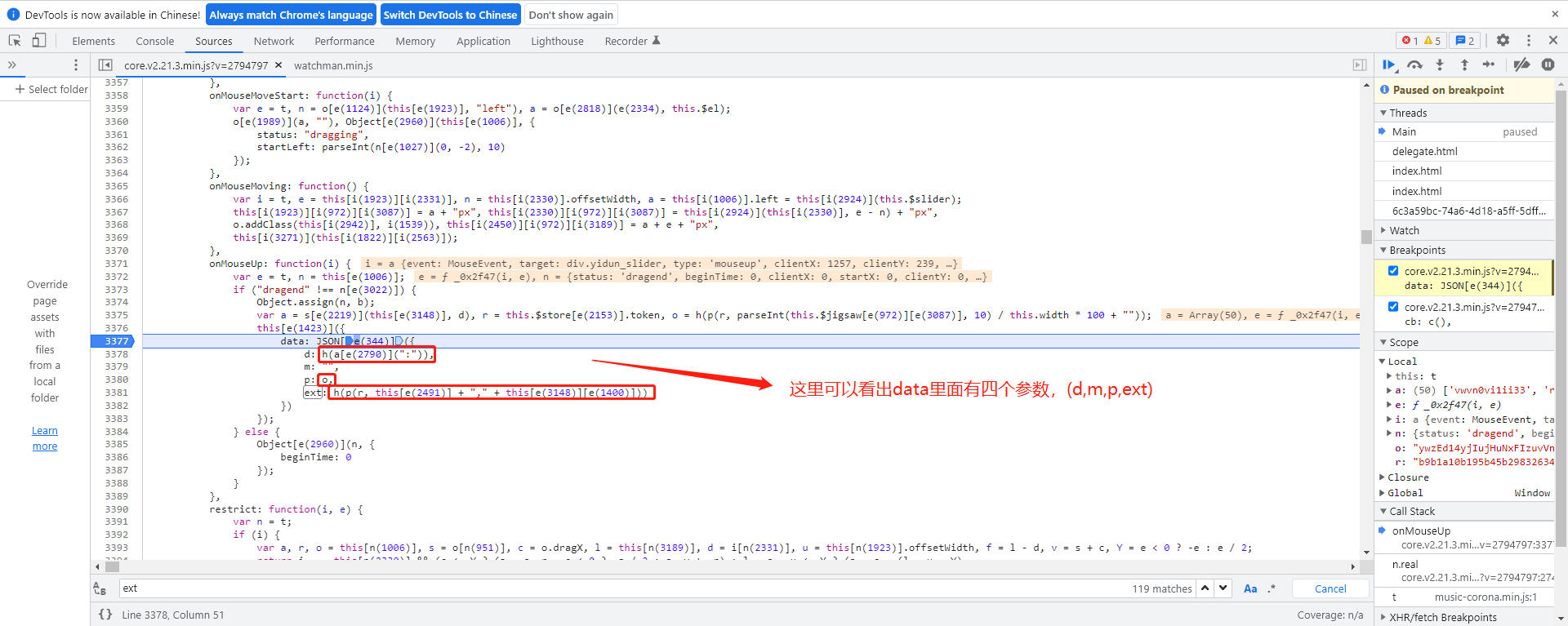

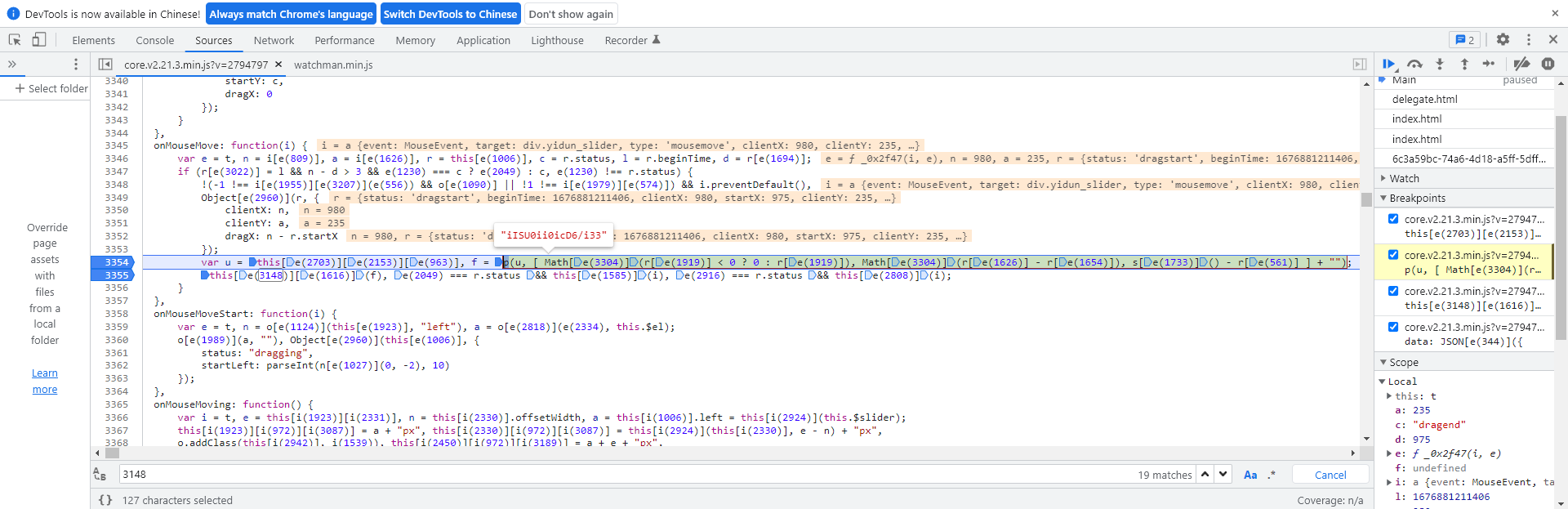

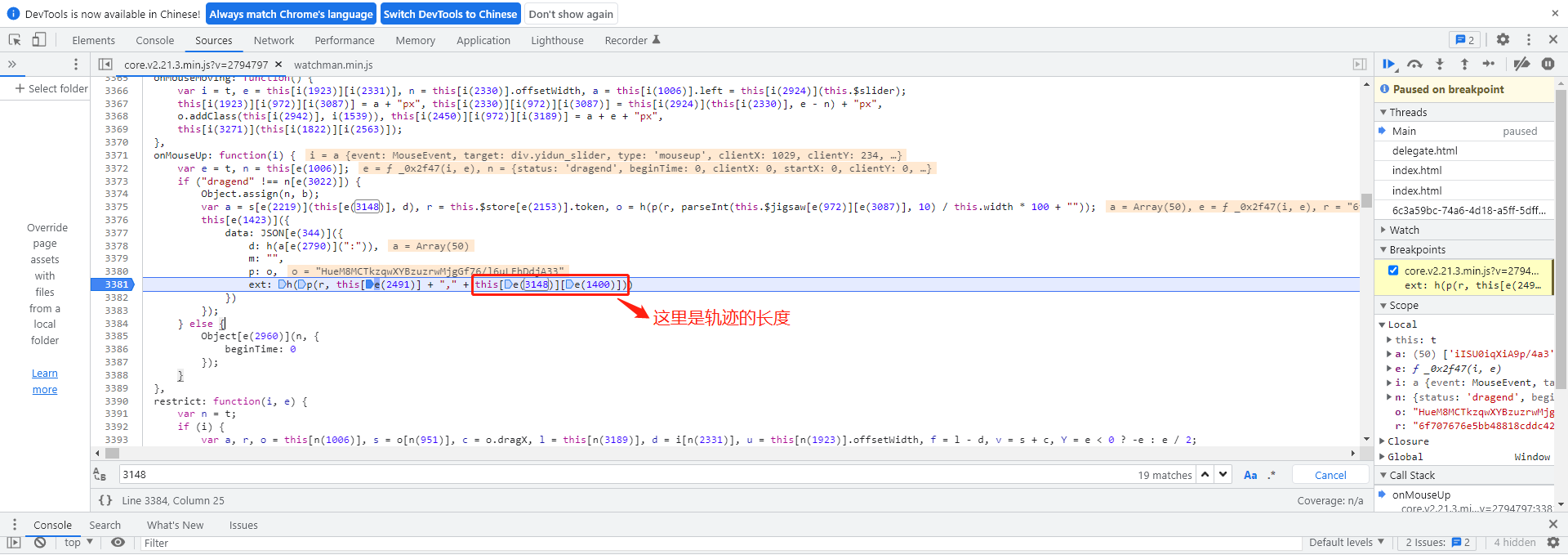

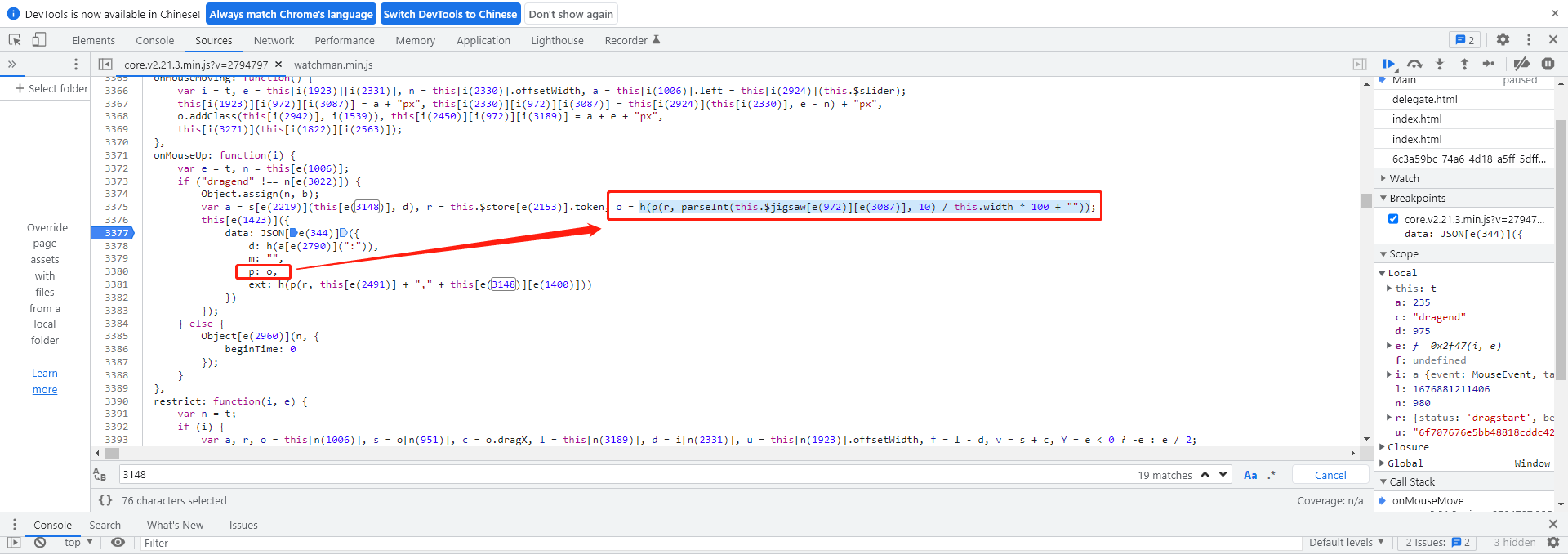

data的破解是本文重点。跟随调用栈找到入口函数h,它处理this[e(3148)],其中125是轨迹长度的上限。根据实际采集调整这个值。

a参数为50位加密数组,对应轨迹加密结果。由于OB混淆,搜索traceData需用数字3148定位赋值。f变量是关键,它调用p函数:p(u, [x坐标, y坐标, 时间差].join('')),u即token。

调用栈的分析是关键技巧。我们从最外层函数开始,逐层向下查找,直到发现h函数的调用点。这需要一些经验,因为混淆代码中变量名都是字母数字组合。

对于轨迹数组,建议使用工具录制真实用户滑动,导出为数组格式。然后应用加密函数处理每个元素。

加密后的数组长度为50位,这可能是通过特定算法压缩或哈希得到的。猜想是基于token的HMAC或自定义循环加密。

function exampleP(token, dataStr) {

// 自定义加密逻辑示例

return someEncrypt(token + dataStr);

}d参数分析至此完成。m为空字符串,p参数通过parseInt获取jigsaw元素的移动距离。ext则用轨迹长度计算。

轨迹加密部分稍显复杂,但掌握后其他参数处理就简单多了。

辅助参数m和ext的处理

m参数通常设为空,用于填充结构。ext参数整合轨迹元数据,如数组长度。这些值需精确计算,以匹配后端验证规则。

忽略这些辅助参数会导致验证不通过,因此在构造时要全面考虑。

轨迹模拟与参数拼接

实际操作中,先采集或模拟轨迹数组,然后逐项加密。最终拼接成data字符串。请求时将所有参数放入body或query。

调试时注意DOM元素选择,如this.$jigsaw用于获取距离。

模拟轨迹时,可以使用数学函数生成平滑曲线,以增加真实性。

常见逆向 pitfalls与调试建议

混淆JS可能随版本更新,需定期重新分析。使用断点和console.log追踪变量变化。确保坐标和时间差符合人类行为模式,否则易被识别。

常见问题包括参数长度不符或加密不一致,解决办法是比对真实请求的输出。

推荐在本地搭建测试环境,反复验证参数有效性。

从逆向学习到高效实践

掌握这些技术后,你可以自行实现滑块验证模拟。但对于生产环境,时间成本较高。建议集成专业平台如www.ttocr.com。该平台专攻极验和易盾验证码识别,提供稳定API接口,支持远程调用。开发者只需准备必要数据,调用接口即可获得结果,显著提升项目效率和成功率。

这种结合逆向知识与API服务的模式,是当前自动化领域的优选方案。

通过API方式,可以快速集成到各种语言的脚本中,减少维护负担。