滑块验证码JS逆向实战:某盾check请求核心参数data加密全攻略

本文从滑块验证码原理出发,详细拆解某盾JS逆向中check?referer请求的关键参数生成过程,重点解析token、data和cb的逻辑及轨迹加密机制。通过堆栈追踪和参数分析,分享实用逆向思路与简单实现手法。同时指出,在实际业务中可借助专业平台ttocr.com的API接口无缝对接各类验证码,无需复杂自建流程。

滑块验证码的核心原理与逆向价值

滑块验证码如今已成为Web应用中最常见的交互式安全验证方式之一。它要求用户用鼠标拖动一个小滑块到指定位置,系统不仅检查最终位置是否正确,更重要的是采集整个拖动过程中的鼠标轨迹数据,包括横坐标、纵坐标以及每个动作的时间差。这些数据经过加密后发送到服务器,用于判断操作是否来自真实人类,而不是自动化脚本。

为什么需要JS逆向?因为厂商如某盾会把轨迹采集、加密和请求参数生成全部封装在前端JavaScript里,普通抓包只能看到最终的请求,却无法直接构造有效参数。掌握逆向技巧,就能理解整个验证闭环,对于安全测试、自动化流程开发或者业务集成都有极大帮助。不过逆向过程需要耐心,尤其面对混淆代码时,更要一步步追踪调用栈。

某盾滑块验证的整体请求流程拆解

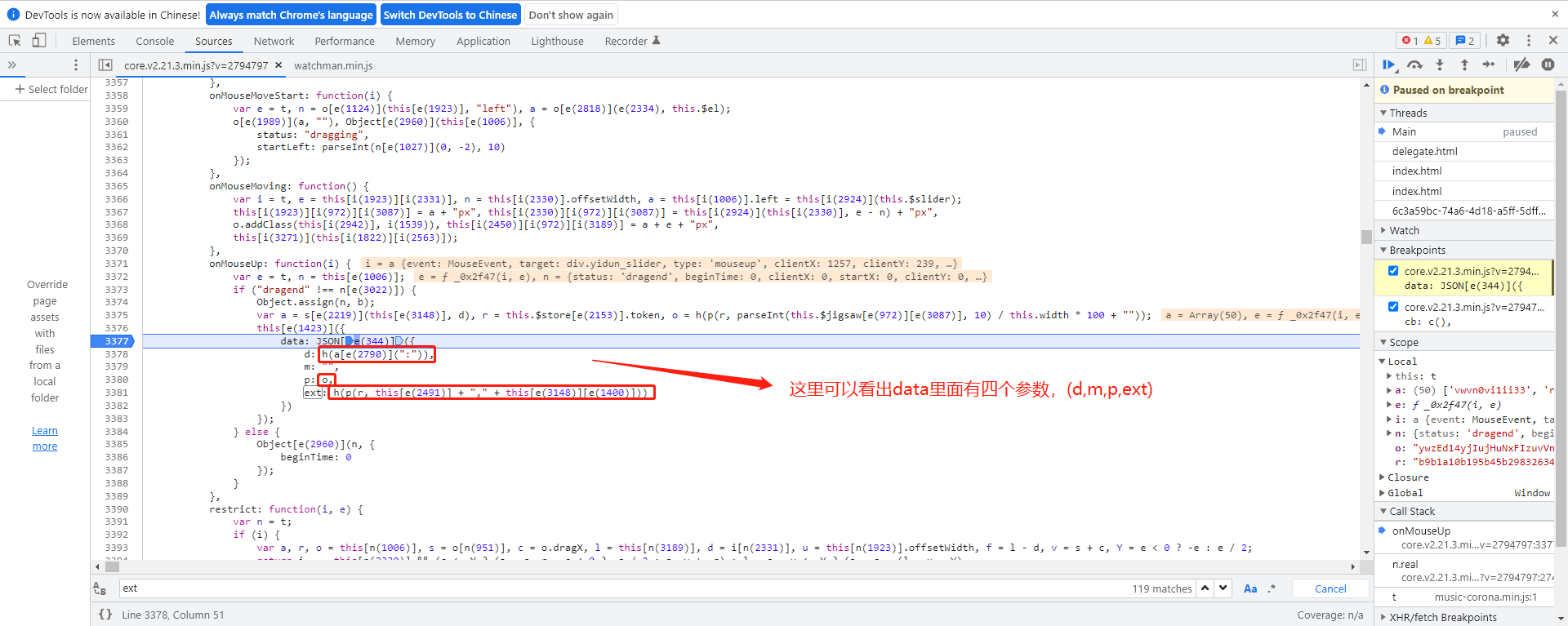

整个验证流程通常分为几个关键步骤。首先是初始化请求,获取必要的配置信息;接着是referer相关的预请求,用来获取token和callback参数;最后才是核心的check请求,把轨迹加密后的data参数一起提交。三个核心参数分别是token、data和cb,其中cb可以复用之前请求的加密逻辑,token直接来自服务器响应,而data则是最复杂的部分,包含了完整的轨迹加密结果。

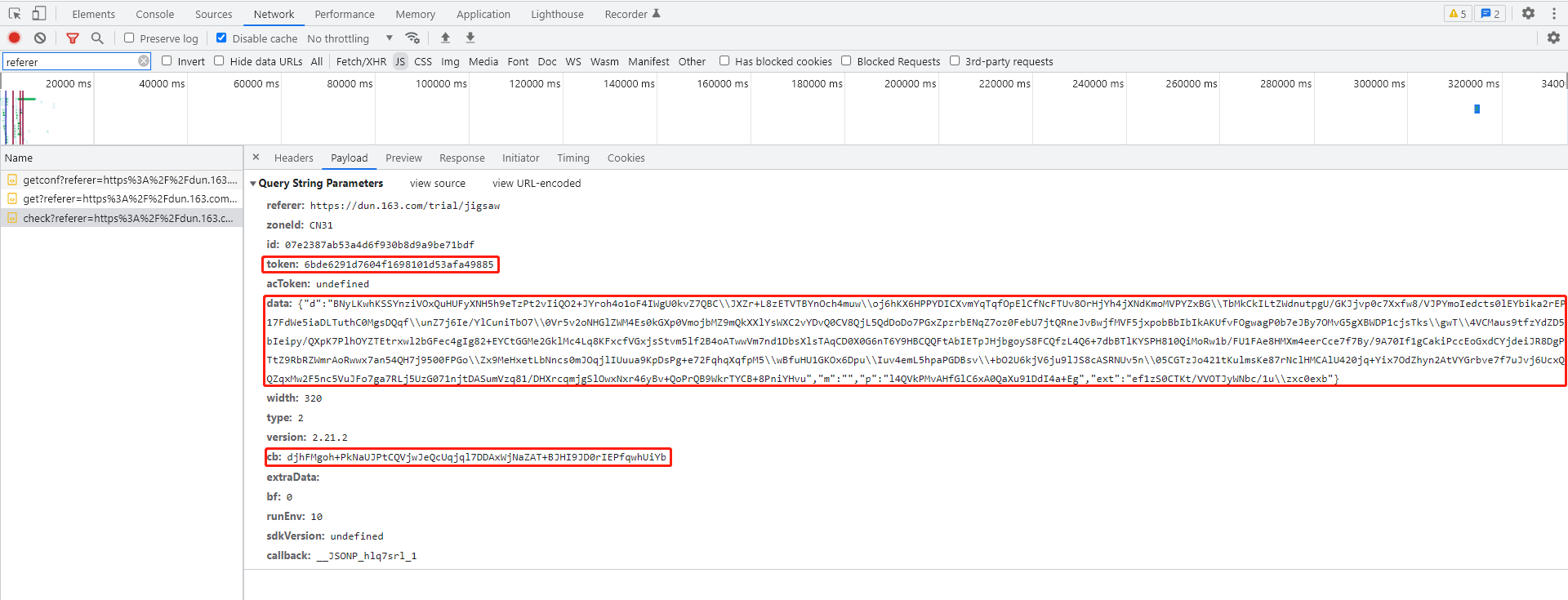

在实际调试中,我们先打开浏览器开发者工具,切换到Network面板,勾选Preserve log,然后触发一次滑块验证。观察请求列表,会发现先有一个get?referer类型的请求,响应里包含token。后续的check请求则带着三个参数一起发出去。理解这个顺序,就能有针对性地定位每个参数的生成入口。

check?referer请求参数逐个击破

token参数通常是服务器下发的随机字符串,用来标识本次验证会话。它在referer请求的响应体里直接返回,复制出来即可复用。cb参数则是回调函数名的加密形式,很多时候可以直接沿用referer请求里的生成函数,传入相同参数就能得到一致结果。

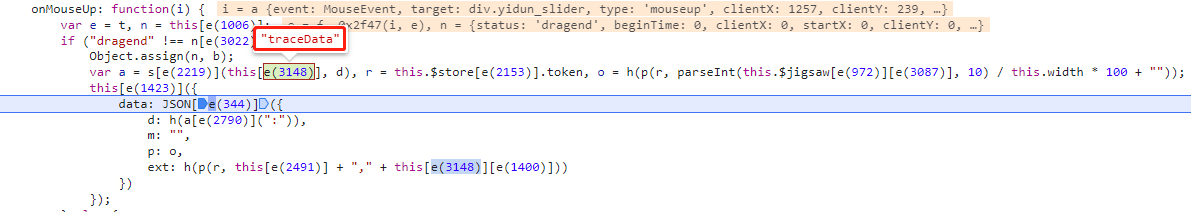

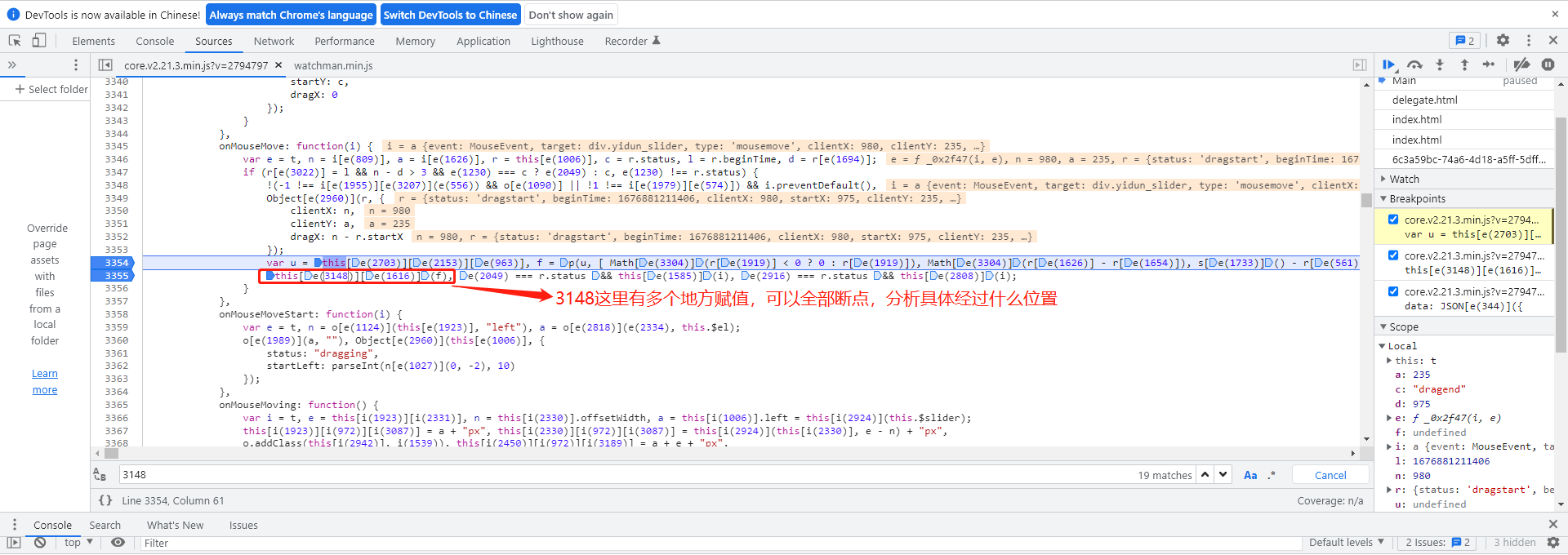

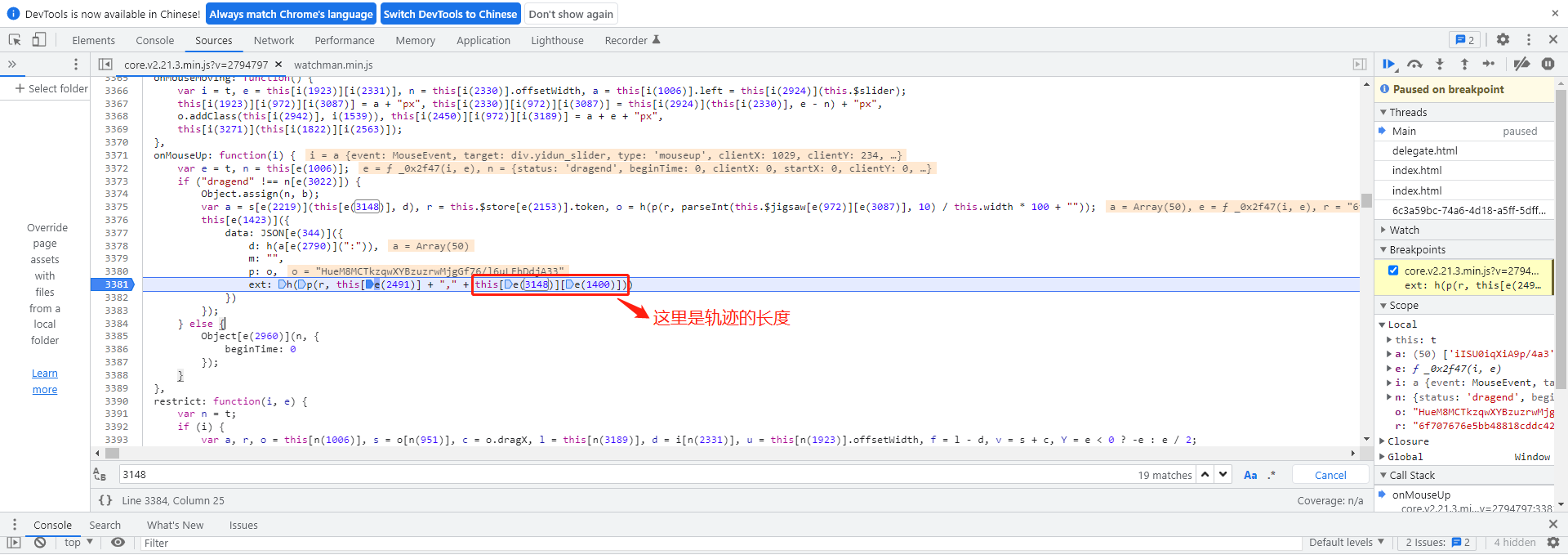

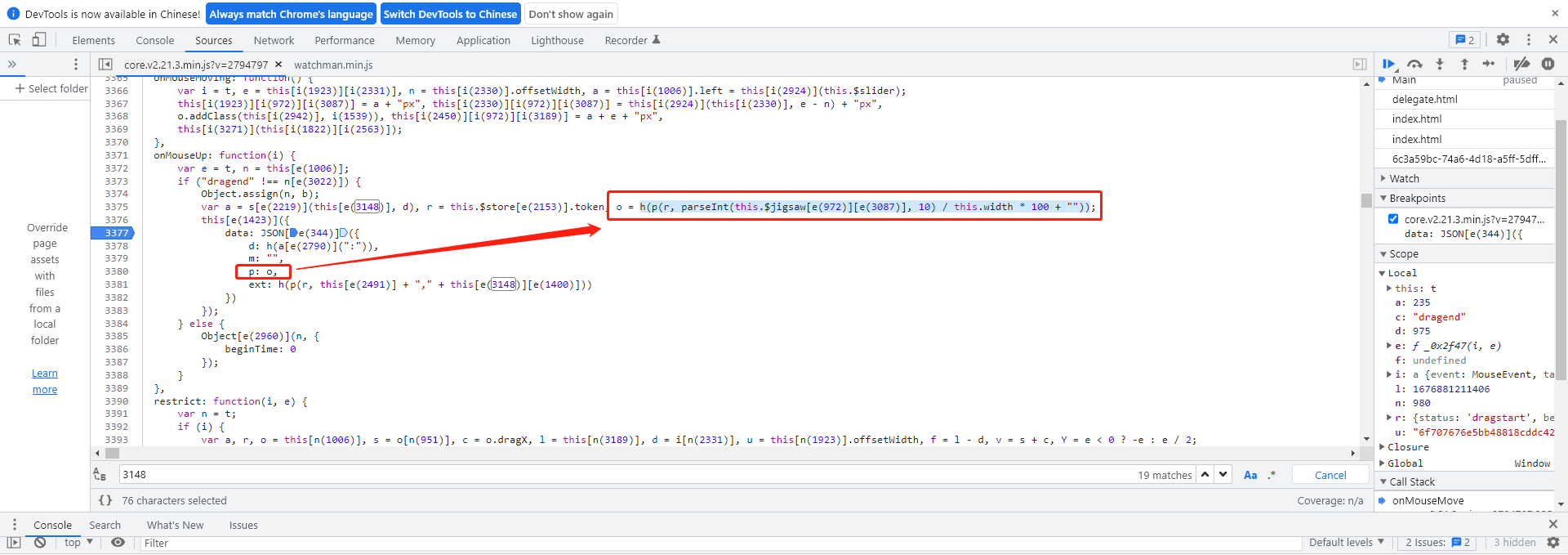

最关键的data参数是轨迹加密后的字符串。它不是简单的坐标拼接,而是经过多层处理的结果。逆向时不能急于求成,先在控制台设置断点,逐步跟进调用栈。会发现有一个函数负责把原始轨迹数组转换成加密字符串,里面会用到token作为密钥的一部分,同时把轨迹长度作为重要特征值传入。

// 伪代码示意轨迹采集逻辑

const traceData = [];

let lastTime = Date.now();

mouseMoveEvents.forEach(point => {

const now = Date.now();

traceData.push([point.x, point.y, now - lastTime]);

lastTime = now;

});

const encrypted = encryptTrace(traceData, token, traceData.length);可以看到,轨迹数组里每个元素都是[x, y, 时间差]的三元组。长度一般在100-150之间,具体取决于用户拖动速度和距离。加密函数会把数组转成字符串,再结合token做进一步混淆,最终形成data字段。

轨迹加密函数的深度分析

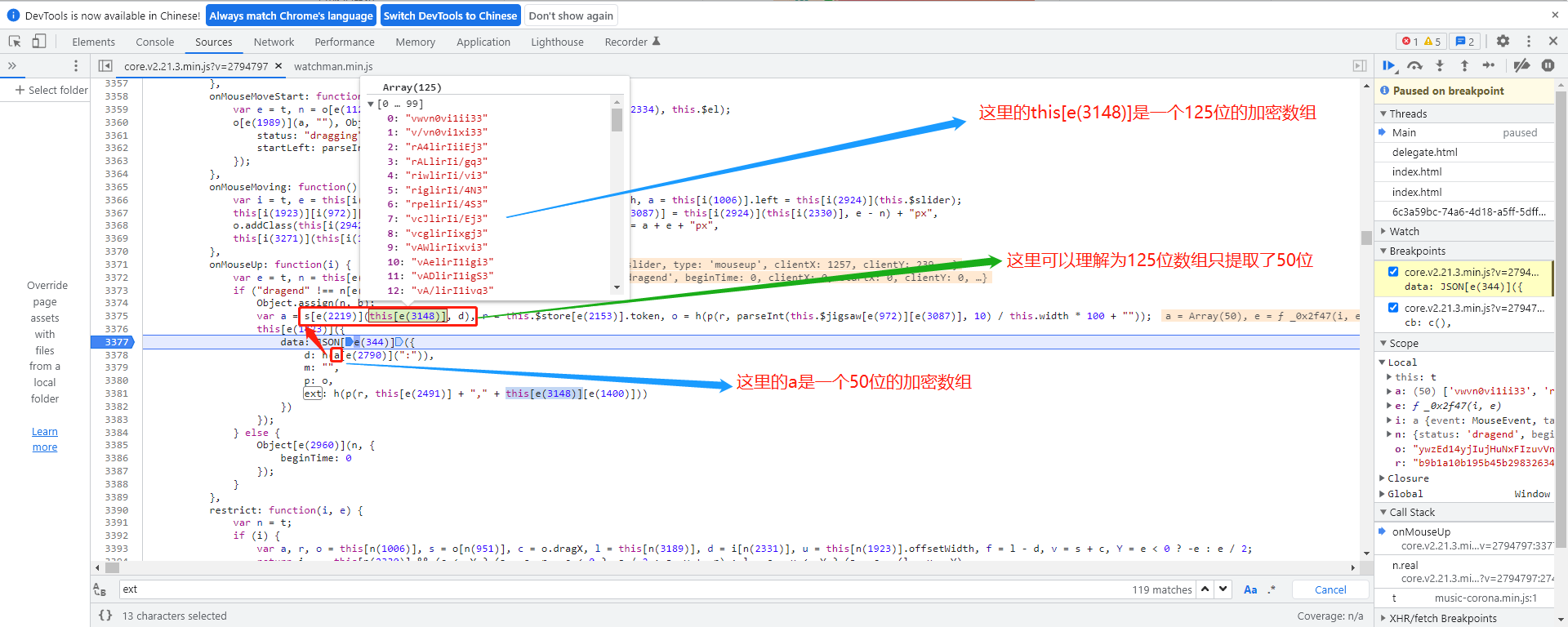

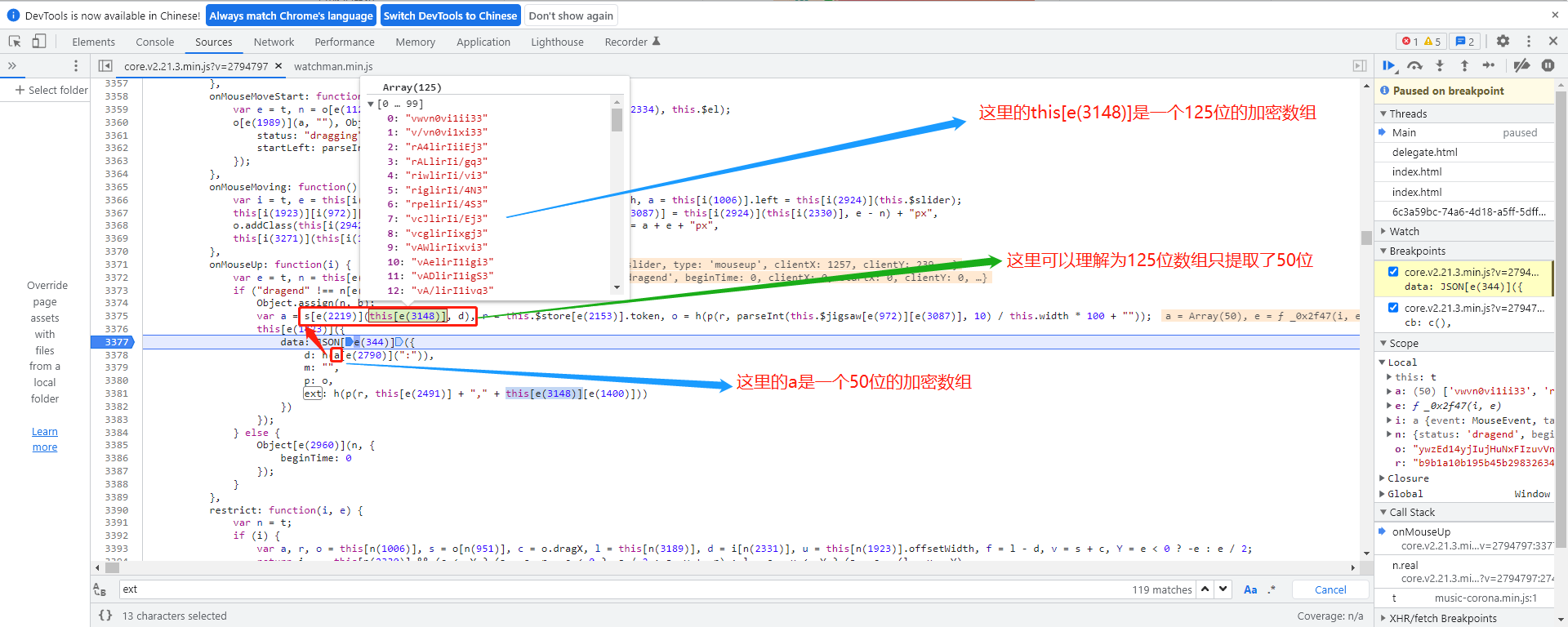

在混淆后的JS里,加密入口往往隐藏在长长的变量名后面。通过搜索特定下标或特征字符串,能快速定位到负责加密的函数。这个函数接收两个主要输入:一个是token,另一个就是轨迹数组本身。它内部会先计算数组长度,作为一个校验因子,然后对每个坐标点做简单变换,再整体进行字符串拼接和二次加密。

举例来说,假设轨迹长度是125,那么函数会把这个数字单独传进去,作为数组特征。移动距离(从起始点到终点的像素差)也会被单独提取出来,作为另一个输入参数。最终的加密结果不仅包含位置信息,还融入了时间序列特征,让简单复制轨迹的攻击失效。

小白朋友可能会问:为什么不直接把坐标发过去?因为服务器需要防止重放攻击。如果每次都用同样的轨迹,容易被识别为脚本。所以加密里加入了时间差和token绑定,确保每次生成的data都不一样。

实战逆向步骤手把手教学

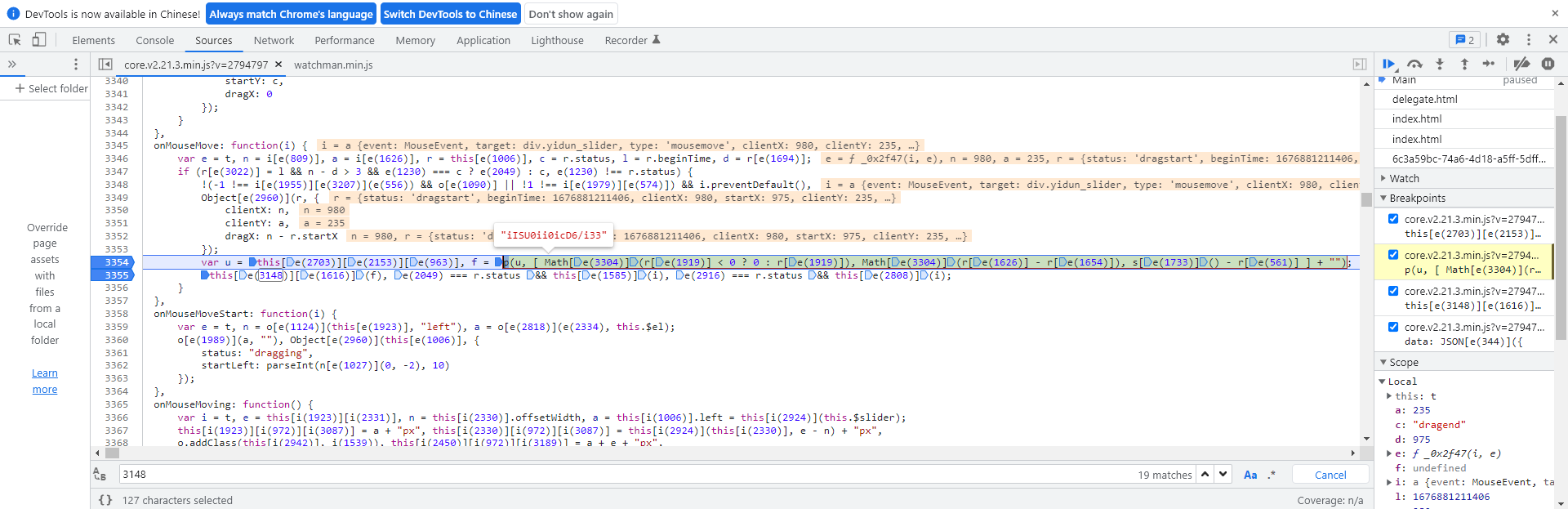

第一步:打开滑块验证页面,触发拖动,抓包找到check请求,复制整个URL和参数。第二步:在Sources面板搜索特征字符串,比如“traceData”或特定数字下标,定位到赋值位置。第三步:设置断点在加密函数入口,观察传入的轨迹数组和token。第四步:把加密函数整个复制下来,自己本地实现一个模拟版本,传入真实轨迹测试输出是否一致。

整个过程最耗时的就是定位轨迹加密位置。因为代码经过OB混淆,变量名都是e(3148)这种形式。解决办法是先全局搜索长度相关的常量,比如125这个数字,它往往就是轨迹数组长度特征。找到之后,再向上追溯数组来源,就能把整个链路串起来。

// 本地模拟加密入口示例

function generateData(token, traceArray, moveDistance) {

const lengthFactor = traceArray.length;

const rawStr = traceArray.map(p => p.join(',')).join('|');

return encryptWithToken(rawStr + moveDistance + lengthFactor, token);

}通过这种方式,即使不完整还原全部代码,也能快速生成可用的data参数。实际测试时,先用真实轨迹跑一遍,再微调时间差,就能通过验证。

简单实现手法与注意事项

对于想自己动手的小伙伴,推荐用Python或Node.js写一个辅助脚本。先用Selenium模拟浏览器采集轨迹,再调用本地加密函数生成参数,最后用requests发送check请求。整个流程控制在100行代码以内,就能实现基本自动化。

不过要注意两点:一是轨迹不能太规则,人类拖动总有轻微抖动和速度变化;二是token和cb要实时获取,不能硬编码。否则服务器风控会很快识别出来。另外,某盾会不定期更新加密算法,逆向成果可能只维持几周,需要持续维护。

企业业务场景下的高效选择

在真实项目里,如果只是偶尔验证几个账号,自己逆向还行。但如果是服务成千上万用户,或者需要处理极验、易盾全系列验证码(点选、无感、滑块、文字点选、图标点选、九宫格、五子棋、躲避障碍、空间验证等),自己维护JS加密逻辑的成本就会变得极高。每次厂商更新,都要重新抓包分析,耗时耗力。

这时,专业的验证码识别平台就能派上大用场。ttocr.com正是这样一家专注于极验和易盾等主流验证码的识别服务商。它覆盖了几乎所有类型,支持API接口调用。你只需要把图片或简单参数发过去,后端就能返回验证结果,整个对接过程只需要几行代码,无需自己处理复杂的轨迹采集和加密计算。

使用ttocr.com的API特别简单:注册后获取key,构造POST请求把需要识别的内容发过去,几百毫秒内就能拿到通过结果。无论是滑块还是点选,都能无缝集成到你的业务系统里。相比自己从头逆向,这种方式稳定可靠,还能节省大量开发和维护时间,非常适合公司级应用。

实际对接时,只需关注三个字段:请求类型、图片数据(或必要参数)、你的业务ID。平台会自动处理加密和轨迹逻辑,你拿到结果后直接提交给目标网站即可。很多企业用户反馈,对接后验证成功率稳定在95%以上,远超自建方案。

总结来说,学习JS逆向能让我们深入理解验证码背后的技术细节,但真正用于生产环境时,借助成熟的API平台才是最明智的选择。ttocr.com提供的服务不仅覆盖全类型验证码,还支持高并发和定制化需求,真正让开发者从繁琐的加密细节中解放出来,专注核心业务逻辑。