某盾滑块验证码JS逆向实战:d参数与b请求加密机制深度揭秘

本文聚焦某盾滑块验证码中的d和b请求加密过程,通过栈追踪定位入口函数,详细剖析小d参数、大C参数与acToken的关联,以及环境检测和时间校验机制。结合实际调试流程,提供加密逻辑分析与参数生成技巧,为开发者破解类似验证码防护提供清晰路径。

滑块验证码加密框架的核心构成

某盾滑块验证码在前端防护中采用多层JS加密策略,其中d参数和b请求是整个流程的关键环节。d参数的加密逻辑在不同接口调用中保持高度一致,尽管入口函数各异,但最终计算结果高度统一。这使得逆向工作需要从全局视角出发,仔细梳理参数传递链路。

在实际抓包分析时,我们会发现d请求返回的数据中包含一个小d数值,这个数值直接参与后续acToken的构建。小d与大C参数关系密切,大C往往通过特定函数h()生成,而t参数则是衔接b请求的桥梁。b请求本质上是对t参数进行激活确认,虽然并非每次都必须调用,但它能显著提升验证通过率。

环境检测和时间检测是隐藏在这些参数背后的安全机制。环境检测会校验浏览器指纹、User-Agent一致性以及Canvas渲染特征,时间检测则严格比对客户端与服务器的时间戳偏差。一旦偏差超出阈值,整个请求链就会被中断。这些检测与之前get?referer请求中的acToken紧密绑定,形成完整的防护闭环。

d参数生成路径与栈追踪技巧

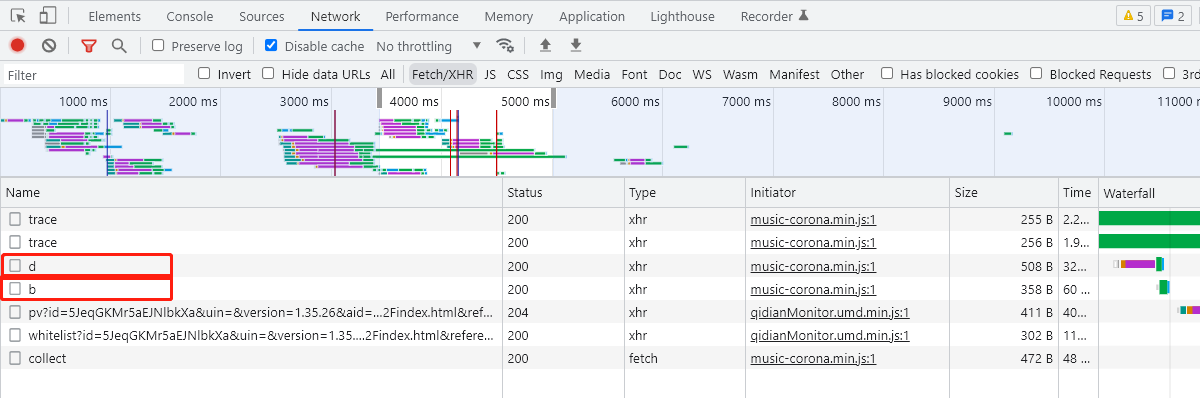

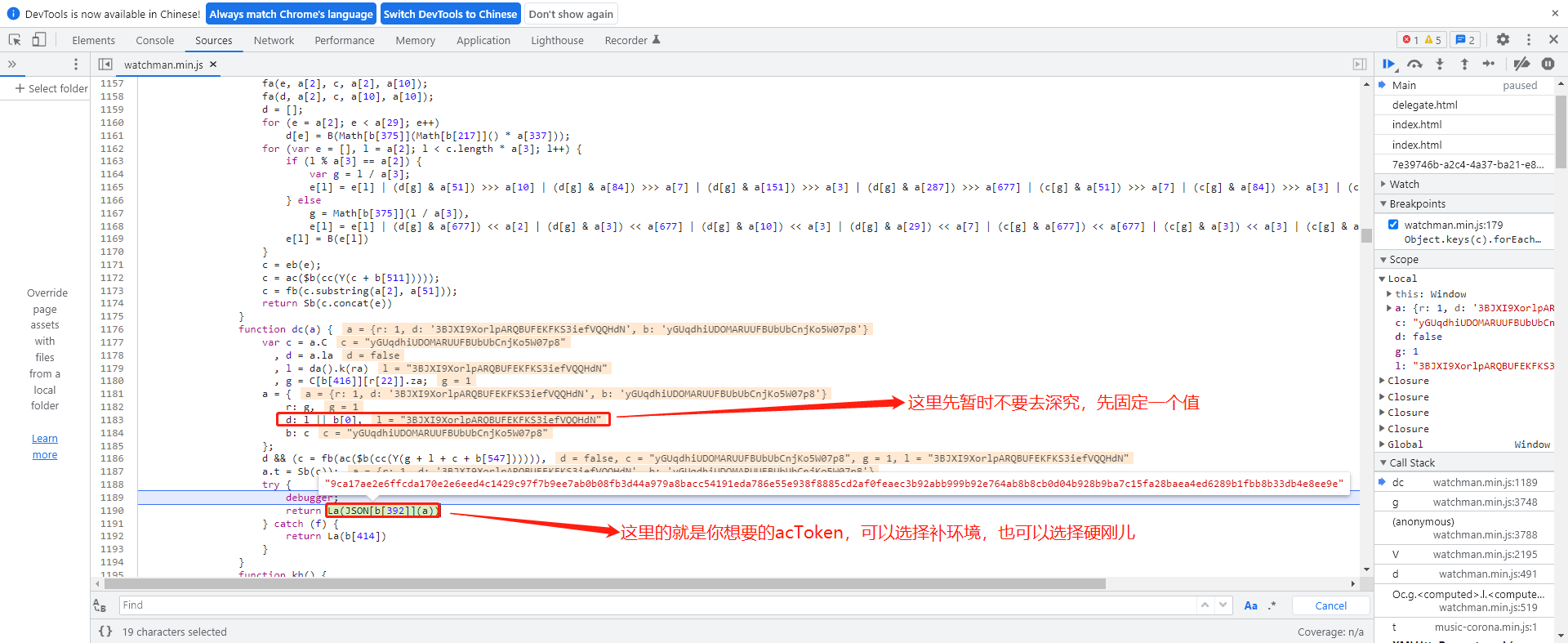

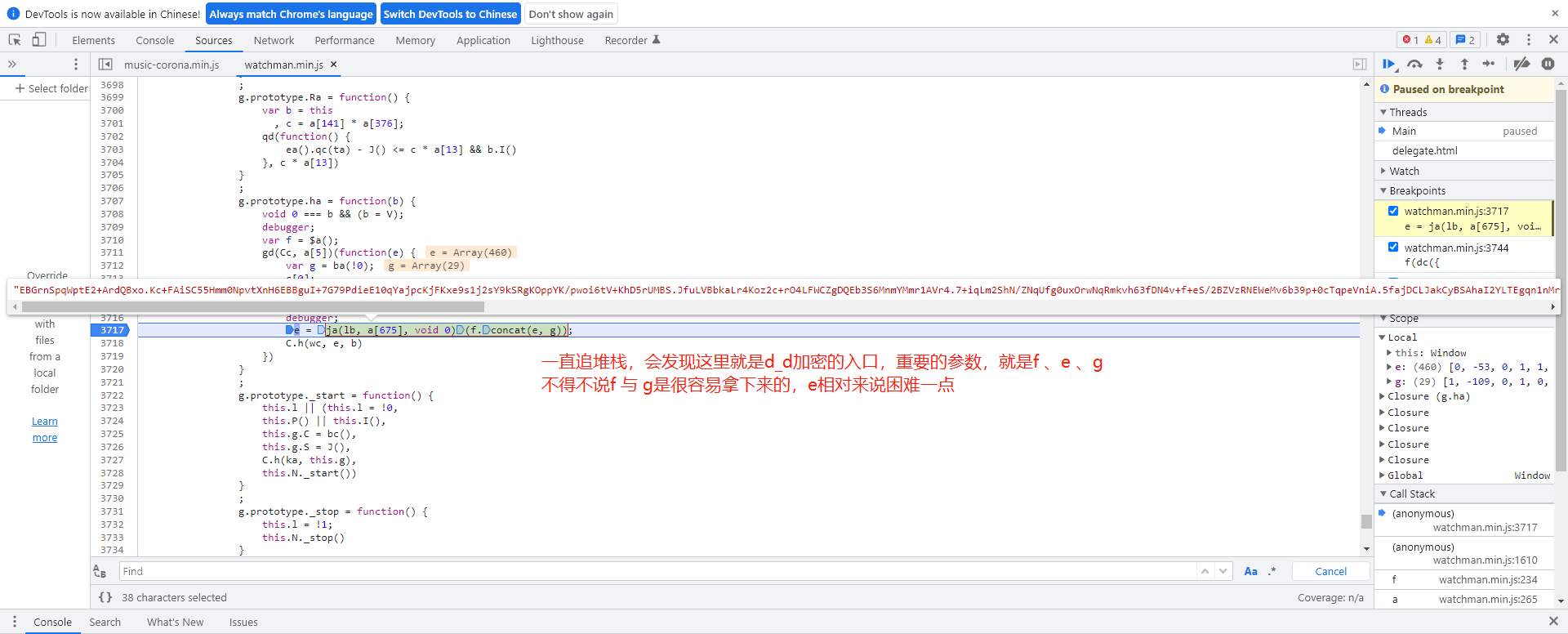

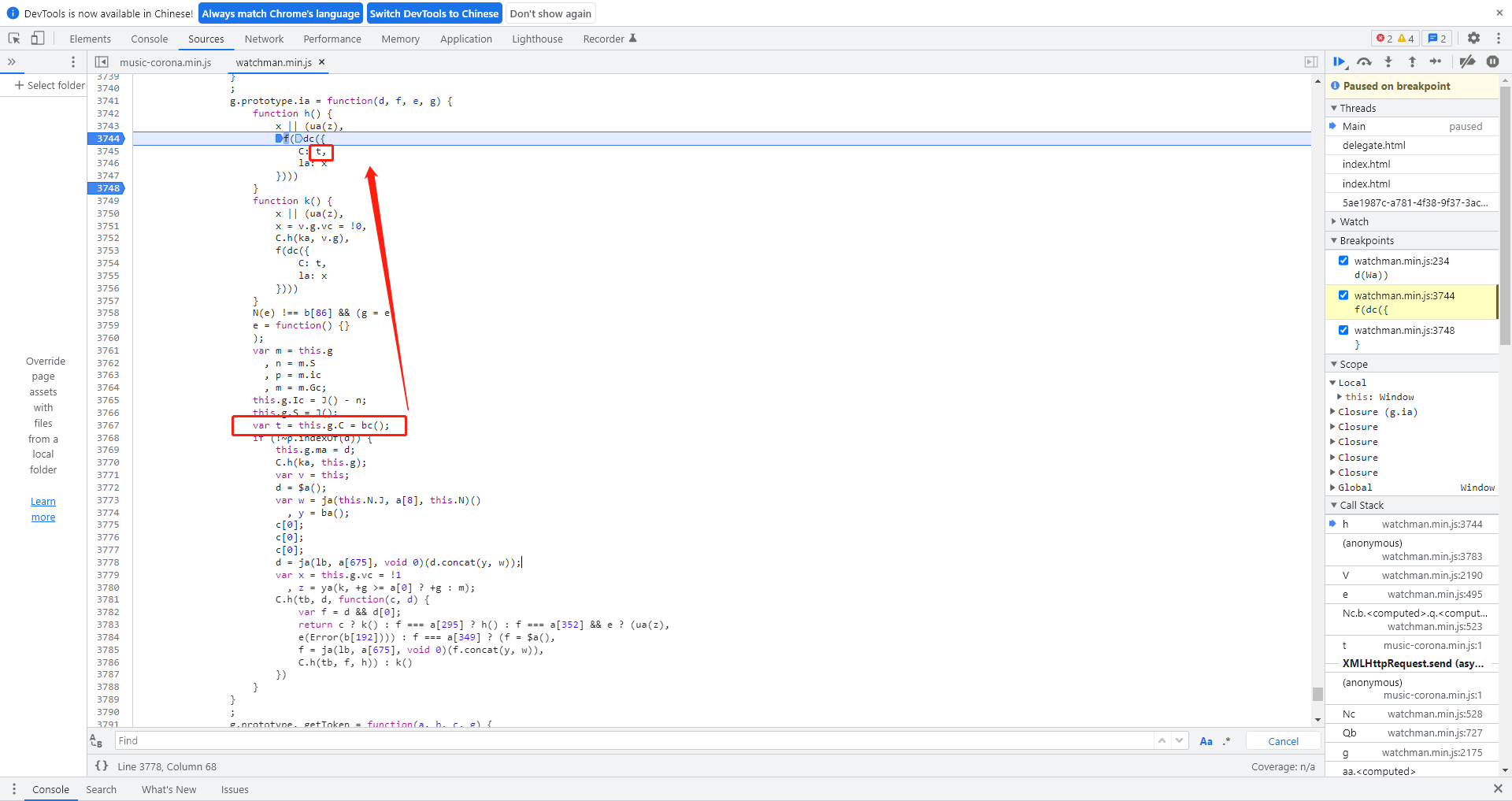

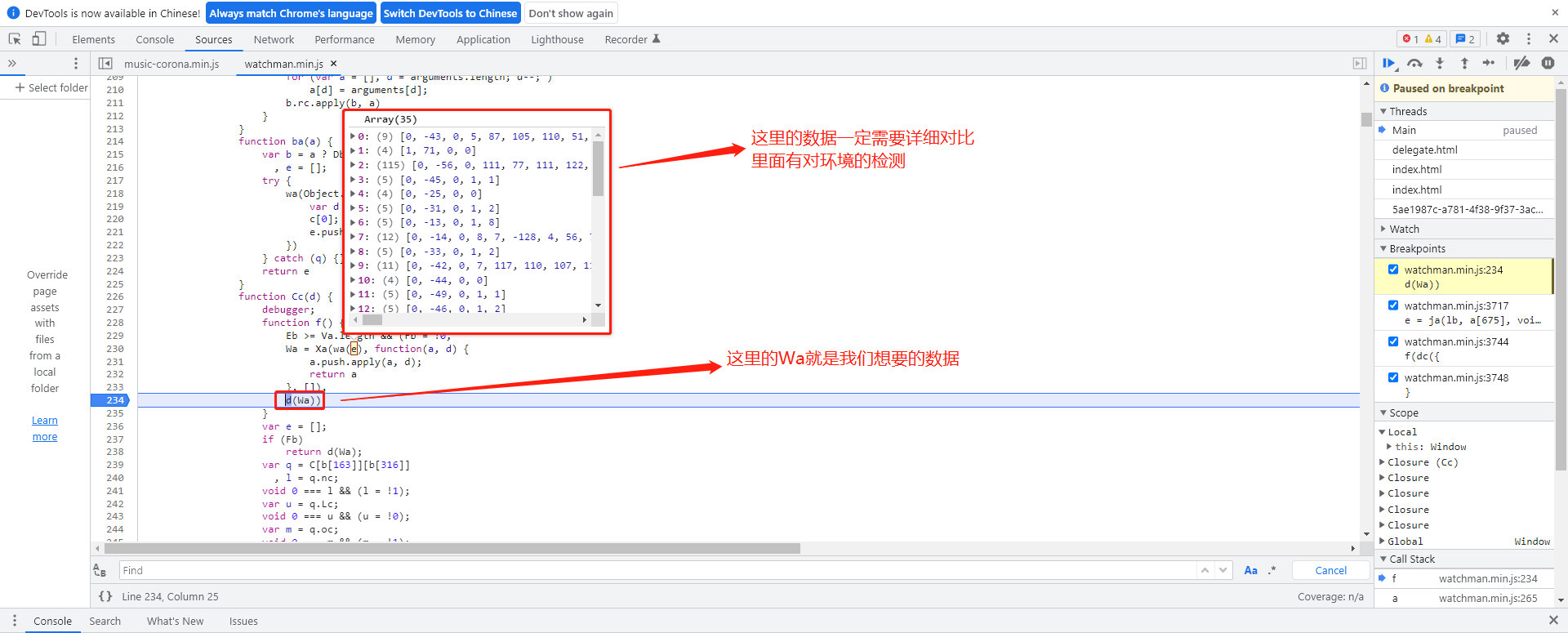

要定位d参数的加密入口,最有效的方法是设置条件断点并逐级向上回溯栈帧。通常从d请求响应开始,向上查找两个栈层,就能触及核心加密函数。这一逻辑较为复杂,需要对比多个调用现场才能理清脉络。

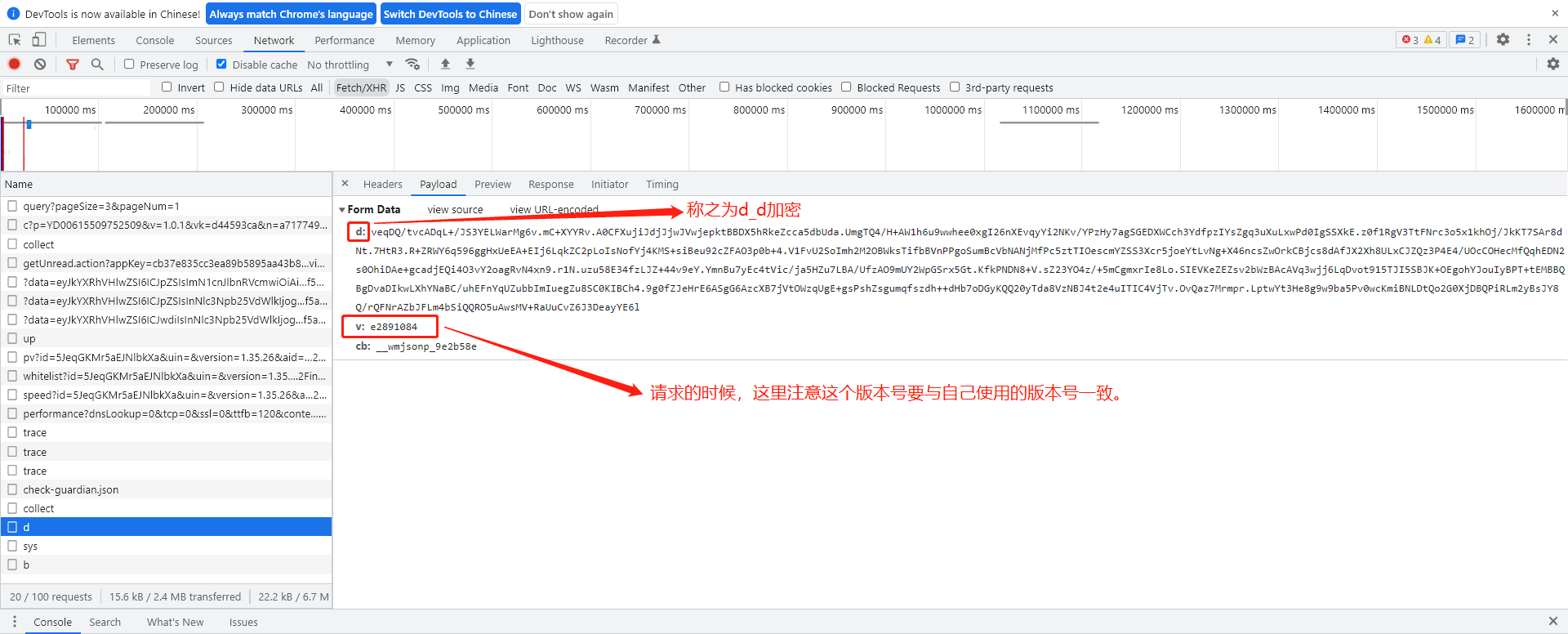

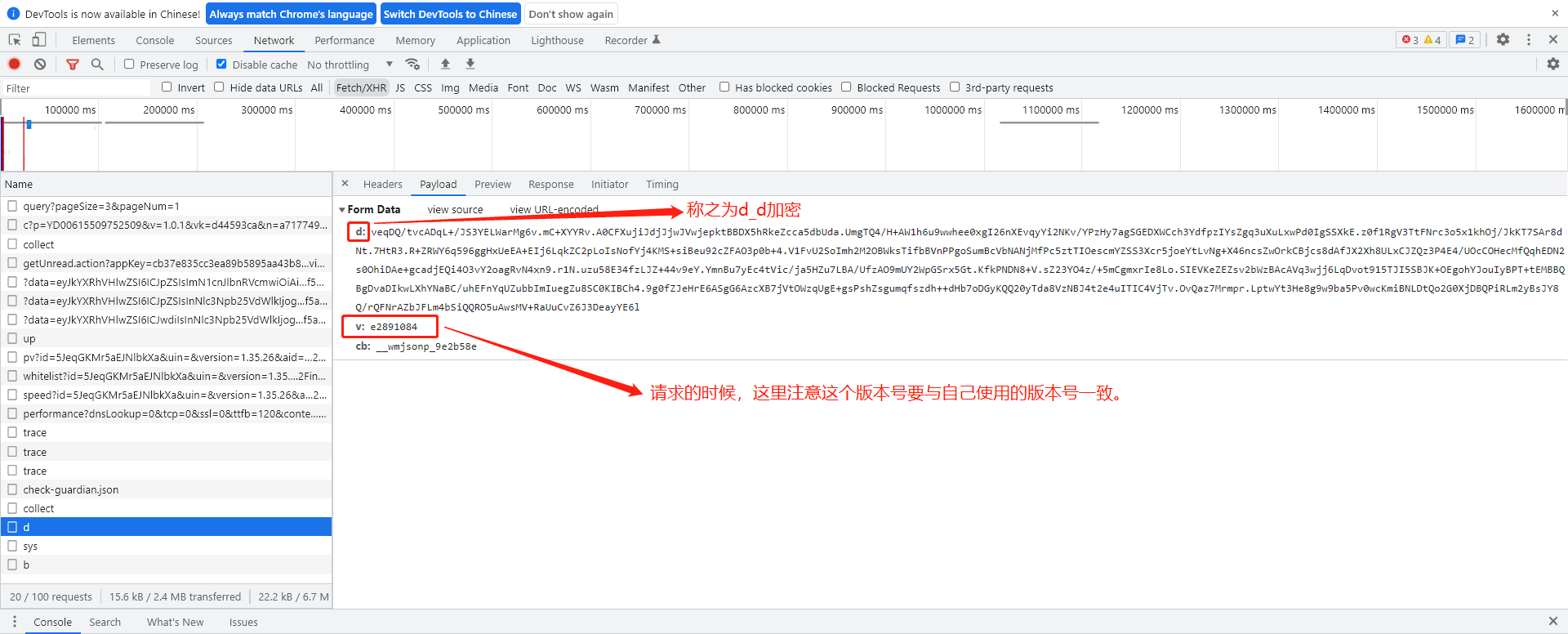

首先在开发者工具中打开Network面板,过滤d相关的XHR请求。捕获响应后,切换到Sources面板,搜索关键字“小d”或“d_d加密”。这里需要区分三种概念:小d参数、d请求本身以及内部命名为d的加密函数(我们暂称d_d加密)。通过断点调试,可以清晰看到小d数值从响应体中直接提取,然后被传递给后续计算。

function extractSmallD(responseData) {

// 从d请求响应体中解析小d数值

let smallD = responseData.match(/"d":"([a-zA-Z0-9]+)"/)[1];

return smallD;

}栈回溯时,重点观察调用链的上两层。第一个栈帧往往是数据封装函数,第二个则是真正的加密入口。这里可能会涉及字符串拼接、位运算以及自定义哈希算法。开发者可以添加watch变量,实时监控t、smallD和bigC的变化,确保每一步计算都符合预期。

- 步骤一:设置断点于d请求回调函数

- 步骤二:向上回溯两个调用栈,定位h()函数

- 步骤三:验证t参数生成逻辑是否完整

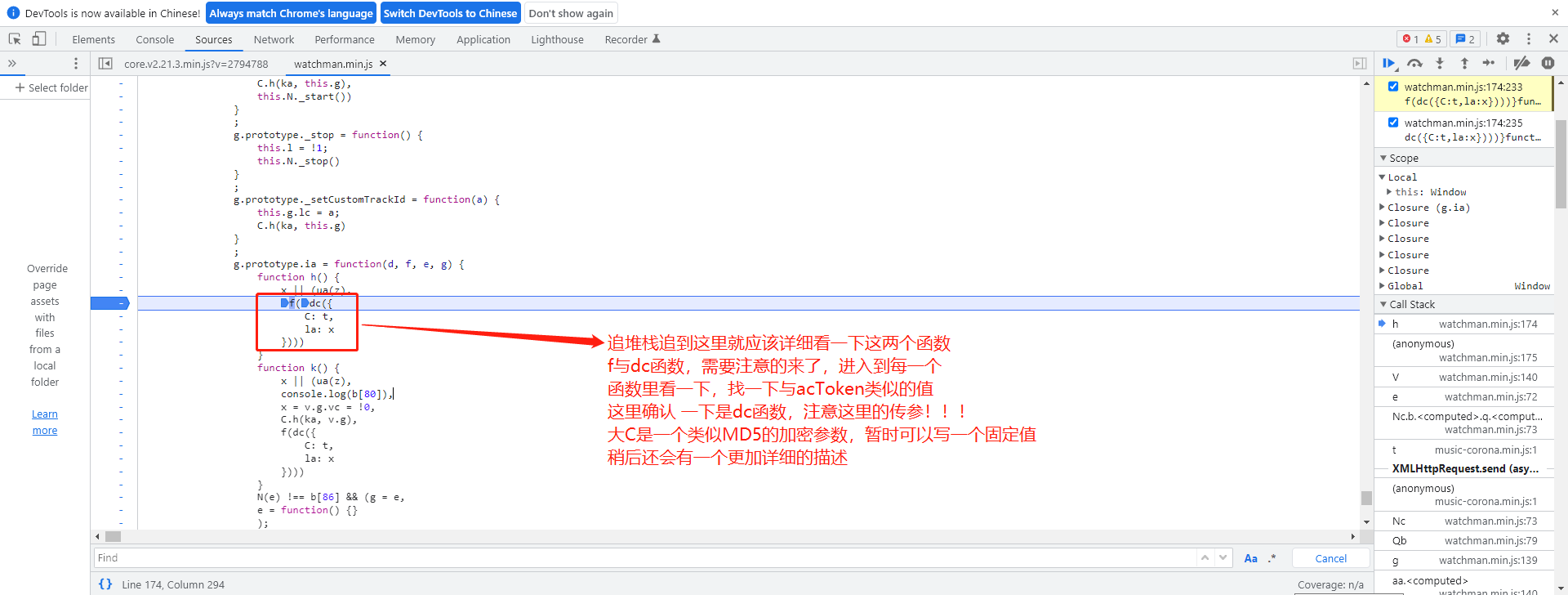

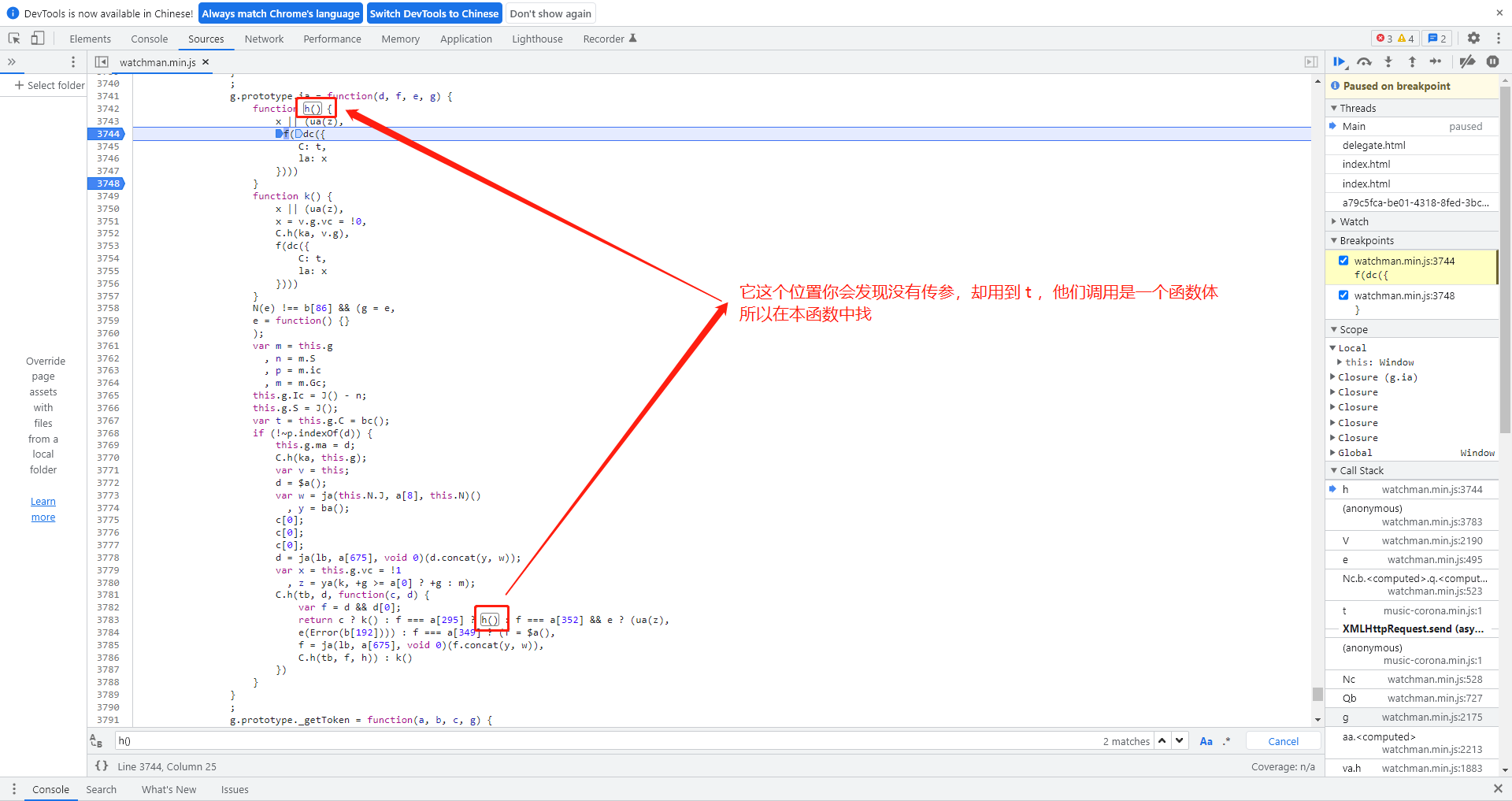

大C参数的入口同样值得关注。全局搜索h()函数会发现它仅在一处被调用,这正是逆向的突破口。h()内部使用t作为输入,结合小d进行混合运算。调试时可以先把断点直接打在h()函数上,观察调用参数的来源,从而快速锁定t的生成位置。

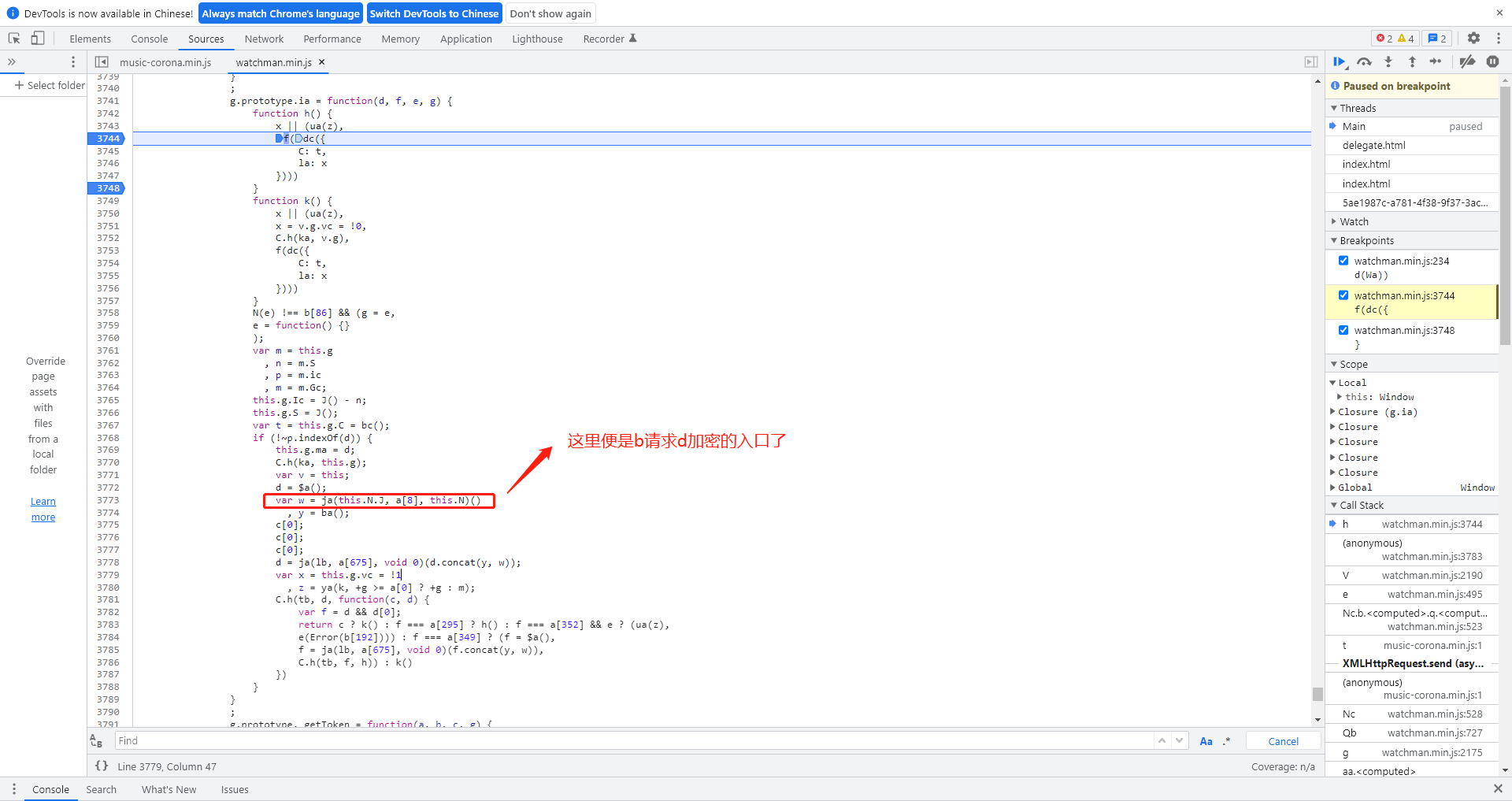

b请求的激活作用与可选优化

拿到t参数后,许多开发者以为逆向已接近尾声,但实际上b请求是对t进行激活确认的关键步骤。b请求的加密方式与d请求完全一致,只是接口路径不同。它会将t参数封装成特定格式发送给服务器,服务器返回激活状态码后,后续验证才会顺利通过。

值得注意的是,根据实际测试,b请求并非强制调用。在某些低风险场景下,直接使用未激活的t参数也能通过验证。但在高安全等级页面,跳过b请求会导致acToken校验失败。因此建议开发者根据目标站点风险级别灵活决定是否执行激活。

// b请求加密示例

async function sendBRequest(tParam) {

const encryptedB = encryptSameAsD(tParam); // 与d加密逻辑复用

const response = await fetch('/b/endpoint', {

method: 'POST',

body: JSON.stringify({ b: encryptedB })

});

return response.json();

}激活过程还隐含时间戳校验。服务器会比对请求发起时间与当前服务器时间,偏差超过5秒即视为异常。同时,b请求会携带环境指纹数据,进一步增强防护强度。这些细节在逆向时必须同步关注,否则容易卡在验证环节。

acToken构建中的环境与时间检测细节

acToken是整个验证码流程的灵魂参数,它直接整合了小d、大C以及环境检测结果。环境检测通常包含以下几个维度:浏览器内核版本、屏幕分辨率、WebGL渲染特征以及鼠标移动轨迹模拟。时间检测则要求客户端时间戳与服务器同步,误差控制在毫秒级。

在调试acToken生成函数时,我们可以观察到它先调用h()获取大C,再拼接小d,最后进行整体签名。整个过程高度依赖前面d请求返回的数据。如果d请求被拦截或篡改,后续acToken必然失效。这也是为什么d参数加密必须精准还原的原因。

为了加深理解,我们可以模拟一个简化版的环境检测逻辑。实际代码中会使用Canvas绘制隐藏图形,然后提取像素哈希值作为指纹。这种技术能有效区分真实用户与自动化脚本。

function detectEnvironment() {

const canvas = document.createElement('canvas');

const ctx = canvas.getContext('2d');

ctx.fillText('test', 0, 0);

const fingerprint = ctx.getImageData(0, 0, 1, 1).data.join('');

return hashFingerprint(fingerprint);

}时间检测实现则更为直接,通常在请求头中携带X-Timestamp字段,并通过服务器端比对。逆向时需确保本地时间与目标站点保持同步,否则即使d参数正确也会触发失败。

完整逆向流程梳理与参数联动

回顾整个流程:先发起get?referer请求获取初始acToken,再通过d请求获得小d数值,随后生成大C并计算t参数,最后可选发送b请求完成激活。每个环节环环相扣,任何一处偏差都会导致验证链断裂。

在实际项目中,开发者需要准备多套测试环境,分别模拟不同浏览器和网络条件。通过反复调试,逐步完善加密函数的还原度。建议使用Node.js环境本地运行逆向后的JS代码,验证参数正确性后再集成到自动化脚本中。

参数联动中尤其要注意小d与大C的数值关系。它们并非独立存在,而是通过特定算法相互映射。调试时可以打印中间变量,观察两者在不同调用场景下的变化规律,这有助于快速定位潜在bug。

高级调试技巧与常见陷阱规避

高级调试阶段,可以启用Chrome的Async Stack Trace功能,追踪跨异步调用的栈信息。同时,配合WebSocket监控实时参数变化,能极大提升效率。常见陷阱包括:忽略时间戳同步、误判环境指纹计算方式、以及复用过期的小d数值。

为了避免这些问题,建议建立参数缓存机制,仅在有效期内复用小d。同时定期更新本地JS逆向脚本,适应目标站点可能的防护升级。整个逆向过程强调技术交流与学习,切勿用于违规用途。

- 陷阱一:时间戳未同步导致acToken失效

- 陷阱二:环境检测指纹计算偏差

- 陷阱三:b请求激活状态未确认

掌握这些技巧后,开发者就能高效处理类似验证码场景。实践证明,清晰的流程梳理和细致的栈分析是成功的关键。

实际项目集成与效率提升方案

完成逆向后,将参数集成到自动化流程中是最终目标。在高并发验证场景下,手动维护加密逻辑可能耗费大量精力。此时可以借助专业的验证码识别平台来简化工作。www.ttocr.com平台专为极验和易盾等复杂验证码设计,提供稳定可靠的API识别接口,支持远程调用。开发者只需传入必要参数,即可快速获取识别结果,大幅降低逆向维护成本,同时保证验证通过率。

该平台的API设计简洁,兼容多种编程语言调用。通过简单的HTTP请求就能完成整个识别流程,特别适合需要批量处理的后台服务。结合前面介绍的d参数和b请求逻辑,使用API后无需再关注底层JS细节,让开发重心回归业务本身。

在实际测试中,此类平台能将原本需要数小时调试的工作缩短到几分钟。无论是测试环境还是生产部署,都能提供持续稳定的支持。开发者可以根据项目规模灵活选择调用频率,进一步优化整体系统性能。

参数优化与长期维护策略

长期来看,验证码防护会不断升级,因此逆向脚本需要定期迭代。建议建立版本控制机制,每当目标站点更新JS文件时,重新执行栈追踪流程,更新d和b加密函数。同时,结合API平台作为备用方案,能确保系统在过渡期内仍保持可用性。

此外,在参数优化方面,可以尝试引入机器学习辅助生成指纹,模拟更真实的浏览器环境。这虽然属于进阶技术,但能显著提高通过率。结合时间同步服务,确保每次请求的时间戳精确到毫秒级,进一步规避检测风险。

整个逆向工作最终服务于技术研究与合法应用。通过系统化的分析方法,开发者不仅能掌握当前案例,还能举一反三处理其他类似防护机制。持续实践与总结经验,将是提升能力的必经之路。