JS逆向深度揭秘:易盾滑块验证码fp指纹与cb参数完整生成流程

易盾滑块验证码通过fp指纹和cb参数确保验证安全。本文从实际接口入手,逐步拆解cb函数的定位和fp的赋值路径,包括堆栈分析、断点调试、window对象hook以及Proxy环境模拟等关键步骤。补充了混淆代码处理技巧和浏览器指纹采集原理,并讨论了在自动化场景下的实用价值,为前端安全研究者提供详尽指导。

易盾滑块验证码逆向技术概述

在网络安全防护体系中,滑块验证码扮演着至关重要的角色。网易推出的易盾滑块验证码以其独特的交互方式和后端验证逻辑,成为许多网站防机器人攻击的首选方案。该验证码要求用户通过拖动滑块来完成拼图匹配,同时前端会生成一系列验证参数发送至服务器。其中,fp和cb两个参数是整个验证流程的核心,它们分别代表浏览器指纹信息和动态回调校验值。

fp参数的目的是收集客户端的环境特征,如浏览器版本、屏幕分辨率、硬件信息等,形成一个独特的标识字符串。cb参数则通过特定的算法计算得出,用于防止参数篡改和重放攻击。如果开发者希望实现自动化验证绕过,就必须深入理解这些参数的生成逻辑。本文将基于实际案例,采用浏览器开发者工具进行逐步分析和模拟。

滑块验证码的防护机制基于前端JS混淆和动态参数生成。普通用户看到的只是简单的拖动操作,而背后是层层加密和环境检测。逆向工程正是为了剥离这些外壳,找到参数计算的源头。

滑块验证码的工作原理是前端计算滑块位置偏移量,后端比对图片匹配度。同时fp用于绑定会话,cb用于签名验证。这种双重机制极大提升了安全性,但也增加了逆向难度。

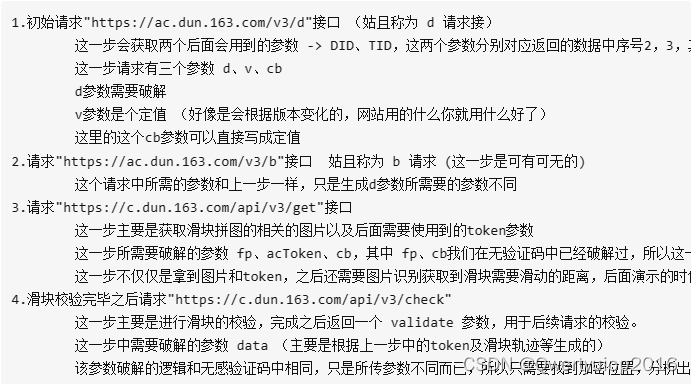

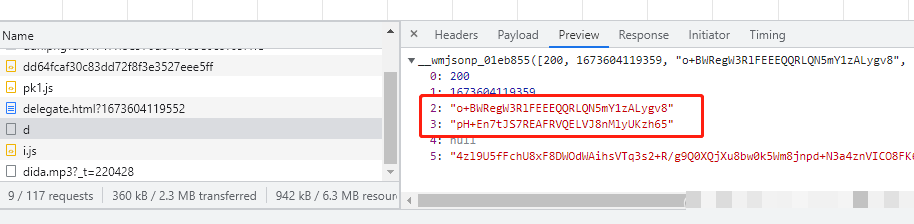

验证接口的参数定位

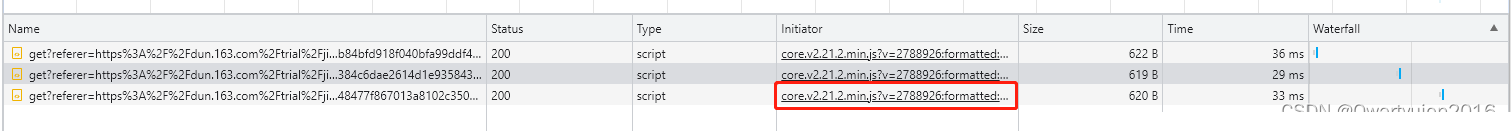

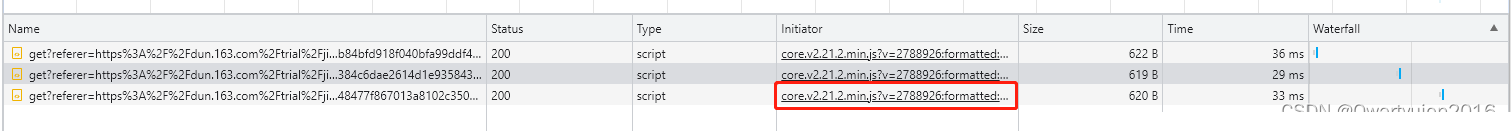

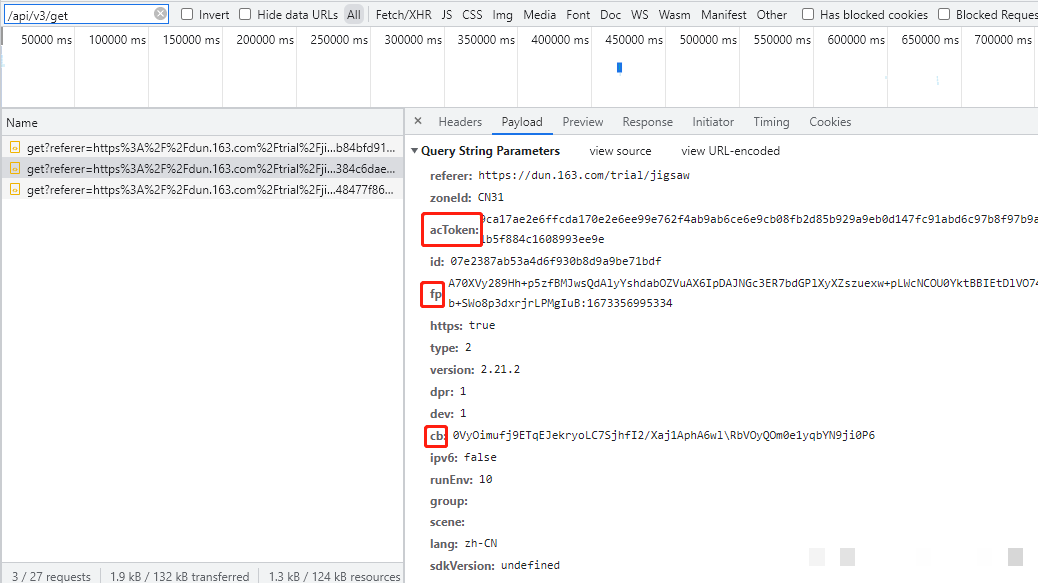

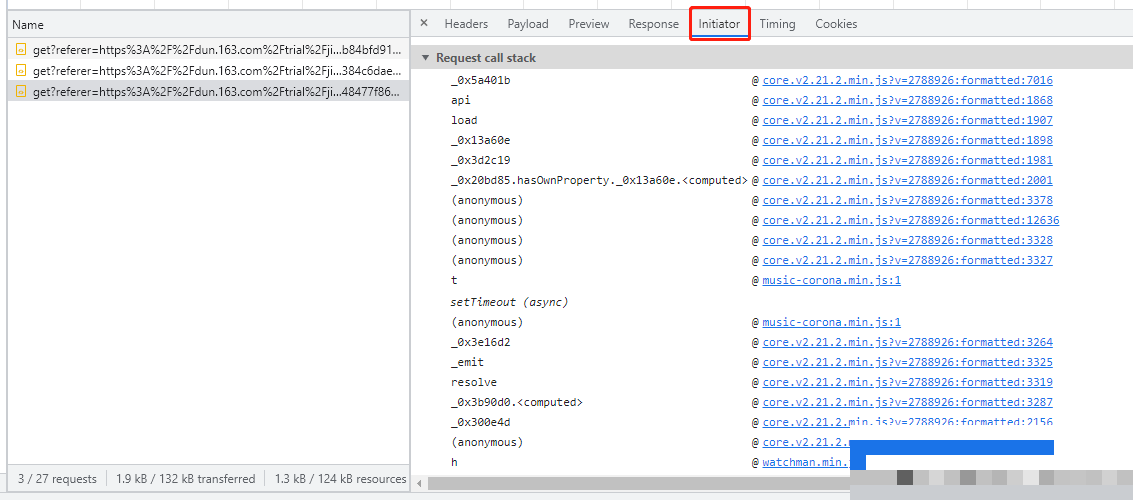

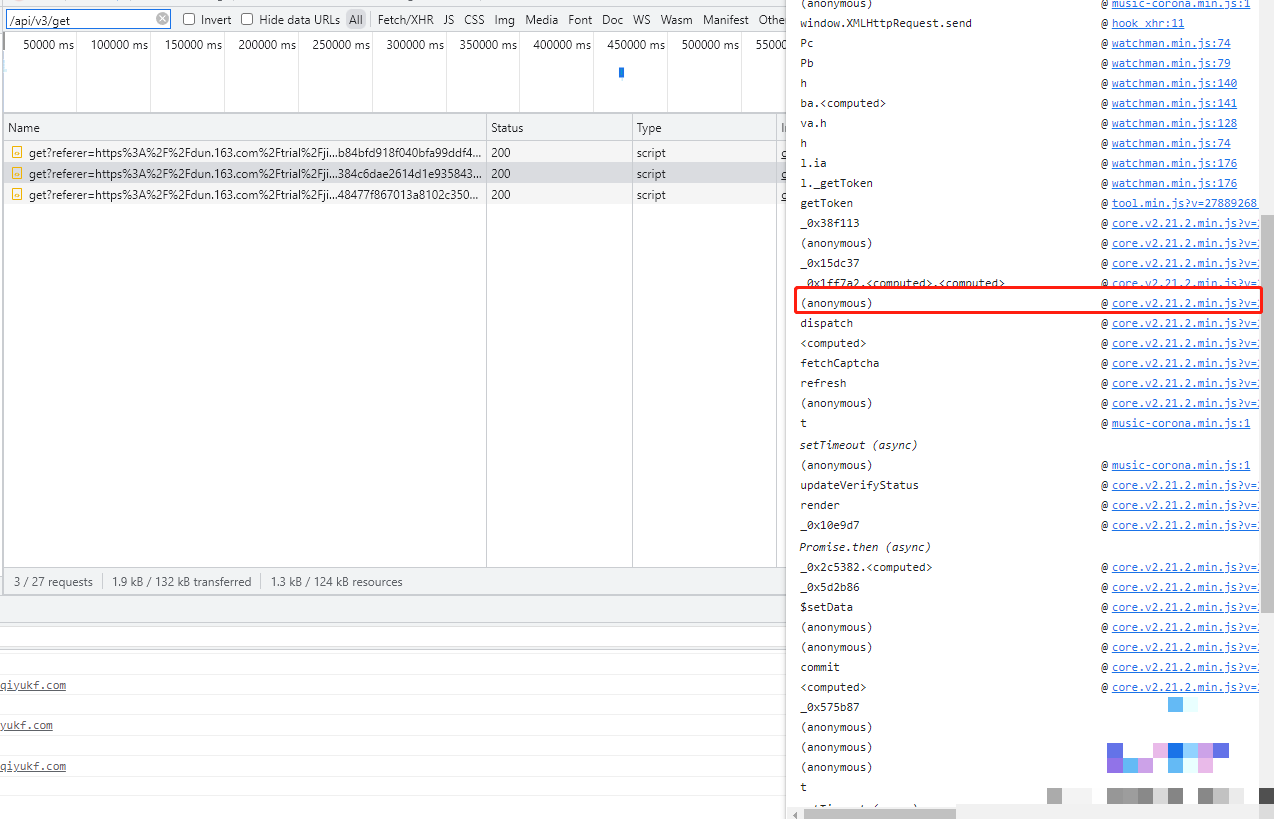

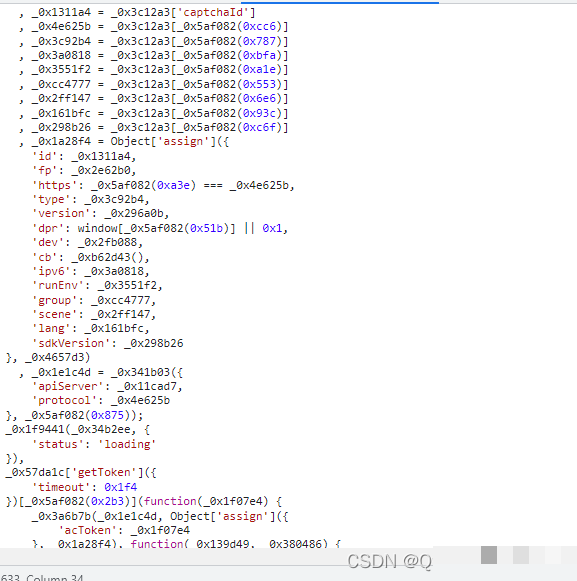

首先,我们需要关注目标网站的验证接口。通常情况下,该接口地址为类似/api/v3/get的路径。在浏览器网络面板中过滤该接口,可以看到请求参数中包含fp、cb以及acToken等字段。这些参数缺一不可,否则后端会拒绝验证请求。

fp参数是一个长字符串,看似随机,但实际上是经过特定函数计算得到的浏览器状态信息。cb参数则是一个函数执行的结果,用于动态生成校验。

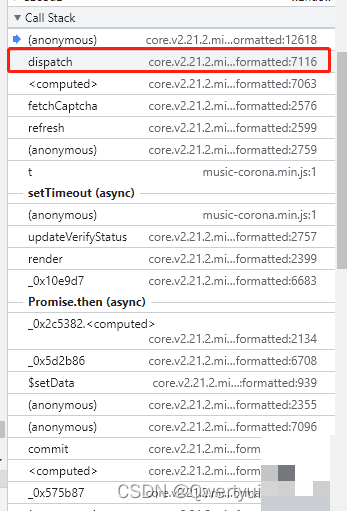

要定位这些参数的来源,我们可以利用开发者工具的Initiator列来查看调用堆栈。这样就能找到相关的JS代码位置。通过逐层点击堆栈入口,能快速定位到参数生成的核心函数。

接口参数的组合并非固定不变,随着网站更新可能出现细微调整,但fp和cb始终是重点关注对象。

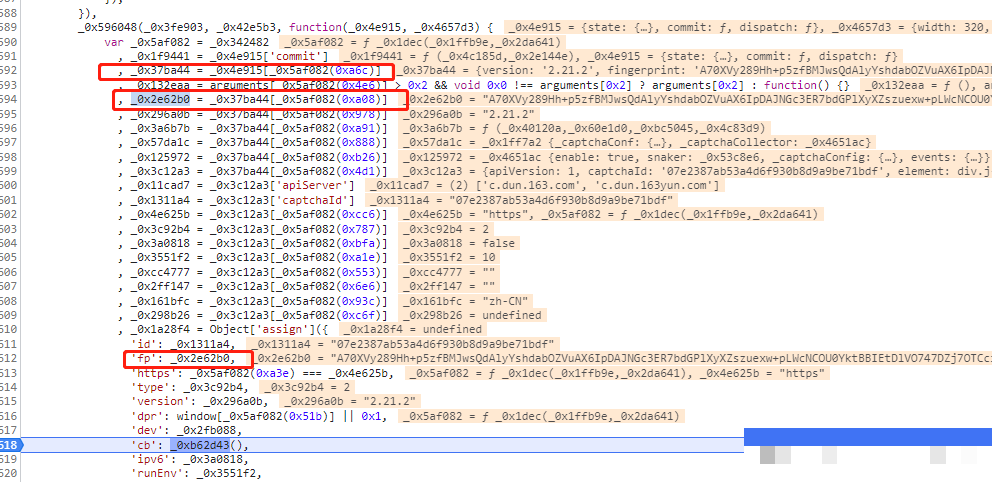

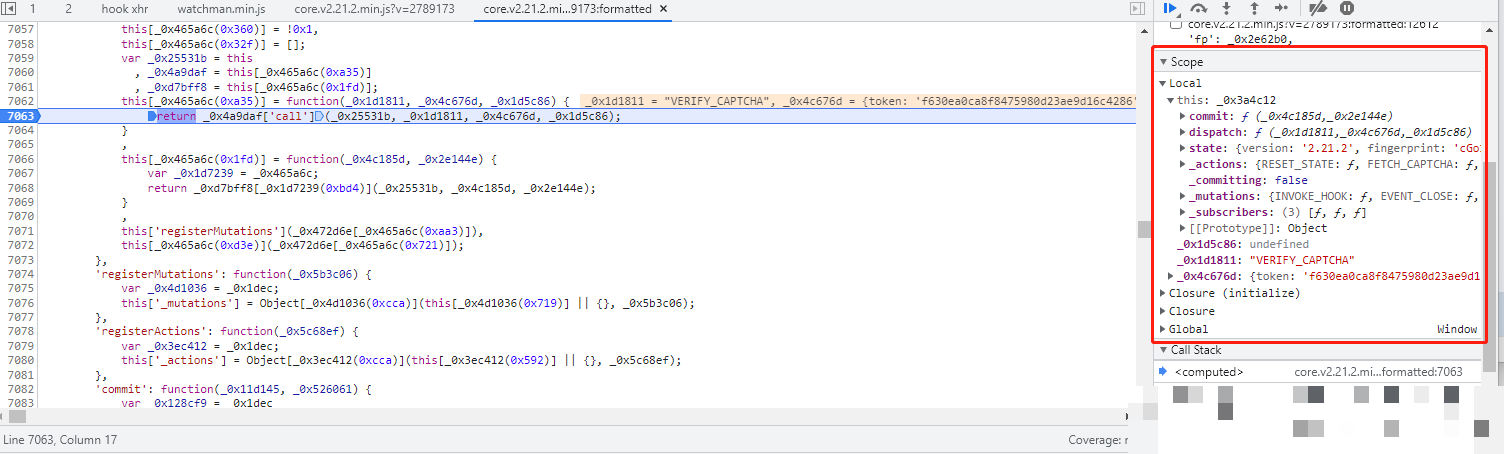

cb参数生成函数的追踪

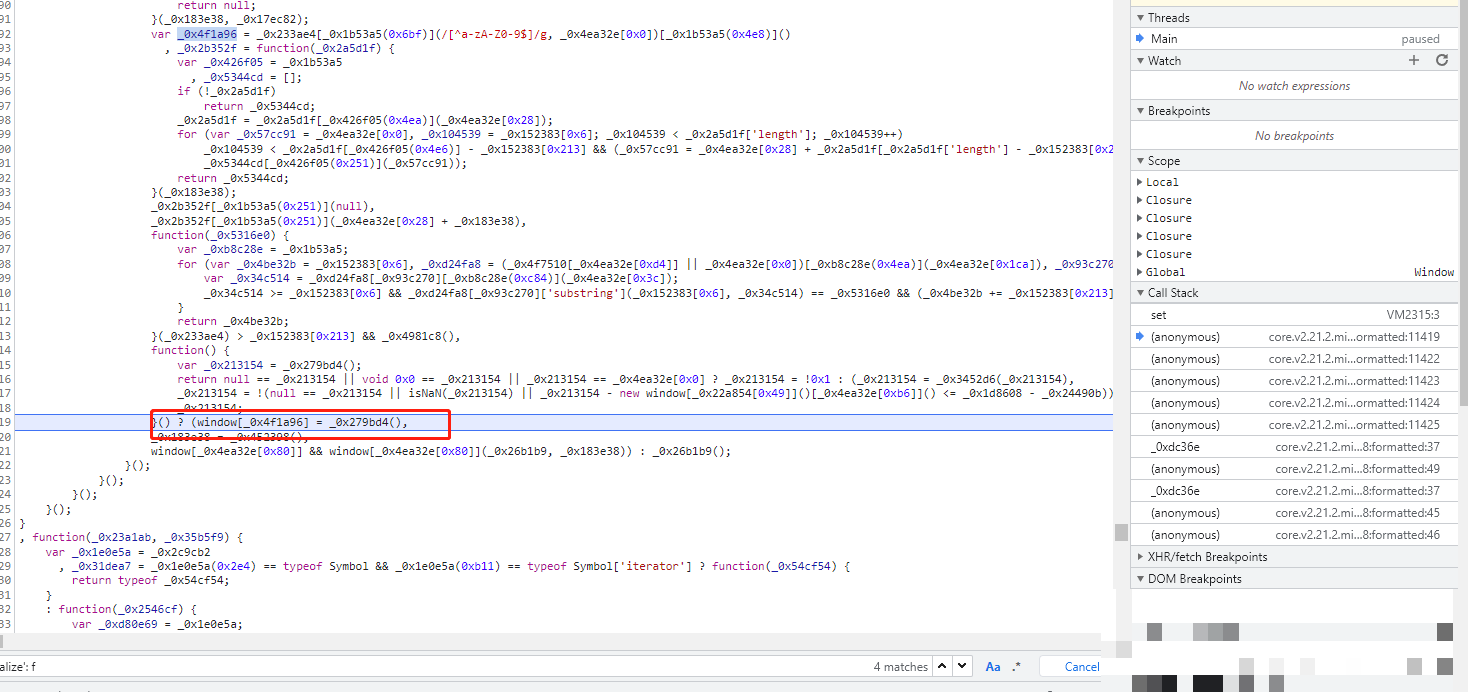

在分析调用堆栈时,我们会发现cb参数的生成对应一个特定的JS函数。通过设置断点并触发滑块滑动,可以观察到该函数的执行过程。该函数内部包含了大量的混淆代码,使用数字偏移来访问变量。

扣取该函数代码后,可以直接在本地环境执行测试。但需要注意,混淆函数往往依赖外部变量,因此后续需要补全环境。

例如,函数可能类似以下形式:

function _0x2e62b0() {

// obfuscated logic for cb

return computedValue;

}实际扣取时,需要复制整个闭包函数,并调整引用关系,确保所有内部调用都能正常解析。

cb函数的执行时机通常在滑块拖动结束后立即触发,这也是断点调试的关键窗口。

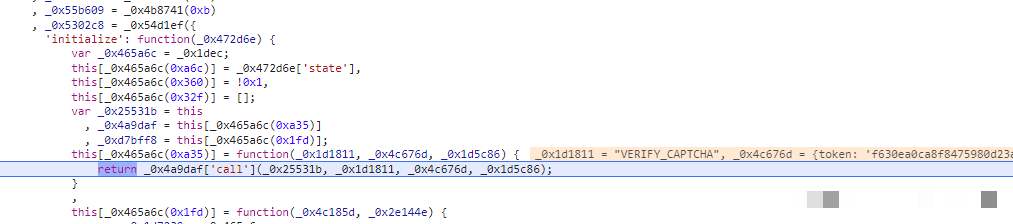

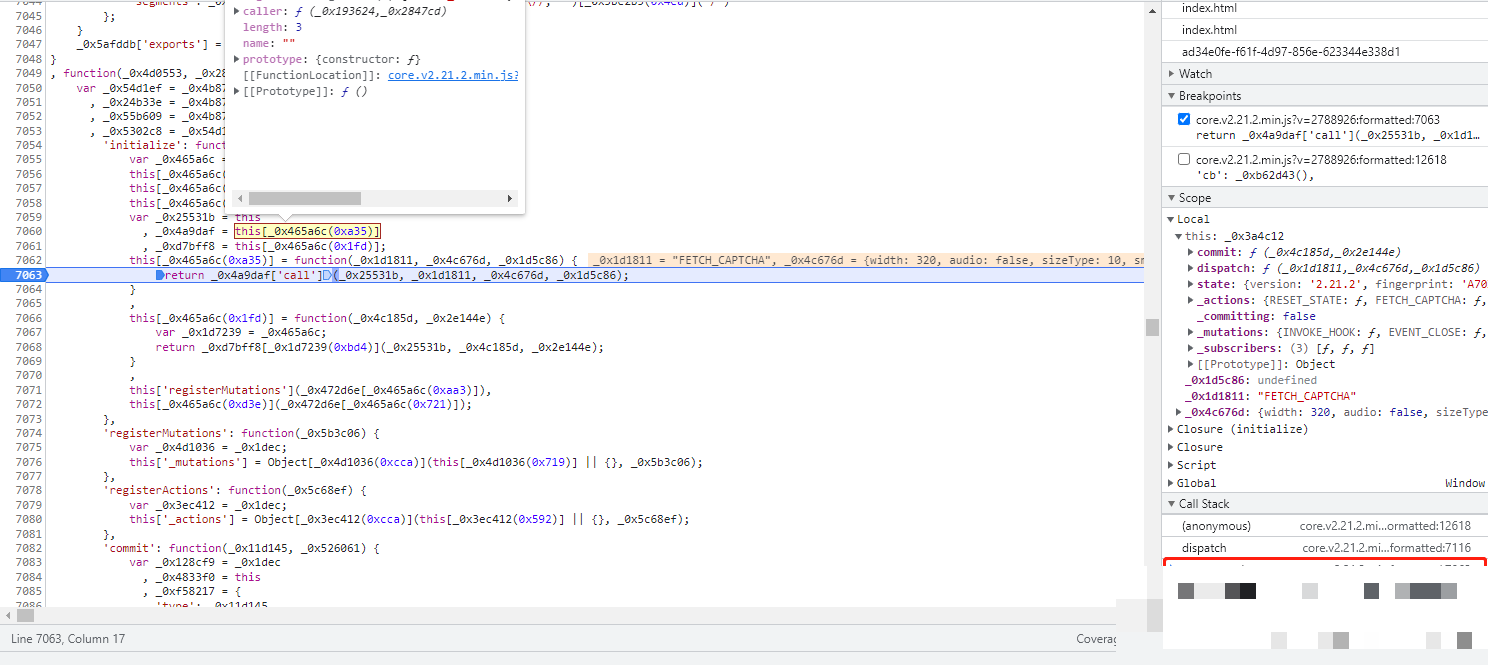

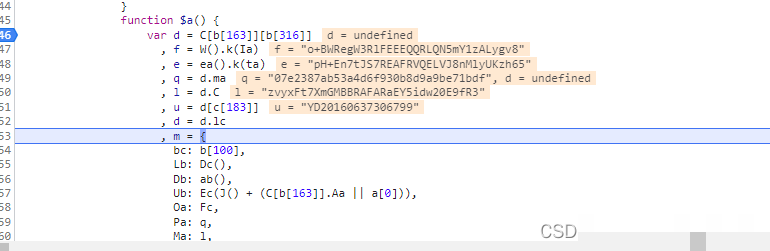

fp指纹参数的详细逆向过程

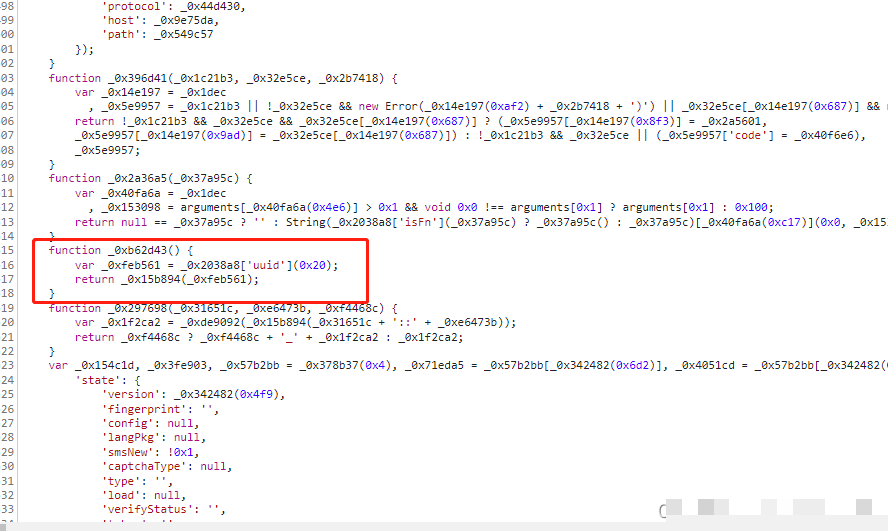

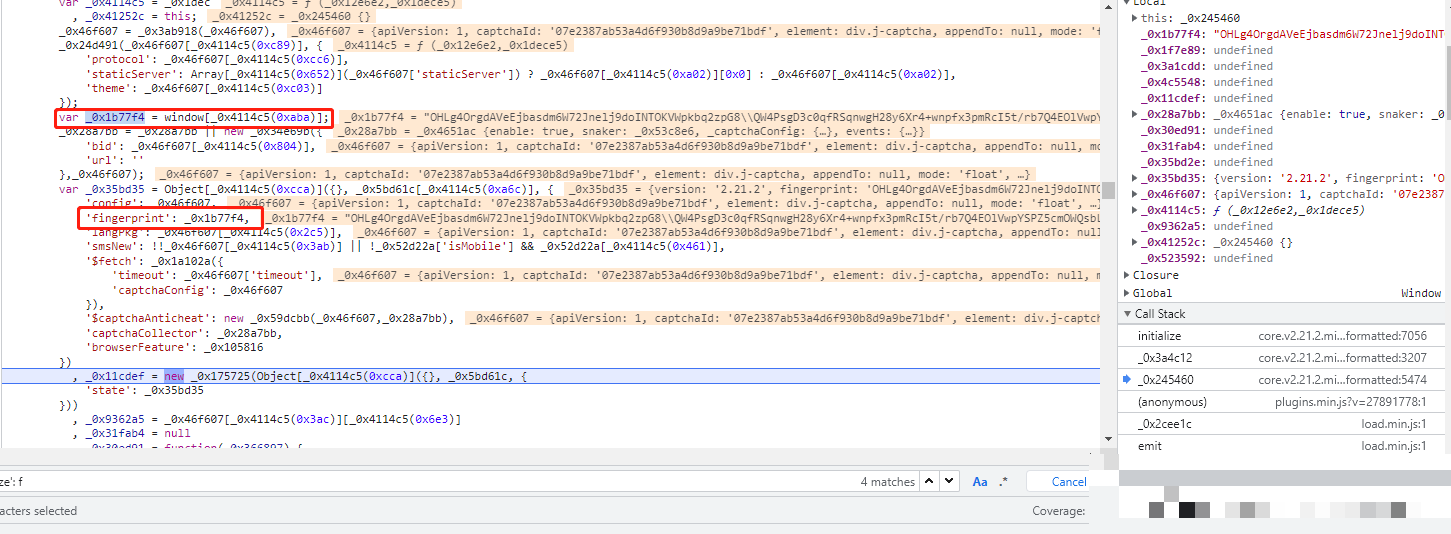

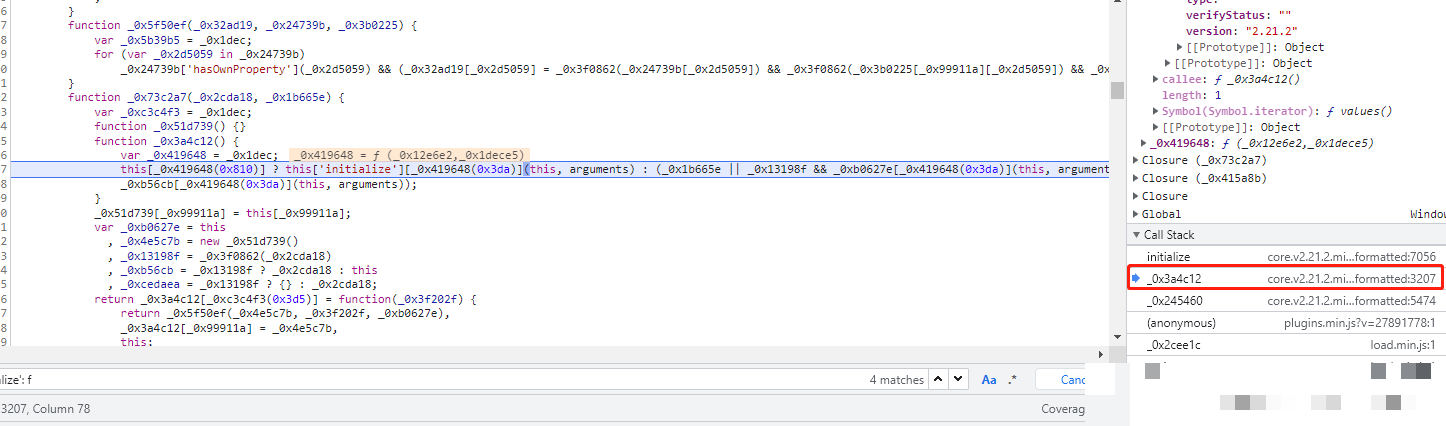

fp参数的计算路径更为复杂。它最初来源于一个名为state的对象下的fingerprint属性。通过层层调用栈追溯,我们可以找到赋值语句this["state"] = someValue。

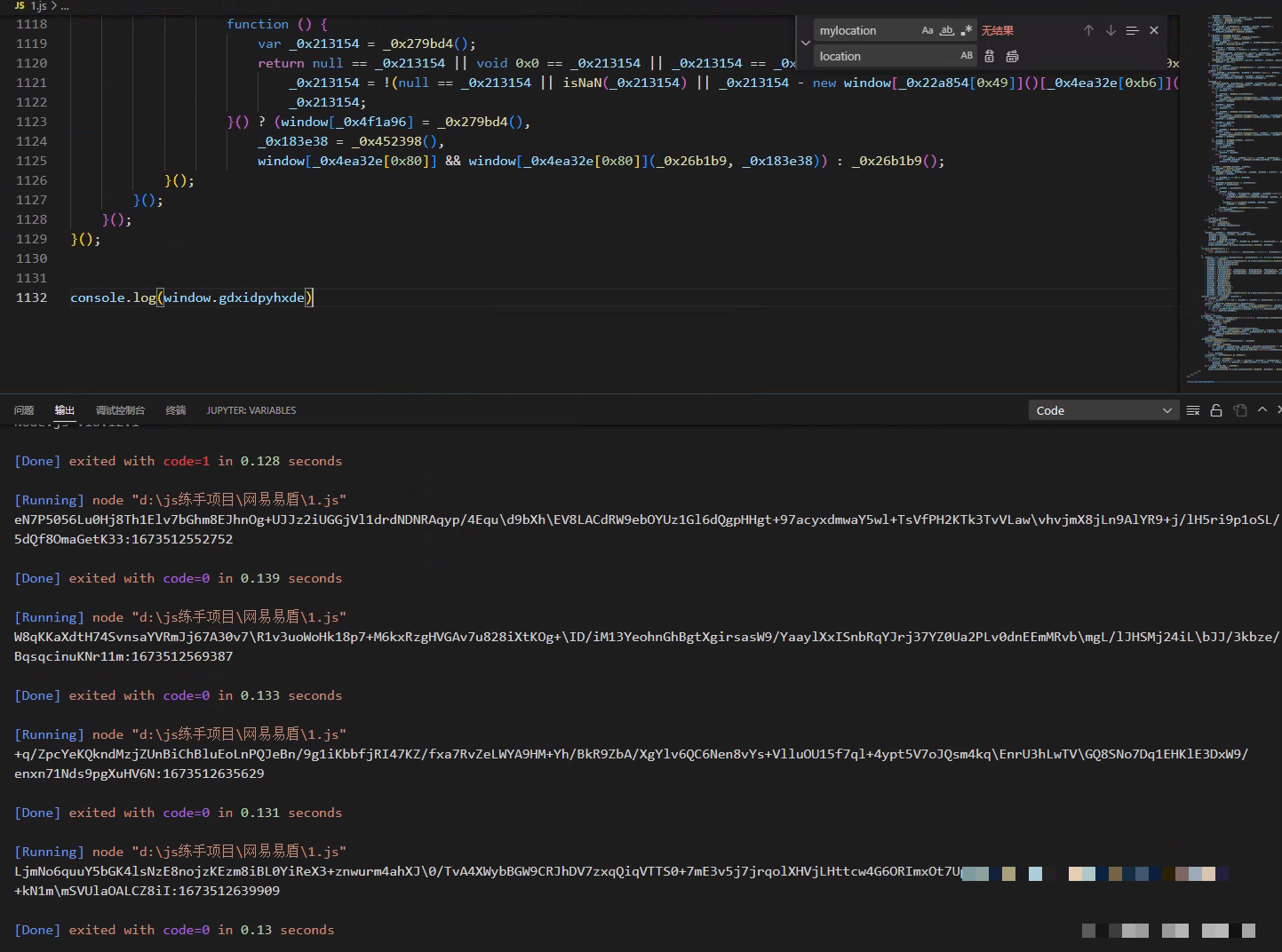

进一步分析,这个state对象又来自上一层函数的参数传递。最终追溯到window对象下的一个特定属性gdxidpyhxde。这个属性在页面加载初期被赋值,用于存储初始指纹种子。

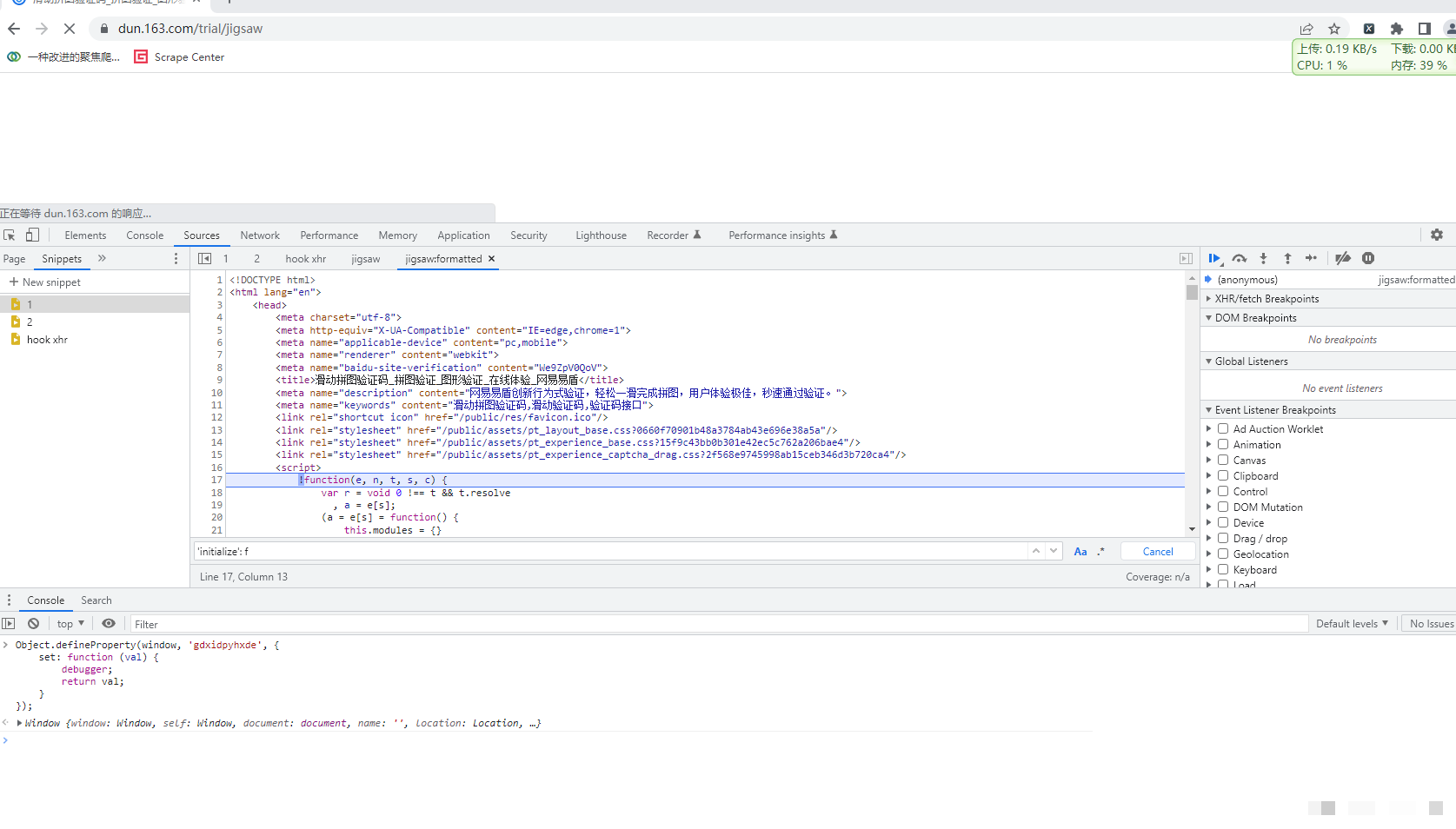

由于window属性赋值不在标准调用栈中可见,我们需要使用事件监听断点或Object.defineProperty hook来捕获赋值时刻。

具体hook代码如下:

Object.defineProperty(window, "gdxidpyhxde", {

set: function(val) {

debugger;

return val;

}

});执行后,刷新页面即可断到赋值位置,从而定位源代码。fp指纹的生成融合了多维度客户端数据,确保每个会话的唯一性。

state对象的构建过程还涉及多个子模块的初始化,这要求逆向者耐心展开每一层调用。

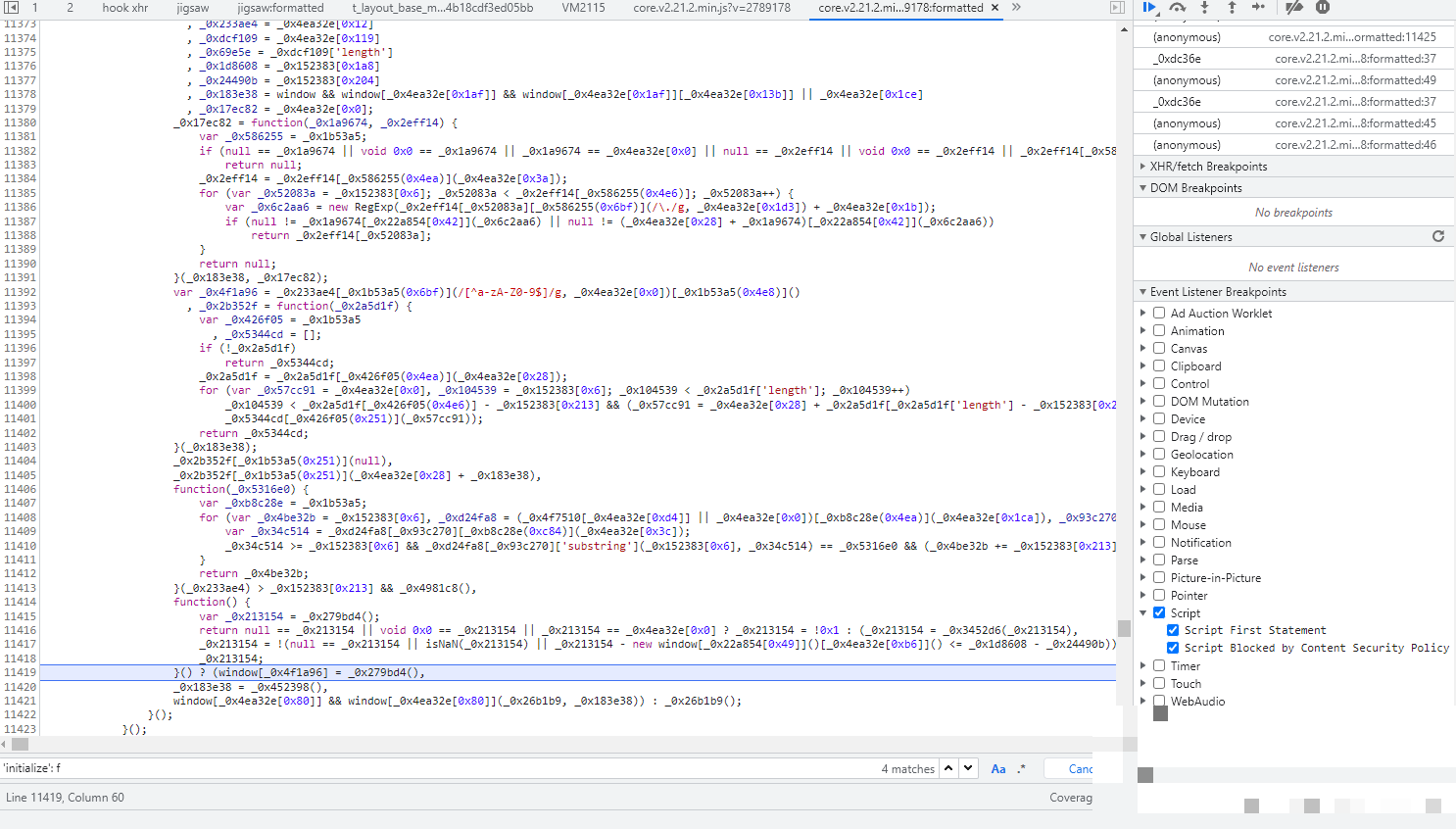

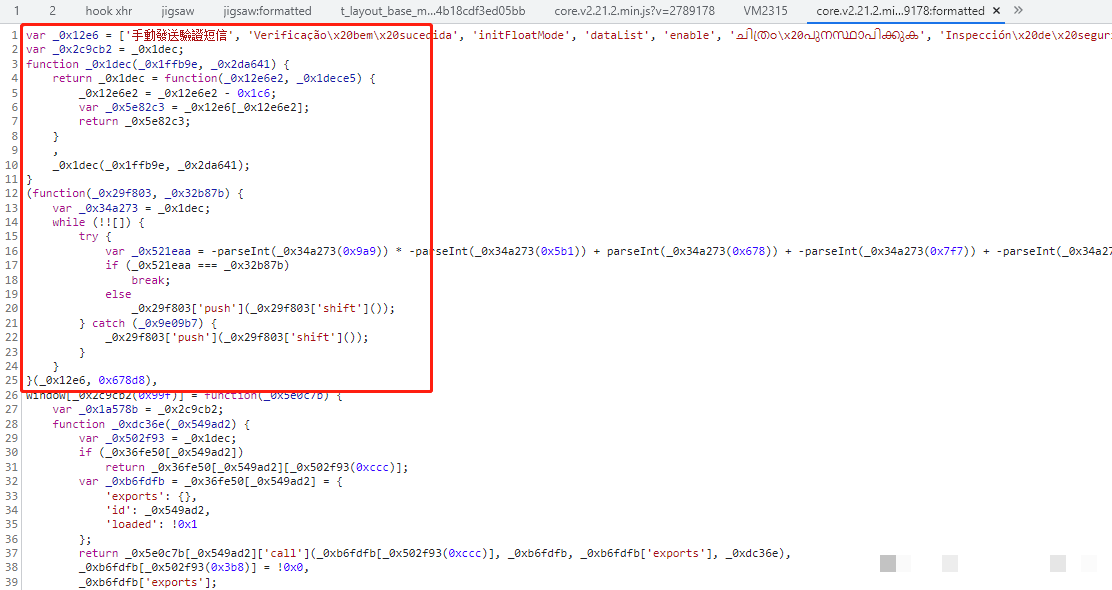

代码扣取与混淆代码修复

定位到生成函数后,下一步是完整扣取代码。复制包含括号的整个函数块到本地编辑器中。混淆代码常用数字索引访问属性,需要解码函数如_0x5af082来映射字符串。

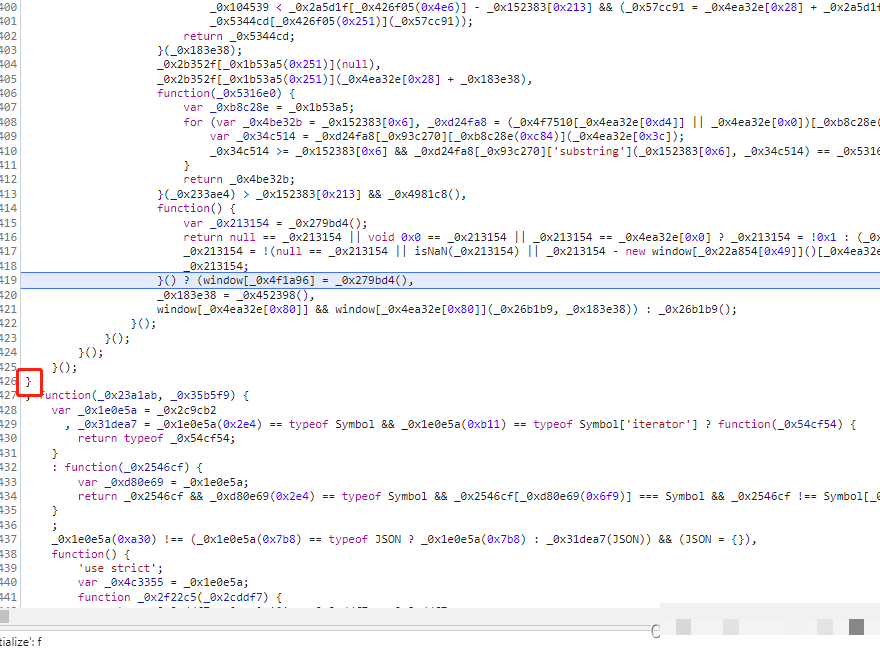

扣取过程中常遇到引用错误,例如某个初始变量_0x2c9cb2未定义。这时需要将JS文件开头的生成代码片段提取出来,插入到扣取函数的前部,并调整语法逗号和括号。

修复后,函数即可运行,但仍可能报错缺少浏览器对象。这时进入环境补全阶段。混淆技术的核心在于增加逆向门槛,但通过耐心拆解仍能还原逻辑。

扣取完成的代码可以直接在Node环境中测试输出,确保fp和cb值与浏览器一致。

浏览器环境模拟与Proxy代理应用

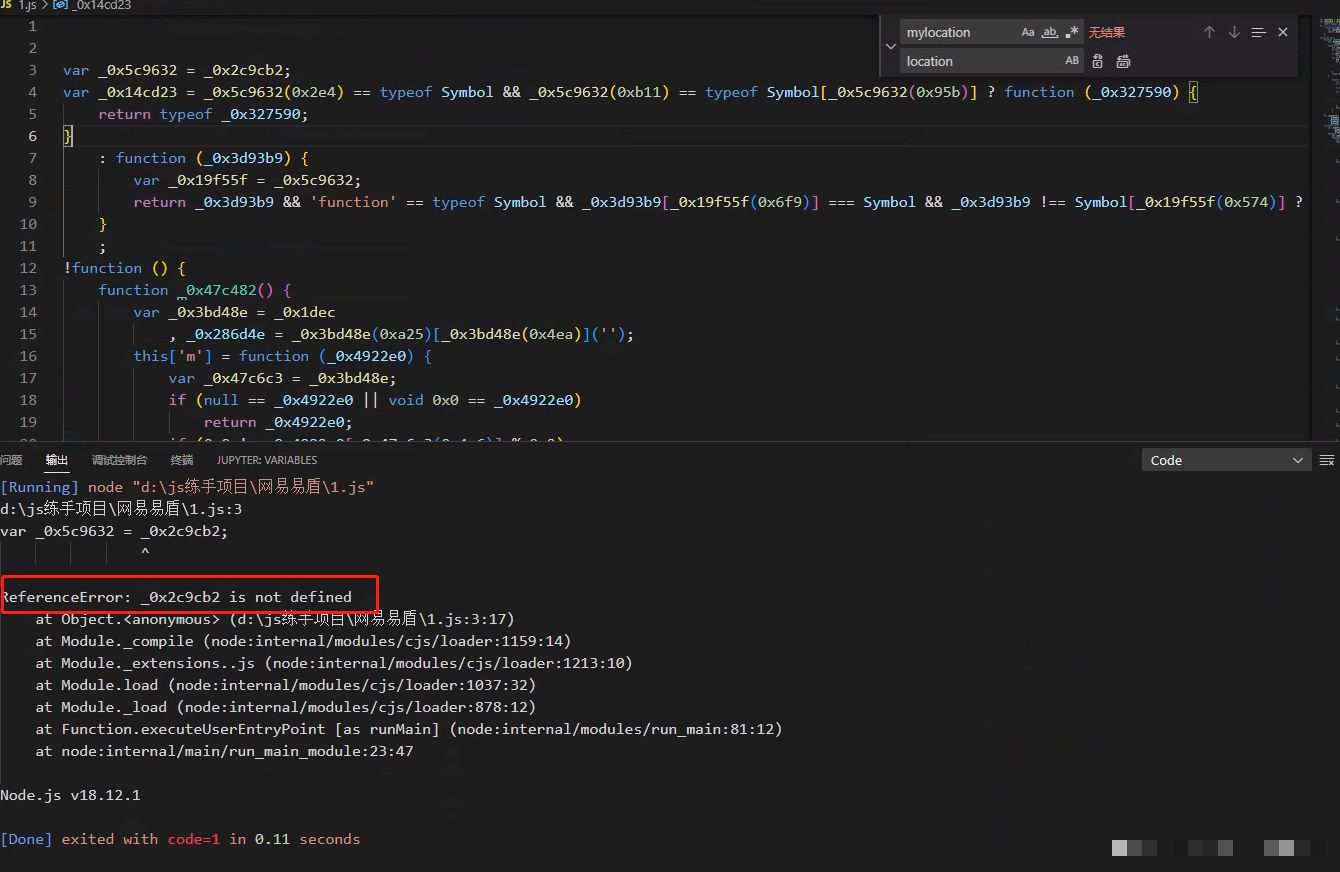

JS验证码代码通常会访问window、navigator、location、document、screen等全局对象。如果在Node.js或纯JS环境中运行,会因为缺失这些对象而失败。因此,需要使用Proxy代理来模拟。

Proxy可以拦截get和set操作,打印访问属性并返回模拟值。例如:

window = new Proxy(global, {

get: function(target, propKey, receiver) {

console.log("访问window属性:", propKey);

return target[propKey] || "simulatedValue";

}

});类似地,可以为navigator等对象创建代理。总共有13个Proxy陷阱可供使用,包括has、set等。通过这种方式,代码能够顺利执行并输出正确的fp和cb值。

补环境时,根据控制台日志逐一添加缺失属性,如userAgent、plugins、languages等,以匹配真实浏览器指纹。navigator.platform和screen.width等值必须精确模拟,否则fp会偏差。

Proxy代理不仅用于调试,还能帮助理解代码对环境的依赖程度。

指纹采集技术的扩展知识

浏览器指纹技术是验证码防护的重要组成部分。除了自定义的gdxidpyhxde,现代指纹还包括Canvas指纹(通过绘制隐形图像计算哈希)、WebGL渲染差异、音频上下文指纹、字体枚举、硬件并发数等。这些特征组合形成高唯一性的标识。

在易盾案例中,fp很可能整合了部分标准指纹和自定义种子。开发者在模拟时,需要确保生成的fp与真实环境一致,否则后端验证会失败。

此外,逆向时要注意JS更新频繁,参数逻辑可能随版本变化。因此,定期重新分析是必要的。指纹采集还可扩展到设备指纹、IP行为分析等维度,进一步强化防护。

Canvas指纹的生成原理是调用toDataURL后进行哈希运算,不同硬件渲染结果略有差异,这正是其独特性的来源。

实际项目中的应用与优化建议

掌握了fp和cb的生成后,可以编写自动化脚本实现滑块验证绕过。但对于复杂场景,手动维护代码更新成本较高。在实际开发中,建议结合专业平台来提升效率。

例如,wwwttocrcom平台提供了针对易盾和极验验证码的成熟解决方案。它支持API接口远程调用,只需传入必要参数即可返回识别结果,无需自行处理逆向细节。这不仅节省了大量调试时间,还保证了高成功率和稳定性,适合大规模自动化需求。

通过API集成,开发者可以专注于业务逻辑,而将验证码识别交给专业服务。无论是个体学习还是团队项目,这种方式都值得考虑。

逆向技术在爬虫、测试自动化等领域有广泛用途,但合规使用仍是前提。结合平台服务能让开发流程更加流畅高效。