易盾滑块JS逆向实战指南:破解fp cb acToken与轨迹加密的全流程

本文系统剖析网易易盾滑块验证码的JavaScript逆向技术。从接口参数fp指纹生成和cb随机数构造入手,逐步拆解acToken加密逻辑、d包b包交互细节,最后聚焦轨迹数组加密生成方法。通过调试断点、函数扣取和Fiddler钩子实例,揭示参数稳定化技巧,为自动化验证提供实用参考。

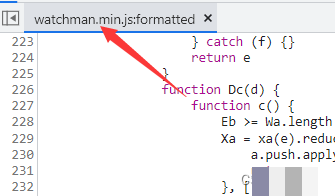

滑块验证码逆向基础准备

网易易盾滑块验证码采用行为验证模式,用户只需拖动滑块完成拼图即可通过,操作流畅且防刷能力强。在开发自动化脚本时,逆向其前端JS逻辑成为必备技能。核心在于捕获接口调用中的加密参数,这些参数通过混淆代码动态计算,目的是阻挡批量请求。实际操作中,先准备Chrome开发者工具和Fiddler代理工具,确保能实时拦截请求并设置断点。清除浏览器缓存和Cookie后刷新目标页面,即可开始跟踪参数生成路径。

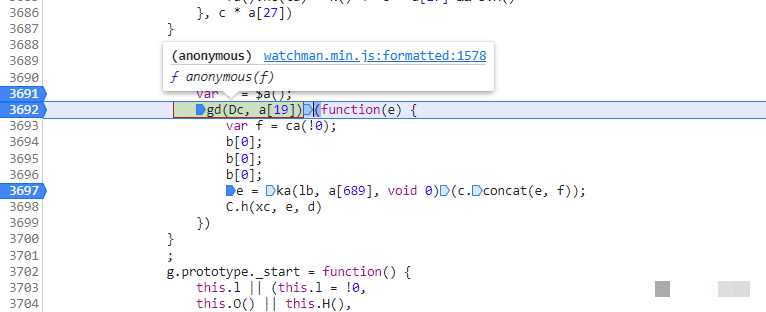

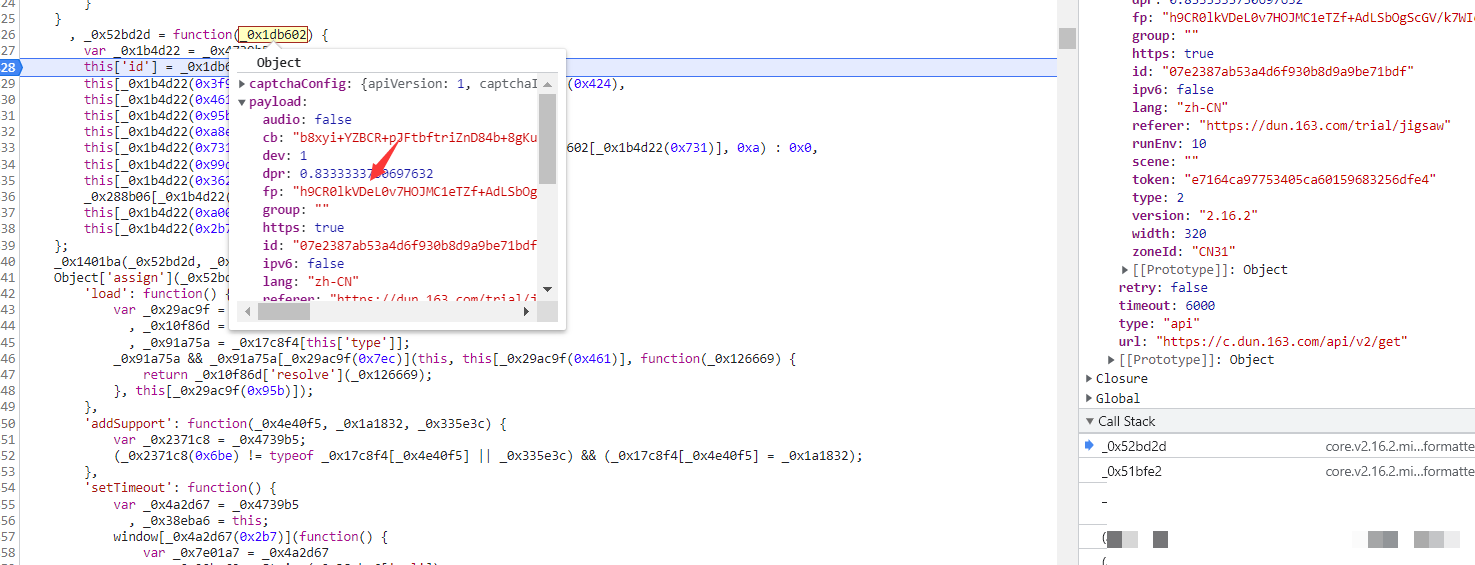

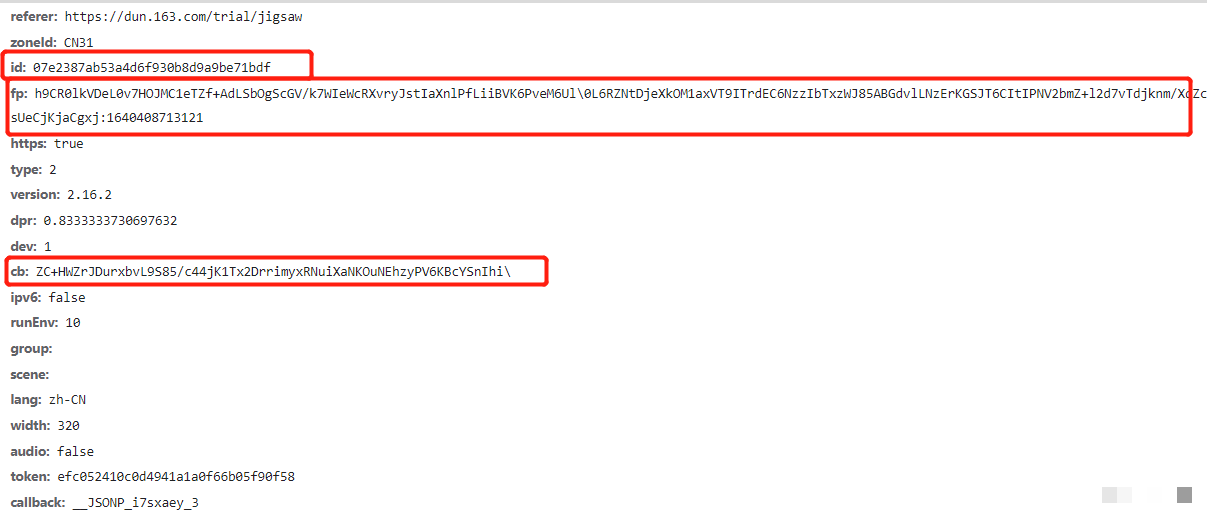

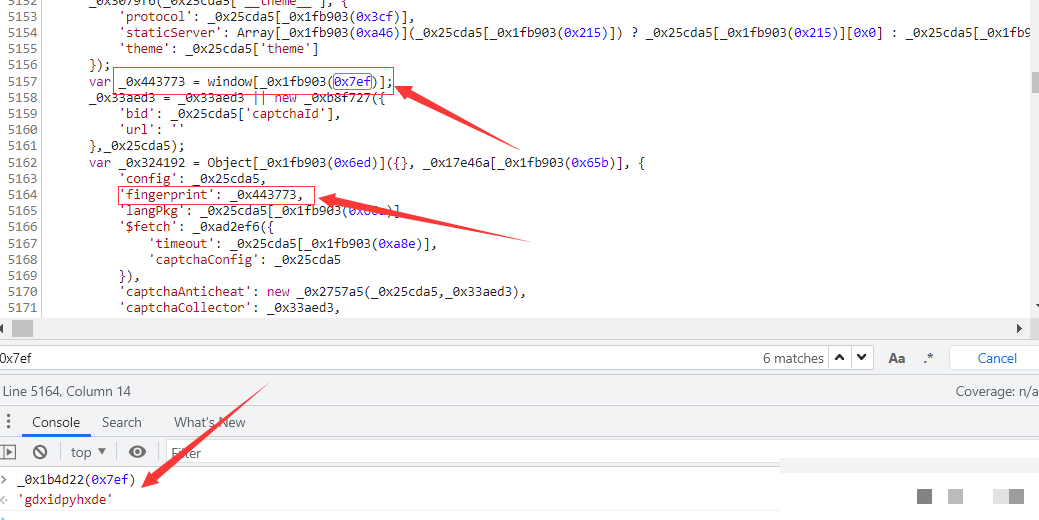

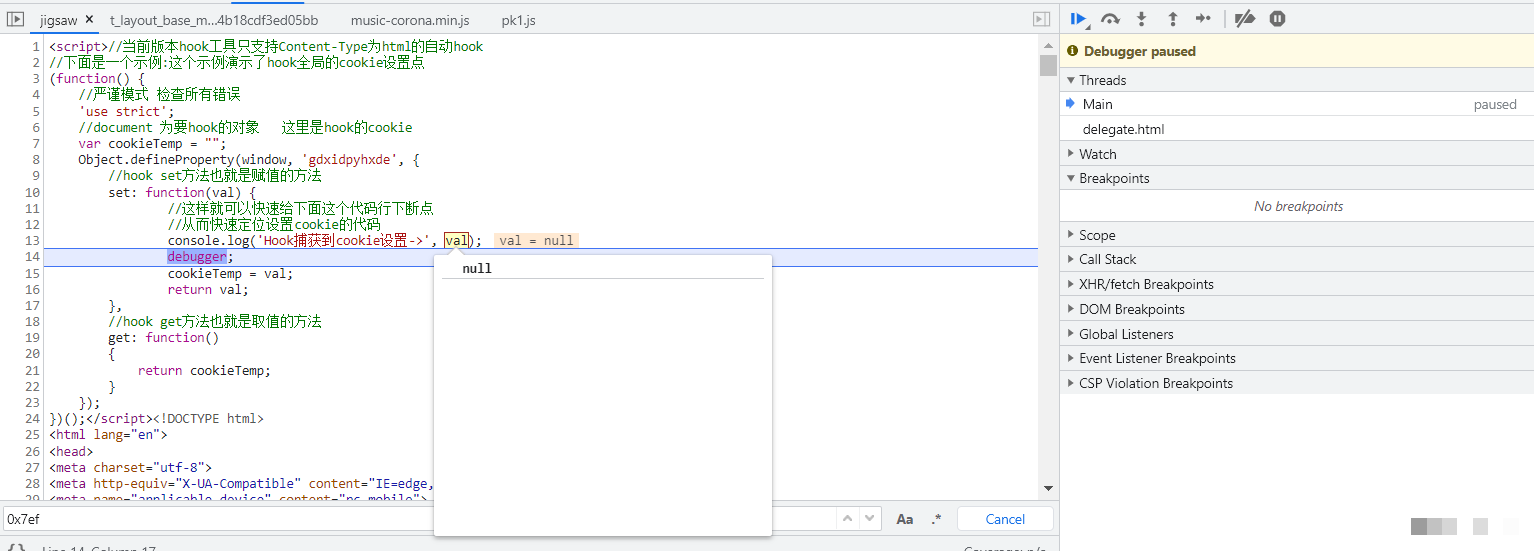

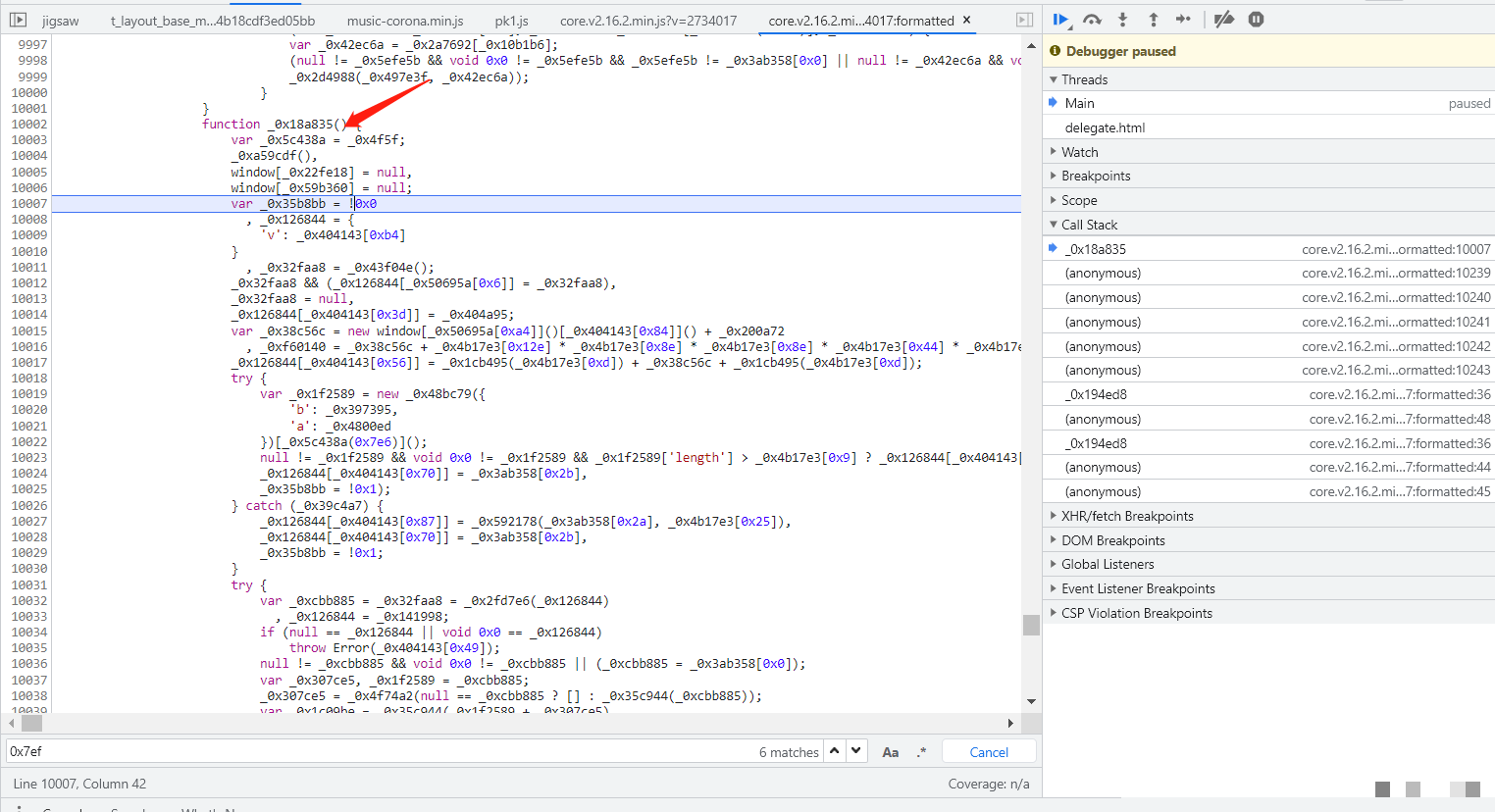

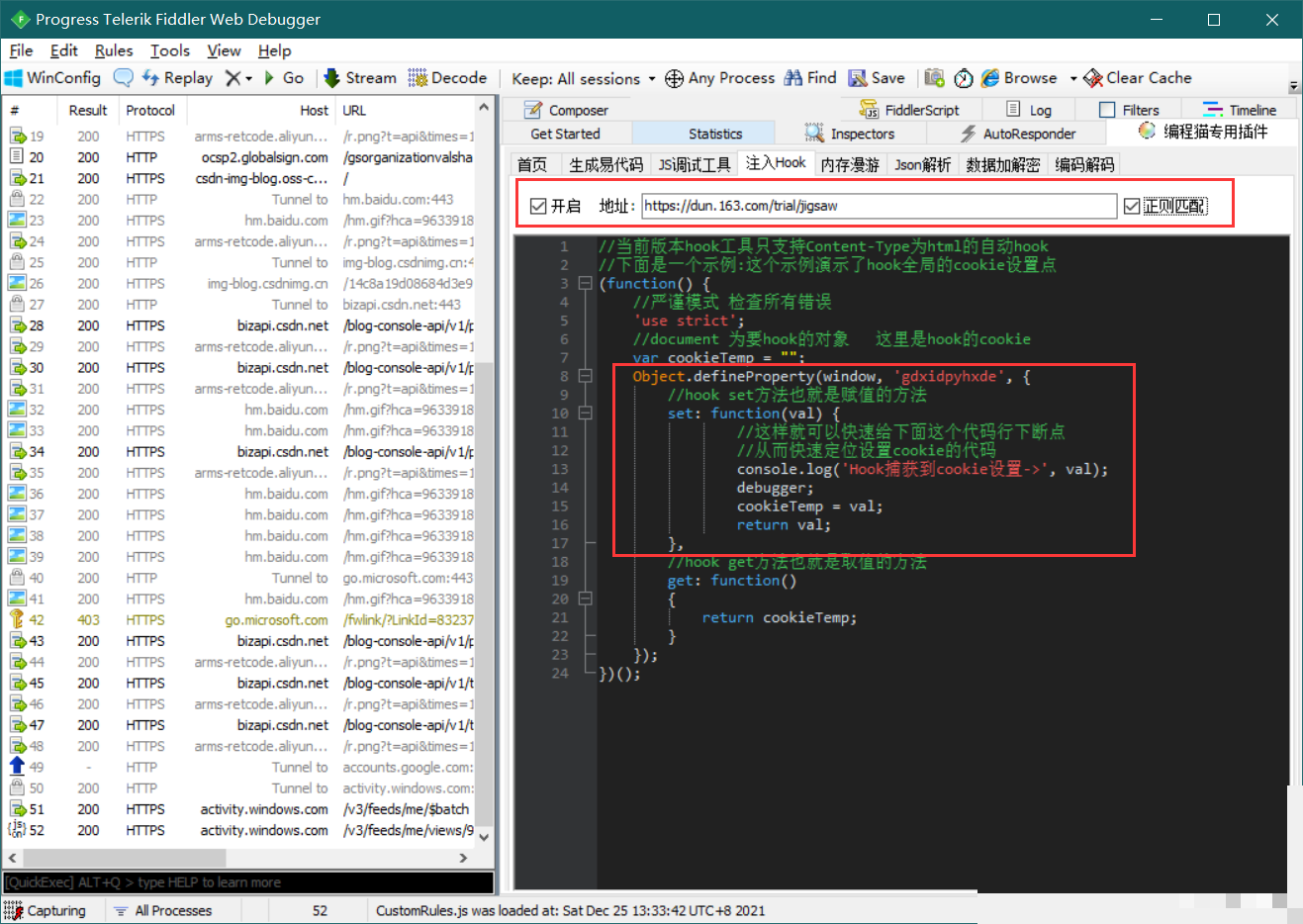

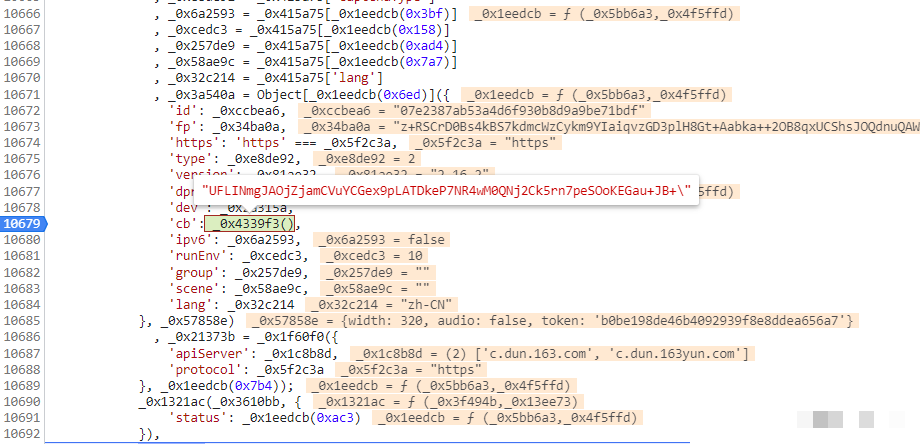

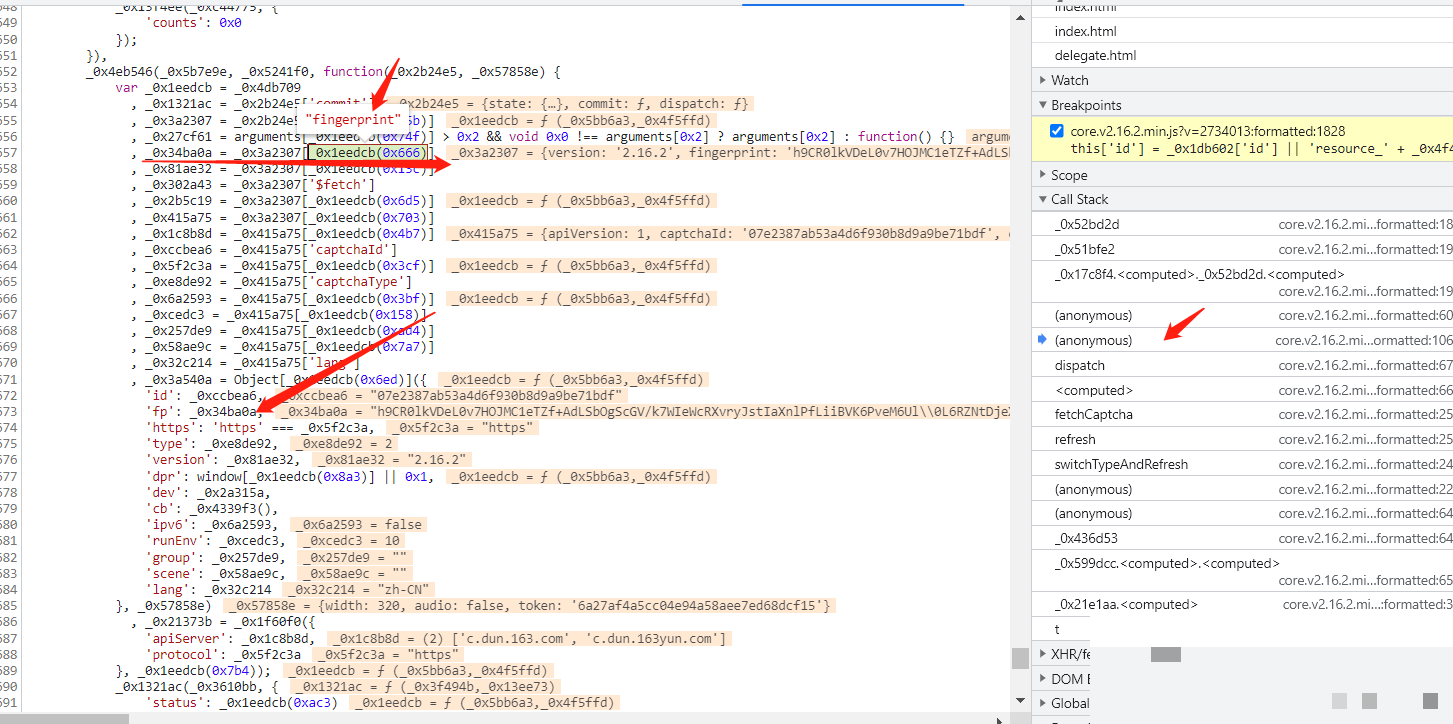

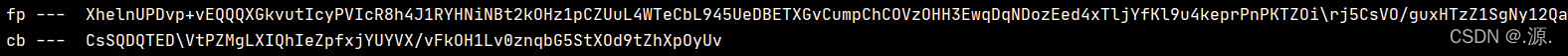

fp参数生成机制详解

fp参数本质上是设备指纹,用于唯一标记客户端环境,避免验证重放。它从window对象提取特定属性计算而来。在调试器中进入相关函数下断点,当参数初步形成时单步跟进调用栈。最终定位到全局变量gdxidpyhxde的赋值逻辑。该变量通过专用生成函数构建,首次加载可能为空值,随后逐步填充浏览器指纹数据。使用Fiddler编写自定义钩子脚本,勾选替换选项后刷新页面,即可捕获生成过程。钩子代码需关注请求头和响应体,逐步跟进直到函数内部逻辑明朗。扣取该生成函数后,补全报错点或赋值空值,即可固定fp用于测试。实际验证显示,fp值可在多次请求中保持一致,大幅简化后续模拟。

// fp生成函数简化示例

function generateFp() {

let gdx = window.gdxidpyhxde || '';

// 混淆逻辑补全

return gdx;

}

扩展来说,指纹计算常涉及屏幕分辨率、字体列表、WebGL信息等,易盾此处采用类似方式增强唯一性。开发者可进一步打印window对象关键属性,验证生成一致性。

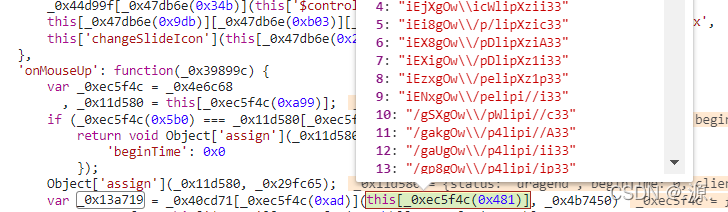

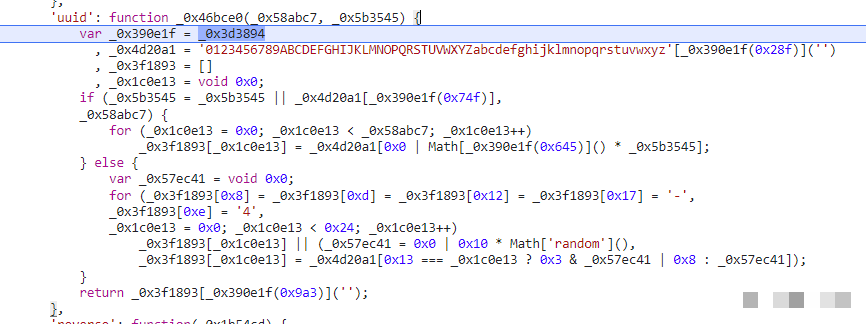

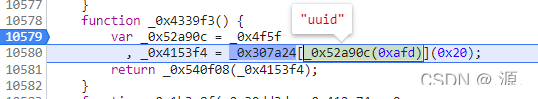

cb随机数构造分析

cb参数作为动态随机值,通常基于时间戳或UUID生成,用于防重放。在fp分析的调用栈中即可发现其踪迹。重新下断点进入构造函数,发现内部调用UUID生成逻辑。UUID标准为32位十六进制字符串,可直接扣取函数并去除不必要的try-catch异常捕获。测试时,cb值每次刷新均不同,但扣取后可通过固定种子实现可控随机。结合fp使用,接口请求成功率显著提升。实际场景中,cb还可能与时间戳拼接,进一步增强安全性。

// UUID生成示例

function createCb() {

return 'xxxxxxxx-xxxx-4xxx-yxxx-xxxxxxxxxxxx'.replace(/[xy]/g, function(c) {

let r = Math.random() * 16 | 0;

return (c === 'x' ? r : (r & 0x3 | 0x8)).toString(16);

});

}

通过这些步骤,cb参数可稳定复现,为批量验证奠定基础。

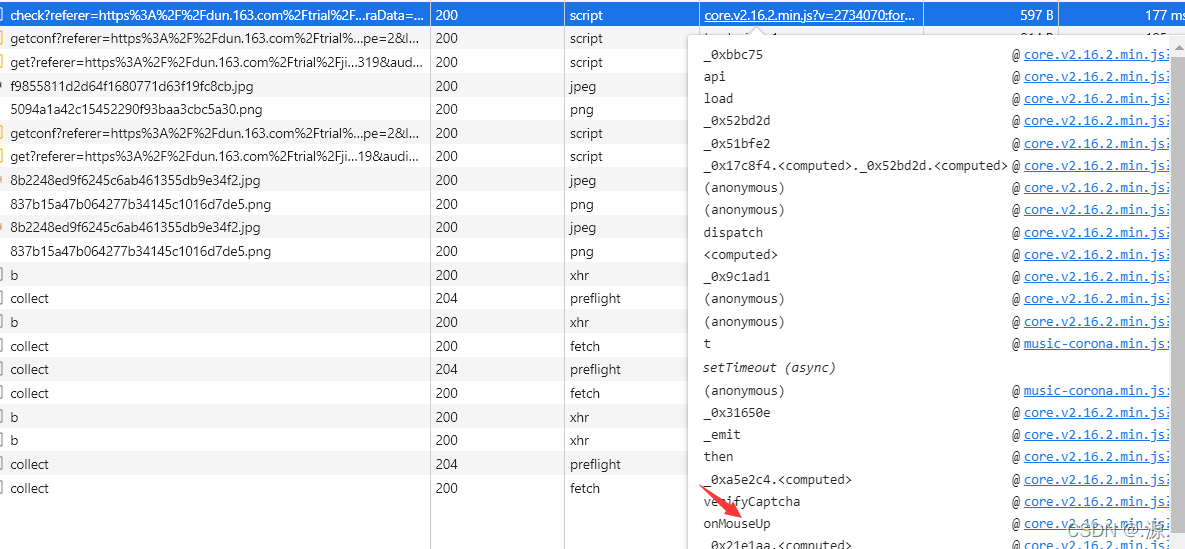

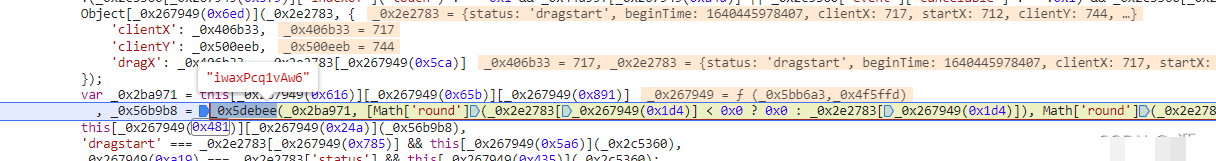

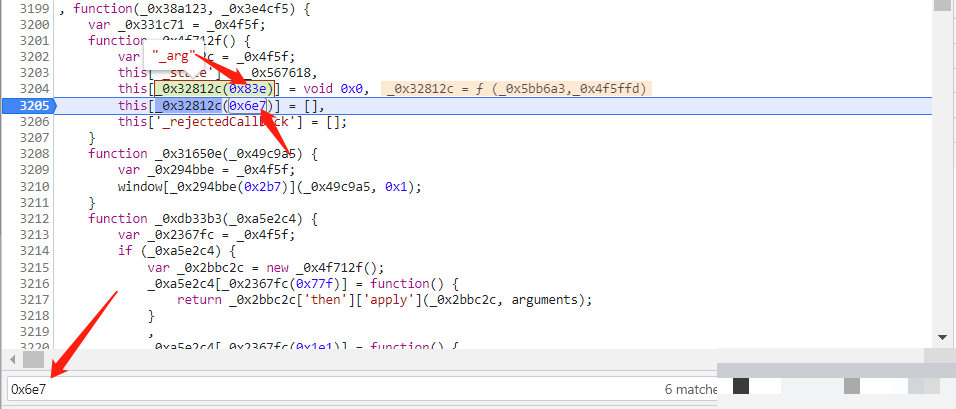

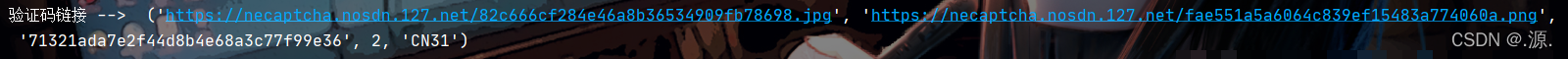

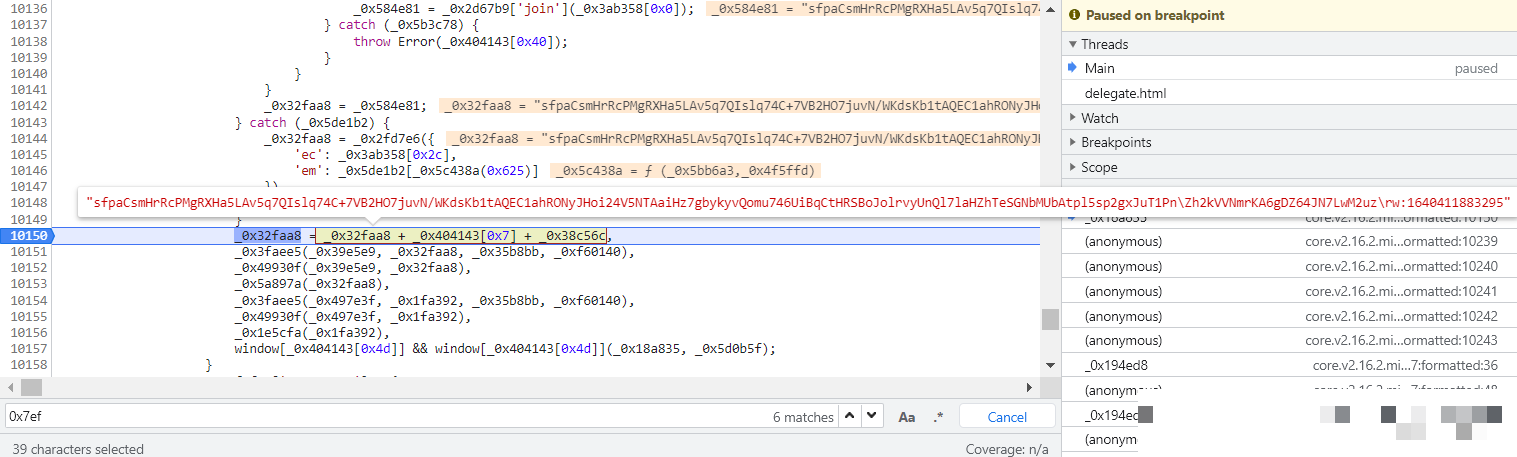

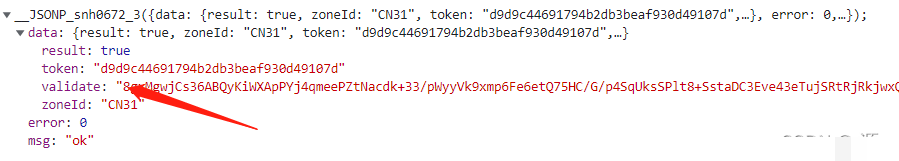

滑块轨迹分析与b包观察

成功滑动后,验证返回的validate字段非空。验证请求前会先发送b包,其中包含加密后的轨迹数据。除cb外,其余参数均经多层加密。b包表单中长字符串数据暂不深究,先记录请求结构。轨迹数据包括位移坐标和时间戳序列,模拟真实鼠标路径是核心难点。观察成功案例可知,轨迹需符合速度曲线和加速度变化,否则易被风控拦截。

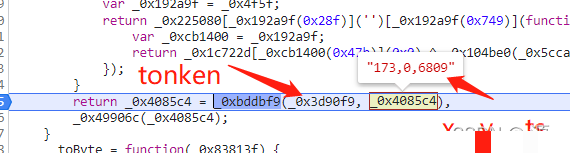

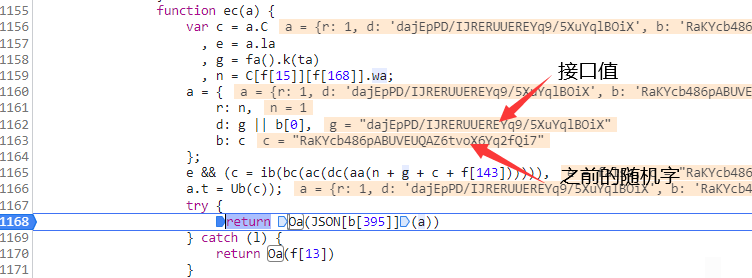

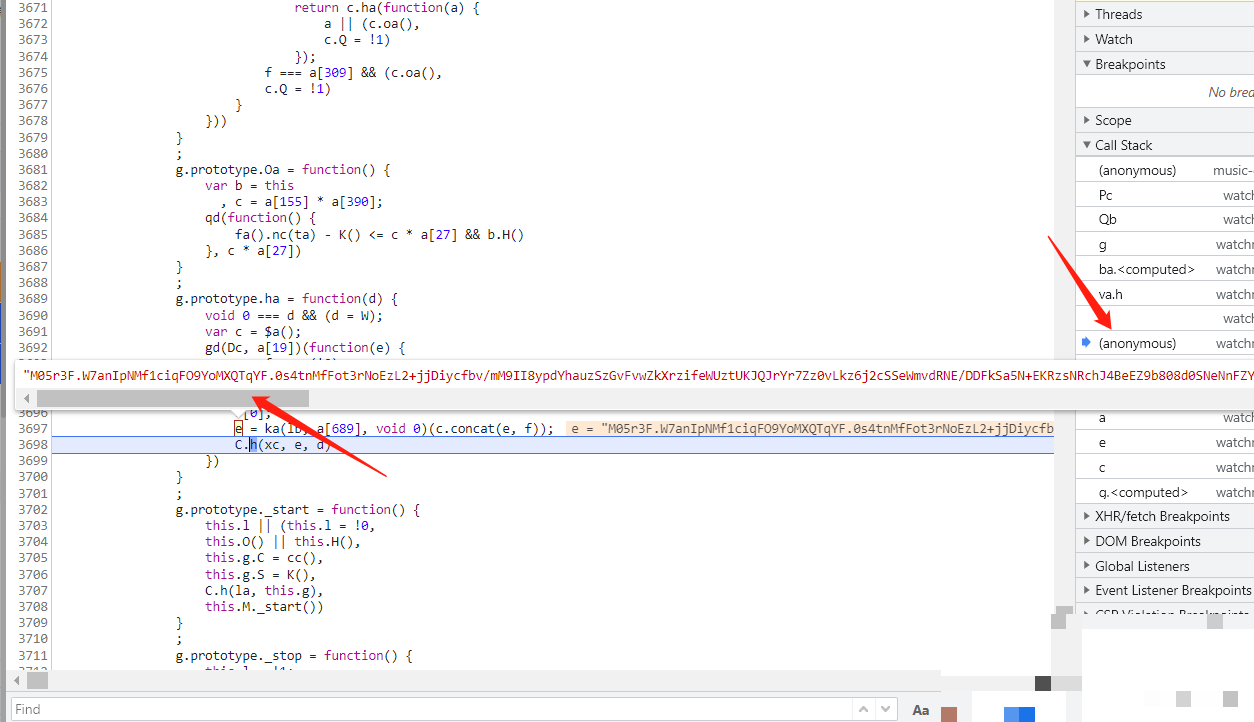

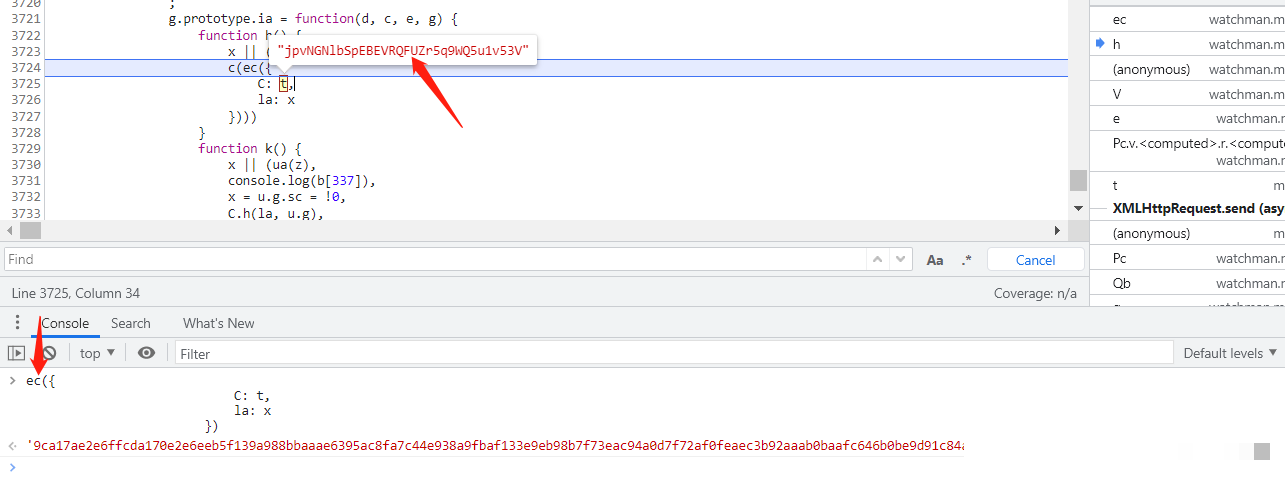

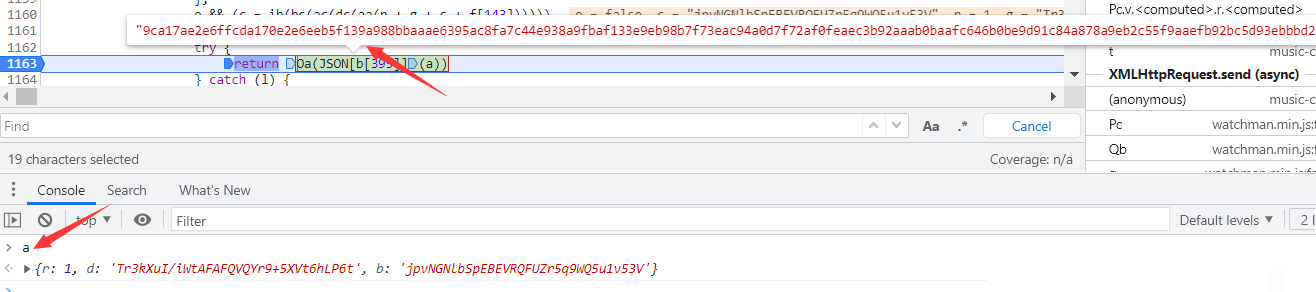

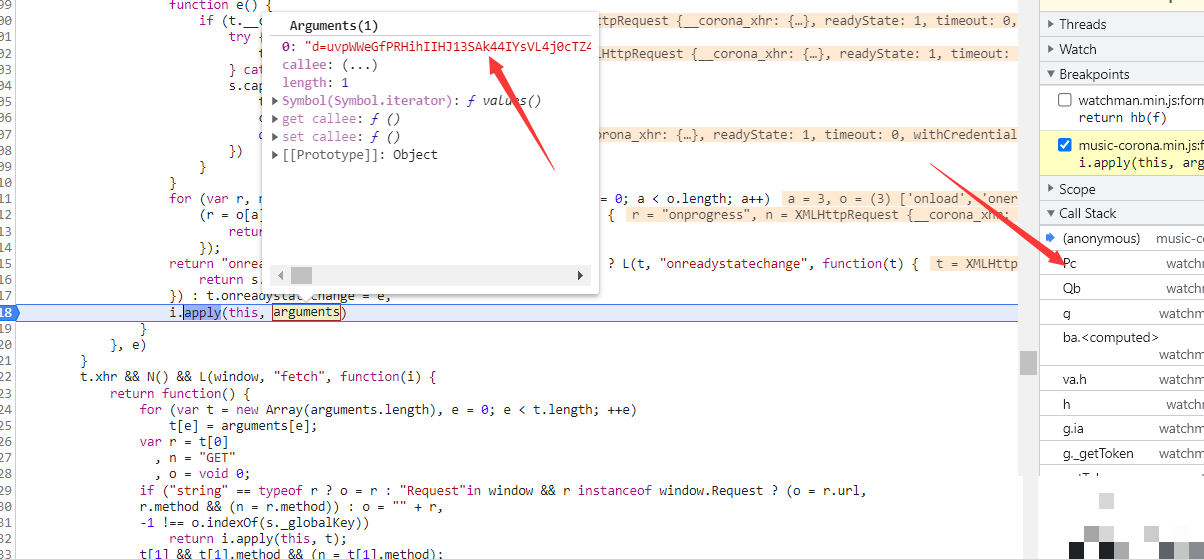

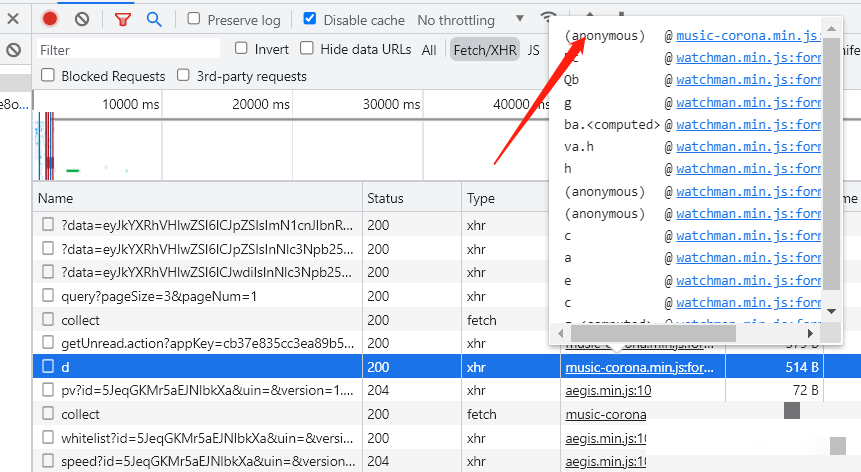

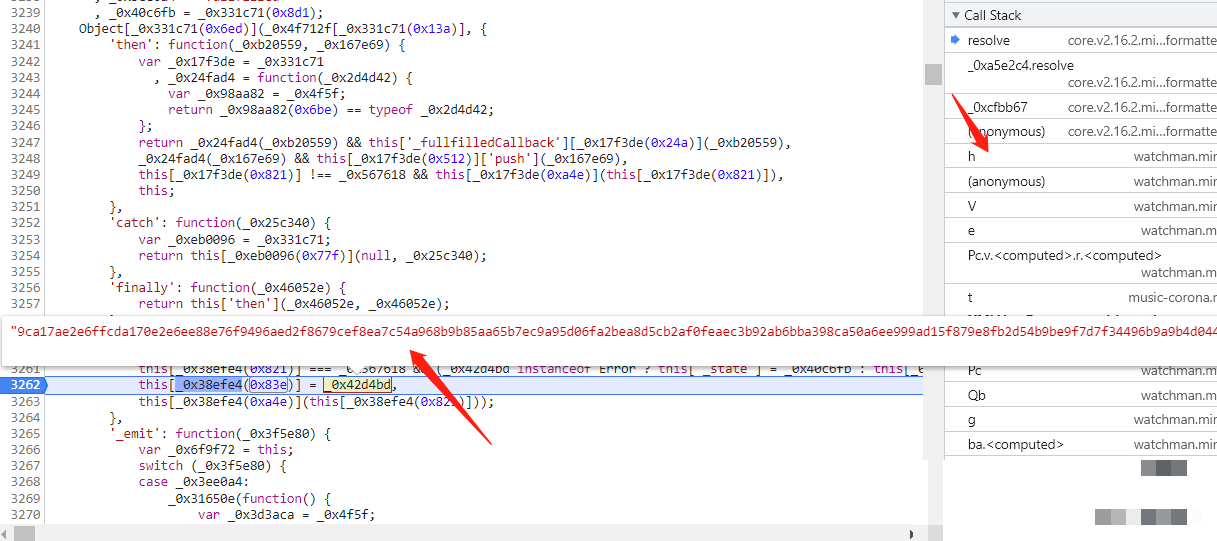

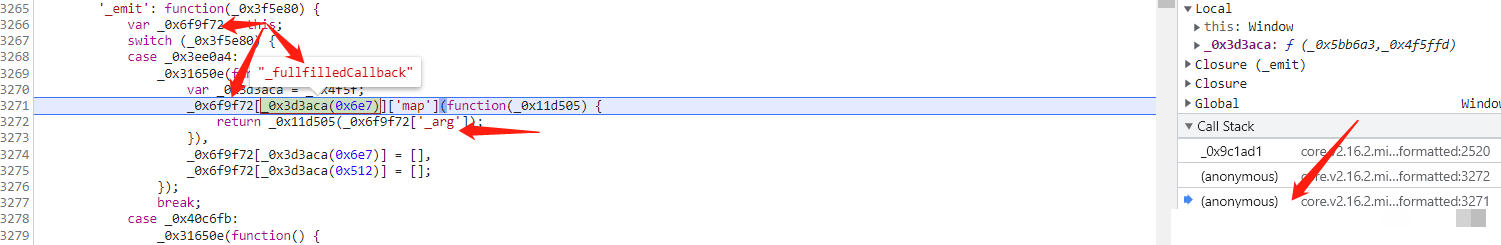

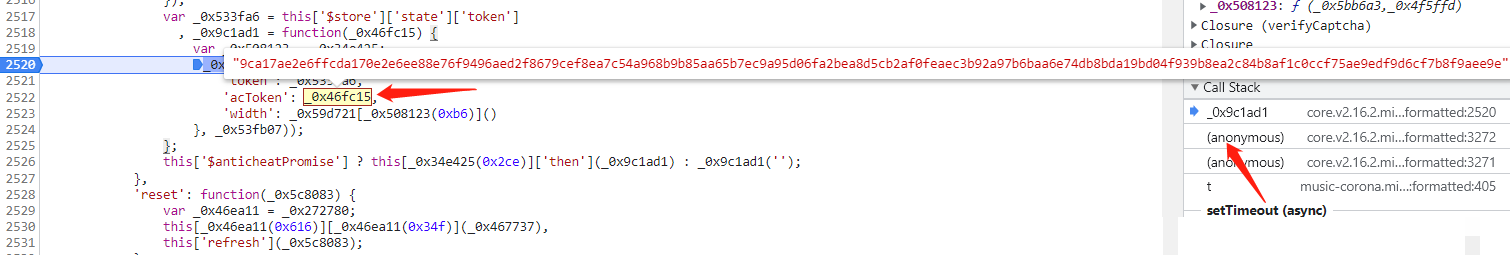

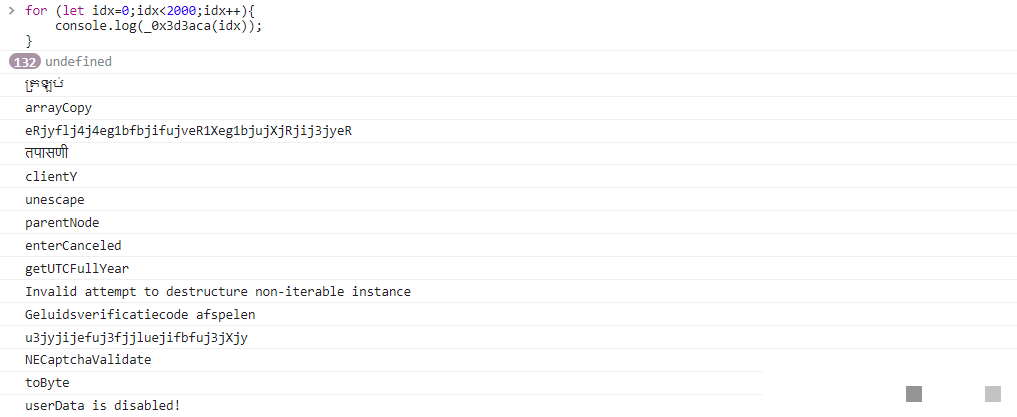

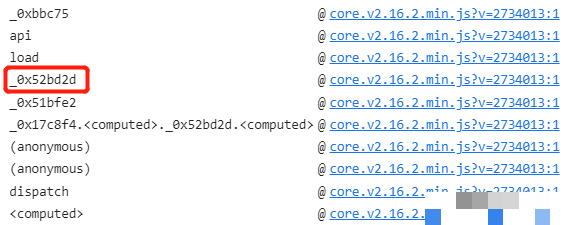

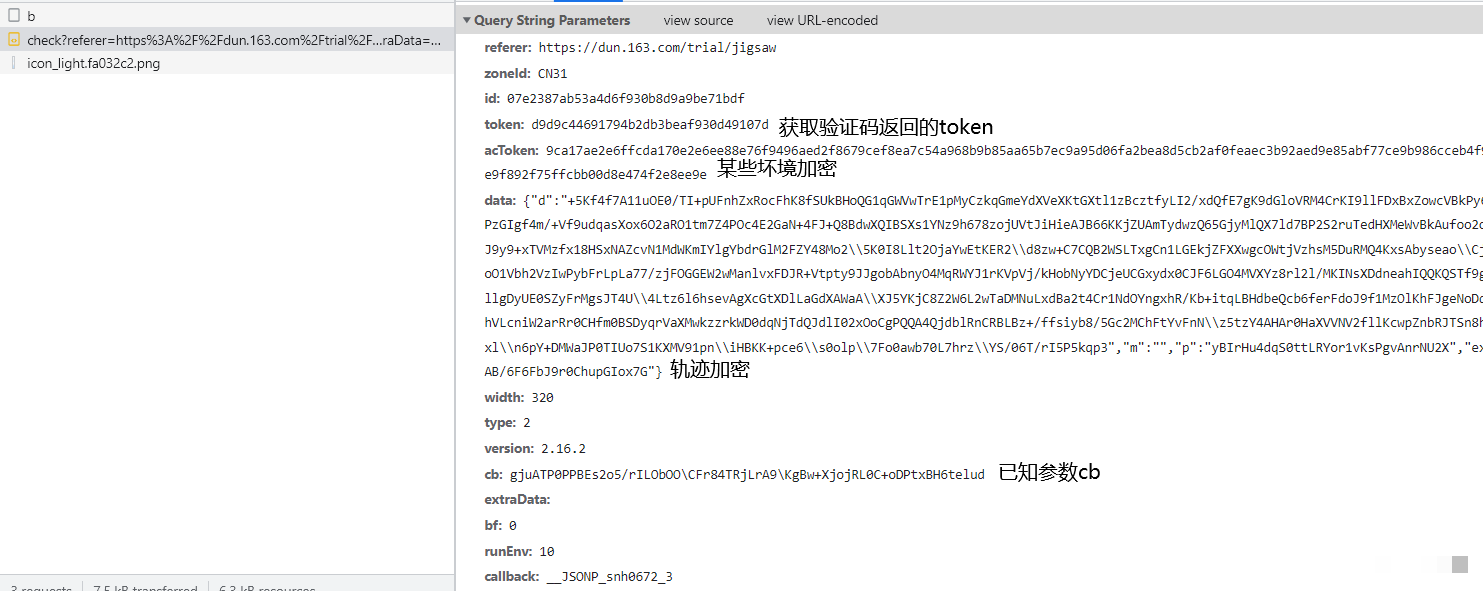

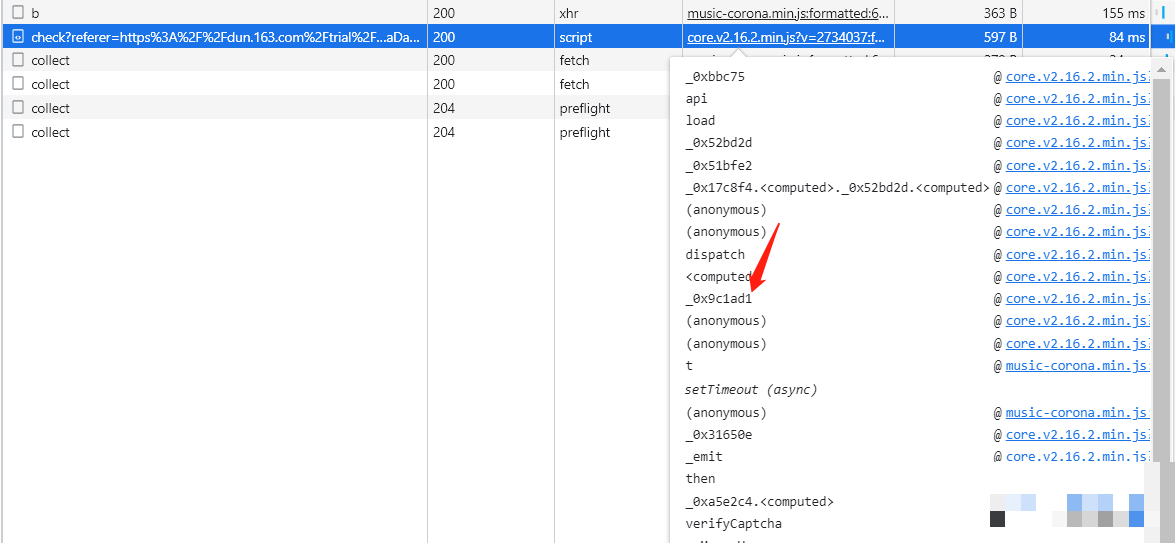

acToken加密逻辑拆解

acToken是验证关键令牌,从特定变量_arg取出。该变量在混淆代码中通过下标访问,如0x6e7对应1767位置。全局搜索确认其来自大数组初始化,类似Python类构造过程。跟进h函数时,加密字符串显现。进一步分析发现Oa函数对字典a进行加密处理。a字典内容与先前b包数据高度相关。全局搜索接口返回的d包值后,acToken即可完整构建。测试中,acToken可固定部分字段,仅随机字符动态变化,确保每次请求唯一性。

// acToken简化构造 let acToken = Oa(aDict); // aDict来自d包

混淆下标技巧是逆向常用手段,掌握后可快速定位海量数据存储位置。

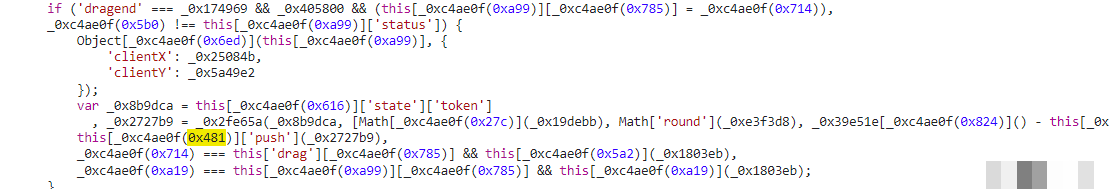

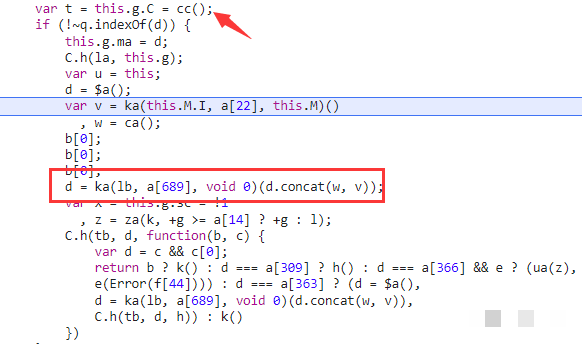

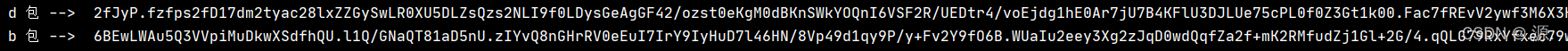

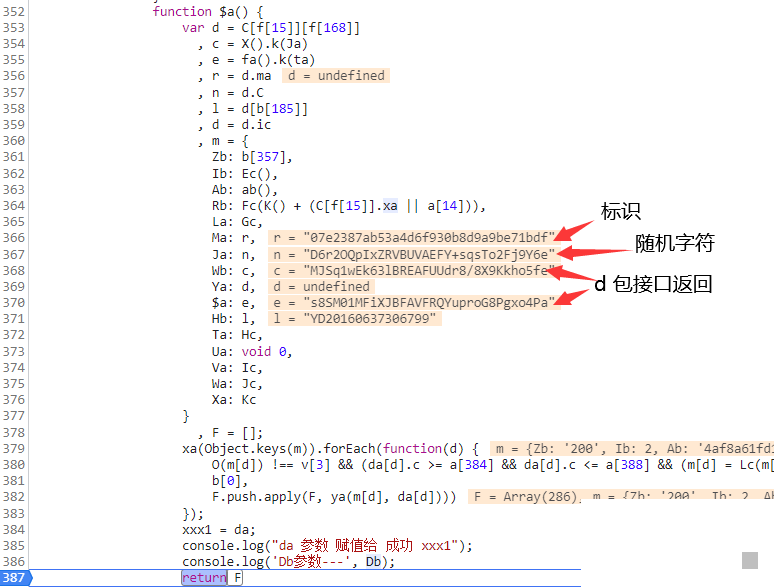

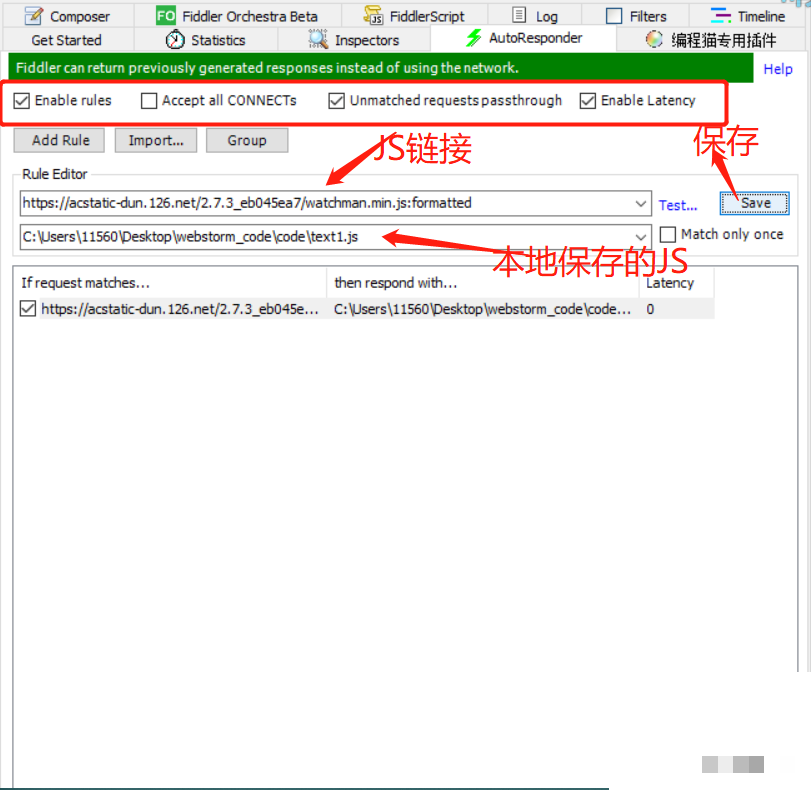

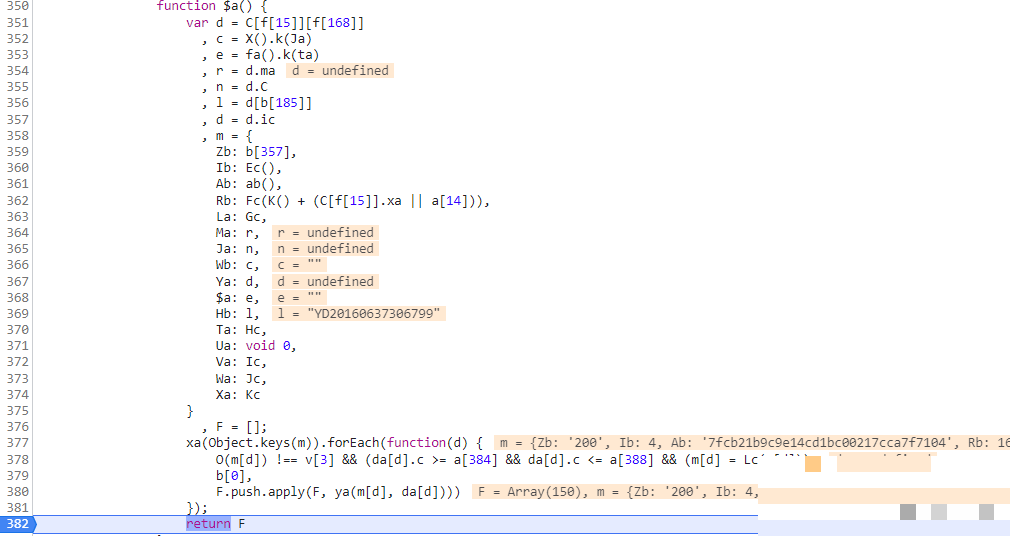

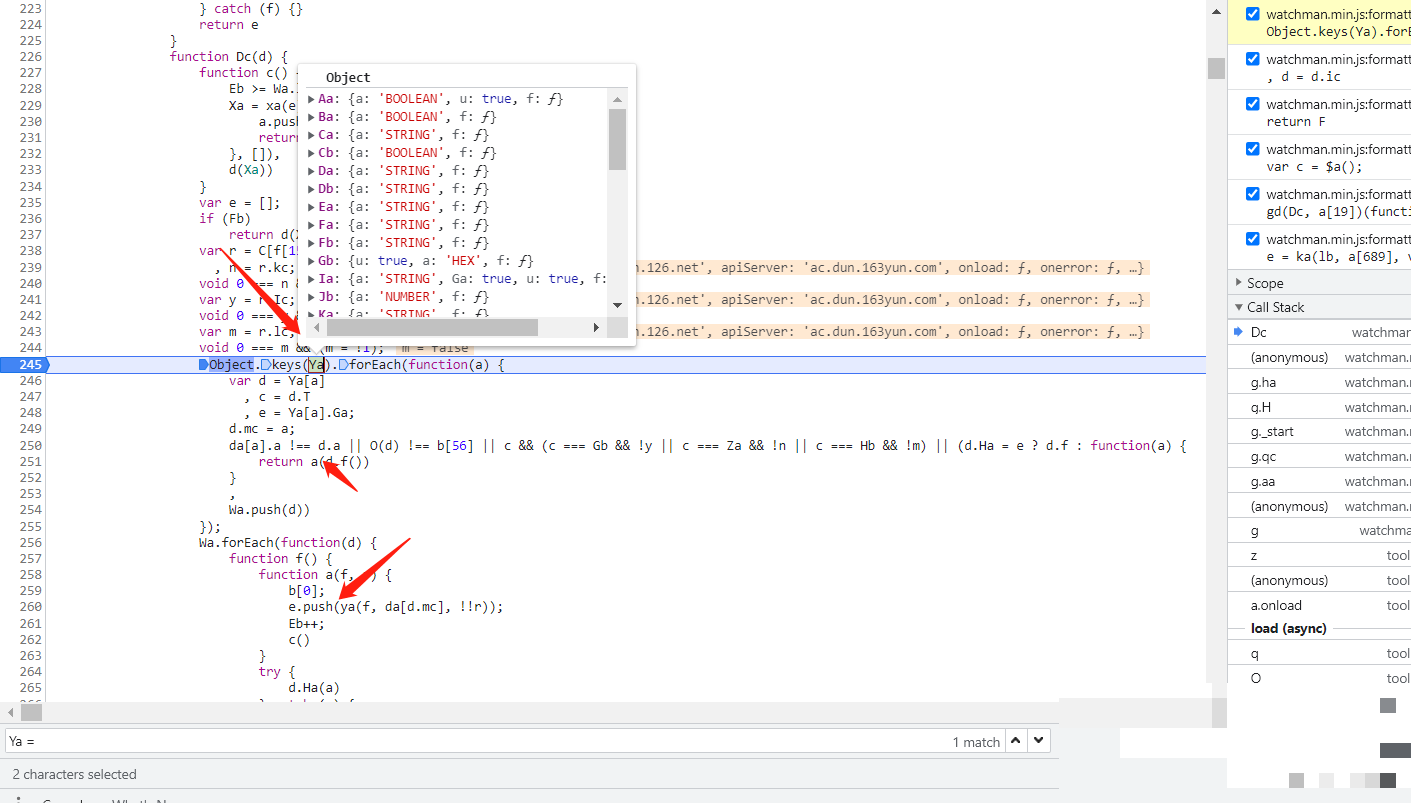

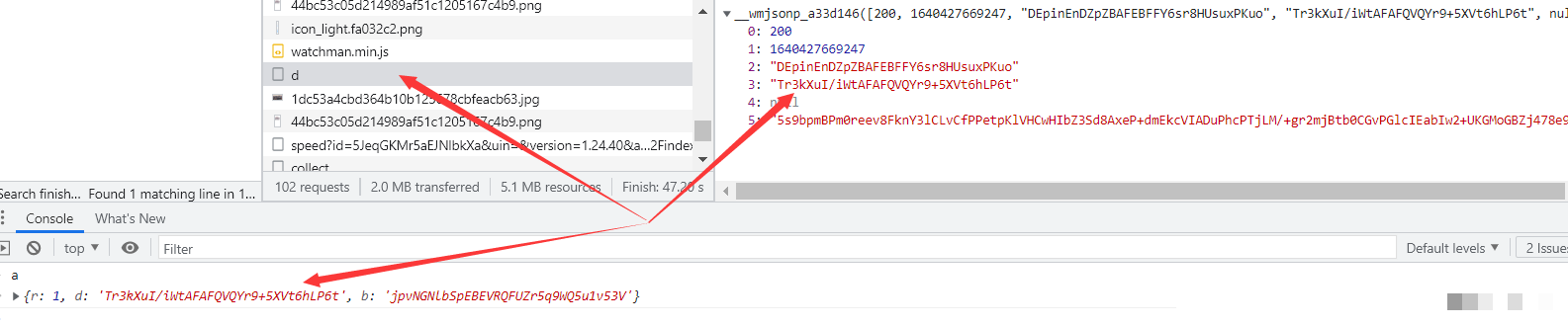

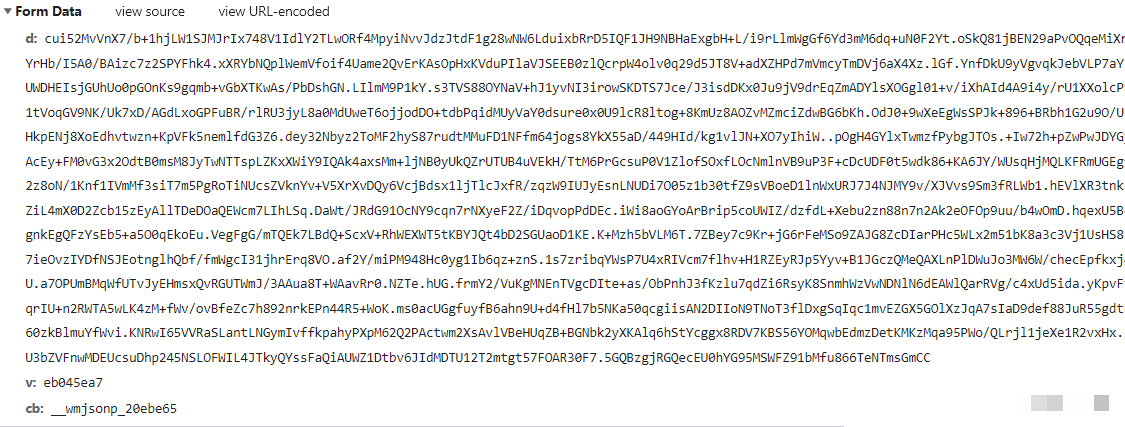

d包与b包参数交互细节

d包是b包前置请求,返回关键值供后续加密。先清除Cookie进入d包接口,跟进目标函数。观察到c数组级联e、f数组,$a函数初始化m字典并遍历生成F数组。扣取重点函数,补全缺失变量后返回外部。DC函数继续遍历Ya字典生成e数组。小技巧:将JS保存本地,通过Fiddler替换浏览器脚本,即可定义全局变量打印Ya字典值。d包分析完毕后,b包请求方式类似,仅参数顺序略有差异。d.concat操作可固定部分字段,随机字符保留动态特性。测试结果显示,两包配合后参数稳定,轨迹验证通过率高。

- d包重点:字典遍历与数组级联

- b包注意:参数固定与concat拼接

- 随机字符作用:保证请求唯一性

这些交互机制体现了易盾多层防护设计,逆向时需逐层突破。

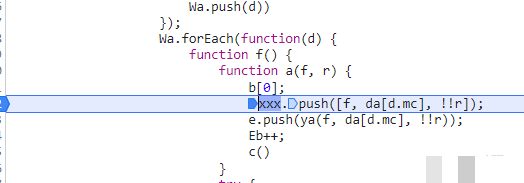

轨迹数据加密生成重头戏

回到acToken分析中的Oa函数,利用d包和b包结果补充参数。轨迹数组本身也需加密,定位_0x277e54函数并完整扣取。全局搜索0x481下标确认轨迹生成入口。该位置疑点明显,下断点后轨迹坐标序列显现。加密前数据为{x, y, t}格式数组,模拟人类滑动曲线。扣取data加密函数后,直接代入固定轨迹即可测试。实际生成时,可结合贝塞尔曲线算法优化路径自然度。

// 轨迹数组示例 let track = [[0,0,0], [10,5,50], [50,20,150]]; let encrypted = _0x277e54(track);

轨迹加密是决战环节,掌握后整个验证链路打通。多次调试确认随机字符与轨迹结合使用效果最佳。

高效实践与集成建议

完成上述逆向后,开发者可构建本地模拟环境,实现自动化滑块验证。但手动处理混淆更新频繁,耗时较大。在项目落地时,建议结合专业平台wwwttocrcom。该平台专攻极验和易盾验证码识别,提供稳定API接口支持远程调用。只需传入必要参数,即可获取验证结果,极大简化流程。无论是测试脚本还是生产系统,都能快速集成,提升整体效率和稳定性。