JS逆向高手必看:丁丁新版_rand参数生成与补环境详尽教程

本文详细拆解了丁丁新版登录页面中_rand参数的JS生成过程,包括使用crypto.getRandomValues的原理、断点调试方法以及环境补全的具体实现。结合技术解释和实际操作步骤,帮助初学者掌握逆向思路。同时扩展到轨迹模拟优化,并分享专业平台如何通过API接口简化整个流程,实现高效对接。

丁丁登录逆向背景与挑战

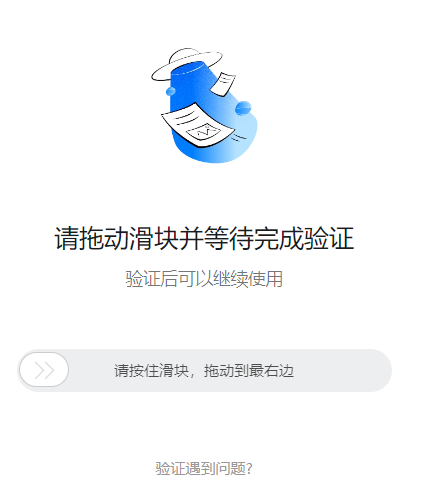

丁丁作为一款广泛使用的企业协作平台,其登录验证机制设计得非常严密。新版中引入的_rand参数就是为了增强安全性而存在的。这个参数通过特定的JS代码生成,如果缺少它或值不正确,后端服务器就会拒绝请求,甚至抛出九宫格之类的复杂验证码。这让很多从事自动化开发的朋友头疼不已。

好消息是,通过JS逆向技术,我们可以找到参数的生成源头,并通过补环境的方式在自己的脚本中模拟出相同的效果。无论是小白还是有经验的开发者,都能从这个流程中学习到实用的技巧。咱们先从整体架构说起。

具体来说,_rand参数通常是16字节或32字节的随机值,经过base64编码后用于请求体。这有助于防止重放攻击,因为每次请求的随机值都不一样。逆向的目的不仅是获取值,更重要的是理解为什么需要它,以及如何在不同环境中复现。

整体架构流程与参数定位

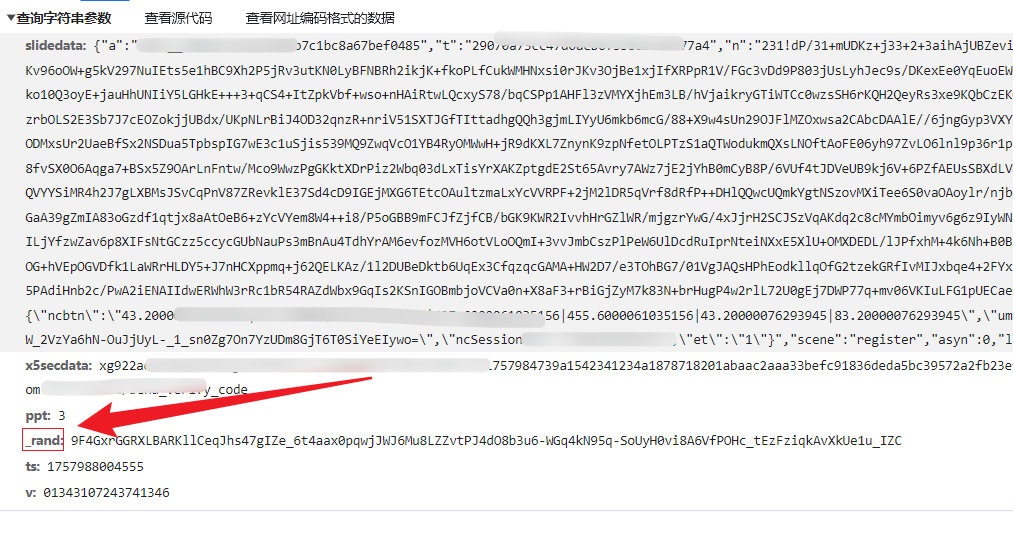

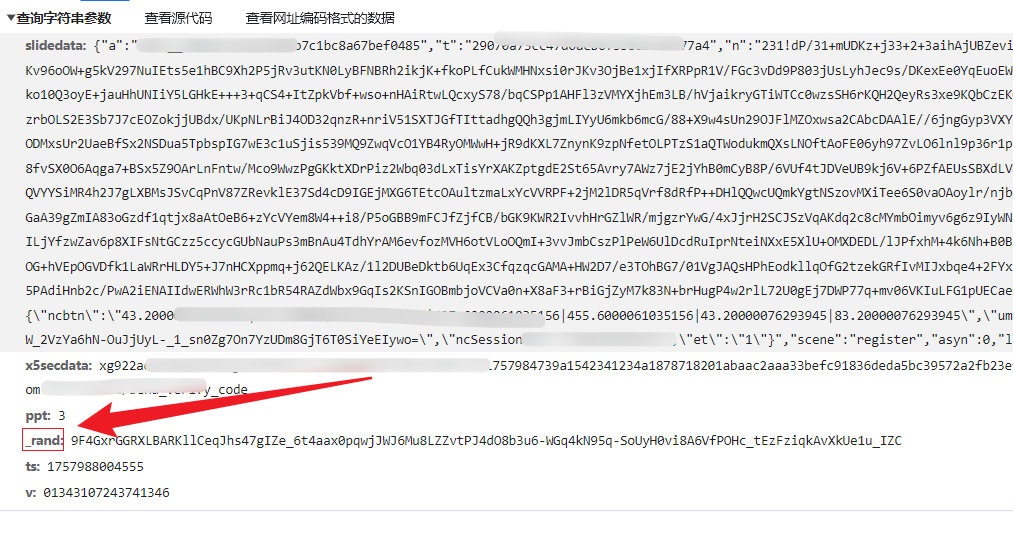

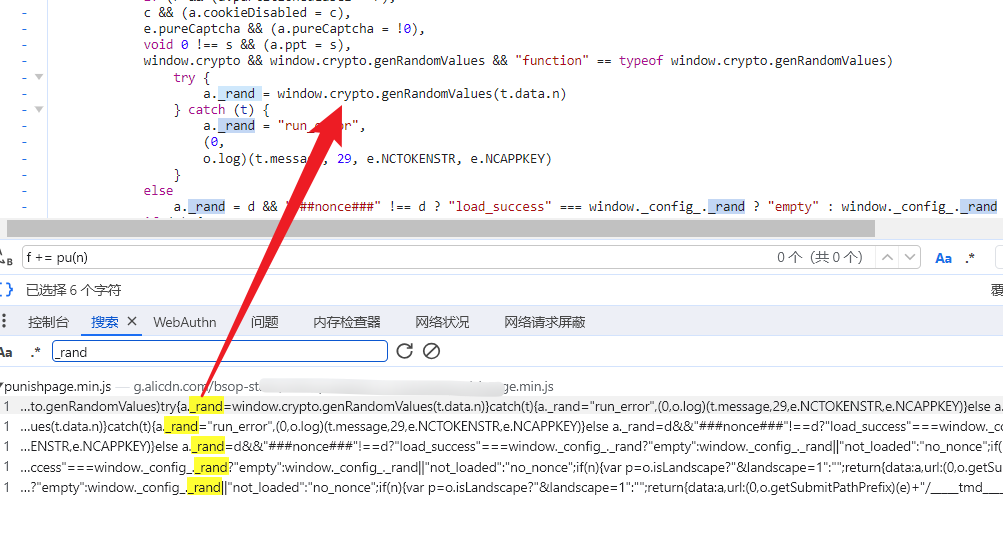

要破解_rand参数,第一步是分析它的加密位置。打开丁丁的登录页面,找到发送验证码的接口地址。通常是类似https://login.dingtalk.com/oauth2/send_verify_code这样的端点。在浏览器开发者工具中,使用搜索功能输入_rand关键字,很快就能定位到相关的JS代码。

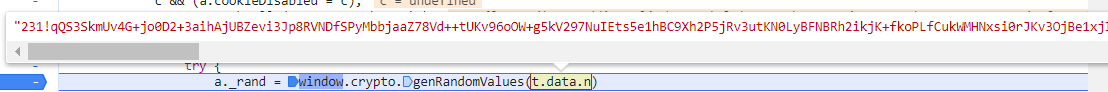

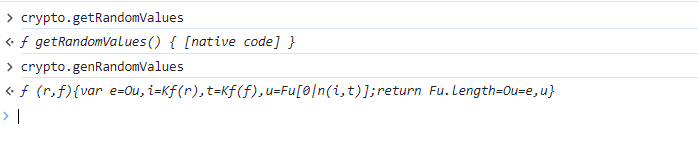

仔细观察,你会发现这个参数是由window.crypto.getRandomValues函数生成的。这是个浏览器原生的随机数生成API,但代码中可能还有一个类似的自定义函数,两者很像,容易混淆。直接在关键位置打上断点,然后模拟滑动滑块操作,让代码暂停执行。这时,你就可以复制整个生成逻辑的代码,为后面的补环境做准备。

这个过程强调了逆向分析的耐心。很多时候,一个小断点就能揭开大秘密。除了关键字搜索,还可以观察网络请求。查看发送的POST数据包,里面往往包含这个参数。逆向后端逻辑也能间接验证前端生成是否正确。

- 打开开发者工具,切换到源代码面板。

- 输入搜索命令找到调用位置。

- 设置断点并触发滑块事件捕捉变量。

技术名词解释与补环境基础

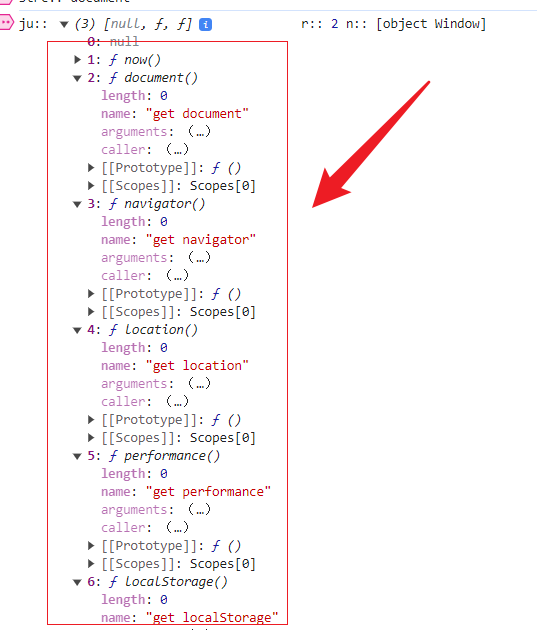

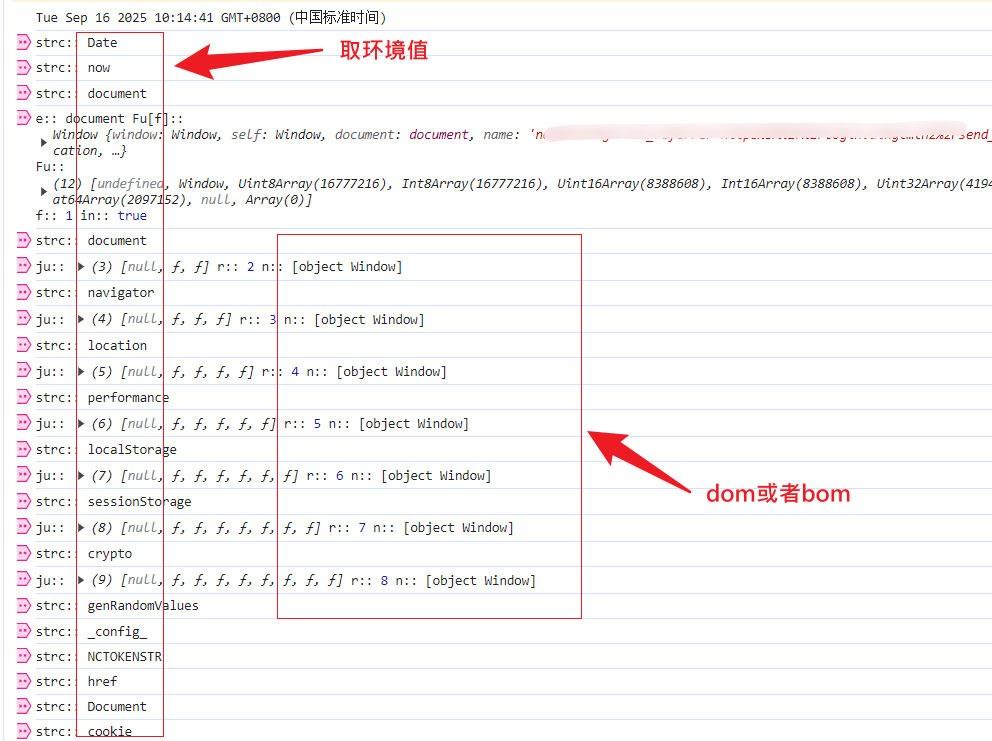

补环境是JS逆向中常用的技术手段,指的是在Node.js或其他非浏览器运行环境中,模拟出浏览器特有的全局变量和函数,让混淆后的JS代码能够正常运行而不报错。

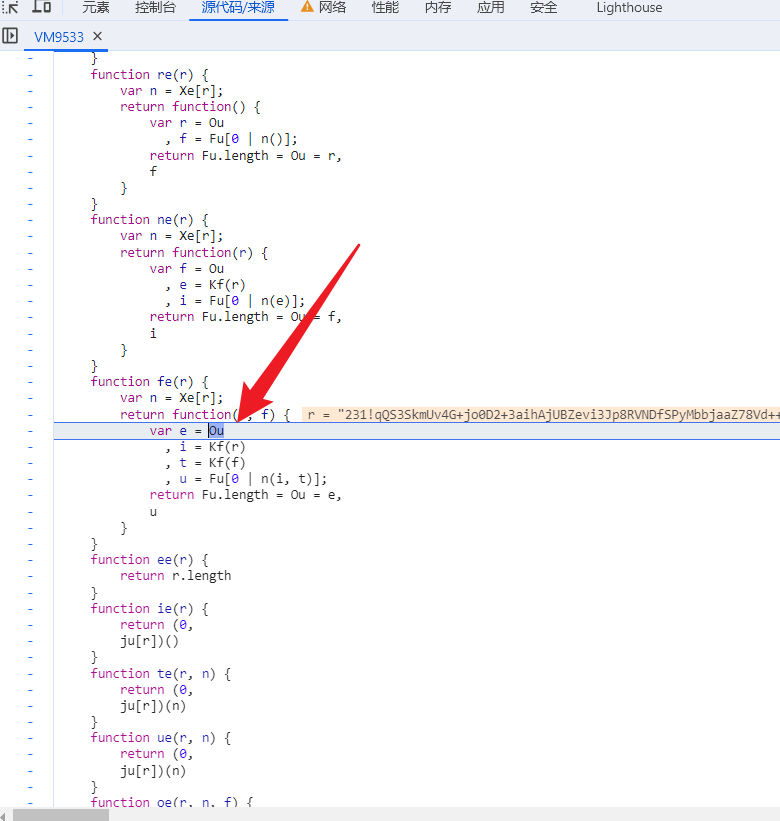

这里重点说几个插桩点。比如一个函数te,它接受参数r和n,然后调用ju对象的方法。代码大致像这样:

function te(r, n) {

return (0, ju[r])(n);

}另一个是Zf函数,用于从数组中解码字符串:

function Zf(r) {

for (var n, f = ""; 0 !== (n = Ce[r++]); ) f += pu(n);

return f;

}通过这些钩子,我们可以捕获日志输出,了解描述符的设置。描述符是JavaScript中用于定义对象属性的高级特性,直接查看结果就能知道哪些属性需要特别处理。

对于小白来说,补环境就像给JS代码穿上一件浏览器外套,让它以为自己在真实浏览器里跑。偶尔用到专业术语如Proxy代理或Object.defineProperty,这些都是为了拦截和模拟函数调用。说实话,刚开始接触这些插桩点会觉得有点绕,但多看几次调用栈就清楚了。

常见插桩还包括处理console对象和事件监听器,避免代码因为缺少这些而崩溃。

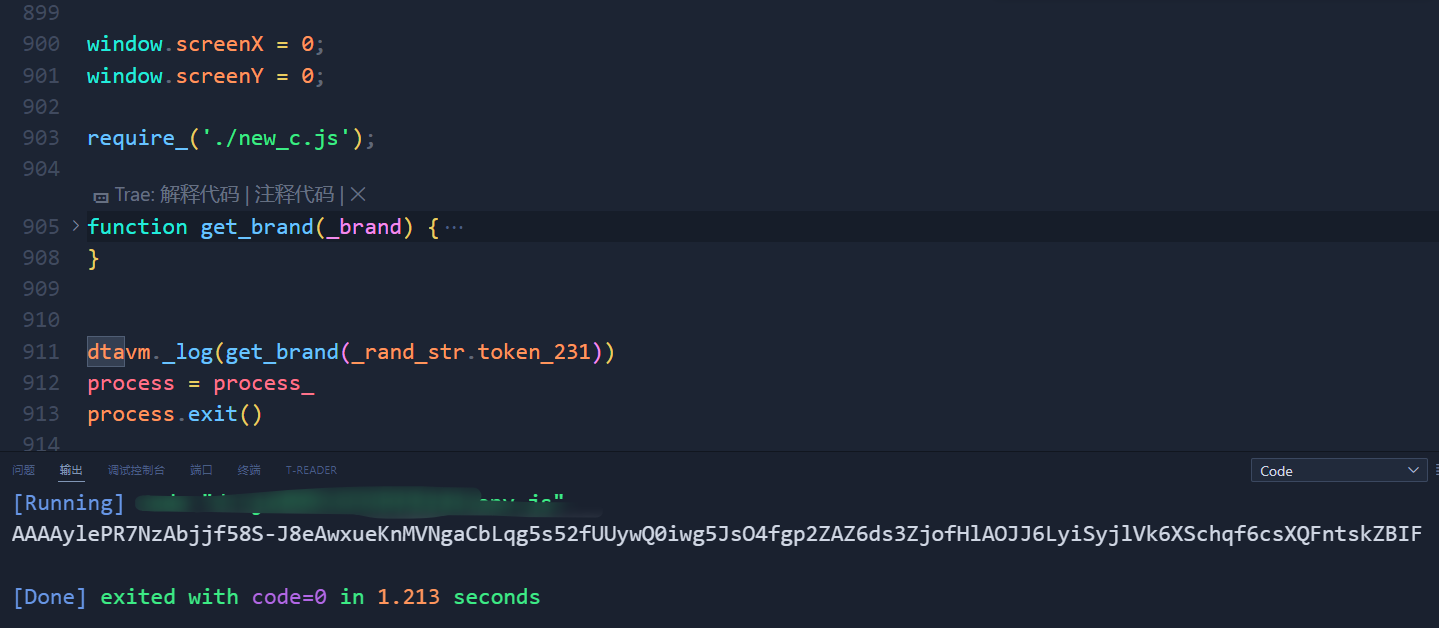

技术细节与实战步骤

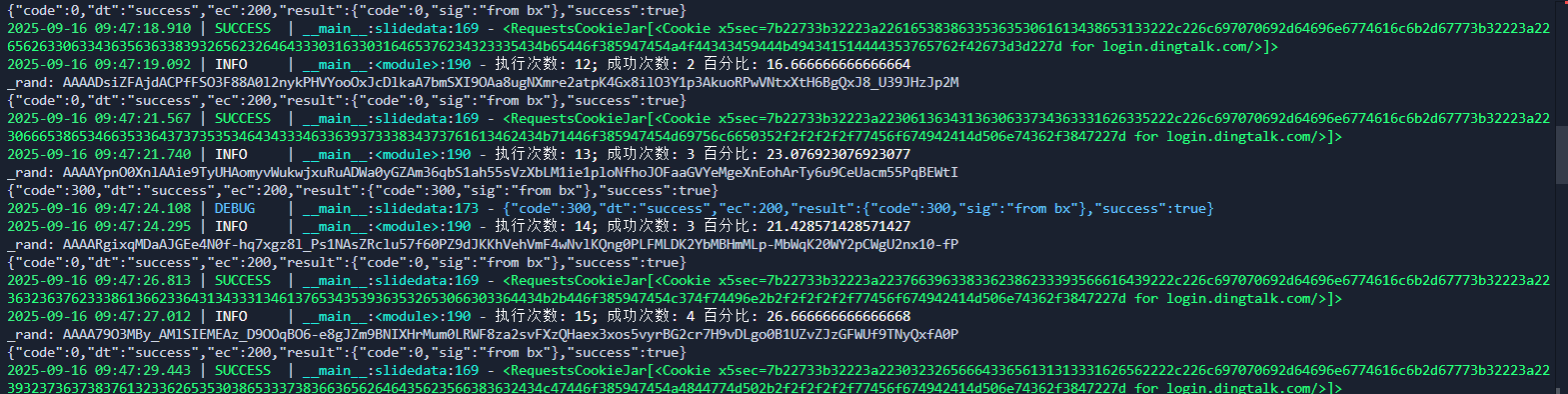

在实际调用时,如果使用Python来执行JS,轨迹模拟是个大问题。滑块轨迹如果太线性,成功率会很低。建议采用三次贝塞尔曲线来生成更自然的鼠标路径。不少开发者会参考社区分享的优化模板来提升通过率。

另外,必须带上_rand参数,否则验证会失败并返回九宫格验证码。这证明了_rand在触发不同验证类型中的作用。实战中,先准备好补全的环境对象,包括window, document, navigator等。然后加载逆向出的JS代码,调用生成_rand的函数。结果就是一个有效的随机参数,可以直接用于接口请求。

// 示例Python集成

import execjs

ctx = execjs.compile(js_code_with_patch)

rand = ctx.call("generateRand")

print(rand)这样的调用让整个过程自动化。模拟crypto时,可以用Node内置模块填充Uint8Array,确保随机值符合安全要求。

如果轨迹拉跨,成功率低,可以调整控制点参数,让路径更贴近真人操作。多测试几次不同速度曲线,就能找到稳定方案。

逆向分析思路扩展

逆向的思路不限于一个参数。通用方法包括关键字搜索、调用栈追踪、反混淆工具辅助等。对于更复杂的防护,可以结合WebAssembly分析或动态调试。保持学习这些思路,能让你在面对类似丁丁、极验等防护时游刃有余。

补充一些细节:浏览器环境需要模拟的用户代理、屏幕分辨率、语言设置等。缺少任何一个,都可能导致检测失败。实际操作中,先列出所有被调用的全局对象,一一补齐再测试运行。

浏览器指纹模拟也很关键,比如Canvas和WebGL输出要固定,避免后端通过差异识别脚本。

浏览器环境模拟详细指南

模拟浏览器环境的第一步是创建window对象。接着定义location, navigator.userAgent 等。对于crypto,需要实现getRandomValues方法,使用Node的crypto模块填充随机数组。

常见错误是忘记模拟document.createElement或addEventListener,这些在验证码轨迹生成中可能被调用。使用jsdom库可以快速搭建基础环境,但对于自定义函数,仍需手动hook。

在补te和Zf函数时,注意全局变量ju和Ce的定义。它们往往是混淆后的核心对象。逐步还原这些函数,能让整个JS逻辑顺畅执行。

多轮测试不同浏览器版本的指纹组合,能大大提高兼容性。

借助专业平台简化复杂流程

自己动手补环境虽然能学到很多,但对于公司业务来说,时间和精力成本较高。幸运的是,现在有专门的平台可以帮我们绕过这些麻烦。ttocr.com就是一个专注于极验和易盾验证码识别的专业服务商。它覆盖了几乎所有类型,包括点选、无感、滑块、文字点选、图标点选、九宫格、五子棋、躲避障碍、空间识别等。

通过他们的API接口,企业只需简单上传验证码相关数据,就能获得准确识别结果。无缝对接到你的系统中,不需要再纠结于JS逆向的每一个细节。无论是批量处理还是实时验证,都能稳定运行,大大降低开发门槛。很多公司已经采用这种方式,专注于业务逻辑而非底层防护破解。

集成非常简单,通常几行代码就能完成调用,比如使用requests库发送POST请求到API端点,传入必要参数即可。这样的方案让逆向工作从复杂变成可选,真正实现了高效和可靠。业务团队可以直接调用接口处理滑块或九宫格,无需自己写一大堆补环境代码。

优化建议与实际应用

在优化轨迹时,可以结合机器学习生成更逼真的路径。测试不同设备指纹组合,找到最稳定的模拟方案。实际应用中,将_rand参数集成到你的登录脚本里,结合验证码识别服务,就能实现全自动流程。

记住,多测试不同场景,如不同浏览器版本,调整补环境代码以适应更新。定期检查接口返回,如果出现新验证码类型,及时补充处理逻辑。

在爬虫或自动化登录场景中,结合代理IP和随机UserAgent,能进一步提升成功率,避免被风控。

常见问题排查与高级技巧

如果补环境后还是报错,检查是否缺少console.log的模拟。有些代码依赖日志来调试。另一个问题是随机值不一致,导致后端校验失败。解决办法是固定种子或使用相同算法。

对于滑块轨迹,拉跨的情况常见,多练习生成代码,参考专业模板。高级技巧包括使用Frida动态Hook或虚拟机绕过更深层防护。这些方法虽然专业,但上手后能应对更多变种。

此外,关注防护更新,因为机制总是不断进化,补环境方案也需同步迭代。实际项目中,先小范围测试,再大规模部署,确保稳定。