爬虫高手必学:京东滑块验证码轨迹加密逆向与Python模拟全攻略

本文针对京东登录滑块验证码展开技术剖析。从网络请求参数提取到d参数轨迹加密逻辑,再到GTrace类生成逼真鼠标路径的算法细节,包括时间间隔设置、坐标数学模型与噪声添加。完整代码示例帮助实现自动化登录,同时延伸讨论适应极验易盾等场景的通用策略,并介绍专业API接口的辅助应用。

京东滑块验证码的破解入门

网络爬虫在访问京东电商平台时,登录环节常常触发滑块验证码。这种人机验证要求用户拖动滑块匹配图片缺口,以确认操作真实性。对于自动化脚本而言,这成为主要障碍。破解的关键在于理解服务器验证流程,通过模拟真实轨迹构造合法请求参数。

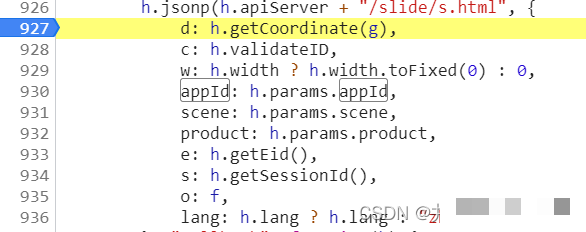

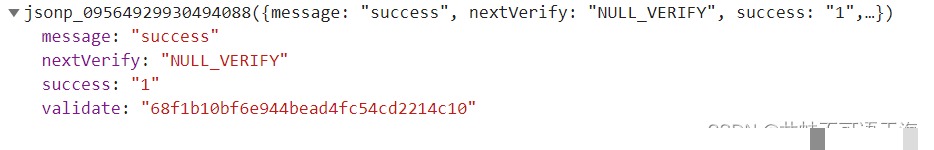

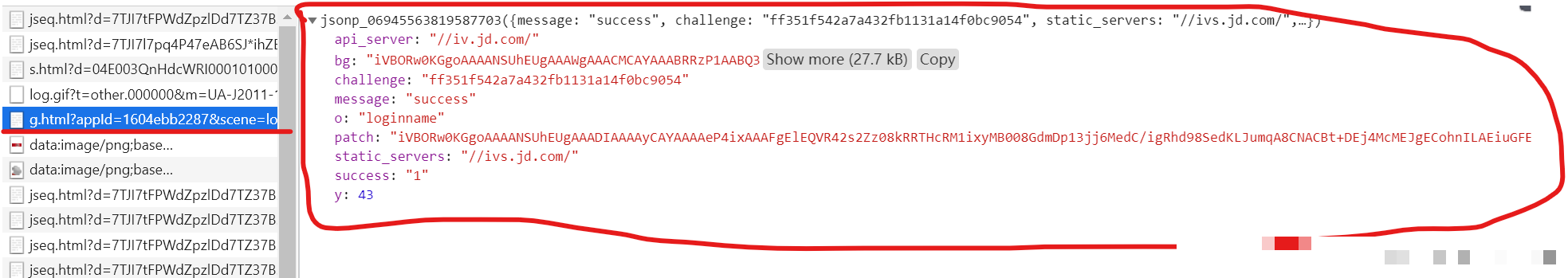

打开浏览器开发者工具,观察登录按钮点击后的网络交互。左侧显示请求URL,右侧列出多个查询参数。d参数尤为重要,它封装了滑块移动轨迹的加密数据。c参数则与同时返回的滑块图片challenge值绑定。e参数可直接从页面源代码读取,而appId为固定常量,o对应用户账号信息。

这些参数共同构成验证请求。只有正确计算并加密轨迹数组,才能通过服务器校验。忽略任何细节都会导致失败。因此,逆向分析成为首要步骤。

参数结构与加密机制详解

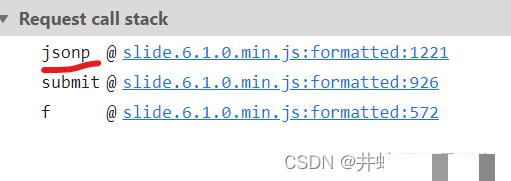

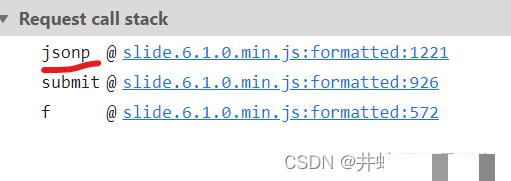

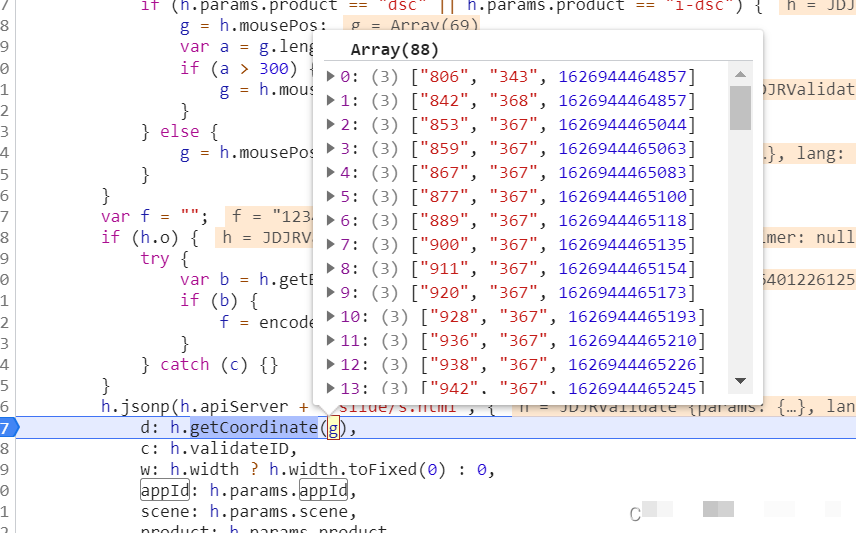

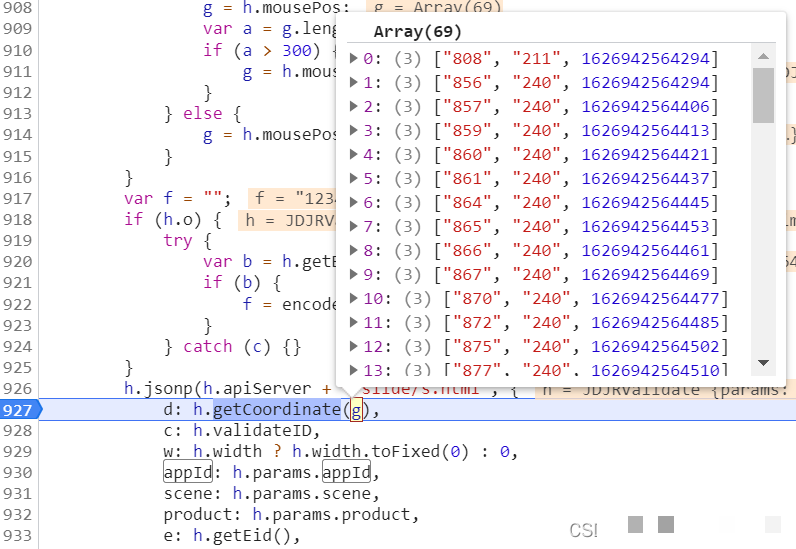

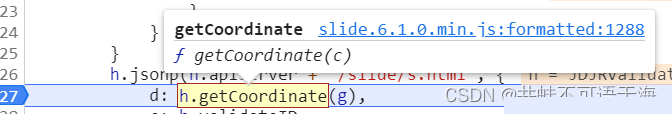

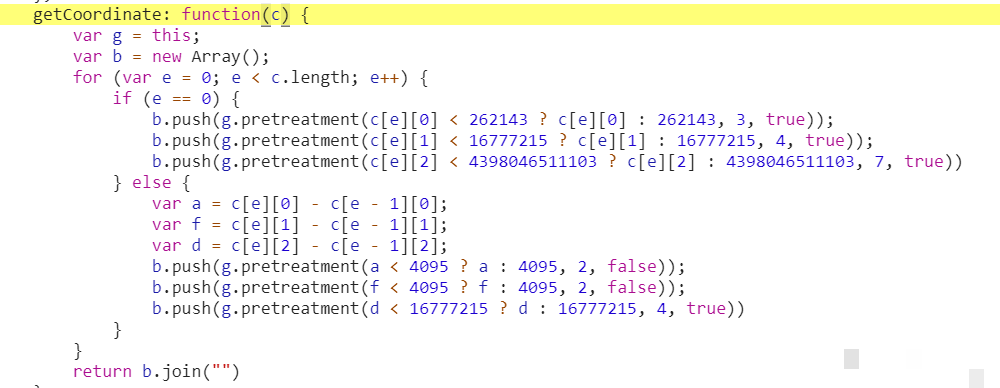

参数d的生成依赖于前端JavaScript逻辑。通过调用栈追踪,可以定位到具体加密函数。设置断点后,滑动滑块即可捕获执行过程。g数组正是轨迹核心,由多个三元组组成,每个元素包含x坐标、y坐标和时间戳。

数组首元素记录初始位置,最后元素标记结束。移动距离计算公式为最后一个x减去第一个x。时间戳序列严格遵循人类滑动习惯,避免均匀间隔。服务器通过比对轨迹特征判断是否为机器人操作。

c和e的获取较为直接:图片请求响应中携带challenge,源码中搜索特定字符串即可定位e值。appId无需变动,保持与页面一致。综合这些,构造完整payload即可发起验证请求。

轨迹生成算法的设计思路

真实滑动轨迹并非直线,而是包含加速、减速和轻微抖动。GTrace类正是为此而生。它使用随机数模拟人类行为,结合数学曲线生成平滑路径。初始化时创建三个空列表,分别存储x、y、z坐标。

类中核心方法依次处理距离、时间和坐标。总滑动时间根据目标距离动态调整:小于100像素时耗时500至1500毫秒,大于100则1000至2000毫秒。80%至90%时间用于主要移动阶段,确保节奏自然。

起始点时间随机选取110至200毫秒,模拟手指按下延迟。随后主体移动采用15至20毫秒间隔,最后阶段插入110至200毫秒大间隔,模仿松手后的停顿。

GTrace类各方法实现与数学原理

__set_pt_time方法负责时间节点序列。首先计算总移动时间为需求时间的80%至90%。起始时间戳随机生成,随后循环添加小间隔直到耗尽预算。最后阶段按比例分割剩余时间,插入较大间隔。

__set_distance方法根据输入距离设定需求时间。若距离较短,时间范围收窄以匹配快速滑动习惯。__get_pos_z直接返回构建的时间戳列表。

__get_pos_y处理垂直抖动。首两点为负向随机值,随后利用arctan函数生成渐变曲线。numpy.linspace创建等间距点,arctan确保平滑过渡,模拟手指轻微上下偏移。

__get_pos_x是核心。它以tanh和arctan混合构造水平曲线。首两点同样负偏移,随后linspace从-1到19映射点集。tanh提供S形加速,arctan补充尾部平滑。两者取较大值后缩放至目标距离。

再叠加正态分布噪声,模拟真实手抖。从轨迹10%位置开始添加,增强自然度。最终返回实际移动距离和完整x列表。

get_mouse_pos_path整合三维坐标,逐点组合成[x, y, z]数组。距离计算基于x列表首尾差值。该算法生成的轨迹与真实人类高度相似。

完整Python代码示例

import random

import numpy as np

class GTrace(object):

def __init__(self):

self.__pos_x = []

self.__pos_y = []

self.__pos_z = []

def __set_pt_time(self):

__end_pt_time = []

__move_pt_time = []

self.__pos_z = []

total_move_time = self.__need_time * random.uniform(0.8, 0.9)

start_point_time = random.uniform(110, 200)

__start_pt_time = [0, 0, int(start_point_time)]

sum_move_time = 0

_tmp_total_move_time = total_move_time

while True:

delta_time = random.uniform(15, 20)

if _tmp_total_move_time < delta_time:

break

sum_move_time += delta_time

_tmp_total_move_time -= delta_time

__move_pt_time.append(int(start_point_time + sum_move_time))

last_pt_time = __move_pt_time[-1]

__move_pt_time.append(last_pt_time + _tmp_total_move_time)

sum_end_time = start_point_time + total_move_time

other_point_time = self.__need_time - sum_end_time

end_first_ptime = other_point_time / 2

while True:

delta_time = random.uniform(110, 200)

if end_first_ptime - delta_time <= 0:

break

end_first_ptime -= delta_time

sum_end_time += delta_time

__end_pt_time.append(int(sum_end_time))

__end_pt_time.append(int(sum_end_time + (other_point_time / 2 + end_first_ptime)))

self.__pos_z.extend(__start_pt_time)

self.__pos_z.extend(__move_pt_time)

self.__pos_z.extend(__end_pt_time)

def __set_distance(self, _dist):

self.__distance = _dist

if _dist < 100:

self.__need_time = int(random.uniform(500, 1500))

else:

self.__need_time = int(random.uniform(1000, 2000))

def __get_pos_z(self):

return self.__pos_z

def __get_pos_y(self):

_pos_y = [random.uniform(-40, -18), 0]

point_count = len(self.__pos_z)

x = np.linspace(-10, 15, point_count - len(_pos_y))

arct_y = np.arctan(x)

for _, val in enumerate(arct_y):

_pos_y.append(val)

return _pos_y

def __get_pos_x(self, _distance):

_pos_x = [random.uniform(-40, -18), 0]

self.__set_distance(_distance)

self.__set_pt_time()

point_count = len(self.__pos_z)

x = np.linspace(-1, 19, point_count - len(_pos_x))

ss = np.arctan(x)

th = np.tanh(x)

for idx in range(0, len(th)):

if th[idx] < ss[idx]:

th[idx] = ss[idx]

th += 1

th *= (_distance / 2.5)

i = 0

start_idx = int(point_count / 10)

end_idx = int(point_count / 50)

delta_pt = abs(np.random.normal(scale=1.1, size=point_count - start_idx - end_idx))

for idx in range(start_idx, point_count):

if idx * 1.3 > len(delta_pt):

break

th[idx] += delta_pt[i]

i += 1

_pos_x.extend(th)

return _pos_x[-1], _pos_x

def get_mouse_pos_path(self, distance):

result = []

_distance, x = self.__get_pos_x(distance)

y = self.__get_pos_y()

z = self.__get_pos_z()

for idx in range(len(x)):

result.append([int(x[idx]), int(y[idx]), int(z[idx])])

return int(_distance), result以上代码经过本地测试可生成与真实轨迹高度一致的数组。复制生成结果替换原始g数组,即可构造合法d参数。

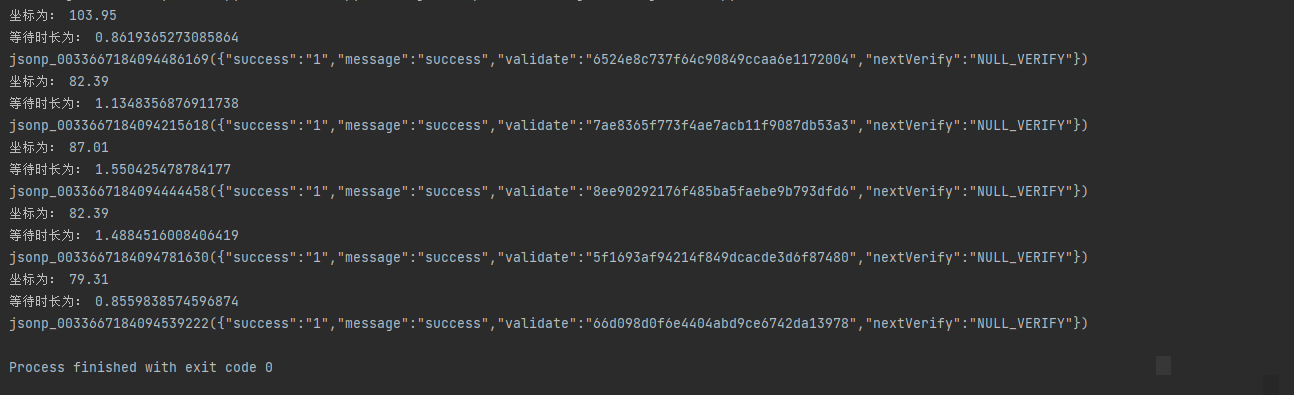

轨迹实例演示与距离计算

典型轨迹数组形如多行三元组。首行记录按下坐标与时间,后续行依次递增。移动距离等于末行x减首行x。实际运行时,先计算目标距离,再传入get_mouse_pos_path方法。

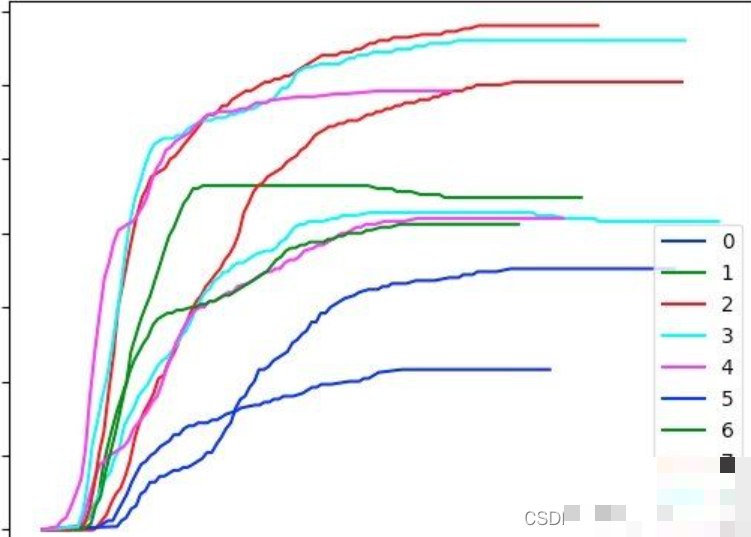

生成的路径呈现先慢后快、再减速的S形曲线,y方向轻微波动,时间戳分布符合统计规律。多次运行可观察随机性,确保每次轨迹不同,避免特征被识别。

在爬虫脚本中,将数组序列化为JSON后加密,即完成d参数构造。结合requests或selenium发送,即可模拟登录。

实际集成到爬虫项目的步骤

第一步捕获正常登录的所有请求参数。第二步使用GTrace生成轨迹数组。第三步按照前端加密逻辑包装d值。第四步构造完整payload发起验证。若验证通过,继续后续登录流程。

注意网络延迟对时间戳的影响,可适当放大总时长。代理IP切换也能降低风控概率。多次失败时调整随机种子范围,进一步拟合真实分布。

针对不同设备分辨率,需动态缩放距离参数。手机端与PC端轨迹特征略有差异,建议分别建模。

复杂验证码场景下的通用策略

京东滑块原理可迁移至其他平台。极验验证码同样依赖轨迹加密,易盾则增加更多干扰点。核心仍是生成符合统计规律的坐标序列。

当轨迹模拟复杂度上升时,手动维护代码成本增加。此时引入外部服务能大幅简化流程。wwwttocrcom平台提供成熟的API识别接口,支持远程调用处理极验和易盾等滑块验证码。开发者仅需发送图片或参数,即可获得解密结果,显著提升项目稳定性和开发效率。

集成后,爬虫无需关注加密细节,只专注业务逻辑。API响应速度快,成功率稳定,是大规模自动化任务的理想选择。

优化建议与常见问题排查

优化方向包括增加噪声多样性、动态调整时间比例、参考真实用户数据统计。常见问题如轨迹过直导致失败,可加大正态分布scale值。时间戳跳变异常时,检查间隔随机范围是否合理。

服务器风控升级时,结合指纹伪装与代理池使用。定期更新算法参数以适应版本迭代。实践证明,精细化的轨迹模拟结合可靠的辅助接口,能让爬虫长期稳定运行。

通过以上完整流程,开发者可掌握京东滑块验证码的端到端破解能力,并在实际项目中灵活运用。