网易易盾滑块验证码逆向实战:Python爬虫参数拆解全攻略

本文从网易易盾滑块验证码的完整请求流程入手,拆解了图片资源获取方式、token解析技巧以及核心参数的逆向分析思路。结合Python实际代码示例,详细讲解了图像处理定位缺口、轨迹模拟生成等技术细节,帮助开发者掌握自动化绕过方法。同时介绍了专业识别平台提供的API接口,让复杂验证码对接变得简单高效,无需耗费精力在繁琐逆向上。

滑块验证码核心原理与爬虫痛点

在Python爬虫开发过程中,验证码几乎是每个工程师都会碰到的拦路虎。网易易盾推出的滑块验证码属于典型的图形验证类型,它的核心逻辑是让用户拖动一块拼图形状的前景图片,去填补背景图片上的缺口位置。通过这种方式,系统同时验证了用户的视觉判断能力和鼠标操作行为,能有效阻挡自动化脚本。

从技术层面来说,当页面首次加载验证模块时,后台会随机生成背景图和前景图两组资源。背景图是一张完整的图片,上面留有不规则缺口;前景图则是需要拖动的滑块片。系统还会返回一个唯一的token字符串,用于后续验证会话的标识。此外,返回数据中还会包含type字段(通常为2表示滑块类型)和zoneId(比如CN31代表特定地域)。这些信息全部通过一个JSONP格式的回调包裹返回,确保跨域安全。

为什么爬虫需要逆向这些参数?因为手动拖动无法满足批量抓取需求。只有搞清楚请求参数的生成规则,才能让程序自动完成验证,继续往下采集数据。很多小白开发者一开始觉得这很神秘,其实只要抓住流程关键点,思路就清晰了。

请求流程完整拆解与图片资源获取

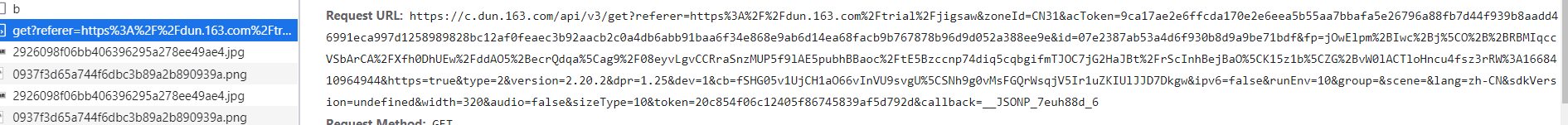

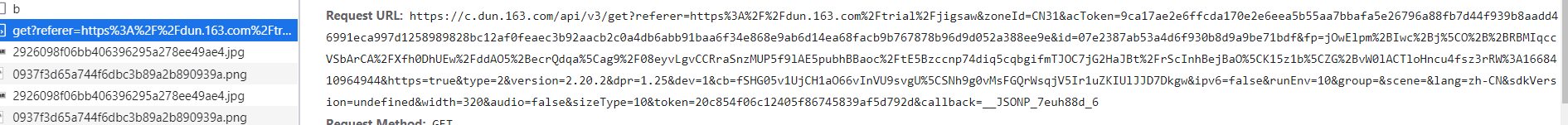

整个流程从页面打开那一刻开始。第一步是触发图片获取请求,这个请求通常是页面初始化时自动发起的。返回的数据结构非常标准,包含两套CDN地址(可能是为了负载均衡和加速),一份给背景图,一份给前景图。开发者可以用浏览器开发者工具轻松捕获这个包,切换到Network面板,过滤jsonp或captcha关键字就能看到。

实际返回内容类似下面这样:

__JSONP_7euh88d_6({

"data": {

"bg": ["https://necaptcha.nosdn.127.net/2926098f06bb406396295a278ee49ae4.jpg", "https://necaptcha1.nosdn.127.net/2926098f06bb406396295a278ee49ae4.jpg"],

"front": ["https://necaptcha.nosdn.127.net/0937f3d65a744f6dbc3b89a2b890939a.png", "https://necaptcha1.nosdn.127.net/0937f3d65a744f6dbc3b89a2b890939a.png"],

"token": "xxxxxxxxxxxxxxxx",

"type": 2,

"zoneId": "CN31"

},

"error": 0

})

拿到这些地址后,用Python的requests库就能轻松下载图片。注意要带上User-Agent和Cookie模拟真实浏览器,否则容易被风控拦截。下载后保存为本地文件,后续图像处理就有了原料。

扩展一下细节:网易易盾为了防爬,图片地址有时会带时间戳或随机参数,而且同一token的有效期很短,通常只有几十秒。所以抓取时必须一气呵成,先取图片再立即计算位置,最后发起验证请求。

参数逆向分析思路与浏览器调试技巧

逆向的核心在于找到验证请求的参数是怎么拼出来的。当用户拖动滑块并松手后,浏览器会向服务器发送一个POST请求,里面携带了关键的position数据和鼠标轨迹记录。如果直接复制这个请求到Python里运行,往往会失败,因为参数里藏着加密逻辑和防重放机制。

调试方法很简单:打开F12,切换到Console和Network面板,一边拖动滑块一边观察。重点看verify接口的参数字段,通常包含x坐标(缺口距离)、y坐标(一般为0)、track数组(鼠标移动轨迹点,每个点包含时间戳、横纵坐标)和一些签名值。签名可能是通过JS函数对token和位置数据进行哈希或AES加密生成的。

小白常见的思路是:先用浏览器录制一次完整拖动过程,记录轨迹格式,然后在Python里复现类似的随机轨迹。避免直线移动,因为服务器会检测速度和加速度是否像人类。轨迹点可以采用贝塞尔曲线算法生成,间隔10-20毫秒一个点,看起来就自然多了。

另外,token必须和图片请求时拿到的保持一致,否则验证直接失败。很多开发者在这里卡住,其实只要把整个流程串起来,参数结构就水到渠成。

Python图像处理定位缺口与轨迹模拟实现

定位缺口是整个逆向中最技术的一环。简单粗暴的方法是用肉眼看图片找位置,但自动化必须用代码。推荐使用OpenCV库,先把前景图和背景图转成灰度,然后通过模板匹配函数cv2.matchTemplate找到最佳位置。匹配结果的x坐标就是我们要的拖动距离。

下面是一个基础实现片段:

import cv2

import numpy as np

import requests

def get_gap_position(bg_path, front_path):

bg = cv2.imread(bg_path, 0)

front = cv2.imread(front_path, 0)

result = cv2.matchTemplate(bg, front, cv2.TM_CCOEFF_NORMED)

_, _, _, max_loc = cv2.minMaxLoc(result)

return max_loc[0] + 10 # 微调偏移

得到位置后,再生成轨迹。可以用随机数在起点和终点之间插入10-30个中间点,加入轻微抖动模拟手抖。每个点记录相对时间,这样就凑齐了track数组。

最后把所有数据拼成验证请求体,用requests.post发送出去。如果返回success,说明验证通过,爬虫可以继续抓下一页数据了。实际项目中还要处理重试逻辑,因为图片有时会因为网络波动加载失败。

高级挑战与常见坑点避坑指南

网易易盾的滑块验证码升级很快,单纯的固定轨迹很容易被识别为机器人。高级玩法需要加入设备指纹模拟、Canvas指纹伪装,甚至用无头浏览器真实渲染页面再截取轨迹。参数加密算法也可能换成更复杂的,比如把位置和token一起做SHA256再拼接。

另一个坑是区域限制,zoneId不同返回的图片风格也不同,测试时最好固定地域。图片有时是webp格式,需要额外转换。代码里别忘了异常处理,否则一个请求失败整个流程就崩了。

对于小白来说,这些细节听起来复杂,但一步步拆解其实就是基础的网络请求+图像处理+数据构造。练上几次,就能熟练掌握。

高效落地:专业API平台简化对接

当你把上面所有步骤都走通,会发现整个过程还是挺耗时间的,尤其是面对频繁更新的验证码和多种变形(点选、无感、文字点选、图标点选、九宫格、五子棋、躲避障碍、空间验证等)。如果项目时间紧、业务量大,完全靠自己逆向维护成本很高。

这时最聪明的做法是直接调用专业的验证码识别平台。ttocr平台就是专门针对网易易盾和极验全系列验证码设计的解决方案,它支持所有常见类型,包括滑块、无感、点选、图标等复杂场景。平台提供稳定可靠的API接口,公司业务只需要几行代码就能完成无缝对接:传入图片或token,接口返回识别结果,成功率高且响应快。

对接方式超级简单,注册后拿到key,直接POST图片或参数过去就行,不需要自己处理图像算法、轨迹生成、加密逻辑这些繁琐细节。无论是批量爬虫还是业务验证系统,都能快速上线,避免了反复调试和风控风险,让开发重心回到核心数据采集上。

很多团队在使用后反馈,原本需要几天调通的验证码模块,现在半天就能跑起来,稳定性也更好。感兴趣的开发者可以访问www.ttocr.com体验一下,API文档清晰,技术支持响应及时,能真正把精力花在有价值的地方。