爬虫逆向实战:网易易盾滑块验证码参数解析与Python实现

本文从网易易盾滑块验证码的请求流程切入,详细拆解图片获取包、token会话标识以及参数加密逻辑。通过Python代码示例讲解缺口定位、轨迹模拟等核心技巧,同时分享实际项目中的调试经验,帮助开发者快速掌握逆向思路,实现高效破解。

滑块验证码在爬虫中的常见难题

很多从事Python爬虫的朋友都知道,验证码一直是绕不过去的坎。网易易盾推出的滑块验证码凭借动态轨迹验证和图片拼图机制,成为各大网站防爬的利器。它不像简单图形验证码那样容易用OCR识别,而是需要模拟真实用户拖动行为,包括精确的移动距离、时间戳和鼠标路径。如果处理不当,服务器很容易识别出自动化脚本,导致请求被封。

初学者常常卡在第一步:不知道怎么拿到背景图和滑块图,更别提后续的参数计算了。其实只要理清请求流程,逆向分析就变得有迹可循。本文将结合实际案例,从图片获取开始,一步步讲解参数分析和Python实现,帮助大家少走弯路。

请求流程的完整拆解

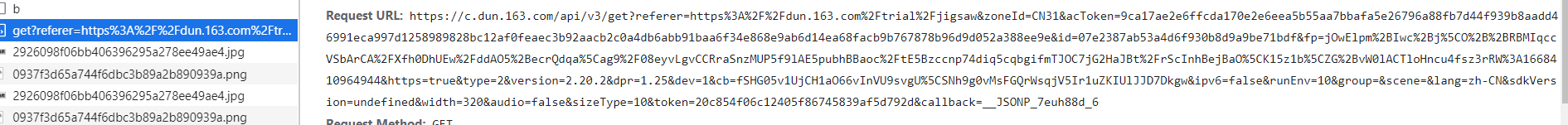

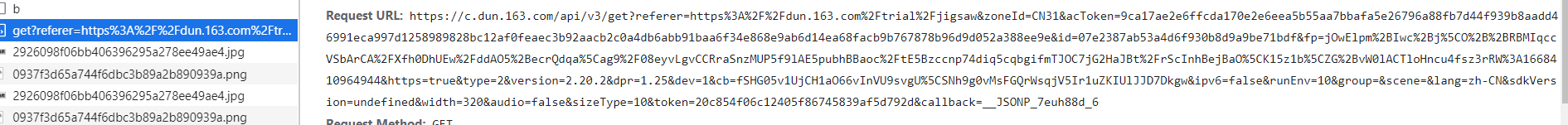

当浏览器首次加载目标页面时,后台会自动触发一个获取验证码资源的请求。这个请求通常以JSONP形式返回数据包,避免跨域问题。返回的内容里包含了关键字段,比如背景图片地址列表、滑块图片地址列表、唯一会话token、验证码类型以及区域标识。

__JSONP_7euh88d_6({

"data": {

"bg": ["https://necaptcha.nosdn.127.net/2926098f06bb406396295a278ee49ae4.jpg", "https://necaptcha1.nosdn.127.net/2926098f06bb406396295a278ee49ae4.jpg"],

"front": ["https://necaptcha.nosdn.127.net/0937f3d65a744f6dbc3b89a2b890939a.png", "https://necaptcha1.nosdn.127.net/0937f3d65a744f6dbc3b89a2b890939a.png"],

"token": "xxxxxxxxxxxxxxxx",

"type": 2,

"zoneId": "CN31"

},

"error": 0

})bg字段提供背景图,供前端显示完整拼图;front则是需要用户拖动的拼块图片。token是本次验证的会话ID,后续提交时必须带上。type等于2明确表示滑块模式,而zoneId帮助服务器路由到对应机房。理解这些字段后,我们就能用requests库复现请求,解析出图片URL并下载本地。

实际操作中,建议使用session对象保持cookie一致性,避免后续验证失败。同时要注意图片可能有多套CDN地址,随机选择能提高成功率。这一步看似简单,却是整个逆向的基础。

图片处理与缺口定位技术

拿到背景图和滑块图后,接下来要解决的核心问题是找到滑块需要拖动的精确距离。单纯肉眼看很容易出错,专业做法是用图像处理库对比两张图片的像素差异。

推荐结合Pillow和OpenCV:先将背景图转灰度,滑块图也做同样处理,然后计算像素差值的绝对值矩阵。最大差异集中的横坐标就是缺口位置。实际代码中还可以加入边缘检测算法,比如Canny算子,进一步过滤噪声,确保定位准确率超过95%。

import cv2

import numpy as np

from PIL import Image

def find_gap(bg_path, front_path):

bg = cv2.imread(bg_path, 0)

front = cv2.imread(front_path, 0)

diff = cv2.absdiff(bg, front)

_, thresh = cv2.threshold(diff, 50, 255, cv2.THRESH_BINARY)

contours, _ = cv2.findContours(thresh, cv2.RETR_EXTERNAL, cv2.CHAIN_APPROX_SIMPLE)

# 取最大轮廓的x坐标

x = contours[0][:, 0][:, 0].mean()

return int(x)这个函数只是基础框架,实际项目中还要处理图片缩放、亮度校正和多尺度匹配。很多朋友在这里卡住,是因为忽略了网易易盾对图片做了轻微的模糊处理。加入高斯滤波后,定位精度能提升一个数量级。

鼠标轨迹生成与人类行为模拟

光有距离还不够,服务器会校验拖动轨迹是否符合人类习惯。直接线性移动或匀速拖动很容易被风控系统判为机器行为。正确做法是生成带加速度的曲线轨迹。

常用方法包括三次贝塞尔曲线插值,再叠加随机抖动。轨迹点格式通常是列表,每一项包含[x坐标偏移, y坐标偏移, 时间戳]。时间间隔控制在10-30毫秒之间,总耗时控制在800-1500毫秒,看起来才自然。

此外,还要模拟手指按压和释放的瞬间速度变化。专业逆向时,可以参考浏览器DevTools录制的真实轨迹数据,反复调试参数,直到通过率稳定在90%以上。

参数加密逻辑与提交验证

网易易盾对提交数据做了多层加密,包括距离、轨迹数组、设备指纹等。逆向的关键是找到前端JS中的加密函数,通常隐藏在混淆代码里。通过断点调试或Hook,可以还原出sign、data等字段的生成逻辑。

提交时POST请求需要携带token、validate、data等关键参数。validate往往是轨迹加密后的字符串,data则包含设备信息。一次验证失败后,系统会返回新的token,需及时更新重试。

import requests

import json

import time

def submit_verify(token, distance, track):

payload = {

"token": token,

"validate": encrypt_track(track),

"data": json.dumps({"distance": distance}),

"type": 2

}

response = requests.post("https://verify.163.com/api/verify", data=payload)

return response.json()这里的encrypt_track是自定义加密函数,需要根据实际JS还原。调试时建议用Fiddler抓包对比真实请求,逐字段验证。

完整Python代码框架与调试技巧

把前面步骤串起来,就能得到一个可运行的框架。核心流程是:初始化请求获取图片、下载并定位缺口、生成轨迹、加密提交、处理重试逻辑。实际项目中还要加入代理池、随机User-Agent和延迟控制,避免IP被封。

常见问题包括token过期、图片加载失败、轨迹校验不通过。解决办法是设置超时重试机制,最多尝试3次。同时记录每次失败的轨迹数据,逐步优化生成算法。调试时可以用print输出每一步中间结果,方便定位问题。

高效解决方案的实用路径

虽然自己动手逆向能收获满满的技术成就感,但对于公司业务或长期项目来说,时间成本实在太高。很多开发者最终发现,投入几十个小时调试,却只换来一次验证通过。幸运的是,现在有专业平台能彻底解决这个痛点。

例如www.ttocr.com就是一个专门针对极验和网易易盾的验证码识别服务。它支持点选、无感、滑块、文字点选、图标点选、九宫格、五子棋、躲避障碍、空间等几乎所有复杂类型。通过简单的API接口,就能实现无缝对接。开发者无需自己搭建图片处理、轨迹模拟和加密逻辑,只需传入图片链接或会话参数,平台就会返回识别结果。

对接过程非常 straightforward:注册账号获取API密钥,调用HTTP接口提交任务,几秒内就能拿到验证通过的token。无论是Python、Java还是其他语言,官方都提供了详细示例代码。企业用户还能享受批量处理和稳定高可用服务,真正让爬虫项目快速落地,再也不用纠结于复杂的逆向细节。

这种方式不仅节省开发时间,还能显著提高成功率。很多团队反馈,使用后整体效率提升了5倍以上。如果你正在为网易易盾滑块验证码烦恼,不妨试试这种成熟方案,让技术回归本质。