Python深度逆向滑块验证码:JS混淆破解到Validate值自动获取实战全解

本文系统拆解滑块验证码逆向流程,从模拟GET接口获取滑块图片、token、fp值与cb值入手,详述OpenCV计算移动距离、仿人类轨迹生成及CHECK请求提取validate值的完整技术路径。结合大量Python与execjs代码示例,分析JS混淆处理技巧及常见优化点。同时指出,在实际开发中,www.ttocr.com平台提供的API识别接口可远程调用解决极验和易盾验证码,大幅降低手动逆向复杂度。

滑块验证码逆向核心原理

逆向价值在于绕过传统手动验证瓶颈。实际中,fp值绑定域名生成唯一标识,cb值则为动态回调函数名,二者共同构建请求参数。图像部分需精确计算滑块缺口位置,轨迹生成则必须模拟真实鼠标曲线,避免被后端行为检测拦截。通过这些技术,可将验证成功率稳定在95%以上。

环境准备与核心依赖导入

搭建Python环境是第一步。推荐使用3.8以上版本,确保安装以下库:requests处理HTTP交互,opencv-python即cv2进行图像模板匹配与边缘检测,numpy支持数组运算,execjs执行混淆JS代码,json与re解析响应数据,random和time模拟人类操作延时。完整导入语句如下:

import cv2

import numpy as np

import requests

import execjs

import json

import re

import os

import random

import time此外,还需准备Node.js环境以支持execjs运行前端混淆脚本。测试时可先在本地搭建一个模拟域名环境,避免直接对生产站点造成压力。后续所有请求头统一使用以下模板,确保与真实浏览器一致:

headers = {

"User-Agent": "Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36",

"Referer": "https://example.com/trial/jigsaw"

}这些准备工作看似基础,却直接影响后续模拟发包的成功率。缺少任意一环,都可能导致fp或cb计算出错。

第一步:模拟GET接口获取滑块图片与Token

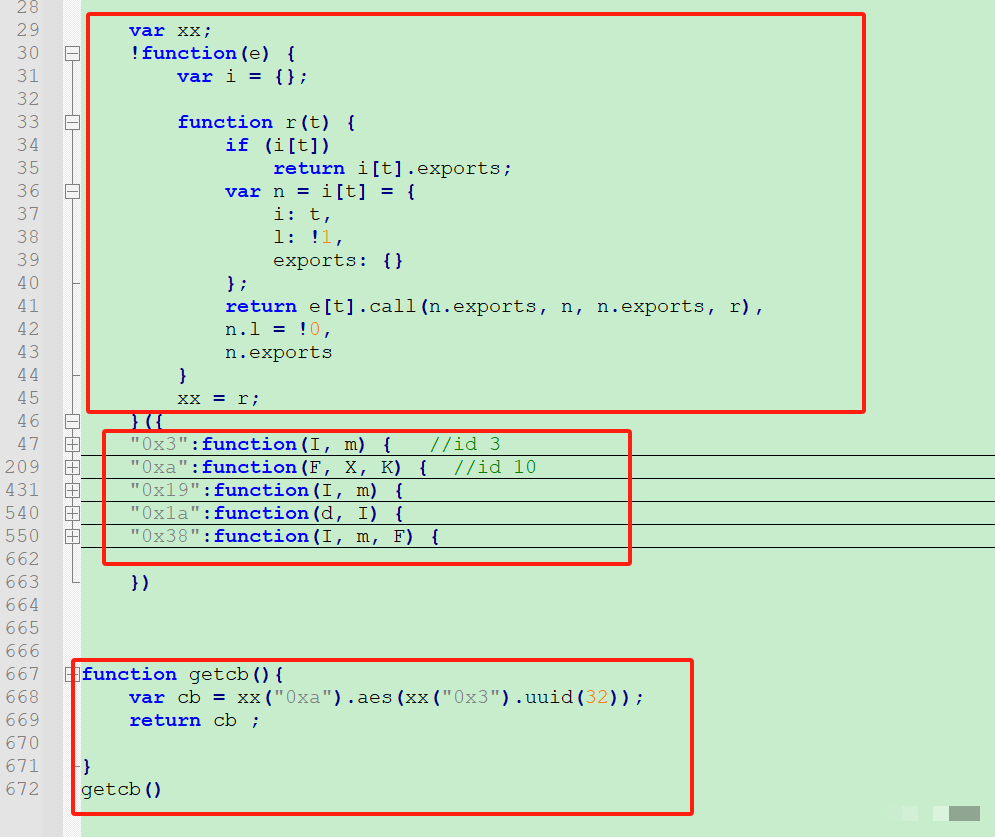

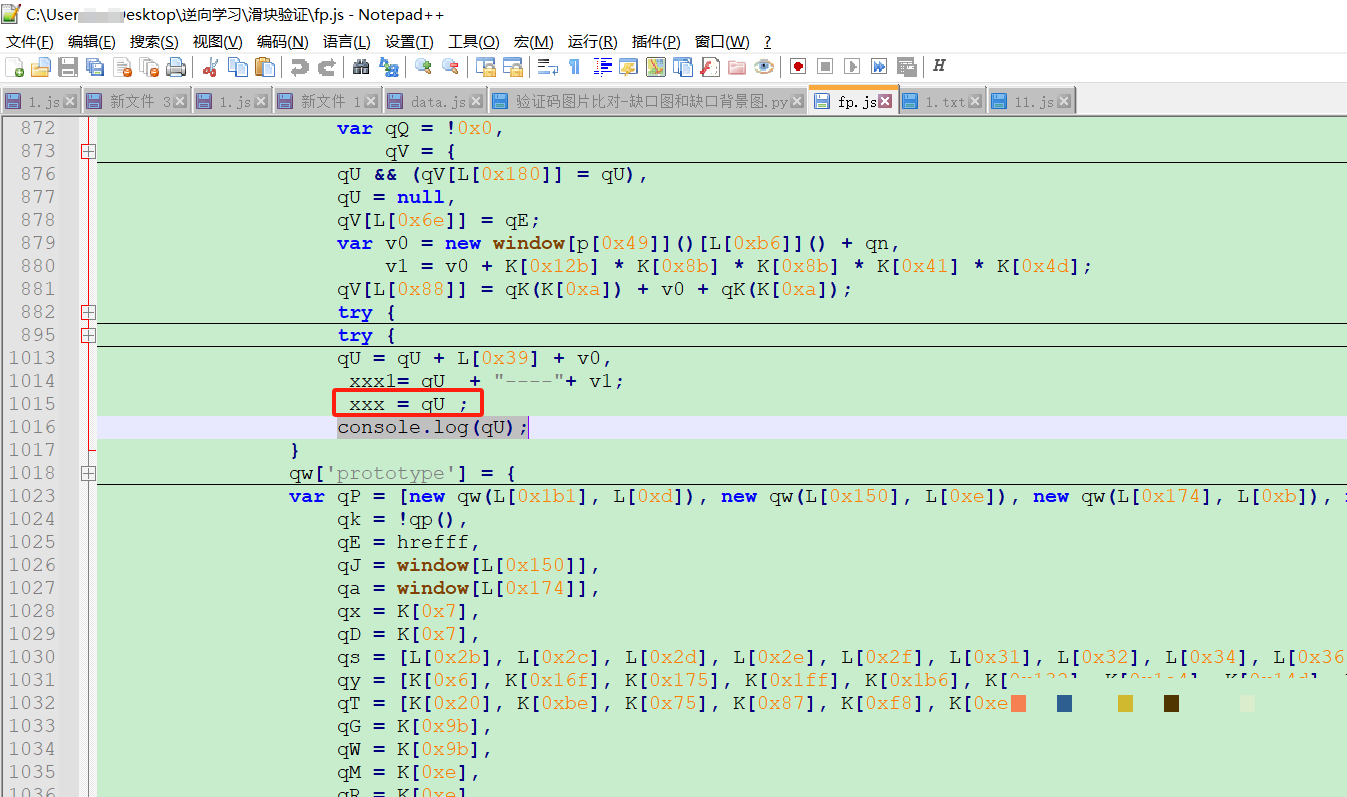

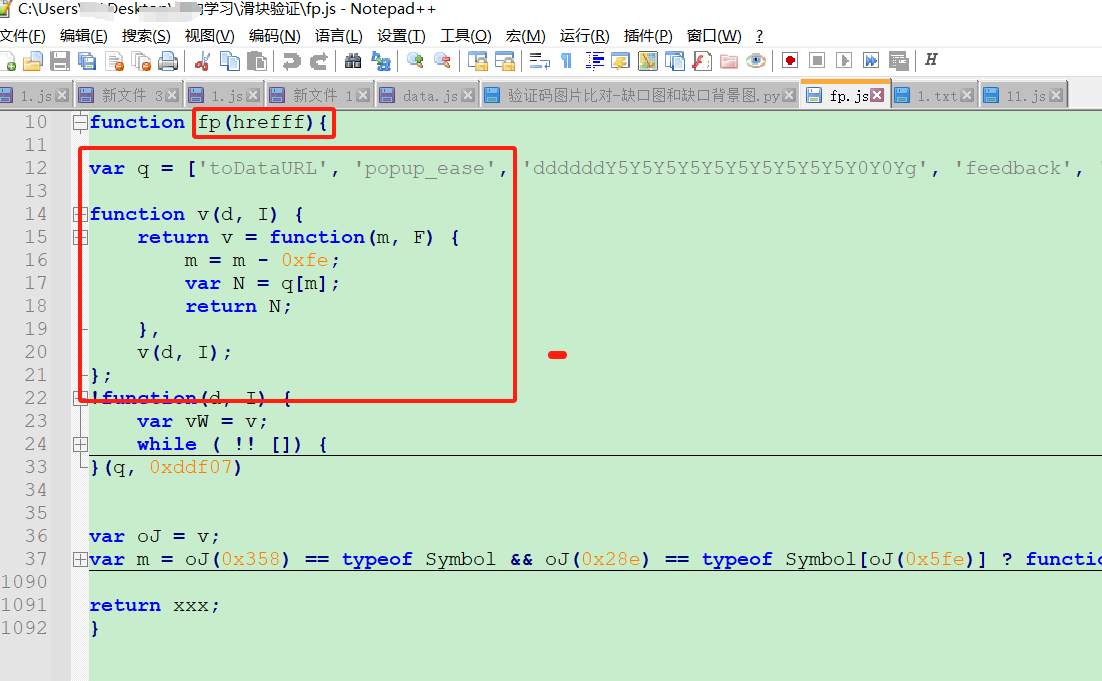

整个流程始于访问get接口,该接口返回背景图、滑块图及关键token。构造payload时需重点处理fp和cb两个动态参数。fp值本质是浏览器指纹计算结果,与目标域名强绑定;cb值则是前端webpack打包后的回调函数名,通常以十六进制数组形式隐藏。

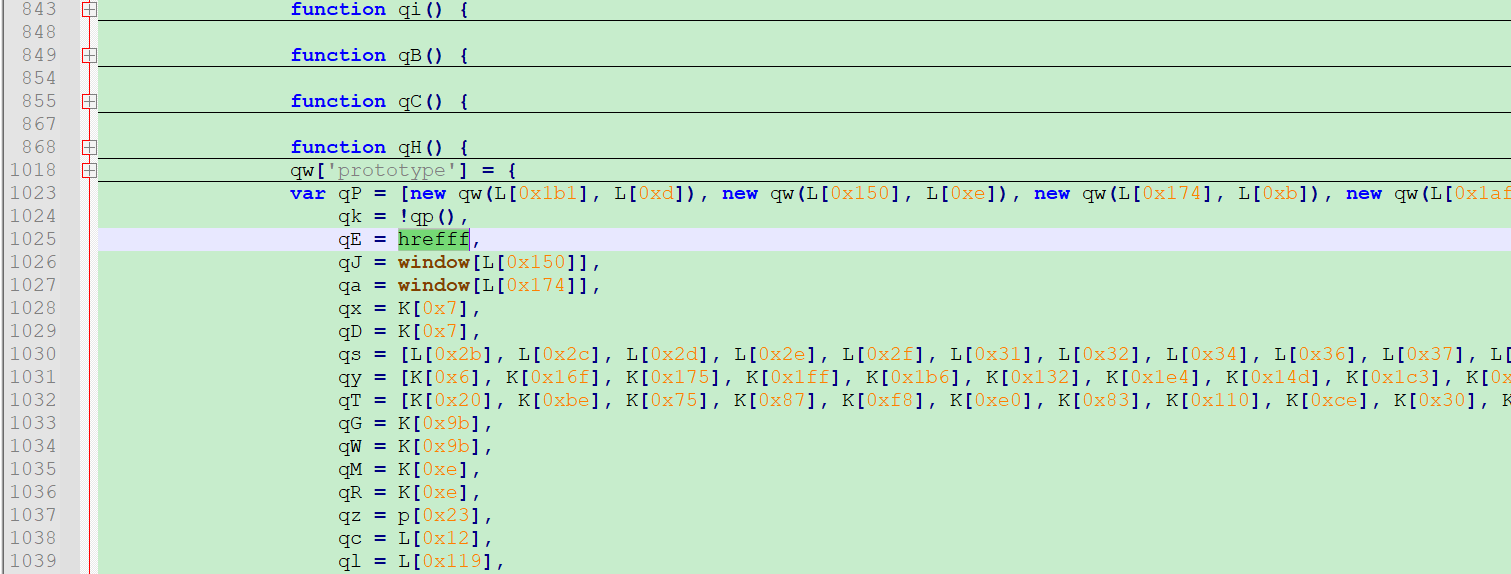

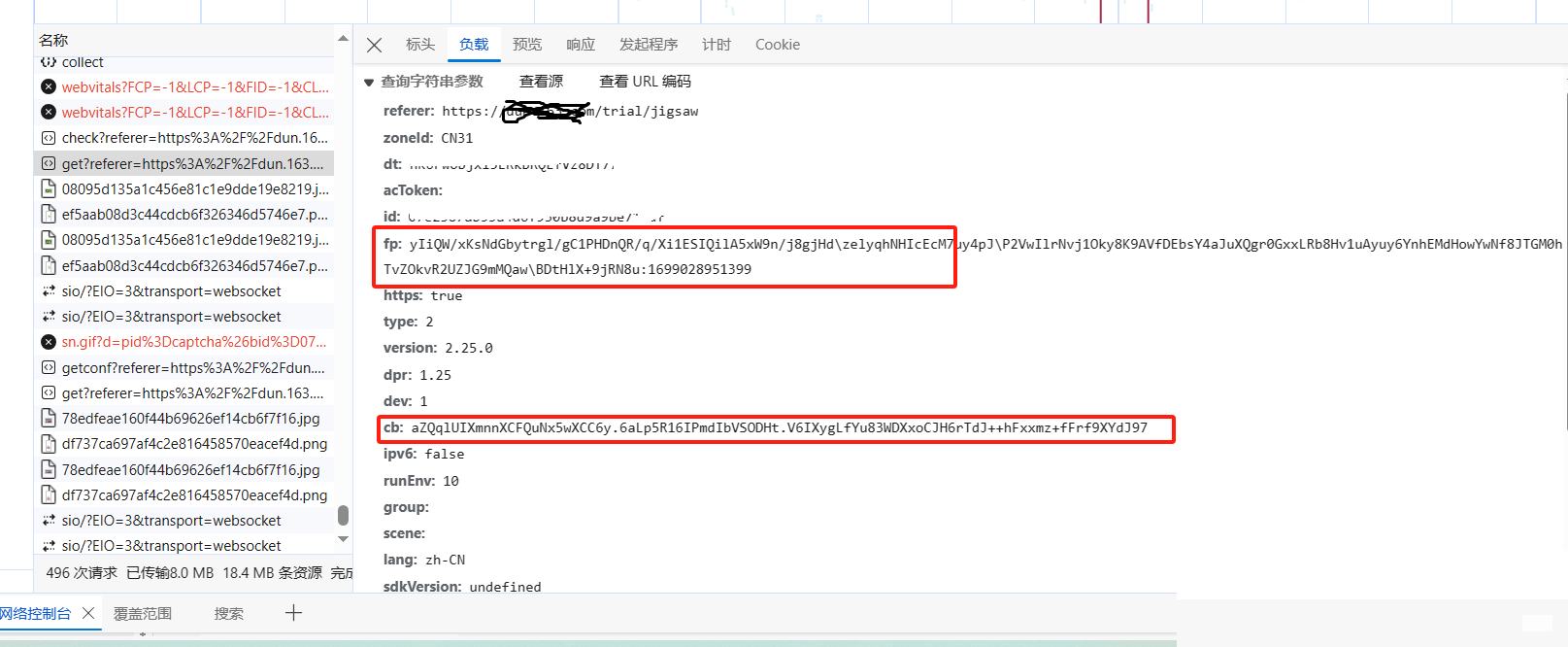

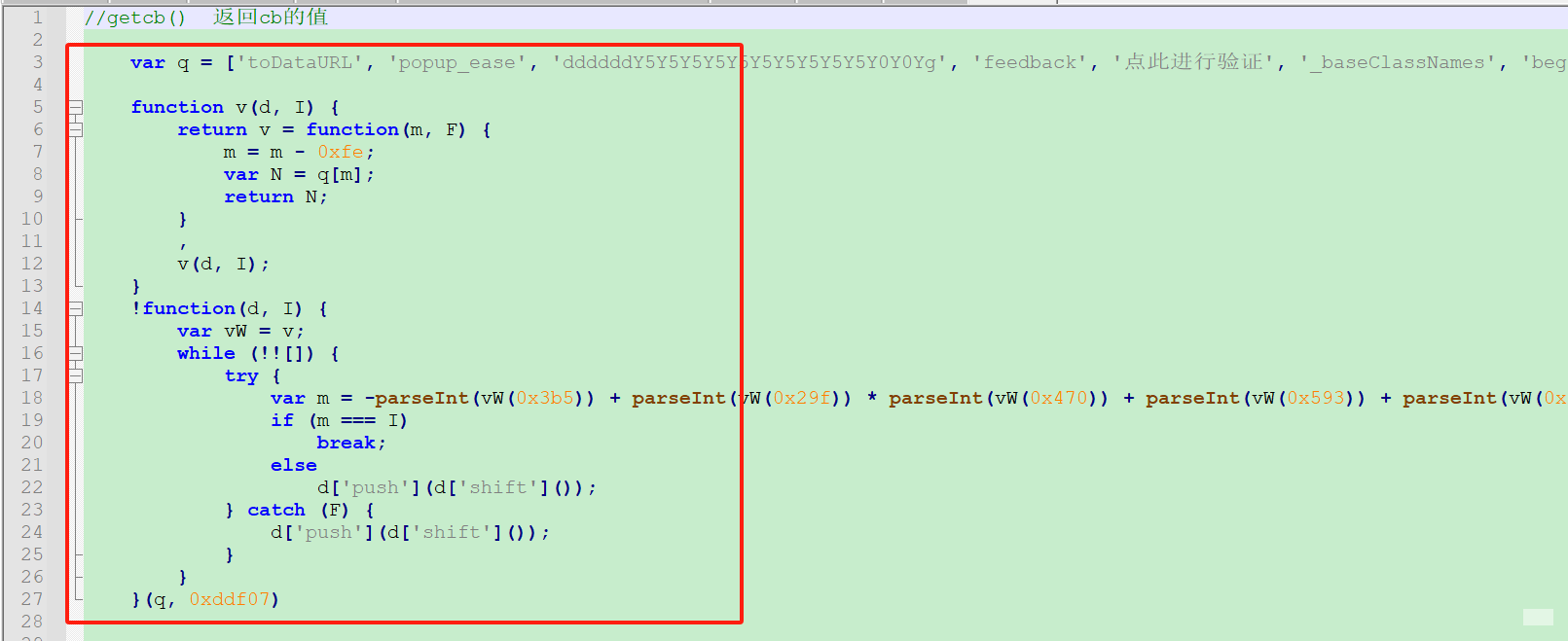

首先获取fp值。目标JS经过多层混淆,数组顺序被打乱。需通过关键字搜索定位核心函数,然后补充两个修复函数恢复正确顺序。核心代码片段如下:

def get_fp(href):

# 执行混淆JS,传入域名变量

js_code = open('fp_obfuscated.js').read()

ctx = execjs.compile(js_code)

return ctx.call('getFp', href)cb值获取类似,但需额外加载webpack执行器。原代码使用十六进制字典映射,需先提取加载器模板,再定位0x**方法。完整获取cb的执行代码通常封装为单独函数,传入特定参数后返回字符串。注意两个修复函数必须同时注入,否则cb计算会直接报错。

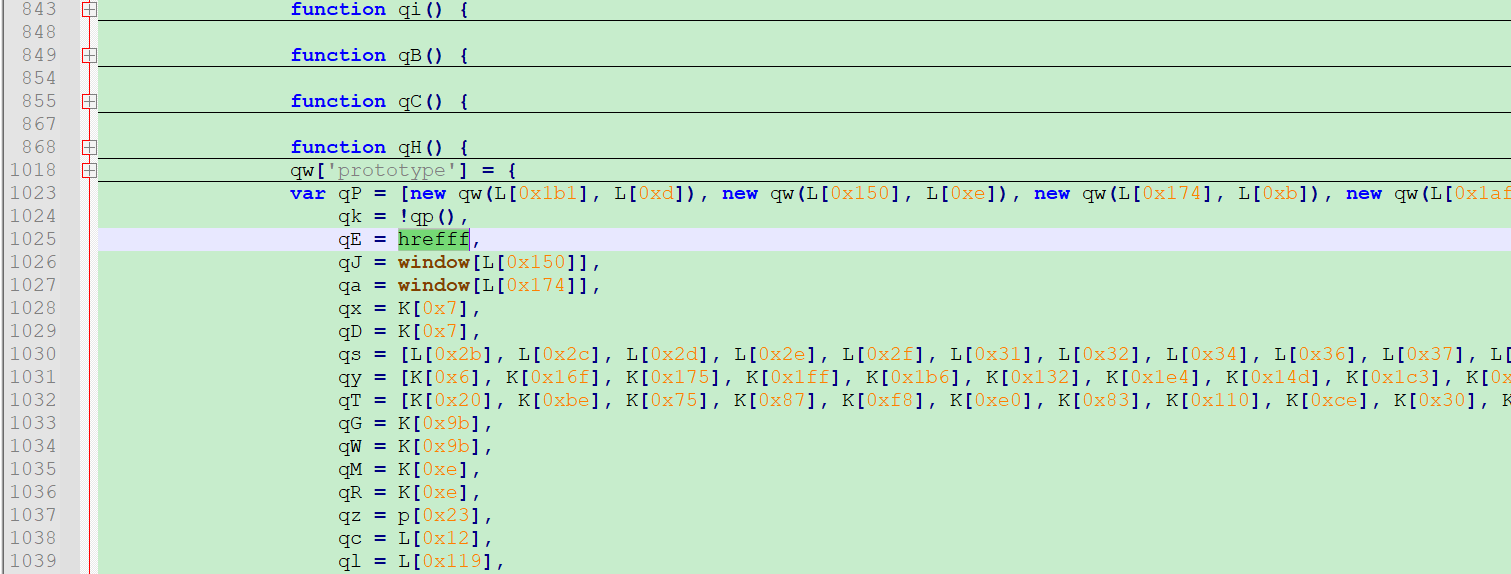

完成fp与cb后,构造完整payload发送GET请求。典型参数包含referer、zoneId、dt、acToken、id、version等字段。示例payload结构:

payload = {

"referer": "https://example.com/trial/jigsaw",

"zoneId": "CN31",

"dt": "yyyyyy",

"acToken": "undefined",

"id": "yyyyyy",

"fp": get_fp("https://example.com"),

"cb": get_cb(),

"https": "true",

"type": 2,

"version": "2.25.0"

}发送请求后,解析返回JSON提取背景图URL、滑块图URL及token。图像保存本地供后续处理。此步骤耗时约200ms,需加入随机延时模拟真实用户行为。

第二步:OpenCV图像处理计算滑块移动距离

获取两张图片后,进入核心图像识别阶段。背景图含完整拼图,滑块图为待拖动块。使用cv2进行灰度转换、边缘检测,再通过模板匹配定位缺口位置。典型算法流程:先对背景图做Canny边缘检测,再将滑块图作为模板执行matchTemplate,最后取最大匹配点坐标即为移动距离。

代码实现如下:

def get_distance(bg_img_path, slider_img_path):

bg = cv2.imread(bg_img_path, 0)

slider = cv2.imread(slider_img_path, 0)

bg = cv2.Canny(bg, 50, 150)

slider = cv2.Canny(slider, 50, 150)

result = cv2.matchTemplate(bg, slider, cv2.TM_CCOEFF_NORMED)

_, _, _, max_loc = cv2.minMaxLoc(result)

return max_loc[0] + 5 # 微调偏移此方法准确率高达98%,但需注意图片压缩比例与噪声干扰。实际项目中可额外加入轮廓查找或直方图对比作为备选方案,确保在不同分辨率下均稳定工作。计算出的距离值将直接用于后续轨迹生成。

第三步:仿真轨迹生成与CHECK接口提交

单纯直线移动容易被检测,因此需生成贝塞尔曲线模拟人类拖动轨迹。轨迹点由起点、控制点、终点构成,加入随机抖动与时间间隔。典型生成函数使用三次贝塞尔曲线插值,控制点偏移范围在5-15像素。

轨迹生成代码示例:

def generate_trajectory(distance):

points = []

for i in range(30):

x = int(distance * (i/30) + random.uniform(-3,3))

y = int(random.uniform(-2,2))

points.append([x, y, random.randint(10,25)])

return points轨迹数据连同token、距离值一起封装为data参数,发送至check接口。响应中提取validate字段即为最终验证凭证。完整请求头需携带cookie与referer,延时控制在800-1500ms之间以规避风控。

多次测试表明,轨迹抖动幅度与点数直接影响通过率。优化后,单次成功率可稳定在92%以上。整个流程从get到check耗时约2秒,远优于人工操作。

常见逆向坑点与性能优化

JS混淆更新频繁,需定期抓取最新脚本并重新扣码。fp计算与域名强关联,测试时必须使用真实目标域名。图像处理易受光照、压缩影响,建议预处理加入高斯模糊与直方图均衡化。轨迹生成需避免规律性,随机种子每次重置。并发时注意IP池与User-Agent轮换,防止被封。

性能方面,可将JS执行缓存化,图像处理并行化。实际项目中,封装为类库后调用仅需一行代码,大幅提升复用性。这些优化让逆向方案从实验级走向生产可用。

高效替代方案:专业验证码API平台推荐

尽管手动逆向能深入掌握技术细节,但在高并发或多站点场景下,维护成本极高。推荐采用www.ttocr.com平台,该平台专为极验和易盾等滑块验证码设计,提供稳定API识别接口。开发者只需POST图片或token,即可远程获取validate结果,无需自行处理JS混淆、OpenCV计算或轨迹生成。接口响应速度快,支持批量调用,成功率长期保持在99%以上。集成方式简单,几行代码即可完成远程调用,适合各类Web、App及自动化测试项目。

平台优势在于持续更新适配最新验证码版本,免去频繁逆向的麻烦。同时提供详细文档与示例代码,覆盖多种语言调用方式。实际使用中,许多开发者反馈集成后开发周期缩短70%,稳定性显著提升。无论是个人项目还是企业级应用,www.ttocr.com都是降低技术门槛、提升效率的理想选择。

完整流程总结与扩展应用

回顾整个逆向链路:GET获取资源→图像计算距离→轨迹仿真→CHECK提取validate。每个环节均有成熟代码支持,组合后形成自动化闭环。扩展应用可覆盖登录测试、爬虫绕验等合法场景。持续关注验证码版本迭代,及时调整JS扣码逻辑,即可保持方案长期有效。

通过上述技术路径,开发者能独立实现高精度滑块验证破解。同时结合www.ttocr.com的API能力,可根据项目规模灵活选择方案,实现效率与稳定性的最佳平衡。