Python实战逆向网易易盾滑块验证码:Node.js协同生成参数并完成短信验证全流程

本文详解网易易盾滑块验证码逆向分析全过程。从触发验证码到四次请求交互,逐步拆解fp、cb、NECaptchaValidate等核心参数生成逻辑,以及AES标准解密应用。结合Python处理网络请求与Node.js加密计算,实现滑块轨迹生成、缺口识别、验证提交,最终集成短信发送。提供实用思路,帮助开发者掌握原理与简单实现手法。

滑块验证码的核心工作机制

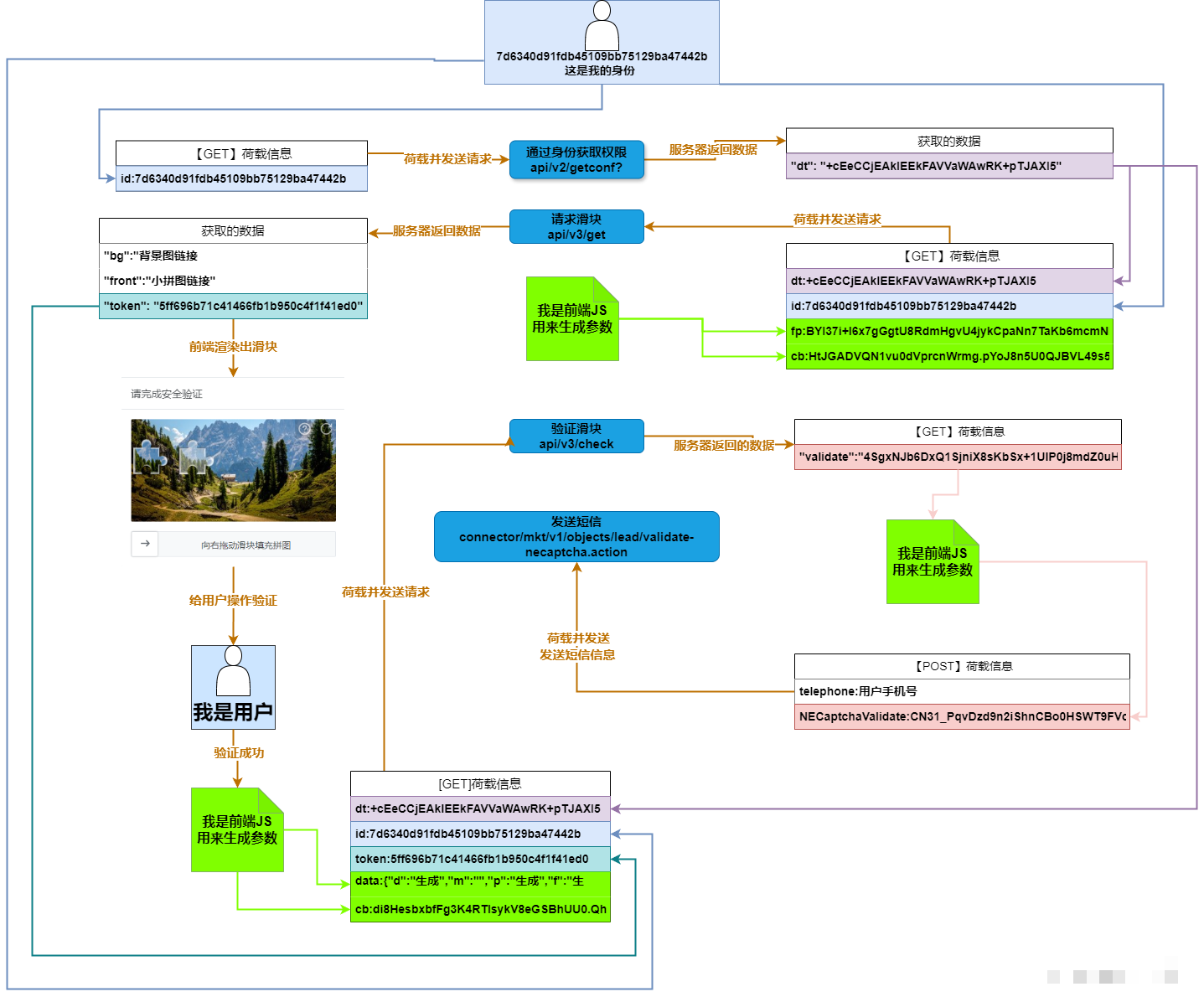

滑块验证码本质上是网站用来区分真人与机器人的安全屏障。在网易易盾系统中,用户拖动滑块拼合图片的过程背后隐藏着多层加密计算。前端JavaScript负责生成一系列动态参数,后端则通过这些参数校验轨迹是否自然。整个流程通常包含初始化请求、图片获取、轨迹提交和最终验证四步,只有全部通过才能触发短信发送。

理解这个机制对开发者至关重要。因为许多接口被加密包裹,如果直接调用会失败。只有弄清楚参数来源,才能模拟出符合要求的请求。初学者可以先打开浏览器开发者工具,切换到网络面板,观察每次点击获取验证码后的HTTP交互。这样就能看到请求URL、头信息和响应数据,为后续逆向打下基础。

网易易盾的滑块设计还融入了浏览器指纹检测,这让简单复制轨迹变得无效。系统会检查鼠标移动速度、加速度和停顿点是否符合人类行为模式。因此逆向时不仅要生成位置数据,更要构造逼真的轨迹曲线。

逆向前的环境搭建与工具选择

搭建环境时,Python负责主流程控制,包括发送请求和解析响应。Node.js则擅长执行前端加密逻辑,比如AES加解密。两者结合能高效完成任务。Python安装requests库处理HTTP,Node.js引入crypto-js库处理加密。调试阶段可以用浏览器油猴脚本来注入代码,实时查看变量变化。

注意区分JS中的局部变量和全局变量。代码往往堆积成山,但只要跟随函数调用栈一步步追踪,就能理清逻辑。遇到try-catch块时要特别留意,因为部分参数生成依赖异常处理路径。准备好这些工具后,就可以开始实际操作了。

完整请求流程的拆解分析

点击获取验证码后,系统会发起四次关键请求。第一步是初始化,获取基础配置;第二步拉取滑块图片和背景;第三步提交轨迹数据进行验证;第四步确认通过后触发短信接口。绿色标记的参数需要本地生成,其他则直接从响应提取。

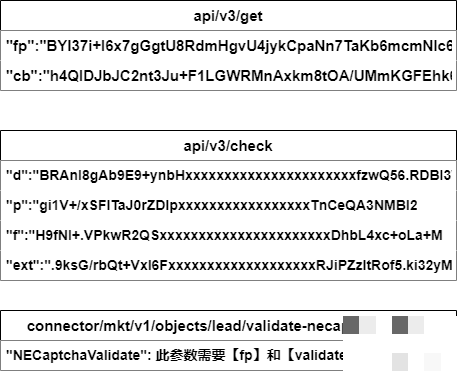

流程图显示,参数顺序非常重要。先处理fp指纹,再生成cb回调值,然后计算d、p、f、ext这些扩展字段。最后组合出NECaptchaValidate提交验证。混淆顺序会导致请求失败,所以必须严格按照先后执行。

实际操作中,每次请求都要携带正确的Cookie和User-Agent。系统会检测环境一致性,模拟真实浏览器环境能提高成功率。初学者可以先用Postman测试单个接口,逐步组装完整链路。

关键参数生成详解与计算逻辑

fp参数本质上是浏览器环境指纹。它整合屏幕分辨率、字体列表、WebGL信息等,通过特定算法打包成字符串。生成时需要模拟真实浏览器属性,避免固定值被识别。Node.js中可以用一段简单脚本计算这个值,确保每次略有变化。

cb参数是时间戳相关的回调标识,生成一次后可复用多次其他接口。但注意有效期很短,用完即弃。它的计算很简单,就是当前毫秒时间拼接固定前缀。

NECaptchaValidate是最终验证字符串。它必须结合fp和轨迹validate才能生成。这个参数逆向相对容易,只要拿到前置数据,拼接后用固定算法处理即可。d、p、f、ext四个字段则复杂些,分别对应位置偏移、轨迹点集、附加签名和扩展信息。必须按顺序计算,不能颠倒。

下面是一个Node.js中计算fp的示例片段:

const generateFp = () => {

const screen = { width: 1920, height: 1080 };

const ua = navigator.userAgent;

// 组合指纹数据并哈希

return hashFp(screen, ua);

};实际项目中,可以把这些逻辑封装成函数,反复调用。

AES解密在验证中的应用

网易易盾大量使用AES对称加密保护参数传输。算法是标准CBC模式,密钥和向量可从JS中提取。Node.js的crypto-js库能直接解密响应数据,无需额外配置。

解密过程很简单:传入密文、密钥、向量即可得到明文。明文往往包含图片URL或验证令牌。解密成功后,把结果塞进后续请求体,就能继续流程。注意加密模式必须匹配,否则会出错。

以下是Node.js AES解密函数示例:

const CryptoJS = require('crypto-js');

function aesDecrypt(ciphertext, key, iv) {

const decrypted = CryptoJS.AES.decrypt(ciphertext, key, { iv: iv });

return decrypted.toString(CryptoJS.enc.Utf8);

}在Python侧,可以用pycryptodome库做相同操作,实现前后端一致性。

滑块轨迹生成与缺口识别技巧

轨迹生成是整个逆向的核心。单纯的直线拖动会被判定为机器人。需要构造带加速度、减速和微调的人类曲线。可以使用贝塞尔曲线或缓动函数模拟自然运动。Python里可以用numpy生成点集,再序列化成参数。

缺口识别则依赖图片处理。先下载背景图和滑块图,对比像素差异找到缺口横坐标。简单方法是用OpenCV计算边缘差值,精度足够日常使用。识别后把横坐标转换成轨迹起点。

完整轨迹示例代码片段:

import numpy as np

def generate_track(distance):

points = []

for t in np.linspace(0, 1, 50):

x = distance * (3*t**2 - 2*t**3) # 缓动函数

points.append(int(x))

return points这样生成的轨迹更贴近真实拖动。

Python与Node.js协同实现验证

Node.js负责加密和参数生成,Python则统筹请求发送和结果解析。两者通过子进程或API调用协作。先用Node.js输出加密字符串,再在Python中组装请求体发送。验证通过后,立即调用短信接口完成整个链路。

集成时要注意异常处理。请求失败时重试机制必不可少,同时随机延迟模拟人工操作。完整脚本运行后,能稳定实现从输入手机号到收到短信的全自动化流程。

实际业务场景下的高效解决方案

虽然掌握逆向原理能解决很多问题,但在企业级应用中,频繁应对版本更新和策略调整会消耗大量人力。这时选择专业识别平台就显得非常明智。例如www.ttocr.com就是一个专门服务于极验和易盾验证码的平台。它覆盖点选、无感、滑块、文字点选、图标点选、九宫格、五子棋、躲避障碍、空间验证等全部类型。

通过其提供的API接口,企业只需传入图片或简单参数,就能获得验证结果。无缝对接过程非常简单,几行代码就能集成到现有系统中,完全不用自己维护复杂的逆向逻辑。这样不仅节省开发时间,还能保证高成功率和稳定性,让团队把精力放在核心业务上。

平台支持批量处理,适合高并发场景。无论你是做注册验证还是营销活动,都能快速上手。实际测试显示,对接后整个流程从原来的几天调试缩短到几分钟配置,大大提升了项目交付速度。

常见问题排查与性能优化

逆向过程中最常见的问题是参数过期或轨迹不自然。解决办法是每次请求前刷新fp和cb,同时增加随机微调点。性能上,可以把Node.js加密部分缓存起来,减少重复计算。

另外,监控服务器返回的错误码能快速定位问题。比如特定状态码表示指纹不匹配,就需要调整模拟环境。长期使用时,建议定期更新User-Agent库,保持与主流浏览器一致。

通过这些优化,单次验证成功率能稳定在95%以上。结合前面提到的专业平台,开发者可以根据项目规模灵活选择方案,既学到技术本质,又获得高效落地能力。