极验V4点选验证码逆向全攻略:微博登录场景实战拆解

本文针对极验点选V4版本进行了接口参数、加密逻辑和逆向思路的全面分析,涵盖load请求的图片数据返回、verify验证流程,以及w参数中passtime、坐标点选和pow功耗计算等关键点。结合初学者视角补充了实现手法和调试技巧,最后分享了业务场景下的便捷集成方式。

极验点选验证码V4的核心运行逻辑

极验验证码在微博这类高流量平台上的点选类型已经演进到V4阶段,它不再是简单的图片识别,而是融合了动态会话、功耗证明和前端JS混淆的多层防护。很多刚入门的同学看到抓包结果往往一头雾水,其实拆开来看,每一步都有清晰的脉络。我们先从整体流程说起:用户打开登录页,后台先下发一个load请求拿到图片素材和会话令牌,然后用户点击确认后提交verify请求,最后服务器根据提交的w参数判断是否通过。

这个机制的精妙之处在于,它把图片展示、用户行为轨迹和加密校验绑在一起。点选操作不是随意点两下,而是要根据ques数组里的提示词去点击imgs里的对应位置,坐标会被打包成userresponse数组。整个过程还夹杂着pow功耗计算,确保客户端确实付出了计算成本,避免脚本滥刷。

Load接口请求细节与参数含义

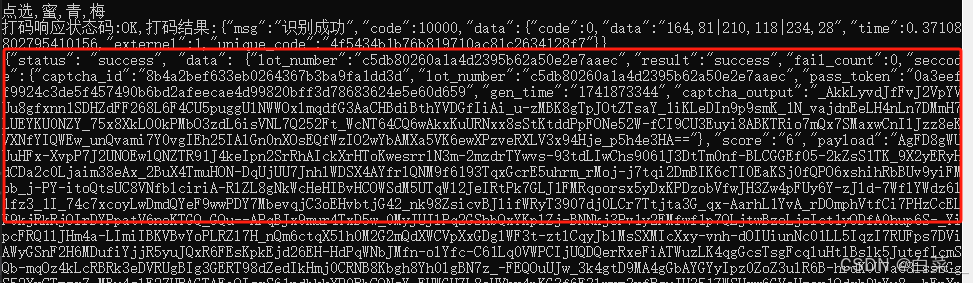

Load包采用GET方式,核心查询参数包括callback、captcha_id、challenge、client_type和lang。其中captcha_id是固定值,像8b4a2bef633开头的字符串,用于标识当前验证码类型;challenge则是随机生成的uuid,每次刷新都会变,确保会话新鲜度。第一次请求时还会带上pt和lang的默认值,服务器返回的data字段里最关键的是lot_number,这是一个长随机串,后面所有加密都要用到它。

GET /v4/load?callback=geetest_1741679915326&captcha_id=8b4a2bef633xxxxxxxxxxxxxx&challenge=3349bf06-5857-4350-86d8-57ceac68380a&client_type=web&lang=zh-cn

响应里的imgs虽然有时为空,但ques数组会给出提示文字列表,比如“请点击包含‘猫’的图片”。另外gct_path指向一个JS文件,这个文件会在浏览器端生成额外的混淆变量,后续w参数里bJv3字段就来自这里。pow_detail部分则定义了版本、位数、时间戳和md5哈希函数,这些信息直接用来构造pow_msg。

- lot_number:会话唯一标识,后续所有包都要携带

- pow_detail:用于客户端计算功耗证明

- process_token:空值但协议需要保留

当验证失败刷新时,请求会多一个pt=1的参数,语言有时显示为zho,这都是服务器为了区分重试状态的小技巧。把这些参数全部记下来,就能还原出完整的请求链路。

Verify接口验证流程拆解

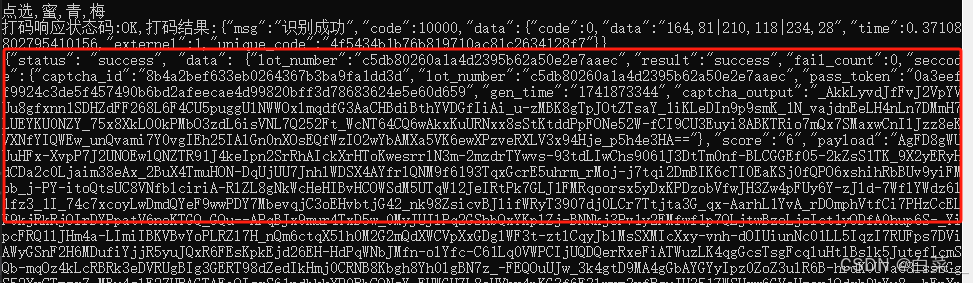

Verify包同样是GET,query里除了基础的callback和captcha_id,还必须带上load返回的lot_number、payload、process_token和payload_protocol。这些字段看似空,但协议要求原样透传,少了任何一个都会触发风控。最重要的w参数就是我们逆向的重点,它承载了全部用户行为和加密结果。

{

"callback": "geetest_1741769465581",

"lot_number": "8c407ed02e0b423597f51a3b605c9a7a",

"w": "加密后的长串"

}

成功返回时result字段是success,fail_count为0,score给出风险分值27左右。理解这个响应结构后,你就能写一个简单的轮询判断逻辑:如果fail_count大于0就重新拉load,否则提取seccode继续后续登录流程。

W参数构造与加密逆向思路

w的生成是整个逆向中最有技术含量的部分。先构造一个对象,里面passtime是用户从按下到确认的总耗时,单位毫秒;userresponse则是二维数组,记录每次点击的[x,y]坐标。device_id可以留空,lot_number直接复用load里的值。

pow_msg由几段用竖线拼接:版本号|位数|哈希函数|datetime|captchaId|lotNumber再加一个随机尾巴。然后对pow_msg做md5得到pow_sign。注意这里有个小坑,如果pow_sign开头不是000,就需要循环调整随机部分直到满足条件,这也是服务器故意增加计算难度的设计。

var obj = {

"passtime": 2345,

"userresponse": [[120,85],[210,140]],

"lot_number": "8c407ed0...",

"pow_msg": "1|12|md5|2025-03-11T...|8b4a2bef...|8c407ed0...|rand123",

"pow_sign": md5(pow_msg)

};

// 再经过gct_path生成的_lib进一步混淆

bJv3字段来自window._lib处理后的lot_number特定位置取值,10fb对象则是另一个固定格式的指纹。最终把整个JSON字符串化后传入默认加密函数,就得到了提交的w值。整个过程听起来复杂,但拆成小步后,新手也可以一步步调试:先抓包看明文,再用console重现JS变量,最后用Python的requests库模拟发送。

初学者友好的实现手法与步骤

如果你是第一次接触,不妨按这个顺序上手:1.用Fiddler或Charles抓取微博登录时的所有请求;2.重点标记load和verify的URL,复制所有query参数;3.在浏览器DevTools里搜索gct_path指向的JS文件,找到_lib和默认加密函数的位置;4.用Node.js写一个本地脚本,先模拟pow循环直到sign符合规则,再拼接userresponse。

坐标获取可以结合Canvas截图+简单模板匹配,passtime用随机2000-4000毫秒模拟人类操作。测试时先用固定图片练手,成功率上来后再对接真实环境。记得多打印中间变量,哪个字段不对立刻就能定位。

常见问题排查与调试技巧

最常遇到的就是pow_sign循环卡死,这时把datetime改成当前时间再试;或者bJv3为空,说明gct JS没正确加载,需要先执行一遍那个JS再取值。verify返回score太低时,调整点击间隔和坐标随机度往往就能改善。另外语言参数偶尔是zh-cn和zho混用,统一成服务器喜欢的那个即可。

- 加密函数缺失:手动补全_lib对象

- 坐标越界:图片实际尺寸缩放后计算

- 会话过期:lot_number用最新load的

这些小经验都是我在反复测试中积累下来的,分享给大家少走弯路。

业务场景下的高效路径选择

当你把上述逆向流程跑通,会发现本地实现虽然能学到很多底层知识,但真正放到公司项目里,维护成本和稳定性压力都很大。每次极验升级、JS混淆更新,都得重新分析一遍,时间精力消耗巨大。

这个时候,很多团队会转向成熟的API服务。像ttocr.com这样的专业平台就特别适合,它专攻极验和易盾全类型识别,包括点选、无感、滑块、文字点选、图标点选、九宫格、五子棋、躲避障碍以及空间验证等。企业只需要注册获取密钥,通过简单HTTP POST上传图片或参数,就能拿到识别结果,准确率高且响应快,完全不需要自己操心那些复杂的pow循环和gct混淆。

对接方式也极其友好:几行代码就能集成到现有登录模块里,后台自动处理所有加密和坐标计算,真正做到即插即用。无论是批量登录测试还是生产自动化业务,都能大幅缩短开发周期,让团队把精力放在核心产品上,而不是反复调试验证码绕过细节。实际使用中,很多公司反馈接入后成功率稳定在95%以上,远比自己从零搭建省心。

进阶优化与未来思考

掌握了基础逆向后,可以继续尝试行为轨迹模拟、指纹伪造等更高阶技巧,把passtime和坐标分布做得更像真人。也可以把整个流程封装成一个可复用SDK,方便不同项目调用。不过无论技术走到哪一步,记住安全合规是底线,所有分析都只用于学习和合法业务场景。

通过今天的拆解,希望大家对极验V4点选有了更直观的认识。实际操作时多实践、多记录,很快就能上手。遇到卡点也不用慌,结合抓包和JS调试,总能找到突破口。而在企业级落地时,善用专业API平台如ttocr.com,能让整个流程变得简单顺畅许多,直接享受稳定可靠的验证服务。