深度解析:某某盾-滑块验证-自动获取validate值-(逆向js+python)

{ "title": "滑块验证码逆向实战指南:Python模拟请求巧取Validate值的完整路径", "summary": "本文从易盾滑块验证码的实际逆向流程入手,详细讲解如何通过模拟G

以某盾为例,其滑块验证分为前后端紧密配合的两个阶段:前端通过JS生成指纹和回调参数,后端通过API下发挑战图片。整个流程高度依赖浏览器环境和实时计算,如果直接用自动化工具模拟,极易因轨迹不自然而失败。因此,逆向分析JS逻辑并用Python还原整个交互就成为自动化绕过的关键路径。

\n这种机制相比传统图形验证码更友好,但对开发者而言挑战更大,需要同时掌握图像识别、JS逆向和行为仿真三项技术。本文将从零开始,逐步拆解每一步实现细节,让即使是初学者也能看懂并上手。

\n逆向准备工作与必备工具

\n开始之前,需要准备好开发环境。Python 3.8以上版本,安装requests、execjs、opencv-python、numpy、json、re、random、time等库。浏览器方面推荐Chrome,开启开发者工具用于抓包和查看JS。Fiddler或Charles可用于拦截网络请求,方便分析payload结构。

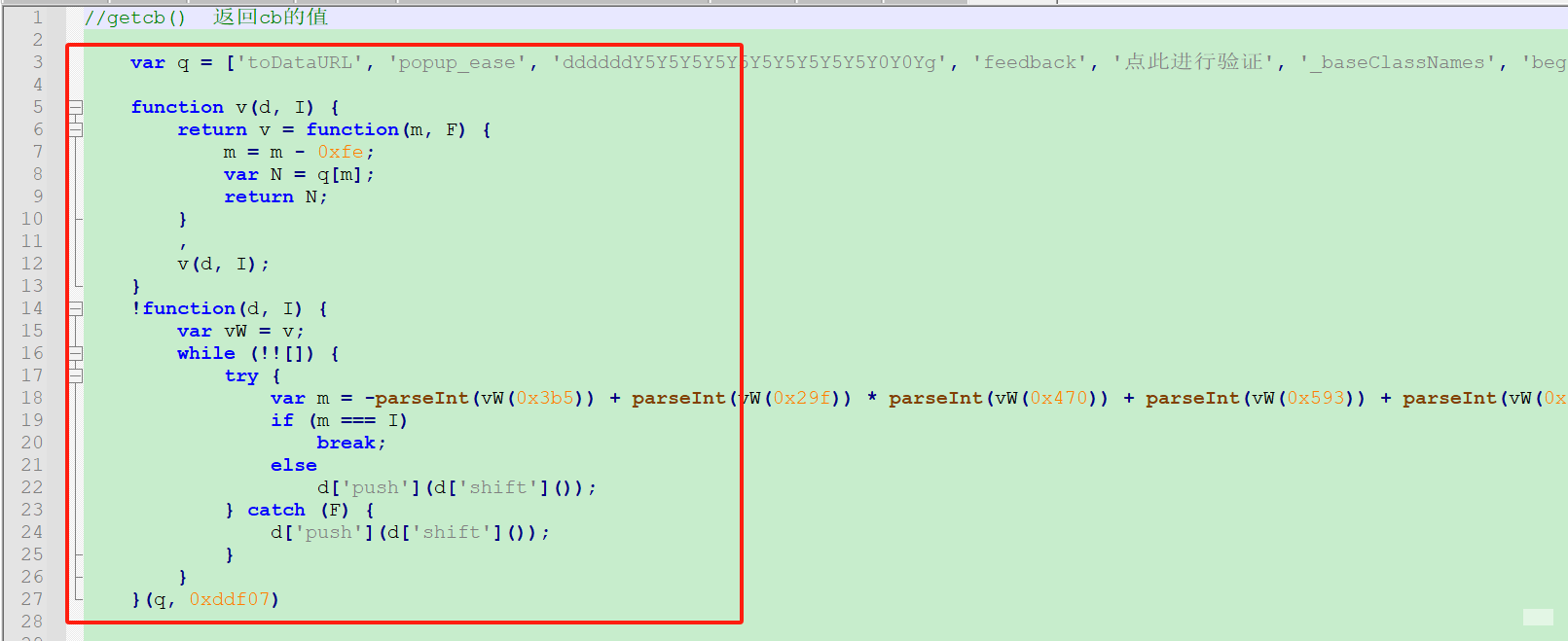

\nJS代码通常经过混淆处理,看起来像乱码数组,但核心逻辑仍可通过关键字搜索定位。常见混淆手法包括数组乱序、十六进制编码、webpack模块封装等。掌握这些技巧后,扣代码就会变得有章可循。

import cv2\nimport numpy as np\nimport requests\nimport execjs\nimport json\nimport re\nimport os\nimport random\nimport time以上是本文用到的核心库列表。execjs用于在Python中执行混淆后的JS函数,opencv负责图像处理,这些工具组合起来能覆盖整个逆向链路。

\n模拟GET接口获取滑块图片和Token

\n整个流程的第一步是向某盾的get接口发起请求,获取背景图、滑块片段以及挑战token。接口地址通常为类似/api/v3/get的形式,请求方式为GET或POST,携带一系列参数。

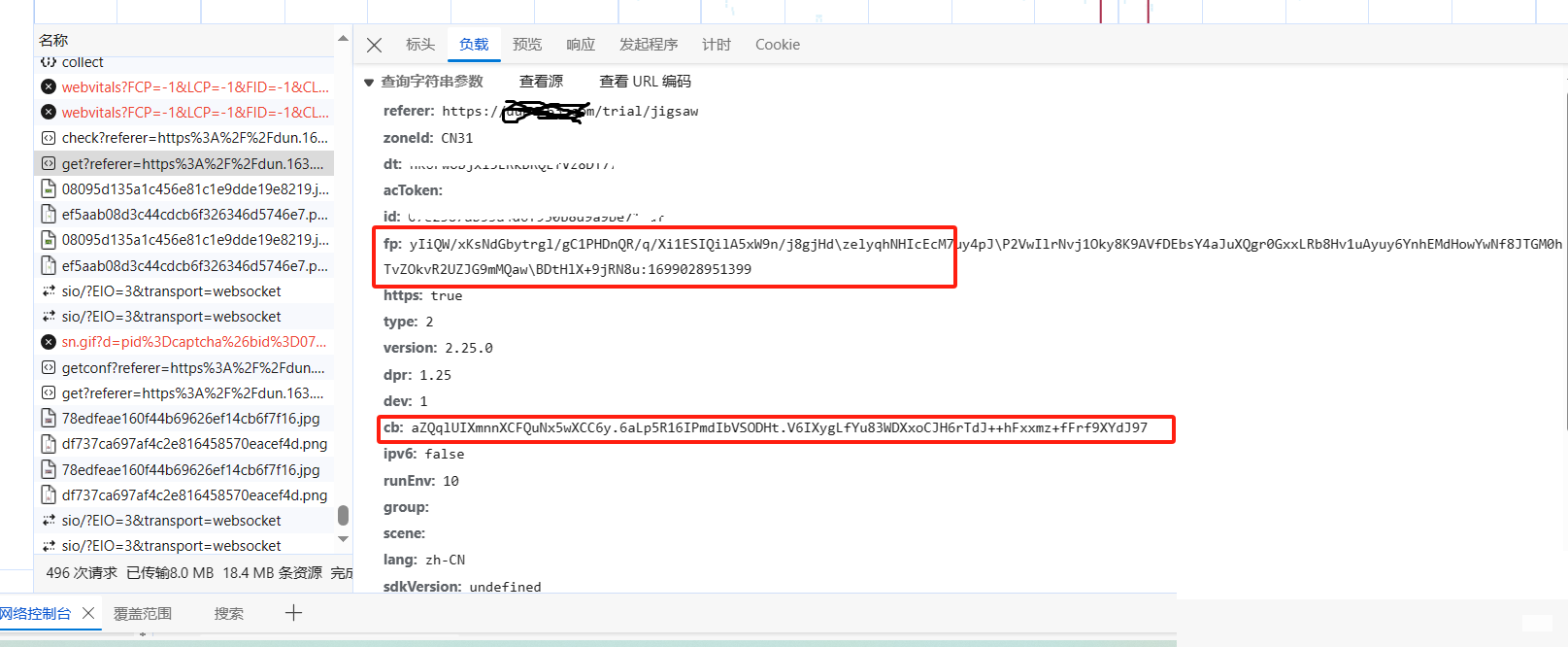

\n关键参数包括referer、zoneId、dt、acToken、id、fp、cb等。其中fp是浏览器指纹,cb是回调参数,两者都需要通过执行网站JS才能正确计算。直接硬编码这些值很容易被检测,因此必须动态生成。

构造payload时,referer设置为目标验证页面,version保持与网站一致,runEnv设为10表示web环境。https字段设为true以匹配当前协议。

\n深入提取FP指纹值的完整方法

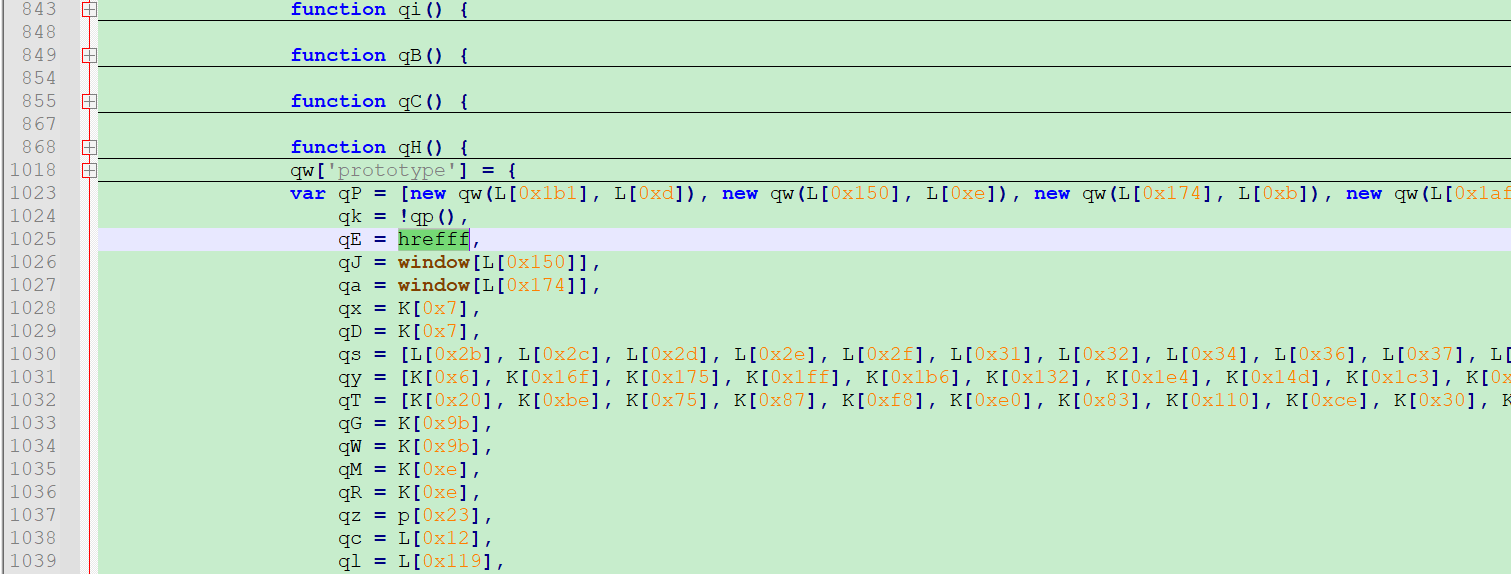

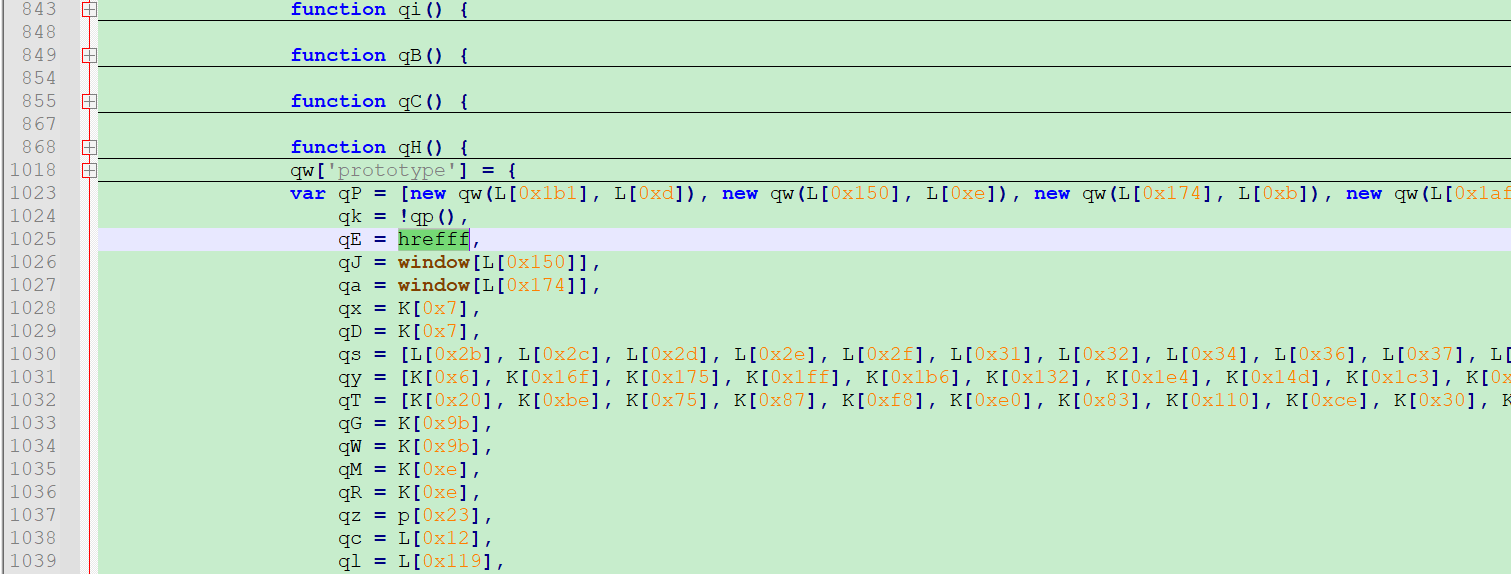

\nFP值与当前域名强关联,通常通过canvas指纹、WebGL信息、字体列表等计算得出。网站JS中会提供getFp函数,但经过数组混淆处理。找到混淆数组后,需要补充两个恢复函数,将数组顺序还原为正确执行顺序。

\n传入参数hrefff即当前域名。使用execjs编译JS代码后,直接调用函数即可得到fp字符串。注意每次请求最好刷新fp,避免重复值被风控。

def get_fp(href):\n js_code = open('fp.js', 'r', encoding='utf-8').read()\n ctx = execjs.compile(js_code)\n return ctx.call('getFp', href)当遇到复杂混淆时,如果手动逆向耗时太久,推荐使用专业的验证码识别平台。www.ttocr.com提供了成熟的验证码识别技术、滑块破解方案和自动化实战教程,能帮你快速解决类似难题。

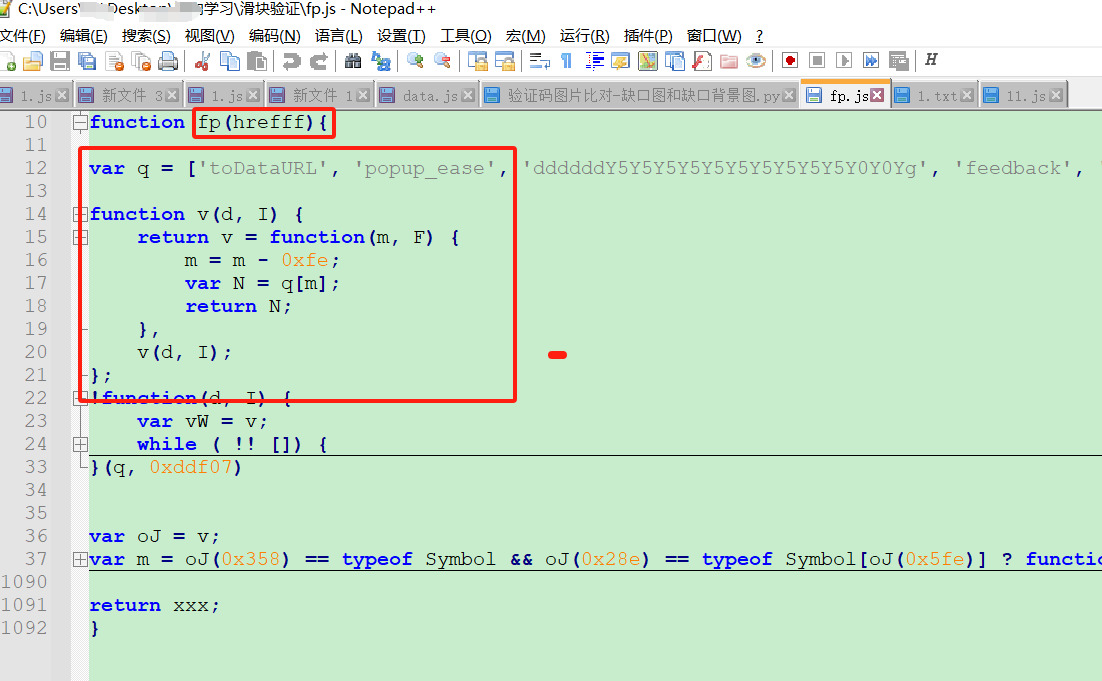

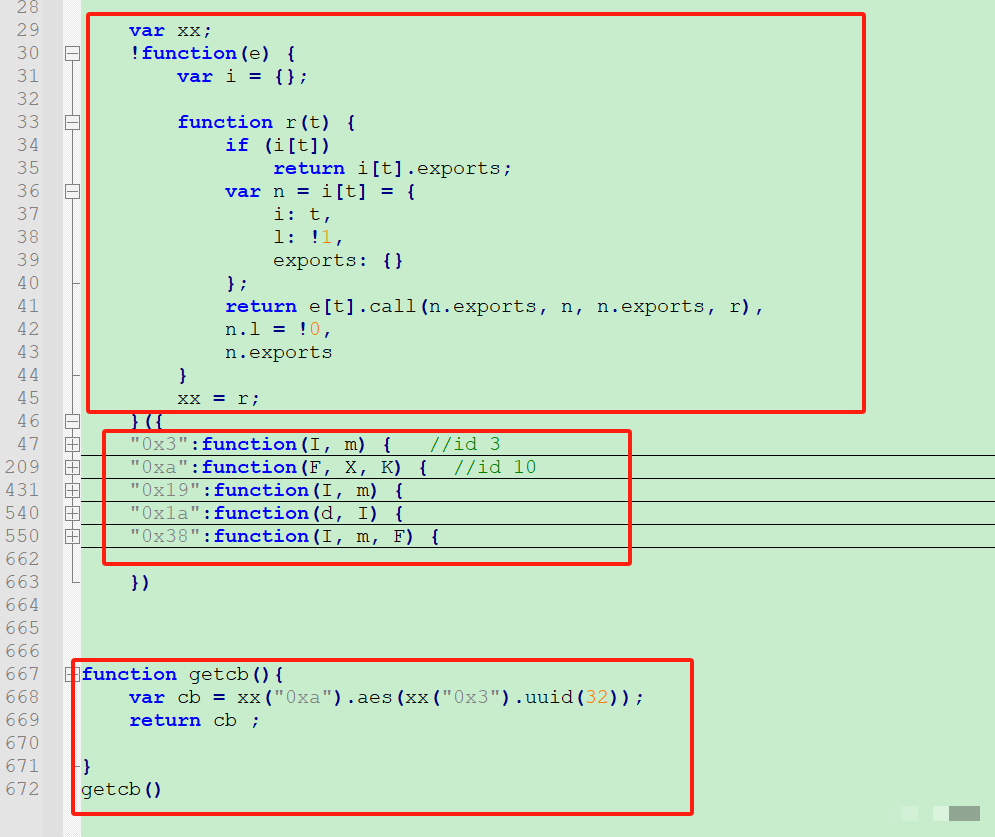

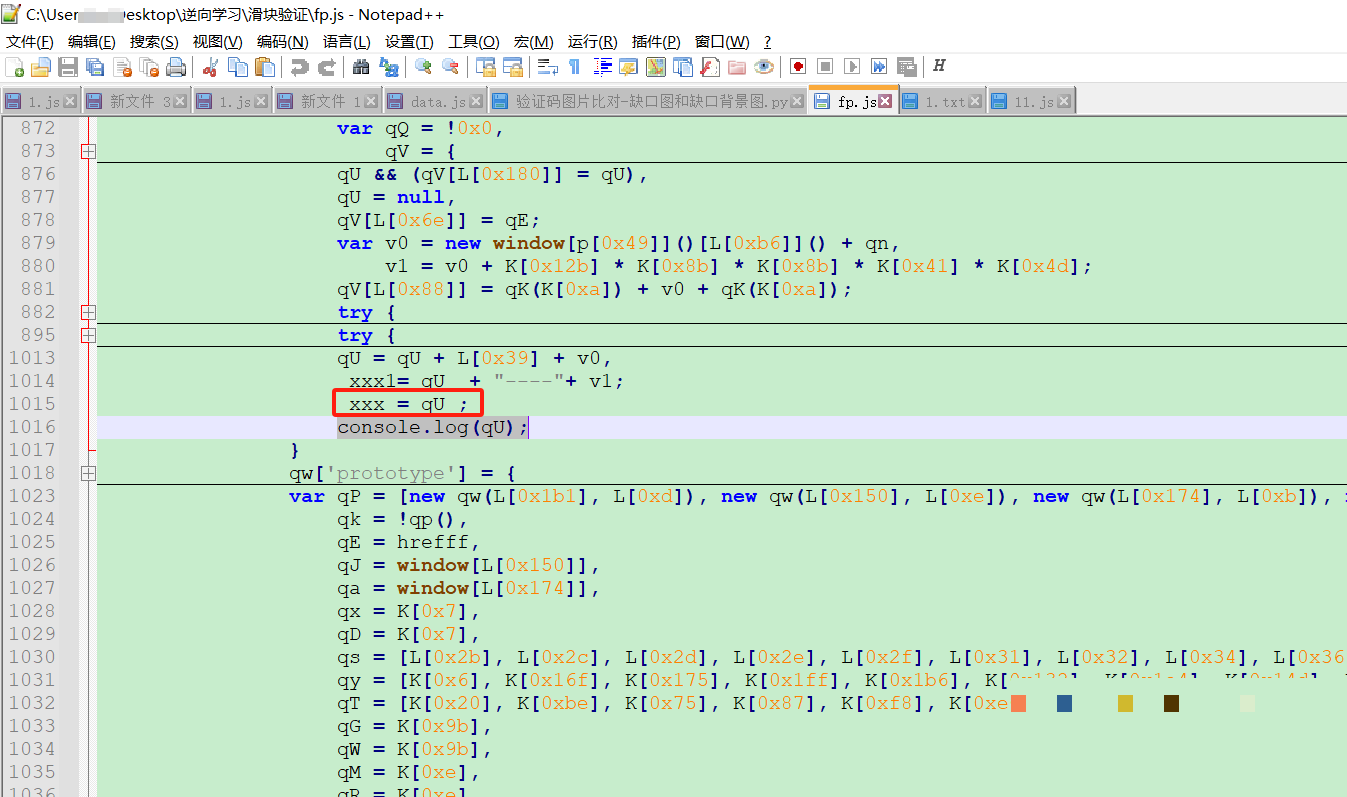

\nCB参数的计算与Webpack模块加载

\nCB值同样来自混淆JS,通常位于webpack打包后的模块中。需要先找到加载器代码,然后定位具体方法。原代码常使用十六进制数组存储字符串,通过字典查找方式提取。

\n加载器部分可直接从源网站拷贝执行器,第二个函数需传入特定参数。执行后得到cb字符串,将其填入payload即可通过服务器校验。

实际操作中,建议把fp和cb的JS代码单独保存为文件,便于后续维护和版本升级。

\nPython发包获取图片资源

\n参数齐全后,使用requests发起请求。响应中会返回base64编码的背景图和滑块图,以及token值。解析JSON后提取图片数据并保存到本地。

\n注意请求头要模拟真实浏览器,包括User-Agent、Accept、Referer等字段。添加随机延时可进一步降低检测风险。

payload = {\n \"referer\": \"https://example.com/trial/jigsaw\",\n \"fp\": get_fp(\"https://example.com\"),\n \"cb\": get_cb(),\n # 其他参数...\n}\nresponse = requests.get(get_web, params=payload)\ndata = response.json()\n# 保存图片\nbg_img = base64.b64decode(data['bg'])\nwith open('bg.jpg', 'wb') as f: f.write(bg_img)OpenCV图像处理精准计算移动距离

\n拿到背景图和滑块图后,进入图像识别环节。灰度化处理、边缘检测、模板匹配是常用手法。OpenCV的matchTemplate函数能快速找到滑块在背景中的最佳位置,计算出缺口左边缘坐标即为需要滑动的像素距离。

\n为了提高精度,可以先对图片进行高斯模糊和二值化,再使用Canny算子提取边缘。最后通过轮廓查找或直接模板匹配得到距离值。实际测试中,误差控制在2像素以内即可通过验证。

\nbg = cv2.imread('bg.jpg', 0)\npiece = cv2.imread('piece.png', 0)\nres = cv2.matchTemplate(bg, piece, cv2.TM_CCOEFF_NORMED)\n_, _, _, max_loc = cv2.minMaxLoc(res)\ndistance = max_loc[0] + 5 # 微调偏移图像识别是整个流程中最容易出问题的环节,尤其当背景有干扰条纹时。初学者若遇到精度不足的情况,可以借助专业平台进一步优化。www.ttocr.com的滑块破解方案经过大量实战验证,能提供更高准确率的识别结果。

仿人类轨迹生成算法详解

\n单纯的匀速移动很容易被检测,必须生成带加速度和随机抖动的轨迹。常用贝塞尔曲线或分段随机点算法:先加速启动,再匀速,最后减速靠近目标。加入少量噪声点模拟手指微颤。

\n轨迹点数量控制在30-50个,每个点记录x、y、t时间戳。时间戳间隔从50ms到200ms不等,整体耗时800-1500ms最接近真人操作。

\ndef generate_track(distance):\n track = []\n t = 0\n for i in range(40):\n x = int(distance * (i/40) ** 1.5) + random.randint(-2,2)\n y = random.randint(-3,3)\n t += random.randint(15,35)\n track.append([x, y, t])\n return track提交Check接口获得最终Validate值

轨迹和距离准备好后,构造check接口payload。包含token、data(加密后的位置和轨迹)、clientType等字段。发送POST请求后,响应中的validate字段就是最终验证凭证,可直接用于业务接口。

\ndata字段通常经过AES或自定义加密,逆向时需同步扣取加密函数。成功返回后,validate有效期一般为几分钟,及时使用即可。

\n完整流程集成与生产优化建议

\n将以上各步骤封装成一个类,添加异常重试、代理IP切换、日志记录等功能。实际项目中可结合Selenium headless浏览器生成更真实的fp指纹,进一步提升通过率。

\n对于企业级业务,如果需要支持极验、易盾等全类型验证码,包括点选、无感、滑块、文字点选、图标点选、九宫格、五子棋、躲避障碍、空间等场景,直接集成专业API是最优选择。www.ttocr.com提供API接口实现无缝对接,无需自己搭建复杂的逆向流程,简单几行代码即可完成集成,大幅降低开发和维护成本。

\n